Passamos três dias testando e avaliando soluções populares de Gerenciamento de Acesso Privilegiado (PAM). Utilizamos as versões de avaliação gratuitas e os consoles de administração do BeyondTrust, Keeper PAM e ManageEngine PAM360. Para as soluções que exigiam registro, nos baseamos na documentação oficial do produto e em experiências de usuários verificadas para avaliar suas funcionalidades.

Ao selecionar as melhores soluções de PAM, consideramos as necessidades comuns dos compradores, como integrações de DevOps e infraestrutura , além de recursos de acesso e automação .

Os 10 melhores fornecedores comerciais de PAM

Fornecedor | Ideal para | Preço inicial | Duração do contrato |

|---|---|---|---|

Organizações que precisam de um conjunto completo de soluções PAM | Nenhuma informação pública disponível | – | |

As equipes começam com o armazenamento gratuito de credenciais e podem migrar para o gerenciamento completo de ativos de portal (PAM) na mesma plataforma. | Nenhuma informação pública disponível | 12 meses | |

Integração em nível empresarial | $ 98.690 | 36 meses | |

Integração em nível empresarial | $ 44.712 | 12 meses | |

Pequenas e médias empresas que procuram uma solução PAM com boa relação custo-benefício. | US$ 7.995 por ano + manutenção | Licença anual | |

Equipes de DevOps e nativas da nuvem que precisam de acesso rápido e dinâmico | US$ 840–1.200 por usuário por ano | 12 meses | |

Gerenciando o acesso remoto | Nenhuma informação pública disponível | 12 meses | |

Organizações que priorizam a nuvem e usam o Okta para identidade. | Organizações de pequeno porte: US$ 2 a US$ 15 por usuário por mês. Grandes organizações: US$ 72.000/ano (mais US$ 8.000 para MFA/API e US$ 2.000 para o complemento PAM). | – | |

PMEs e equipes distribuídas que precisam de um PAM simples na nuvem. | US$ 490 por ano (aproximadamente US$ 2 a US$ 85 por usuário por mês) | Anual | |

Empresas focadas na governança de identidade | US$ 825.000 | 36 meses |

As informações sobre preços são provenientes do AWS Marketplace e dos sites oficiais dos fornecedores . 1

comparação de maturidade PAM

Todas as soluções PAM analisadas incluem um conjunto comum de funcionalidades essenciais , explicadas abaixo. As diferenças residem na profundidade da automação , no controle de acesso contextual e nas capacidades de integração completa que permitem:

- O acesso Just-in-Time (JIT) concede acesso privilegiado temporário e com prazo determinado somente quando necessário, revogando-o automaticamente em seguida.

- Acesso dinâmico , que amplia os princípios do JIT (Just-in-Time) ao permitir acesso adaptativo e orientado ao contexto entre usuários, máquinas, APIs e aplicativos.

DevOps e integrações de infraestrutura

* Suporta gerenciamento de segredos utilizável com Kubernetes (sem suporte explícito para orquestração completa).

Soluções PAM gratuitas

Alguns fornecedores oferecem soluções gratuitas com capacidade de gerenciamento de senhas (PAM) que são adequadas para implantações de pequena escala. Outros, como o Devolutions Password Hub, também oferecem planos empresariais pagos que incluem recursos corporativos, como fluxos de trabalho de aprovação e relatórios de conformidade.

Analisamos essas ferramentas com base em seu nível de funcionalidade PAM. Abaixo, apresentamos algumas soluções principais. Para mais detalhes, consulte nosso artigo sobre soluções PAM gratuitas .

PAM para armazenamento seguro de credenciais (ferramentas baseadas em cofre):

- Devolutions Password Hub Free : Para aproveitar um cofre na nuvem com rastreamento de acesso, mas sem controle de sessão.

- KeePassXC (com KeeAgent) : Para gerenciar senhas locais e chaves SSH.

PAM para ferramentas de gerenciamento dinâmico de segredos:

- Vault da HashiCorp (Edição Comunitária) : Para equipes de DevOps que gerenciam segredos de máquina para máquina, credenciais dinâmicas e fluxos de trabalho de automação.

One Identity

A oferta PAM da One Identity é construída em torno da família de produtos Safeguard, que abrange armazenamento de credenciais, gravação de sessões, análise comportamental e acesso JIT.

A plataforma está disponível em três modelos de implantação: dispositivos de hardware locais, uma opção híbrida de SaaS (Safeguard On Demand) e uma camada totalmente nativa da nuvem (Cloud PAM Essentials).

O que a plataforma abrange

O Safeguard for Privileged Passwords gerencia o armazenamento, a rotação e a recuperação automatizados de credenciais com fluxos de trabalho de aprovação baseados em funções. O Safeguard for Privileged Sessions oferece proxy de sessão, gravação e monitoramento em tempo real com conteúdo de sessão indexado para trilhas de auditoria pesquisáveis. O Safeguard for Privileged Analytics adiciona análise comportamental para detectar atividades anômalas. A plataforma também se integra ao One Identity Manager para organizações que buscam governança unificada de identidades privilegiadas e não privilegiadas em uma única estrutura.

Para organizações que já utilizam o Active Directory intensivamente, as ferramentas de ponte AD do One Identity, que estendem a autenticação e autorização do AD para sistemas Unix, Linux e macOS, são um complemento prático que reduz o número de silos de identidade separados a serem gerenciados.

Pontos fortes

- A arquitetura baseada em dispositivos não requer componentes de terceiros para a funcionalidade principal, reduzindo os custos de manutenção em comparação com plataformas que dependem de recursos externos.

- O proxy de sessão mantém as senhas reais longe dos usuários finais; durante toda a sessão, as credenciais nunca são expostas ao administrador que está se conectando.

Pontos fracos

- Os módulos de gerenciamento de sessão e senha eram historicamente produtos separados. A integração entre eles pode complicar o agrupamento e a resolução de problemas, principalmente em implantações de maior porte.

- A alta disponibilidade e a recuperação de falhas entre dispositivos levam um tempo considerável, a ponto de os usuários considerarem isso uma preocupação operacional significativa, em vez de uma transição perfeita.

- A qualidade do suporte é inconsistente; perguntas básicas são respondidas razoavelmente bem, mas problemas técnicos e integrações complexas recebem respostas mais lentas e menos confiáveis. O gerenciamento de ativos baseado na web apresenta uma lacuna.

Securden

A Securden é uma fornecedora de PAM (Public Access Management) sediada em Newark, Delaware, que oferece tanto um cofre de senhas empresarial independente quanto uma plataforma PAM unificada completa. O plano Starter do cofre de senhas é gratuito para até 5 usuários e inclui armazenamento centralizado de credenciais, RBAC (Controle de Acesso Baseado em Funções), 2FA (Autenticação de Dois Fatores), logs de auditoria e integração com AD/LDAP, sem restrições de recursos. Organizações que precisam de gerenciamento de sessão, acesso JIT (Just-in-Time) ou elevação de privilégios de endpoint migram para o Securden Unified PAM, um produto pago à parte.

O que a plataforma abrange

O cofre de senhas gerencia o armazenamento, o compartilhamento e a rotação de credenciais com controles de acesso granulares e trilhas de auditoria. A camada Unified PAM adiciona inicialização e gravação de sessões privilegiadas, provisionamento de acesso just-in-time, gerenciamento de senhas de aplicativos e gerenciamento de privilégios de endpoints. Ambas as camadas estão disponíveis para implantação em servidores próprios ou na nuvem. Na RSA Conference 2026, a Securden anunciou uma plataforma de segurança de identidade unificada mais abrangente que consolida PAM, gerenciamento de privilégios de endpoints, IGA, CIEM, gerenciamento de identidade não humana e segurança de agentes de IA em um único produto. 4

Pontos fortes

- O nível inicial gratuito inclui recursos que a maioria dos fornecedores restringe aos planos pagos, como controles de acesso granulares, autenticação de dois fatores (2FA) e backups agendados, tornando-o acessível para pequenas equipes que avaliam o PAM sem custo inicial.

- O licenciamento baseado no usuário se aplica tanto ao cofre de senhas quanto à plataforma PAM, o que é mais previsível do que os modelos de precificação baseados em ativos usados por fornecedores como a ManageEngine.

- O design de auto-instalação reduz a dependência do fornecedor durante a implantação; a maioria das configurações não requer serviços profissionais.

Pontos fracos

- O cofre de senhas e o PAM Unificado são produtos separados com licenciamentos distintos, o que aumenta a complexidade de aquisição para organizações que precisam de ambos.

- Os preços são calculados sob consulta para planos acima do nível gratuito Starter, sem taxas por usuário publicadas para as edições Teams, Enterprise ou PAM.

Além da Confiança

Utilizamos o console administrativo Rust da BeyondT para testar na prática como funcionam as aprovações de acesso e as solicitações de sessão. Abaixo, destacamos nossa experiência:

Visão geral do sistema e da interface:

Lista de contas privilegiadas às quais este usuário tem permissão de acesso.

Você pode iniciar uma sessão nesses sistemas de destino usando suas ferramentas existentes via Conexão Direta ou diretamente do Console Web do Password Safe.

- Os usuários podem iniciar sessões diretamente do cofre, com as credenciais inseridas automaticamente.

- Oferece suporte a acesso multiplataforma (Windows via RDP, Linux via SSH) a partir de uma interface unificada.

- Essas sessões podem ser gravadas, monitoradas e encerradas de acordo com a política da empresa.

Com base em nossa experiência, dois casos de uso se destacaram para a BeyondTrust: acesso remoto e armazenamento e gerenciamento de credenciais .

Acesso remoto (acesso remoto privilegiado):

O acesso remoto privilegiado da BeyondTrust foi desenvolvido para conceder a administradores e fornecedores acesso controlado a partes restritas da sua rede. Imagine-o como um ponto de acesso remoto seguro, onde você pode conceder acesso sob demanda ou exigir aprovação prévia, o que é conveniente para contratados externos. Ele também inclui ferramentas de gravação e reprodução de sessões para auditoria e conformidade.

Solicitação de acesso ao sistema WS20:

Nesta visualização, estamos solicitando acesso ao sistema WS20 . O console permite definir a data de início, o período de acesso e a duração , além de escolher se deseja recuperar uma senha ou iniciar uma sessão RDP diretamente. Essa flexibilidade faz parte do controle de acesso granular do BeyondTrust, que permite definir quem terá acesso, quando e por quanto tempo.

Neste caso, o sistema exigia aprovação manual antes de iniciar a sessão RDP. Sessões anteriores em outros sistemas foram aprovadas automaticamente porque o usuário estava marcado como confiável.

Isso demonstra a capacidade do BeyondTrust de aplicar políticas de acesso dinâmicas com base no tipo de sistema, nível de confiança ou condições de risco.

Você também pode vincular solicitações de acesso a um sistema de tickets (como o ServiceNow) e especificar um número de ticket para acompanhamento. O console permite definir durações de acesso just-in-time (JIT), como 2 horas, garantindo que as credenciais privilegiadas não permaneçam ativas por mais tempo do que o necessário. Após a aprovação, a sessão pode ser iniciada imediatamente, juntamente com todas as ações relacionadas.

Para mais informações, consulte a documentação de auditoria JIT .

De forma geral, o console de administração oferece visibilidade clara e aplicação rigorosa de políticas, embora a configuração inicial possa ser complexa. Uma vez configurado, no entanto, o fluxo de trabalho proporciona um processo controlado e auditável para o gerenciamento de sessões privilegiadas e recuperação de credenciais.

Armazenamento e gerenciamento de credenciais (Seguro de senhas):

O Password Safe da BeyondTrust gerencia credenciais para contas de serviço, logins de aplicativos locais e senhas de administrador. A opção Senhas de Equipe é útil quando você precisa compartilhar credenciais sem automação completa.

Essa abordagem utiliza uma maior ênfase em automação em comparação com as abordagens de outros fornecedores (ManageEngine ou Delinea), que oferecem experiências de integração manual mais tranquilas.

Os membros da equipe podem criar uma estrutura de pastas para gerenciar as senhas da equipe.

Integração e onboarding:

Você pode integrar o BeyondTrust com sistemas de emissão de tickets e ITSM como o ServiceNow , mas a maioria das equipes começa fazendo tudo manualmente antes de automatizar as aprovações. A integração é poderosa, mas exige esforço para ser configurada corretamente. O BeyondTrust depende do suporte do fornecedor para configuração e expansão.

Desafios de automação e rotação de senhas:

A automação de senhas do BeyondTrust é poderosa, mas requer cautela no início. Os serviços podem ser bloqueados se as credenciais em cache não forem atualizadas antes da rotação. Comece integrando contas de administrador padrão e implementando a automação gradualmente. Além disso, se o seu Active Directory tiver regras especiais de idade ou complexidade de senha, certifique-se de que as políticas do BeyondTrust correspondam para evitar falhas na rotação.

CyberArk, Delinea e ManageEngine enfrentam desafios semelhantes.

Pontos fortes

- Controle de acesso granular: Fluxos de trabalho de aprovação detalhados para administradores internos e terceiros.

- Auditoria de sessão robusta: gravação, monitoramento e reprodução de sessões confiáveis.

- Forte integração com ITSM: A integração profunda com o ServiceNow e outros sistemas de emissão de tickets permite que solicitações de acesso sejam feitas diretamente a partir de tickets de incidentes ou mudanças.

- Acesso com um clique: simplifica a verificação de senhas e o início de sessões sem a necessidade de repetir fluxos de aprovação completos.

- Checkout em vários sistemas e saltos programados: Permite o lançamento simultâneo de sessões e a execução de comandos pós-login em sistemas interligados.

- Integração com desenvolvedores: o suporte à API REST e ao GitHub Actions amplia os recursos do PAM para os pipelines de DevOps.

Pontos fracos

- Sobrecarga de desempenho: a inicialização da sessão e a autenticação podem parecer lentas, adicionando vários minutos às tarefas.

- Configurações de tempo limite curto: a reautenticação frequente interrompe os fluxos de trabalho.

- Dificuldades na integração manual: O design focado na automação torna a configuração manual mais trabalhosa.

- Dependência do fornecedor: A configuração e o dimensionamento geralmente exigem suporte direto do fornecedor.

- Desempenho inconsistente do sistema operacional: em muitos casos, as implementações do Windows funcionam melhor do que as do Linux.

CyberArk

A CyberArk é uma empresa adquirida pela Palo Alto Networks. Trata-se de um sistema corporativo de gerenciamento de senhas. Qualquer sistema que utilize segredos por meio de gerenciamento de configuração, como o Ansible, provavelmente deve armazenar esses segredos nesse sistema. É possível utilizar módulos do Ansible para interagir com a CyberArk.

A CyberArk oferece um sistema PAM empresarial. É voltado para grandes empresas com ambientes híbridos, equipes técnicas e requisitos de conformidade que exigem gerenciamento completo. Para equipes menores ou menos regulamentadas, sua complexidade é excessiva em comparação com ferramentas de PAM ou gerenciamento de segredos mais simples.

A seguir, analisaremos seus pontos fortes e fracos com base na experiência de administradores compartilhada no Reddit. Além disso, aqui está um tutorial completo de administração do CyberArk .

Plano de controle para identidades entre fontes:

Muitas ferramentas de IAM exigem que você replique ou sincronize usuários entre sistemas. O Diretório Ptivo da CyberArk funciona como um metadiretório . Ele integra usuários do Active Directory, LDAP e da nuvem em uma única visão de gerenciamento, sem copiar usuários externos para a nuvem.

Você pode visualizar e gerenciar todos os usuários (do AD, LDAP, IdPs federados ou do diretório nativo do CyberArk) em um único local:

O portal de administração é onde você gerenciará seu Serviço de Identidade e concluirá qualquer personalização desejada para o gerenciamento de identidades.

Gestão e rotação de credenciais:

O pacote Privileged Account Security (PAS) da CyberArk centra-se no Enterprise Password Vault (EPV) , que armazena e rotaciona credenciais para servidores, bancos de dados e dispositivos de rede. Senhas e chaves SSH podem ser rotacionadas automaticamente com base em políticas ou uso.

Os administradores podem impor períodos de verificação, fluxos de trabalho de aprovação e reconciliação automática caso as credenciais fiquem dessincronizadas. Para ambientes Linux, o CyberArk pode rotacionar senhas e integrar-se com contas do Active Directory por meio da sincronização LDAP , reduzindo a exposição de credenciais estáticas. Essa funcionalidade é particularmente valiosa em grandes ambientes (mais de 500 servidores), onde a higienização manual de senhas se torna inviável.

Gestão e auditoria de sessões:

O CyberArk permite que você se conecte aos servidores diretamente do cofre sem precisar ver ou digitar a senha. Todas as atividades durante essas sessões podem ser gravadas e armazenadas para fins de auditoria e conformidade .

No entanto, conectar-se a sistemas via CyberArk é mais lento do que usar SSH ou RDP padrão, especialmente em ambientes Linux. Alguns administradores também observam que só podem abrir uma sessão por vez, o que pode tornar as operações diárias mais lentas.

Segurança profunda, baseada em políticas e com alto nível de detalhamento:

As políticas podem ser direcionadas a funções, dispositivos, aplicativos, endpoints e até mesmo fluxos de autenticação . Cada política é modular, permitindo o controle sobre um único aspecto (como acesso a aplicativos, autoatendimento do usuário ou restrições de endpoints). A hierarquia de políticas permite gerenciar regras conflitantes ou sobrepostas de forma previsível (precedência de cima para baixo).

Integração com DevOps e automação

A CyberArk fornece APIs e SDKs para integração com ferramentas de gerenciamento de configuração e CI/CD, como Ansible , Terraform e Jenkins . No entanto:

- Algumas equipes conseguiram importar credenciais para o Ansible usando módulos do CyberArk.

- Outros relatam suporte deficiente do fornecedor ou dificuldade em testar integrações, especialmente em pipelines automatizados:

Experiência em implementação e administração:

A implantação do CyberArk não é um processo simples. A implementação completa pode levar meses e exige conhecimento especializado. A configuração incorreta é um tema recorrente nos feedbacks dos usuários; muitas instalações deixam recursos importantes desativados simplesmente porque as equipes não conseguem testá-los ou validá-los.

Quando construído corretamente, o CyberArk oferece forte controle, auditoria e escalabilidade. 5

Pontos fortes

- Plataforma PAM abrangente: Cobertura completa do ciclo de vida: armazenamento seguro de credenciais, rotação, controle de sessões e auditoria.

- Controles de segurança robustos: as credenciais nunca chegam aos endpoints; suporta acesso granular e aprovações em várias etapas.

- Rastreamento de auditoria empresarial: a gravação de sessões, o registro de teclas digitadas e as transcrições pesquisáveis atendem a rigorosos padrões de conformidade.

- Forte integração com o Active Directory: Sincroniza com o Active Directory e automatiza a reconciliação de senhas.

- Escalabilidade: Projetado para ambientes amplos, complexos e com múltiplos domínios.

- Ecossistema de integração: APIs, SDKs e módulos para sistemas CI/CD, ITSM e SIEM.

Pontos fracos

- Implantação complexa: Requer conhecimento especializado; a implementação típica pode levar meses.

- Atraso no desempenho: a inicialização da sessão (especialmente SSH) pode levar de 15 a 30 segundos ou mais.

- Experiência limitada com Linux: o cliente PSM e o controle de sessão são menos fluidos do que no Windows.

- Variabilidade no suporte do fornecedor: A capacidade de resposta do suporte e as orientações de integração podem ser inconsistentes.

- Exagerado para equipes pequenas: Organizações menores podem achar a plataforma muito pesada e cara para o seu porte.

ManageEngine PAM360

O ManageEngine PAM360 é uma solução de gerenciamento de acesso privilegiado (PAM) com excelente custo-benefício para pequenas e médias empresas que precisam de funcionalidades essenciais de PAM sem os altos custos de ferramentas como CyberArk ou BeyondTrust. O licenciamento do produto é baseado no número de administradores, e não no número de ativos.

Oferece funcionalidades PAM, incluindo cofre de senhas, monitoramento de sessões e controle de acesso, mas sua interface e qualidade de integração podem ser menos refinadas do que as de soluções mais caras.

Além disso, em comparação com muitos dos principais fornecedores de gerenciamento de acesso privilegiado, a ManageEngine oferece o PAM360 apenas como software local. O ManageEngine PAM3602 não oferece suporte a ambientes nativos da nuvem, sistemas de contêineres de dados como Kubernetes ou Linux.

Funcionalidades básicas incluídas:

- Cofre e rotação de senhas : Protege senhas e integra-se com o Active Directory e LDAP para gerenciamento de credenciais.

- Monitoramento e gravação de sessões : Monitora a atividade do usuário com acompanhamento e gravação de sessões.

- Fluxos de aprovação : Utilize sistemas de emissão de tickets e aprovação para controlar o acesso a contas privilegiadas.

- Relatórios de conformidade automatizados : Fornece relatórios predefinidos para auxiliar na conformidade regulatória (por exemplo, PCI DSS, HIPAA).

- Integração com ITSM/DevOps : Funciona com ferramentas como ServiceNow , Ansible e Jenkins para acesso automatizado .

Funcionalidades ausentes em comparação com concorrentes como a BeyondTrust:

- Gerenciamento de sessão : Embora o PAM360 suporte a gravação de sessão, ele não oferece monitoramento de sessão ao vivo , controles de reprodução de sessão e detecção de ameaças em tempo real , recursos oferecidos pelo BeyondTrust.

- Suporte abrangente à nuvem : O BeyondTrust oferece recursos robustos de PAM nativos da nuvem, incluindo funcionalidades de Cloud Access Security Broker (CASB) , que o PAM360 não possui.

- Relatórios/análises empresariais : A BeyondTrust oferece relatórios de conformidade e atividades mais detalhados e personalizáveis, juntamente com análises de comportamento do usuário .

Pontos fortes

- Solução PAM com excelente custo-benefício : Oferece recursos essenciais de PAM a um custo inferior ao dos concorrentes de ponta.

- Funcionalidades abrangentes : Inclui armazenamento seguro de credenciais, gravação de sessões e fluxos de trabalho de aprovação.

- Integração robusta com diretórios : Integra-se perfeitamente com o Active Directory e o LDAP para um gerenciamento de contas impecável.

- Suporte a DevOps e ITSM : Trabalha com Ansible , Jenkins e ServiceNow para integração em fluxos de trabalho de automação e gerenciamento de incidentes.

- Flexibilidade de licenciamento : as licenças são baseadas em administradores , não em ativos, o que torna essa opção econômica para equipes menores.

Pontos fracos

- Interface pouco intuitiva : desatualizada e menos intuitiva que a dos concorrentes.

- Limitações da API : A API é mal documentada , o que dificulta a automação e a integração.

- Reprodução lenta da sessão : A reprodução da sessão pode ser lenta , especialmente durante períodos de pico de utilização.

- Problemas com a versão em nuvem : A versão hospedada na nuvem apresenta problemas de desempenho e potenciais riscos de segurança.

- Suporte inconsistente : A qualidade do suporte pode ser lenta , especialmente para problemas técnicos ou integrações complexas.

DM forte

Arquitetura DM robusta 6

O StrongDM é notavelmente mais intuitivo e fácil de integrar em comparação com o CyberArk, com o BeyondTrust ficando em algum lugar entre os dois.

As tarefas administrativas são simples e o suporte do fornecedor geralmente atende às expectativas de nível de serviço. A comunicação sobre atualizações, novos recursos e vulnerabilidades de segurança é consistente e transparente.

No entanto, a escalabilidade torna-se mais desafiadora em implantações maiores, especialmente para organizações que gerenciam milhares de endpoints ou ambientes multicloud complexos, onde a aplicação centralizada de políticas e o monitoramento de desempenho exigem configuração e supervisão adicionais.

Abaixo estão algumas das tecnologias suportadas pelo StrongDM:

Fonte: StongDM 7

Pontos fortes

- Arquitetura sem agentes e baseada em proxy: Diferentemente do CyberArk ou do BeyondTrust, o StrongDM não exige agentes nos sistemas de destino. Seu modelo de proxy conecta os usuários diretamente por meio de ferramentas existentes (CLI, RDP, SSH), mantendo total visibilidade de auditoria.

- Ideal para desenvolvedores e equipes DevOps: o StrongDM foi projetado para equipes que priorizam a automação, oferecendo APIs, ferramentas de linha de comando e SDKs para incorporar o controle de acesso em pipelines de CI/CD sem a complexidade das implantações PAM legadas.

Pontos fracos

- Dependência da API: A conectividade contínua com a API do StrongDM é necessária para acessar os recursos gerenciados, o que pode gerar problemas de confiabilidade em ambientes restritos ou offline.

- Ausência de gerenciamento nativo de identidade de máquina: carece de recursos integrados para lidar com contas não humanas ou de serviço, limitando seu escopo de automação para autenticação máquina a máquina.

- Arquitetura sem credenciais limitada: Embora suporte acesso efêmero, o StrongDM ainda se alinha com modelos de credenciais tradicionais em alguns casos, dependendo de senhas armazenadas, chaves SSH e cofres de segredos.

- Sem fluxos de trabalho nativos no console da nuvem: ainda não oferece suporte à integração direta com os consoles dos provedores de nuvem (por exemplo, AWS, Azure, GCP) para fluxos de trabalho de acesso; os administradores devem provisionar e rotacionar manualmente as chaves de acesso à nuvem.

WALLIX

Ideal para organizações que buscam proteger o acesso privilegiado em infraestruturas de TI tradicionais e híbridas .

Embora muitas plataformas PAM enfatizem DevOps e integrações nativas da nuvem, a WALLIX mantém uma abordagem centrada na segurança e na infraestrutura. Seu foco está no gerenciamento de sessões privilegiadas, no armazenamento seguro de credenciais e na visibilidade, em vez da automação completa da pilha ou da orquestração de CI/CD.

O WALLIX Bastion pode ser implantado localmente ou na nuvem (AWS, Azure, GCP), mas não possui suporte nativo para plataformas de orquestração de contêineres como Kubernetes ou pipelines modernos de gerenciamento de segredos.

Pontos fortes

- Implantação sem agentes: O WALLIX utiliza uma abordagem sem agentes, reduzindo a complexidade da implantação e minimizando os custos de manutenção em comparação com sistemas PAM baseados em agentes.

- Gerenciamento robusto de sessões: Oferece recursos de gravação, monitoramento ao vivo e reprodução de sessões. Os administradores podem supervisionar ou encerrar sessões em tempo real para garantir a conformidade com as políticas.

- Auditoria em conformidade com as normas: Projetada com os padrões de conformidade em mente, incluindo GDPR, ISO 27001 e NIS2.

Pontos fracos

- Suporte limitado para nuvem e contêineres: Falta de integrações nativas para Kubernetes, Docker e principais plataformas de nuvem (AWS, Azure, GCP).

- Integração limitada de API e DevOps: Comparado a ferramentas como CyberArk ou StrongDM, o WALLIX oferece menos recursos de automação e API.

- Suporte a um ecossistema menor: a WALLIX possui menos integrações com terceiros e um ecossistema de parceiros menor em comparação com grandes fornecedores como BeyondTrust, CyberArk ou Okta.

Acesso Privilegiado Okta (ASA)

O Okta ASA é ideal para organizações nativas da nuvem que precisam de acesso SSH/RDP seguro e baseado em identidade em ambientes multicloud. A plataforma integra-se diretamente ao ecossistema de gerenciamento de identidade e acesso (IAM) da Okta, permitindo controle e visibilidade centralizados.

No entanto, não oferece a abrangência completa de um sistema PAM (como armazenamento de credenciais, reprodução de sessões e acesso a bancos de dados), portanto, empresas que buscam uma plataforma completa de acesso privilegiado provavelmente precisarão combiná-la com uma ferramenta PAM tradicional, como BeyondTrust ou CyberArk.

Pontos fortes

- Arquitetura nativa da nuvem: Ideal para infraestrutura multicloud e híbrida, compatível com AWS, Azure, GCP e ambientes locais sem a necessidade de agentes ou túneis de rede complexos.

- Credenciais efêmeras: em vez de armazenar senhas estáticas ou chaves SSH, emite credenciais de curta duração por sessão , reduzindo a proliferação de credenciais e minimizando a superfície de ataque.

- Integração profunda com o Okta: Integra-se nativamente com o Okta Identity Cloud, herdando sua MFA, SSO e políticas.

Pontos fracos

- Escopo limitado: Não gerencia nativamente o acesso privilegiado a bancos de dados, aplicativos da web, clusters Kubernetes, consoles de nuvem (como o Console de Gerenciamento da AWS ou o Portal Azure) ou dispositivos de rede.

- Sem cofre central de credenciais: Como utiliza certificados efêmeros, não possui um cofre tradicional de senhas ou segredos .

Guardião PAM (Segurança do Guardião)

O Keeper PAM é uma solução de gerenciamento de acesso privilegiado baseada na nuvem, econômica e fácil de gerenciar, para equipes de pequeno a médio porte que precisam de armazenamento seguro de credenciais, controle de sessão e gerenciamento centralizado de usuários, sem a sobrecarga de uma implantação complexa.

A solução se baseia na plataforma de gerenciamento de senhas de longa data da Keeper, expandindo-a com controles de acesso baseados em funções (RBAC), auditoria e gerenciamento de segredos para equipes de TI e DevOps.

Testamos o Keeper PAM , com foco principal no gerenciamento de sessões RDP. Veja abaixo nossa experiência com o Keeper PAM:

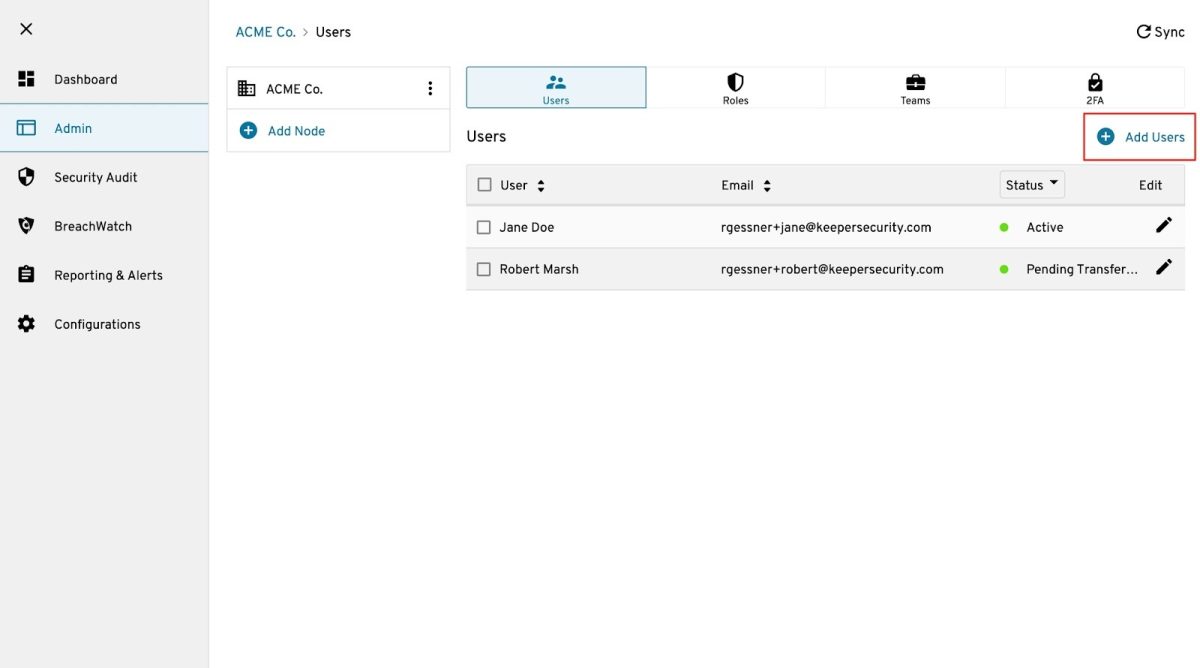

Visão geral do console de administração:

Ao fazer login no Console de Administração , você se depara com um painel de controle organizado que oferece uma visão geral de alto nível da atividade do usuário, do nível de segurança e da integridade do sistema.

O painel de controle permite a visualização dos seguintes itens:

- Principais eventos e link para o gráfico da linha do tempo

- Pontuação geral da auditoria de segurança

- Pontuação geral do BreachWatch

- Resumo do status do usuário

A aba Administrador é onde a maioria das tarefas de configuração e implantação de usuários são realizadas. A partir daqui, os administradores podem gerenciar Nós, Usuários, Funções, Equipes e configurações de Autenticação de Dois Fatores (2FA) , fornecendo controle centralizado sobre as políticas de acesso e a estrutura organizacional.

Controles de acesso baseados em funções :

O Keeper PAM inclui controles de acesso baseados em funções (RBAC) que permitem aos administradores definir políticas de aplicação com base nas responsabilidades de cada usuário e delegar permissões administrativas específicas quando necessário.

Essas políticas de aplicação abrangem uma ampla gama de categorias de configuração, incluindo:

- Configurações de login

- Autenticação de dois fatores (2FA)

- Restrição de plataforma

- Funcionalidades do Vault

- Tipos de registro

- Compartilhamento e upload

- KeeperFill

- Configurações de Conta

- Lista de IPs permitidos

- Gerente de Segredos do Guardião

- Conta de transferência

Configuração de políticas de aplicação para funções:

Para configurar as políticas de aplicação, acesse Administração, Funções , selecione uma função e clique em Políticas de Aplicação. Uma caixa de diálogo de configuração será exibida, permitindo que regras específicas sejam aplicadas. Depois de definir as políticas, clique em Concluído para finalizá-las e aplicá-las a todos os usuários atribuídos a essa função.

Implantação do Keeper:

Clientes empresariais podem adicionar usuários por meio de convites manuais , importações em massa ou métodos de provisionamento, dependendo das necessidades da organização.

Para o provisionamento manual de usuários , você pode convidar usuários individualmente navegando até Adicionar Usuários , selecionando o nó desejado e inserindo o nome completo e o endereço de e-mail do usuário.

Além disso, para importação em massa de usuários: em implantações maiores, os administradores podem importar usuários de um arquivo CSV , enviando automaticamente convites de configuração para cada usuário. Assim que os usuários são adicionados, o Keeper envia automaticamente um convite por e-mail, solicitando que eles configurem sua conta e concluam o processo de integração.

Plano das equipes de goleiros

Para equipes, oferece um módulo de Equipe que permite aos usuários compartilhar registros e pastas dentro de seus cofres, agrupando-os logicamente por indivíduos. Para isso, é necessário definir as Restrições de Equipe (edição/visualização/compartilhamento de senhas) e adicionar usuários individuais à equipe.

Para criar uma equipe, selecione o nó ao qual deseja associá-la, insira o nome da equipe e clique em Adicionar Equipe :

Após a criação, você pode configurar restrições em nível de equipe , como:

- Desativar o compartilhamento de registros

- Impedir edições de registros

- Aplicar uma tela de privacidade para dados sensíveis.

É importante notar que o Keeper implementa políticas de privilégio mínimo, portanto, quando um usuário é membro de várias funções ou equipes, sua política de rede é a mais restritiva ou a que concede menos privilégios.

Empresa Keeper

Embora nossos testes tenham se concentrado no Keeper para equipes menores, a edição Keeper Enterprise amplia essas funcionalidades com conformidade adicional e suporte multiplataforma.

Oferece análises de risco de nível empresarial :

Ele oferece o Keeper, que possui certificações SOC 2, ISO 27001 e FedRAMP. Veja o painel de pontuação da auditoria de segurança:

O Keeper Enterprise também oferece acesso multiplataforma , com funcionalidade completa em Windows, Mac, Linux, iOS, Android e todos os principais navegadores da web (Chrome, Edge, Firefox, Safari). Você pode impor restrições de plataforma, por exemplo, limitando o acesso a ambientes de sistema operacional específicos ou desativando logins baseados em navegador para usuários com alta necessidade de segurança.

Pontos fortes

- Implantação e atualizações simplificadas: o Keeper oferece implantação totalmente nativa da nuvem com atualizações automáticas do cofre e do cliente, reduzindo a sobrecarga de manutenção para os administradores.

- Arquitetura sem agente: Não requer instalação de agente local.

- Amplo suporte a plugins e SDKs: o Keeper oferece plugins e APIs que permitem a integração com ferramentas de CI/CD, pipelines de DevOps e plataformas de identidade.

Pontos fracos

- Estabilidade limitada na área de trabalho: Certos recursos (por exemplo, conexões RDP e de túnel) apresentam desempenho inconsistente em aplicativos de desktop em comparação com a interface da web.

- Cobertura restrita: concentra-se principalmente no gerenciamento de credenciais e no armazenamento de segredos, mas carece de recursos mais abrangentes de PAM, como acesso JIT dinâmico ou proxy de sessão completo.

SailPoint (Módulo PAM)

O módulo de Gerenciamento de Contas Privilegiadas (PAM) da SailPoint amplia suas principais funcionalidades de Governança e Administração de Identidades (IGA) para abranger contas privilegiadas.

Ideal para grandes empresas que já investiram no ecossistema da SailPoint e precisam de governança de identidade centralizada, relatórios de conformidade e certificações de acesso diretamente vinculadas a acessos privilegiados.

Pontos fortes

- Integração abrangente de governança: Conecta nativamente os dados PAM à governança de identidade, permitindo visibilidade completa das contas privilegiadas em todos os sistemas.

- Recertificação de acesso: Automatiza as revisões de acesso e os relatórios de conformidade para contas privilegiadas.

Pontos fracos

- Licenciamento dispendioso: Caro em comparação com fornecedores dedicados de PAM, especialmente para organizações que ainda não utilizam o SailPoint IdentityIQ.

- Profundidade limitada do PAM: carece de recursos avançados de gravação de sessões, armazenamento seguro de credenciais ou acesso just-in-time (JIT) encontrados em plataformas como o CyberArk.

Capacidades de conformidade e geração de relatórios

Os fornecedores que selecionamos oferecem relatórios prontos para uso e mapeamentos para as principais estruturas regulatórias. Regulamentações como PCI DSS, ISO 27001 e HIPAA exigem controles rigorosos sobre o acesso privilegiado para garantir a responsabilidade e a proteção de dados.

A maioria das principais plataformas PAM, incluindo BeyondTrust , CyberArk, Delinea Secret Server, ManageEngine PAM360, Okta e Keeper Security , oferece modelos de relatórios e mapeamentos de políticas integrados, alinhados a essas estruturas. Por exemplo, você pode conferir o recurso de relatórios de conformidade do WALLIX aqui. 8

Para alguns fornecedores, como StrongDM, WALLIX e SailPoint , não conseguimos encontrar informações públicas detalhadas que confirmassem os relatórios de conformidade predefinidos.

Considerações práticas sobre a implementação do PAM

O PAM consegue gerenciar sistemas heterogêneos (por exemplo, firewalls, switches, roteadores, servidores Linux, servidores fora do domínio, bancos de dados SQL)?

Sim, a maioria dos sistemas PAM consegue gerenciar uma ampla variedade de sistemas, incluindo firewalls, roteadores, switches, servidores Linux, servidores fora do domínio, bancos de dados SQL e outras infraestruturas críticas. No entanto, o nível de integração pode variar:

- Existem conectores prontos para uso para sistemas empresariais comuns (Windows, Linux, AD, dispositivos de rede, bancos de dados), mas integrações personalizadas são frequentemente necessárias para sistemas legados ou de nicho.

- Algumas plataformas PAM, como CyberArk e BeyondTrust , oferecem marketplaces com integrações predefinidas ou conectores de API para ampliar seu alcance a sistemas mais especializados.

- Caso não haja um conector direto disponível, podem ser criadas integrações baseadas em API , permitindo que os sistemas PAM gerenciem e alternem as credenciais de dispositivos que expõem acesso à linha de comando ou à API REST.

Quão bem os sistemas PAM se integram com APIs e serviços? Um sistema PAM pode substituir o uso de segredos e certificados em tarefas ou scripts agendados?

Os sistemas PAM podem se integrar a APIs e serviços para gerenciar segredos, certificados e credenciais para tarefas ou scripts agendados. A maioria dos PAMs de nível empresarial (por exemplo, CyberArk , Delinea , ManageEngine ) oferece suporte a integrações com ferramentas DevOps como Ansible , Jenkins e Terraform , bem como chamadas de API para automatizar a recuperação de credenciais para aplicativos, scripts ou serviços.

- Recuperação de credenciais de um cofre : Para tarefas agendadas , scripts e pipelines de automação , os sistemas PAM listados fornecem APIs REST e ferramentas de gerenciamento de segredos para recuperar senhas ou certificados dinamicamente.

- Substituição de segredos em scripts : Os sistemas PAM podem substituir credenciais codificadas armazenando segredos em um cofre e referenciando-os programaticamente conforme necessário .

No entanto, os sistemas PAM geralmente exigem configuração e testes significativos para substituir completamente o gerenciamento manual de segredos em scripts ou tarefas agendadas . É preciso considerar algum trabalho de integração para garantir o bom funcionamento de tudo.

Você remove todo o acesso administrativo dos sistemas abrangidos assim que o PAM é integrado?

Isso varia de acordo com a organização e a estratégia específica de implementação do PAM. Embora o objetivo de qualquer implementação de PAM seja remover o acesso administrativo permanente (para reduzir o risco de acesso não autorizado), muitos sistemas ainda mantêm contas de emergência para acesso em caso de falha do PAM ou incidentes críticos.

- Contas de acesso de emergência : Contas que fornecem acesso direto aos sistemas quando o PAM fica indisponível. Normalmente, essas contas devem ser gerenciadas e armazenadas com segurança (por exemplo, usando cartões inteligentes ou módulos de segurança de hardware).

- Abordagens JIT PAM: Algumas ferramentas PAM oferecem acesso Just-in-Time (JIT), o que significa que os privilégios são concedidos somente quando necessário e revogados assim que a tarefa for concluída, reduzindo a necessidade de acesso administrativo persistente.

- Recomendações: Não é recomendável revogar todo o acesso imediatamente, pois os mecanismos de contingência (como contas de emergência) devem ser testados e estar prontos para uso, caso necessário.

Principais funcionalidades dos fornecedores de PAM

Todas as soluções PAM analisadas incluem funcionalidades PAM essenciais. Estas incluem:

- Controles de acesso baseados em identidade: Integração com diretórios corporativos como Active Directory, LDAP ou plataformas SSO para centralizar a autenticação do usuário e a aplicação de regras de acesso.

- Autenticação multifator (MFA) e logon único (SSO): suporte integrado para MFA e SSO para fortalecer a autenticação e simplificar o acesso do usuário em todos os sistemas.

- Cofre de credenciais privilegiadas: Armazenamento seguro e criptografado para senhas de contas privilegiadas, chaves SSH e segredos de API.

- Gravação e monitoramento de sessões: Visibilidade completa da atividade privilegiada, com a capacidade de gravar, auditar e reproduzir sessões administrativas para fins de conformidade e análise forense.

- Fluxos de trabalho de solicitação e aprovação de acesso: Acesso baseado em solicitações com mecanismos de aprovação.

Principais atualizações do mercado

Três mudanças significativas ocorreram no mercado de PAM desde a última atualização da maioria dos artigos comparativos.

A Palo Alto Networks concluiu a aquisição da CyberArk por US$ 25 bilhões em 2026. A CyberArk continua como um produto independente, com a integração em andamento nas plataformas Cortex e Strata da Palo Alto. Os clientes existentes foram informados de que não haverá interrupções.

A Delinea anunciou um acordo definitivo para adquirir a StrongDM, com a conclusão do negócio prevista para o primeiro trimestre de 2026. A combinação visa ambientes DevOps e orientados por IA, unindo a abrangência do PAM da Delinea com a autorização em tempo de execução just-in-time da StrongDM. 9

DevOps e integrações de infraestrutura

Os ambientes abrangem infraestruturas locais, híbridas e multicloud, com acesso privilegiado estendendo-se a endpoints, servidores, plataformas SaaS e contêineres. Uma solução PAM eficiente deve descobrir todas as identidades privilegiadas, não apenas contas de administrador, incluindo contas de serviço, chaves de API e identidades de máquina que são essenciais para pipelines de CI/CD, contêineres, Kubernetes e Terraform.

Capacidades de conformidade e geração de relatórios

As normas PCI DSS, ISO 27001 e HIPAA exigem controles rigorosos sobre o acesso privilegiado para garantir a responsabilização e a proteção de dados. BeyondTrust, CyberArk, ManageEngine PAM360, Okta e Keeper Security oferecem modelos de relatórios e mapeamentos de políticas integrados, alinhados a essas estruturas. Para StrongDM, WALLIX e SailPoint, informações públicas detalhadas sobre relatórios de conformidade predefinidos não estavam disponíveis no momento da redação deste documento; verifique diretamente com cada fornecedor.

Perguntas frequentes

Os gerenciadores de senhas armazenam e administram as senhas de usuários individuais, enquanto as soluções PAM (Personal Access Management) fornecem controle de nível empresarial sobre contas privilegiadas, incluindo monitoramento de sessões, aprovações de acesso, rotação automática de credenciais e relatórios de conformidade. As ferramentas PAM gerenciam não apenas senhas, mas também contas de serviço, chaves de API, chaves SSH e identidades de máquinas em toda a sua infraestrutura.

Sim, elas têm finalidades diferentes. Os usuários finais podem continuar usando gerenciadores de senhas para credenciais de trabalho pessoais, enquanto as soluções PAM gerenciam contas privilegiadas usadas por administradores, contas de serviço e processos automatizados. Muitas organizações executam ambas simultaneamente: PAM para acesso à infraestrutura e gerenciadores de senhas para credenciais de aplicativos de uso diário.

Os prazos de implementação variam significativamente de acordo com o fornecedor e a complexidade da organização. Soluções leves como Keeper ou ManageEngine podem ser implantadas em questão de semanas para o armazenamento básico de credenciais. Plataformas corporativas como CyberArk ou BeyondTrust geralmente exigem de 3 a 6 meses para a implantação completa, incluindo configuração de políticas, integração do sistema e integração com ferramentas existentes. Comece com os sistemas de alto risco e expanda gradualmente.

Seja o primeiro a comentar

Seu endereço de e-mail não será publicado. Todos os campos são obrigatórios.