Aproveitando meus vinte anos de experiência como profissional de cibersegurança, selecionei o melhor software DLP para proteger informações sensíveis e atender aos padrões regulatórios. Testei seis soluções DLP ao longo de um mês, com foco em recursos essenciais como cobertura de canais, facilidade de implantação e precisão de classificação. Veja os resultados abaixo:

Produtos | Funcionalidades existentes | Funcionalidades ausentes |

|---|---|---|

17 | 0 | |

ManageEngine DLP Plus | 16 | 1 |

Terminal DLP | 14 | 3 |

Sophos Intercept X | 12 | 5 |

Trellix DLP | 10 | 7 |

Acronis Cyber Protect | 6 | 11 |

Veja abaixo os resultados dos testes de desempenho para verificar quais recursos estão disponíveis e quais estão ausentes:

Resultados de benchmark: Comparação de recursos

Comparamos esses produtos em quatro dimensões. Você pode ver as descrições dessas dimensões ou consultar nossa metodologia de avaliação comparativa . Para ajudar as empresas a selecionar o produto DLP certo, realizamos uma análise comparativa abrangente de seis soluções DLP populares, todas com versões de avaliação gratuitas.

Cobertura do canal

* Os anexos classificados como dados sensíveis podem ser bloqueados ou auditados, e usuários internos e externos podem ser bloqueados por software.

**Permissão para que aplicativos específicos abram, editem ou capturem dados confidenciais por meio de software.

Administração

Classificação de dados

Outras capacidades

* A Acronis oferece uma opção de filtragem da web como um complemento, categorizada como 'filtragem de URL baseada em nuvem'.

Como escolher a solução DLP certa para o seu negócio?

Embora todas as ferramentas DLP testadas cubram eficazmente os principais canais de dados, como periféricos, e-mail e aplicativos, a classificação de dados continua sendo um desafio persistente. A classificação precisa é fundamental para evitar a perda de dados e, ao mesmo tempo, evitar falsos positivos. Com base em nossas descobertas, oferecemos as seguintes práticas recomendadas para testar soluções DLP com segurança e eficácia:

- Simule dados realistas : gere conjuntos de dados de teste para reproduzir informações confidenciais. Isso minimiza os riscos e permite avaliar as capacidades da ferramenta sem expor dados comerciais sensíveis.

- Utilize dados mascarados de funcionários : Se a criação de dados de teste não for viável, use conjuntos de dados anonimizados ou mascarados com acesso controlado. Crie um banco de dados separado para essa finalidade, a fim de garantir a integridade e a segurança dos dados.

- Limitar o escopo dos dados : Teste as soluções em um conjunto pequeno e controlado de dados de funcionários, em vez de em conjuntos de dados de produção completos, para mitigar riscos e manter a conformidade.

- Evite usar dados de produção em ambientes de prova de conceito (PoC) : sistemas de prova de conceito ou de teste podem expor inadvertidamente informações confidenciais, portanto, priorize ambientes de teste que estejam livres de dados de produção reais.

Nossa análise também destaca que, embora os classificadores prontos para uso possam fornecer funcionalidades básicas, sua eficácia costuma ser limitada. Personalizar as políticas de classificação de dados para alinhá-las às necessidades específicas da sua organização é essencial para alcançar a proteção ideal e reduzir os falsos positivos.

Protetor de Endpoint Netwrix

Testamos o Netwrix Endpoint Protector e analisamos seus recursos de DLP (Prevenção contra Perda de Dados).

Resumo das conclusões:

- Características eficazes:

- Controle granular sobre mais de 30 dispositivos.

- Monitoramento de dispositivos através de um painel de controle.

- Inspeção profunda de pacotes para transferências de arquivos em rede.

- Políticas predefinidas e personalizadas.

- Direitos efetivos para a criação de políticas.

- Descoberta eletrônica (eDiscovery) para detecção de dados sensíveis.

- Criptografia USB.

- Notificações e alertas para ações bloqueadas.

- Notificações personalizáveis para o cliente.

- Registro de auditoria.

- Proteção contra adulteração.

- Características ineficazes:

- Sem gerenciamento de dispositivos.

Escolha o Netwrix Endpoint Protector para uma solução DLP abrangente com recursos robustos de controle de dispositivos.

Visite o site1. Cobertura de canais

O Endpoint Protector permite o controle granular de mais de 30 tipos de dispositivos, incluindo dispositivos USB, dispositivos Bluetooth, smartphones e muito mais.

Dispositivos periféricos

Controle do dispositivo

Os administradores podem configurar o controle de acesso para dispositivos específicos, permitindo ou bloqueando a conexão deles aos computadores dos clientes.

Aplicações

Inspeção profunda de pacotes

Permite ao administrador gerenciar transferências de arquivos em rede. Os administradores podem configurar controles para webmail , unidades e aplicativos de terceiros listados abaixo. Quando ativado, o CAP e as configurações de controle de dispositivos funcionam em conformidade com as verificações de DPI.

2. Classificação de dados

Proteção sensível ao conteúdo (CAP)

Políticas predefinidas

As políticas predefinidas estão disponíveis em 3 grupos com base no sistema operacional do cliente: Windows, Mac e Linux.

Existem 86 políticas predefinidas para o Windows. Essas políticas são, por exemplo, as seguintes:

- Transferências de arquivos: Transferências de arquivos com base em seu conteúdo (gráficos, arquivos compactados ou programas) podem ser bloqueadas.

- HIPAA: As transferências de arquivos baseadas em seu conteúdo devem estar em conformidade com a HIPAA; caso contrário, serão bloqueadas.

- GDPR: As transferências de arquivos baseadas em seu conteúdo devem estar em conformidade com o GDPR, caso contrário, serão bloqueadas.

Políticas personalizadas

É possível definir políticas personalizadas com base em pontos de saída da política, usuários e na ação da política escolhida.

3. Administração

Direitos de acesso

Direitos efetivos permitem a criação de políticas (regras de controle de acesso adequadas) com base em um usuário/dispositivo/formato específico (tipo de arquivo).

Os direitos globais são direitos de controle de dispositivos que se aplicam de forma geral. Você pode definir direitos de acesso diferentes para dispositivos diferentes.

Criação de políticas

Para criar uma política, o administrador pode selecionar opções predefinidas ou personalizadas.

O administrador pode ordenar as políticas por nível de prioridade (o administrador pode priorizar uma política em detrimento de outra).

Descoberta eletrônica

Detecta dados sensíveis em repouso e permite a criptografia, descriptografia e exclusão no destino. Você pode criar políticas com base em tipos e conteúdo de arquivo. A política define os objetos a serem verificados.

O resultado da verificação ajuda o administrador a identificar onde os dados confidenciais estão localizados e a tomar as medidas necessárias.

Aulas personalizadas

Permite a criação de classes personalizadas e configurações de dispositivos, possibilitando que os administradores atribuam um "Dispositivo Confiável (DC)" com base em informações do dispositivo, como seu número de série e tipo.

Listas de bloqueio e permissão

Auxilia na definição de conteúdo sensível. O CAP e o eDiscovery têm como objetivo a detecção. Ele solicita que você determine quais tipos de arquivo, conteúdo personalizado, locais de arquivo, locais de verificação, padrões de expressão regular, domínios, URLs e domínios de e-mail são permitidos e quais são proibidos.

Criptografia USB

O Endpoint Protector permite a criptografia de dispositivos USB. O administrador pode automatizar essa ação.

Notificações e alertas

Ao tentar anexar um arquivo do tipo .xlsx com o nome “Confidencial” e contendo informações de número de segurança social no WhatsApp, o Endpoint Protector bloqueou a ação e notificou o administrador da seguinte forma:

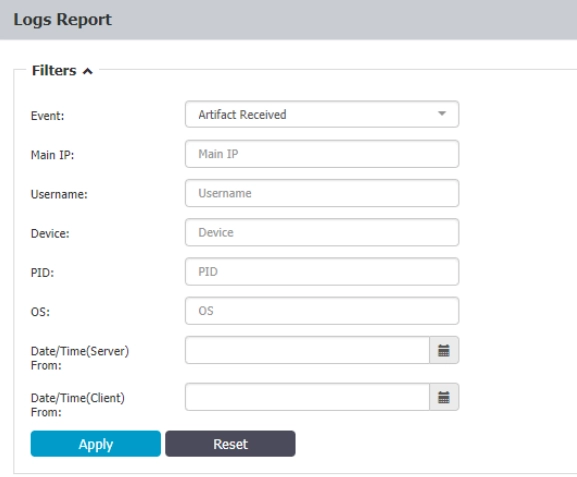

O administrador pode visualizar os registros de eventos na janela de Relatório Sensível ao Conteúdo. O registro de eventos inclui detalhes como evento, hora, usuário, dispositivo, destino e arquivo.

Outras funcionalidades

- A sincronização de IDs Microsoft AD e Microsoft Entra é suportada pelo programa.

- As notificações para o cliente podem ser personalizadas.

ManageEngine Endpoint DLP Plus

Aproveitamos o período de teste gratuito do ManageEngine Endpoint DLP Plus. A possibilidade de os usuários notificarem os administradores sobre falsos positivos foi um recurso útil que nem todos os outros fornecedores oferecem.

Resumo das conclusões:

- Características eficazes:

- Classificação eficaz de dados.

- Proteção eficaz de e-mails e aplicativos.

- Regras de dados personalizáveis.

- Os usuários podem notificar os administradores sobre falsos positivos.

- Opção para reportar falsos positivos.

- Oferece integração ativa de inventário.

- Oferece proteção contra adulteração.

- Rastreamento de auditoria completo.

- Características ineficazes:

- Sem gerenciamento de dispositivos.

- Sem implantação em nuvem.

- Nenhuma busca de arquivo.

1. Cobertura de canais com base na aplicação de políticas selecionadas ou em auditorias.

Impressoras, dispositivos USB, aplicativos e outros dispositivos podem ser adicionados a uma lista de dispositivos ou aplicativos confiáveis. Você pode especificar um dispositivo inserindo o caminho da instância do dispositivo.

Impressoras de rede e impressoras USB são os dois tipos disponíveis. Unidades de disco e CD-ROMs são as duas opções disponíveis para dispositivos de armazenamento removíveis.

Se um dispositivo ou aplicativo não for confiável, a comunicação com ele será bloqueada. Você também pode optar por auditar dispositivos ou aplicativos.

O ManageEngine Endpoint DLP Plus pode ser configurado para proteger dados confidenciais atribuídos, bloqueando seu upload para o navegador designado.

Como o ManageEngine Endpoint DLP Plus bloqueia arquivos?

Após a definição de dados sensíveis na seção de regras de dados, o ManageEngine Endpoint DLP Plus aplica as políticas especificadas.

A opção de reportar falsos positivos ao administrador foi incluída para o usuário. Essa funcionalidade não está disponível em todas as soluções de DLP.

2. Descoberta e classificação de dados

A solução permite que os usuários escolham entre as regras da biblioteca ou criem regras personalizadas para a descoberta de dados sensíveis.

Guia passo a passo para a configuração de regras de dados para a descoberta de dados sensíveis:

A classificação de dados é baseada em expressões regulares. A AIMultiple não encontrou nenhuma capacidade de classificação semântica.

Regra personalizada com base na extensão do arquivo: É possível atribuir arquivos com extensões (por exemplo) PNG e JPEG à categoria de dados sensíveis.

Regra personalizada baseada em regex (expressão regular): Permite atribuir arquivos com expressões, como "ba", como dados sensíveis.

3. Experiência administrativa

Usuários com diferentes níveis de acesso:

Após a instalação dos agentes, grupos de agentes personalizados podem ser usados para associar políticas com base na participação no grupo de agentes. A implantação de políticas solicita ao usuário que forneça um grupo personalizado de agentes, a política de sua escolha e as regras de dados.

As regras de dados e as políticas associadas funcionam em conjunto. As regras de dados definem os dados sensíveis; consequentemente, as políticas relacionadas devem proteger esses dados.

A imagem abaixo fornece um resumo das unidades de processo do programa:

Com base nos requisitos de auditoria do agente, o ManageEngine prepara relatórios de auditoria de acordo com a frequência desejada:

A interface do usuário do programa mantém o administrador informado sobre eventos de violação de políticas no ambiente doméstico e gera relatórios segmentados.

notificações de falsos positivos

O programa permite que os usuários notifiquem o administrador sobre falsos positivos. Isso permite que o administrador ajuste as políticas com base nos falsos positivos.

Implantação

A versão gratuita do ManageEngine Endpoint Control Plus é limitada a 30 dias de uso e não pode ser implantada na nuvem; ela deve ser instalada no dispositivo do administrador.

Plataforma DLP da Sophos

Resumo das conclusões:

- Características eficazes:

- Proteção eficaz de e-mail, periféricos e aplicativos.

- A proteção contra adulteração funciona eficazmente.

- Oferece integração com o Active Directory.

- Classificação de dados personalizável.

- Oferece busca de arquivos/etiquetas com hashes.

- Rastreamento de auditoria completo.

- Suporta periféricos.

- Características ineficazes :

- Algumas funcionalidades, como a proteção de periféricos, exigem políticas personalizadas.

- Sem análise de comportamento do usuário.

- Sem gerenciamento de dispositivos.

1. Cobertura de canais

Tanto em periféricos quanto em e-mail, embora as políticas básicas padrão não impedissem as transferências de arquivos, conseguimos bloqueá-las com políticas personalizadas, como pode ser visto na imagem abaixo.

Política personalizada:

- Aplicação: O recurso de controle de aplicativos restringiu a transferência de arquivos para outras plataformas, como a unidade Google.

- Exceções baseadas em e-mail/IP: os usuários podem ser incluídos ou excluídos diretamente das políticas.

- Periféricos: É possível monitorar e controlar 9 tipos de dispositivos removíveis, um número inferior ao de concorrentes como o Endpoint Protector.

2. Classificação de dados

- A classificação automática de dados mostrou-se ineficaz, pois classificou e-mails de risco como de baixa gravidade .

- Classificação de dados personalizada: Você pode personalizar os parâmetros de classificação de dados. As seguintes opções estão disponíveis para personalização.

- Verificação da classificação de dados: Nossa equipe conseguiu obter uma lista completa de arquivos e seus respectivos status de classificação.

3. Administração

- Proteção contra adulteração: dispositivos restritos que tentassem adulterar o software do agente e exigência de compartilhamento de senha para desinstalar o arquivo do agente. Esse recurso funcionou durante nosso teste (veja a imagem abaixo).

- Registro de auditoria: O Sophos Central registrou com sucesso os registros de auditoria das atividades do usuário.

- Busca/etiquetas de arquivos com hashes: A Sophos oferece isso por meio de seus recursos de descoberta para identificar arquivos de risco.

- Visibilidade do Shadow AI: A partir de 2026, a Sophos comercializa uma camada de navegador/espaço de trabalho para governar o uso do Shadow AI/Shadow IT; esclareça que isso é adjacente (e não idêntico) aos recursos de DLP de endpoint testados. 1

Desde janeiro de 2026, a Sophos adicionou a Proteção de Espaço de Trabalho para governança de TI paralela/IA paralela; isso é complementar aos recursos de DLP analisados aqui. 2

Plataforma DLP Teramind

Resumo das conclusões:

- Características eficazes:

- Proteção eficaz para periféricos, e-mail e aplicativos.

- Personalização detalhada da classificação de dados.

- Rastreamento de auditoria completo.

- Oferece integração com o Active Directory.

- Oferece busca de arquivos.

- Características ineficazes:

- Classificação de dados ineficaz.

- Políticas personalizadas são difíceis de gerenciar.

- Sem proteção contra adulteração.

- Sem OCR.

1. Cobertura de canais

- Periféricos: As políticas de bloqueio de USB foram eficazes, mas também impediram a cópia de arquivos não confidenciais para dispositivos periféricos.

- Os tipos de dispositivos não foram mencionados nas políticas relativas a dispositivos removíveis.

- E-mail: As políticas de e-mail são eficazes; no entanto, também impedem que os usuários internos enviem e-mails.

- Aplicação: A política de proteção de aplicativos restringe a transferência de todos os dados para aplicativos como o Google Drive.

- Exceções baseadas em e-mail/IP: você pode excluir e-mails ou domínios específicos das políticas.

2. Classificação de dados

- A classificação de dados foi ineficaz porque não conseguiu distinguir entre dados confidenciais e não confidenciais.

- Classificação de dados personalizada: Opções detalhadas de personalização estão disponíveis. No entanto, é necessário algum conhecimento da plataforma para utilizá-las.

- Verificação da classificação de dados: Nossa equipe verificou os dados classificados.

3. Administração

Para consultar as políticas de conduta, veja a imagem abaixo:

- Proteção contra adulteração: Era ineficaz, pois o usuário podia adulterar facilmente o arquivo do agente.

- Rastreamento de auditoria: Monitoramos a atividade de cada usuário. Alertas também foram enviados para o e-mail do administrador (veja a imagem abaixo).

- Identificação de dados OCR: O Teramind não inclui OCR baseado na web no período de teste gratuito.

A partir de janeiro de 2026, a atualização do agente Teramind para Mac passará a suportar a gravação de tela somente quando uma regra de comportamento for violada, reduzindo o armazenamento e melhorando a privacidade, ao mesmo tempo que captura evidências relevantes. 3

Acronis Cyber Protect

Resumo das conclusões:

- Características eficazes:

- Suporta dispositivos USB em sua política de controle de dispositivos.

- Classificação eficaz de dados.

- Proteção eficaz do aplicativo.

- Rastreamento de auditoria completo.

- Oferece integração com o Active Directory.

- Características ineficazes:

- Políticas de proteção de e-mail ineficazes (apresentam problemas com alguns formatos de arquivo)

- Sem personalização da classificação de dados.

- Sem proteção contra adulteração.

- Não há recurso de busca/etiquetas de arquivos com hashes.

- Sem filtragem web abrangente.

1. Cobertura de canais

- Periféricos e e-mail: A política básica funcionou bem para bloquear unidades USB para agentes. No entanto, e-mails com dados confidenciais não foram bloqueados. Também não foram encontradas políticas específicas para e-mail. Dez tipos de dispositivos removíveis são abrangidos pela política de controle de dispositivos.

- Aplicação: A política de proteção de dados restringiu a transferência de dados confidenciais para armazenamento em nuvem, como o Drive Google.

2. Classificação de dados

- Classificação eficaz de dados: O recurso de classificação de dados foi aplicado a dados confidenciais copiados para dispositivos de armazenamento removíveis.

- Classificação de dados personalizada: Embora os recursos de DLP incluam capacidades de classificação de dados, as classificações predefinidas não podem ser editadas.

- Verificação da classificação de dados: Nossa equipe não conseguiu verificar os dados classificados de acordo com as políticas definidas.

3. Administração

- Proteção contra adulteração: Nossa equipe não encontrou nenhuma opção de proteção contra adulteração no Acronis Central.

- Registro de auditoria: As atividades de cada usuário são registradas, com um registro de auditoria separado para cada dispositivo.

- Busca/etiquetas de arquivos com hashes: Nossa equipe não encontrou nenhuma funcionalidade para etiquetar arquivos com hashes.

Trellix DLP

Resumo das conclusões:

- Características eficazes:

- Ampla cobertura de canais

- Proteção completa para e-mails e aplicativos.

- Regras de dados personalizáveis.

- Oferece um registro de auditoria.

- Oferece proteção contra adulteração.

- Oferece filtragem da web.

- Características ineficazes:

- Sem integração com o Active Directory.

- Nenhuma busca de arquivo.

- Sem análise de comportamento do usuário.

- Sem OCR.

1. Cobertura de canais

O Trellix DLP abrange uma ampla gama de endpoints e canais de rede, mas carece de uniformidade em certas áreas críticas.

Proteção de e-mail

- O Trellix consegue detectar quando um usuário configura o Outlook para enviar arquivos confidenciais por meio de contas de e-mail pessoais e pode colocar em quarentena os e-mails que contêm informações confidenciais.

- No entanto, liberar e-mails em quarentena pode ser complicado, exigindo aprovação manual do remetente, do gerente do remetente ou do proprietário dos dados por meio de notificações por e-mail, em vez de um processo simplificado e automatizado.

- Além disso, o Trellix não oferece suporte completo à filtragem de dados confidenciais para sincronização com dispositivos móveis via ActiveSync para determinados grupos de usuários.

Controle de dispositivos / dispositivos periféricos

- É possível monitorar e controlar dispositivos periféricos.

- O Trellix não oferece suporte a uma política unificada (um único conjunto de regras) em todos os canais, o que limita a flexibilidade em ambientes que utilizam vários dispositivos periféricos.

- Os administradores podem configurar controles de acesso para dispositivos USB e outros periféricos.

- A implementação de políticas pode, por vezes, ser inconsistente, especialmente em canais mais recentes, como dispositivos móveis.

- Recursos avançados, como criptografia de dispositivos USB, exigem assinaturas adicionais.

Aplicações

- O Trellix oferece suporte a políticas DLP para diversas aplicações.

- O Chrome, por exemplo, não é totalmente compatível, permitindo que os usuários ignorem as políticas de DLP em determinados cenários, como ao enviar arquivos de uma rede Wi-Fi pública.

2. Classificação de dados

Políticas predefinidas

As políticas predefinidas da Trellix abrangem uma série de estruturas regulatórias comuns, incluindo PCI DSS e GDPR.

- Os modelos de políticas são menos abrangentes e precisos do que os dos concorrentes, criando potenciais lacunas na detecção.

Políticas personalizadas

- O administrador pode criar políticas personalizadas usando palavras-chave, expressões regulares e impressão digital de arquivos.

- No entanto, o Trellix não oferece suporte a recursos avançados, como aprendizado de máquina ou proteção comportamental baseada em risco.

Identificação de dados por OCR: O Trellix não oferece suporte completo a OCR para detecção e prevenção na web; ele só consegue inspecionar documentos gráficos, como PDFs com conteúdo digitalizado, para fins de detecção, não de prevenção.

3. Administração

Os recursos de administração do Trellix DLP oferecem funcionalidades básicas, mas várias funcionalidades essenciais estão ausentes ou subdesenvolvidas.

Direitos de acesso: Os administradores podem atribuir direitos com base em usuários ou grupos, mas o Trellix não possui administração delegada baseada em funções, o que limita a capacidade de atribuir funções específicas para gerenciamento de políticas e tratamento de incidentes.

Outras funcionalidades: O Trellix oferece recursos padrão, incluindo criptografia USB e aplicação de políticas de DLP em endpoints. No entanto, opções avançadas como proteção adaptativa ao risco e análise comportamental nativa são limitadas ou exigem integração com terceiros, o que aumenta a complexidade da implementação.

Notificações e alertas: Alertas são gerados por e-mail para transferências de dados sensíveis, mas as funcionalidades limitadas de personalização de relatórios e gerenciamento de incidentes podem exigir supervisão manual adicional por parte dos administradores.

Pontos-chave dos testes de benchmark

1. Cobertura de canais

A comunicação de dados pode ocorrer por meio de múltiplos canais, todos os quais devem ser protegidos.

- Periféricos : A tecnologia DLP utiliza o controle de dispositivos para impedir a movimentação não autorizada de dados para dispositivos de armazenamento removíveis, como unidades USB, e para outros periféricos, incluindo impressoras.

- Dispositivos USB/unidades/cartões de memória

- Impressoras (controle baseado em políticas)

- Webcams

- Telefones iPhone/Android

- Dispositivos Bluetooth

- Canais de comunicação como Discord e WhatsApp.

- E-mail: Incluindo o corpo da mensagem e anexos

- Aplicações: Certas aplicações que podem não envolver comunicação (por exemplo, Word) podem precisar ser bloqueadas ou ter permissão para operar em arquivos confidenciais usando classificação de dados. Aplicações especialmente críticas incluem Office, Docs, Drive, Zoom e Skype.

- Exceções baseadas em e-mail/IP: Testar se usuários ou agentes são excluídos da política com base no endereço de e-mail ou IP.

- Integração com o Active Directory (AD): Permite o gerenciamento centralizado do acesso e das políticas dos usuários por meio de serviços de diretório.

- Gerenciamento de dispositivos : O gerenciamento de dispositivos e o DLP (Prevenção contra Perda de Dados) são componentes essenciais de uma estratégia abrangente de segurança móvel. O gerenciamento de dispositivos concentra-se no gerenciamento e controle em nível de dispositivo, enquanto o DLP garante a proteção de dados e impede a divulgação não autorizada.

Todos os fornecedores oferecem MDM como um recurso adicional. As versões de avaliação gratuita não ofereciam gerenciamento de dispositivos.

2. Administração / outros

Implantação: Algumas soluções oferecem apenas opções locais ou SaaS para administradores. Com a opção SaaS, as empresas de produtos DLP devem fornecer um ambiente totalmente isolado e uma garantia por escrito ao cliente sobre a segurança de seus dados.

Rastreamento de auditoria: as soluções DLP devem registrar as ações do usuário para manter um registro de auditoria de informações confidenciais. Todas as soluções analisadas oferecem esse recurso, mas os detalhes variam.

Por exemplo, a versão detalhada inclui registros minuciosos de atividades administrativas relacionadas a políticas, usuários e funções, configurações de serviço, acesso a incidentes, remediação e perfis de configuração estruturados e não estruturados. A versão básica inclui apenas logins e atividades de usuários.

Proteção contra adulteração de arquivos de agentes: Impede a desinstalação ou qualquer outra adulteração do software nos dispositivos dos agentes. Além disso, os agentes DLP devem ser protegidos com senhas longas e complexas para evitar a desinstalação não autorizada ou a interrupção de seus serviços.

Atribuição de regras a agentes/grupos: Verificamos se as políticas e regras podem ser atribuídas a agentes/usuários individuais e a grupos de agentes/usuários.

Busca/etiquetas de arquivos com hashes: Verificamos se os recursos de 'busca' ou 'descoberta' suportam a etiquetagem de arquivos com hashes.

Políticas de segurança de dados integradas: Muitas ferramentas de DLP incluem modelos de políticas para tipos comuns de dados sensíveis, como informações de identificação pessoal , informações de saúde protegidas e detecção de IBAN/ID de carteira de criptomoedas.

Monitoramento de dispositivos por meio de um painel de controle: O Painel de Controle DLP permite visualizar a atividade relacionada a dados e conteúdo em sua rede, com base em suas políticas de controle de dados. A tela contém diversos widgets que fornecem visibilidade para os diferentes critérios de violação de dados. A tela também permite filtrar por um período específico para detalhar e focar em violações e eventos de dados relevantes em sua conta.

Notificações e alertas para ações bloqueadas: os alertas de DLP fornecem informações detalhadas para cada alerta, incluindo a política violada, o usuário envolvido e os dados que se tentou compartilhar ou vazar, permitindo que as equipes de segurança identifiquem rapidamente possíveis violações de dados e tomem medidas.

Opção para reportar falsos positivos: Quando um usuário executa uma ação restrita pela política de DLP, um evento de bloqueio aciona um alerta. Às vezes, um evento de alerta se refere a uma ação legítima, mas considerada proibida pela política de DLP. Esses incidentes são falsos positivos. Para contornar esse problema, o bloqueio pode ser marcado como um falso positivo, permitindo que o usuário acesse o arquivo confidencial.

Regras de dados personalizáveis: o DLP permite que os usuários criem regras de dados personalizadas, oferecendo flexibilidade para adaptar a proteção de dados a necessidades específicas.

3. Classificação de dados

Classificação automática de dados

A classificação de dados em níveis de sensibilidade designados ajuda a garantir que as informações confidenciais sejam protegidas com medidas adequadas. Os produtos DLP permitem a detecção automática de dados confidenciais com base em categorias de dados predefinidas (descoberta de dados).

Essas categorias são determinadas por políticas preestabelecidas após a identificação e definição dos dados e ativos de dados críticos da empresa. A classificação dos dados pode ser coordenada com as políticas predefinidas fornecidas na seção “Políticas”.

Todos os fornecedores avaliados oferecem recursos de classificação de dados automatizados.

Classificação de dados eficaz

A AIMultiple testou a correção da classificação automática de dados com alguns arquivos, incluindo:

- Registro pessoal de saúde

- Documento confidencial de due diligence, que incluía a declaração “privado e confidencial” no rodapé de cada página.

- Segredo comercial (ou seja, código-fonte de uma função de um site)

Classificação de dados personalizada

A classificação de dados pode ser personalizada usando expressões regulares, extensões de arquivo e outros critérios.

Verificação de classificação de dados

Os dados confidenciais devem ser verificáveis pelos administradores e membros da equipe de GRC para garantir a precisão da classificação. Durante a fase de testes ou prova de conceito (PoC), os membros da equipe de GRC devem participar juntamente com os administradores.

Eles podem verificar e confirmar legalmente as classificações de dados. Normalmente, as soluções fornecem listas de arquivos classificados de uma determinada maneira (por exemplo, dados financeiros, dados de saúde).

OCR

Verificamos se os fornecedores oferecem identificação de dados OCR a partir de imagens ou elementos visuais.

Os fornecedores que não possuem o recurso de OCR na versão de avaliação gratuita podem adicioná-lo como um complemento.

Metodologia de referência

- Instalação do software: Instalamos os módulos de administrador e agente em PCs separados.

- Adição de políticas: Políticas adicionais foram adicionadas para comparar a eficácia das políticas básicas com as políticas personalizadas.

- Entrada de dados: Vários arquivos contendo diferentes níveis de dados confidenciais e financeiros foram compartilhados por meio de outros canais, cada um com configurações de segurança distintas.

- Coletar evidências: Foram feitas capturas de tela das partes relevantes da plataforma.

Resultados: Os resultados são apresentados e resumidos neste estudo de referência.

Perguntas frequentes

As organizações enfrentam desafios crescentes na proteção de dados privados e informações de identificação pessoal (PII). Prevenir o acesso não autorizado e mitigar violações de dados são medidas essenciais para minimizar os riscos financeiros e de reputação. É aqui que entram as soluções de Prevenção de Perda de Dados (DLP), ajudando as empresas a proteger informações confidenciais e a cumprir as normas regulamentares.

A prevenção contra perda de dados (DLP) é uma solução tecnológica projetada para evitar incidentes que possam resultar em violações ou perda de dados. As soluções de DLP geralmente incluem ferramentas para classificação de dados, controle de dispositivos, criptografia e autenticação de usuários. O principal objetivo da prevenção contra perda de dados é minimizar o risco de vazamento e divulgação não autorizados de dados.

A prevenção de vazamento de dados exige uma estratégia de segurança que supervisione a identificação, classificação e proteção de dados sensíveis. A classificação de dados sensíveis pode ser automatizada graças às tecnologias de aprendizado de máquina. Da mesma forma, a segurança de dados confidenciais pode ser aprimorada pela integração de soluções de proteção de endpoints e redes de última geração.

Um teste de benchmark de software DLP é um teste que coleta dados verificáveis para descrever o desempenho de produtos de software DLP. O resultado do teste de benchmark de DLP fornece informações sobre os aspectos administrativos e técnicos dos produtos.

Inicialmente, os recursos disponíveis nos softwares de DLP são registrados como objetos de teste. Os recursos registrados são testados quanto à sua eficácia e comparados com o que prometem. Os dados coletados são organizados por aspectos de teste e constituem a avaliação conclusiva.

As organizações enfrentam desafios crescentes na proteção de dados privados e informações de identificação pessoal (PII). Prevenir o acesso não autorizado e mitigar violações de dados são medidas essenciais para minimizar os riscos financeiros e de reputação.

Seja o primeiro a comentar

Seu endereço de e-mail não será publicado. Todos os campos são obrigatórios.