Os 12 melhores softwares de gerenciamento de patches, incluindo o NinjaOne.

Sistemas sem patches são alvos fáceis para atacantes. Um único servidor desatualizado ou uma estação de trabalho esquecida se torna um ponto de entrada. O software de gerenciamento de patches automatiza o processo de encontrar, testar e implantar atualizações antes que as vulnerabilidades se transformem em violações de segurança.

- Analisamos as principais soluções de gerenciamento de patches com base em recursos, avaliações de usuários e preços.

- Além disso, avaliamos três plataformas : NinjaOne, Acronis e ManageEngine Desktop Central, implantando-as em servidores de teste idênticos.

Os 12 melhores softwares analisados

*Com base no número total de avaliações e classificações médias (em uma escala de 5 pontos) das principais plataformas de avaliação de software.

Consulte os critérios de seleção de fornecedores .

1. Gerenciamento de patches do NinjaOne

O NinjaOne aplica patches no Windows, macOS e Linux a partir de um único console. O sistema verifica os endpoints, identifica patches ausentes e os implementa automaticamente ou de acordo com uma programação definida por você.

Cobertura multiplataforma sem ferramentas separadas. A maioria dos gerenciadores de patches funciona bem no Windows, mas tem dificuldades com Linux e macOS. O NinjaOne trata os três sistemas igualmente.

Detalhes da automação: Defina as regras de aprovação uma única vez. Correções de segurança críticas são implantadas automaticamente. Atualizações de recursos aguardam aprovação manual. O sistema gera registros de implantação para auditorias de conformidade, que são úteis quando os órgãos reguladores solicitam: "Mostre-me a prova de que você corrigiu a vulnerabilidade CVE-2024-XXXX".

Preços: Modelo de pagamento por ponto de extremidade:

- Mais de 10.000 endpoints: US$ 1,50/mês por dispositivo

- 50 ou menos endpoints: US$ 3,75/mês por dispositivo

- Preços baseados em volume entre

Veja a demonstração interativa da NinjaOne sobre gerenciamento autônomo de patches.

2. Acronis Cyber Protect Cloud

O Cyber Protect Cloud combina gerenciamento de patches com backup, recuperação de desastres e cibersegurança em uma única plataforma. A abordagem integrada permite criar snapshots dos sistemas antes da aplicação de patches e reverter para versões anteriores caso as atualizações causem problemas.

Detecção de patches: Nossos testes de benchmark revelaram que o Acronis detectou patches que o NinjaOne não detectou em servidores idênticos. Quando verificamos o mesmo servidor Windows em ambas as plataformas no mesmo dia, o NinjaOne não mostrou nenhum patch pendente, enquanto o Acronis encontrou dezenas. Se sua ferramenta não detectar patches disponíveis, você não poderá implantá-los, deixando os sistemas vulneráveis mesmo que as correções existam.

Classificações de gravidade e estabilidade: Cada patch exibe sua classificação de gravidade (Crítica, Importante, Moderada, Baixa) juntamente com um indicador de estabilidade que sinaliza patches com problemas conhecidos. Isso permite priorizar atualizações de segurança críticas e evitar a implantação de patches problemáticos antes que as correções sejam lançadas. O NinjaOne não exibe essas informações na mesma visualização.

Agendamento de reinicialização: Acronis oferece quatro políticas de reinicialização: imediata, agendada, somente se necessário ou nunca. Este é o controle de reinicialização mais granular entre as três plataformas que testamos, e é importante para servidores de produção, onde reinicializações desnecessárias causam tempo de inatividade.

Nota do instalador: O agente Acronis é grande (cerca de 1 GB no Linux) porque reúne backup, gerenciamento de patches e EDR em um único agente. Se você estiver implantando o Acronis apenas para aplicação de patches, essa sobrecarga representa um custo real. Se você estiver implantando-o para backup, aplicação de patches e EDR em conjunto, a abordagem de agente único elimina a necessidade de implantações separadas para cada ferramenta. O desempenho da CDN foi ruim em nosso teste na região de Mumbai; um download de 588 MB levou 45 minutos.

2. SolarWinds Gerenciador de patches

O Patch Manager SolarWinds integra-se com o ecossistema SolarWinds mais amplo (Monitor de Desempenho de Rede, Monitor de Servidor e Aplicativos, etc.).

Funcionalidades de aplicação de patches: Aplicação automática de patches para servidores e estações de trabalho Windows. A integração com o WSUS amplia a aplicação de patches nativa do Microsoft com melhores relatórios e controle.

Foco empresarial: Gerencia milhares de endpoints em vários locais. Relatórios detalhados mostram a conformidade com patches por departamento, local ou tipo de dispositivo, úteis para equipes de TI e conformidade corporativas.

3. Atera

A Atera integra gerenciamento de patches com RMM , área de trabalho remota , emissão de tickets e descoberta de rede. As equipes de TI obtêm tudo em uma única plataforma, eliminando a necessidade de usar várias ferramentas simultaneamente.

Abordagem de gerenciamento de patches: a verificação automatizada identifica patches ausentes no Windows e em aplicativos de terceiros. Implante patches individualmente ou em lotes. Agende as implantações durante janelas de manutenção para evitar interrupções para os usuários.

4. Dato RMM

A Datto combina RMM, gerenciamento de patches, PSA e backup em uma única plataforma. Adquirida pela Kaseya em 2022, continua operando como um produto independente.

Funcionalidades de aplicação de patches: Implantação automatizada de patches para o sistema operacional Windows e aplicativos. A integração com o backup permite criar snapshots do sistema antes de atualizações importantes, possibilitando a reversão caso os patches causem problemas.

Foco em MSP: Projetado para provedores de serviços gerenciados. A arquitetura multi-inquilino permite gerenciar vários clientes a partir de um único console, mantendo seus dados separados.

5. Atualize meu PC

O Patch My PC é especializado em atualizações de aplicativos de terceiros para ambientes Microsoft (Configuration Manager e Intune). Ele não substitui a aplicação de patches no seu sistema operacional, mas a complementa.

O que ele corrige: Mais de 300 aplicativos de terceiros: Adobe Reader, Chrome, Firefox, Zoom, Slack, 7-Zip, VLC e muitos outros. Esses aplicativos não recebem atualizações do Windows Update, criando brechas na sua segurança.

Como funciona: Integra-se diretamente com o ConfigMgr ou o Intune. Novas versões do aplicativo são implantadas automaticamente como pacotes de distribuição. Não é necessário fazer download, empacotar ou testar manualmente.

6. N-ável N-central

O N-central oferece RMM com gerenciamento de patches, backup e automação integrados. A plataforma é voltada para MSPs e equipes internas de TI que gerenciam infraestrutura distribuída.

Funcionalidades de gerenciamento de patches: verificação e implantação automatizadas para Windows, macOS e mais de 200 aplicativos de terceiros. As aprovações de patches podem ser delegadas a diferentes equipes, permitindo que a equipe de suporte aprove as atualizações do Chrome enquanto a equipe de segurança analisa os patches do sistema operacional.

Mecanismo de automação: Crie scripts que sejam executados antes ou depois da aplicação de patches. Por exemplo: pare um serviço, aplique um patch, reinicie o serviço, verifique se o serviço está em execução e envie uma notificação.

7. LogMeIn Resolve

Anteriormente chamada de GoTo Resolve, esta plataforma combina gerenciamento de patches com suporte remoto, emissão de tickets e acesso remoto.

Abordagem baseada em patches: Implantação automatizada de patches para Windows e principais aplicativos. O sistema prioriza atualizações de segurança críticas e permite adiar atualizações de recursos.

8. Kaseya VSA

O Administrador de Sistemas Virtuais (VSA) da Kaseya oferece RMM baseado em nuvem com recursos de gerenciamento de patches, segurança e automação.

Funcionalidades de aplicação de patches: patches do sistema operacional Windows, aplicativos de terceiros e atualizações de drivers. O sistema pode aplicar patches em dispositivos offline quando eles se reconectam, o que é útil para laptops que nem sempre estão na rede.

Integração de segurança: o VSA inclui detecção e resposta de endpoints (EDR) juntamente com gerenciamento de patches. Detecte ameaças e corrija vulnerabilidades a partir do mesmo console.

9. Automox

A Automox opera inteiramente na nuvem, sem a necessidade de servidores locais. Os agentes se conectam diretamente à plataforma em nuvem da Automox, tornando-a ideal para equipes de trabalho distribuídas.

Aplicação de patches multiplataforma: Windows, macOS, Linux e mais de 100 aplicativos de terceiros. Crie scripts personalizados em PowerShell, Bash ou Python para lidar com casos extremos que as políticas integradas não abrangem.

Gerenciamento baseado em políticas: Crie políticas de patches uma única vez e aplique-as a grupos de dispositivos. Os laptops podem receber patches semanalmente, enquanto os servidores recebem patches mensalmente durante as janelas de manutenção. O sistema aplica as políticas automaticamente.

10. Microsoft Intune

O Intune oferece gerenciamento de endpoints baseado em nuvem com gerenciamento de patches integrado. Organizações que já utilizam o Office 365 obtêm a integração com o Intune sem infraestrutura adicional.

O que o Intune corrige: atualizações do Windows 10/11, incluindo atualizações de recursos, qualidade e drivers. Funciona com o Windows Update para Empresas para controlar o cronograma de atualizações e os anéis de implantação.

Limitações: Forte para Windows, fraco para aplicativos de terceiros. Você precisará de ferramentas adicionais (como Patch My PC) para lidar com Adobe, Chrome, Zoom e outros softwares que não sejam da Microsoft.

11. Acronis Cyber Protect Cloud

Acronis combina gerenciamento de patches com backup, recuperação de desastres e cibersegurança em uma única plataforma. A abordagem integrada permite criar snapshots dos sistemas antes da aplicação de patches e reverter as atualizações caso elas causem problemas.

Detecção de patches: Nossos testes de benchmark revelaram que o Acronis detectou patches que o NinjaOne não detectou em servidores idênticos. Quando verificamos o mesmo servidor Windows em ambas as plataformas no mesmo dia, o NinjaOne não apresentou nenhum patch pendente, enquanto o Acronis encontrou dezenas.

Essa detecção abrangente é fundamental para a conformidade. Se sua ferramenta não detectar patches disponíveis, você não poderá implementá-los, deixando os sistemas vulneráveis mesmo que existam correções.

12. ManageEngine Desktop Central (Endpoint Central MSP)

A ManageEngine oferece gerenciamento de patches como parte de sua plataforma unificada de gerenciamento de endpoints. A solução é compatível com Windows, macOS, Linux e mais de 850 aplicativos de terceiros.

Painel de Controle Centralizado de Atualizações: A seção "Ameaças e Atualizações" no menu principal exibe as estatísticas de atualizações em todos os servidores gerenciados. Visualize rapidamente o status geral de conformidade de atualizações de toda a sua infraestrutura, quais servidores estão atualizados, quais não possuem atualizações críticas e quais têm implantações pendentes.

Resultados de referência para gerenciamento de patches

Testamos o NinjaOne, o Cyber Protect Cloud (Acronis) e o ManageEngine Desktop Central em servidores idênticos, comparando a detecção de patches, a implantação e o fluxo de trabalho.

- Detecção de patches: Acronis detectou o maior número de patches no mesmo servidor Windows, verificado no mesmo dia, enquanto o NinjaOne não mostrou nenhum patch pendente, embora Acronis tenha identificado dezenas. O ManageEngine também encontrou patches. A ausência de patches disponíveis representa um risco de conformidade, independentemente da velocidade de implantação da ferramenta.

- Implantação do agente: O NinjaOne foi o mais rápido por uma ampla margem, com menos de 2 segundos no Windows e no Linux, sem etapas manuais. O Acronis levou de 3 a 5 minutos por servidor Windows e de 15 a 20 minutos por servidor Linux devido a um instalador de 1 GB e falhas de dependência. O ManageEngine ficou entre os dois.

- O agendamento de reinicialização: Acronis ofereceu o maior controle, com opções de reinicialização imediata e em horário específico, somente se necessário, ou nunca automática. NinjaOne e ManageEngine ofereciam menos opções de configuração prontas para uso, o que é importante para o gerenciamento do tempo de atividade em produção.

- Velocidade de verificação de patches: O ManageEngine foi o mais rápido a iniciar uma verificação, imediatamente após um único clique na página de detalhes do dispositivo. A instalação de patches requer uma etapa de configuração separada, o que adiciona tempo, mas impõe um agendamento explícito antes da implementação.

Implantação de Agentes

Antes de testar o gerenciamento de patches, tivemos que instalar agentes em todos os 7 servidores. A experiência de implantação variou bastante.

- O NinjaOne é instalado em menos de 2 segundos no Windows e no Linux. Os instaladores usaram tokens pré-autorizados que registraram os dispositivos automaticamente, sem etapas manuais. Um problema de registro no macOS na primeira tentativa foi resolvido na segunda.

- A instalação do ManageEngine levou 20 segundos no Windows, incluindo a etapa do CAPTCHA e os cliques do assistente. A instalação no Linux foi concluída em 5 segundos, mas os URLs de download com sessão bloqueada exigiram transferências SCP manuais, adicionando de 5 a 10 minutos por servidor. A instalação no macOS ocorreu sem problemas. As instruções de instalação estavam escondidas no arquivo README, em vez de serem exibidas na página de download.

- O processo Acronis foi o mais problemático. A instalação no Windows levou de 3 a 5 minutos por servidor, com registro web obrigatório para cada dispositivo. A instalação no Linux levou de 15 a 20 minutos por servidor: o instalador tem 1 GB, a detecção de dependências falhou, as ferramentas de compilação (GCC, make, build-essential) tiveram que ser instaladas manualmente e o processo foi executado em um único núcleo da CPU, utilizando 100% dos recursos, enquanto os outros três permaneceram ociosos. A instalação no macOS em Mumbai levou mais de 50 minutos devido a uma CDN lenta; apenas um download de 588 MB levou 45 minutos. Não havia tokens pré-autorizados: cada dispositivo exigia registro web individual.

1. Gerenciamento de patches do NinjaOne

A aplicação de patches no sistema operacional está desativada por padrão, o que é razoável, pois a aplicação automática de patches em sistemas de produção sem ativação explícita é arriscada. Ativá-la adiciona uma aba de Patching à interface do dispositivo.

Atualização do sistema operacional

Ao clicar na aba de aplicação de patches, uma surpresa imediata se revelou: um patch de sistema operacional já estava pendente.

Os detalhes da atualização mostravam:

- Nome da atualização: Atualização para a plataforma de segurança do Windows – KB5007651 (Versão 10.0.29429.1000)

- Categoria: Atualizações de definição

- Data de lançamento: 14/10/2025

- Reinicialização necessária: Não

- Fonte: Política do Windows Server

Atualização de software

Logo após a aplicação da atualização do sistema operacional, uma atualização de software apareceu. A notificação surgiu em dois lugares simultaneamente: um ícone no painel de controle e uma nova entrada na seção de atualizações.

Ao clicarmos no menu de opções, três opções apareceram:

1. Aprovado para este dispositivo : Instalar somente nesta máquina

2. Aprovar políticas: Implantar em todos os dispositivos usando esta política

3. Rejeitar : Recuse a atualização.

Ao clicarmos no menu de opções, três opções apareceram:

- Aprovado para este dispositivo – Instalar somente nesta máquina

- Aprovar políticas – Implementar em todos os dispositivos que utilizam esta política

- Rejeitar – Recuse a atualização.

Sistema de aprovação de via dupla

Essa abordagem de caminho duplo lida com diferentes cenários. Testando uma correção primeiro em um sistema? Use a aprovação específica do dispositivo. Implementando uma correção verificada em todo o nosso ambiente? Use a aprovação baseada em política para afetar todas as máquinas de uma só vez.

Aprovamos a atualização do Edge apenas para o dispositivo em Seul. A correção foi aplicada lá, mas não afetou os sistemas da Califórnia, Mumbai ou qualquer outro. As aprovações específicas para cada dispositivo permanecem isoladas, conforme o planejado, sem implantações inesperadas em outras máquinas.

Aba Vulnerabilidades

A aba Vulnerabilidades exibe problemas de segurança conhecidos no sistema operacional e nos pacotes de software instalados. A interface mostra identificadores CVE, classificações de gravidade, componentes afetados e patches ou correções disponíveis.

Durante os testes, esta aba mostrava "Nenhuma vulnerabilidade" porque os dispositivos de teste haviam sido atualizados recentemente. Em ambientes de produção, vemos:

- Pacotes desatualizados com vulnerabilidades conhecidas

- Faltam atualizações de segurança

- Versões de software com CVEs publicadas

- Ações corretivas recomendadas

Podemos filtrar vulnerabilidades por:

- Nível de gravidade (mostrar apenas problemas críticos e de alto risco)

- ID CVE (pesquisa por vulnerabilidades específicas)

- Software afetado (consulte todos os problemas em um aplicativo específico)

- Status da correção (corrigido vs. ainda vulnerável)

Essa visualização centralizada de vulnerabilidades elimina a necessidade de ferramentas de varredura de segurança separadas. Em vez de executar varreduras com o Nessus ou o OpenVAS, verificamos a aba Vulnerabilidades para ver o que precisa de atenção. As informações vêm do banco de dados de vulnerabilidades da NinjaOne, que rastreia CVEs e as mapeia para as versões de software instaladas.

2. Acronis Gerenciamento de patches

Ao clicar na aba "Patches", uma diferença significativa em relação ao NinjaOne foi imediatamente percebida: dezenas de patches disponíveis apareciam na lista.

Essa não é uma discrepância pequena. Estamos analisando a mesma instalação do Windows Server, verificada no mesmo dia, por meio de duas plataformas RMM diferentes. Uma plataforma não detecta nenhuma necessidade de atualização. A outra plataforma identifica necessidades significativas de aplicação de patches.

Para conformidade com a segurança e gerenciamento de vulnerabilidades, essa lacuna é importante. Se sua ferramenta RMM não detectar patches disponíveis, você não poderá implantá-los. Você ficará com sistemas sem patches, mesmo que existam correções no Windows Update.

A lista de patches inclui colunas que não vimos no NinjaOne:

Classificação de gravidade: Cada patch exibe sua classificação de segurança – Crítica, Importante, Moderada ou Baixa. Isso se baseia nas classificações de gravidade de Microsoft e ajuda a priorizar a implantação. Atualizações de segurança críticas são tratadas antes de adições de recursos de baixa prioridade.

Indicador de estabilidade : Esta coluna mostra se uma atualização apresenta problemas conhecidos ou se é considerada estável. Algumas atualizações são distribuídas com bugs que comprometem a funcionalidade ou causam problemas de compatibilidade. A classificação de estabilidade ajuda a evitar a implementação de atualizações problemáticas até que a versão Microsoft lance as correções.

Durante nossa análise, a maioria dos patches apresentou status "Estável". Alguns exibiram indicadores diferentes, sugerindo que Acronis monitora a qualidade do patch por meio de telemetria ou dos metadados do patch de Microsoft.

Detalhes da atualização : Cada entrada mostra o número da KB, a data de lançamento, se é necessário reiniciar o sistema, os componentes afetados e o status da instalação.

Reiniciar configuração – Controle granular

Ao clicar nas opções de reinicialização, foram abertos controles de implantação que excediam o que vimos no NinjaOne.

As políticas de reinicialização disponíveis são:

- Reinicie imediatamente após a instalação: Aplique as atualizações e reinicie imediatamente.

- Reiniciar em um horário específico: Agende a reinicialização para janelas de manutenção.

- Reinicie apenas se necessário: ignore reinicializações para patches que não as exigem.

- Nunca reinicie automaticamente: aplique as correções, mas deixe o controle manual do momento da reinicialização.

Selecionamos “Reiniciar somente se necessário” e clicamos em “Instalar todas as atualizações”.

Isso indica ao Acronis: instale todos os patches pendentes e reinicie o servidor somente se um ou mais patches exigirem. Atualizações de definições e patches menores que funcionam sem reinicializações não causarão tempo de inatividade desnecessário.

3. Gerenciamento Central de Patches do ManageEngine Desktop

O ManageEngine Desktop Central oferece uma seção dedicada a "Ameaças e Correções" acessível pelo menu principal. Essa visualização centralizada exibe as estatísticas de aplicação de patches em todos os servidores gerenciados, permitindo que os administradores vejam o status geral de conformidade de patches de toda a sua infraestrutura rapidamente.

Gerenciamento de patches em nível de dispositivo

Ao acessar um servidor individual (como o servidor da Irlanda em nossos testes), a funcionalidade de gerenciamento de patches está disponível por meio de múltiplos pontos de acesso:

Aba Segurança – Visibilidade de patches

A aba Segurança fornece visibilidade imediata das atualizações ausentes. Esse recurso está disponível no ManageEngine Desktop Central, mas estava ausente no NinjaOne durante nossos testes. A interface exibe:

- Lista de atualizações de segurança ausentes

- Níveis de gravidade da mancha

- As correções disponíveis já estão prontas para implementação.

No entanto, descobrimos que as atualizações não podiam ser instaladas diretamente da guia Segurança. A funcionalidade de instalação está localizada em outra parte da interface.

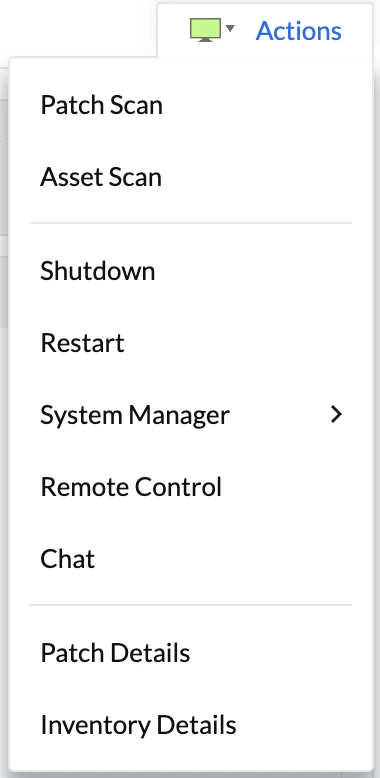

Na página de detalhes do servidor, o botão Ações no canto superior direito fornece acesso rápido às operações de aplicação de patches:

As ações disponíveis relacionadas ao patch incluem:

- Verificação de patches : Inicia uma verificação imediata em busca de patches ausentes.

- Varredura de Ativos : Realiza uma varredura completa do inventário.

Testamos a função Patch Scan, que iniciou imediatamente uma verificação do servidor para identificar atualizações ausentes.

Gerenciador de Sistemas – Detalhes da Atualização

A interface principal de instalação de patches é acessada através do menu Gerenciador de Sistemas, em “Detalhes do Patch”.

Interface de Instalação de Patch

Após executar uma verificação de patches, o menu Detalhes do Patch exibe todos os patches ausentes com as seguintes funcionalidades:

- Lista completa de patches disponíveis

- Seleção de manchas (seleção individual ou em lote)

- Opções de instalação

Configuração de Instalação

Ao selecionar patches para instalação, o ManageEngine Desktop Central não os aplica imediatamente. Em vez disso, apresenta uma tela de configuração com opções de implantação:

As opções de configuração incluem:

- Agendamento : Quando instalar as atualizações (imediatamente ou de forma agendada)

- Comportamento de reinicialização : Como lidar com reinicializações necessárias

- Seleção de destino : Implante em dispositivos individuais ou em vários servidores simultaneamente.

Essa abordagem de configuração inicial proporciona um controle granular sobre a implantação de patches, semelhante à implantação baseada em políticas que vimos no NinjaOne.

Implantação em múltiplos dispositivos

O ManageEngine Desktop Central permite direcionar vários servidores em uma única tarefa de implantação de patches. Em vez de implantar patches dispositivo por dispositivo, os administradores podem:

- Selecione vários servidores de destino

- Defina os cronogramas de implantação

- Configurar políticas de reinicialização

- Implante patches em toda a frota em uma única operação.

Essa capacidade de implantação em massa é essencial para o gerenciamento eficiente de grandes infraestruturas de servidores.

Comparação de gerenciamento de patches

Escolha o NinjaOne se você gerencia menos de 100 servidores, prefere uma interface minimalista e deseja testar patches em dispositivos individuais antes da implantação em toda a rede. O fluxo de trabalho de aprovação foi desenvolvido para priorizar a velocidade.

Escolha Acronis se a detecção abrangente de patches for importante para a conformidade, se você precisar de classificações de gravidade e indicadores de estabilidade para priorização ou se você gerenciar centenas de servidores e precisar de um agendamento de reinicialização granular.

Escolha o ManageEngine se você deseja visibilidade de patches integrada às revisões de segurança, prefere fluxos de trabalho de implantação com configuração inicial ou precisa de direcionamento para vários dispositivos em toda a frota a partir de um painel de conformidade centralizado.

Comparação de recursos

Consulte as definições das características comuns e diferenciadoras .

Características comuns

Implantação automatizada de patches

Cada solução verifica os endpoints em busca de patches ausentes, baixa as atualizações e as instala automaticamente ou de acordo com um cronograma. Isso elimina o processo manual de verificar cada dispositivo individualmente.

Suporte a múltiplos sistemas operacionais

Os ambientes de TI modernos executam servidores Windows, laptops macOS e estações de trabalho Linux simultaneamente. A maioria das ferramentas oferece suporte aos três sistemas, embora a qualidade da cobertura varie. O Windows recebe o melhor suporte entre todos os fornecedores. O suporte para macOS e Linux é mais robusto em soluções mais recentes baseadas em nuvem (Automox, NinjaOne) do que em ferramentas legadas.

Console centralizada

Visualize o status das atualizações em toda a sua infraestrutura a partir de um único painel. Veja quais dispositivos estão atualizados, quais não possuem patches críticos e quais não conseguiram instalar as atualizações.

Janelas de agendamento e manutenção

Implante as atualizações fora do horário de expediente para minimizar a interrupção para os usuários. Agende as atualizações para a noite de sábado, quando ninguém está trabalhando, ou durante janelas de manutenção designadas, quando os sistemas podem ser reiniciados com segurança.

Relatórios e Conformidade

Gere relatórios que mostrem o status de conformidade das correções, as taxas de sucesso da implantação e os registros de auditoria. Os órgãos reguladores exigem comprovação de que você corrigiu as vulnerabilidades dentro dos prazos estipulados; esses relatórios fornecem essa evidência.

Ambiente de teste

Provisionamos 7 instâncias EC2 em 6 regiões da AWS para representar um ambiente corporativo distribuído:

Servidores Windows (3 instâncias):

- Tipo de instância: c5.xlarge (4 vCPUs, 8 GB de RAM)

- Armazenamento: 100 GB gp3 (3.000 IOPS, taxa de transferência de 125 MB/s)

- Sistema Operacional: Windows Server 2025 Base

- Regiões: Irlanda (eu-oeste-1), Ohio (us-leste-2), Seul (ap-nordeste-2)

Servidores Linux (3 instâncias):

- Tipo de instância: c5.xlarge (4 vCPUs, 8 GB de RAM)

- Armazenamento: 100 GB gp3 (3.000 IOPS, taxa de transferência de 125 MB/s)

- SO: Ubuntu Server 24.04 LTS (HVM)

- Regiões: São Paulo (sa-leste-1), Norte da Califórnia (us-west-1), Canadá (ca-central-1)

macOS Server (1 instância):

- Tipo de instância: mac1.metal (Xeon Intel de 12 núcleos, 32 GB de RAM)

- Armazenamento: 100 GB gp3 (3.000 IOPS, taxa de transferência de 125 MB/s)

- Sistema Operacional: macOS Sequoia

- Região: Mumbai (ap-sul-1)

Implementamos soluções em 6 regiões da AWS para testar como a distância geográfica entre os servidores de gerenciamento do fornecedor e os endpoints afeta o desempenho. A comunicação do agente, os downloads de patches e a velocidade de implantação dependem da latência da rede. Um fornecedor com cobertura de CDN deficiente ou infraestrutura regional limitada apresentará desempenho inferior em regiões distantes.

Características diferenciadoras

Implantação de scripts personalizados

Execute scripts em PowerShell, Bash ou Python antes ou depois da aplicação de patches. Útil para interromper serviços, fazer backup de configurações, verificar se a aplicação do patch foi bem-sucedida ou realizar uma limpeza personalizada após a aplicação do patch.

Ferramentas compatíveis: Automox, N-able N-central, Kaseya VSA, NinjaOne

Atualização de BIOS/Drivers

Atualize o firmware e os drivers de hardware juntamente com as correções de software. Vulnerabilidades da BIOS (como Spectre/Meltdown) exigem atualizações de firmware, não apenas correções do sistema operacional. As atualizações de drivers corrigem problemas de segurança em nível de hardware e melhoram a estabilidade.

Ferramentas compatíveis: NinjaOne, Dell KACE (menção honrosa)

Aplicação de patches offline

Atualiza dispositivos mesmo quando desconectados da internet. Útil para:

- Ambientes seguros isolados da internet

- Dispositivos de campo com conectividade intermitente

- Computadores portáteis que raramente se conectam a redes corporativas.

O sistema armazena patches em cache localmente ou em um servidor local. Os dispositivos obtêm as atualizações do cache local em vez da internet.

Ferramentas compatíveis: Kaseya VSA, N-able N-central

Aplicativo móvel

Gerencie as atualizações a partir do seu celular. Implante patches de emergência, aprove atualizações pendentes ou verifique o status dos patches sem precisar abrir um computador.

Ferramentas compatíveis: Atera, NinjaOne, Datto

Critérios de seleção de fornecedores

Para fornecer uma avaliação objetiva dos fornecedores, consideramos dados publicamente verificáveis, como o número de avaliações e classificações de usuários em plataformas de avaliação de software.

- Número de avaliações: Incluímos os fornecedores com mais de 100 avaliações de usuários no total.

- Classificação média : Acima de 4/5 em média em todas as plataformas de avaliação de software.

- Preço: Os preços dos softwares de gerenciamento de patches variam, e os preços disponíveis publicamente são adicionados à tabela. Os potenciais usuários podem comparar os produtos de acordo com o preço.

Perguntas frequentes

O software de gerenciamento de patches é um tipo de software de gerenciamento que ajuda as equipes de TI e de segurança a identificar, adquirir, testar e implantar patches e atualizações de software em vários sistemas operacionais, como Windows Server, dispositivos Linux e macOS.

Uma solução eficaz de gerenciamento de patches oferece um painel centralizado, visibilidade em tempo real e aplicação automatizada de patches para corrigir falhas de segurança e solucionar vulnerabilidades conhecidas antes que sejam exploradas. Ao automatizar o processo de aplicação de patches, as organizações reduzem erros humanos, garantem atualizações oportunas para patches críticos e de segurança e mantêm o status de conformidade.

O software de gerenciamento de patches é essencial porque protege informações confidenciais, oferece suporte à segurança da rede e melhora a funcionalidade do software em todos os dispositivos. Seja para gerenciar alguns aplicativos do Windows em uma pequena empresa ou atualizações críticas em grandes redes e servidores em nuvem, usar o melhor software de gerenciamento de patches permite implantar patches com eficiência, evitar falhas na aplicação de patches e manter o valor do negócio.

Ao comparar ferramentas de gerenciamento de patches, as empresas devem se concentrar em como cada solução simplifica o processo de gerenciamento de patches e oferece suporte a vários sistemas operacionais. Uma solução robusta fornecerá visibilidade em tempo real do status dos patches, do status das atualizações e do status de conformidade, oferecendo às equipes de segurança uma visão abrangente das vulnerabilidades de software em todos os dispositivos.

Procure um software de gerenciamento que combine gerenciamento automatizado de patches com agendamento flexível, permitindo que você implemente patches e atualizações de software sem interromper os usuários. O melhor software de gerenciamento de patches também facilita o monitoramento de aplicativos de terceiros, a geração de relatórios de conformidade e a manutenção de um console único para monitoramento remoto. Ferramentas como o ManageEngine Patch Manager Plus ou o Patch Manager demonstram como a automação de patches pode melhorar a segurança da rede e evitar a falta de patches em aplicativos Windows, dispositivos Linux e servidores em nuvem.

A escolha do melhor software de gerenciamento de patches começa com a compreensão dos sistemas operacionais da organização, dos requisitos de segurança e das operações de gerenciamento de patches. Para pequenas empresas, uma ferramenta simples ou uma versão gratuita que consiga lidar com atualizações de software e patches críticos pode ser suficiente. Grandes empresas ou MSPs que gerenciam grandes redes geralmente precisam de uma plataforma única com automação avançada de patches, painéis centralizados e recursos de implantação automatizada para manter o controle total sobre os dispositivos.

Um bom gerenciador de patches deve tornar o processo de aplicação de patches simples e eficiente, reduzindo erros humanos e corrigindo falhas de segurança com atualizações oportunas. As empresas também devem avaliar se a solução oferece relatórios detalhados, relatórios de conformidade e suporte multiplataforma, para que as equipes de segurança possam demonstrar facilmente a conformidade e responder rapidamente a novos patches. Comparar opções como Automox, Patch Manager ou ManageEngine Patch Manager Plus ajuda as equipes de TI a selecionar um software que agregue valor aos negócios, proteja informações confidenciais e aprimore a funcionalidade do software em diversos sistemas operacionais.

Seja o primeiro a comentar

Seu endereço de e-mail não será publicado. Todos os campos são obrigatórios.