Os componentes de software RMM mantêm os dispositivos empresariais seguros e eficientes, graças a funcionalidades como a gestão de patches.

Comparamos as três principais plataformas de RMM (NinjaOne, ManageEngine e Acronis) implementando-as em sete servidores em seis regiões da AWS. Analisamos como elas lidam com a implementação e o monitoramento de agentes desde o início.

Resumo do benchmark RMM

Implantação de Agentes

- Vencedor: NinjaOne : Instalação em menos de 2 segundos no Windows e Linux com URLs copiáveis e tokens pré-autorizados. Não exigiu nenhuma etapa manual.

- ManageEngine : Instalação no Windows em 20 segundos com CAPTCHA e cliques do assistente. A execução no Linux levou 5 segundos, mas URLs com sessão bloqueada exigiram transferências SCP manuais, adicionando de 5 a 10 minutos por servidor.

- Acronis : A implantação do Linux falhou: 15 a 20 minutos com um instalador de 1 GB, dependências ausentes, uso de CPU em um único núcleo (100% em um único núcleo) e mensagens de erro enigmáticas que exigem solução manual de problemas.

Painel de controle e monitoramento

- Vencedor: O monitoramento do NinjaOne iniciou automaticamente, com métricas em tempo real exibidas em um layout de página inteira. Os recursos exclusivos incluíam portas abertas com nomes de processos e ícones claros específicos do sistema operacional para identificação instantânea.

- O ManageEngine igualou a visibilidade das métricas, mas dividiu os controles de serviço entre a guia Sistema (somente leitura) e o Gerenciador de Sistema (controles totais). Ofereceu um chat independente com anexos de arquivos, que funciona sem sessões remotas ativas.

- O Acronis exige a aplicação de um plano de monitoramento manual antes de exibir quaisquer métricas, com um layout de painel direito compacto. Oferece biblioteca de software integrada, alertas de segurança acionáveis, rastreamento por GPS e backup/recuperação de desastres integrados.

Lacunas críticas

- Feedback da instalação : Todas as plataformas falharam neste ponto. NinjaOne e ManageEngine não forneceram confirmação de conclusão, sendo necessário verificar o painel de controle para confirmar o sucesso.

- Implantação no Linux : O Acronis era inutilizável em produção: instalações de 15 a 20 minutos que exigiam solução de problemas de dependências e processamento de thread única.

- Segurança de rede : Somente o NinjaOne exibiu as portas abertas com os nomes dos processos associados, um recurso de segurança ausente em ambos os concorrentes.

Veja nossa análise comparativa de soluções de monitoramento e gerenciamento remoto.

Preços

* Selecionamos o plano mais econômico que oferecia todos os recursos principais de um RMM. Para o ManageEngine Endpoint Central, o preço é anual e custa US$ 1.195.

Para mais informações: Preços do RMM .

Se você busca evitar taxas de licença: Monitoramento e gerenciamento remoto de código aberto.

Avaliações de usuários e tamanho da empresa

*Com base no número total de avaliações e classificações médias (em uma escala de 5 pontos) das principais plataformas de avaliação de software.

Veja por que escolhemos essas métricas para fornecedores .

Os 12 melhores softwares RMM analisados

Os prós e os contras são baseados em avaliações de usuários B2B de plataformas como Capterra, Gartner, G2 e TrustRadius. Os pontos destacados nas avaliações dos usuários são incluídos abaixo apenas se vários usuários mencionarem o mesmo problema.

1. NinjaOne RMM

NinjaOne é uma plataforma de monitoramento e gerenciamento remoto baseada em nuvem, projetada para equipes de TI e provedores de serviços gerenciados (MSPs). A plataforma combina gerenciamento de endpoints, monitoramento de segurança, acesso remoto e gerenciamento automatizado de patches em uma interface unificada.

Nossos testes comparativos revelaram que o NinjaOne oferece a implantação de agentes mais rápida entre os concorrentes , com a instalação concluída em menos de 2 segundos em sistemas Windows e Linux. A plataforma inicia o monitoramento automaticamente logo após o registro do agente, eliminando etapas de configuração manual.

Prós

- Integração: Os usuários apreciam a facilidade de integração e navegação.

- Ferramentas de gerenciamento remoto: acesso ao terminal baseado em navegador (com autenticação de dois fatores), navegador de arquivos completo, gerenciador de processos, controle de serviços e editor de registro do Windows, tudo acessível sem conexões RDP ou SSH.

- Funcionalidade exclusiva: A visibilidade das portas abertas exibe todas as portas em escuta com os nomes dos processos associados, um recurso de segurança ausente nos concorrentes testados.

- Registro de atividades: rastreia mais de 1.000 tipos de eventos com filtragem detalhada por usuário, intervalo de datas e tipo de ação.

Contras

- Feedback da instalação: Os instaladores para Windows e Linux não fornecem notificação de conclusão. Os usuários devem verificar o painel manualmente para confirmar se a instalação foi bem-sucedida.

Escolha o NinjaOne RMM para monitorar, aplicar patches e gerenciar endpoints remotamente.

2. AirDroid Business

O AirDroid Business é uma plataforma MDM focada no gerenciamento de dispositivos Android para empresas. A plataforma ajuda as organizações a monitorar e controlar remotamente frotas de dispositivos Android, incluindo endpoints não supervisionados, como quiosques, sinalização digital e sistemas de ponto de venda.

Ao contrário das plataformas RMM de uso geral que se concentram em vários sistemas operacionais, o AirDroid Business se concentra exclusivamente no Android, oferecendo integração profunda e recursos específicos do Android que plataformas mais amplas podem não ter.

Prós

- Confiabilidade do acesso remoto: o recurso de privacidade Tela Preta oculta as sessões remotas dos visualizadores locais.

- Modo Quiosque: Os administradores implementam com sucesso configurações restritas em toda a frota de dispositivos. A opção de quiosque com vários aplicativos oferece flexibilidade para dispositivos que exigem acesso a vários aplicativos, restringindo o acesso geral ao sistema.

- Android Depth: A plataforma oferece recursos específicos do Android que não estão presentes em ferramentas RMM genéricas. O acesso remoto à câmera, o geofencing e os controles em nível de aplicativo funcionam de forma confiável em dispositivos Android de diversos fabricantes.

Contras

- Sem suporte para iOS: Organizações que gerenciam dispositivos Android e iOS precisam de plataformas separadas. Ambientes com dispositivos mistos exigem soluções RMM duplas ou a aceitação de cobertura limitada para iOS.

- Foco em MDM: MSPs e empresas que gerenciam dispositivos desktop e móveis devem optar por uma solução RMM em vez do AirDroid.

Escolha o AirDroid Business para gerenciamento e controle remoto de frotas de dispositivos Android.

3. ManageEngine Endpoint Central MSP

ManageEngine é uma plataforma de cibersegurança e automação de TI desenvolvida pela Zoho Corporation. A Zoho Corporation é uma empresa de tecnologia que desenvolve uma ampla gama de aplicativos baseados em nuvem.

Prós

- Análises com Inteligência Artificial : A ManageEngine lançou o Zia Insights, que oferece narrativas automatizadas que simplificam a interpretação de dados com resumos claros e em linguagem simples das principais informações extraídas de gráficos de desempenho. 1

- Capacidade de monitoramento aprimorada : agora suporta o monitoramento de até 2.500 dispositivos por sonda de monitoramento, com descoberta de CSV aprimorada para importações automáticas de dispositivos. 2

- Painéis personalizados : os usuários podem criar widgets personalizados a partir de dados de relatórios avançados e adicioná-los aos painéis para obter visualizações de monitoramento personalizadas. 3

Contras

- Interface: A interface do usuário precisa ser melhorada. Alguns usuários a descreveram como pouco intuitiva.

- Treinamento: Constatou-se a falta de informações explicativas sobre as ferramentas e o software em geral.

- Multi-SO: Observou-se que alguns recursos têm desempenho inferior no Linux e no macOS em comparação com o Windows.

4. Acronis

O Acronis Cyber Protect Cloud oferece recursos de RMM juntamente com suas principais funcionalidades de backup e recuperação de desastres. Fizemos a assinatura e iniciamos o processo de implantação do agente.

Prós

- Automação de fluxo de trabalho : Apresentamos a plataforma de Automação de Fluxo de Trabalho, que permite a automação entre serviços, incluindo backup, recuperação de desastres (DR), gerenciamento de monitoramento remoto (RMM), segurança e PSA, com gatilhos compatíveis que variam desde o registro de dispositivos até atualizações de incidentes do EDR. 4

- Gerenciamento avançado de patches : a aba "Patches" exibe as atualizações disponíveis com níveis de gravidade e indicadores de estabilidade, ajudando a priorizar quais patches instalar primeiro.

- Rastreamento de localização por GPS : O recurso "Ver no mapa" exibe a localização física do dispositivo e o histórico de movimentação, sendo útil para rastrear laptops e dispositivos móveis de funcionários.

Contras

- Configuração manual do monitoramento necessária : Ao contrário dos concorrentes que iniciam o monitoramento automaticamente, o Acronis exige a aplicação manual de um plano de monitoramento antes que quaisquer métricas sejam exibidas. O sistema não exibe nenhum dado até que esta etapa de configuração seja concluída.

- Problema de registro exclusivo do Windows : O fluxo de trabalho de registro requer credenciais de login do painel de administração durante a instalação do agente.

- Sem opção de renomear dispositivos : O Acronis não oferece uma opção para renomear dispositivos na interface web. Tivemos que acessar cada servidor e alterar o nome do computador no nível do sistema operacional.

Desenvolvimentos recentes

- Expansão da parceria MSSP : A Acronis anunciou a Insightz Technology como sua primeira parceira MSSP certificada em Singapura, expandindo seus serviços de Detecção e Resposta Gerenciadas (MDR) em toda a região da Ásia-Pacífico. 5

- Integração com o Kaseya VSA 10 : O Acronis Cyber Protect Cloud agora se integra ao Kaseya VSA 10, permitindo que os MSPs provisionem tenants de clientes, implantem agentes e monitorem o status de segurança diretamente no Kaseya com fluxos de trabalho automatizados. 6

- Controles de segurança aprimorados : A nova função de operador RMM oferece acesso com privilégios mínimos, limitado a tarefas de gerenciamento remoto, reforçando o controle e atendendo aos requisitos de conformidade. Além disso, a proteção contra desinstalação automática do agente ajuda a impedir que ransomware desative o software de segurança. 7

5. Atera

A plataforma da Atera integra RMM (Monitoramento e Gerenciamento de Rede), Automação de Serviços Profissionais (PSA) e ferramentas de acesso remoto em uma única solução baseada em nuvem. O software foi projetado para ajudar os usuários a gerenciar redes de TI, automatizar processos e monitorar a integridade do sistema em tempo real.

Prós

- Funcionalidades com Inteligência Artificial : A plataforma da Atera apresenta o IT Autopilot (um agente de IA autônomo e contextualizado para usuários finais) e o AI Copilot (um assistente para técnicos de TI que aumenta a produtividade), representando a primeira plataforma de TI autônoma do mundo. A Atera alcançou um crescimento de 500% nas vendas de seus agentes de IA patenteados em 2025 e atende a mais de 13.000 clientes em mais de 120 países. 8

Contras

- A implementação do Linux é um desafio.

- A instalação do agente é significativamente mais lenta do que a do NinjaOne.

Figura 1. A imagem acima relaciona as características com as avaliações médias dos usuários.

6. Ir para Resolver

A GoTo, anteriormente conhecida como LogMeIn, é uma empresa que oferece soluções de Monitoramento e Gerenciamento Remoto (RMM), principalmente por meio de sua plataforma GoTo Resolve. A empresa fornece ferramentas de gerenciamento de TI projetadas para pequenas e médias empresas, permitindo que profissionais de TI e provedores de serviços gerenciados (MSPs) gerenciem, monitorem e ofereçam suporte a endpoints remotos. O GoTo Resolve inclui recursos como acesso remoto, gerenciamento de patches, gerenciamento de antivírus e fluxos de trabalho automatizados, tudo integrado em uma única plataforma.

Prós

- Controle e monitoramento remoto: Muitos usuários apreciam os recursos de monitoramento e controle remoto do GoTo Resolve.

- Gestão de tickets: De acordo com a maioria das avaliações, o sistema de tickets é eficiente no gerenciamento de problemas relatados por seus diversos clientes. Elimina-se a troca desnecessária de informações sobre os problemas em questão.

Contras

- Relatórios: A personalização dos relatórios é limitada. Os usuários expressam a necessidade de ferramentas que criem relatórios mais complexos.

- Orientação: Faltam informações explicativas sobre as funcionalidades.

7. Kaseya VSA

A Kaseya fornece soluções de gerenciamento de TI desde 2000. A empresa oferece aos seus clientes software de segurança de TI, automação de serviços , gerenciamento de chamados e gerenciamento de orçamentos (conforme mencionado em seu site).

Prós

- Atualizações do Windows: Os usuários apreciam a capacidade do produto de atualizar aplicativos do Windows. Eles relatam que conseguem atualizar aplicativos baseados no Windows com facilidade.

- Controle remoto: Muitos usuários apreciam a funcionalidade de controle remoto dos produtos.

Contras

- Atualizações do produto: Os usuários expressam preocupação com as atualizações do produto. Elas parecem apresentar problemas em alguns momentos.

- Experiência do usuário: Vários usuários observam que o produto exige um período de aprendizado acentuado. Compreender as ferramentas e a interface demanda esforço.

Desenvolvimentos recentes

- Força de Trabalho Digital com Inteligência Artificial : A Kaseya anunciou sua plataforma de Força de Trabalho Digital, que conta com especialistas digitais capazes de usar raciocínio analítico para pensar, avaliar e agir como técnicos de alto nível. Disponibilidade limitada a partir da primavera de 2026.

- Alterações no Modelo de Preços : A partir de dezembro de 2025, a Kaseya encerrou sua política de preços High Watermark para Datto RMM, SaaS Protection e Autotask, migrando para um modelo de Quantidade Mínima Comprometida e Consumo Variável para maior flexibilidade. 9

8. Pulseway

Fundada em 2011, a Pulseway oferece uma plataforma que permite aos usuários monitorar e controlar sistemas de TI remotamente, com recursos como alertas em tempo real, tarefas automatizadas, gerenciamento de patches e acesso remoto à área de trabalho. O software é conhecido por sua abordagem "mobile-first", permitindo que os usuários gerenciem ambientes de TI tanto em dispositivos móveis quanto em computadores.

Testamos o Pulseway e analisamos suas capacidades de RMM. Nossas conclusões estão abaixo:

- O processo de implantação é fácil.

- Você pode navegar facilmente pela plataforma.

- O acesso remoto funciona sem problemas.

Em resumo, o Pulseway é uma plataforma RMM fácil de usar desde o início.

Prós

- Aplicativo móvel: Os usuários apreciam a disponibilidade do aplicativo e o consideram prático.

- Interface do usuário: Os avaliadores elogiaram a facilidade de uso. Constatamos que navegar na plataforma é fácil e a interface do usuário é intuitiva.

Contras

- Preço: O custo total do produto é superior ao dos seus concorrentes.

- Gerenciamento remoto: Gerenciar dispositivos de clientes remotamente pode ser instável. O sistema entra e sai do modo de suspensão, resultando em perda de conexão.

Figura 2. A captura de tela acima mostra a interface do usuário do Pulseway.

9. ConnectWise Automate

A ConnectWise oferece segurança, automação e suporte técnico para equipes de TI.

Prós

- Scripts: Os avaliadores apreciam a disponibilidade de bibliotecas de scripts prontas para implementação.

Contras

- Suporte ao cliente: Alguns usuários estão insatisfeitos com o serviço.

10. Datto RMM

A Datto foi fundada em 2017 no Texas, Estados Unidos. A empresa produz soluções de backup, SaaS, monitoramento e gerenciamento remoto, automação de serviços profissionais, software de gestão de orçamentos e hardware, como roteadores e Wi-Fi. A Datto adquiriu a Bitdam e a Infocyte, empresas de detecção e resposta a ameaças cibernéticas.

Prós

- Plataforma de Resiliência Cibernética Futura : A Kaseya apresentou uma prévia de sua Plataforma de Resiliência Cibernética, prevista para abril de 2026, que oferece uma visão unificada, preços flexíveis e armazenamento compartilhado para suportar todos os casos de uso de backup, com recursos avançados de segurança e IA.

- Proteção de Identidade : A Kaseya lançou o Datto Backup para Entra ID, uma solução de backup e recuperação desenvolvida especificamente para proteger dados de identidade e permitir a restauração rápida após exclusões acidentais, configurações incorretas ou ataques. Disponível como produto independente e incluído no Kaseya 365 User. 10

- Plataforma completa: A plataforma oferece diversas ferramentas de fácil acesso e que funcionam sem erros.

Contras

- Processo de configuração : Os avaliadores descrevem o processo de configuração como complexo, com uma demanda pela disponibilidade de configurações predefinidas.

- Gerenciamento de patches: Alguns usuários expressam frustração com a aplicação de patches porque o processo é considerado confuso e difícil de seguir.

Atualizações pós-aquisição

Flexibilidade de preços : O modelo de preços High Watermark foi eliminado em 2025, sendo substituído por um modelo de Quantidade Mínima Comprometida e Consumo Variável em toda a linha de produtos Datto. 11

11. Ação1

A Action1 é uma empresa de software de Monitoramento e Gerenciamento Remoto (RMM) baseada em nuvem que fornece ferramentas para administradores de TI e provedores de serviços gerenciados (MSPs) gerenciarem e protegerem endpoints remotos. Fundada em 2018, a empresa oferece uma plataforma que permite aos usuários automatizar o gerenciamento de patches, monitorar sistemas e garantir a conformidade em redes distribuídas.

Prós

- Interface: A interface fácil de usar foi bem recebida pela maioria dos usuários.

Contras

- Experiência do usuário no gerenciamento remoto: A experiência do usuário não atende às necessidades dos usuários quando o monitoramento remoto está em andamento. Na área de trabalho do cliente, durante o monitoramento, faltam notificações informativas.

- Aplicativo móvel para dispositivos iOS: O aplicativo móvel para dispositivos iOS não está disponível.

12. Visão N-ável N-Sight

Originalmente parte da SolarWinds, a N-able tornou-se uma entidade independente em 2021. A empresa oferece um conjunto de ferramentas projetadas para ajudar os MSPs (provedores de serviços gerenciados) a gerenciar, monitorar e proteger os ambientes de TI de seus clientes. Essas ferramentas incluem gerenciamento de patches, detecção e resposta de endpoints, backup e recuperação, além de recursos de automação.

Testamos o N-able N-sight e analisamos suas capacidades de RMM. Nossos resultados estão abaixo:

- Ocasionalmente, pode ser difícil para os usuários navegarem para outras páginas devido à estrutura da página do navegador da web.

- Na janela de gerenciamento e monitoramento de dispositivos, você pode optar por controlar remotamente, baixar agentes, conversar por chat, enviar e-mail, escolher configurações de relatório e compartilhar arquivos.

- A biblioteca de scripts predefinidos pode ser utilizada para executar tarefas automatizadas, permitindo a execução de scripts específicos.

- Você pode faturar seus clientes de acordo com o tipo de taxa que definir.

Prós

- Treinamento: Os avaliadores elogiam a disponibilidade de conteúdo de treinamento.

- Fácil de usar: Vários usuários apreciam a facilidade de configuração do produto.

Contras

- Implantação de funções: Os usuários não gostam das respostas do produto. Alega-se que o produto exige informações desnecessárias ao implantar diferentes ferramentas.

- Navegação: Alguns usuários consideram a navegação pelo produto complicada. Concordamos que a estrutura do site pode dificultar a navegação para outras páginas.

13. SuperOps

A SuperOps é uma empresa que fornece software de gerenciamento de TI baseado em nuvem, com foco específico em soluções de Monitoramento e Gerenciamento Remoto (RMM) e Automação de Serviços Profissionais (PSA). Fundada para atender às necessidades de Provedores de Serviços Gerenciados (MSPs), a SuperOps oferece uma plataforma unificada que combina ferramentas de gerenciamento e operação de serviços de TI em uma única interface.

A seguir, apresentamos as principais conclusões do nosso estudo comparativo de ferramentas RMM, incluindo a da SuperOps:

Prós

- Facilidade de uso: Navegar pela plataforma é fácil graças à navegação baseada em abas.

- Integração com PSA: A integração com PSA já vem configurada e funciona perfeitamente.

Aqui estão os principais pontos a serem destacados, de acordo com a perspectiva de outros avaliadores:

Contras

- Aplicativo móvel: Usuários afirmam que o aplicativo móvel precisa de melhorias na frequência de atualizações.

Implantação do agente RMM e avaliação comparativa do painel de controle

1. Implantação de Agentes

Tabela de comparação de implantação de agentes

1. NinjaOne

O NinjaOne foi lançado com uma página "Primeiros passos" apresentando vídeos introdutórios e guias passo a passo para adicionar técnicos, usuários e dispositivos. O processo de integração antecipa as primeiras tarefas do dia a dia sem sobrecarregar os novos usuários.

Clicamos no botão “+” no canto superior direito e selecionamos “Adicionar novo dispositivo”. O menu suspenso exibiu todos os tipos de dispositivos gerenciáveis: computadores, dispositivos móveis, infraestrutura virtual, monitores de nuvem e sistemas de gerenciamento de rede.

Instalação do Agente do Windows

Selecionamos “Computador” e escolhemos o Windows nas opções de sistema operacional. O painel à direita solicitou detalhes organizacionais, como a organização e o local do escritório ao qual o dispositivo pertence. A NinjaOne gerou um único instalador do Windows para implantação em nossos servidores na Irlanda, Ohio e Seul.

A plataforma oferecia tanto um botão de download quanto um link copiável. A opção de link permite colar a URL diretamente no navegador de cada servidor, em vez de baixar e transferir os arquivos localmente, o que economiza tempo no gerenciamento de servidores remotos.

Baixamos o instalador em nosso servidor na Irlanda e clicamos duas vezes no arquivo .msi. A janela do instalador desapareceu instantaneamente. Sem barra de progresso, sem caixa de diálogo de conclusão. Verificamos o painel do NinjaOne e encontramos o dispositivo já listado com o status "Conectado".

A instalação levou menos de 2 segundos, do clique ao registro no painel de controle.

Renomeamos o dispositivo de seu nome de host na AWS para "IRELAND" para maior clareza. Nossa única reclamação: a completa ausência de feedback durante a instalação. Uma simples notificação dizendo " Agente instalado com sucesso" confirmaria que a instalação funcionou, em vez de deixar os usuários se perguntando se algo falhou silenciosamente.

Repetimos o processo nos servidores de Ohio e Seul usando o mesmo arquivo de instalação. Todas as três instâncias do Windows apareceram no painel de controle segundos após a execução.

Novamente, esperávamos uma notificação de conclusão para confirmar o sucesso, mas a instalação silenciosa não forneceu nenhum feedback.

Instalação do Agente Linux

Geramos um instalador Linux para implantação em nossos servidores em São Paulo, no norte da Califórnia e no Canadá. A configuração do Linux exigiu a seleção de um tipo de distribuição. O NinjaOne apresentou as opções “Debian” e “RPM”.

O menu suspenso ficaria mais claro com nomes de distribuições familiares, como "Ubuntu/Debian" ou "CentOS/RHEL", em vez de tipos de formato de pacote. Usuários não familiarizados com a diferença entre pacotes .deb e .rpm podem não saber qual selecionar.

A plataforma forneceu um link para download, mas não instruções de instalação. Esperávamos uma seção "Como instalar" ou, no mínimo, um comando de exemplo para executar o instalador. Para usuários do Windows, clicar em um arquivo .msi é intuitivo, mas usuários do Linux precisam saber se devem executá-lo. É necessário usar o comando dpkg -i, apt install ou outro comando.

Após gerar o instalador do Linux, a NinjaOne exibiu o link para download, mas em nenhum momento mencionou que esse único instalador funciona em um número ilimitado de dispositivos executando o mesmo sistema operacional.

Sabíamos por experiência que um único instalador pode ser implantado em várias máquinas, então usamos o mesmo arquivo em todos os três servidores Linux. No entanto, administradores não familiarizados com a implantação de agentes podem presumir que cada dispositivo precisa de seu próprio instalador.

Colamos o URL de download no terminal do nosso servidor em São Paulo e executamos o pacote .deb:

O agente foi instalado antes mesmo de tirarmos o dedo da tecla Enter. O terminal exibiu a mensagem “Instalação do NinjaOne concluída com sucesso” e retornou ao prompt. O dispositivo apareceu no painel imediatamente, literalmente em questão de segundos após a conclusão da instalação.

Fizemos a implantação em servidores no norte da Califórnia e no Canadá usando o mesmo instalador. Todas as três instâncias do Linux foram registradas no painel de controle assim que a instalação foi concluída.

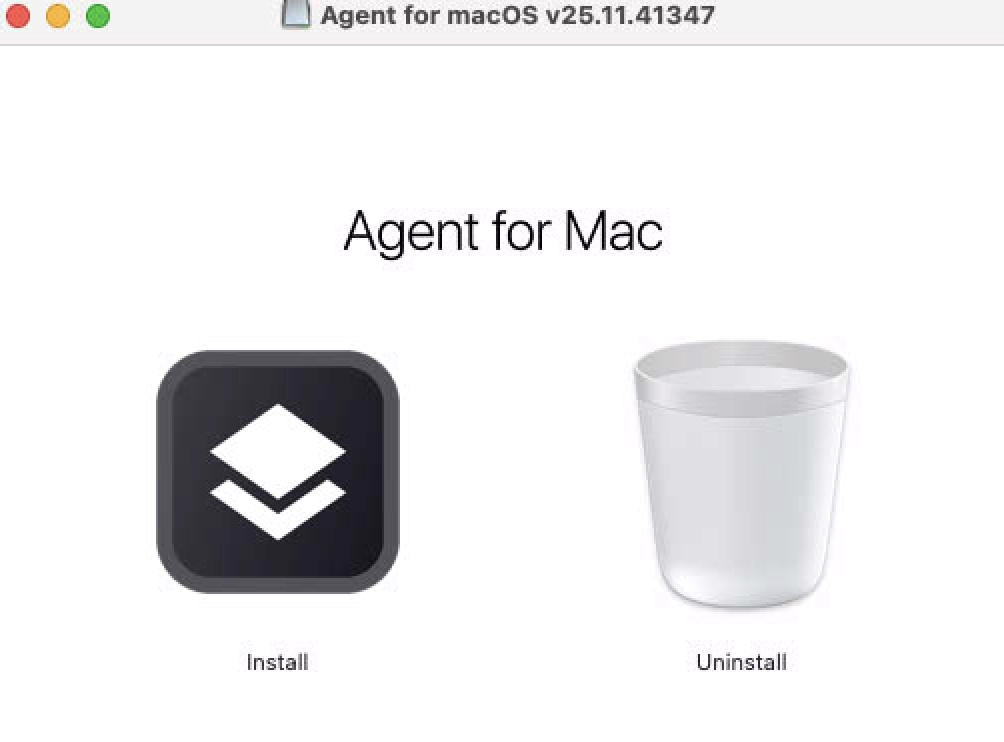

Instalação do Agente macOS

A configuração do Mac perguntou se queríamos o formato DMG ou PKG. Selecionamos DMG para a experiência de instalação padrão do macOS.

Conectamo-nos à nossa instância Mac em Mumbai via VNC e abrimos o arquivo DMG baixado. O assistente de instalação seguiu os passos padrão do macOS e exibiu uma mensagem de conclusão, ao contrário dos instaladores silenciosos do Windows e do Linux, que não forneceram nenhum feedback.

O dispositivo não apareceu no painel de controle. Aguardamos 5 minutos sem nenhuma alteração. Reiniciamos a máquina, mas o problema persistiu na lista de dispositivos.

Executamos o instalador novamente. Desta vez, ele exibiu a mensagem "Instalação anterior detectada", mas permitiu que prosseguissemos. Após a segunda instalação, o dispositivo finalmente apareceu no painel com o status "Não conectado". Alguns segundos depois, mudou para "Conectado".

A instalação no macOS exigiu solução de problemas que não foram necessários no Windows e no Linux. O agente foi instalado com sucesso na primeira tentativa (confirmado pela mensagem "Instalação anterior detectada" na segunda execução), mas não conseguiu se registrar no painel de controle.

A NinjaOne precisa de maior visibilidade do status de registro do agente e de mensagens de erro mais explícitas quando o registro inicial falhar.

2. ManageEngine

Nos cadastramos no ManageEngine Endpoint Central e recebemos um e-mail de verificação da Zoho. O ManageEngine é um produto da Zoho.

A configuração do teste perguntou se desejávamos uma implantação local ou na nuvem. A NinjaOne e a Acronis ofereciam apenas a opção de nuvem, então essa flexibilidade de implantação foi inesperada. Selecionamos a nuvem para que correspondesse aos nossos outros testes.

Após o cadastro, a ManageEngine nos direcionou imediatamente para o registro de dispositivos: sem tour de integração ou orientações de configuração, apenas um aviso para adicionar dispositivos.

Instalação do Agente do Windows

Clicamos no link de download, esperando baixar o arquivo diretamente. Em vez disso, o ManageEngine abriu uma página separada mostrando o botão de download do instalador com opções de seleção do sistema operacional.

Ao clicar em "Download", o instalador foi aberto. Antes que a instalação pudesse começar, apareceu uma solicitação de verificação CAPTCHA:

Seguimos os passos do assistente. A instalação foi concluída em 15 a 20 segundos. Ao contrário da instalação silenciosa do NinjaOne para Windows, o ManageEngine exigiu clicar em "Avançar" em várias telas.

O instalador não exibiu nenhuma notificação de conclusão. Nenhuma caixa de diálogo informando que o agente foi instalado com sucesso. Acessamos o painel de controle manualmente para confirmar o registro do dispositivo.

O painel de controle mostrou que nosso servidor na Irlanda foi instalado com sucesso. Repetimos o processo para os servidores de Ohio e Seul usando o mesmo arquivo de instalação.

Todas as três instâncias do Windows foram registradas em menos de um minuto após a conclusão da instalação.

Instalação do Agente Linux

A instalação no Linux apresentou problemas imediatos. A página de download oferecia apenas um botão para download pelo navegador, sem um URL direto para copiar. Precisávamos baixar o agente em nossa máquina local e, em seguida, descobrir como transferi-lo para nossos servidores Linux.

Tentamos copiar o URL do botão de download e colá-lo no terminal Linux. O URL retornou um erro 400. O link de download era específico da sessão e não funcionava quando acessado de uma máquina ou endereço IP diferente.

Finalmente, baixamos o arquivo .zip localmente, enviamos para nossos servidores via SCP e prosseguimos com a instalação. Isso adicionou de 5 a 10 minutos por servidor em comparação com a abordagem de copiar e colar URL da NinjaOne.

A página de download não continha nenhuma instrução de instalação: nenhum exemplo de comando, nenhum link para a documentação. Extraímos o arquivo .zip e encontramos um arquivo README com as etapas de instalação oculto dentro do arquivo compactado.

Executamos o arquivo .bin e cronometramos os downloads em diferentes regiões:

- Canadá: 4,88 MB/s

- São Paulo: 1,16 MB/s

- Califórnia: 3,25 MB/s

O agente foi extraído e instalado em segundos após a execução:

Instalação do Agente macOS

A instalação no Mac baixou um instalador .pkg padrão. Nós o abrimos em nossa instância de Mac em Mumbai.

O instalador seguiu os passos típicos de instalação do macOS. A instalação foi concluída em segundos com uma mensagem de conclusão clara.

O dispositivo apareceu imediatamente no painel:

A instalação no macOS ocorreu sem problemas, sem os problemas de registro que encontramos com a NinjaOne.

3. Acronis

A Acronis oferece recursos de RMM por meio de seu produto Cyber Protect Cloud. Nós nos cadastramos e começamos a adicionar dispositivos.

O painel "Adicionar dispositivos" mostrava os tipos de dispositivos organizados de forma diferente da concorrência. Windows e Linux apareciam em "Servidores", enquanto o Mac se juntava ao Windows em "Estações de trabalho". Essa categorização parecia arbitrária; estávamos implementando em servidores com os três sistemas operacionais.

Instalação do Agente do Windows

Selecionamos Servidores, Windows, e a plataforma iniciou imediatamente um download sem fornecer um URL para copiar. Precisávamos instalar agentes em servidores remotos, não na máquina de administração local. Essa falha na experiência do usuário nos obrigou a encontrar o link "clique aqui se o download ainda não começou" para extrair o URL de download correto.

Baixamos o instalador e o executamos. A tela de boas-vindas apareceu.

Ao clicar em “Instalar”, foi possível verificar que o instalador baixa arquivos adicionais dos servidores da Acronis durante a instalação:

Após a conclusão do download e da instalação, clicamos em “Registrar carga de trabalho”. O instalador abriu nosso navegador padrão e solicitou as credenciais de login do administrador.

Esse fluxo de trabalho de registro cria problemas em larga escala. Por exemplo, um administrador de TI que implanta agentes em 200 estações de trabalho de funcionários não pode conceder acesso ao painel de controle a todos os usuários finais. Equipes de DevOps que implantam em frotas de servidores não precisam de logins para o painel de controle. Tanto a NinjaOne quanto a ManageEngine evitaram esse problema com tokens de instalação pré-autorizados.

Após o login, o Acronis exibiu um assistente de registro solicitando a seleção de um plano de proteção:

Clicamos em “Alterar” para ver as opções disponíveis. A plataforma oferecia os planos de proteção Essencial, Completo, Backup e Estendido. Mantivemos a configuração padrão “Proteção Completa”.

A Acronis utiliza um instalador genérico para todos os dispositivos. Ao contrário dos tokens específicos para cada dispositivo da NinjaOne, a Acronis exige um registro manual via web após a instalação. Isso explica o fluxo de trabalho baseado em navegador, já que o instalador não consegue pré-autorizar os dispositivos.

Após concluir o cadastro online, o agente confirmou a instalação bem-sucedida:

O dispositivo apareceu no painel de controle. No entanto, o Acronis não oferecia opção para renomear dispositivos pela interface web. O NinjaOne permitia renomear dispositivos instantaneamente. Tínhamos que acessar cada servidor Windows e alterar o nome do computador no nível do sistema operacional, o que era uma etapa extra desnecessária.

Repetimos o processo para os servidores de Ohio e Seul. Todas as três instâncias do Windows foram registradas com sucesso.

Instalação do Agente Linux

A seleção do agente Linux acionou novamente um download automático em vez de fornecer um URL. Os administradores que trabalham em servidores Linux não acessam sites pela interface gráfica; eles trabalham pela linha de comando. Precisávamos de um link de download direto para colar em nossos terminais.

Finalmente conseguimos extrair o URL de download, mas não encontramos nenhuma instrução de instalação na página de download.

O tamanho do instalador do Linux nos surpreendeu: aproximadamente 1 GB. Um sistema operacional pode ser instalado em 1 GB. Medimos as velocidades de download em diferentes regiões devido ao tamanho do arquivo:

- Califórnia: 19,4 MB/s

- São Paulo: 12,3 MB/s

- Canadá: 22,1 MB/s

A Acronis não forneceu instruções de instalação. Alteramos os nomes de host do servidor antes da instalação, pois a Acronis impede a renomeação pelo painel de controle.

Tornamos o instalador executável e o executamos. O instalador exibiu opções para o gerenciamento de pacotes APT. Selecionamos "Continuar" para prosseguir com a integração do APT. A instalação falhou imediatamente com a seguinte mensagem de erro:

Tentamos novamente, desta vez selecionando "Ignorar" para contornar a integração com o APT.

O instalador apresentou o mesmo erro:

Suspeitávamos de dependências de compilação ausentes. Administradores de sistemas comuns não deveriam precisar diagnosticar falhas de instalação, mas instalamos o GCC, o make e todas as ferramentas de desenvolvimento necessárias.

Após instalar as ferramentas de desenvolvimento, executamos o instalador novamente e selecionamos "Continuar". Desta vez, o processo prosseguiu, superando o erro inicial.

A instalação começou, mas o progresso foi lento. O instalador levou mais de 5 minutos para instalar o bzip2, um utilitário de compressão que normalmente é instalado em segundos.

Executamos os instaladores em nossos outros dois servidores Linux (Califórnia e Canadá). Ambos ficaram travados em “Inicializando” por vários minutos:

Verificamos os recursos do sistema no servidor do Canadá. O instalador consumiu 100% de um único núcleo da CPU, enquanto os outros três núcleos permaneceram completamente ociosos.

O instalador não possuía nenhuma otimização para processamento paralelo. Um instalador de 1 GB rodando em um único núcleo em um servidor de 4 núcleos demonstra uma engenharia deficiente.

Após mais de 10 minutos, ambos os instaladores permaneceram travados no bzip2. Instalamos o bzip2 manualmente para contornar o problema:

O gerenciador de pacotes informou que o bzip2 já estava instalado. No entanto, o instalador do Acronis não conseguiu detectar ou usar a instalação existente.

Reiniciamos ambos os instaladores. Eles finalmente passaram da etapa do bzip2 para outros componentes. Clicamos em "Registrar a máquina", esperando o fluxo de trabalho do navegador da web que usamos para o Windows.

Em vez disso, ocorreu um erro:

Essa foi a pior experiência de instalação que já tivemos com um software RMM. Um instalador de 1 GB que:

- Falhou na primeira tentativa com erros enigmáticos.

- Instalação manual obrigatória das ferramentas de compilação.

- Demorou mais de 15 minutos por servidor.

- Travei na instalação de um utilitário de compressão padrão.

- Não foi possível detectar pacotes de sistema já instalados.

- Utilizado apenas processamento de thread único

- Falha na etapa final de registro

Clicamos em “Mostrar informações de registro” na esperança de obter instruções de registro manual:

A Acronis forneceu um URL e um código de registro. Acessamos o URL em nosso navegador, colamos o código e o validamos.

Selecionamos a Proteção Completa e concluímos o cadastro pela interface web. O agente do servidor confirmou o cadastro bem-sucedido.

Repetimos todo esse processo para os três servidores Linux: São Paulo, Califórnia e Canadá. Cada um deles exigiu registro manual via web após a resolução de problemas de instalação.

O painel de controle mostrava todos os seis dispositivos (três Windows e três Linux), mas não oferecia nenhuma distinção visual entre os dispositivos Windows e Linux. O NinjaOne exibia ícones de sistema operacional claros para cada dispositivo. O Acronis mostrava ícones idênticos, exigindo que os usuários verificassem os detalhes do dispositivo para identificar o sistema operacional.

Instalação do Agente macOS

Baixamos o instalador para Mac e o abrimos.

Clicamos em “Instalar” e acompanhamos o progresso:

O instalador baixou 588 MB de arquivos adicionais durante a instalação. As velocidades de download em Mumbai foram extremamente lentas, provavelmente devido à presença limitada de CDN na região. O download levou 45 minutos para ser concluído.

Após a conclusão da instalação, o agente solicitou o registro da carga de trabalho. Concluímos o registro online com o plano de Proteção Completa.

O macOS solicitou extensas permissões de sistema para o agente. Concedemos acesso total ao disco, permissões de acessibilidade e outras permissões solicitadas.

Após conceder as permissões, a Acronis solicitou que fizéssemos login na conta da Acronis a partir do próprio Mac. Esse comportamento difere dos agentes para Windows e Linux. O agente para Mac funciona mais como um aplicativo de portal independente do que como um agente de monitoramento em segundo plano. Ele adicionou um ícone ao Dock e à barra de menus.

Recusamos o login. O agente deve funcionar como as versões para Windows e Linux, sem exigir autenticação de usuário local.

O dispositivo apareceu no painel. O macOS exibiu um ícone da Apple distinto, tornando o sistema operacional imediatamente visível. No entanto, os dispositivos Windows e Linux ainda não apresentavam uma identificação clara do sistema operacional. A coluna "Backup" mostrava um status "OK" para o macOS, embora ainda não tivéssemos configurado backups, então não está claro por que isso apareceu.

2. Recursos de painel de controle e monitoramento

Comparação de recursos do painel de controle

Comparação de ferramentas de monitoramento e gerenciamento

1. NinjaOne

Clicar em qualquer dispositivo da lista principal abria uma visualização detalhada do dispositivo com várias abas na parte superior: Visão geral, Detalhes, Software, Ferramentas, Atividades, Personalizado, Vulnerabilidades e Configurações.

A aba Visão geral exibia imediatamente as informações essenciais:

Métricas em tempo real: Quatro gráficos mostravam o uso atual de recursos:

- Utilização da CPU (histórico de 10 minutos)

- Consumo de memória (uso atual vs. total)

- Espaço em disco (uso por volume)

- Atividade da rede (última hora)

Painel de informações do dispositivo: A coluna da direita lista os detalhes do sistema.

Estado de saúde: Uma seção dedicada sinalizava quaisquer problemas do sistema. Nossos servidores novos não apresentavam problemas, mas essa área exibia avisos de drivers, alertas de espaço em disco ou falhas de serviço.

Registro de atividades recentes: A parte inferior mostrava eventos do servidor com registro de data e hora:

- Logins e logouts de usuários

- Instalações de software

- atualizações do sistema operacional

- Alterações na conta de usuário

- Reinicialização do sistema

Cada registro de atividade incluía a ação específica, o registro de data e hora e o usuário ou componente afetado.

Ações rápidas : A página oferecia acesso imediato a tarefas cotidianas sem a necessidade de sair dela.

O recurso "Itens relacionados" permite vincular dispositivos a outras entidades: anexos, usuários finais, outros dispositivos, organizações, locais, aplicativos e serviços, documentos, artigos e listas de verificação. Esse agrupamento ajuda a organizar infraestruturas complexas onde vários componentes trabalham em conjunto.

Acesso ao terminal

Clicamos no botão do terminal para testar o acesso à linha de comando. O NinjaOne imediatamente solicitou a verificação de autenticação de dois fatores (2FA), uma medida de segurança adequada para acesso privilegiado.

Após a autenticação de dois fatores (2FA), uma janela de terminal foi aberta no navegador com diversas funcionalidades:

- Teclado virtual (útil para caracteres especiais)

- Botões de download/cópia de saída

- Menu suspenso de seleção do usuário

No Linux, podíamos escolher entre acesso de usuário root e acesso de usuário padrão. No Windows, a NinjaOne oferecia opções mais específicas:

- CMD (32 bits ou 64 bits)

- PowerShell (32 bits ou 64 bits)

- Usuário do sistema ou usuário atualmente conectado

Essa flexibilidade de terminal superou nossas expectativas. A maioria das plataformas RMM oferece apenas um tipo de terminal por sistema operacional.

Aba Detalhes

A aba Detalhes exibia as especificações completas do sistema, organizadas em seções expansíveis.

As opções de seleção de período de tempo apareceram na parte superior:

- Última hora

- 24 horas

- 7 dias

- 30 dias

- 90 dias

Não havia opção para personalizar o intervalo de datas — uma limitação menor ao investigar problemas que ocorreram em horários específicos conhecidos.

As seções da guia Detalhes incluíam:

Informações da CPU:

- Modelo e especificações do processador

- Contagem e velocidade do núcleo

- Temperatura atual

- Gráficos de utilização ao longo do período selecionado

Memória:

- RAM total e disponível

- Padrões de uso ao longo do tempo

- Tipo e velocidade da memória

Disco:

- Todos os volumes com capacidade e espaço livre

- Métricas de E/S e gráficos de taxa de transferência

- estado de saúde SMART

Rede:

- Todos os adaptadores com endereços IP e endereços MAC

- Gráficos de utilização de largura de banda

- Conexões ativas

BIOS/UEFI:

- Versão e data do firmware

Portas Abertas: Uma seção dedicada listava todas as portas em escuta com o nome do processo associado. Vimos a porta 22 (SSH), a porta 3389 (RDP em servidores Windows) e os serviços de gerenciamento da AWS. Essa visibilidade ajuda a identificar serviços inesperados ou problemas de segurança. Não encontramos esse recurso em outras plataformas RMM.

Aba Software

A aba Software listava todos os aplicativos e serviços instalados, com funcionalidade de busca completa.

Colunas classificáveis incluídas:

- Nome do aplicativo

- Versão

- Editor

- Data de instalação

- Tamanho

Ordenar por data de instalação ajuda a identificar softwares adicionados recentemente durante auditorias de segurança. Identificamos rapidamente quando o próprio agente NinjaOne foi instalado, juntamente com quaisquer alterações subsequentes.

Aba Ferramentas

A aba Ferramentas continha quatro recursos poderosos de gerenciamento remoto que replicavam a administração do sistema local.

- Gerenciador de Tarefas

A visualização do Gerenciador de Tarefas exibia todos os processos em execução com o consumo de recursos em tempo real. Podíamos:

- Pesquise processos específicos

- Classificar por uso de CPU, memória ou disco

- Selecione qualquer processo e encerre-o.

- Alterar a prioridade do processo

Esta solução replica a funcionalidade do Gerenciador de Tarefas do Windows e do comando top do Linux através da interface web. Testamos o encerramento de um processo não crítico e ele parou imediatamente.

2. Navegador de Arquivos

O navegador de arquivos forneceu acesso completo ao sistema de arquivos. Navegamos até o diretório raiz (/) e vimos todos os 24 diretórios do sistema: bin, boot, dev, etc, home, lib e outros.

Operações disponíveis:

- Navegue por qualquer diretório

- Baixar arquivos

- Carregar arquivos

- Renomear arquivos e pastas

- Excluir itens

- Criar novas pastas

Testamos o envio de um arquivo e ele apareceu instantaneamente no diretório de destino. Isso elimina a necessidade de conexões SFTP/RDP separadas ao obter arquivos de log ou enviar configurações.

3. Gerente de Serviço

O Gerenciador de Serviços listou todos os 176 serviços do sistema, incluindo seu status atual e configuração de inicialização. Para cada serviço:

- Exibir o status atual (Em execução, Parado)

- Iniciar ou interromper serviços

- Reiniciar serviços

- Alterar tipo de inicialização (Automático, Manual, Desativado)

Testamos a interrupção e reinicialização de um serviço não crítico. As alterações são aplicadas em segundos, com atualizações de status refletindo o novo estado.

4. Registro Remoto (Somente Windows)

Os dispositivos Windows exibiam uma quarta ferramenta: Registro Remoto. Esta ferramenta fornecia acesso completo ao registro através do navegador, permitindo navegar pelos hives do registro, adicionar chaves, modificar valores e excluir entradas. Editar o registro através de uma interface web parece arriscado, mas a funcionalidade corresponde exatamente à do local regedit.

Aba Atividades

A aba Atividades fornecia um registro completo de todos os eventos do dispositivo. As opções de filtro incluíam:

- Intervalos de datas personalizados

- Usuários específicos (mostrar apenas as ações de um usuário)

- Tipos de ação

O filtro de tipo de ação revelou milhares de categorias predefinidas:

Tipos de ação disponíveis incluem:

- Volume do disco removido

- Memória adicionada/removida

- Adaptador de rede adicionado/Configuração alterada/Excluído/Status alterado

- Processo iniciado/encerrado

- Controlador RAID adicionado

- Instalação/remoção de software

- Alterações de hardware

- Logins/logouts de usuários

- Sessões de controle remoto

- Modificações de arquivos

- Alterações no serviço

- Alterações na configuração da rede

- Eventos de segurança

Essa granularidade de registro superou a do Visualizador de Eventos do Windows. Conseguíamos responder rapidamente à pergunta “quem instalou qual software e em qual data” sem precisar analisar IDs de eventos enigmáticos.

Aba Vulnerabilidades

A aba Vulnerabilidades lista problemas de segurança no sistema operacional e nos softwares instalados. Nossos servidores novos não apresentaram vulnerabilidades (0 resultados). Esta seção será preenchida com identificadores CVE e recomendações de correção à medida que o sistema envelhecer e novas vulnerabilidades forem descobertas.

Aba Configurações

A aba Configurações continha a configuração do dispositivo e as atribuições de política organizadas em três seções:

Geral: Informações do dispositivo (nome, nome de exibição, função, organização, localização, usuário atribuído)

Políticas: Políticas de configuração aplicadas

Aplicativos: Aplicativos ou extensões NinjaOne instalados

Tarefas agendadas e automação

Na página Visão geral, clicamos no botão “Criar” e selecionamos “Tarefa agendada”.

A interface do agendador incluía:

- Nome e descrição da tarefa

- Frequência de repetição (diária, semanal, mensal, personalizada)

- Intervalo de recorrência

- Data e hora de início com fuso horário

- Data final (ou Nunca)

- Ativar/desativar

Biblioteca de Automação

Acedemos à aba Automações e selecionámos “Adicionar automação” para explorar as ações disponíveis.

A biblioteca continha uma extensa gama de automações pré-construídas, filtráveis por:

- Sistema operacional

- Tipo (Nativo, Script, etc.)

- Linguagem

- Categorias

Selecionamos “Limpar registros de eventos” e “Esvaziar lixeira” como exemplos.

As tarefas apareciam em ordem de arrastar e soltar, permitindo-nos sequenciar as operações.

Seleção de Alvos

A aba Destinos permite selecionar quais dispositivos receberão a tarefa agendada. Selecionamos a máquina da Califórnia. A implantação em vários dispositivos funciona da mesma forma; selecione vários dispositivos para implantar simultaneamente.

Ao clicar em Salvar, o NinjaOne solicitou a verificação de dois fatores. Tarefas agendadas podem executar operações críticas do sistema (como limpar registros de eventos), portanto, a autenticação de dois fatores para a criação de tarefas faz sentido.

Modo de manutenção

O painel de controle incluía um recurso de "modo de manutenção". Podíamos especificar intervalos de data/hora para suspender o serviço:

- Alertas

- Tarefas agendadas

- Verificações de monitoramento

Isso evita alarmes falsos durante períodos de manutenção programada.

Atualização de SO e software

Ao explorar o painel de controle, notamos que a opção “Atualização do SO” estava desativada por padrão. Após ativá-la, uma nova aba “Atualização” apareceu na navegação do dispositivo.

Clicamos na aba "Aplicação de patches" e imediatamente vimos os patches de sistema operacional disponíveis. Ao selecionar um patch, duas opções eram exibidas: "Aplicar agora" e "Rejeitar".

Testamos a aplicação da correção em um de nossos servidores. A correção foi implantada com sucesso.

A aplicação de patches de software funcionava de maneira semelhante. Quando novos patches de software ficavam disponíveis, o NinjaOne exibia notificações em dois locais:

- Alerta no painel principal

- Lista de patches na seção de aplicação de patches

As opções de implantação ofereciam flexibilidade:

- Aplica-se somente a este dispositivo.

- Aplique a política a todos os dispositivos que utilizam essa política.

Aplicamos uma correção apenas ao servidor SEOUL para testar a aplicação de patches em dispositivos individuais. Esse método de implantação dupla, em dispositivos pessoais ou em toda a frota com base em políticas, oferece aos administradores controle preciso sobre as estratégias de implementação de patches.

2. ManageEngine

O painel de controle do ManageEngine foi aberto com uma lista de inventário mostrando todos os computadores registrados.

A barra de navegação superior continha links para os módulos:

- Configurações

- Ameaças e correções

- Implantação de Software

- Inventário (visualização atual)

- Gerenciamento de Dispositivos Móveis

- Administrador

- Navegadores

- Gerenciamento do BitLocker

- Agente

Esses módulos forneciam visões de toda a frota quando acessados pelo menu principal. Por exemplo, ao clicar em Implantação de Software, eram exibidas estatísticas de implantação em todos os dispositivos:

O módulo Ameaças e Correções exibia resumos de vulnerabilidades e o status das correções em toda a infraestrutura:

Esses painéis de controle para toda a frota existem nas três plataformas RMM. Para esta comparação, focamos nos recursos de gerenciamento de dispositivos individuais.

Visualização detalhada do dispositivo

Selecionamos o servidor da Irlanda na lista de computadores. A página do dispositivo abriu com várias abas: Resumo, Sistema, Hardware, Software, Certificados, Detalhes do Arquivo, Segurança, Auditoria USB e Histórico.

A aba Resumo foi exibida.

Uso do disco (centro): Um gráfico de rosca mostrava o espaço usado (2 GB) versus o espaço livre (99 GB) com a etiqueta da unidade C:.

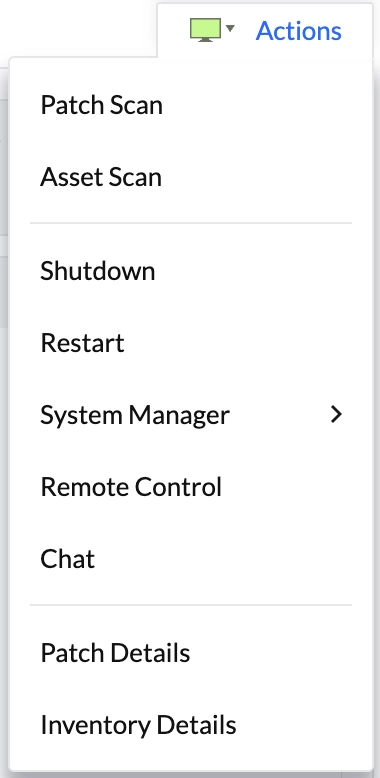

Menu de ações rápidas

O botão Ações no canto superior direito revelou um menu suspenso:

Poderíamos acionar verificações, reiniciar o servidor ou acessar ferramentas de gerenciamento com um único clique.

Testando ações rápidas

Retornamos ao menu suspenso Ações para testar as operações disponíveis. Clicamos em “Verificação de Patch”. O sistema confirmou imediatamente que a verificação havia sido iniciada. Da mesma forma, clicar em “Verificação de Ativos” acionou uma verificação imediata do inventário de ativos.

Optamos por não testar as funções de Desligar e Reiniciar, pois seu funcionamento pareceu-nos simples.

O submenu Gerenciador de Sistemas continha diversas ferramentas de administração remota. Exploramos cada uma delas.

Clicar em Gerenciador de Tarefas abriu uma nova página exibindo todos os processos em execução.

Poderíamos:

- Pesquise processos específicos

- Classificar por qualquer coluna

- Visualizar informações detalhadas (PID, caminho, uso de recursos)

- Encerre qualquer processo usando o botão de parada à direita.

O Gerenciador de Tarefas também tinha uma guia "Programas de Inicialização", mas não retornava nenhum resultado, o que é incomum para uma instalação do Windows Server.

Serviços

A ferramenta Serviços exibiu todos os 252 serviços do sistema com recursos completos de gerenciamento.

Clicar no menu de ações de qualquer serviço exibia as seguintes opções:

- Status

- PARAR

- REINICIAR

- Tipo de início

- AUTO

- DESATIVAR

Isso forneceu a funcionalidade de gerenciamento de serviços que faltava na visualização Serviços da guia Sistema. Podíamos iniciar, parar e reiniciar serviços, além de alterar suas configurações de inicialização, o que é essencial para a resolução de problemas e manutenção.

Command Prompt

A ferramenta Command Prompt abriu um terminal baseado em navegador com duas abas: Command Prompt e PowerShell.

Poderíamos escolher entre:

- Command Prompt ou PowerShell (tabs)

- Usuário do SISTEMA ou Administrador (menu suspenso)

Essa flexibilidade correspondia à oferta de terminais da NinjaOne, embora a NinjaOne também fornecesse opções de 32 bits/64 bits para Windows.

Editor de registro

A ferramenta de registro abriu um editor de registro baseado na web. A edição remota do registro por meio de um navegador elimina a necessidade de acesso RDP ao modificar as configurações do sistema. A NinjaOne também oferecia esse recurso para dispositivos Windows.

Detalhes da atualização

Clicar em Detalhes do Patch nos levou de volta à interface de aplicação de patches que tínhamos visto anteriormente. Lembre-se, havíamos iniciado uma verificação de patches a partir do menu Ações.

Os seis patches ausentes apareceram em uma tabela com caixas de seleção. Selecionamos todos os seis patches e clicamos em “Instalar/Publicar patches”.

Em vez de instalar imediatamente, o ManageEngine abriu uma tela de configuração. A página de configuração continha várias seções.

Bater papo

Ao clicar na opção "Chat", uma janela pop-up de mensagens foi aberta.

Digitamos uma mensagem e ela apareceu imediatamente na janela de bate-papo. A mensagem foi enviada diretamente para qualquer pessoa usando o servidor da Irlanda. Uma nova janela do navegador foi aberta no servidor, mostrando a mensagem recebida:

Essa funcionalidade de mensagens diretas não existia no chat do NinjaOne; o NinjaOne só funcionava dentro de sessões de controle remoto ativas. O Acronis oferecia um chat independente, mas sem anexos de arquivos.

A implementação do ManageEngine incluía suporte para anexos de arquivos. Testamos o envio de uma imagem:

Guia Sistema

A aba Sistema continha quatro subseções na barra lateral esquerda: Serviços, Usuários, Grupos, Drivers e Compartilhamentos.

Clicamos em Usuários para visualizar todas as contas de usuário no servidor.

A seção Usuários exibia:

- Opções de filtro: Todos os domínios, Nome do grupo, pesquisa personalizada

- Botão Gerar Relatório

- Tabela de usuários com as colunas: Nome, Tipo de conta, Descrição, Domínio, Nome completo, SID, Status

Apareceram quatro relatos:

- Administrador (Conta normal, status OK)

- Conta padrão (Status degradado)

- Hóspede (Status degradado)

- WDAGUtilityAccount (Status degradado)

Clicar na conta de Administrador abriu informações detalhadas do usuário:

A caixa de diálogo com os detalhes do usuário exibia:

Buscamos na interface opções de gerenciamento de serviços: iniciar, parar, reiniciar ou alterar o tipo de inicialização. Nenhuma apareceu. A visualização de Serviços fornecia informações somente leitura. A NinjaOne oferecia gerenciamento completo de serviços por meio de sua ferramenta Service Manager.

Aba de hardware

A aba Hardware exibia especificações completas de hardware, organizadas por categoria de componente.

Cada categoria de hardware forneceu especificações detalhadas semelhantes.

Aba Software

A aba Software mostrava os aplicativos instalados com duas subseções: Aplicativos de Desktop e Software Pago.

A visualização de Aplicativos da Área de Trabalho incluía filtros:

- Menu suspenso Instalar/Desinstalar Software

- Filtrar por: Todos os softwares, Todos os usuários, Compatibilidade com o sistema operacional

Aba Segurança

A aba Segurança continha quatro subseções: BitLocker, Antivírus, Firewall e Atualizações Ausentes.

Aba Histórico

A aba Histórico registrava as alterações do sistema ao longo do tempo, com duas subseções: Histórico de Auditoria e Histórico de Logon do Usuário.

O histórico de auditoria exibia eventos com registro de data e hora e detalhes expansíveis.

O histórico de login do usuário exibe as atividades de login e logout:

3. Acronis

Ao abrir a seção de dispositivos, todas as máquinas aparecem em uma única tabela. Cada linha exibe o tipo de dispositivo, nome, conta associada, pontuação CyberFit, status de proteção, origem, status de recuperação de desastres e horário do último backup.

Uma limitação torna-se óbvia imediatamente: os sistemas Windows e Linux não são inicialmente separados. O tipo de dispositivo é indicado por ícones (por exemplo, VM), mas não há agrupamento baseado no sistema operacional nem filtro padrão. Em ambientes maiores, isso torna a verificação inicial menos eficiente.

Clicar em um servidor Windows não abre uma página dedicada ao dispositivo; em vez disso, um painel desliza da lateral direita da tela. Essa abordagem baseada em painéis permite que os usuários permaneçam na lista principal de dispositivos enquanto interagem com uma máquina específica. Funciona bem para verificações rápidas, mas o espaço horizontal limitado faz com que uma inspeção mais detalhada pareça comprimida em comparação com um layout de página inteira.

A primeira seção exibida no painel lateral é a Pontuação CyberFit. Este é o sistema de pontuação próprio da Acronis, que avalia o dispositivo em relação a um conjunto predefinido de verificações de segurança.

Ao abrir os detalhes da pontuação, várias áreas são listadas, incluindo o status do backup, a configuração do firewall, a criptografia do disco, o uso de VPN e o tráfego NTLM.

Na prática, algumas dessas verificações produziram resultados enganosos. A criptografia de disco foi sinalizada como ausente, embora o servidor esteja em execução na AWS com criptografia habilitada no nível da infraestrutura. O uso de VPN também foi marcado como um problema, apesar do acesso estar restrito por meio de uma VPN externa e controles de rede. Essas descobertas sugerem que a lógica de pontuação avalia o servidor isoladamente e não leva em consideração as proteções baseadas em nuvem ou rede.

Consequentemente, a pontuação CyberFit é mais adequada como um indicador geral do que como uma avaliação de segurança confiável.

Ao abrir a seção de Monitoramento, nenhuma métrica é exibida por padrão. Em vez disso, a interface mostra uma mensagem informando que nenhum plano de monitoramento está aplicado.

Isso significa que o monitoramento não inicia automaticamente. O usuário precisa habilitá-lo explicitamente selecionando um plano antes que os dados fiquem disponíveis.

Ao aplicar um plano de monitoramento, o sistema exige que a autenticação de dois fatores esteja habilitada. O processo é imposto antes de prosseguir, o que adiciona uma etapa de segurança para ações administrativas.

Após habilitar a autenticação de dois fatores, a plataforma apresenta uma lista de planos de monitoramento predefinidos. Estes incluem monitoramento genérico, bem como recomendações específicas para o sistema operacional.

Mesmo quando um servidor Windows é selecionado, planos para macOS também são exibidos, o que torna a seleção menos intuitiva. O plano correto precisa ser escolhido manualmente.

Após a aplicação do plano de monitoramento do Windows, o sistema começa a coletar dados básicos de desempenho, como uso da CPU, uso da memória, atividade do disco e tráfego de rede. Ao contrário do NinjaOne, que coleta essas métricas automaticamente, o Acronis requer configuração manual.

Ao acessar a seção de Recuperação de Desastres, o usuário é imediatamente solicitado a configurar um plano de recuperação. Como nenhum plano foi configurado, a interface não exibe nenhuma informação adicional. Essa área não foi explorada mais a fundo, pois está fora do escopo do monitoramento de comportamento.

A seção Recuperação lista os backups disponíveis e explica que as operações de restauração são realizadas selecionando um deles.

A interface oferece dois caminhos de restauração: restaurar toda a máquina ou restaurar arquivos e pastas individuais. Embora as opções sejam claras, o processo de recuperação subjacente, especialmente para restaurações completas do sistema, não está visível nesta fase e requer testes adicionais.

Selecionar a opção Área de Trabalho Remota abre uma pequena janela modal em vez de uma página separada.

A janela modal pergunta se a sessão deve permitir controle total ou apenas visualização. Ela também permite escolher entre dois métodos de conexão: NEAR ou RDP padrão. Uma opção de conexão baseada na web também está disponível, embora suas limitações e recursos precisem ser testados separadamente.

Na seção Configurações, o comportamento da conexão é configurado separadamente para NEAR e RDP.

Para conexões RDP, a interface permite o controle da qualidade visual, da transferência de áudio e do acesso à impressora. Essas opções são aplicadas antes do início da sessão, eliminando a necessidade de ajustar as configurações no próprio sistema operacional remoto.

Ao abrir a aba Gerenciar de um dispositivo, a interface apresenta um conjunto de ações diretas que podem ser executadas remotamente.

A partir deste menu, você pode esvaziar a lixeira, encerrar a sessão do usuário ativo, colocar o computador em modo de suspensão, reiniciá-lo ou desligá-lo.

De forma geral, esta seção se concentra em ações rápidas e sem atrito, em vez de longas sessões interativas.

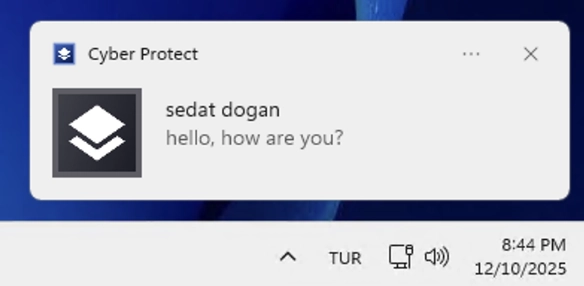

Ao acessar a seção de Chat pela primeira vez, o sistema solicita a ativação de um plano de gerenciamento remoto. Sem um plano ativo, a funcionalidade de chat não estará disponível. Após a ativação do plano necessário, a interface de chat será habilitada.

A tela inicial de bate-papo exibe uma lista de usuários conectados à máquina selecionada. Neste caso, o servidor tinha uma única sessão de administrador ativa, que apareceu imediatamente na lista. Em cenários de estações de trabalho, essa lista incluiria vários usuários se várias sessões estivessem ativas simultaneamente.

Iniciar um chat não requer uma conexão de área de trabalho remota. As mensagens enviadas do console do Acronis são entregues instantaneamente à máquina como notificações do sistema. No Windows, a mensagem aparece no canto inferior direito da tela, semelhante a um alerta nativo do sistema.

Clicar na notificação do servidor abre uma janela de chat dedicada. Essa janela permite a troca de mensagens em tempo real entre o técnico e o usuário conectado ao dispositivo. A experiência se assemelha mais a um aplicativo de mensagens do que a uma interface de suporte.

Essa é uma diferença notável em relação ao NinjaOne. No NinjaOne, o chat está vinculado a uma sessão de controle remoto ativa. No Acronis, o chat funciona de forma independente, permitindo a comunicação com os usuários sem assumir o controle da máquina.

Ao abrir o software Deploy, um painel lateral é exibido, onde as tarefas de instalação do software são definidas.

Inicialmente, nenhum pacote de software está disponível. A interface orienta o usuário a fazer o upload de pacotes personalizados ou a explorar a biblioteca de software integrada.

Ao optar por explorar a biblioteca, um catálogo completo de software é aberto. Este catálogo inclui uma ampla gama de aplicativos pré-compilados, tanto de código aberto quanto proprietários. Cada entrada exibe o nome do software, o fornecedor, a versão, o tipo de licença e a data de lançamento.

Ao selecionar um aplicativo como o Adobe Reader, uma tela de configuração é aberta. Nela, você pode escolher a versão exata, o idioma e a arquitetura do sistema antes de adicionar o pacote.

Após ser adicionado, o software fica disponível para implantação. O processo não requer instaladores manuais nem scripts. Depois que a implantação é iniciada, o progresso é exibido na seção Atividades.

Neste teste, o Adobe Reader foi instalado no servidor em pouco mais de dois minutos. Os horários de início e término foram registrados com clareza, e o aplicativo apareceu na área de trabalho imediatamente após a conclusão. A instalação ocorreu silenciosamente e não interrompeu a sessão do usuário ativo.

Este fluxo de trabalho de implantação de software é significativamente mais completo do que o disponível no NinjaOne, principalmente devido à biblioteca integrada e ao controle de versão.

Ao retornar aos detalhes do servidor e abrir a aba Inventário , você terá acesso ao inventário completo do sistema. As informações são divididas em software, hardware e dispositivos conectados via USB.

A seção de software lista detalhadamente os programas instalados, incluindo nomes e versões. As informações de hardware vão além das especificações básicas e incluem a placa-mãe, o processador, a memória, o armazenamento, os adaptadores de rede e detalhes do sistema.

Os dispositivos USB são exibidos separadamente, deixando claro se algum periférico externo está conectado.

O inventário não é estático. Usar a opção "Escanear agora" inicia uma nova verificação que atualiza todos os dados do inventário manualmente, em vez de esperar por uma atualização agendada.

Em comparação com o NinjaOne, o nível de detalhamento aqui é visivelmente superior, especialmente para os componentes de software e hardware instalados.

Ao abrir a aba "Ver no mapa", a localização física do servidor é exibida em um mapa. A visualização também inclui o histórico de localização e movimentação, quando disponíveis.

Essa funcionalidade é especialmente relevante para laptops e dispositivos móveis de funcionários, onde as mudanças de localização são importantes. A experiência é semelhante à da função "Buscar" da Apple. Esse tipo de rastreamento de localização não é algo que eu tenha encontrado no NinjaOne e adiciona uma camada extra de visibilidade para dispositivos remotos ou distribuídos.

Ao acessar a aba "Patches" , uma longa lista de patches disponíveis aparece imediatamente. Nenhum desses patches estava visível ou gerenciável no NinjaOne no mesmo ambiente.

Cada entrada de patch mostra seu nível de gravidade, o que facilita a priorização. A plataforma também exibe um indicador de estabilidade para cada patch, ajudando a diferenciar entre atualizações mais seguras e aquelas que podem exigir cautela.

Após selecionar as atualizações, a etapa Opções de reinicialização permite controle total sobre o que acontece após a conclusão da instalação. É possível instalar todas as atualizações e reiniciar o sistema somente se necessário. O tempo de reinicialização pode ser atrasado, agendado ou ignorado completamente, dependendo se há algum usuário conectado.

Ao abrir a aba Detalhes , é exibido um resumo consolidado do dispositivo. Isso inclui identificadores do sistema, informações do sistema operacional, versão do agente, componentes instalados e detalhes da rede.

Uma limitação se destaca aqui. O endereço IP exibido é apenas o endereço IP local. Para servidores em nuvem, seria mais útil exibir tanto o endereço IP local quanto o público. Ter apenas o endereço interno dificulta a identificação externa.

A aba Atividades lista uma linha do tempo completa das ações realizadas no servidor. Isso inclui alterações no plano de monitoramento, implantações de software, verificações, instalações de patches e outras operações do sistema.

Cada entrada inclui registros de data e hora e informações de status, facilitando a compreensão do que aconteceu e quando. Isso funciona como um histórico completo de auditoria para o dispositivo.

Ao abrir a aba Alertas, você encontrará uma recomendação de segurança para desativar a Execução Automática do Windows para mídias removíveis. O alerta explica por que isso representa um risco de segurança e sugere desativá-la.

O que chama a atenção aqui é o menu de ações de resposta . Em vez de apenas exibir um aviso, a plataforma oferece várias maneiras de responder. É possível conectar-se à máquina, executar um script, abrir uma sessão de linha de comando ou desativar diretamente o recurso AutoRun a partir do próprio alerta.

Nesse caso, selecionar a opção para desativar a execução automática resolveu o alerta imediatamente. A ação foi registrada e o aviso foi apagado. Isso transforma alertas de notificações passivas em tarefas acionáveis, o que é uma clara vantagem.

A opção "Adicionar ao grupo" permite atribuir o servidor a um ou mais grupos. O agrupamento torna-se essencial posteriormente ao executar ações em massa, como aplicar patches ou executar scripts em vários dispositivos.

A opção Excluir remove o dispositivo completamente da plataforma. Essa é uma ação direta no nível do dispositivo, e não uma operação que afeta toda a conta.

Ao retornar à aba Monitoramento após a configuração, você verá que os dados de desempenho agora estão disponíveis. CPU, memória, atividade do disco e taxas de transferência são exibidas em gráficos em tempo real.

Isso confirma que o monitoramento só começa após a aplicação de um plano, mas, uma vez ativo, as métricas são coletadas e visualizadas sem necessidade de configuração adicional.

Ambiente e metodologia de teste

Provisionamos 7 instâncias EC2 em 6 regiões da AWS para representar um ambiente corporativo distribuído.

As instâncias de Mac exigem hardware dedicado com uma alocação mínima de 24 horas. Incluímos o macOS apesar do custo mais elevado porque muitos ambientes de TI gerenciam frotas com sistemas operacionais mistos.

Instalação do agente: Medimos o tempo decorrido desde a execução do instalador até o dispositivo aparecer no painel de controle. Para instaladores silenciosos, registramos se eles forneceram feedback de conclusão. Monitoramos:

- Duração da instalação (segundos)

- Etapas necessárias (cliques, comandos, configuração manual)

- Notificações pós-instalação

- Reutilização do instalador em vários dispositivos

- Clareza da documentação

Painel de Controle e Monitoramento Avaliamos a densidade de informações e a usabilidade das páginas de detalhes do dispositivo. Testamos:

- Métricas em tempo real (CPU, memória, disco, rede)

- Opções de período para dados históricos

- Tipos de acesso ao terminal (CMD, PowerShell, Bash, root)

- Gestão de processos (visualização, interrupção, alterações de prioridade)

- Funcionalidades do navegador de arquivos (carregar, baixar, excluir, renomear)

- Gerenciamento de serviços (iniciar, parar, modificar configurações de inicialização)

- Detalhes do registro de atividades

- Visibilidade de portos abertos

- Inventário de software

- Editor de registro (somente para Windows)

Os resultados refletem nossa infraestrutura específica da AWS. O desempenho pode variar de acordo com a localização geográfica, o provedor de internet e o data center do fornecedor.

O que faz o software RMM?

O software RMM permite que equipes de TI e MSPs rastreiem e manipulem remotamente objetos do sistema, como servidores, redes, clientes, aplicativos, estações de trabalho e dispositivos periféricos, de acordo com as necessidades, requisitos e desenvolvimentos. Graças aos avanços em inteligência artificial e aprendizado de máquina, a maioria das tarefas pode ser concluída por ferramentas automatizadas.

Figura 3. O gráfico resume a definição de provedores de serviços gerenciados (MSPs).

Fonte: InfoMSP

Quais são as funcionalidades do software RMM?

Os componentes funcionais do sistema RMM são chamados de ferramentas RMM. Definições gerais de ferramentas RMM comuns estão listadas abaixo.

1. Monitoramento remoto

Servidores, estações de trabalho, redes, aplicativos e outros dispositivos no ambiente de TI de uma organização são monitorados continuamente pelo software RMM. Ele coleta informações sobre tráfego de rede, indicadores de integridade do sistema, uso de recursos, relatórios de logs e medições de desempenho.

2. Gestão remota

Permitir o gerenciamento remoto e a resolução de problemas de sistemas e dispositivos de TI por administradores, incluindo a instalação de configurações, scripts, patches e atualizações de software.

3. Gestão de segurança

Fornecer recursos de segurança para proteção contra malware, ameaças cibernéticas e violações de segurança, como gerenciamento de antivírus, detecção de intrusões e verificação de vulnerabilidades.

4. Relatórios e análises

Criar análises e relatórios para fornecer informações sobre o nível de segurança, o status de conformidade, o desempenho do sistema e outros parâmetros importantes.

5. Alertas e notificações

Gerar mensagens e alertas em resposta a eventos importantes, como mau funcionamento do sistema, queda de desempenho, falhas de segurança ou outros limites predefinidos.

6. Gerenciamento de patches

Automatizar o processo de atualização e aplicação de patches em firmware, sistemas operacionais e software em diversos dispositivos.

7. Backup e gerenciamento de incidentes

Auxiliar nos processos de backup e recuperação para recuperação de desastres e proteção de dados; frequentemente inclui configurações para armazenamento externo, objetivos de ponto de recuperação (RPOs) e metas de tempo de recuperação (RTOs).

8. Gestão de ativos

Permitir o rastreamento de ativos de hardware e software, juntamente com informações sobre licenças, garantias, números de série e especificações de dispositivos, por meio de ferramentas de gerenciamento de inventário.

Tendências do setor em software RMM

O mercado de software RMM está passando por uma transformação significativa em 2026, impulsionada por diversas tendências importantes:

1. Inteligência Artificial e Operações Autônomas

A automação baseada em IA e o raciocínio de agentes estão se tornando essenciais para as plataformas RMM. O IT Autopilot e o AI Copilot da Atera, juntamente com o Digital Workforce da Kaseya, representam uma mudança da automação tradicional baseada em scripts para agentes inteligentes que podem pensar, avaliar e agir de forma independente.

2. Plataformas Unificadas de Segurança Cibernética

O setor está migrando de soluções pontuais para plataformas integradas que combinam RMM, EDR, XDR, backup e recuperação de desastres. A Acronis e a Kaseya estão liderando essa tendência com plataformas unificadas de ciberproteção que reduzem a proliferação de fornecedores e a complexidade operacional. 12

3. Modelos de Preços Flexíveis

Os provedores de serviços gerenciados (MSPs) exigem transparência e flexibilidade nos preços. A eliminação do modelo de preços High Watermark pela Kaseya, em favor de modelos baseados no consumo, reflete uma pressão mais ampla do setor para alinhar os custos ao uso real, em vez da capacidade máxima. 13

4. Expansão do suporte a múltiplos sistemas operacionais

As plataformas RMM estão se expandindo para além de soluções centradas no Windows, oferecendo suporte às distribuições mais recentes do macOS (incluindo o macOS 26 Tahoe) e do Linux, atendendo à crescente necessidade de gerenciamento de endpoints heterogêneos em ambientes corporativos. 14

Perguntas frequentes

O gerenciamento unificado de endpoints é um produto de segurança de rede que visa proteger endpoints, incluindo dispositivos IoT e periféricos, permitindo que as equipes de TI incorporem uma plataforma unificada baseada em nuvem com ferramentas que garantem a prevenção de perda de dados, a segurança dos endpoints e a conformidade com os requisitos regulamentares.