Abbiamo dedicato tre giorni a testare e recensire le più diffuse soluzioni di Privileged Access Management (PAM). Abbiamo utilizzato le versioni di prova gratuite e le console di amministrazione di BeyondTrust, Keeper PAM e ManageEngine PAM360. Per le soluzioni che richiedevano la registrazione, ci siamo basati sulla documentazione ufficiale del prodotto e su esperienze utente verificate per valutarne le funzionalità.

Nella selezione delle migliori soluzioni PAM, abbiamo tenuto conto delle esigenze comuni degli acquirenti, come le integrazioni con DevOps e infrastrutture , le funzionalità di accesso e automazione .

I 10 migliori fornitori di PAM commerciali

Fornitore | Ideale per | Prezzo di partenza | Durata del contratto |

|---|---|---|---|

Organizzazioni che necessitano di una suite completa di PAM | Nessuna informazione pubblica | – | |

I team possono iniziare con la gestione gratuita delle credenziali e passare a una soluzione PAM completa sulla stessa piattaforma. | Nessuna informazione pubblica | 12 mesi | |

Integrazione a livello aziendale | $98.690 | 36 mesi | |

Integrazione a livello aziendale | $44.712 | 12 mesi | |

Piccole e medie imprese alla ricerca di un PAM conveniente | 7.995 dollari all'anno + spese di manutenzione | Licenza annuale | |

Team DevOps e cloud-native che necessitano di un accesso rapido e dinamico | Da 840 a 1.200 dollari all'anno per utente | 12 mesi | |

Gestione dell'accesso remoto | Nessuna informazione pubblica | 12 mesi | |

Organizzazioni cloud-first che utilizzano Okta per la gestione delle identità | Organizzazioni di piccole dimensioni: da 2 a 15 dollari per utente al mese. Grandi organizzazioni: 72.000 dollari all'anno (+ 8.000 dollari per MFA/API, 2.000 dollari per il componente aggiuntivo PAM) | – | |

PMI e team distribuiti che necessitano di un PAM cloud semplice | 490 dollari all'anno (circa 2-85 dollari al mese per utente) | Annuale | |

Imprese focalizzate sulla gestione dell'identità | $825.000 | 36 mesi |

Le informazioni sui prezzi provengono da AWS Marketplace e dai siti web ufficiali dei fornitori . 1

Confronto della maturità PAM

Tutte le soluzioni PAM esaminate includono una serie comune di funzionalità di base , spiegate di seguito. Le differenze iniziano a manifestarsi nella profondità dell'automazione , nel controllo degli accessi contestuale e nelle capacità di integrazione full-stack che consentono:

- L'accesso Just-in-Time (JIT) garantisce un accesso privilegiato temporaneo e limitato nel tempo, solo quando necessario, e lo revoca automaticamente al termine.

- Accesso dinamico , che estende i principi JIT consentendo un accesso adattivo e contestualizzato tra utenti, macchine, API e applicazioni.

Integrazioni DevOps e infrastrutturali

* Supporta la gestione dei segreti utilizzabile con Kubernetes (nessun supporto esplicito per l'orchestrazione completa).

Soluzioni PAM gratuite

Alcuni fornitori offrono soluzioni PAM gratuite, adatte a implementazioni su piccola scala. Altri, come Devolutions Password Hub, offrono piani aziendali a pagamento che includono funzionalità di livello enterprise come flussi di lavoro di approvazione e reportistica sulla conformità.

Abbiamo analizzato questi strumenti in base al loro livello di funzionalità PAM. Di seguito, presentiamo alcune soluzioni chiave. Per maggiori dettagli, consulta il nostro articolo sulle soluzioni PAM gratuite .

PAM per l'archiviazione sicura delle credenziali (strumenti basati su vault):

- Devolutions Password Hub Free : per sfruttare un vault cloud con tracciamento degli accessi, ma senza controllo delle sessioni.

- KeePassXC (con KeeAgent) : per la gestione di password locali e chiavi SSH.

PAM per strumenti di gestione dinamica dei segreti:

- Vault di HashiCorp (Community Edition) : per i team DevOps che gestiscono segreti machine-to-machine, credenziali dinamiche e flussi di lavoro di automazione.

One Identity

L'offerta PAM di One Identity si basa sulla famiglia di prodotti Safeguard, che comprende la gestione delle credenziali, la registrazione delle sessioni, l'analisi comportamentale e l'accesso JIT.

La piattaforma è disponibile in tre modelli di implementazione: appliance hardware on-premise, un'opzione SaaS ibrida (Safeguard On Demand) e un livello completamente nativo del cloud (Cloud PAM Essentials).

Cosa copre la piattaforma

Safeguard for Privileged Passwords gestisce l'archiviazione, la rotazione e il recupero automatizzati delle credenziali con flussi di lavoro di approvazione basati sui ruoli. Safeguard for Privileged Sessions offre proxy di sessione, registrazione e monitoraggio in tempo reale con contenuti di sessione indicizzati per registri di controllo ricercabili. Safeguard for Privileged Analytics aggiunge l'analisi comportamentale per rilevare attività anomale. La piattaforma si integra anche con One Identity Manager per le organizzazioni che desiderano una governance unificata delle identità privilegiate e non privilegiate all'interno di un unico framework.

Per le organizzazioni che già utilizzano ampiamente Active Directory, gli strumenti di integrazione AD di One Identity, che estendono l'autenticazione e l'autorizzazione di AD ai sistemi Unix, Linux e macOS, rappresentano un'aggiunta pratica che riduce il numero di silos di identità separati da gestire.

Punti di forza

- L'architettura basata su appliance non richiede componenti di terze parti per le funzionalità principali, riducendo i costi di manutenzione rispetto alle piattaforme che dipendono da elementi esterni.

- Il proxy di sessione impedisce che le password reali raggiungano gli utenti finali; durante tutta la sessione, le credenziali non vengono mai esposte all'amministratore che si connette.

Punti deboli

- I moduli di gestione delle sessioni e delle password erano storicamente prodotti separati. La loro integrazione può complicare la creazione di cluster e la risoluzione dei problemi, soprattutto in implementazioni di grandi dimensioni.

- Il failover ad alta disponibilità tra dispositivi richiede un tempo tale che gli utenti lo descrivono come un problema operativo significativo, piuttosto che come una transizione senza interruzioni.

- La qualità dell'assistenza è discontinua; le domande di base vengono gestite in modo abbastanza efficace, ma i problemi tecnici e le integrazioni complesse ricevono risposte più lente e meno affidabili. La gestione degli asset tramite web rappresenta una lacuna.

Securden

Securden è un fornitore di soluzioni PAM con sede a Newark, nel Delaware, che offre sia un gestore di password aziendale autonomo che una piattaforma PAM unificata completa. Il piano Starter del gestore di password è gratuito per un massimo di 5 utenti e include l'archiviazione centralizzata delle credenziali, RBAC, autenticazione a due fattori (2FA), registri di controllo e integrazione AD/LDAP, senza limitazioni di funzionalità. Le organizzazioni che necessitano di gestione delle sessioni, accesso JIT o elevazione dei privilegi degli endpoint possono passare a Securden Unified PAM, un prodotto a pagamento separato.

Cosa copre la piattaforma

Il vault delle password gestisce l'archiviazione, la condivisione e la rotazione delle credenziali con controlli di accesso granulari e registri di controllo. Il livello Unified PAM aggiunge l'avvio e la registrazione delle sessioni privilegiate, il provisioning degli accessi just-in-time, la gestione delle password delle applicazioni e la gestione dei privilegi degli endpoint. Entrambi i livelli sono disponibili come implementazioni self-hosted o cloud. Alla RSA Conference 2026, Securden ha annunciato una piattaforma di sicurezza delle identità unificata più ampia che consolida PAM, gestione dei privilegi degli endpoint, IGA, CIEM, gestione delle identità non umane e sicurezza degli agenti AI in un unico prodotto. 4

Punti di forza

- Il piano Starter gratuito include funzionalità che la maggior parte dei fornitori riserva ai piani a pagamento, come controlli di accesso granulari, autenticazione a due fattori e backup programmati, rendendolo accessibile ai piccoli team che valutano le soluzioni PAM senza costi iniziali.

- La licenza basata sugli utenti si applica sia al gestore delle password che alla piattaforma PAM, risultando più prevedibile rispetto ai modelli di prezzo basati sugli asset utilizzati da fornitori come ManageEngine.

- La progettazione con installazione autonoma riduce la dipendenza dal fornitore durante l'implementazione; la maggior parte delle configurazioni non richiede servizi professionali.

Punti deboli

- Il gestore di password e Unified PAM sono prodotti separati con licenze distinte, il che complica la procedura di acquisto per le organizzazioni che necessitano di entrambi.

- I prezzi vengono quotati su richiesta a partire dal piano Starter gratuito, senza tariffe per utente pubblicate per le edizioni Teams, Enterprise o PAM.

Oltre la fiducia

Abbiamo utilizzato la console di amministrazione BeyondTruss in Rust per testare il funzionamento pratico delle approvazioni di accesso e delle richieste di sessione. Di seguito, illustreremo la nostra esperienza:

Panoramica del sistema e dell'interfaccia:

Elenco degli account privilegiati a cui questo utente ha accesso

È possibile avviare una sessione verso questi sistemi di destinazione utilizzando gli strumenti esistenti tramite Direct Connect, oppure direttamente dalla console Web di Password Safe.

- Gli utenti possono avviare sessioni direttamente dal vault, con le credenziali inserite automaticamente.

- Supporta l'accesso multipiattaforma (Windows tramite RDP, Linux tramite SSH) da un'interfaccia unificata.

- Queste sessioni possono essere registrate, monitorate e interrotte in conformità con le normative vigenti.

In base alla nostra esperienza, due casi d'uso si sono distinti per BeyondTrust: l'accesso remoto e l'archiviazione e la gestione delle credenziali .

Accesso remoto (accesso remoto privilegiato):

L'accesso remoto privilegiato di BeyondTrust è progettato per fornire ad amministratori e fornitori un accesso controllato alle aree riservate della rete. Immaginatelo come un jumpbox remoto sicuro, dove è possibile concedere l'accesso su richiesta o richiederne l'approvazione preventiva, una soluzione comoda per i collaboratori esterni. Include anche strumenti di registrazione e riproduzione delle sessioni per scopi di audit e conformità.

Richiesta di accesso al sistema WS20:

In questa schermata, richiediamo l'accesso al sistema WS20 . La console consente di impostare la data di inizio, la finestra di accesso e la durata , nonché di scegliere se recuperare una password o avviare direttamente una sessione RDP. Questa flessibilità è parte integrante del controllo degli accessi granulare di BeyondTrust, che permette di definire chi può accedere, quando e per quanto tempo.

In questo caso, il sistema richiedeva l'approvazione manuale prima di avviare la sessione RDP. Le sessioni precedenti su altri sistemi erano state approvate automaticamente perché l'utente era stato contrassegnato come attendibile.

Ciò dimostra la capacità di BeyondTrust di applicare politiche di accesso dinamiche basate sul tipo di sistema, sul livello di fiducia o sulle condizioni di rischio.

È inoltre possibile collegare le richieste di accesso a un sistema di ticketing (come ServiceNow) e specificare un numero di ticket per il tracciamento. La console consente di impostare durate di accesso just-in-time (JIT), ad esempio 2 ore, garantendo che le credenziali privilegiate non rimangano attive più a lungo del necessario. Una volta approvata, la sessione può essere avviata immediatamente, insieme a tutte le azioni correlate.

Per maggiori informazioni, è possibile consultare la documentazione relativa all'audit JIT .

Nel complesso, la console di amministrazione offre una chiara visibilità e una solida applicazione delle policy, sebbene la configurazione iniziale possa risultare complessa. Una volta impostata, tuttavia, il flusso di lavoro fornisce un processo controllato e verificabile per la gestione delle sessioni privilegiate e il recupero delle credenziali.

Archiviazione e gestione delle credenziali (Password Safe):

Password Safe di BeyondTrust gestisce le credenziali per gli account di servizio, gli accessi alle applicazioni locali e le password di amministratore. L'opzione Password di team è utile quando è necessario condividere le credenziali senza un'automazione completa.

Questo approccio è maggiormente orientato all'automazione rispetto a quelli di altri fornitori (ManageEngine o Delinea), che offrono esperienze di onboarding manuale più fluide.

I membri del team possono creare una struttura di cartelle per gestire le password del team.

Integrazione e onboarding:

È possibile integrare BeyondTrust con sistemi di ticketing e ITSM come ServiceNow , ma la maggior parte dei team inizia gestendo le approvazioni manualmente prima di automatizzarle. L'integrazione è potente, ma richiede impegno per essere configurata correttamente. BeyondTrust si avvale dell'assistenza del fornitore per la configurazione e l'espansione.

Sfide legate all'automazione e alla rotazione delle password:

L'automazione delle password di BeyondTrust è potente, ma richiede cautela nelle fasi iniziali. I servizi potrebbero essere bloccati se le credenziali memorizzate nella cache non vengono aggiornate prima della rotazione. Iniziate configurando gli account amministratore integrati e implementate l'automazione gradualmente. Inoltre, se il vostro Active Directory ha regole specifiche relative alla durata o alla complessità delle password, assicuratevi che le policy di BeyondTrust siano compatibili per evitare errori di rotazione.

CyberArk, Delinea e ManageEngine si trovano ad affrontare sfide simili.

Punti di forza

- Controllo degli accessi granulare: flussi di lavoro di approvazione dettagliati per amministratori interni e terze parti.

- Controllo approfondito delle sessioni: registrazione, monitoraggio e riproduzione affidabili delle sessioni.

- Forte integrazione con ITSM: la profonda integrazione con ServiceNow e altri sistemi di ticketing consente di effettuare richieste di accesso direttamente dai ticket di incidente o di modifica.

- Accesso OneClick: semplifica il checkout delle password e l'avvio delle sessioni senza dover ripetere l'intero flusso di lavoro di approvazione.

- Checkout multisistema e salti scriptati: consente l'avvio simultaneo di sessioni e comandi post-login su sistemi collegati.

- Integrazione con gli sviluppatori: il supporto per le API REST e GitHub Action estende le funzionalità PAM alle pipeline DevOps.

Punti deboli

- Overhead prestazionale: l'avvio della sessione e l'autenticazione possono risultare lenti, aggiungendo diversi minuti alle operazioni.

- Impostazioni di timeout brevi: le frequenti riautenticazioni interrompono i flussi di lavoro.

- Difficoltà nella fase di onboarding manuale: la progettazione incentrata sull'automazione rende la configurazione manuale più complessa.

- Dipendenza dal fornitore: la configurazione e la scalabilità spesso richiedono il supporto diretto del fornitore.

- Prestazioni del sistema operativo incoerenti: in molti casi, le installazioni di Windows risultano più fluide rispetto a quelle di Linux.

CyberArk

CyberArk è un'azienda acquisita da Palo Alto. Si tratta di un sistema di gestione delle password aziendali. Qualsiasi sistema che utilizzi segreti tramite la gestione della configurazione, come Ansible, dovrebbe probabilmente memorizzare tali segreti in quel sistema. Probabilmente è possibile utilizzare i moduli di Ansible per interagire con CyberArk.

CyberArk offre un sistema PAM di livello enterprise. È pensato per grandi aziende con ambienti ibridi, personale tecnico qualificato e requisiti di conformità che richiedono una gestione completa. Per team più piccoli o meno soggetti a normative stringenti, risulta eccessivamente complesso rispetto a strumenti PAM o di gestione delle credenziali più semplici.

Di seguito, analizzeremo i suoi punti di forza e di debolezza basandoci sull'esperienza degli amministratori condivisa su Reddit. Inoltre, qui trovate un tutorial completo sull'amministrazione di CyberArk .

Piano di controllo per le identità provenienti da diverse fonti:

Molti strumenti IAM richiedono la replica o la sincronizzazione degli utenti tra i sistemi; CyberArk Adaptive Directory funziona come una meta-directory . Integra Active Directory, LDAP e utenti cloud in un'unica visualizzazione di gestione, senza copiare gli utenti esterni nel cloud.

È possibile visualizzare e gestire tutti gli utenti (provenienti da AD, LDAP, IdP federati o dalla directory nativa di CyberArk) in un unico punto:

Il portale di amministrazione è il luogo in cui gestirai il tuo servizio di identità e completerai tutte le personalizzazioni desiderate per la gestione delle identità.

Gestione e rotazione delle credenziali:

La suite Privileged Account Security (PAS) di CyberArk si basa su Enterprise Password Vault (EPV) , che archivia e gestisce la rotazione delle credenziali per server, database e dispositivi di rete. Le password e le chiavi SSH possono essere ruotate automaticamente in base a criteri o all'utilizzo.

Gli amministratori possono imporre periodi di validità, flussi di lavoro di approvazione e riconciliazione automatica in caso di mancata sincronizzazione delle credenziali. Per gli ambienti Linux, CyberArk può ruotare le password e integrarsi con gli account AD tramite la sincronizzazione LDAP , riducendo l'esposizione delle credenziali statiche. Questa funzionalità è particolarmente utile in ambienti di grandi dimensioni (oltre 500 server), dove la gestione manuale delle password diventa ingestibile.

Gestione e verifica delle sessioni:

CyberArk consente di connettersi ai server direttamente dal vault senza mai visualizzare o digitare la password. Tutte le attività svolte durante queste sessioni possono essere registrate e archiviate a fini di audit e conformità .

Tuttavia, la connessione ai sistemi tramite CyberArk è più lenta rispetto all'utilizzo di SSH o RDP standard, soprattutto in ambienti Linux. Alcuni amministratori segnalano inoltre di poter aprire una sola sessione alla volta, il che può rallentare le operazioni quotidiane.

Sicurezza approfondita e granulare basata su policy:

Le policy possono essere indirizzate a ruoli, dispositivi, applicazioni, endpoint e persino flussi di autenticazione . Ogni policy è modulare e consente di controllare un singolo aspetto (come l'accesso alle app, il self-service per gli utenti o le restrizioni degli endpoint). La gerarchia delle policy permette di gestire in modo prevedibile le regole in conflitto o sovrapposte (priorità dall'alto verso il basso).

Integrazione con DevOps e automazione

CyberArk fornisce API e SDK per l'integrazione con strumenti di gestione della configurazione e CI/CD come Ansible , Terraform e Jenkins . Tuttavia:

- Alcuni team sono riusciti a importare le credenziali in Ansible utilizzando i moduli CyberArk.

- Altri segnalano un supporto inadeguato da parte dei fornitori o difficoltà nel testare le integrazioni, soprattutto nelle pipeline automatizzate:

Esperienza di implementazione e amministrazione:

L'implementazione di CyberArk non è un'operazione semplice e immediata. L'implementazione completa può richiedere mesi e competenze specifiche. Le errate configurazioni sono un problema ricorrente nei feedback degli utenti; molte installazioni lasciano disabilitate funzionalità chiave semplicemente perché i team non sono in grado di testarle o convalidarle.

Tuttavia, se configurato correttamente, CyberArk offre un controllo, una funzionalità di audit e una scalabilità di alto livello. 5

Punti di forza

- Piattaforma PAM completa: copertura dell'intero ciclo di vita: archiviazione delle credenziali, rotazione, controllo delle sessioni e audit.

- Controlli di sicurezza robusti: le credenziali non raggiungono mai gli endpoint; supporta l'accesso granulare e le approvazioni a più fasi.

- Tracciabilità completa delle attività aziendali: la registrazione delle sessioni, la registrazione dei tasti premuti e le trascrizioni ricercabili soddisfano rigorosi standard di conformità.

- Forte integrazione con Active Directory: si sincronizza con Active Directory e automatizza la riconciliazione delle password.

- Scalabilità: progettato per ambienti ampi, complessi e multidominio.

- Ecosistema di integrazione: API, SDK e moduli per sistemi CI/CD, ITSM e SIEM.

Punti deboli

- Implementazione complessa: richiede competenze specialistiche; l'implementazione tipica può richiedere mesi.

- Ritardo delle prestazioni: l'avvio della sessione (soprattutto SSH) può richiedere dai 15 ai 30 secondi o anche di più.

- Esperienza limitata con Linux: il client PSM e il controllo delle sessioni risultano meno fluidi rispetto a Windows.

- Variabilità del supporto del fornitore: la reattività del supporto e le indicazioni per l'integrazione possono essere incoerenti.

- Eccessivo per i piccoli team: le organizzazioni più piccole potrebbero trovare la piattaforma troppo complessa e costosa rispetto alle loro esigenze.

ManageEngine PAM360

ManageEngine PAM360 è una soluzione di gestione degli accessi privilegiati (PAM) conveniente per le piccole e medie imprese che necessitano di funzionalità PAM essenziali senza i costi elevati di strumenti come CyberArk o BeyondTrust. Il prodotto è concesso in licenza in base al numero di amministratori, non al numero di risorse.

Offre funzionalità PAM, tra cui la gestione sicura delle password, il monitoraggio delle sessioni e il controllo degli accessi, ma la qualità dell'interfaccia e dell'integrazione potrebbe essere meno raffinata rispetto a quella di soluzioni più costose.

Inoltre, rispetto a molti dei principali fornitori di soluzioni per la gestione degli accessi privilegiati, ManageEngine offre PAM360 esclusivamente come software on-premise. ManageEngine PAM360 non supporta ambienti cloud-native, sistemi di containerizzazione dati come Kubernetes o Linux.

Le funzionalità di base incluse sono:

- Archiviazione e rotazione delle password : protegge le password e si integra con Active Directory e LDAP per la gestione delle credenziali.

- Monitoraggio e registrazione delle sessioni : Monitora l'attività dell'utente tramite la visualizzazione e la registrazione delle sessioni.

- Flussi di approvazione : utilizzare sistemi di ticketing e approvazione per controllare l'accesso agli account privilegiati.

- Reportistica automatizzata sulla conformità : fornisce report preconfigurati per agevolare la conformità normativa (ad esempio, PCI DSS, HIPAA).

- Integrazione con ITSM/DevOps : funziona con strumenti come ServiceNow , Ansible e Jenkins per l'accesso automatizzato .

Funzionalità mancanti rispetto a concorrenti come BeyondTrust:

- Gestione delle sessioni : Sebbene PAM360 supporti la registrazione delle sessioni, non offre il monitoraggio delle sessioni in tempo reale , i controlli per la riproduzione delle sessioni e il rilevamento delle minacce in tempo reale , funzionalità presenti invece in BeyondTrust.

- Supporto cloud completo : BeyondTrust offre funzionalità PAM robuste e native del cloud, incluse le funzionalità Cloud Access Security Broker (CASB) , che PAM360 non offre.

- Reportistica e analisi aziendali : BeyondTrust offre report di conformità e attività più dettagliati e personalizzabili, insieme ad analisi del comportamento degli utenti .

Punti di forza

- Soluzione PAM conveniente : offre le funzionalità PAM essenziali a un costo inferiore rispetto ai concorrenti di fascia alta.

- Funzionalità complete : include la gestione sicura delle credenziali, la registrazione delle sessioni e i flussi di lavoro di approvazione.

- Forte integrazione con le directory : si integra perfettamente con Active Directory e LDAP per una gestione degli account senza interruzioni.

- Supporto DevOps e ITSM : collabora con Ansible , Jenkins e ServiceNow per l'integrazione nei flussi di lavoro di automazione e gestione degli incidenti.

- Flessibilità delle licenze : le licenze si basano sul numero di amministratori , non sulle risorse, il che le rende convenienti per i team più piccoli.

Punti deboli

- Interfaccia goffa : obsoleta e meno intuitiva rispetto a quella della concorrenza.

- Limitazioni dell'API : l' API è scarsamente documentata , il che rende difficili l'automazione e l'integrazione.

- Riproduzione lenta della sessione : la riproduzione della sessione può essere lenta , soprattutto durante i picchi di utilizzo.

- Problemi della versione cloud : la versione ospitata nel cloud presenta problemi di prestazioni e potenziali rischi per la sicurezza.

- Supporto discontinuo : la qualità del supporto può essere lenta , soprattutto per problemi tecnici o integrazioni complesse.

StrongDM

Architettura DM robusta 6

StrongDM è nettamente più intuitivo e facile da configurare rispetto a CyberArk, mentre BeyondTrust si colloca a metà strada tra i due.

Le attività amministrative sono semplici e l'assistenza del fornitore in genere soddisfa le aspettative in termini di livelli di servizio. La comunicazione relativa ad aggiornamenti, nuove funzionalità e vulnerabilità di sicurezza è costante e trasparente.

Tuttavia, la scalabilità diventa più complessa nelle implementazioni di grandi dimensioni, soprattutto per le organizzazioni che gestiscono migliaia di endpoint o ambienti multi-cloud complessi, dove l'applicazione centralizzata delle policy e il monitoraggio delle prestazioni richiedono una configurazione e una supervisione aggiuntive.

Di seguito sono elencate alcune delle principali tecnologie supportate da StrongDM:

Fonte: StrongDM 7

Punti di forza

- Architettura senza agenti, basata su proxy: a differenza di CyberArk o BeyondTrust, StrongDM non richiede agenti sui sistemi di destinazione. Il suo modello proxy connette gli utenti direttamente tramite strumenti esistenti (CLI, RDP, SSH) mantenendo al contempo la piena visibilità delle attività di audit.

- Pensato per sviluppatori e team DevOps: StrongDM è progettato per i team che privilegiano l'automazione, offrendo API, strumenti CLI e SDK per integrare il controllo degli accessi nelle pipeline CI/CD senza la complessità delle implementazioni PAM tradizionali.

Punti deboli

- Dipendenza dalle API: per accedere alle risorse gestite è necessaria una connessione continua all'API di StrongDM, il che può comportare problemi di affidabilità in ambienti con restrizioni o offline.

- Nessuna gestione nativa dell'identità della macchina: manca di funzionalità integrate per la gestione di account non umani o di servizio, il che limita la sua portata di automazione per l'autenticazione machine-to-machine.

- Architettura senza credenziali limitata: sebbene supporti l'accesso temporaneo, StrongDM si allinea ancora in alcuni casi ai modelli di credenziali tradizionali, basandosi su password memorizzate, chiavi SSH e archivi di segreti.

- Nessun flusso di lavoro nativo per la console cloud: non supporta ancora l'integrazione diretta con le console dei provider cloud (ad esempio, AWS, GCP) per i flussi di lavoro di accesso; gli amministratori devono eseguire manualmente il provisioning e la rotazione delle chiavi di accesso al cloud.

WALLIX

Ideale per le organizzazioni che desiderano proteggere l'accesso privilegiato a infrastrutture IT tradizionali e ibride .

Mentre molte piattaforme PAM pongono l'accento su DevOps e integrazioni cloud-native, WALLIX adotta un approccio incentrato sulla sicurezza e sull'infrastruttura. Il suo focus è sulla gestione delle sessioni privilegiate, sulla custodia delle credenziali e sulla visibilità, piuttosto che sull'automazione full-stack o sull'orchestrazione CI/CD.

WALLIX Bastion può essere distribuito in locale o nel cloud (AWS, Azure, GCP), ma non offre supporto nativo per piattaforme di orchestrazione di container come Kubernetes o moderne pipeline di gestione dei segreti.

Punti di forza

- Implementazione senza agenti: WALLIX utilizza un approccio senza agenti, riducendo la complessità dell'implementazione e minimizzando i costi di manutenzione rispetto ai sistemi PAM basati su agenti.

- Gestione avanzata delle sessioni: offre funzionalità di registrazione, monitoraggio in tempo reale e riproduzione. Gli amministratori possono supervisionare o terminare le sessioni in tempo reale per garantire la conformità alle policy.

- Audit conformi alle normative: progettati tenendo conto degli standard di conformità, tra cui GDPR, ISO 27001 e NIS2.

Punti deboli

- Supporto limitato per cloud e container: mancano le integrazioni native per Kubernetes, Docker e le principali piattaforme cloud (AWS, Azure, GCP).

- Integrazione API e DevOps limitata: rispetto a strumenti come CyberArk o StrongDM, WALLIX offre meno funzionalità di automazione e integrazione API.

- Supporto di un ecosistema più ristretto: WALLIX offre un numero inferiore di integrazioni con terze parti e un ecosistema di partner più limitato rispetto ai principali fornitori come BeyondTrust, CyberArk o Okta.

Accesso privilegiato Okta (ASA)

Okta ASA è la soluzione ideale per le organizzazioni cloud-native che necessitano di un accesso SSH/RDP sicuro e basato sull'identità in ambienti multi-cloud. La piattaforma si integra direttamente con l'ecosistema di gestione delle identità e degli accessi (IAM) di Okta, consentendo un controllo e una visibilità centralizzati.

Tuttavia, non offre tutte le funzionalità PAM complete (come la gestione delle credenziali, la riproduzione delle sessioni e l'accesso ai database), quindi le aziende che cercano una piattaforma PAM completa dovranno probabilmente integrarla con uno strumento PAM tradizionale come BeyondTrust o CyberArk.

Punti di forza

- Architettura cloud-native: ideale per infrastrutture multi-cloud e ibride, supporta ambienti AWS, Azure, GCP e on-premise senza richiedere agenti o tunnel di rete complessi.

- Credenziali effimere: anziché memorizzare password statiche o chiavi SSH, vengono emesse credenziali di breve durata, valide per ogni sessione , riducendo la proliferazione delle credenziali e minimizzando la superficie di attacco.

- Profonda integrazione con Okta: si integra nativamente con Okta Identity Cloud, ereditandone l' autenticazione a più fattori (MFA), l'accesso singolo singolo (SSO) e le policy.

Punti deboli

- Ambito limitato: non gestisce nativamente l'accesso privilegiato a database, applicazioni web, cluster Kubernetes, console cloud (come la console di gestione AWS o il portale Azure) o dispositivi di rete.

- Nessun archivio centralizzato delle credenziali: poiché utilizza certificati effimeri, non dispone di un tradizionale archivio di password o segreti .

Custode PAM (Sicurezza del Custode)

Keeper PAM è una soluzione di gestione degli accessi privilegiati basata su cloud, economica e facile da gestire, ideale per team di piccole e medie dimensioni che necessitano di archiviazione sicura delle credenziali, controllo delle sessioni e gestione centralizzata degli utenti, senza i costi aggiuntivi di un'implementazione complessa.

La soluzione si basa sulla consolidata piattaforma di gestione delle password di Keeper, ampliandola con controlli di accesso basati sui ruoli (RBAC), funzionalità di auditing e gestione dei segreti per i team IT e DevOps.

Abbiamo testato Keeper PAM , concentrandoci principalmente sulla gestione delle sessioni RDP. Di seguito, la nostra esperienza con Keeper PAM:

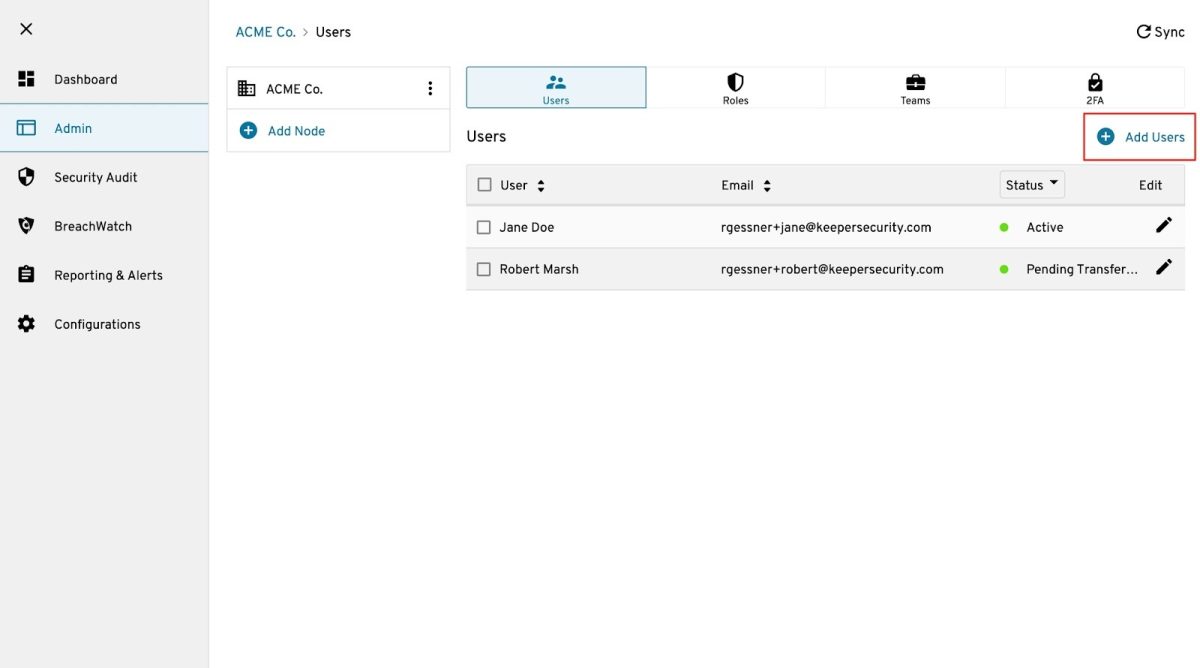

Panoramica della console di amministrazione:

Quando accedi alla Console di amministrazione , ti trovi di fronte a una dashboard intuitiva che offre una panoramica generale dell'attività degli utenti, del livello di sicurezza e dello stato di salute del sistema.

La dashboard fornisce una panoramica dei seguenti elementi:

- Eventi principali e collegamento alla cronologia

- Punteggio complessivo dell'audit di sicurezza

- Punteggio complessivo di BreachWatch

- Riepilogo dello stato dell'utente

La scheda Amministrazione è dove vengono gestite la maggior parte delle attività di configurazione e di distribuzione degli utenti. Da qui, gli amministratori possono gestire nodi, utenti, ruoli, team e impostazioni di autenticazione a due fattori (2FA) , fornendo un controllo centralizzato sulle politiche di accesso e sulla struttura organizzativa:

Controlli di accesso basati sui ruoli :

Keeper PAM include controlli di accesso basati sui ruoli (RBAC) che consentono agli amministratori di definire criteri di applicazione in base alle responsabilità lavorative di ciascun utente e di delegare autorizzazioni amministrative specifiche quando necessario.

Queste politiche di applicazione coprono un'ampia gamma di categorie di configurazione, tra cui:

- Impostazioni di accesso

- Autenticazione a due fattori (2FA)

- Restrizione dei modelli

- Caratteristiche del caveau

- Tipi di record

- Condivisione e caricamento

- KeeperFill

- Impostazioni dell'account

- Consenti elenco IP

- Gestore dei segreti del tesoro

- Trasferimento conto

Configurazione delle policy di applicazione per i ruoli:

Per configurare i criteri di applicazione, vai su Amministrazione, Ruoli , seleziona un ruolo e fai clic su Criteri di applicazione. Verrà visualizzata una finestra di dialogo di configurazione che consente di applicare regole specifiche. Una volta definiti i criteri, fai clic su Fine per finalizzarli e applicarli a tutti gli utenti assegnati a quel ruolo.

Dispiegamento di Keeper:

I clienti aziendali possono aggiungere utenti tramite inviti manuali , importazioni in blocco o metodi di provisioning, a seconda delle esigenze organizzative.

Per il provisioning manuale degli utenti , è possibile invitare gli utenti singolarmente accedendo ad Aggiungi utenti , selezionando il nodo desiderato e inserendo il nome completo e l'indirizzo email dell'utente.

Inoltre, per l'importazione di utenti in blocco: nelle implementazioni più ampie, gli amministratori possono importare gli utenti da un file CSV , inviando automaticamente inviti di configurazione a ciascun utente. Una volta aggiunti gli utenti, Keeper invia automaticamente un'e-mail di invito che li invita a configurare il proprio account e a completare l'onboarding.

Piano delle squadre dei portieri

Per i team, offre un modulo Team che consente agli utenti di condividere record e cartelle all'interno dei propri vault con gruppi logici di persone. Per farlo, è necessario impostare le restrizioni del team (modifica/visualizzazione/condivisione delle password) e aggiungere i singoli utenti al team:

Per creare un team, seleziona il nodo a cui vuoi associarlo, inserisci il nome del team e fai clic su Aggiungi team :

Una volta creato, è possibile configurare restrizioni a livello di team , come ad esempio:

- Disabilitazione della condivisione dei record

- Prevenire le modifiche ai record

- Applicazione di una protezione della privacy ai dati sensibili

È importante notare che Keeper implementa politiche di minimo privilegio, quindi quando un utente è membro di più ruoli o team, la sua politica di rete è la più restrittiva o quella con i privilegi più bassi.

Keeper Enterprise

Sebbene i nostri test si siano concentrati su Keeper per team di piccole dimensioni, l'edizione Keeper Enterprise si basa su queste funzionalità, offrendo inoltre maggiore conformità e supporto multipiattaforma.

Offre analisi del rischio di livello aziendale :

Offre Keeper, certificato SOC 2, ISO 27001 e FedRAMP. Consulta la dashboard del punteggio di audit di sicurezza:

Keeper Enterprise offre anche l'accesso multipiattaforma , garantendo la piena funzionalità su Windows, Mac, Linux, iOS, Android e tutti i principali browser web (Chrome, Edge, Firefox, Safari). È possibile imporre restrizioni di piattaforma, ad esempio limitando l'accesso a specifici ambienti di sistema operativo o disabilitando l'accesso tramite browser per gli utenti con elevati requisiti di sicurezza.

Punti di forza

- Implementazione e aggiornamenti senza interruzioni: Keeper offre un'implementazione completamente nativa del cloud con aggiornamenti automatici del vault e del client, riducendo il carico di lavoro di manutenzione per gli amministratori.

- Architettura senza agenti: non richiede l'installazione di alcun agente locale.

- Ampio supporto per plugin e SDK: Keeper offre plugin e API che consentono l'integrazione con strumenti CI/CD, pipeline DevOps e piattaforme di gestione delle identità.

Punti deboli

- Stabilità limitata su desktop: alcune funzionalità (ad esempio, connessioni RDP e tunnel) presentano prestazioni incoerenti nelle applicazioni desktop rispetto all'interfaccia web.

- Copertura limitata: si concentra principalmente sulla gestione delle credenziali e sull'archiviazione dei segreti, ma non offre funzionalità PAM più ampie come l'accesso JIT dinamico o il proxying completo della sessione.

SailPoint (modulo PAM)

Il modulo di gestione degli account privilegiati (PAM) di SailPoint estende le sue funzionalità principali di governance e amministrazione delle identità (IGA) per includere gli account privilegiati.

Ideale per le grandi aziende che hanno già investito nell'ecosistema di SailPoint e necessitano di una gestione centralizzata delle identità, di reportistica sulla conformità e di certificazioni di accesso direttamente collegate agli accessi privilegiati.

Punti di forza

- Integrazione completa della governance: collega in modo nativo i dati PAM alla governance delle identità, consentendo la piena visibilità degli account privilegiati su tutti i sistemi.

- Ricertificazione degli accessi: automatizza le verifiche degli accessi e la creazione di report di conformità per gli account privilegiati.

Punti deboli

- Costi di licenza elevati: rispetto ai fornitori di soluzioni PAM dedicate, i costi sono elevati, soprattutto per le organizzazioni che non utilizzano già SailPoint IdentityIQ.

- Funzionalità PAM limitate: mancano la registrazione approfondita delle sessioni, la gestione sicura delle credenziali o le funzionalità di accesso just-in-time (JIT) presenti in piattaforme come CyberArk.

Capacità di conformità e di reporting

I fornitori che abbiamo selezionato offrono report preconfigurati e mappature conformi ai principali quadri normativi. Normative come PCI DSS, ISO 27001 e HIPAA richiedono tutte controlli rigorosi sull'accesso privilegiato per garantire la responsabilità e la protezione dei dati.

La maggior parte delle principali piattaforme PAM, tra cui BeyondTrust , CyberArk, Delinea Secret Server, ManageEngine PAM360, Okta e Keeper Security , offrono modelli di reporting integrati e mappature delle policy allineate a questi framework. Ad esempio, è possibile esaminare le funzionalità di reporting di conformità di WALLIX qui. 8

Per alcuni fornitori, come StrongDM, WALLIX e SailPoint , non siamo riusciti a trovare informazioni pubbliche dettagliate che confermassero i report di conformità predefiniti.

Considerazioni pratiche sull'implementazione del PAM.

PAM è in grado di gestire sistemi eterogenei (ad esempio, firewall, switch, router, server Linux, server esterni al dominio, database SQL)?

Sì, la maggior parte dei sistemi PAM è in grado di gestire un'ampia varietà di sistemi, tra cui firewall, router, switch, server Linux, server esterni al dominio, database SQL e altre infrastrutture critiche. Tuttavia, il livello di integrazione può variare:

- Esistono connettori preconfigurati per i sistemi aziendali più comuni (Windows, Linux, Active Directory, dispositivi di rete, database), ma per sistemi di nicchia o legacy sono spesso necessarie integrazioni personalizzate .

- Alcune piattaforme PAM, come CyberArk e BeyondTrust , offrono marketplace con integrazioni predefinite o connettori API per estendere la loro portata a sistemi più specializzati.

- Qualora non sia disponibile un connettore diretto, è possibile creare integrazioni basate su API , consentendo ai sistemi PAM di gestire e ruotare le credenziali per i dispositivi che espongono l'accesso tramite riga di comando o API REST.

Quanto sono efficaci i sistemi PAM nell'integrarsi con API e servizi? Un sistema PAM può sostituire l'uso di segreti e certificati nelle attività pianificate o negli script?

I sistemi PAM possono integrarsi con API e servizi per gestire segreti, certificati e credenziali per attività o script pianificati. La maggior parte dei sistemi PAM di livello enterprise (ad esempio, CyberArk , Delinea , ManageEngine ) supporta l'integrazione con strumenti DevOps come Ansible , Jenkins e Terraform , nonché le chiamate API per automatizzare il recupero delle credenziali per applicazioni, script o servizi.

- Recupero delle credenziali da un archivio : per attività pianificate , script e pipeline di automazione , i sistemi PAM elencati forniscono API REST e strumenti di gestione dei segreti per recuperare dinamicamente password o certificati.

- Sostituzione dei segreti negli script : i sistemi PAM possono sostituire le credenziali codificate direttamente nel codice memorizzando i segreti in un archivio e richiamandoli a livello di programmazione quando necessario .

Tuttavia, i sistemi PAM spesso richiedono una configurazione e dei test significativi per sostituire completamente la gestione manuale dei segreti tramite script o attività pianificate . È prevedibile un certo lavoro di integrazione per far funzionare tutto senza intoppi.

Una volta completata l'integrazione di PAM, si revocano tutti i permessi di amministratore ai sistemi interessati?

Ciò varia a seconda dell'organizzazione e della specifica strategia di implementazione del PAM. Sebbene l'obiettivo di qualsiasi implementazione di PAM sia quello di rimuovere l'accesso amministrativo permanente (per ridurre il rischio di accessi non autorizzati), molti sistemi mantengono comunque account di emergenza per l'accesso in caso di guasto del PAM o di incidenti critici.

- Account di accesso di emergenza : account che forniscono accesso diretto ai sistemi quando il PAM non è disponibile. In genere, questi account devono essere gestiti e archiviati in modo sicuro (ad esempio, utilizzando smart card o moduli di sicurezza hardware).

- Approcci JIT PAM: Alcuni strumenti PAM offrono l'accesso Just-in-Time (JIT), il che significa che i privilegi vengono concessi solo quando necessario e revocati una volta completata l'attività, riducendo la necessità di un accesso amministrativo permanente.

- Raccomandazioni: Si sconsiglia di revocare immediatamente tutti gli accessi, in quanto i meccanismi di failover (come gli account di emergenza) dovrebbero essere testati e pronti all'uso in caso di necessità.

Funzionalità principali dei fornitori di PAM

Tutte le soluzioni PAM analizzate includono le funzionalità PAM di base. Queste includono:

- Controlli di accesso basati sull'identità: integrazione con directory aziendali come Active Directory, LDAP o piattaforme SSO per centralizzare l'autenticazione degli utenti e la gestione degli accessi.

- Autenticazione a più fattori (MFA) e Single Sign-On (SSO): supporto nativo o integrato per MFA e SSO per rafforzare l'autenticazione e semplificare l'accesso degli utenti ai sistemi.

- Archiviazione sicura delle credenziali privilegiate: spazio di archiviazione protetto e crittografato per password di account privilegiati, chiavi SSH e segreti API.

- Registrazione e monitoraggio delle sessioni: visibilità completa sulle attività privilegiate, con la possibilità di registrare, verificare e riprodurre le sessioni amministrative per scopi di conformità e analisi forense.

- Flussi di richiesta e approvazione dell'accesso: accesso basato su richieste con meccanismi di approvazione.

Principali aggiornamenti di mercato

Dal momento dell'ultimo aggiornamento della maggior parte degli articoli di confronto, si sono verificati tre cambiamenti significativi nel mercato PAM.

Palo Alto Networks ha completato l'acquisizione di CyberArk per 25 miliardi di dollari nel 2026. CyberArk continua a essere un prodotto autonomo, con l'integrazione in corso nelle piattaforme Cortex e Strata di Palo Alto. Ai clienti esistenti è stato comunicato che non ci saranno interruzioni del servizio.

Delinea ha annunciato un accordo definitivo per l'acquisizione di StrongDM, con chiusura prevista nel primo trimestre del 2026. L'operazione mira a raggiungere gli ambienti DevOps e basati sull'intelligenza artificiale, combinando la profonda conoscenza delle soluzioni PAM di Delinea con l'autorizzazione just-in-time in fase di esecuzione di StrongDM. 9

Integrazioni DevOps e infrastrutturali

Gli ambienti comprendono infrastrutture on-premise, ibride e multi-cloud, con accesso privilegiato esteso a endpoint, server, piattaforme SaaS e container. Una soluzione PAM efficace dovrebbe individuare tutte le identità privilegiate, non solo gli account amministratore, inclusi gli account di servizio, le chiavi API e le identità delle macchine, elementi integranti di pipeline CI/CD, container, Kubernetes e Terraform.

Capacità di conformità e reporting

Gli standard PCI DSS, ISO 27001 e HIPAA richiedono controlli rigorosi sull'accesso privilegiato per garantire la responsabilità e la protezione dei dati. BeyondTrust, CyberArk, ManageEngine PAM360, Okta e Keeper Security offrono modelli di reporting e mappature delle policy integrati e allineati a questi framework. Per StrongDM, WALLIX e SailPoint, al momento della stesura di questo documento non erano disponibili informazioni pubbliche dettagliate sui report di conformità predefiniti; si consiglia di contattare direttamente ciascun fornitore.

FAQ

I gestori di password memorizzano e gestiscono le password dei singoli utenti, mentre le soluzioni PAM offrono un controllo a livello aziendale sugli account privilegiati, inclusi il monitoraggio delle sessioni, le approvazioni degli accessi, la rotazione automatica delle credenziali e la reportistica di conformità. Gli strumenti PAM gestiscono non solo le password, ma anche gli account di servizio, le chiavi API, le chiavi SSH e le identità delle macchine nell'intera infrastruttura.

Sì, servono a scopi diversi. Gli utenti finali possono continuare a utilizzare i gestori di password per le credenziali di lavoro personali, mentre le soluzioni PAM gestiscono gli account privilegiati utilizzati dagli amministratori, gli account di servizio e i processi automatizzati. Molte organizzazioni li utilizzano entrambi contemporaneamente: PAM per l'accesso all'infrastruttura e gestori di password per le credenziali delle applicazioni di uso quotidiano.

Le tempistiche di implementazione variano significativamente a seconda del fornitore e della complessità organizzativa. Soluzioni leggere come Keeper o ManageEngine possono essere implementate in poche settimane per la gestione di base delle credenziali. Le piattaforme aziendali come CyberArk o BeyondTrust richiedono in genere dai 3 ai 6 mesi per l'implementazione completa, inclusa la configurazione delle policy, l'onboarding del sistema e l'integrazione con gli strumenti esistenti. Iniziate dai sistemi ad alto rischio ed espandete gradualmente.

Sii il primo a commentare

Il tuo indirizzo email non verrà pubblicato. Tutti i campi sono obbligatori.