I componenti software RMM mantengono i dispositivi aziendali sicuri ed efficienti, grazie a funzionalità come la gestione delle patch.

Abbiamo effettuato un benchmark delle 3 principali piattaforme RMM (NinjaOne, ManageEngine e Acronis) implementandole su sette server in sei regioni AWS. Abbiamo analizzato come gestiscono l'implementazione e il monitoraggio degli agenti partendo da zero.

Riepilogo del benchmark RMM

Distribuzione dell'agente

- Vincitore: NinjaOne : installazione in meno di 2 secondi su Windows e Linux con URL copiabili e token pre-autorizzati. Non ha richiesto alcun intervento manuale.

- ManageEngine : installazione su Windows in 20 secondi con CAPTCHA e procedura guidata. L'esecuzione su Linux ha richiesto 5 secondi, ma gli URL con sessione bloccata hanno richiesto trasferimenti SCP manuali, aggiungendo 5-10 minuti per server.

- Acronis : Installazione su Linux non riuscita: 15-20 minuti con programma di installazione da 1 GB, dipendenze mancanti, utilizzo della CPU a singolo thread (100% su un core) e messaggi di errore criptici che richiedono la risoluzione manuale dei problemi.

Dashboard e monitoraggio

- Vincitore: Il monitoraggio di NinjaOne si è avviato automaticamente, con metriche in tempo reale visualizzate in un layout a pagina intera. Tra le caratteristiche uniche, le porte aperte con i nomi dei processi e le chiare icone specifiche del sistema operativo per un'identificazione immediata.

- ManageEngine offriva una visibilità delle metriche simile, ma suddivideva i controlli del servizio tra la scheda Sistema (sola lettura) e Gestione sistema (pieni privilegi). Offriva una chat autonoma con allegati che funzionava anche senza sessioni remote attive.

- Acronis richiede l'applicazione manuale di un piano di monitoraggio prima di visualizzare qualsiasi metrica, con un layout compresso nel pannello di destra. Offre una libreria software integrata, avvisi di sicurezza fruibili, tracciamento GPS e backup/ripristino di emergenza integrati.

Lacune critiche

- Feedback sull'installazione : tutte le piattaforme hanno riscontrato un errore. NinjaOne e ManageEngine non hanno fornito alcuna conferma di completamento, rendendo necessario verificare l'avvenuta installazione tramite la dashboard.

- Implementazione su Linux : Acronis era inutilizzabile in produzione: installazioni da 15-20 minuti che richiedevano la risoluzione di problemi di dipendenza e l'elaborazione a singolo thread.

- Sicurezza di rete : solo NinjaOne visualizzava le porte aperte con i nomi dei processi associati, una funzionalità di sicurezza assente in entrambi i concorrenti.

Consulta la nostra analisi comparativa delle soluzioni di monitoraggio e gestione remota.

Prezzi

* Abbiamo selezionato il piano più economico che offriva tutte le funzionalità principali di un RMM. Per ManageEngine Endpoint Central, il prezzo è annuale e ammonta a 1.195 dollari.

Per maggiori informazioni: Prezzi RMM .

Se vuoi evitare i costi di licenza: monitoraggio e gestione remota open source.

Recensioni degli utenti e dimensioni dell'azienda

*Basato sul numero totale di recensioni e sulla valutazione media (su una scala di 5 punti) delle principali piattaforme di recensione software.

Scopri perché abbiamo scelto questi parametri per i fornitori .

Analisi dei 12 migliori software RMM.

I vantaggi e gli svantaggi si basano sulle recensioni degli utenti B2B provenienti da piattaforme come Capterra, Gartner, G2 e TrustRadius. I punti evidenziati nelle recensioni degli utenti sono inclusi di seguito solo se segnalati da più utenti.

1. NinjaOne RMM

NinjaOne è una piattaforma di monitoraggio e gestione remota basata su cloud, progettata per team IT e fornitori di servizi gestiti (MSP). La piattaforma integra gestione degli endpoint, monitoraggio della sicurezza, accesso remoto e gestione automatizzata delle patch in un'unica interfaccia.

I nostri test di benchmark hanno rivelato che NinjaOne offre la distribuzione degli agenti più rapida tra i concorrenti , con l'installazione completata in meno di 2 secondi su sistemi Windows e Linux. La piattaforma avvia automaticamente il monitoraggio immediatamente dopo la registrazione dell'agente, eliminando la necessità di configurazioni manuali.

Vantaggi

- Onboarding: Gli utenti apprezzano la facilità di onboarding e di navigazione.

- Strumenti di gestione remota: accesso al terminale tramite browser (con autenticazione a due fattori), browser di file completo, gestore dei processi, controllo dei servizi ed editor del registro di sistema di Windows, tutti accessibili senza connessioni RDP o SSH.

- Caratteristica esclusiva: la visibilità delle porte aperte mostra ogni porta in ascolto con i nomi dei processi associati, una funzionalità di sicurezza assente nei concorrenti testati.

- Registrazione delle attività: traccia oltre 1.000 tipi di eventi con filtri granulari per utente, intervallo di date e tipo di azione.

Svantaggi

- Feedback sull'installazione: i programmi di installazione per Windows e Linux non forniscono alcuna notifica di completamento. Gli utenti devono controllare manualmente la dashboard per confermare l'avvenuta installazione.

Scegli NinjaOne RMM per monitorare, applicare patch e gestire gli endpoint da remoto.

2. AirDroid Business

AirDroid Business è una piattaforma MDM focalizzata sulla gestione dei dispositivi Android per le aziende. La piattaforma aiuta le organizzazioni a monitorare e controllare da remoto le flotte di dispositivi Android, inclusi gli endpoint non presidiati come chioschi, segnaletica digitale e sistemi POS.

A differenza delle piattaforme RMM generiche che si concentrano su più sistemi operativi, AirDroid Business si concentra esclusivamente su Android, offrendo una profonda integrazione e funzionalità specifiche per Android che le piattaforme più generiche potrebbero non avere.

Vantaggi

- Affidabilità dell'accesso remoto: la funzione di privacy Schermo nero nasconde le sessioni remote agli spettatori in loco.

- Modalità Kiosk: gli amministratori possono implementare con successo configurazioni con restrizioni su tutti i dispositivi. L'opzione kiosk multi-app offre flessibilità per i dispositivi che richiedono l'accesso a più applicazioni, limitando al contempo l'accesso generale al sistema.

- Approfondimento Android: la piattaforma offre funzionalità specifiche per Android assenti negli strumenti RMM generici. L'accesso remoto alla fotocamera, il geofencing e i controlli a livello di app funzionano in modo affidabile su tutti i dispositivi Android dei vari produttori.

Svantaggi

- Nessun supporto per iOS: le organizzazioni che gestiscono dispositivi sia Android che iOS necessitano di piattaforme separate. Gli ambienti con dispositivi misti richiedono soluzioni RMM duali o l'accettazione di una copertura iOS limitata.

- Focus su MDM: i fornitori di servizi gestiti (MSP) e le aziende che gestiscono sia dispositivi desktop che mobili dovrebbero optare per una soluzione RMM anziché AirDroid.

Scegli AirDroid Business per la gestione e il controllo remoto di flotte di dispositivi Android.

3. ManageEngine Endpoint Central MSP

ManageEngine è una piattaforma di sicurezza informatica e automazione IT sviluppata da Zoho Corporation. Zoho Corporation è un'azienda tecnologica che sviluppa un'ampia gamma di applicazioni basate sul cloud.

Vantaggi

- Analisi basate sull'intelligenza artificiale : ManageEngine ha introdotto Zia Insights, una soluzione che offre narrazioni automatizzate per semplificare l'interpretazione dei dati, fornendo riepiloghi chiari e in linguaggio semplice delle informazioni chiave ricavate dai grafici delle prestazioni. 1

- Capacità di monitoraggio migliorata : ora supporta il monitoraggio di fino a 2.500 dispositivi per sonda di monitoraggio, con una migliore individuazione dei file CSV per l'importazione automatica dei dispositivi. 2

- Dashboard personalizzate : gli utenti possono creare widget personalizzati a partire dai dati dei report avanzati e aggiungerli alle dashboard per ottenere visualizzazioni di monitoraggio personalizzate. 3

Svantaggi

- Interfaccia: L'interfaccia utente necessita di miglioramenti. Alcuni utenti l'hanno descritta come poco intuitiva.

- Formazione: Le informazioni esplicative sugli strumenti e sul software in generale risultano carenti.

- Multi-OS: Alcune funzionalità risultano avere prestazioni inferiori su Linux e macOS rispetto a Windows.

4. Acronis

Acronis Cyber Protect Cloud offre funzionalità RMM (Remote Monitoring and Management) oltre alle sue funzionalità principali di backup e ripristino di emergenza. Ci siamo registrati e abbiamo avviato il processo di distribuzione dell'agente.

Vantaggi

- Automazione del flusso di lavoro : è stata introdotta la piattaforma di automazione del flusso di lavoro, che consente l'automazione tra i servizi di backup, ripristino di emergenza, gestione del rischio, sicurezza e PSA, con trigger supportati che vanno dalla registrazione dei dispositivi agli aggiornamenti degli incidenti EDR. 4

- Gestione avanzata delle patch : la scheda Patch visualizza gli aggiornamenti disponibili con i relativi livelli di gravità e indicatori di stabilità, aiutando a stabilire le priorità di installazione delle patch.

- Tracciamento della posizione GPS : la funzione "Visualizza sulla mappa" mostra la posizione fisica del dispositivo e la cronologia degli spostamenti, utile per monitorare i computer portatili e i dispositivi mobili dei dipendenti.

Svantaggi

- Configurazione manuale del monitoraggio richiesta : a differenza dei concorrenti che avviano il monitoraggio automaticamente, Acronis richiede l'applicazione manuale di un piano di monitoraggio prima che vengano visualizzate le metriche. Il sistema non visualizza alcun dato finché questa fase di configurazione non è completata.

- Problema del registro di sistema (solo per Windows) : il flusso di lavoro di registrazione richiede le credenziali di accesso al pannello di controllo amministrativo durante l'installazione dell'agente.

- Impossibile rinominare i dispositivi : Acronis non offre un'opzione per rinominare i dispositivi nell'interfaccia web. Abbiamo dovuto accedere a ciascun server e modificare il nome del computer a livello di sistema operativo.

Sviluppi recenti

- Espansione della partnership MSSP : Acronis ha annunciato Insightz Technology come suo primo partner MSSP certificato a Singapore, ampliando così i suoi servizi di Managed Detection and Response (MDR) in tutta la regione Asia-Pacifico. 5

- Integrazione con Kaseya VSA 10 : Acronis Cyber Protect Cloud ora si integra con Kaseya VSA 10, consentendo agli MSP di effettuare il provisioning dei tenant dei clienti, distribuire gli agenti e monitorare lo stato della sicurezza direttamente all'interno di Kaseya con flussi di lavoro automatizzati. 6

- Controlli di sicurezza avanzati : il nuovo ruolo di operatore RMM offre un accesso con privilegi minimi, limitato alle attività di gestione remota, rafforzando il controllo e supportando i requisiti di conformità. Inoltre, la protezione automatica contro la disinstallazione dell'agente contribuisce a impedire che il ransomware disabiliti il software di sicurezza. 7

5. Atera

La piattaforma di Atera integra RMM, Professional Services Automation (PSA) e strumenti di accesso remoto in un'unica soluzione basata su cloud. Il software è progettato per aiutare gli utenti a gestire le reti IT, automatizzare i processi e monitorare lo stato di salute del sistema in tempo reale.

Vantaggi

- Funzionalità basate sull'IA : la piattaforma di Atera include IT Autopilot (un agente IA autonomo e contestualizzato per gli utenti finali) e AI Copilot (un assistente per i tecnici IT per migliorare la produttività), rappresentando la prima piattaforma IT autonoma al mondo. Atera ha registrato una crescita delle vendite del 500% per i suoi agenti IA brevettati nel 2025 e serve oltre 13.000 clienti in più di 120 paesi. 8

Svantaggi

- L'implementazione di Linux è complessa.

- L'installazione dell'agente è notevolmente più lenta rispetto a NinjaOne.

Figura 1. L'immagine sopra riportata mette in relazione le caratteristiche con le valutazioni medie degli utenti.

6. Vai a Risoluzione

GoTo, precedentemente nota come LogMeIn, è un'azienda che offre soluzioni di monitoraggio e gestione remota (RMM), in particolare attraverso la sua piattaforma GoTo Resolve. L'azienda fornisce strumenti di gestione IT progettati per le piccole e medie imprese, consentendo ai professionisti IT e ai Managed Service Provider (MSP) di gestire, monitorare e supportare gli endpoint remoti. GoTo Resolve include funzionalità come l'accesso remoto, la gestione delle patch, la gestione antivirus e i flussi di lavoro automatizzati, il tutto integrato in un'unica piattaforma.

Vantaggi

- Controllo e monitoraggio a distanza: molti utenti apprezzano le funzionalità di monitoraggio e controllo a distanza di GoTo Resolve.

- Gestione dei ticket: secondo la maggior parte delle recensioni, il sistema di ticketing è efficiente nella gestione dei problemi segnalati dai numerosi clienti. Si eliminano gli scambi di informazioni superflui relativi alle problematiche in questione.

Svantaggi

- Reportistica: La personalizzazione della reportistica è carente. Gli utenti esprimono la necessità di strumenti che consentano di creare report più complessi.

- Indicazioni: Mancano informazioni esplicative sulle funzionalità.

7. Kaseya VSA

Kaseya fornisce soluzioni di gestione IT dal 2000. L'azienda offre ai propri clienti software per la sicurezza informatica, automazione dei servizi , gestione dei ticket e gestione dei preventivi (come indicato sul suo sito web).

Vantaggi

- Aggiornamenti di Windows: gli utenti apprezzano la capacità del prodotto di aggiornare le applicazioni Windows. Gli utenti riferiscono di poter aggiornare facilmente le applicazioni basate su Windows.

- Telecomando: Molti utenti apprezzano le funzionalità di controllo remoto dei prodotti.

Svantaggi

- Aggiornamenti del prodotto: i recensori esprimono preoccupazione riguardo agli aggiornamenti del prodotto. Sembrano a volte problematici.

- Esperienza utente: diversi utenti segnalano che il prodotto richiede un notevole impegno per essere appreso. Comprendere gli strumenti e l'interfaccia richiede sforzo.

Sviluppi recenti

- Forza lavoro digitale basata sull'intelligenza artificiale : Kaseya ha annunciato la sua piattaforma Digital Workforce, che include specialisti digitali in grado di utilizzare il ragionamento agentico per pensare, valutare e agire come tecnici di alto livello. La disponibilità, in forma limitata, inizierà nella primavera del 2026.

- Modifiche al modello di prezzo : a partire da dicembre 2025, Kaseya ha interrotto la sua politica di prezzi High Watermark per Datto RMM, SaaS Protection e Autotask, passando a un modello di quantità minima garantita e consumo variabile per una maggiore flessibilità. 9

8. Pulseway

Fondata nel 2011, Pulseway offre una piattaforma che consente agli utenti di monitorare e controllare da remoto i sistemi IT, con funzionalità quali avvisi in tempo reale, attività automatizzate, gestione delle patch e accesso remoto al desktop. Il software è noto per il suo approccio "mobile-first", che permette agli utenti di gestire gli ambienti IT sia su dispositivi mobili che su computer desktop.

Abbiamo testato Pulseway e analizzato le sue funzionalità RMM. I risultati sono riportati di seguito:

- Il processo di implementazione è semplice.

- È possibile navigare facilmente all'interno della piattaforma.

- L'accesso remoto funziona senza problemi.

In sintesi, Pulseway è una piattaforma RMM facile da usare fin dall'inizio.

Vantaggi

- Applicazione mobile: gli utenti apprezzano la disponibilità dell'applicazione e la trovano pratica.

- Interfaccia utente: i recensori ne apprezzano la facilità d'uso. Abbiamo riscontrato che la navigazione sulla piattaforma è semplice e l'interfaccia utente è intuitiva.

Svantaggi

- Prezzo: Il costo complessivo del prodotto è superiore a quello dei suoi concorrenti.

- Gestione remota: la gestione remota dei dispositivi dei clienti può risultare inaffidabile. Il sistema entra ed esce dalla modalità di sospensione, con conseguente perdita di connessione.

Figura 2. La schermata qui sopra mostra l'interfaccia utente di Pulseway.

9. ConnectWise Automate

ConnectWise offre sicurezza, automazione e supporto al personale per i team IT.

Vantaggi

- Script: I recensori apprezzano la disponibilità di librerie di script pronte all'uso.

Svantaggi

- Assistenza clienti: alcuni utenti non ne sono soddisfatti.

10. Datto RMM

Datto è stata fondata nel 2017 in Texas, negli Stati Uniti. L'azienda produce soluzioni di backup, SaaS, monitoraggio e gestione remota, automazione dei servizi professionali, software per la gestione dei preventivi e hardware come router e dispositivi Wi-Fi. Datto ha acquisito Bitdam e Infocyte, aziende specializzate nel rilevamento e nella risposta alle minacce informatiche.

Vantaggi

- Prossima piattaforma di resilienza informatica : Kaseya ha presentato in anteprima la sua piattaforma di resilienza informatica, prevista per aprile 2026, che offre una visione unificata, prezzi flessibili e storage condiviso per supportare tutti i casi d'uso di backup, con funzionalità avanzate di sicurezza e intelligenza artificiale.

- Protezione dell'identità : Kaseya ha introdotto Datto Backup per Microsoft Entra ID, una soluzione di backup e ripristino appositamente progettata per proteggere i dati di identità e consentire un rapido ripristino in caso di cancellazioni accidentali, configurazioni errate o attacchi. Disponibile sia come prodotto autonomo che incluso in Kaseya 365 User. 10

- Piattaforma tutto in uno: la piattaforma offre molteplici strumenti facilmente accessibili e che funzionano senza errori.

Svantaggi

- Processo di configurazione : i recensori descrivono il processo di configurazione come complesso, con la richiesta di disponibilità di configurazioni predefinite.

- Gestione delle patch: alcuni utenti esprimono frustrazione riguardo all'applicazione delle patch perché, a quanto pare, il processo è poco chiaro e difficile da seguire.

Aggiornamenti successivi all'acquisizione

Flessibilità dei prezzi : il modello di prezzo High Watermark è stato eliminato nel 2025 e sostituito con un modello a quantità minima garantita e consumo variabile per l'intera linea di prodotti Datto. 11

11. Azione 1

Action1 è un'azienda di software per il monitoraggio e la gestione remota (RMM) basata su cloud che fornisce strumenti per amministratori IT e Managed Service Provider (MSP) per gestire e proteggere gli endpoint remoti. Fondata nel 2018, l'azienda offre una piattaforma che consente agli utenti di automatizzare la gestione delle patch, monitorare i sistemi e garantire la conformità su reti distribuite.

Vantaggi

- Interfaccia: La maggior parte dei recensori ha apprezzato l'interfaccia intuitiva.

Svantaggi

- Esperienza utente nella gestione remota: l'esperienza utente non soddisfa le esigenze degli utenti durante il monitoraggio remoto. Sul desktop del client, durante il monitoraggio, mancano notifiche informative.

- Applicazione mobile per dispositivi iOS: L'applicazione mobile per dispositivi iOS non è disponibile.

12. N-abile N-vista

Originariamente parte di SolarWinds, N-able è diventata un'entità indipendente nel 2021. L'azienda offre una suite di strumenti progettati per aiutare i MSP (Managed Service Provider) a gestire, monitorare e proteggere gli ambienti IT dei propri clienti. Questi strumenti includono la gestione delle patch, il rilevamento e la risposta degli endpoint, il backup e il ripristino, nonché funzionalità di automazione.

Abbiamo testato N-able N-sight e analizzato le sue capacità RMM. I risultati sono riportati di seguito:

- A volte, per gli utenti può risultare difficile navigare verso altre pagine a causa della struttura della pagina del browser web.

- Nella finestra di gestione e monitoraggio dei dispositivi, è possibile scegliere di eseguire il controllo remoto, scaricare agenti, chattare, inviare e-mail, scegliere le impostazioni dei report e condividere file.

- La libreria di script predefinita può essere utilizzata per automatizzare attività, consentendo l'esecuzione di script specifici.

- Puoi fatturare ai tuoi clienti in base al tipo di tariffa che definisci.

Vantaggi

- Formazione: i recensori apprezzano la disponibilità di contenuti formativi.

- Facilità d'uso: diversi utenti apprezzano la semplicità di impostazione del prodotto.

Svantaggi

- Implementazione delle funzioni: Gli utenti non apprezzano le risposte del prodotto. Si sostiene che il prodotto richieda informazioni inutili durante l'implementazione dei diversi strumenti.

- Navigazione: Alcuni utenti trovano la navigazione all'interno del prodotto macchinosa. Siamo d'accordo sul fatto che la struttura del sito web possa rendere difficile per gli utenti raggiungere le diverse pagine.

13. SuperOps

SuperOps è un'azienda che fornisce software di gestione IT basato su cloud, con particolare attenzione alle soluzioni di monitoraggio e gestione remota (RMM) e di automazione dei servizi professionali (PSA). Fondata per soddisfare le esigenze dei Managed Service Provider (MSP), SuperOps offre una piattaforma unificata che combina strumenti di gestione e operatività dei servizi IT in un'unica interfaccia.

Di seguito sono riportate le principali conclusioni del nostro studio di benchmarking sui prodotti RMM, incluso quello di SuperOps:

Vantaggi

- Facilità d'uso: la navigazione all'interno della piattaforma è semplice grazie al sistema a schede.

- Integrazione con PSA: l'integrazione con PSA integrata funziona perfettamente.

Ecco i punti salienti emersi dalle opinioni degli altri recensori:

Svantaggi

- App per dispositivi mobili: secondo le recensioni, l'app per dispositivi mobili necessita di miglioramenti in termini di frequenza di aggiornamento.

Benchmark per la distribuzione degli agenti RMM e la dashboard

1. Distribuzione dell'agente

Tabella comparativa dell'implementazione degli agenti

1. NinjaOne

NinjaOne si apre con una pagina "Per iniziare" che include video introduttivi e guide passo passo per aggiungere tecnici, utenti e dispositivi. Il processo di onboarding anticipa le prime attività quotidiane senza sovraccaricare i nuovi utenti.

Abbiamo cliccato sul pulsante "+" in alto a destra e selezionato "Aggiungi nuovo dispositivo". Il menu a tendina ha mostrato tutti i tipi di dispositivi gestibili: computer, dispositivi mobili, infrastrutture virtuali, monitor cloud e sistemi di gestione di rete.

Installazione di Windows Agent

Abbiamo selezionato "Computer" e scelto Windows tra le opzioni del sistema operativo. Il pannello di destra richiedeva dettagli organizzativi, come l'organizzazione e la sede a cui appartiene il dispositivo. NinjaOne ha generato un singolo programma di installazione di Windows per la distribuzione sui nostri server in Irlanda, Ohio e Seul.

La piattaforma offriva sia un pulsante di download che un link copiabile. L'opzione del link ci permette di incollare l'URL direttamente nel browser di ciascun server anziché scaricare localmente e trasferire i file, con un notevole risparmio di tempo nella gestione di server remoti.

Abbiamo scaricato il programma di installazione sul nostro server in Irlanda e abbiamo fatto doppio clic sul file .msi. La finestra di installazione è scomparsa all'istante. Nessuna barra di avanzamento, nessuna finestra di dialogo di completamento. Abbiamo controllato la dashboard di NinjaOne e abbiamo trovato il dispositivo già elencato con lo stato "Connesso".

L'installazione ha richiesto meno di 2 secondi, dal clic alla registrazione nella dashboard.

Abbiamo rinominato il dispositivo dal suo nome host AWS a "IRELAND" per maggiore chiarezza. La nostra unica lamentela: la totale assenza di feedback durante l'installazione. Una semplice notifica del tipo " Agente installato correttamente" confermerebbe l'avvenuta installazione, invece di lasciare gli utenti nel dubbio che qualcosa sia andato storto silenziosamente.

Abbiamo ripetuto la procedura sui server dell'Ohio e di Seul utilizzando lo stesso file di installazione. Tutte e tre le istanze di Windows sono apparse nella dashboard in pochi secondi dall'esecuzione.

Anche in questo caso, ci aspettavamo una notifica di completamento a conferma dell'avvenuta installazione, ma l'installazione silenziosa non ha fornito alcun feedback.

Installazione dell'agente Linux

Abbiamo generato un programma di installazione Linux per la distribuzione sui nostri server di San Paolo, California del Nord e Canada. L'installazione di Linux richiedeva la selezione di un tipo di distribuzione. NinjaOne ha mostrato "Debian" e "RPM" come opzioni.

Il menu a tendina risulterebbe più chiaro se utilizzasse nomi di distribuzioni familiari, come "Ubuntu/Debian" o "CentOS/RHEL", anziché i tipi di formato dei pacchetti. Gli utenti che non hanno familiarità con la differenza tra i pacchetti .deb e .rpm potrebbero non sapere quale selezionare.

La piattaforma forniva un link per il download, ma nessuna istruzione di installazione. Ci aspettavamo una sezione "Come installare" o, come minimo, un comando di esempio per eseguire il programma di installazione. Per gli utenti Windows, cliccare su un file .msi è intuitivo, ma gli utenti Linux devono sapere se eseguirlo. dpkg -i, apt install o un altro comando.

Dopo aver generato il programma di installazione per Linux, NinjaOne ha mostrato il link per il download, ma non ha mai menzionato che questo singolo programma di installazione funziona su un numero illimitato di dispositivi con lo stesso sistema operativo.

Sapevamo per esperienza che un singolo programma di installazione può essere distribuito su più macchine, quindi abbiamo utilizzato lo stesso file su tutti e tre i server Linux. Tuttavia, gli amministratori che non hanno familiarità con la distribuzione degli agenti potrebbero presumere che ogni dispositivo necessiti di un proprio programma di installazione.

Abbiamo incollato l'URL di download nel terminale del nostro server di San Paolo e abbiamo eseguito il pacchetto .deb:

L'agente è stato installato prima ancora che potessimo togliere il dito dal tasto Invio. Il terminale ha visualizzato il messaggio "Installazione di NinjaOne completata con successo" ed è tornato al prompt. Il dispositivo è apparso immediatamente nella dashboard, letteralmente pochi secondi dopo il completamento dell'installazione.

Abbiamo effettuato il deployment su server nella California settentrionale e in Canada utilizzando lo stesso programma di installazione. Tutte e tre le istanze Linux si sono registrate nella dashboard non appena l'installazione è terminata.

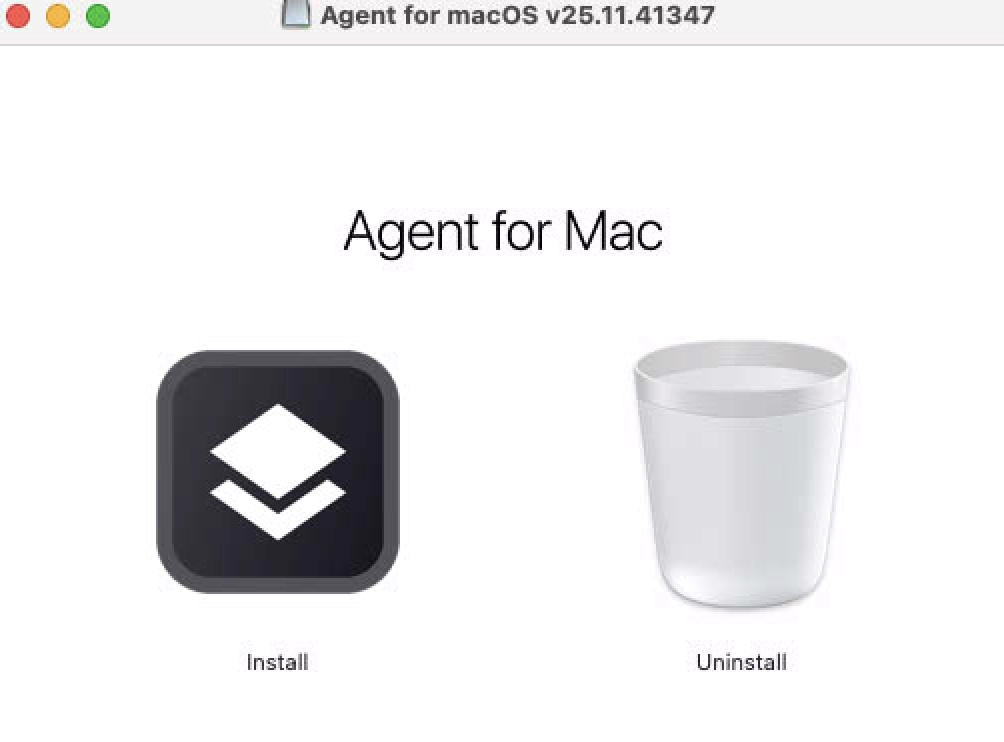

Installazione dell'agente macOS

Durante l'installazione su Mac, ci è stato chiesto se preferivamo il formato DMG o PKG. Abbiamo scelto DMG per un'esperienza di installazione standard di macOS.

Ci siamo connessi alla nostra istanza Mac di Mumbai tramite VNC e abbiamo aperto il file DMG scaricato. La procedura guidata di installazione ha seguito i passaggi standard di macOS e ha visualizzato un messaggio di completamento, a differenza dei programmi di installazione silenziosi di Windows e Linux che non fornivano alcun feedback.

Il dispositivo non è apparso nella dashboard. Abbiamo aspettato 5 minuti senza alcun cambiamento. Abbiamo riavviato il computer, ma ancora niente nell'elenco dei dispositivi.

Abbiamo eseguito nuovamente il programma di installazione. Questa volta è apparso il messaggio "Installazione precedente rilevata", ma ci ha comunque permesso di procedere. Dopo la seconda installazione, il dispositivo è finalmente apparso nella dashboard con lo stato "Non connesso". Pochi secondi dopo, è passato allo stato "Connesso".

L'installazione su macOS ha richiesto una risoluzione dei problemi che non era necessaria per Windows e Linux. L'agente è stato installato correttamente la prima volta (confermato dal messaggio "Installazione precedente rilevata" al secondo avvio), ma non è riuscito a registrarsi nella dashboard.

NinjaOne necessita di una maggiore visibilità sullo stato di registrazione degli agenti e di messaggi di errore più espliciti in caso di fallimento della registrazione iniziale.

2. Gestisci il motore

Ci siamo registrati a ManageEngine Endpoint Central e abbiamo ricevuto un'e-mail di verifica da Zoho. ManageEngine è un prodotto Zoho.

La configurazione di prova ci chiedeva se preferivamo un'installazione locale o in cloud. NinjaOne e Acronis offrivano solo il cloud, quindi questa flessibilità di implementazione è stata inaspettata. Abbiamo scelto il cloud per uniformarlo agli altri nostri test.

Dopo la registrazione, ManageEngine ci ha indirizzato immediatamente alla registrazione dei dispositivi: nessun tour introduttivo o guida alla configurazione, solo un invito ad aggiungere i dispositivi.

Installazione di Windows Agent

Abbiamo cliccato sul link di download, aspettandoci un download diretto del file. Invece, ManageEngine ha aperto una pagina separata che mostrava il pulsante per scaricare il programma di installazione con le opzioni di selezione del sistema operativo.

Facendo clic su "Scarica" si è aperto il programma di installazione. Prima che l'installazione potesse iniziare, è apparso un messaggio di verifica CAPTCHA:

Abbiamo seguito i passaggi della procedura guidata. L'installazione si è completata in 15-20 secondi. A differenza dell'installazione silenziosa di NinjaOne per Windows, ManageEngine richiede di cliccare su "Avanti" in diverse schermate.

Il programma di installazione non ha fornito alcuna notifica di completamento. Non è apparsa alcuna finestra di dialogo con il messaggio "Agente installato correttamente". Abbiamo quindi acceduto manualmente alla dashboard per verificare la registrazione del dispositivo.

La dashboard mostrava che il nostro server in Irlanda era stato installato correttamente. Abbiamo ripetuto la procedura per i server in Ohio e a Seul utilizzando lo stesso file di installazione.

Tutte e tre le istanze di Windows si sono registrate entro un minuto dal completamento dell'installazione.

Installazione dell'agente Linux

L'installazione su Linux ha presentato subito dei problemi. La pagina di download offriva solo un pulsante per il download tramite browser, senza un URL diretto da copiare. Abbiamo dovuto scaricare l'agente sul nostro computer locale e poi capire come trasferirlo sui nostri server Linux.

Abbiamo provato a copiare l'URL del pulsante di download e a incollarlo nel terminale Linux. L'URL ha restituito un errore 400. Il link per il download era specifico per la sessione e non funzionava se utilizzato da una macchina o un indirizzo IP diverso.

Alla fine abbiamo scaricato il file .zip in locale, lo abbiamo caricato sui nostri server tramite SCP e abbiamo proceduto con l'installazione. Questo ha aggiunto dai 5 ai 10 minuti per server rispetto al metodo di copia e incolla dell'URL utilizzato da NinjaOne.

La pagina di download non conteneva alcuna istruzione di installazione: nessun esempio di comando, nessun link alla documentazione. Abbiamo estratto il file .zip e abbiamo trovato un file README con le istruzioni di installazione nascosto all'interno dell'archivio.

Abbiamo eseguito il file .bin e cronometrato i tempi di download nelle diverse regioni:

- Canada: 4,88 MB/s

- San Paolo: 1,16 MB/s

- California: 3,25 MB/s

Una volta eseguito, l'agente è stato estratto e installato in pochi secondi:

Installazione dell'agente macOS

L'installazione su Mac ha scaricato un programma di installazione .pkg standard. Lo abbiamo aperto sulla nostra istanza Mac di Mumbai.

Il programma di installazione ha illustrato i passaggi tipici dell'installazione di macOS. L'installazione si è conclusa in pochi secondi con un messaggio di completamento chiaro.

Il dispositivo è apparso immediatamente sul cruscotto:

L'installazione su macOS è andata a buon fine senza i problemi di registrazione che avevamo riscontrato con NinjaOne.

3. Acronis

Acronis offre funzionalità RMM tramite il suo prodotto Cyber Protect Cloud. Ci siamo registrati e abbiamo iniziato ad aggiungere dispositivi.

Il pannello "Aggiungi dispositivi" mostrava le tipologie di dispositivi organizzate in modo diverso rispetto alla concorrenza. Windows e Linux apparivano sotto la categoria "Server", mentre Mac e Windows erano raggruppati sotto la categoria "Workstation". Questa categorizzazione sembrava arbitraria, dato che stavamo effettuando implementazioni su server con tutti e tre i sistemi operativi.

Installazione di Windows Agent

Abbiamo selezionato Server, Windows e la piattaforma ha avviato immediatamente un download senza offrire un URL da copiare. Dovevamo installare gli agenti su server remoti, non sul computer amministratore locale. Questa svista nell'interfaccia utente ci ha costretti a cercare il link "clicca qui se il download non è ancora iniziato" per estrarre l'URL di download effettivo.

Abbiamo scaricato il programma di installazione e lo abbiamo avviato. È apparsa la schermata di benvenuto.

Facendo clic su "Installa" si scopre che il programma di installazione scarica file aggiuntivi dai server di Acronis durante l'installazione:

Una volta completato il download e l'installazione, abbiamo cliccato su "Registra il carico di lavoro". Il programma di installazione ha aperto il nostro browser web predefinito e ha richiesto le credenziali di accesso dell'amministratore.

Questo flusso di lavoro di registrazione crea problemi su larga scala. Ad esempio, un amministratore IT che distribuisce agenti su 200 postazioni di lavoro non può concedere l'accesso alla dashboard a ogni singolo utente. I team DevOps che effettuano la distribuzione su flotte di server non necessitano di credenziali di accesso alla dashboard. Sia NinjaOne che ManageEngine hanno evitato questo problema con i token di installazione pre-autorizzati.

Dopo aver effettuato l'accesso, Acronis ha visualizzato una procedura guidata di registrazione che richiedeva la selezione di un piano di protezione:

Abbiamo cliccato su "Modifica" per visualizzare le opzioni disponibili. La piattaforma offriva i piani di protezione Essential, Complete, Backup ed Extended. Abbiamo mantenuto l'impostazione predefinita "Protezione completa".

Acronis utilizza un programma di installazione generico per tutti i dispositivi. A differenza dei token specifici per dispositivo di NinjaOne, Acronis richiede la registrazione manuale tramite web dopo l'installazione. Questo spiega perché il flusso di lavoro basato su browser non consente al programma di installazione di pre-autorizzare i dispositivi.

Dopo aver completato la registrazione online, l'agente ha confermato l'avvenuta installazione:

Il dispositivo è apparso nella dashboard. Tuttavia, Acronis non offriva alcuna opzione per rinominare i dispositivi dall'interfaccia web. NinjaOne ci ha permesso di rinominare i dispositivi istantaneamente. Dovevamo accedere a ciascun server Windows e modificare il nome del computer a livello di sistema operativo, il che rappresentava un passaggio aggiuntivo non necessario.

Abbiamo ripetuto la procedura per i server dell'Ohio e di Seul. Tutte e tre le istanze Windows si sono registrate correttamente.

Installazione dell'agente Linux

La selezione dell'agente Linux ha nuovamente attivato un download automatico anziché fornire un URL. Gli amministratori che lavorano su server Linux non navigano sui siti web tramite l'interfaccia grafica, ma lavorano dalla riga di comando. Avevamo bisogno di un link di download diretto da incollare nei nostri terminali.

Alla fine siamo riusciti a estrarre l'URL per il download, ma non abbiamo trovato alcuna istruzione di installazione sulla pagina di download.

Le dimensioni del programma di installazione di Linux ci hanno sorpreso: circa 1 GB. Un sistema operativo può essere installato su 1 GB. Abbiamo misurato le velocità di download in diverse regioni in base alle dimensioni del file:

- California: 19,4 MB/s

- San Paolo: 12,3 MB/s

- Canada: 22,1 MB/s

Acronis non ha fornito istruzioni per l'installazione. Abbiamo modificato i nomi host dei server prima dell'installazione poiché Acronis impedisce la ridenominazione tramite la dashboard.

Abbiamo reso eseguibile il programma di installazione e lo abbiamo avviato. Il programma di installazione ha visualizzato le opzioni per la gestione dei pacchetti APT. Abbiamo selezionato "Continua" per procedere con l'integrazione di APT. L'installazione è fallita immediatamente con il seguente messaggio di errore:

Abbiamo riprovato, questa volta selezionando "Salta" per bypassare l'integrazione con APT.

Il programma di installazione ha generato lo stesso errore:

Sospettavamo la mancanza di dipendenze di compilazione. Gli amministratori di sistema standard non dovrebbero aver bisogno di diagnosticare gli errori di installazione, ma abbiamo installato GCC, make e toolchain di sviluppo complete.

Dopo aver installato gli strumenti di sviluppo, abbiamo eseguito nuovamente il programma di installazione e selezionato "Continua". Questa volta, il processo è andato avanti superando l'errore iniziale.

L'installazione è iniziata, ma procede a rilento. Il programma di installazione ha impiegato più di 5 minuti per installare bzip2, un'utilità di compressione che in genere si installa in pochi secondi.

Abbiamo avviato i programmi di installazione sugli altri due server Linux (California e Canada). Entrambi si sono bloccati sulla fase "Inizializzazione" per diversi minuti:

Abbiamo verificato le risorse di sistema sul server canadese. Il programma di installazione ha consumato il 100% di un singolo core della CPU, mentre gli altri tre core sono rimasti completamente inattivi:

Il programma di installazione era privo di qualsiasi ottimizzazione per l'elaborazione parallela. Un programma di installazione da 1 GB eseguito in modalità single-thread su un server a 4 core dimostra una progettazione scadente.

Dopo oltre 10 minuti, entrambi i programmi di installazione sono rimasti bloccati su bzip2. Abbiamo quindi installato bzip2 manualmente per aggirare il problema:

Il gestore di pacchetti ha segnalato che bzip2 era già installato. Tuttavia, il programma di installazione di Acronis non è riuscito a rilevare o utilizzare l'installazione esistente.

Abbiamo riavviato entrambi i programmi di installazione. Finalmente sono passati dalla fase bzip2 a quella degli altri componenti. Abbiamo cliccato su "Registra la macchina", aspettandoci la stessa procedura tramite browser web che usavamo per Windows.

Si è invece verificato un errore:

Questa è stata la peggiore esperienza di installazione che abbiamo mai avuto con il software RMM. Un programma di installazione da 1 GB che:

- Fallito al primo tentativo con errori criptici

- È necessaria l'installazione manuale degli strumenti di compilazione.

- Ci sono voluti più di 15 minuti per server

- Ho avuto difficoltà durante l'installazione di un'utilità di compressione standard

- Impossibile rilevare i pacchetti di sistema già installati

- Utilizzata solo l'elaborazione a singolo thread

- Registrazione fallita nella fase finale.

Abbiamo cliccato su "Mostra informazioni di registrazione" sperando di trovare le istruzioni per la registrazione manuale:

Acronis ci ha fornito un URL e un codice di registrazione. Abbiamo acceduto all'URL tramite il nostro browser, incollato il codice e lo abbiamo convalidato.

Abbiamo selezionato Protezione Completa e completato la registrazione tramite l'interfaccia web. L'agente lato server ha confermato l'avvenuta registrazione:

Abbiamo ripetuto l'intero processo per tutti e tre i server Linux: San Paolo, California e Canada. Ciascuno ha richiesto la registrazione manuale via web dopo la risoluzione dei problemi di installazione.

La dashboard mostrava tutti e sei i dispositivi (tre Windows, tre Linux), ma non forniva alcuna distinzione visiva tra dispositivi Windows e Linux. NinjaOne visualizzava icone del sistema operativo chiare per ciascun dispositivo. Acronis mostrava icone identiche, obbligando gli utenti a controllare i dettagli del dispositivo per identificare il sistema operativo.

Installazione dell'agente macOS

Abbiamo scaricato il programma di installazione per Mac e lo abbiamo aperto.

Abbiamo cliccato su "Installa" e abbiamo seguito l'avanzamento:

Il programma di installazione ha scaricato 588 MB di file aggiuntivi durante l'installazione. Le velocità di download da Mumbai sono risultate estremamente lente, probabilmente a causa della limitata presenza di CDN nella regione. Il download ha richiesto 45 minuti per essere completato.

Al termine dell'installazione, l'agente ha richiesto la registrazione del carico di lavoro. Abbiamo completato la registrazione online con il piano Complete Protection.

macOS ha richiesto ampie autorizzazioni di sistema per l'agente. Abbiamo concesso l'accesso completo al disco, l'accessibilità e le altre autorizzazioni richieste:

Dopo aver concesso le autorizzazioni, Acronis ci ha chiesto di accedere al suo account direttamente dal Mac. Questo comportamento differiva da quello degli agenti per Windows e Linux. L'agente per Mac funziona più come un'applicazione portale autonoma che come un agente di monitoraggio in background. Ha aggiunto un'icona al dock e alla barra dei menu.

Abbiamo rifiutato di accedere. L'agente dovrebbe funzionare come le versioni per Windows e Linux, senza richiedere l'autenticazione dell'utente locale.

Il dispositivo è apparso nella dashboard. macOS mostrava un'icona Apple ben visibile, rendendo il sistema operativo immediatamente riconoscibile. Tuttavia, i dispositivi Windows e Linux non presentavano ancora un'identificazione chiara del sistema operativo. La colonna "Backup" mostrava lo stato "OK" per macOS, sebbene non avessimo ancora configurato i backup, quindi non è chiaro il motivo di tale visualizzazione.

2. Funzionalità di dashboard e monitoraggio

Confronto delle funzionalità del cruscotto

Confronto tra strumenti di monitoraggio e gestione

1. NinjaOne

Facendo clic su un qualsiasi dispositivo dall'elenco principale si apriva una visualizzazione dettagliata del dispositivo con diverse schede nella parte superiore: Panoramica, Dettagli, Software, Strumenti, Attività, Personalizzato, Vulnerabilità e Impostazioni.

La scheda Panoramica visualizzava immediatamente le informazioni essenziali:

Metriche in tempo reale: quattro grafici mostravano l'utilizzo corrente delle risorse:

- Utilizzo della CPU (cronologia degli ultimi 10 minuti)

- Consumo di memoria (utilizzo attuale rispetto al totale)

- Spazio su disco (utilizzo per volume)

- Attività di rete (ultima ora)

Pannello informazioni dispositivo: la colonna di destra elenca i dettagli del sistema.

Stato di salute: una sezione dedicata segnalava eventuali problemi di sistema. I nostri server appena installati non presentavano problemi, ma quest'area visualizzava avvisi relativi ai driver, avvisi di spazio su disco insufficiente o errori di servizio.

Registro delle attività recenti: la parte inferiore mostrava gli eventi del server con timestamp:

- Accesso e disconnessione degli utenti

- Installazioni software

- Aggiornamenti del sistema operativo

- modifiche all'account utente

- Il sistema si riavvia

Ogni voce relativa all'attività includeva l'azione specifica, la data e l'ora e l'utente o il componente interessato.

Azioni rapide : la pagina forniva accesso immediato alle attività quotidiane senza dover uscire dalla pagina.

La funzione "Elementi correlati" ci permette di collegare i dispositivi ad altre entità: allegati, utenti finali, altri dispositivi, organizzazioni, posizioni, app e servizi, documenti, articoli e liste di controllo. Questo raggruppamento aiuta a organizzare infrastrutture complesse in cui più componenti lavorano insieme.

Accesso al terminale

Abbiamo cliccato sul pulsante del terminale per testare l'accesso alla riga di comando. NinjaOne ha immediatamente richiesto la verifica dell'autenticazione a due fattori (2FA) per garantire la sicurezza necessaria all'accesso privilegiato.

Dopo l'autenticazione a due fattori, si è aperta una finestra del terminale nel browser con diverse funzionalità:

- Tastiera virtuale (utile per i caratteri speciali)

- Pulsanti di output per scaricare/copiare

- Menu a tendina di selezione utente

Su Linux, potevamo scegliere tra l'accesso come utente root e come utente standard. Su Windows, NinjaOne offriva opzioni più granulari:

- CMD (32 bit o 64 bit)

- PowerShell (32 bit o 64 bit)

- Utente di sistema o utente attualmente connesso

Questa flessibilità del terminale ha superato le nostre aspettative. La maggior parte delle piattaforme RMM offre un solo tipo di terminale per sistema operativo.

Scheda Dettagli

La scheda Dettagli visualizzava le specifiche complete del sistema, organizzate in sezioni espandibili.

Le opzioni per la selezione dell'intervallo di tempo sono apparse in alto:

- Ora di residenza

- 24 ore

- 7 giorni

- 30 giorni

- 90 giorni

Non era disponibile un'opzione per impostare un intervallo di date personalizzato, una piccola limitazione quando si indagano problemi verificatisi in momenti specifici e noti.

Le sezioni della scheda Dettagli includono:

Informazioni sulla CPU:

- Modello e specifiche del processore

- Numero di core e velocità

- Temperatura attuale

- Grafici di utilizzo relativi al periodo di tempo selezionato

Memoria:

- RAM totale e disponibile

- Modelli di utilizzo nel tempo

- Tipo e velocità della memoria

Disco:

- Tutti i volumi con capacità e spazio libero

- Metriche di I/O e grafici di throughput

- stato di salute SMART

Rete:

- Tutti gli adattatori con indirizzi IP e indirizzi MAC

- Grafici di utilizzo della larghezza di banda

- Connessioni attive

BIOS/UEFI:

- Versione e data del firmware

Porte aperte: una sezione dedicata elencava tutte le porte in ascolto con il nome del processo associato. Abbiamo visto la porta 22 (SSH), la porta 3389 (RDP sui server Windows) e i servizi di gestione AWS. Questa visibilità aiuta a identificare servizi inattesi o problemi di sicurezza. Non abbiamo riscontrato questa funzionalità in altre piattaforme RMM.

Scheda Software

La scheda Software elenca tutte le applicazioni e i servizi installati, con funzionalità di ricerca complete.

Colonne ordinabili incluse:

- Nome dell'applicazione

- Versione

- Editore

- Data di installazione

- Misurare

L'ordinamento per data di installazione aiuta a individuare i software aggiunti di recente durante gli audit di sicurezza. Abbiamo identificato rapidamente quando è stato installato l'agente NinjaOne, insieme a eventuali modifiche successive.

Scheda Strumenti

La scheda Strumenti conteneva quattro potenti funzionalità di gestione remota che replicavano l'amministrazione locale del sistema.

- Gestore delle attività

La visualizzazione Gestione attività mostrava tutti i processi in esecuzione con il consumo di risorse in tempo reale. Potevamo:

- Ricerca di processi specifici

- Ordina per utilizzo di CPU, memoria o disco

- Seleziona un processo qualsiasi e terminalo.

- Priorità del processo di modifica

Questo ha replicato la funzionalità di Gestione attività di Windows e del comando Linux top tramite l'interfaccia web. Abbiamo testato la terminazione di un processo non critico e si è arrestato immediatamente.

2. Esplora file

Il File Browser ha fornito accesso completo al filesystem. Abbiamo navigato fino alla directory principale (/) e visualizzato tutte le 24 directory di sistema: bin, boot, dev, etc, home, lib e altre.

Operazioni disponibili:

- Naviga in qualsiasi directory

- Scarica i file

- Carica i file

- Rinominare file e cartelle

- Elimina elementi

- Crea nuove cartelle

Abbiamo testato il caricamento di un file e questo è apparso immediatamente nella directory di destinazione. Ciò elimina la necessità di connessioni SFTP/RDP separate per il download dei file di log o il caricamento delle configurazioni.

3. Responsabile del servizio

Il gestore dei servizi ha elencato tutti i 176 servizi di sistema, inclusi il loro stato attuale e la configurazione di avvio. Per ciascun servizio:

- Visualizza lo stato attuale (In esecuzione, Arrestato)

- Avviare o interrompere i servizi

- Riavvia i servizi

- Modifica il tipo di avvio (Automatico, Manuale, Disabilitato)

Abbiamo testato l'arresto e il riavvio di un servizio non critico. Le modifiche vengono applicate in pochi secondi e gli aggiornamenti di stato riflettono il nuovo stato.

4. Registro di sistema remoto (solo per Windows)

I dispositivi Windows mostravano un quarto strumento: Registro di sistema remoto. Questo forniva l'accesso completo al registro tramite browser, permettendoci di navigare tra gli hive del registro, aggiungere chiavi, modificare valori ed eliminare voci. La modifica del registro tramite un'interfaccia web può sembrare rischiosa, ma la funzionalità corrisponde esattamente a quella locale.

Scheda Attività

La scheda Attività forniva una registrazione completa di tutti gli eventi del dispositivo. Le opzioni di filtro includevano:

- Intervalli di date personalizzati

- Utenti specifici (mostra solo le azioni di un singolo utente)

- Tipi di azione

Il filtro per tipo di azione ha rivelato migliaia di categorie predefinite:

Tipi di azione disponibili:

- Volume del disco rimosso

- Memoria aggiunta/rimossa

- Scheda di rete aggiunta/configurazione modificata/eliminata/stato modificato

- Processo avviato/arrestato

- Controller RAID aggiunto

- Installazione/rimozione di software

- Modifiche hardware

- Accesso/disconnessione utente

- Sessioni di controllo remoto

- Modifiche ai file

- Modifiche al servizio

- Modifiche alla configurazione di rete

- Eventi di sicurezza

Questo livello di granularità nella registrazione dei dati superava quello del Visualizzatore eventi di Windows. Potevamo rispondere rapidamente alla domanda "chi ha installato quale software in quale data" senza dover analizzare ID di evento criptici.

Scheda Vulnerabilità

La scheda Vulnerabilità elenca i problemi di sicurezza del sistema operativo e del software installato. I nostri server appena installati non hanno mostrato alcuna vulnerabilità (0 risultati). Questa sezione verrà popolata con gli identificativi CVE e i consigli per l'applicazione delle patch man mano che il sistema invecchia e vengono scoperte nuove vulnerabilità.

Scheda Impostazioni

La scheda Impostazioni conteneva la configurazione del dispositivo e le assegnazioni dei criteri, organizzate in tre sezioni:

Generale: Informazioni sul dispositivo (nome, nome visualizzato, ruolo, organizzazione, posizione, utente assegnato)

Politiche: Politiche di configurazione applicate

Applicazioni: Applicazioni o estensioni NinjaOne installate

Attività pianificate e automazione

Dalla pagina Panoramica, abbiamo cliccato sul pulsante "Crea" e selezionato "Attività pianificata".

L'interfaccia di pianificazione includeva:

- Nome e descrizione dell'attività

- Frequenza di ripetizione (giornaliera, settimanale, mensile, personalizzata)

- Intervallo di ricorrenza

- Data e ora di inizio con fuso orario

- Data di fine (o mai)

- Interruttore di attivazione/disattivazione

Libreria di automazione

Abbiamo cliccato sulla scheda Automazioni e selezionato "Aggiungi automazione" per esplorare le azioni disponibili.

La libreria conteneva numerose automazioni predefinite, filtrabili per:

- Sistema operativo

- Tipo (nativo, script, ecc.)

- Lingua

- Categorie

Abbiamo selezionato "Cancella registri eventi" e "Svuota cestino" come esempi.

Le attività venivano visualizzate in ordine di trascinamento, consentendoci di sequenziare le operazioni.

Selezione del bersaglio

La scheda Destinazioni ci consente di selezionare i dispositivi che riceveranno l'attività pianificata. Abbiamo selezionato il computer CALIFORNIA. La distribuzione su più dispositivi funziona allo stesso modo: selezionare più dispositivi per la distribuzione simultanea.

Quando abbiamo cliccato su Salva, NinjaOne ha richiesto la verifica a due fattori. Le attività pianificate possono eseguire operazioni critiche per il sistema (come la cancellazione dei registri eventi), quindi l'autenticazione a due fattori per la creazione delle attività è opportuna.

Modalità di manutenzione

Il pannello di controllo includeva una funzione "modalità di manutenzione". Era possibile specificare intervalli di date/ore da sospendere:

- Avvisi

- Attività programmate

- Controlli di monitoraggio

Ciò previene i falsi allarmi durante gli interventi di manutenzione programmati.

Applicazione di patch al sistema operativo e al software

Esplorando la dashboard, abbiamo notato che l'opzione "Aggiornamenti del sistema operativo" era disabilitata per impostazione predefinita. Dopo averla abilitata, è apparsa una nuova scheda "Aggiornamenti" nella navigazione del dispositivo.

Abbiamo cliccato sulla scheda "Patching" e abbiamo immediatamente visualizzato le patch del sistema operativo disponibili. Selezionando una patch, venivano visualizzate due opzioni: "Applica ora" e "Rifiuta".

Abbiamo testato l'applicazione della patch su uno dei nostri server. La patch è stata distribuita con successo.

L'applicazione delle patch software funzionava in modo simile. Quando erano disponibili nuove patch software, NinjaOne visualizzava le notifiche in due punti:

- Avviso nella dashboard principale

- Elenco delle patch nella sezione Patching

Le opzioni di implementazione hanno garantito flessibilità:

- Applicabile solo a questo dispositivo

- Applica i criteri a tutti i dispositivi che utilizzano tali criteri.

Abbiamo applicato una patch solo al server SEOUL per testare l'applicazione delle patch ai singoli dispositivi. Questo duplice metodo di distribuzione, a livello di singolo dispositivo o a livello di flotta in base a criteri specifici, offre agli amministratori un controllo preciso sulle strategie di implementazione delle patch.

2. Gestisci il motore

Si è aperta la dashboard di ManageEngine, che mostrava un elenco di tutti i computer registrati.

La barra di navigazione superiore conteneva i collegamenti ai moduli:

- Configurazioni

- Minacce e patch

- Distribuzione del software

- Inventario (vista attuale)

- Gestione dei dispositivi mobili

- Amministratore

- Browser

- Gestione di BitLocker

- Agente

Questi moduli fornivano una panoramica completa dell'intera flotta quando venivano acceduti dal menu principale. Ad esempio, cliccando su Distribuzione software venivano visualizzate le statistiche di distribuzione su tutti i dispositivi:

Il modulo Minacce e patch visualizzava i riepiloghi delle vulnerabilità e lo stato delle patch per l'intera infrastruttura:

Queste dashboard a livello di flotta sono presenti in tutte e tre le piattaforme RMM. Per questo confronto ci siamo concentrati sulle funzionalità di gestione dei singoli dispositivi.

Visualizzazione dei dettagli del dispositivo

Abbiamo cliccato sul server IRLANDA dall'elenco dei computer. Si è aperta la pagina del dispositivo con diverse schede: Riepilogo, Sistema, Hardware, Software, Certificati, Dettagli file, Sicurezza, Controllo USB e Cronologia.

Viene visualizzata la scheda Riepilogo.

Utilizzo del disco (al centro): un grafico a ciambella mostra lo spazio utilizzato (2 GB) rispetto allo spazio libero (99 GB) con l'etichetta dell'unità C:.

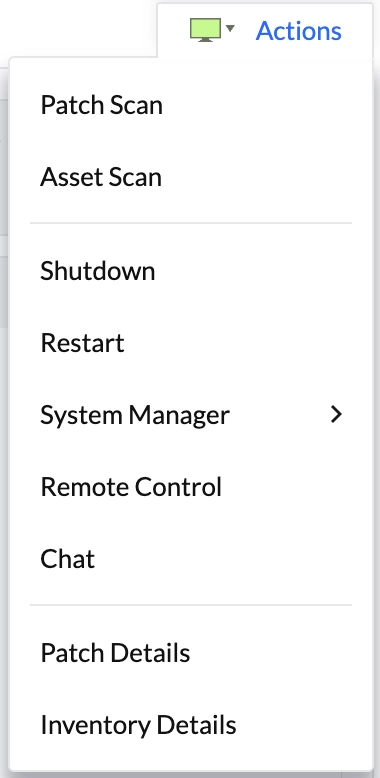

Menu Azioni rapide

Facendo clic sul pulsante Azioni in alto a destra, si apre un menu a tendina:

Con un solo clic potremmo avviare scansioni, riavviare il server o accedere agli strumenti di gestione.

Test delle azioni rapide

Siamo tornati al menu a tendina Azioni per testare le operazioni disponibili. Abbiamo cliccato su "Scansione patch". Il sistema ha immediatamente confermato l'avvio della scansione. Allo stesso modo, cliccando su "Scansione risorse" è stata avviata immediatamente una scansione dell'inventario delle risorse.

Abbiamo saltato i test di Spegnimento e Riavvio poiché la loro funzionalità ci è sembrata semplice.

Il sottomenu Gestione sistema conteneva diversi strumenti di amministrazione remota. Li abbiamo esaminati uno per uno.

Facendo clic su Gestione attività si è aperta una nuova pagina che mostrava tutti i processi in esecuzione.

Potremmo:

- Ricerca di processi specifici

- Ordina per qualsiasi colonna

- Visualizza informazioni dettagliate (PID, percorso, utilizzo delle risorse)

- Termina qualsiasi processo utilizzando il pulsante di arresto a destra

Anche Gestione attività presentava una scheda "Programmi di avvio", ma non restituiva alcun risultato, il che è insolito per un'installazione di Windows Server.

Fibre

Lo strumento Servizi visualizzava tutti i 252 servizi di sistema con funzionalità di gestione complete.

Facendo clic sul menu delle azioni per qualsiasi servizio, venivano visualizzate le seguenti opzioni:

- Stato

- FERMARE

- RICOMINCIA

- Inizio Tipo

- AUTO

- DISABILITA

Ciò ha fornito la funzionalità di gestione dei servizi mancante nella vista Servizi della scheda Sistema. Potevamo avviare, arrestare e riavviare i servizi e modificarne la configurazione di avvio, il che è essenziale per la risoluzione dei problemi e la manutenzione.

Command Prompt

Lo strumento Command Prompt ha aperto un terminale basato su browser con due schede: Command Prompt e PowerShell.

Potremmo scegliere tra:

- Command Prompt o PowerShell (schede)

- Utente SYSTEM o Amministratore (menu a tendina)

Questa flessibilità era in linea con l'offerta di terminali di NinjaOne, sebbene NinjaOne fornisse anche opzioni a 32/64 bit per Windows.

Redattore del registro

Lo strumento Registro di sistema apriva un editor del registro di sistema basato sul web. La modifica remota del registro tramite browser elimina la necessità di accesso RDP per modificare le configurazioni di sistema. NinjaOne offriva questa funzionalità anche per i dispositivi Windows.

Dettagli della patch

Facendo clic su Dettagli patch siamo tornati all'interfaccia di applicazione delle patch che avevamo visto in precedenza. Ricordate, avevamo avviato una scansione delle patch dal menu Azioni.

Le sei patch mancanti sono apparse in una tabella con delle caselle di controllo. Abbiamo selezionato tutte e sei le patch e fatto clic su "Installa/Pubblica patch".

Anziché procedere immediatamente all'installazione, ManageEngine ha aperto una schermata di configurazione. La pagina di configurazione conteneva diverse sezioni.

Chiacchierata

Facendo clic sull'opzione Chat si è aperta una finestra di messaggistica.

Abbiamo digitato un messaggio ed è apparso immediatamente nella finestra della chat. Il messaggio è stato inviato direttamente a chiunque utilizzasse il server IRLANDA. Sul server si è aperta una nuova finestra del browser che mostrava il messaggio in arrivo:

Questa funzionalità di messaggistica diretta non era presente nella chat di NinjaOne; NinjaOne funzionava solo all'interno di sessioni di controllo remoto attive. Acronis offriva una chat autonoma, ma senza allegati.

L'implementazione di ManageEngine includeva il supporto per gli allegati. Abbiamo testato l'invio di un'immagine:

Scheda Sistema

La scheda Sistema conteneva quattro sottosezioni nella barra laterale sinistra: Servizi, Utenti, Gruppi, Driver e Condivisioni.

Abbiamo cliccato su Utenti per visualizzare tutti gli account utente presenti sul server.

La sezione Utenti visualizzata:

- Opzioni di filtro: Tutti i domini, Nome del gruppo, ricerca personalizzata

- Pulsante Genera report

- Tabella utenti con le colonne: Nome, Tipo di account, Descrizione, Dominio, Nome completo, SID, Stato

Sono emersi quattro resoconti:

- Amministratore (Account normale, stato OK)

- Account predefinito (stato degradato)

- Ospite (stato degradato)

- WDAGUtilityAccount (stato degradato)

Facendo clic sull'account Amministratore si aprivano informazioni dettagliate sull'utente:

La finestra di dialogo con i dettagli dell'utente mostrava:

Abbiamo cercato nell'interfaccia opzioni di gestione del servizio: avviare, arrestare, riavviare o modificare il tipo di avvio. Non ne abbiamo trovata nessuna. La vista Servizi forniva informazioni di sola lettura. NinjaOne offriva una gestione completa del servizio tramite il suo strumento Service Manager.

Scheda hardware

La scheda Hardware visualizzava le specifiche hardware complete, organizzate per categoria di componente.

Ciascuna categoria di hardware forniva specifiche dettagliate simili.

Scheda Software

La scheda Software mostrava le applicazioni installate, suddivise in due sottosezioni: Applicazioni desktop e Software a consumo.

La visualizzazione delle app desktop includeva i seguenti filtri:

- Menu a tendina Installa/Disinstalla software

- Filtra per: Tutti i software, Tutti gli utenti, Compatibilità con il sistema operativo

Scheda Sicurezza

La scheda Sicurezza conteneva quattro sottosezioni: BitLocker, Antivirus, Firewall e Patch mancanti.

Scheda Cronologia

La scheda Cronologia teneva traccia delle modifiche di sistema nel tempo, suddivise in due sottosezioni: Cronologia delle verifiche e Cronologia degli accessi utente.

La cronologia delle verifiche mostrava gli eventi con data e ora e dettagli espandibili.

La cronologia degli accessi utente mostra le attività di accesso e disconnessione:

3. Acronis

Aprendo la sezione dispositivi, tutte le macchine vengono visualizzate in un'unica tabella. Ogni riga mostra il tipo di dispositivo, il nome, l'account associato, il punteggio CyberFit, lo stato di protezione, l'origine, lo stato di ripristino di emergenza e l'ora dell'ultimo backup.

Un limite risulta immediatamente evidente: i sistemi Windows e Linux non sono inizialmente separati. Il tipo di dispositivo è indicato con delle icone (ad esempio, VM), ma non esiste un raggruppamento basato sul sistema operativo né un filtro predefinito. In ambienti di grandi dimensioni, questo rende la scansione iniziale meno efficiente.

Cliccando su un server Windows non si apre una pagina dedicata al dispositivo; al contrario, un pannello scorre dal lato destro dello schermo. Questo approccio basato su pannelli consente agli utenti di rimanere all'interno dell'elenco principale dei dispositivi mentre interagiscono con una macchina specifica. Funziona bene per controlli rapidi, ma lo spazio orizzontale limitato fa sì che un'analisi più approfondita risulti compressa rispetto a un layout a pagina intera.

La prima sezione visualizzata nel pannello laterale è il punteggio CyberFit. Si tratta del sistema di punteggio proprietario di Acronis che valuta il dispositivo in base a una serie predefinita di controlli di sicurezza.

Aprendo i dettagli del punteggio, vengono elencate diverse aree, tra cui lo stato del backup, la configurazione del firewall, la crittografia del disco, l'utilizzo della VPN e il traffico NTLM.

In pratica, alcuni di questi controlli hanno prodotto risultati fuorvianti. La crittografia del disco è stata segnalata come mancante anche se il server è in esecuzione su AWS con la crittografia abilitata a livello di infrastruttura. Anche l'utilizzo della VPN è stato segnalato come un problema, nonostante l'accesso fosse limitato tramite una VPN esterna e controlli a livello di rete. Questi risultati suggeriscono che la logica di valutazione analizza il server in modo isolato e non tiene conto delle protezioni basate sul cloud o sulla rete.

Di conseguenza, il punteggio CyberFit è più adatto come indicatore generale che come valutazione affidabile della sicurezza.

Aprendo la sezione Monitoraggio, per impostazione predefinita non vengono visualizzate metriche. L'interfaccia mostra invece un messaggio che indica che non è stato applicato alcun piano di monitoraggio.

Ciò significa che il monitoraggio non si avvia automaticamente. L'utente deve attivarlo esplicitamente selezionando un piano prima che i dati siano disponibili.

Quando si applica un piano di monitoraggio, il sistema richiede l'attivazione dell'autenticazione a due fattori. Tale procedura è obbligatoria prima di poter procedere, aggiungendo un ulteriore livello di sicurezza per le azioni amministrative.

Dopo aver abilitato l'autenticazione a due fattori, la piattaforma presenta un elenco di piani di monitoraggio predefiniti. Questi includono sia il monitoraggio generico che raccomandazioni specifiche per il sistema operativo.

Anche quando si seleziona un server Windows, vengono visualizzati anche i piani per macOS, il che rende la selezione meno intuitiva. Il piano corretto deve essere scelto manualmente.

Una volta applicato il piano di monitoraggio di Windows, il sistema inizia a raccogliere dati di base sulle prestazioni, come l'utilizzo della CPU, l'utilizzo della memoria, l'attività del disco e il traffico di rete. A differenza di NinjaOne, che raccoglie automaticamente queste metriche, Acronis richiede una configurazione manuale.

Accedendo alla sezione Ripristino di emergenza, all'utente viene immediatamente richiesto di configurare un piano di ripristino. Poiché non è stato impostato alcun piano, l'interfaccia non mostra ulteriori informazioni. Quest'area non è stata ulteriormente esplorata in quanto esula dall'ambito del monitoraggio del comportamento.

La sezione Ripristino elenca i backup disponibili e spiega che le operazioni di ripristino vengono eseguite selezionandone uno.

L'interfaccia offre due percorsi di ripristino: il ripristino dell'intero computer o il ripristino di singoli file e cartelle. Sebbene le opzioni siano chiare, il processo di ripristino sottostante, soprattutto per i ripristini completi del sistema, non è visibile in questa fase e richiede ulteriori test.

Selezionando l'opzione Desktop remoto si apre una piccola finestra modale anziché una pagina separata.

La finestra di dialogo chiede se la sessione debba consentire il controllo completo o essere di sola visualizzazione. Permette inoltre di scegliere tra due metodi di connessione: NEAR o RDP standard. È disponibile anche un'opzione di connessione basata sul web, sebbene le sue limitazioni e funzionalità debbano essere testate separatamente.

Nella sezione Impostazioni, il comportamento della connessione viene configurato separatamente per NEAR e RDP.

Per le connessioni RDP, l'interfaccia consente di controllare la qualità video, il trasferimento audio e l'accesso alla stampante. Queste opzioni vengono applicate prima dell'avvio della sessione, eliminando la necessità di modificare le impostazioni all'interno del sistema operativo remoto.

Quando si apre la scheda Gestisci di un dispositivo, l'interfaccia presenta una serie di azioni dirette che possono essere eseguite da remoto.

Da questo menu è possibile svuotare il cestino, disconnettere l'utente attualmente attivo, mettere il computer in modalità sospensione, riavviarlo o spegnerlo.

Nel complesso, questa sezione si concentra su azioni rapide e senza intoppi, piuttosto che su lunghe sessioni interattive.

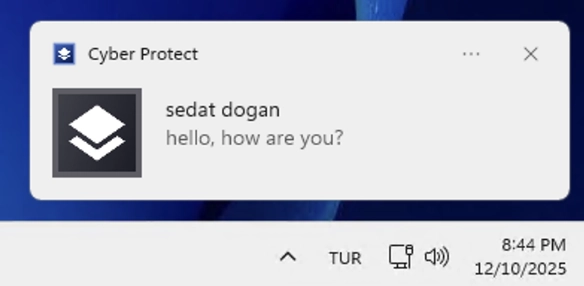

Al primo accesso alla sezione Chat , il sistema richiede l'attivazione di un piano di gestione remota. Senza un piano attivo, la funzionalità di chat non è disponibile. Dopo aver attivato il piano richiesto, l'interfaccia di chat diventa attiva.

La schermata iniziale della chat mostra un elenco degli utenti attualmente connessi al computer selezionato. In questo caso, il server aveva una singola sessione amministratore attiva, che è apparsa immediatamente nell'elenco. Negli scenari con workstation, questo elenco includerebbe più utenti se fossero attive più sessioni contemporaneamente.

Per avviare una chat non è necessaria una connessione desktop remoto. I messaggi inviati dalla console Acronis vengono recapitati istantaneamente al computer come notifiche di sistema. Sul lato Windows, il messaggio appare nell'angolo in basso a destra dello schermo, in modo simile a un avviso di sistema nativo.

Cliccando sulla notifica del server si apre una finestra di chat dedicata. Questa finestra consente la messaggistica in tempo reale tra il tecnico e l'utente connesso al dispositivo. L'esperienza è più simile a quella di un'app di messaggistica che a quella di una semplice interfaccia di supporto.

Questa è una differenza notevole rispetto a NinjaOne. In NinjaOne, la chat è legata a una sessione di controllo remoto attiva. In Acronis, la chat funziona in modo indipendente, consentendo la comunicazione con gli utenti senza assumere il controllo della macchina.

L'apertura del software Deploy avvia un pannello laterale in cui vengono definite le attività di installazione del software.

Inizialmente, non sono disponibili pacchetti software. L'interfaccia invita l'utente a caricare pacchetti personalizzati o a esplorare la libreria software integrata.

Scegliendo di esplorare la libreria si apre un catalogo software completo. Questo catalogo include una vasta gamma di applicazioni preconfigurate, sia open source che proprietarie. Ogni voce mostra il nome del software, il fornitore, la versione, il tipo di licenza e la data di rilascio.

Selezionando un'applicazione come Adobe Reader si apre una schermata di configurazione. Da lì, è possibile scegliere la versione, la lingua e l'architettura di sistema esatte prima di aggiungere il pacchetto.

Una volta aggiunto, il software diventa disponibile per la distribuzione. Il processo non richiede installazioni manuali o script. Dopo l'avvio della distribuzione, l'avanzamento viene visualizzato nella sezione Attività.

In questo test, Adobe Reader è stato installato sul server in poco più di due minuti. I tempi di inizio e fine sono stati registrati chiaramente e l'applicazione è apparsa sul desktop immediatamente dopo il completamento. L'installazione è avvenuta in modo silenzioso e non ha interrotto la sessione utente attiva.

Questo flusso di lavoro per la distribuzione del software è significativamente più completo di quello disponibile in NinjaOne, principalmente grazie alla libreria integrata e al controllo a livello di versione.

Tornando ai dettagli del server e aprendo la scheda Inventario , è possibile accedere all'inventario completo del sistema. Le informazioni sono suddivise in software, hardware e dispositivi collegati tramite USB.

La sezione software elenca in dettaglio i programmi installati, inclusi nomi e versioni. Le informazioni sull'hardware vanno oltre le specifiche di base e includono la scheda madre, il processore, la memoria, l'unità di archiviazione, le schede di rete e i dettagli a livello di sistema.

I dispositivi USB vengono visualizzati separatamente, in modo da chiarire se sono collegate periferiche esterne.

L'inventario non è statico. L'utilizzo dell'opzione "Avvia scansione" avvia una nuova scansione che aggiorna manualmente tutti i dati dell'inventario, anziché attendere un aggiornamento programmato.

Rispetto a NinjaOne, il livello di dettaglio qui è notevolmente superiore, soprattutto per quanto riguarda i componenti software e hardware installati.

Aprendo la scheda "Visualizza sulla mappa" viene mostrata la posizione fisica del server su una mappa. La visualizzazione include anche la cronologia delle posizioni e gli spostamenti, se disponibili.

Questa funzionalità è particolarmente utile per i laptop e i dispositivi mobili dei dipendenti, dove i cambiamenti di posizione sono importanti. L'esperienza è simile alla funzione "Dov'è" di Apple. Questo tipo di tracciamento della posizione non era presente in NinjaOne e aggiunge un ulteriore livello di visibilità per i dispositivi distribuiti o remoti.

Accedendo alla scheda Patch , viene visualizzato immediatamente un lungo elenco di patch disponibili. Nessuna di queste patch era visibile o gestibile da NinjaOne nello stesso ambiente.

Ogni patch riporta il suo livello di gravità, il che semplifica la definizione delle priorità. La piattaforma visualizza anche un indicatore di stabilità per ogni patch, aiutando a distinguere tra aggiornamenti più sicuri e quelli che potrebbero richiedere cautela.

Dopo aver selezionato le patch, il passaggio alla sezione "Opzioni di riavvio" consente di avere il pieno controllo su ciò che accade al termine dell'installazione. È possibile installare tutte le patch e riavviare il sistema solo se necessario. Il riavvio può essere posticipato, programmato o completamente saltato, a seconda che un utente sia connesso o meno.

Aprendo la scheda Dettagli viene visualizzato un riepilogo consolidato del dispositivo. Questo include gli identificativi di sistema, le informazioni sul sistema operativo, la versione dell'agente, i componenti installati e i dettagli di rete.

Un limite emerge con chiarezza: l'indirizzo IP visualizzato è solo quello locale. Per i server basati su cloud, sarebbe più utile visualizzare sia l'indirizzo IP locale che quello pubblico. Avere a disposizione solo l'indirizzo interno rende più difficile l'identificazione dall'esterno.

La scheda Attività elenca una cronologia completa delle azioni eseguite sul server. Questa include modifiche al piano di monitoraggio, distribuzioni di software, scansioni, installazioni di patch e altre operazioni di sistema.

Ogni voce include timestamp e informazioni sullo stato, il che rende facile capire cosa è successo e quando. Questo funge da registro completo delle attività del dispositivo.

Aprendo la scheda Avvisi, viene visualizzato un consiglio di sicurezza che suggerisce di disabilitare l'esecuzione automatica di Windows per i supporti rimovibili. L'avviso spiega perché ciò rappresenta un rischio per la sicurezza e consiglia di disabilitarlo.

Ciò che spicca qui è il menu delle azioni di risposta . Invece di mostrare solo un avviso, la piattaforma offre diverse modalità di risposta. È possibile connettersi alla macchina, eseguire uno script, aprire una sessione della riga di comando o disabilitare direttamente la funzione AutoRun dall'avviso stesso.

In questo caso, selezionando l'opzione per disabilitare AutoRun, l'avviso è stato risolto immediatamente. L'azione è stata registrata e l'avviso è stato eliminato. Questo trasforma gli avvisi da notifiche passive in attività concrete, il che rappresenta un chiaro punto di forza.

L'opzione "Aggiungi al gruppo" consente di assegnare il server a uno o più gruppi. L'assegnazione a un gruppo diventa fondamentale in seguito, quando si eseguono operazioni in blocco, come l'applicazione di patch o l'esecuzione di script su più dispositivi.

L'opzione Elimina rimuove completamente il dispositivo dalla piattaforma. Si tratta di un'azione diretta a livello di dispositivo, non di un'operazione a livello di account.

Tornando alla scheda Monitoraggio dopo la configurazione, si può notare che i dati sulle prestazioni sono ora disponibili. CPU, memoria, attività del disco e velocità di trasferimento vengono visualizzati sotto forma di grafici in tempo reale.

Ciò conferma che il monitoraggio inizia solo dopo l'applicazione di un piano, ma una volta attivo, i dati vengono raccolti e visualizzati senza ulteriori configurazioni.

Ambiente di test e metodologia

Abbiamo predisposto 7 istanze EC2 in 6 regioni AWS per simulare un ambiente aziendale distribuito.

Le istanze Mac richiedono hardware dedicato con un'allocazione minima di 24 ore. Abbiamo incluso macOS nonostante il costo più elevato perché molti ambienti IT gestiscono flotte con sistemi operativi misti.

Installazione dell'agente: abbiamo misurato il tempo intercorso tra l'esecuzione del programma di installazione e la visualizzazione del dispositivo nella dashboard. Per i programmi di installazione silenziosa, abbiamo verificato se fornivano un feedback di completamento. Abbiamo monitorato:

- Durata dell'installazione (secondi)

- Passaggi necessari (clic, comandi, configurazione manuale)

- Notifiche post-installazione

- Riutilizzabilità del programma di installazione su più dispositivi

- Chiarezza della documentazione

Dashboard e monitoraggio Abbiamo valutato la densità delle informazioni e l'usabilità delle pagine dei dettagli del dispositivo. Abbiamo testato:

- Metriche in tempo reale (CPU, memoria, disco, rete)

- Opzioni relative all'intervallo temporale per i dati storici

- Tipi di accesso al terminale (CMD, PowerShell, Bash, root)

- Gestione dei processi (visualizzazione, arresto, modifiche di priorità)

- Funzionalità di esplorazione file (caricamento, download, eliminazione, rinomina)

- Gestione del servizio (avvio, arresto, modifica delle impostazioni di avvio)

- Dettagli del registro attività

- visibilità dei porti aperti

- Inventario del software

- Editor del registro di sistema (solo per Windows)

I risultati riflettono la nostra specifica infrastruttura AWS. Le prestazioni possono variare in base all'area geografica, al provider Internet e alla posizione dei data center dei fornitori.

Che cosa fa un software RMM?