I sistemi non aggiornati rappresentano un facile bersaglio per gli aggressori. Un singolo server obsoleto o una workstation dimenticata diventano un punto di ingresso. Il software di gestione delle patch automatizza il processo di individuazione, test e distribuzione degli aggiornamenti prima che le vulnerabilità si trasformino in violazioni.

- Abbiamo analizzato le principali soluzioni di gestione delle patch in base a funzionalità, recensioni degli utenti e prezzi.

- Inoltre, abbiamo effettuato un benchmark su tre piattaforme : NinjaOne, Acronis e ManageEngine Desktop Central, implementandole su server di test identici.

I 12 migliori software analizzati

*Basato sul numero totale di recensioni e sulla valutazione media (su una scala di 5 punti) delle principali piattaforme di recensione software.

Consulta i criteri di selezione del fornitore .

1. Gestione delle patch di NinjaOne

NinjaOne applica le patch a Windows, macOS e Linux da un'unica console. Il sistema analizza gli endpoint, identifica le patch mancanti e le distribuisce automaticamente o secondo una pianificazione definita dall'utente.

Copertura multipiattaforma senza bisogno di strumenti separati. La maggior parte dei gestori di patch funziona bene con Windows, ma ha difficoltà con Linux e macOS. NinjaOne li tratta tutti e tre allo stesso modo.

Dettagli sull'automazione: Imposta le regole di approvazione una sola volta. Le patch di sicurezza critiche vengono distribuite automaticamente. Gli aggiornamenti delle funzionalità attendono l'approvazione manuale. Il sistema genera registri di distribuzione per gli audit di conformità, utili quando gli enti regolatori chiedono: "Mostrami la prova che hai applicato la patch CVE-2024-XXXX".

Prezzi: Modello di pagamento per singolo endpoint:

- Oltre 10.000 endpoint: 1,50 $ al mese per dispositivo

- 50 o meno endpoint: 3,75 dollari al mese per dispositivo

- Prezzi basati sul volume tra

Guarda la demo interattiva di NinjaOne sulla gestione autonoma delle patch.

2. Acronis Cyber Protect Cloud

Cyber Protect Cloud combina la gestione delle patch con il backup, il ripristino di emergenza e la sicurezza informatica in un'unica piattaforma. L'approccio integrato consente di creare snapshot dei sistemi prima dell'applicazione delle patch e di ripristinare la versione precedente in caso di problemi causati dagli aggiornamenti.

Rilevamento delle patch: i nostri test di benchmark hanno rivelato che Acronis ha rilevato patch che NinjaOne non aveva individuato su server identici. Quando abbiamo controllato lo stesso server Windows su entrambe le piattaforme nello stesso giorno, NinjaOne non ha mostrato alcuna patch in sospeso, mentre Acronis ne ha trovate a decine. Se il tuo strumento non rileva patch disponibili, non puoi distribuirle, lasciando i sistemi esposti anche se le correzioni esistono.

Valutazione di gravità e stabilità: ogni patch mostra la sua classificazione di gravità (Critica, Importante, Moderata, Bassa) insieme a un indicatore di stabilità che segnala le patch con problemi noti. Questo consente di dare priorità agli aggiornamenti di sicurezza critici ed evitare di distribuire patch problematiche prima che Microsoft rilasci le correzioni. NinjaOne non mostra queste informazioni nella stessa schermata.

Pianificazione del riavvio: Acronis offre quattro criteri di riavvio: immediato, programmato, solo se necessario o mai. Questo è il controllo del riavvio più granulare tra le tre piattaforme che abbiamo testato, ed è importante per i server di produzione dove i riavvii non necessari causano tempi di inattività.

Nota per l'installatore: l'agente Acronis è di grandi dimensioni (circa 1 GB su Linux) perché raggruppa backup, gestione delle patch e EDR in un unico agente. Se si distribuisce Acronis esclusivamente per l'applicazione delle patch, questo overhead rappresenta un costo reale. Se lo si distribuisce per backup + patch + EDR contemporaneamente, l'approccio con un singolo agente elimina la necessità di distribuzioni separate per ogni strumento. Le prestazioni della CDN sono risultate scarse nel nostro test nella regione di Mumbai: un download di 588 MB ha richiesto 45 minuti.

2. SolarWinds Gestore delle patch

SolarWinds Patch Manager si integra con l'ecosistema SolarWinds più ampio (Network Performance Monitor, Server & Application Monitor, ecc.).

Funzionalità di applicazione patch: Applicazione automatica di patch per server e workstation Windows. L'integrazione con WSUS estende le funzionalità native di applicazione patch di Microsoft con reportistica e controllo migliorati.

Orientato alle aziende: gestisce migliaia di endpoint in più sedi. I report dettagliati mostrano la conformità delle patch per reparto, posizione o tipo di dispositivo, risultando utili per i team IT e di conformità aziendali.

3. Atera

Atera integra la gestione delle patch con RMM , desktop remoto , sistema di ticketing e rilevamento della rete. I team IT ottengono tutto in un'unica piattaforma, eliminando la necessità di utilizzare diversi strumenti.

Approccio alla gestione delle patch: la scansione automatizzata identifica le patch mancanti in Windows e nelle applicazioni di terze parti. Distribuisci le patch singolarmente o in batch. Pianifica le distribuzioni durante le finestre di manutenzione per evitare di interrompere l'attività degli utenti.

4. Datto RMM

Datto integra RMM, gestione delle patch, PSA e backup in un'unica piattaforma. Acquisita da Kaseya nel 2022, continua a operare come prodotto indipendente.

Funzionalità di applicazione patch: distribuzione automatizzata di patch per sistemi operativi e applicazioni Windows. L'integrazione con il backup consente di creare snapshot del sistema prima degli aggiornamenti principali, in modo da poter ripristinare la versione precedente in caso di problemi causati dalle patch.

Focus sugli MSP: progettato per i fornitori di servizi gestiti. L'architettura multi-tenant consente di gestire più clienti da un'unica console, mantenendo i loro dati separati.

5. Applica una patch al mio PC

Patch My PC è specializzato nell'aggiornamento di applicazioni di terze parti per ambienti Microsoft (Configuration Manager e Intune). Non sostituisce l'applicazione delle patch al sistema operativo, ma la completa.

Cosa corregge: oltre 300 applicazioni di terze parti: Adobe Reader, Chrome, Firefox, Zoom, Slack, 7-Zip, VLC e molte altre. Queste applicazioni non vengono aggiornate da Windows Update, creando delle falle nella tua sicurezza.

Come funziona: si integra direttamente con ConfigMgr o Intune. Le nuove versioni delle applicazioni vengono distribuite automaticamente come pacchetti di distribuzione. Non è necessario scaricare, creare pacchetti o eseguire test manualmente.

6. N-abile N-centrale

N-central offre una soluzione RMM integrata con gestione delle patch, backup e automazione. La piattaforma si rivolge a MSP e team IT interni che gestiscono infrastrutture distribuite.

Funzionalità di gestione delle patch: scansione e distribuzione automatizzate per Windows, macOS e oltre 200 applicazioni di terze parti. L'approvazione delle patch può essere delegata a team diversi: ad esempio, il team di supporto può approvare gli aggiornamenti di Chrome mentre il team di sicurezza esamina le patch del sistema operativo.

Motore di automazione: crea script che vengono eseguiti prima o dopo l'applicazione delle patch. Ad esempio: arresta un servizio, applica una patch, riavvia il servizio, verifica che il servizio sia in esecuzione e invia una notifica.

7. LogMeIn Resolve

Precedentemente nota come GoTo Resolve, questa piattaforma combina la gestione delle patch con il supporto remoto, la gestione dei ticket e l'accesso remoto.

Approccio basato sulle patch: distribuzione automatizzata delle patch per Windows e le principali applicazioni. Il sistema assegna la priorità agli aggiornamenti di sicurezza critici e consente di posticipare gli aggiornamenti delle funzionalità.

8. Kaseya VSA

Il Virtual System Administrator (VSA) di Kaseya offre una soluzione RMM basata su cloud con funzionalità di gestione delle patch, sicurezza e automazione.

Funzionalità di applicazione patch: patch del sistema operativo Windows, applicazioni di terze parti e aggiornamenti dei driver. Il sistema può applicare patch ai dispositivi offline al momento della riconnessione, una funzione utile per i laptop che non sono sempre connessi alla rete.

Integrazione della sicurezza: VSA include il rilevamento e la risposta degli endpoint (EDR) insieme alla gestione delle patch. Rileva le minacce e correggi le vulnerabilità dalla stessa console.

9. Automox

Automox opera interamente nel cloud, senza necessità di server in locale. Gli agenti si connettono direttamente alla piattaforma cloud di Automox, il che lo rende ideale per team di lavoro distribuiti.

Applicazione di patch multipiattaforma: Windows, macOS, Linux e oltre 100 applicazioni di terze parti. Scrivi script personalizzati in PowerShell, Bash o Python per gestire i casi limite non coperti dalle policy predefinite.

Gestione basata su criteri: crea i criteri di applicazione delle patch una sola volta e applicali ai gruppi di dispositivi. I laptop potrebbero ricevere patch settimanalmente, mentre i server mensilmente durante le finestre di manutenzione. Il sistema applica automaticamente i criteri.

10. Microsoft Intune

Intune offre la gestione degli endpoint basata sul cloud con gestione delle patch integrata. Le organizzazioni che già utilizzano Microsoft 365 ottengono l'integrazione con Intune senza infrastrutture aggiuntive.

Cosa aggiorna Intune: aggiornamenti di Windows 10/11, inclusi aggiornamenti di funzionalità, qualità e driver. Funziona con Windows Update for Business per controllare i tempi di aggiornamento e i canali di distribuzione.

Limitazioni: Ottimo per Windows, debole per le applicazioni di terze parti. Avrai bisogno di strumenti aggiuntivi (come Patch My PC) per gestire Adobe, Chrome, Zoom e altri software non Microsoft.

11. Acronis Cyber Protect Cloud

Acronis combina la gestione delle patch con il backup, il ripristino di emergenza e la sicurezza informatica in un'unica piattaforma. L'approccio integrato consente di creare snapshot dei sistemi prima dell'applicazione delle patch e di ripristinare le versioni precedenti in caso di problemi causati dagli aggiornamenti.

Rilevamento delle patch: i nostri test di benchmark hanno rivelato che Acronis ha rilevato patch che NinjaOne non aveva individuato su server identici. Quando abbiamo controllato lo stesso server Windows tramite entrambe le piattaforme nello stesso giorno, NinjaOne non ha mostrato alcuna patch in sospeso, mentre Acronis ne ha trovate a decine.

Questo rilevamento completo è fondamentale per la conformità. Se il tuo strumento non rileva le patch disponibili, non puoi distribuirle, lasciando i sistemi vulnerabili anche se le correzioni esistono.

12. ManageEngine Desktop Central (Endpoint Central MSP)

ManageEngine offre la gestione delle patch come parte della sua piattaforma unificata di gestione degli endpoint. La soluzione supporta Windows, macOS, Linux e oltre 850 applicazioni di terze parti.

Dashboard centralizzata delle patch: la sezione "Minacce e patch" nel menu principale visualizza le statistiche delle patch per tutti i server gestiti. Visualizza a colpo d'occhio lo stato generale di conformità delle patch per l'intera infrastruttura, quali server sono aggiornati, quali non dispongono di aggiornamenti critici e quali hanno implementazioni in sospeso.

Risultati del benchmark sulla gestione delle patch

Abbiamo testato NinjaOne, Cyber Protect Cloud e ManageEngine Desktop Central su server identici, confrontando il rilevamento delle patch, la distribuzione e il flusso di lavoro.

- Rilevamento patch: Acronis ha rilevato il maggior numero di patch sullo stesso server Windows, verificato lo stesso giorno, mentre NinjaOne non ha rilevato patch in sospeso, nonostante Acronis ne avesse identificate a decine. Anche ManageEngine ha trovato delle patch. La mancata rilevazione di patch disponibili rappresenta un rischio di conformità, indipendentemente dalla velocità di distribuzione dello strumento.

- Distribuzione dell'agente: NinjaOne è risultato di gran lunga il più veloce, con tempi inferiori a 2 secondi su Windows e Linux, senza necessità di interventi manuali. Acronis ha richiesto 3-5 minuti per server Windows e 15-20 minuti per server Linux a causa di un programma di installazione da 1 GB e di errori di dipendenza. ManageEngine si è posizionato tra i due.

- Pianificazione del riavvio: Acronis offriva il massimo controllo, immediato, con orari specifici, solo se necessario o mai automatico. NinjaOne e ManageEngine offrivano una minore granularità di default, aspetto importante per la gestione del tempo di attività in produzione.

- Velocità di scansione delle patch: ManageEngine è risultato il più veloce nell'avviare una scansione, immediatamente con un solo clic dalla pagina dei dettagli del dispositivo. L'installazione delle patch richiede una fase di configurazione separata, che aggiunge tempo ma impone una pianificazione esplicita prima della distribuzione.

Distribuzione degli agenti

Prima di testare la gestione delle patch, abbiamo dovuto installare gli agenti su tutti e 7 i server. L'esperienza di implementazione è risultata notevolmente variabile.

- NinjaOne si installa in meno di 2 secondi su Windows e Linux. I programmi di installazione utilizzano token pre-autorizzati che registrano automaticamente i dispositivi senza necessità di intervento manuale. Un problema di registrazione su macOS riscontrato al primo tentativo è stato risolto al secondo.

- L'installazione di ManageEngine su Windows ha richiesto 20 secondi, inclusi il passaggio CAPTCHA e alcuni clic della procedura guidata. L'installazione su Linux si è completata in 5 secondi, ma gli URL di download con sessione bloccata hanno richiesto trasferimenti SCP manuali, aggiungendo 5-10 minuti per server. L'installazione su macOS è stata fluida. Le istruzioni di installazione erano nascoste nel file README anziché essere visualizzate nella pagina di download.

- Acronis è stato il più problematico. Windows richiedeva 3-5 minuti per server con registrazione web obbligatoria per dispositivo. Linux richiedeva 15-20 minuti per server: il programma di installazione è di 1 GB, il rilevamento delle dipendenze mancanti non è riuscito, gli strumenti di compilazione (GCC, make, build-essential) dovevano essere installati manualmente e il processo veniva eseguito in modalità single-thread al 100% su un core della CPU mentre gli altri tre rimanevano inattivi. L'installazione di macOS a Mumbai ha richiesto oltre 50 minuti a causa di una CDN lenta; un download di soli 588 MB ha richiesto 45 minuti. Nessun token pre-autorizzato: ogni dispositivo richiedeva una registrazione web individuale.

1. Gestione delle patch di NinjaOne

L'applicazione automatica delle patch al sistema operativo è disabilitata per impostazione predefinita, il che è una scelta ragionevole; l'applicazione automatica delle patch sui sistemi di produzione senza un'abilitazione esplicita è rischiosa. L'abilitazione di questa funzione ha aggiunto una scheda "Patching" all'interfaccia del dispositivo.

Applicazione di patch al sistema operativo

Facendo clic sulla scheda "Patch", si è avuta subito una sorpresa: una patch del sistema operativo in sospeso era già presente.

I dettagli della patch mostravano:

- Nome dell'aggiornamento: Aggiornamento per la piattaforma di sicurezza di Windows – KB5007651 (Versione 10.0.29429.1000)

- Categoria: Aggiornamenti delle definizioni

- Data di rilascio: 14/10/2025

- Riavvio necessario: No

- Fonte: Criteri di Windows Server

Applicazione di patch al software

Poco dopo aver applicato la patch del sistema operativo, è comparso un aggiornamento software. La notifica è apparsa contemporaneamente in due punti: un badge nella dashboard e una nuova voce nella sezione "Patch".

Quando abbiamo cliccato sul menu delle opzioni, sono apparse tre scelte:

1. Approva per questo dispositivo : Installa solo su questa macchina

2. Approva per le policy: Distribuisci a tutti i dispositivi utilizzando questa policy

3. Rifiuta : rifiuta la patch

Quando abbiamo cliccato sul menu delle opzioni, sono apparse tre scelte:

- Approva per questo dispositivo – Installa solo su questo computer

- Approva le policy : distribuisci questa policy a tutti i dispositivi.

- Rifiuta – Rifiuta la patch

Sistema di approvazione a doppio percorso

Questo approccio a doppio percorso gestisce scenari diversi. Devi testare una patch prima su un singolo sistema? Utilizza l'approvazione specifica per dispositivo. Devi implementare una patch verificata in tutto il nostro ambiente? Utilizza l'approvazione basata su criteri per applicare la patch a tutte le macchine contemporaneamente.

Abbiamo approvato l'aggiornamento Edge solo per il dispositivo SEOUL. La patch è stata applicata lì, ma non ha interessato i dispositivi CALIFORNIA, MUMBAI o altri sistemi. Le approvazioni specifiche per dispositivo rimangono isolate, come previsto, senza implementazioni impreviste su altre macchine.

Scheda Vulnerabilità

La scheda Vulnerabilità visualizza i problemi di sicurezza noti nel sistema operativo e nei pacchetti software installati. L'interfaccia mostra gli identificativi CVE, i livelli di gravità, i componenti interessati e le patch o le soluzioni disponibili.

Durante i test, questa scheda mostrava "Nessuna vulnerabilità" perché i dispositivi di test erano stati aggiornati di recente. Negli ambienti di produzione, invece, vediamo:

- Pacchetti obsoleti con vulnerabilità note

- Aggiornamenti di sicurezza mancanti

- Versioni software con CVE pubblicate

- Interventi di bonifica raccomandati

Possiamo filtrare le vulnerabilità in base a:

- Livello di gravità (mostra solo i problemi critici e ad alto rischio)

- ID CVE (ricerca di vulnerabilità specifiche)

- Software interessato (visualizza tutti i problemi relativi a una specifica applicazione)

- Stato della risoluzione (riparazione completata o vulnerabilità ancora presente)

Questa visualizzazione centralizzata delle vulnerabilità elimina la necessità di strumenti di scansione della sicurezza separati. Invece di eseguire scansioni con Nessus o OpenVAS, controlliamo la scheda Vulnerabilità per vedere cosa richiede attenzione. Le informazioni provengono dal database delle vulnerabilità di NinjaOne, che tiene traccia dei CVE e li associa alle versioni del software installato.

2. Acronis Gestione delle patch

Cliccando sulla scheda Patch, si notava immediatamente una differenza significativa rispetto a NinjaOne: nell'elenco comparivano decine di patch disponibili.

Non si tratta di una discrepanza di poco conto. Stiamo esaminando la stessa installazione di Windows Server, verificata nello stesso giorno, tramite due diverse piattaforme RMM. Una piattaforma non rileva alcun intervento necessario. L'altra piattaforma identifica la necessità di applicare numerose patch.

Ai fini della conformità alla sicurezza e della gestione delle vulnerabilità, questa lacuna è importante. Se il tuo strumento RMM non rileva le patch disponibili, non puoi distribuirle. Ti ritroverai con sistemi non aggiornati, anche se le correzioni sono disponibili in Windows Update.

L'elenco delle patch include colonne che non avevamo visto in NinjaOne:

Livello di gravità: ogni patch mostra la sua classificazione di sicurezza: Critica, Importante, Moderata o Bassa. Questa classificazione si basa sui livelli di gravità di Microsoft e aiuta a stabilire le priorità di implementazione. Gli aggiornamenti di sicurezza critici vengono gestiti prima delle aggiunte di funzionalità a bassa priorità.

Indicatore di stabilità : questa colonna mostra se una patch presenta problemi noti o è considerata stabile. Alcune patch includono bug che compromettono la funzionalità o causano problemi di compatibilità. Il punteggio di stabilità aiuta a prevenire la distribuzione di aggiornamenti problematici fino a quando Microsoft non rilascia le correzioni.

Durante la nostra revisione, la maggior parte delle patch ha mostrato lo stato "Stabile". Alcune hanno mostrato indicatori diversi, suggerendo che Acronis tiene traccia della qualità delle patch tramite telemetria o i metadati delle patch di Microsoft.

Dettagli della patch : ogni voce mostra il numero KB, la data di rilascio, se è necessario riavviare il sistema, i componenti interessati e lo stato dell'installazione.

Riavvio della configurazione – Controllo granulare

Facendo clic sulle opzioni di riavvio si sono aperti controlli di distribuzione che superavano quelli visti in NinjaOne.

Le politiche di riavvio disponibili:

- Riavvia subito dopo l'installazione: applica le patch e riavvia immediatamente

- Riavvia a un orario specifico: pianifica il riavvio per le finestre di manutenzione

- Riavvia solo se necessario: salta i riavvii per le patch che non li richiedono

- Non riavviare mai automaticamente: applica le patch ma lascia il controllo manuale dei tempi di riavvio.

Abbiamo selezionato "Riavvia solo se necessario" e fatto clic su "Installa tutte le patch".

Questo indica a Acronis: installa tutte le patch in sospeso, quindi riavvia il server solo se una o più patch lo richiedono. Gli aggiornamenti delle definizioni e le patch minori che funzionano senza riavvii non causeranno tempi di inattività non necessari.

3. Gestione centralizzata delle patch di ManageEngine Desktop

ManageEngine Desktop Central offre una sezione dedicata "Minacce e patch" accessibile dal menu principale. Questa visualizzazione centralizzata mostra le statistiche relative alle patch per tutti i server gestiti, consentendo agli amministratori di visualizzare a colpo d'occhio lo stato di conformità alle patch dell'intera infrastruttura.

Gestione delle patch a livello di dispositivo

Quando si accede a un singolo server (come il server IRLANDA utilizzato nei nostri test), la funzionalità di gestione delle patch è disponibile tramite diversi punti di accesso:

Scheda Sicurezza – Visibilità delle patch

La scheda Sicurezza offre visibilità immediata sulle patch mancanti. Questa funzionalità è disponibile in ManageEngine Desktop Central, ma era assente in NinjaOne durante i nostri test. L'interfaccia visualizza:

- Elenco degli aggiornamenti di sicurezza mancanti

- livelli di gravità delle patch

- Le patch disponibili sono pronte per l'implementazione.

Tuttavia, abbiamo scoperto che le patch non possono essere installate direttamente dalla scheda Sicurezza. La funzionalità di installazione si trova in un'altra sezione dell'interfaccia.

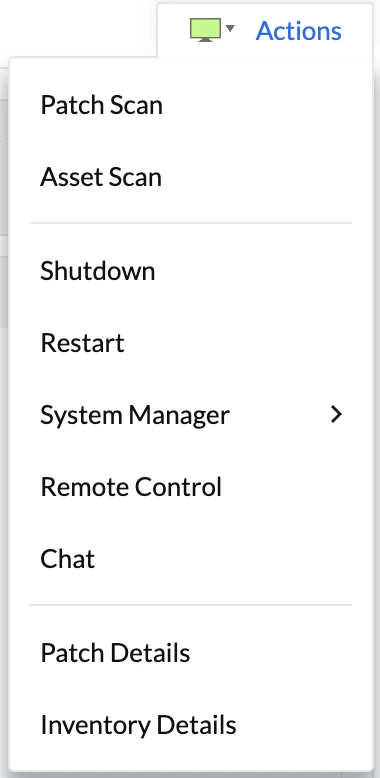

Dalla pagina dei dettagli del server, il pulsante Azioni nell'angolo in alto a destra consente un accesso rapido alle operazioni di applicazione delle patch:

Le azioni disponibili relative alla patch includono:

- Scansione patch : avvia una scansione immediata per individuare le patch mancanti.

- Scansione delle risorse : esegue una scansione completa dell'inventario.

Abbiamo testato la funzione Patch Scan, che ha avviato immediatamente una scansione del server per identificare gli aggiornamenti mancanti.

Gestore di sistema – Dettagli della patch

L'interfaccia principale per l'installazione delle patch è accessibile tramite il menu Gestione sistema, alla voce "Dettagli patch".

Interfaccia di installazione delle patch

Dopo aver eseguito una scansione delle patch, il menu Dettagli patch visualizza tutte le patch mancanti con le seguenti funzionalità:

- Elenco completo delle patch disponibili

- Selezione delle patch (singola o multipla)

- Opzioni di installazione

Configurazione dell'installazione

Quando si selezionano le patch da installare, ManageEngine Desktop Central non le applica immediatamente. Al contrario, visualizza una schermata di configurazione con le opzioni di distribuzione:

Le opzioni di configurazione includono:

- Pianificazione : quando installare le patch (immediatamente o in modo pianificato)

- Comportamento al riavvio : come gestire i riavvii necessari

- Selezione della destinazione : distribuzione su singoli dispositivi o su più server contemporaneamente

Questo approccio basato sulla configurazione iniziale offre un controllo granulare sulla distribuzione delle patch, simile alla distribuzione basata su policy che abbiamo visto in NinjaOne.

Distribuzione su più dispositivi

ManageEngine Desktop Central supporta la distribuzione di patch su più server in un'unica attività. Anziché distribuire le patch dispositivo per dispositivo, gli amministratori possono:

- Selezionare più server di destinazione

- Definire i programmi di implementazione

- Configurare le politiche di riavvio

- Distribuisci le patch sull'intera flotta in un'unica operazione

Questa capacità di implementazione in blocco è essenziale per gestire in modo efficiente infrastrutture di server di grandi dimensioni.

Confronto tra le soluzioni di gestione delle patch

Scegli NinjaOne se gestisci meno di 100 server, preferisci un'interfaccia minimale e desideri testare le patch sui singoli dispositivi prima di implementarle sull'intera flotta. Il flusso di lavoro di approvazione è progettato per garantire la massima velocità.

Scegli Acronis se il rilevamento completo delle patch è importante per la conformità, se hai bisogno di valutazioni di gravità e indicatori di stabilità per la definizione delle priorità, oppure se gestisci centinaia di server e necessiti di una pianificazione granulare dei riavvii.

Scegli ManageEngine se desideri integrare la visibilità delle patch nelle revisioni di sicurezza, preferisci flussi di lavoro di implementazione basati sulla configurazione o hai bisogno di un targeting multi-dispositivo per l'intera flotta da una dashboard di conformità centralizzata.

Funzionalità

Consulta le definizioni per le caratteristiche comuni e quelle che le distinguono.

Caratteristiche comuni

Distribuzione automatizzata delle patch

Ogni soluzione esegue la scansione degli endpoint alla ricerca di patch mancanti, scarica gli aggiornamenti e li installa automaticamente o in base a una pianificazione. Ciò elimina la necessità di controllare manualmente ogni singolo dispositivo.

Supporto multi-OS

Gli ambienti IT moderni utilizzano contemporaneamente server Windows, laptop macOS e workstation Linux. La maggior parte degli strumenti supporta tutti e tre i sistemi operativi, sebbene la qualità della copertura vari. Windows gode del miglior supporto tra tutti i fornitori. Il supporto per macOS e Linux è più solido nelle soluzioni cloud più recenti (Automox, NinjaOne) rispetto agli strumenti tradizionali.

Console centralizzata

Visualizza lo stato delle patch su tutta la tua infrastruttura da un'unica dashboard. Scopri quali dispositivi sono aggiornati, quali non dispongono di patch critiche e quali non sono riusciti a installare gli aggiornamenti.

Finestre di pianificazione e manutenzione

Applica le patch al di fuori dell'orario di lavoro per ridurre al minimo i disagi per gli utenti. Pianifica l'applicazione delle patch per il sabato sera, quando nessuno lavora, oppure durante le finestre di manutenzione designate, quando i sistemi possono essere riavviati in sicurezza.

Segnalazione e conformità

Genera report che mostrano lo stato di conformità delle patch, i tassi di successo dell'implementazione e le tracce di controllo. Gli enti regolatori richiedono la prova che le vulnerabilità siano state corrette entro i tempi previsti; questi report forniscono tale prova.

Ambiente di prova

Abbiamo predisposto 7 istanze EC2 in 6 regioni AWS per rappresentare un ambiente aziendale distribuito:

Server Windows (3 istanze):

- Tipo di istanza: c5.xlarge (4 vCPU, 8 GB di RAM)

- Spazio di archiviazione: 100 GB gp3 (3.000 IOPS, throughput di 125 MB/s)

- Sistema operativo: Windows Server 2025 Base

- Regioni: Irlanda (eu-west-1), Ohio (us-east-2), Seul (ap-northeast-2)

Server Linux (3 istanze):

- Tipo di istanza: c5.xlarge (4 vCPU, 8 GB di RAM)

- Spazio di archiviazione: 100 GB gp3 (3.000 IOPS, throughput di 125 MB/s)

- Sistema operativo: Ubuntu Server 24.04 LTS (HVM)

- Regioni: San Paolo (sa-east-1), California settentrionale (us-west-1), Canada (ca-central-1)

Server macOS (1 istanza):

- Tipo di istanza: mac1.metal (Xeon Intel a 12 core, 32 GB di RAM)

- Spazio di archiviazione: 100 GB gp3 (3.000 IOPS, throughput di 125 MB/s)

- Sistema operativo: macOS Sequoia

- Regione: Mumbai (ap-south-1)

Abbiamo effettuato il deployment in 6 regioni AWS per testare come la distanza geografica tra i server di gestione del fornitore e gli endpoint influisca sulle prestazioni. La comunicazione degli agenti, il download delle patch e la velocità di deployment dipendono tutti dalla latenza di rete. Un fornitore con una scarsa copertura CDN o un'infrastruttura regionale limitata mostrerà prestazioni inferiori nelle regioni più distanti.

Caratteristiche distintive

Distribuzione di script personalizzati

Esegui script PowerShell, Bash o Python prima o dopo l'applicazione delle patch. Utile per arrestare i servizi, eseguire il backup delle configurazioni, verificare il successo dell'applicazione delle patch o effettuare operazioni di pulizia personalizzate dopo l'installazione.

Strumenti compatibili: Automox, N-able N-central, Kaseya VSA, NinjaOne

Patching del BIOS/Driver

Aggiorna il firmware e i driver hardware insieme alle patch software. Le vulnerabilità del BIOS (come Spectre/Meltdown) richiedono aggiornamenti del firmware, non solo patch del sistema operativo. Gli aggiornamenti dei driver risolvono i problemi di sicurezza a livello hardware e migliorano la stabilità.

Strumenti utili: NinjaOne, Dell KACE (menzione d'onore)

Applicazione di patch offline

Aggiorna i dispositivi anche quando sono disconnessi da Internet. Utile per:

- ambienti sicuri isolati dalla rete

- Dispositivi da campo con connettività intermittente

- Portatili che si connettono raramente alle reti aziendali

Il sistema memorizza le patch localmente o su un server locale. I dispositivi scaricano gli aggiornamenti dalla cache locale anziché da Internet.

Strumenti con questo: Kaseya VSA, N-able N-central

Applicazione mobile

Gestisci gli aggiornamenti direttamente dal tuo telefono. Distribuisci patch di emergenza, approva gli aggiornamenti in sospeso o verifica lo stato delle patch senza dover aprire il computer portatile.

Strumenti con questo: Atera, NinjaOne, Datto

Criteri di selezione dei fornitori

Per fornire una valutazione oggettiva dei fornitori, abbiamo preso in considerazione dati pubblicamente verificabili, come il numero di recensioni e le valutazioni degli utenti sulle piattaforme di recensione dei software.

- Numero di recensioni: abbiamo incluso i venditori con più di 100 recensioni totali da parte degli utenti.

- Valutazione media : In media, la valutazione è superiore a 4/5 su tutte le piattaforme di recensione software.

- Prezzo: I prezzi dei software di gestione delle patch variano e i prezzi pubblicamente disponibili dei prodotti sono aggiunti alla tabella. I potenziali utenti possono confrontare i prodotti in base al prezzo.

FAQ

Il software di gestione delle patch è un tipo di software gestionale che aiuta i team IT e di sicurezza a identificare, acquisire, testare e distribuire patch e aggiornamenti software su diversi sistemi operativi, come Windows Server, dispositivi Linux e macOS.

Una soluzione efficace per la gestione delle patch offre una dashboard centralizzata, visibilità in tempo reale e applicazione automatizzata delle patch per colmare le lacune di sicurezza e risolvere le vulnerabilità note prima che possano essere sfruttate. Automatizzando il processo di applicazione delle patch, le organizzazioni riducono gli errori umani, garantiscono aggiornamenti tempestivi per le patch critiche e di sicurezza e mantengono la conformità normativa.

Il software di gestione delle patch è essenziale perché protegge le informazioni sensibili, supporta la sicurezza della rete e migliora le funzionalità del software su tutti i dispositivi. Che si tratti di gestire poche app Windows in una piccola impresa o aggiornamenti critici su grandi reti e server cloud, l'utilizzo del miglior software di gestione delle patch consente di distribuire le patch in modo efficiente, evitare di dimenticarne qualcuna e preservare il valore aziendale.

Quando si confrontano gli strumenti di gestione delle patch, le aziende dovrebbero concentrarsi su quanto ciascuna soluzione semplifichi il processo di gestione delle patch e supporti più sistemi operativi. Una soluzione efficace fornirà visibilità in tempo reale sullo stato delle patch, sullo stato degli aggiornamenti e sullo stato di conformità, offrendo ai team di sicurezza una visione completa delle vulnerabilità del software su tutti i dispositivi.

Cerca un software di gestione che combini la gestione automatizzata delle patch con una pianificazione flessibile, consentendoti di distribuire patch e aggiornamenti software senza interrompere l'attività degli utenti. Il miglior software di gestione delle patch semplifica anche il monitoraggio delle applicazioni di terze parti, la generazione di report di conformità e la gestione di un'unica console per il monitoraggio remoto. Strumenti come ManageEngine Patch Manager Plus o Patch Manager dimostrano come l'automazione delle patch possa migliorare la sicurezza della rete e prevenire la perdita di patch in applicazioni Windows, dispositivi Linux e server cloud.

La scelta del miglior software di gestione delle patch inizia con la comprensione dei sistemi operativi, dei requisiti di sicurezza e delle procedure di gestione delle patch dell'organizzazione. Per le piccole imprese, uno strumento semplice o una versione gratuita in grado di gestire aggiornamenti software e patch critiche potrebbe essere sufficiente. Le aziende più grandi o i fornitori di servizi gestiti (MSP) che gestiscono reti estese spesso necessitano di un'unica piattaforma con automazione avanzata delle patch, dashboard centralizzate e funzionalità di distribuzione automatizzata per mantenere il controllo completo sui dispositivi.

Un buon gestore di patch dovrebbe rendere il processo di applicazione delle patch fluido, riducendo gli errori umani e colmando le lacune di sicurezza con aggiornamenti tempestivi. Le aziende dovrebbero anche valutare se la soluzione offre report dettagliati, report di conformità e supporto multipiattaforma, in modo che i team di sicurezza possano facilmente dimostrare la conformità e rispondere rapidamente alle nuove patch. Confrontare opzioni come Automox, Patch Manager o ManageEngine Patch Manager Plus aiuta i team IT a selezionare il software che offre valore aziendale, protegge le informazioni sensibili e migliora la funzionalità del software su più sistemi operativi.

Sii il primo a commentare

Il tuo indirizzo email non verrà pubblicato. Tutti i campi sono obbligatori.