Sfruttando la mia esperienza ventennale nel campo della sicurezza informatica, ho selezionato il miglior software DLP per proteggere le informazioni sensibili e garantire la conformità alle normative. Ho testato 6 soluzioni DLP per un mese, concentrandomi su caratteristiche chiave come la copertura dei canali, la facilità di implementazione e l'accuratezza della classificazione. I risultati sono riportati di seguito:

Libri | Funzionalità esistenti | Funzionalità mancanti |

|---|---|---|

17 | 0 | |

ManageEngine DLP Plus | 16 | 1 |

Teramind DLP | 14 | 3 |

Sophos Intercept X | 12 | 5 |

Trellix DLP | 10 | 7 |

Acronis Cyber Protect | 6 | 11 |

Consulta i risultati del benchmark qui sotto per vedere quali funzionalità sono disponibili e quali mancano:

Risultati del benchmark: confronto delle funzionalità

Abbiamo confrontato questi prodotti in base a quattro dimensioni. Puoi consultare le descrizioni di queste dimensioni o la nostra metodologia di benchmarking . Per aiutare le aziende a scegliere il prodotto DLP più adatto, abbiamo condotto un'analisi comparativa completa di sei soluzioni DLP popolari, tutte con prova gratuita.

Copertura dei canali

* Gli allegati classificati come dati sensibili possono essere bloccati o sottoposti a verifica, e gli utenti interni ed esterni possono essere bloccati dal software.

** Consentire ad applicazioni specifiche di aprire, modificare o acquisire schermate di dati sensibili tramite software.

Amministrazione

Classificazione dei dati

Altre capacità

* Acronis offre un'opzione di filtraggio web come componente aggiuntivo, classificata come "filtraggio URL basato su cloud".

Come scegliere la soluzione DLP più adatta alla tua azienda?

Sebbene tutti gli strumenti DLP testati coprano efficacemente i canali dati primari come periferiche, e-mail e applicazioni, la classificazione dei dati rimane una sfida costante. Una classificazione accurata è fondamentale per prevenire la perdita di dati ed evitare falsi positivi. Sulla base dei nostri risultati, proponiamo le seguenti best practice per testare le soluzioni DLP in modo sicuro ed efficace:

- Simula dati realistici : genera set di dati di test per simulare informazioni riservate. Ciò riduce al minimo i rischi e ti consente di valutare le funzionalità dello strumento senza esporre dati aziendali sensibili.

- Sfrutta i dati dei dipendenti mascherati : se la creazione di dati di test non è fattibile, utilizza set di dati anonimizzati o mascherati con accesso controllato. Crea un database separato a questo scopo per garantire l'integrità e la sicurezza dei dati.

- Limita l'ambito dei dati : testa le soluzioni su un piccolo set controllato di dati dei dipendenti anziché su set di dati di produzione completi per mitigare i rischi e garantire la conformità.

- Evitate di utilizzare dati di produzione negli ambienti PoC : i sistemi di prova o di test possono esporre inavvertitamente informazioni sensibili, quindi date la priorità agli ambienti di test privi di dati di produzione reali.

La nostra analisi evidenzia inoltre che, sebbene i classificatori standard possano offrire funzionalità di base, la loro efficacia è spesso limitata. Personalizzare le politiche di classificazione dei dati in base alle esigenze specifiche della propria organizzazione è essenziale per ottenere una protezione ottimale e ridurre i falsi positivi.

netwrix Endpoint Protector

Abbiamo testato Netwrix Endpoint Protector e analizzato le sue funzionalità DLP.

Sintesi dei risultati:

- Caratteristiche efficaci:

- Controllo granulare su oltre 30 dispositivi.

- Monitoraggio del dispositivo tramite una dashboard di controllo.

- Ispezione approfondita dei pacchetti per i trasferimenti di file in rete.

- Politiche predefinite e personalizzate.

- Diritti effettivi per la creazione di politiche.

- eDiscovery per l'individuazione di dati sensibili.

- Crittografia USB.

- Notifiche e avvisi per azioni bloccate.

- Notifiche personalizzabili per i clienti.

- Tracciabilità delle operazioni.

- Protezione antimanomissione.

- Caratteristiche inefficaci:

- Nessuna gestione dei dispositivi.

Scegli Netwrix Endpoint Protector per una soluzione DLP completa con solide funzionalità di controllo dei dispositivi.

Visita il sito web1. Copertura del canale

Endpoint Protector consente un controllo granulare su oltre 30 tipi di dispositivi, tra cui dispositivi USB, dispositivi Bluetooth, smartphone e altro ancora.

Dispositivi periferici

Controllo del dispositivo

Gli amministratori possono configurare il controllo degli accessi per dispositivi specifici, consentendo o bloccando la loro connessione ai computer dei client.

Applicazioni

Ispezione approfondita dei pacchetti

Consente all'amministratore di gestire i trasferimenti di file di rete. Gli amministratori possono impostare controlli per webmail , unità e applicazioni di terze parti elencate di seguito. Quando abilitate, le impostazioni CAP e di controllo dei dispositivi funzionano in conformità con le scansioni DPI.

2. Classificazione dei dati

Protezione basata sul contenuto (CAP)

Politiche predefinite

Le policy predefinite sono disponibili in 3 gruppi in base al sistema operativo del client: Windows, Mac e Linux.

Per Windows sono disponibili 86 criteri predefiniti. Questi criteri sono, ad esempio, i seguenti:

- Trasferimento di file: il trasferimento di file in base al loro contenuto (grafica, archivi o programmazione) potrebbe essere bloccato.

- HIPAA: I trasferimenti di file, in base al loro contenuto, devono essere conformi alla normativa HIPAA; in caso contrario, vengono bloccati.

- GDPR: I trasferimenti di file, in base al loro contenuto, devono essere conformi al GDPR, altrimenti vengono bloccati.

Politiche doganali

È possibile definire policy personalizzate in base ai punti di uscita della policy, agli utenti e all'azione della policy scelta.

3. Amministrazione

diritti di accesso

I diritti effettivi consentono la creazione di policy (regole di controllo degli accessi appropriate) basate su uno specifico utente/dispositivo/formato (tipo di file).

I diritti globali sono diritti di controllo del dispositivo che si applicano in generale. È possibile impostare diritti di accesso diversi per dispositivi diversi.

Creazione delle politiche

Per creare una policy, l'amministratore può scegliere tra opzioni predefinite o personalizzate.

L'amministratore può ordinare i criteri in base al livello di priorità (l'amministratore può dare priorità a un criterio rispetto a un altro).

eDiscovery

Rileva i dati sensibili a riposo e consente la crittografia, la decrittografia e la cancellazione sul dispositivo di destinazione. È possibile creare criteri basati sui tipi di file e sul contenuto dei file. Il criterio definisce gli oggetti da analizzare.

L'output della scansione aiuta l'amministratore a individuare la posizione dei dati sensibili e ad adottare le misure necessarie.

Classi personalizzate

Consente la creazione di classi personalizzate e le impostazioni dei dispositivi, permettendo agli amministratori di assegnare un "Dispositivo attendibile (TD)" in base alle informazioni sul dispositivo, come il numero di serie e il tipo.

Liste di negazione e autorizzazione

Aiuta a definire i contenuti sensibili. CAP ed eDiscovery hanno come obiettivo il rilevamento. Ti chiede di determinare quali tipi di file, contenuti personalizzati, posizioni dei file, posizioni di scansione, modelli regex, domini, URL e domini di posta elettronica sono consentiti e quali no.

Crittografia USB

Endpoint Protector abilita la crittografia dei dispositivi USB. L'amministratore può automatizzare questa operazione.

Notifiche e avvisi

Quando si tenta di allegare un file .xlsx denominato "Riservato" contenente informazioni relative al codice fiscale tramite WhatsApp, Endpoint Protector blocca l'operazione e notifica all'amministratore il seguente messaggio:

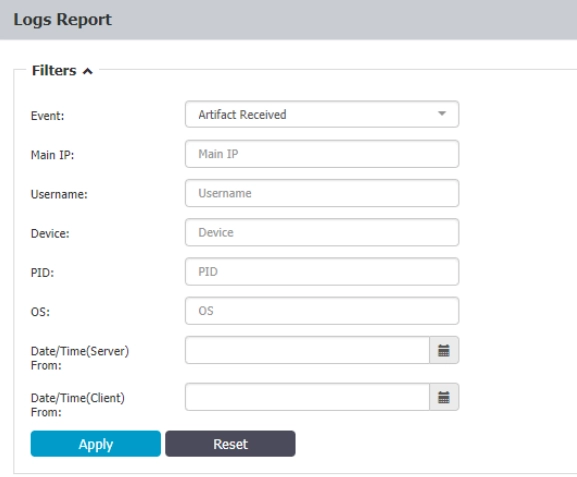

L'amministratore può visualizzare i registri eventi nella finestra Report in base al contenuto. Il registro eventi include dettagli quali evento, ora, utente, dispositivo, destinazione e file.

Altre caratteristiche

- Il programma supporta la sincronizzazione degli ID AD e Entra Microsoft.

- Le notifiche ai clienti possono essere personalizzate.

ManageEngine Endpoint DLP Plus

Abbiamo sfruttato la prova gratuita di ManageEngine Endpoint DLP Plus. La possibilità per gli utenti di notificare agli amministratori i falsi positivi si è rivelata una funzionalità utile, non offerta da tutti gli altri provider.

Sintesi dei risultati:

- Caratteristiche efficaci:

- Classificazione efficace dei dati.

- Protezione efficace per email e applicazioni.

- Regole dati personalizzabili.

- Gli utenti possono segnalare agli amministratori i falsi positivi.

- Possibilità di segnalare i falsi positivi.

- Offre un'integrazione attiva con l'inventario.

- Offre protezione contro le manomissioni.

- Tracciabilità completa delle operazioni.

- Caratteristiche inefficaci:

- Nessuna gestione dei dispositivi.

- Nessuna implementazione su cloud.

- Nessuna ricerca file.

1. Copertura del canale in base all'applicazione di politiche selezionate o a verifiche

È possibile aggiungere stampanti, dispositivi USB, applicazioni e altri dispositivi a un elenco di dispositivi o applicazioni attendibili. È possibile specificare un dispositivo inserendo il percorso dell'istanza del dispositivo.

Le stampanti disponibili sono di rete e USB. Per i dispositivi di archiviazione rimovibili, le due opzioni disponibili sono i lettori di dischi e i CD-ROM.

Se un dispositivo o un'applicazione non è considerato attendibile, la comunicazione con esso verrà bloccata. È inoltre possibile scegliere di eseguire un controllo dei dispositivi o delle applicazioni.

ManageEngine Endpoint DLP Plus può essere configurato per proteggere i dati sensibili assegnati bloccandone il caricamento nel browser designato.

In che modo ManageEngine Endpoint DLP Plus blocca i file?

Una volta definiti i dati sensibili nella sezione delle regole sui dati, ManageEngine Endpoint DLP Plus applica le policy specificate.

È stata inclusa per l'utente l'opzione di segnalare i falsi positivi all'amministratore. Questa funzionalità non è presente in tutte le soluzioni DLP.

2. Individuazione e classificazione dei dati

La soluzione consente agli utenti di scegliere tra le regole della libreria o di creare regole personalizzate per l'individuazione di dati sensibili.

Guida dettagliata alla configurazione delle regole dati per l'individuazione di dati sensibili:

La classificazione dei dati si basa su espressioni regolari. AIMultiple non ha riscontrato alcuna capacità di classificazione semantica.

Regola personalizzata basata sull'estensione del file: consente di assegnare i file con estensione (ad esempio) PNG e JPEG alla categoria dei dati sensibili.

Regola personalizzata basata su regex (espressione regolare): consente di contrassegnare come dati sensibili i file contenenti espressioni come "ba".

3. Esperienza amministrativa

Utenti con diversi livelli di accesso:

Dopo l'installazione degli agenti, è possibile utilizzare gruppi di agenti personalizzati per associare le policy in base all'appartenenza al gruppo. La distribuzione delle policy richiede all'utente di fornire un gruppo personalizzato di agenti, la policy desiderata e le regole sui dati.

Le norme sui dati e le relative politiche operano in sinergia. Le norme sui dati definiscono i dati sensibili; di conseguenza, le politiche correlate dovrebbero proteggere tali dati.

L'immagine seguente riassume le unità di processo del programma:

In base ai requisiti di audit dell'agente, ManageEngine prepara report di audit con la frequenza desiderata:

L'interfaccia utente del programma tiene l'amministratore informato sugli eventi di violazione delle policy all'interno dell'abitazione e sui relativi segmenti di report.

Notifiche di falsi positivi

Il programma consente agli utenti di segnalare all'amministratore i falsi positivi. Ciò permette all'amministratore di adeguare le policy in base ai falsi positivi.

Implementazione

La versione gratuita di ManageEngine Endpoint Control Plus è limitata a 30 giorni di utilizzo e non può essere distribuita nel cloud; deve essere installata sul dispositivo dell'amministratore.

Piattaforma Sophos DLP

Sintesi dei risultati:

- Caratteristiche efficaci:

- Protezione efficace per email, periferiche e applicazioni.

- Il sistema di protezione antimanomissione funziona efficacemente.

- Offre l'integrazione con Active Directory.

- Classificazione dei dati personalizzabile.

- Offre funzionalità di ricerca/etichettatura dei file tramite hash.

- Tracciabilità completa delle operazioni.

- Supporta le periferiche.

- Caratteristiche inefficaci :

- Alcune funzionalità, come la protezione delle periferiche, richiedono criteri personalizzati.

- Nessuna analisi del comportamento degli utenti.

- Nessuna gestione dei dispositivi.

1. Copertura del canale

Sia per le periferiche che per la posta elettronica, sebbene le policy di base predefinite non bloccassero i trasferimenti di file, siamo stati in grado di bloccarli con policy personalizzate, come mostrato nell'immagine sottostante.

Politica doganale:

- Applicazione: La funzione di controllo dell'applicazione limitava il trasferimento di file ad altre piattaforme, come l'unità Google.

- Eccezioni basate su email/IP: gli utenti possono essere inclusi o esclusi direttamente dalle policy.

- Periferiche: è possibile monitorare e controllare 9 tipi di dispositivi rimovibili, un numero inferiore rispetto a concorrenti come Endpoint Protector.

2. Classificazione dei dati

- La classificazione automatica dei dati si è rivelata inefficace, in quanto ha classificato le email rischiose come a bassa gravità .

- Classificazione dei dati personalizzata: è possibile personalizzare i parametri di classificazione dei dati. Sono disponibili le seguenti opzioni di personalizzazione.

- Verifica della classificazione dei dati: il nostro team è riuscito a ottenere un elenco completo dei file e del loro stato di classificazione.

3. Amministrazione

- Protezione antimanomissione: impediva ai dispositivi di manomettere il software dell'agente e richiedeva la condivisione della password per disinstallare il file dell'agente. Questa funzionalità ha funzionato correttamente durante il nostro test (vedi immagine sotto).

- Tracciabilità delle attività: Sophos Central ha registrato correttamente i log di controllo delle attività degli utenti.

- Ricerca/etichettatura dei file con hash: Sophos offre questa funzionalità tramite le sue funzioni di rilevamento per identificare i file a rischio.

- Visibilità di Shadow AI: a partire dal 2026, Sophos commercializza un livello browser/spazio di lavoro per gestire l'utilizzo di Shadow AI/Shadow IT; si precisa che questo è complementare (non identico) alle funzionalità DLP degli endpoint testate. 1

A partire da gennaio 2026, Sophos ha aggiunto la protezione dello spazio di lavoro per la governance di Shadow IT/Shadow AI; questa funzionalità è complementare alle funzionalità DLP analizzate in questo contesto. 2

Piattaforma DLP Teramind

Sintesi dei risultati:

- Caratteristiche efficaci:

- Protezione efficace per periferiche, email e applicazioni.

- Personalizzazione dettagliata della classificazione dei dati.

- Tracciabilità completa delle operazioni.

- Offre l'integrazione con Active Directory.

- Ricerca file offerte.

- Caratteristiche inefficaci:

- Classificazione dei dati inefficace.

- Le politiche personalizzate sono difficili da gestire.

- Nessuna protezione antimanomissione.

- Nessun riconoscimento ottico dei caratteri (OCR).

1. Copertura del canale

- Periferiche: le politiche di blocco USB si sono dimostrate efficaci, ma hanno anche impedito la copia di file non riservati su dispositivi periferici.

- Le tipologie di dispositivi non erano specificate nelle politiche relative ai dispositivi rimovibili.

- E-mail: Le politiche relative alle e-mail sono efficaci; tuttavia, impediscono anche agli utenti interni di inviare e-mail.

- Applicazione: la politica di protezione dell'applicazione impedisce il trasferimento di tutti i dati ad applicazioni come Google Drive.

- Eccezioni basate su email/IP: è possibile escludere specifici indirizzi email o domini dalle policy.

2. Classificazione dei dati

- La classificazione dei dati si è rivelata inefficace perché non era in grado di distinguere tra dati riservati e non riservati.

- Classificazione dei dati personalizzata: sono disponibili opzioni di personalizzazione dettagliate. Tuttavia, per utilizzarle è necessaria una certa familiarità con la piattaforma.

- Verifica della classificazione dei dati: il nostro team ha verificato la classificazione dei dati.

3. Amministrazione

Per le norme di comportamento, consultare l'immagine sottostante:

- Protezione antimanomissione: si è rivelata inefficace, poiché l'utente poteva facilmente manomettere il file dell'agente.

- Tracciabilità delle attività: abbiamo monitorato l'attività di ciascun utente. Sono stati inoltre inviati avvisi all'indirizzo email dell'amministratore (vedi immagine sotto).

- Identificazione dei dati OCR: Teramind non include l'OCR basato sul web nella versione di prova gratuita.

A partire da gennaio 2026, l'aggiornamento dell'agente Teramind per Mac supporta la registrazione dello schermo solo quando viene violata una regola di comportamento, riducendo lo spazio di archiviazione e migliorando la privacy, pur acquisendo prove rilevanti. 3

Acronis Cyber Protect

Sintesi dei risultati:

- Caratteristiche efficaci:

- Supporta i dispositivi USB nella sua politica di controllo dei dispositivi.

- Classificazione efficace dei dati.

- Protezione efficace dell'applicazione.

- Tracciabilità completa delle operazioni.

- Offre l'integrazione con Active Directory.

- Caratteristiche inefficaci:

- Politiche di protezione della posta elettronica inefficaci (presentano problemi con alcuni formati di file)

- Nessuna personalizzazione della classificazione dei dati.

- Nessuna protezione antimanomissione.

- Nessuna funzione di ricerca/tag di file con hash.

- Nessun filtro web completo.

1. Copertura del canale

- Periferiche ed e-mail: la policy di base ha funzionato bene per bloccare le unità USB per gli agenti. Tuttavia, le e-mail contenenti dati riservati non sono state bloccate. Non sono state trovate policy specifiche per la posta elettronica. La policy di controllo dei dispositivi copre dieci tipi di dispositivi rimovibili.

- Applicazione: La politica di protezione dei dati ha limitato il trasferimento di dati riservati all'archiviazione cloud, come ad esempio Google Drive.

2. Classificazione dei dati

- Classificazione efficace dei dati: la funzione di classificazione dei dati è stata applicata ai dati riservati copiati su dispositivi di archiviazione rimovibili.

- Classificazione personalizzata dei dati: sebbene le funzionalità DLP includano capacità di classificazione dei dati, le classificazioni predefinite non possono essere modificate.

- Verifica della classificazione dei dati: il nostro team non è stato in grado di verificare la classificazione dei dati secondo le politiche definite.

3. Amministrazione

- Protezione antimanomissione: il nostro team non ha trovato alcuna opzione di protezione antimanomissione su Acronis Central.

- Tracciabilità delle attività: le attività di ciascun utente vengono registrate, con un registro di controllo separato per ogni dispositivo.

- Ricerca/etichettatura dei file con hash: Il nostro team non ha trovato alcuna funzionalità per etichettare i file con hash.

Trellix DLP

Sintesi dei risultati:

- Caratteristiche efficaci:

- Ampia copertura dei canali

- Protezione completa per email e applicazioni.

- Regole dati personalizzabili.

- Offre una traccia di controllo.

- Offre protezione contro le manomissioni.

- Offre filtri web.

- Caratteristiche inefficaci:

- Nessuna integrazione con Active Directory.

- Nessuna ricerca file.

- Nessuna analisi del comportamento degli utenti.

- Nessun riconoscimento ottico dei caratteri (OCR).

1. Copertura del canale

Trellix DLP copre un'ampia gamma di endpoint e canali di rete, ma manca di uniformità in alcune aree critiche.

Protezione email

- Trellix è in grado di rilevare quando un utente configura Outlook per inviare file sensibili tramite account di posta elettronica personali e può mettere in quarantena le email contenenti informazioni sensibili.

- Tuttavia, lo sblocco delle email in quarantena può essere macchinoso, richiedendo l'approvazione manuale del mittente, del suo responsabile o del titolare dei dati tramite notifiche via email, anziché un processo semplificato e automatizzato.

- Inoltre, Trellix non supporta completamente il filtraggio dei dati sensibili, impedendone la sincronizzazione con i dispositivi mobili tramite ActiveSync per determinati gruppi di utenti.

Controllo dispositivi / dispositivi periferici

- È possibile monitorare e controllare i dispositivi periferici.

- Trellix non supporta una policy unificata (un singolo set di regole) su tutti i canali, il che limita la flessibilità in ambienti che utilizzano più dispositivi periferici.

- Gli amministratori possono impostare i controlli di accesso per i dispositivi USB e altre periferiche.

- L'attuazione delle politiche può talvolta risultare incoerente, soprattutto attraverso canali più recenti come i dispositivi mobili.

- Il supporto avanzato, come la crittografia dei dispositivi USB, richiede abbonamenti aggiuntivi.

Applicazioni

- Trellix supporta le policy DLP per diverse applicazioni.

- Chrome, ad esempio, non è completamente supportato, consentendo agli utenti di aggirare le politiche DLP in determinati scenari, come ad esempio durante il caricamento di file da una rete Wi-Fi pubblica.

2. Classificazione dei dati

Politiche predefinite

Le policy predefinite di Trellix coprono una serie di quadri normativi comuni, tra cui PCI DSS e GDPR.

- I modelli di policy sono meno completi e precisi rispetto a quelli della concorrenza, creando potenziali lacune nel rilevamento.

Politiche doganali

- L'amministratore può creare criteri personalizzati utilizzando parole chiave, espressioni regolari e impronte digitali dei file.

- Tuttavia, Trellix non supporta funzionalità avanzate come l'apprendimento automatico o la protezione basata sul rischio comportamentale.

Identificazione dei dati OCR: Trellix non offre un supporto OCR completo per il rilevamento e la prevenzione sul web; può solo analizzare documenti grafici, come i PDF con contenuti scansionati, a scopo di rilevamento, non di prevenzione.

3. Amministrazione

Le funzionalità di amministrazione di Trellix DLP offrono funzioni di base, ma diverse funzionalità essenziali sono mancanti o poco sviluppate.

Diritti di accesso: gli amministratori possono assegnare i diritti in base agli utenti o ai gruppi, ma Trellix non dispone di amministrazione delegata basata sui ruoli, il che limita la possibilità di assegnare ruoli specifici per la gestione delle policy e la gestione degli incidenti.

Altre caratteristiche: Trellix offre funzionalità standard, tra cui la crittografia USB e l'applicazione delle policy DLP sugli endpoint. Tuttavia, le opzioni avanzate, come la protezione adattiva al rischio e l'analisi comportamentale nativa, sono limitate o richiedono l'integrazione con terze parti, il che complica l'implementazione.

Notifiche e avvisi: gli avvisi relativi ai trasferimenti di dati sensibili vengono generati tramite e-mail, ma le limitate funzionalità di personalizzazione dei report e di gestione degli incidenti potrebbero richiedere un ulteriore intervento manuale da parte degli amministratori.

Punti focali dei test di benchmark

1. Copertura del canale

La comunicazione dei dati può avvenire attraverso molteplici canali, tutti i quali devono essere protetti.

- Periferiche : la tecnologia DLP utilizza il controllo del dispositivo per impedire il trasferimento non autorizzato di dati verso dispositivi di archiviazione rimovibili, come le unità USB, e verso altre periferiche, incluse le stampanti.

- Dispositivi/unità/schede di memoria USB

- Stampanti (controllo basato su criteri)

- Webcam

- Telefoni iPhone/Android

- Dispositivi Bluetooth

- Canali di comunicazione come Discord e WhatsApp.

- E-mail: incluso il corpo del messaggio e gli allegati.

- Applicazioni: Alcune applicazioni che potrebbero non implicare la comunicazione (ad esempio, Word) potrebbero dover essere bloccate o autorizzate a operare su file sensibili tramite la classificazione dei dati. Tra le applicazioni particolarmente critiche si annoverano Office, Documenti, Drive, Zoom e Skype.

- Eccezioni basate su email/IP: Verifica se utenti o agenti vengono esclusi dalla policy in base all'indirizzo email o all'indirizzo IP.

- Integrazione con Active Directory (AD): consente la gestione centralizzata degli accessi e delle policy degli utenti tramite i servizi di directory.

- Gestione dei dispositivi : la gestione dei dispositivi e la prevenzione della perdita di dati (DLP) sono componenti essenziali di una strategia completa di sicurezza mobile. La gestione dei dispositivi si concentra sulla gestione e sul controllo a livello di dispositivo, mentre la DLP garantisce la protezione dei dati e previene la divulgazione non autorizzata.

Tutti i provider offrono la gestione dei dispositivi mobili (MDM) come componente aggiuntivo. Le versioni di prova gratuite non includevano la gestione dei dispositivi.

2. Amministrazione / altro

Implementazione: Alcune soluzioni offrono agli amministratori solo opzioni on-premise o SaaS. Con l'opzione SaaS, le aziende che forniscono prodotti DLP devono offrire un ambiente completamente isolato e una garanzia scritta al cliente sulla sicurezza dei suoi dati.

Tracciabilità delle azioni: le soluzioni DLP devono registrare le azioni degli utenti per mantenere una traccia di controllo delle informazioni sensibili. Tutte le soluzioni di benchmarking offrono questa funzionalità. Tutte le soluzioni di benchmarking la offrono, ma i dettagli variano.

Ad esempio, la versione dettagliata include tracce dettagliate delle attività amministrative relative a policy, utenti e ruoli, configurazioni dei servizi, accesso agli incidenti, risoluzione dei problemi e profili di configurazione strutturati e non strutturati. La versione base include solo gli accessi e le attività degli utenti.

Protezione antimanomissione per i file dell'agente: impedisce la disinstallazione o altre manomissioni del software sui dispositivi dell'agente. Inoltre, gli agenti DLP dovrebbero essere protetti con password lunghe e complesse per impedire la disinstallazione non autorizzata o l'interruzione dei loro servizi.

Assegnazione delle regole ad agenti/gruppi: abbiamo verificato se le policy e le regole possono essere assegnate a singoli agenti/utenti e a gruppi di agenti/utenti.

Ricerca/etichettatura dei file con hash: abbiamo verificato se le funzioni di "ricerca" o "individuazione" supportano l'etichettatura dei file con hash.

Criteri di sicurezza dei dati integrati: molti strumenti DLP includono modelli di criteri per i tipi più comuni di dati sensibili, come informazioni di identificazione personale , informazioni sanitarie protette e rilevamento di IBAN/ID di portafoglio di criptovalute.

Monitoraggio dei dispositivi tramite dashboard di controllo: la dashboard DLP consente di visualizzare le attività relative a dati e contenuti sulla rete in base alle policy di controllo dei dati. La schermata contiene diversi widget che offrono visibilità sui vari criteri di violazione dei dati. La schermata consente inoltre di filtrare per intervallo di tempo specifico per analizzare in dettaglio e concentrarsi sulle violazioni e sugli eventi dei dati rilevanti nel proprio account.

Notifiche e avvisi per azioni bloccate: gli avvisi DLP forniscono informazioni dettagliate per ogni avviso, tra cui la policy violata, l'utente coinvolto e i dati che si è tentato di condividere o divulgare, consentendo ai team di sicurezza di identificare rapidamente potenziali violazioni dei dati e di intervenire.

Opzione per segnalare i falsi positivi: quando un utente esegue un'azione vietata dalla policy DLP, un evento di blocco attiva un avviso. Talvolta, un evento di avviso riguarda un'azione legittima ma considerata vietata dalla policy DLP. Tali incidenti sono falsi positivi. Per ovviare a questo problema, il blocco può essere contrassegnato come falso positivo, consentendo all'utente di accedere al file sensibile.

Regole dati personalizzabili: DLP consente agli utenti di creare regole dati personalizzate, offrendo la flessibilità necessaria per adattare la protezione dei dati a esigenze specifiche.

3. Classificazione dei dati

Classificazione automatizzata dei dati

La classificazione dei dati in base a specifici livelli di sensibilità contribuisce a garantire che le informazioni sensibili siano protette con misure adeguate. I prodotti DLP consentono il rilevamento automatico dei dati sensibili in base a categorie di dati predefinite (individuazione dei dati).

Queste categorie sono determinate da politiche predefinite, dopo aver identificato e definito i dati aziendali e le risorse di dati critiche. La classificazione dei dati può essere coordinata con le politiche predefinite fornite nella sezione "Politiche".

Tutti i fornitori presi in esame offrono funzionalità di classificazione automatica dei dati.

Classificazione efficace dei dati

AIMultiple ha testato la correttezza della classificazione automatica dei dati con alcuni file, tra cui:

- Cartella clinica personale

- Documento di due diligence riservato, che includeva la dicitura "riservato e confidenziale" in calce a ogni pagina.

- Segreto commerciale (ad esempio, il codice sorgente di una funzionalità di un sito web)

Classificazione personalizzata dei dati

La classificazione dei dati può essere personalizzata utilizzando espressioni regolari, estensioni di file e altri criteri.

Processore di classificazione dei dati

I dati classificati devono essere verificabili dagli amministratori e dai membri del team GRC per garantire l'accuratezza della classificazione. Durante la fase di test o di prova di concetto (PoC), il personale del team GRC dovrebbe partecipare insieme agli amministratori.

Possono legalmente verificare e confermare le classificazioni dei dati. In genere, le soluzioni forniscono elenchi di file classificati in un determinato modo (ad esempio, dati finanziari, dati sanitari).

OCR

Abbiamo verificato se i fornitori offrono l'identificazione dei dati OCR da immagini o elementi visivi.

I fornitori che non includono la funzione OCR nella versione di prova gratuita possono aggiungerla come componente aggiuntivo.

Metodologia di benchmarking

- Installazione del software: abbiamo installato i moduli di amministrazione e di gestione su PC separati.

- Aggiunta di policy: sono state aggiunte policy aggiuntive per confrontare l'efficacia delle policy di base con quelle personalizzate.

- Inserimento dati: Diversi file contenenti dati riservati e finanziari di vario livello sono stati condivisi tramite altri canali, ognuno con impostazioni di sicurezza distinte.

- Raccolta di prove: sono state effettuate schermate delle parti rilevanti della piattaforma.

Risultati: I risultati sono presentati e riassunti in questo documento di riferimento.

FAQ

Le organizzazioni si trovano ad affrontare sfide sempre maggiori nella protezione dei dati privati e delle informazioni di identificazione personale (PII). Prevenire gli accessi non autorizzati e mitigare le violazioni dei dati è fondamentale per ridurre al minimo i rischi reputazionali e finanziari. È qui che entrano in gioco le soluzioni di prevenzione della perdita di dati (DLP), aiutando le aziende a proteggere le informazioni sensibili e a conformarsi agli standard normativi.

La prevenzione della perdita di dati (DLP) è una soluzione tecnologica progettata per prevenire incidenti che potrebbero causare violazioni o perdita di dati. Le soluzioni DLP includono in genere strumenti per la classificazione dei dati, il controllo dei dispositivi, la crittografia e l'autenticazione degli utenti. L'obiettivo principale della prevenzione della perdita di dati è ridurre al minimo il rischio di divulgazione e diffusione non autorizzata dei dati.

La prevenzione della fuga di dati richiede una strategia di sicurezza che supervisioni l'identificazione, la classificazione e la protezione dei dati sensibili. La classificazione dei dati sensibili può essere automatizzata grazie alle tecnologie di apprendimento automatico. Allo stesso modo, la sicurezza dei dati riservati può essere migliorata integrando soluzioni di protezione di rete e degli endpoint di nuova generazione.

Un benchmark per software DLP è un test che raccoglie dati verificabili per delineare le prestazioni dei prodotti software DLP. L'output del benchmark DLP fornisce informazioni sugli aspetti amministrativi e tecnici dei prodotti.

Inizialmente, le funzionalità disponibili nei prodotti software DLP vengono registrate come oggetti di test. Le funzionalità registrate vengono testate per verificarne l'efficacia e confrontate con le dichiarazioni rilasciate. I dati raccolti vengono organizzati per aspetti del test e costituiscono la valutazione finale.

Le organizzazioni si trovano ad affrontare sfide sempre maggiori nella protezione dei dati privati e delle informazioni di identificazione personale (PII). Prevenire gli accessi non autorizzati e mitigare le violazioni dei dati è fondamentale per ridurre al minimo i rischi reputazionali e finanziari.

Sii il primo a commentare

Il tuo indirizzo email non verrà pubblicato. Tutti i campi sono obbligatori.