O OpenClaw (anteriormente Moltbot e Clawdbot) é um assistente de IA de código aberto e auto-hospedado, projetado para executar tarefas computacionais locais e interagir com usuários por meio de plataformas de mensagens padrão. Ao contrário dos chatbots tradicionais que funcionam como consultores gerando texto, o OpenClaw opera como um agente autônomo capaz de executar comandos de shell, gerenciar arquivos e automatizar operações do navegador na máquina host.

No início de 2026, o OpenClaw ultrapassou 100.000 estrelas no GitHub em apenas três dias, impulsionado por sua arquitetura focada na privacidade e seus recursos proativos. Veja como o OpenClaw funciona por meio de implantação prática, sua arquitetura, casos de uso reais e riscos de segurança:

Casos de uso do OpenClaw

Para avaliar o OpenClaw além da documentação, implantamo-lo numa CPU na rede Runpod com Ubuntu 24.04 e testámo-lo com um conjunto de tarefas práticas de automação do dia a dia, utilizando um fluxo de trabalho baseado em mensagens.

Organização de arquivos e automação de sistemas

Testamos a capacidade do OpenClaw de executar operações no sistema de arquivos, instruindo-o a criar e organizar pastas dentro de um diretório de downloads. O agente criou com sucesso diretórios sintéticos, classificou arquivos por tipo e os moveu para os locais apropriados usando comandos de nível de shell. Essas operações foram executadas de forma confiável, sem a necessidade de uma sessão de terminal ativa após a inicialização do agente.

Processamento de recibos e geração de planilhas

Para avaliar a compreensão de documentos e a geração de arquivos, fornecemos ao OpenClaw uma imagem de um recibo de supermercado e solicitamos que ele adicionasse o conteúdo a uma planilha. O agente extraiu os itens, os estruturou em formato tabular e gerou uma planilha. Mediante solicitação, ele também podia retornar o arquivo .xlsx resultante diretamente pela interface de mensagens.

Este teste demonstrou que o OpenClaw consegue extrair dados, estruturá-los e salvar arquivos em um único fluxo de trabalho.

Monitoramento proativo e notificações

Também testamos os recursos proativos do OpenClaw, configurando-o para monitorar um diretório e nos notificar quando um arquivo específico aparecesse. Assim que a condição de ativação era atendida, o agente iniciava o contato sem solicitar a intervenção do usuário, enviava uma notificação e executava a ação subsequente predefinida.

Esse comportamento confirmou que o OpenClaw pode funcionar como um agente em segundo plano sempre ativo, capaz de iniciar ações e se comunicar em resposta a eventos, em vez de apenas responder a comandos diretos.

Observações gerais

Em todos esses testes, o OpenClaw apresentou desempenho confiável para tarefas leves e recorrentes, como organização de arquivos, processamento simples de dados e notificações baseadas em eventos. A configuração básica foi direta, mas a ativação de fluxos de trabalho complexos exigiu a configuração de vários serviços externos e chaves de API. Algumas integrações exigem permissões amplas, o que aumenta o tempo de configuração e levanta questões de segurança.

Isso significa que o OpenClaw é fácil de usar para automação básica, mas implantações totalmente operacionais exigem configuração detalhada e gerenciamento cuidadoso de permissões.

Como o OpenClaw pode ser usado na prática

Embora a seção anterior resuma nossa avaliação prática, a seção a seguir descreve como o OpenClaw é normalmente posicionado e usado em implantações reais.

O OpenClaw não é um assistente pessoal projetado para tarefas pontuais. Na prática, ele funciona como uma camada operacional remota para máquinas que exigem automação contínua e simplificada, sem interface gráfica.

Modelo de interação central

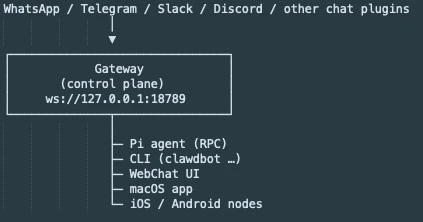

Uma vez implantado, o OpenClaw opera por meio de comandos orientados a mensagens, em vez de sessões interativas. Os usuários se comunicam com o agente por meio de plataformas de mensagens como Telegram, WhatsApp ou outros canais compatíveis com o OpenClaw, enquanto a execução ocorre na máquina host.

Este design permite três padrões de utilização práticos:

- Operações remotas do sistema

Os usuários podem gerenciar arquivos, executar scripts ou consultar o estado do sistema sem precisar fazer login na máquina. Por exemplo, organizar diretórios, acionar tarefas em lote ou verificar o uso do disco podem ser feitos a partir de um dispositivo móvel. - Automação programada e condicional

Com a integração do cron e seu mecanismo de heartbeat, o OpenClaw pode monitorar condições de forma independente e responder sem solicitações explícitas. Isso inclui tarefas como verificar o tempo de atividade do servidor, monitorar arquivos de log ou rastrear métricas baseadas em limites, como preços de ações ou status da API. - Execução de tarefas delegadas

O OpenClaw pode servir como um proxy de execução para fluxos de trabalho específicos, como gerenciar e-mails recebidos, atualizar pastas ou publicar conteúdo predefinido em plataformas de mídia social, desde que as habilidades e permissões necessárias estejam habilitadas.

Habilidades como a verdadeira camada de controle

Diferentemente dos agentes visuais de uso do computador, as capacidades do OpenClaw dependem das habilidades habilitadas. Essas habilidades determinam o que o agente pode e não pode fazer, tais como:

- Acesso ao sistema de arquivos

- Automação do navegador

- Integração com e-mail ou calendário

- Interação com API externa

Sem essas habilidades, o agente não tem poder operacional. Consequentemente, a segurança e a confiabilidade de uma implementação do OpenClaw dependem menos da qualidade das respostas e mais do projeto de permissões.

Considerações sobre a adoção em estágio inicial

Em seu nível de maturidade atual, o OpenClaw é mais adequado para:

- Máquinas secundárias, servidores ou ambientes isolados (sandbox).

- Contas criadas especificamente para fins de automação

- Fluxos de trabalho não críticos onde os modos de falha são aceitáveis.

Utilizar o OpenClaw com contas pessoais de alto valor ou sistemas de produção exige isolamento e monitoramento cuidadosos.

Executando o OpenClaw sem um VPS: Cloudflare Moltworker

Embora o OpenClaw seja comumente implantado em máquinas locais ou instâncias VPS, com os Workers de Cloudflare 1 É possível implantar e executar agentes de IA em plataformas de execução sem servidor .

Cloudflare Trabalhadores

O Workers é uma plataforma de execução sem servidor que permite aos desenvolvedores executar código curto e orientado a eventos em servidores. Em vez de implantar agentes em máquinas virtuais ou contêineres, os desenvolvedores implantam a lógica do aplicativo que é executada em resposta a solicitações ou eventos agendados.

Por padrão, cada execução de worker é sem estado. Quaisquer dados ou arquivos temporários criados durante a execução são descartados assim que a requisição é concluída. Consequentemente, os Workers não podem armazenar estado a longo prazo por conta própria.

Aplicações que precisam persistir dados, como histórico de conversas, memória de agentes, etc., devem armazenar esses dados em um serviço de armazenamento persistente separado. No ecossistema do Cloudflare, essa função é normalmente desempenhada pelo Cloudflare R2, um serviço de armazenamento de objetos que retém dados independentemente do tempo de vida do Worker.

Moltworker: Implantação OpenClaw de Cloudflare

O Moltworker é uma implementação de referência que adapta o OpenClaw para ser executado em Workers em vez de um servidor tradicional. Ele demonstra como um agente de IA autohospedado pode operar em um ambiente sandbox sem servidor, mantendo o estado persistente.

Nessa configuração, a lógica de execução do OpenClaw é executada dentro dos Workers, enquanto a memória do agente, os logs e outros artefatos são armazenados no R2. Como o R2 fornece armazenamento durável independente do tempo de vida dos Workers, o estado do agente persiste entre execuções e reinicializações.

O R2 inclui um nível de uso gratuito (até 10 GB de dados armazenados e um grande número de operações de leitura/gravação). 2 ), o que significa que pequenas implementações do OpenClaw podem operar sem custos adicionais de infraestrutura além do uso da API LLM. No entanto, você precisará de uma conta Cloudflare e uma assinatura paga do plano Workers no mínimo de US$ 5 para usar os Contêineres Sandbox.

Conciliações e adequação

O Moltworker é mais adequado para agentes de IA orientados a eventos que são ativados em resposta a entradas discretas, em vez de funcionarem continuamente.

Exemplos de casos de uso

- Assistentes baseados em chat: Um assistente interno que responde a mensagens de chat, recupera o contexto de conversas anteriores do armazenamento e chama uma API LLM externa somente quando um usuário envia uma mensagem.

- Agentes de automação sob demanda: Uma instância do OpenClaw que é executada quando acionada por um webhook (por exemplo, uma nova issue no GitHub ou o envio de um formulário), realiza uma pequena sequência de ações , armazena os resultados e encerra.

- Agentes pessoais ou experimentais com baixo tráfego: Desenvolvedores individuais que executam o OpenClaw para pesquisa ou testes, onde o agente fica ocioso na maior parte do tempo , e o custo do VPS deve ser proporcional ao uso, e não ao tempo de execução.

O motivo é que, nos exemplos acima, o agente fica inativo na maior parte do tempo e só é ativado quando o usuário envia uma mensagem ou um webhook é disparado. Em um VPS ou máquina local, o servidor permanece em execução e você paga pelo tempo de atividade. Mas no Cloudflare Workers, o agente é executado somente quando acionado. Não há custo ou consumo de recursos enquanto ocioso.

Quando Moltworker pode ser menos adequado

- Agentes autônomos de longa duração: Um agente projetado para operar continuamente (por exemplo, monitorando múltiplas fontes de dados, tomando decisões periódicas sem gatilhos externos) pode exceder os limites de execução ou exigir reinicializações frequentes.

- Agentes que exigem hardware especializado ou acesso ao sistema: Implantações que dependem de GPUs locais, binários personalizados ou sistemas de arquivos locais persistentes não podem ser facilmente acomodadas em um ambiente de execução baseado em Worker.

Nesses casos, as implantações tradicionais locais ou baseadas em VPS oferecem maior flexibilidade e controle.

O OpenClaw é seguro para usar?

O perfil de segurança do OpenClaw depende igualmente das escolhas de implantação e do comportamento do modelo. Embora sua documentação enfatize a execução segura de comandos e as restrições éticas, o risco no mundo real surge principalmente da exposição da rede e do escopo de permissões.

Risco de gateway exposto e de tomada de controle remota

Por padrão, o gateway do OpenClaw está vinculado à interface de loopback local, limitando o acesso à máquina host. No entanto, alguns usuários reconfiguram o gateway para se vincular a uma interface pública ou não-loopback, a fim de acessar o agente remotamente.

Quando isso ocorre, vários serviços e portas internas podem se tornar acessíveis externamente. Nessas configurações, os atacantes podem interagir com a superfície de controle do agente pela rede.

Se os usuários expuserem o gateway sem autenticação forte e controles de rede, o OpenClaw se torna efetivamente uma interface de execução remota de comandos. Um invasor poderia emitir comandos, acessar arquivos ou manipular o sistema host, resultando na completa violação da máquina.

Esse risco é independente do comportamento de modelos de linguagem de grande porte e se aplica mesmo que o agente siga rigorosamente suas regras internas de segurança.

Riscos ao nível do agente (relacionados ao LLM e ao fluxo de trabalho)

Além dos riscos de infraestrutura, o OpenClaw herda os modos de falha padrão de agentes autônomos:

- Interpretação ambígua de comandos: O acesso ao shell permite ações robustas. Instruções mal interpretadas podem levar à exclusão não intencional de arquivos ou a alterações no sistema.

- Injeção imediata por meio de entradas confiáveis: Se o agente processar e-mails, documentos ou conteúdo da web, instruções maliciosas incorporadas nessas entradas poderão influenciar seu comportamento.

- Execução de habilidades de terceiros: as habilidades ampliam a funcionalidade, mas também expandem a superfície de ataque. Uma habilidade mal projetada ou maliciosa pode introduzir vulnerabilidades ou vazar credenciais.

Exposição de dados por meio de APIs externas

Embora o OpenClaw seja executado localmente, ele depende de provedores de modelos externos para o raciocínio. Solicitações e trechos de arquivos selecionados podem ser transmitidos para APIs de terceiros, potencialmente expondo dados sensíveis ao mundo externo, dependendo da configuração.

Orientações práticas de segurança

Em seu nível de maturidade atual, o OpenClaw deve ser tratado como uma infraestrutura de automação privilegiada, em vez de um assistente para o consumidor.

As melhores práticas incluem:

- Manter o gateway configurado para loopback, a menos que esteja protegido por VPNs ou firewalls.

- Evitar a exposição pública dos pontos finais do agente

- Executar o OpenClaw em máquinas isoladas ou contas com privilégios limitados.

- Limitar as competências habilitadas ao mínimo necessário.

- Monitorar os registros em busca de execuções inesperadas de comandos.

A falha em aplicar esses controles transfere o risco de "erro de IA" para comprometimento remoto tradicional do sistema.

O que é OpenClaw?

O OpenClaw atua como uma ponte entre Grandes Modelos de Linguagem (LLMs) e o sistema operacional local do usuário. Embora utilize APIs de modelos externos ou modelos locais para o raciocínio, o ambiente de execução permanece inteiramente no hardware do usuário.

A arquitetura do sistema consiste em quatro componentes principais:

- O gateway: um serviço em segundo plano que funciona como porta de entrada. Gerencia conexões com plataformas de mensagens.

- O agente: O mecanismo de raciocínio (LLM) que interpreta a intenção.

- Habilidades: Capacidades modulares que ampliam o alcance do agente, como automação de navegador (via Puppeteer), acesso ao sistema de arquivos, integração de calendário, etc.

- Memória: Uma camada de armazenamento persistente (frequentemente utilizando arquivos Markdown) que retém o contexto, as preferências e o histórico de conversas a longo prazo.

O que torna o OpenClaw único?

Para entender por que o OpenClaw chamou a atenção, é útil compará-lo com dois designs de agentes comuns: agentes visuais e ferramentas de linha de comando (CLI). Outros agentes tentam simular a interação humana ou auxiliar na programação. O OpenClaw é executado como um serviço em segundo plano sem interface gráfica, o que altera a forma como o agente opera.

OpenClaw vs. Agentes Visuais

O padrão da indústria para o uso de computadores se baseia na visualização. Esses agentes capturam telas, processam dados de pixels usando modelos de visão-linguagem (VLMs) e calculam coordenadas para simular cliques do mouse.

- Abordagem de agentes visuais : Eles enfrentam um gargalo de ancoragem. Os agentes de uso de computador ainda têm dificuldades com interfaces complexas, e o processamento visual introduz alta latência e o potencial para erros de desalinhamento de pixels.

- A abordagem do OpenClaw : O OpenClaw é "headless", o que significa que ele ignora completamente a interface gráfica do usuário (GUI). Ele não analisa o ícone de um arquivo para movê-lo; ele executa um comando do shell do sistema (por exemplo, mv /downloads/*.pdf /documents).

Como resultado, ao substituir a inferência visual pela execução direta de código, o OpenClaw elimina erros de aterramento e opera na velocidade da máquina, em vez da velocidade da interface humana.

Agentes OpenClaw vs. CLI

Ferramentas como o Claude Code ou o Open Interpreter funcionam como utilitários interativos. Elas são executadas em uma janela de terminal e respondem somente quando o usuário insere um comando. Essas ferramentas atuam como copilotos reativos.

- Abordagem de agente de linha de comando (CLI) : Os agentes de linha de comando sofrem de amnésia de sessão . Assim que você fecha a janela do terminal, o agente para de funcionar e o contexto geralmente é perdido. Eles exigem que o usuário esteja fisicamente presente na máquina.

- A abordagem do OpenClaw : O OpenClaw é executado como um daemon de gateway (serviço em segundo plano) em um servidor local ou VPS. Ele permanece ativo 24 horas por dia, 7 dias por semana, mantendo a memória de longo prazo em arquivos locais (por exemplo, MEMORY.md).

Como resultado, você não precisa estar no seu computador. Você pode enviar mensagens de texto para o seu agente a partir de um dispositivo móvel via Telegram, WhatsApp ou outros canais compatíveis com o OpenClaw para executar tarefas no seu servidor doméstico, e o agente mantém o contexto mesmo após semanas de interação.

Uma diferença fundamental é que o OpenClaw pode iniciar a interação. Os agentes visuais e de linha de comando tradicionais aguardam uma solicitação do usuário (reativos). O OpenClaw possui um mecanismo de pulsação (heartbeat engine) e integração com tarefas cron (cron jobs), o que permite uma abordagem proativa.

- Em vez de você perguntar "O servidor está fora do ar?" ou "O preço das ações caiu?", o OpenClaw se ativa sozinho, verifica os dados e envia uma mensagem caso um limite seja atingido.

Matriz de comparação arquitetônica

Essa comparação mostra que o OpenClaw prioriza a persistência e a velocidade de automação em detrimento da interação semelhante à humana. Seu design troca ancoragem visual e segurança interativa por menor latência e execução sempre ativa.

Seja o primeiro a comentar

Seu endereço de e-mail não será publicado. Todos os campos são obrigatórios.