In qualità di leader nel settore della sicurezza informatica e tecnologica, ho selezionato le 10 migliori soluzioni DSPM per individuare, classificare e proteggere i dati sensibili in ambienti IaaS, SaaS e DBaaS. Scopri le motivazioni alla base di ciascuna scelta tramite i link seguenti:

Funzionalità di sicurezza

Fornitori con:

- Il DDR (rilevamento e risposta dei dati) può monitorare gli ambienti cloud, memorizzando i dati per:

- Confronta gli eventi di sicurezza che contengono dati sensibili ad alto rischio.

- Assegnare priorità al rischio in base al livello di sicurezza dei dati e al contesto.

- Un numero elevato di classificatori di dati offre una categorizzazione dei dati più ampia (ad esempio, dati personali, dati riservati o livelli di autorizzazione).

- Supporto su scala petabyte per l'archiviazione e l'elaborazione di petabyte di big data .

Integrazioni dei servizi di sicurezza

Fornitori con:

- Le integrazioni IAM possono verificare e identificare le persone e i dispositivi che tentano di accedere o di utilizzare le risorse. Per saperne di più: RBAC

- Le integrazioni DLP ( prevenzione della perdita di dati ) possono imporre regole per impedire l'esfiltrazione dei dati.

- Le integrazioni UEBA (analisi del comportamento di utenti ed entità) possono fornire Analisi dei dati sull'attività degli utenti e dei dispositivi, anziché affidarsi ad approcci basati su politiche predefinite .

Copertura

Prezzi

I fornitori indicano che i prezzi variano in base al numero di fonti di dati, app e connettori, al tipo di implementazione e al livello di servizi e supporto.

Le informazioni provengono da AWS Marketplace. 1 .

*Una dimensione (ad esempio, Varonis per AWS) può contenere più caratteristiche e quantità (ad esempio, una singola dimensione può rappresentare cinque utenti e 10 GB di spazio di archiviazione).

Recensione dei 10+ migliori fornitori di DSPM

I fornitori di soluzioni per la gestione della postura di sicurezza dei dati (DSPM) aiutano le aziende fornendo visibilità sulla rete, indicando dove risiedono i dati sensibili, chi vi ha accesso e come vengono utilizzati nel cloud.

Questi fornitori si concentrano sulla scoperta dei vostri dati, siano essi strutturati o non strutturati, e sulla loro eventuale presenza in repository di dati ombra.

Druva Data Security Cloud è una piattaforma cloud-native progettata per la protezione e la gestione dei dati aziendali. Offre funzionalità quali backup , ripristino , archiviazione e governance dei dati in diversi ambienti, tra cui applicazioni cloud (365, Workspace, 365), endpoint (laptop, dispositivi mobili) e macchine virtuali (VM).

Come Druva gestisce i dati sensibili :

Druva consente di definire i dati sensibili utilizzando regole personalizzate o modelli di conformità predefiniti (ad esempio, HIPAA, PCI). Successivamente, analizza i dati di backup su endpoint e applicazioni cloud per rilevare violazioni delle policy. Quando vengono rilevati problemi, li segnala e abilita azioni come la quarantena o la disabilitazione di ripristini/download.

Caratteristiche:

- Backup automatici con ripristino rapido

- Archiviazione per la conformità

- Rilevamento di malware e ransomware

- Prevenzione della perdita di dati (DLP)

Vantaggi

Backup incrementali efficienti : rileva le modifiche ai file ed esegue solo backup incrementali, risparmiando tempo e larghezza di banda.

Recupero file basato su cloud : consente il ripristino completo dei file dal cloud in caso di smarrimento o furto del laptop.

Svantaggi

Non si tratta di un servizio dedicato all'etichettatura dei dati ; non offre funzionalità avanzate di analisi o classificazione dei dati.

Nessuna visibilità multicloud

Sentra è una soluzione cloud per la gestione della postura di sicurezza dei dati (DSPM) . È ampiamente utilizzata nei settori dei servizi finanziari, della sanità, della vendita al dettaglio e della logistica. Con Sentra, i team SecOps possono utilizzare 20 integrazioni predefinite o personalizzate per migliorare la sicurezza dei dati (ad esempio, Datadog per il monitoraggio aziendale, Trellix per la prevenzione della perdita di dati ).

Le organizzazioni possono sfruttare Sentra per:

- Proteggi i loro dati sensibili

- I dati personali tutelati dalle normative globali sulla privacy (GDPR, HIPAA, PCI e NIST) richiedono protezione, inclusi i dati personali identificativi (PII), i dati soggetti a PCI e i dati sanitari protetti (PHI).

- Dati proprietari quali dati dei clienti, dati delle risorse umane o proprietà intellettuale.

- Sfrutta la scoperta e la classificazione automatizzate dei dati per ottenere informazioni preziose da dati su scala petabyte.

- Implementare una governance dell'accesso ai dati (DAG) per gestire le autorizzazioni eccessive e gli accessi non autorizzati. Per maggiori informazioni: RBAC .

Sentra offre un'ampia copertura per ambienti IaaS, PaaS, SaaS e on-premise. Ciò consente ai team di sicurezza e IT di accedere ai propri repository di dati, ridurre i dati non autorizzati e garantire la conformità.

Microsoft ecosistema:

- Servizi cloud: Azure

- Strumenti di collaborazione: Microsoft 365, Teams

- Archiviazione file: OneDrive, SharePoint

Ecosistema Amazon AWS

- Servizi cloud: Amazon AWS, EC2

- Soluzioni di archiviazione: S3

Google ecosistema

- Servizi cloud: Google Archiviazione cloud

- Soluzioni per database: BigQuery, Cloud Bigtable, Cloud SQL, Cloud Spanner

- Elaborazione dei dati: Flusso di dati

Data warehousing e analisi dei dati:

- Data warehouse: Snowflake, Databricks, Amazon Redshift

- Database NoSQL: MongoDB Atlas

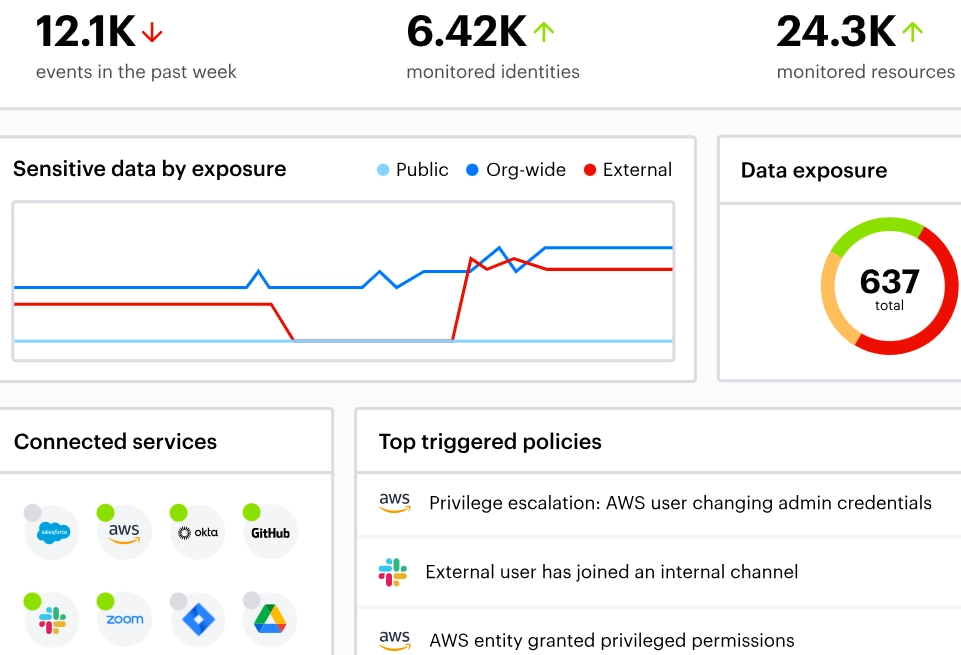

La piattaforma Varonis Data Security (DSPM) identifica le minacce interne e gli attacchi informatici analizzando dati, attività degli account e comportamento degli utenti. Varonis Data Security (DSPM) individua le aree in cui si concentrano i dati sensibili e corregge automaticamente l'eccessiva esposizione, consentendo agli utenti di operare con il minimo privilegio possibile senza intervento manuale.

Caratteristiche:

- Individuazione e classificazione dei dati: ricerca continua di dati archiviati nel cloud e on-premise utilizzando classificatori integrati e personalizzati. La soluzione visualizza i dettagli sull'esposizione dei dati, consentendo agli utenti di dare priorità alla pulizia dei dati sensibili a rischio.

- Analisi degli accessi: Ottieni una panoramica visiva in tempo reale di chi ha accesso ai dati sensibili. Determina il raggio d'azione di un utente in base alle sue autorizzazioni di accesso.

Integrazioni: Salesforce, GitHub, Zoom, Active Directory, Azure AD, Nasuni, NetApp, IBM QRadar, Panzura, NETGEAR, Splunk, CorteXSOAR, CyberArk.

Distribuzione: Cloud, Windows on-premise, Linux on-premise, Red Hat Enterprise Linux, Solaris.

Vantaggi

DSPM: Alcuni clienti apprezzano la capacità della piattaforma di fornire rapidamente informazioni su grandi insiemi di dati, comprese le classificazioni chiave per valutare il livello di sicurezza dell'ambiente.

Reportistica trasparente sui flussi di dati: alcuni specialisti IT concludono che la piattaforma offre un sistema di reporting trasparente che consente agli utenti di consolidare i flussi di dati in un'unica visualizzazione.

Svantaggi

Gestione dei dati lenta: alcuni utenti segnalano che il software è lento, in particolare durante il recupero dei dati e il loro caricamento nel pannello di gestione.

Uso complesso: alcune recensioni evidenziano la complessità d'uso del prodotto.

Prisma Cloud (DSPM) consente alle aziende di sfruttare le funzionalità di individuazione, categorizzazione e monitoraggio dei dati. Prisma Cloud (DSPM) offre un approccio incentrato sulla privacy e sulla conformità, identificando come i dati sensibili vengono copiati o utilizzati nei diversi ambienti cloud. Con Prisma Cloud (DSPM), gli amministratori possono analizzare il percorso dei dati soggetti a normative specifiche attraverso i vari servizi cloud.

Caratteristiche:

- Classificazione automatica dei dati: utilizza oltre 100 classificatori predefiniti per rilevare, personalizzare e creare informazioni di identificazione personale (PII), informazioni finanziarie, cartelle cliniche, segreti degli sviluppatori e dati relativi alla conformità.

- Prevenzione malware: Prisma Cloud DSPM rileva il malware tramite la scansione automatizzata dei dati di archiviazione cloud.

Integrazioni: Splunk, Tenable, Webhook, Qualys, ServiceNow, PagerDuty, Okta, Jira.

Implementazione: Cloud, SaaS, basata sul Web.

Vantaggi

DSPM: Gli utenti segnalano che la capacità di Prisma Cloud (DSPM) di visualizzare lo stato degli account cloud su diverse piattaforme è estremamente utile per le operazioni quotidiane.

Creazione delle regole: Alcuni utenti affermano che impostare le regole è facile.

Svantaggi

Prestazioni della scansione cloud: alcuni critici osservano che la scansione di sistemi cloud di grandi dimensioni può essere lenta.

Documentazione interna: Alcuni utenti IT sostengono che comprendere la documentazione richieda tempo e impegno considerevoli.

Securiti by Veeam (DSPM) consente alle aziende di scoprire risorse di dati shadow e cloud-native su oltre 200 piattaforme. Fa parte di Veeam e la piattaforma combinata sta offrendo funzionalità di rischio AI integrate tramite l'agente Commander 2 Securiti (DSPM) ha ricevuto numerosi premi da parte del settore e degli analisti, tra cui "Cool Vendor in Data Security" da Gartner e "Privacy Management Wave Leader" da Forrester. Il Data Center di Securiti (DSPM) aiuta le aziende a:

- Classificazione di dati sensibili su larga scala, inclusi dati strutturati e non strutturati.

- Utilizza oltre 700 criteri predefiniti e dati sensibili per dare priorità e ridurre le configurazioni errate.

Caratteristiche:

- Streaming di dati: controllo sui dati sensibili durante il loro trasferimento attraverso sistemi di streaming cloud, tra cui Confluent, Kafka, Amazon Kinesis e GCP PubSub.

- Grafico della privacy dei dati: traccia i dati di un individuo tramite un grafico dei dati personali.

Integrazioni: AWS, 365, WorkDay, GCP, Intercom, MongoDB, Asana Premium, Presto, Okta, Drift.

Implementazione: Cloud, Windows locale, Linux locale.

Vantaggi

Scansione dei dati: gli utenti IT segnalano che il prodotto è in grado di connettersi e scansionare diverse fonti di dati. Le visualizzazioni sono di facile comprensione.

Implementazione: i responsabili della sicurezza hanno notato di aver implementato rapidamente, in pochi giorni, migliaia di repository di dati strutturati e non strutturati in ambienti cloud pubblici.

Svantaggi

Scansione di archivi di dati non strutturati: i responsabili tecnici affermano che la scansione di questi archivi di dati necessita di miglioramenti. Il software potrebbe essere più efficace nella scansione di tipi di file non rilevati o di archivi di dati di grandi dimensioni (ad esempio, bucket S3).

Risultati della scansione dei dati: gli utenti si aspettano di vedere modifiche incrementali a ogni scansione, non i risultati completi.

Cyera (DSPM) è una piattaforma basata sull'intelligenza artificiale che individua, analizza e categorizza i dati presenti nell'intero panorama dei dati della tua organizzazione.

Cyera ha annunciato la piena integrazione del suo modulo DSPM incentrato sull'identità, che ora collega la sensibilità dei dati direttamente a specifici modelli di comportamento degli utenti per prevedere la portata della diffusione dei dati. 3

Il 26 febbraio 2026, Cyera ha reso disponibile DSPM tramite un nuovo piano esteso per AWS Security Hub e, il 24 marzo 2026, ha annunciato Browser Shield per l'IA, Data Lineage per i file e Cyera MCP per colmare le lacune di sicurezza legate all'adozione dell'IA. 4

Caratteristiche:

- Rilevamento e risposta ai dati (DDR): Ricevi avvisi quando i dati vengono spostati, utilizzati o localizzati in modo errato.

- Governance dell'accesso ai dati (DAG): applica le politiche di accesso ai dati con controlli personalizzati su quali identità possono accedere a dati specifici.

Integrazioni: Google Piattaforma cloud, Slack, AWS, Bitbucket, Splunk APM, ServiceNow, Collibra, IBM Sicurezza QRadar SIEM, Oracle Infrastruttura cloud, Wiz.

Implementazione: Cloud, SaaS, basata sul Web.

Vantaggi

Gestione dei dati: i consulenti di sicurezza informatica sostengono che le funzionalità più preziose siano la scoperta dei dati, la categorizzazione dei dati e la gestione della postura di sicurezza dei dati (DSPM).

Corrispondenza dei dati: gli utenti segnalano che Cyera (DSPM) è in grado di abbinare e identificare set di dati ampi e complessi, inclusi dati sanitari specifici del Canada, dati di pazienti statunitensi e altri dati aziendali misti provenienti da oltre 17 aziende.

Svantaggi

Copertura on-premise: gli utenti ritengono che la soluzione possa estendere i propri servizi di sicurezza dei dati agli ambienti on-premise .

Reportistica: Alcuni utenti lamentano che la reportistica è ancora in fase iniziale e che mancano informazioni utili tramite dashboard e KPI.

OneTrust Privacy & Data Governance Cloud (DSPM) aiuta le aziende ad analizzare continuamente i dati e il loro livello di sicurezza, garantendo che la situazione dei dati sia compresa in base al tipo di dati e alla loro posizione.

Caratteristiche:

- Scansione e mappatura dei dati: applicare la scansione e la mappatura dei dati per monitorare i cambiamenti e individuare i movimenti dei dati.

- Scoperta dei dati: identificare i dati sconosciuti e determinare se sono sensibili o se rappresentano un rischio per la sicurezza dei dati.

- Minimizzazione dei dati: identificare ed eliminare i dati ridondanti, obsoleti e irrilevanti.

Integrazioni: ALTR, Amazon Athena, Amazon DynamoDB, Apache Hive, Apache Kafka, Auth0, Broadcom, HubSpot, Google Cloud Platform, IBM Security, MongoDB, Okta.

Implementazione: Cloud, Windows locale, Linux locale.

Vantaggi

Procedure DSPM personalizzabili: i responsabili IT apprezzano le procedure DSPM personalizzabili che si allineano agli standard di privacy e normativi della nostra organizzazione per la gestione delle risorse dati.

Audit dei flussi di dati: i clienti segnalano che il prodotto mantiene un database di audit completo per i flussi di dati, semplificando la definizione delle politiche di gestione dei dati.

Svantaggi

Integrazioni: Alcuni ingegneri del software segnalano che l'integrazione della piattaforma con i sistemi esistenti può essere complessa e richiede tempo e impegno per essere esplorata ed eseguita in modo efficace.

Gestione dei flussi di lavoro: Alcuni utenti segnalano che la navigazione del prodotto non è intuitiva e richiede tempo per comprenderne il funzionamento.

Con Symmetry DataGuard, le aziende possono implementare funzionalità di rilevamento, categorizzazione e protezione dei dati per ottenere visibilità sulla rete e sul livello di rischio dei dati della propria organizzazione.

Le aziende possono inoltre implementare controlli di accesso, monitoraggio e funzionalità di automazione tramite Symmetry DataGuard (DSPM) per mitigare il rischio derivante da frequenti eventi di sicurezza.

Integrazioni:

Caratteristiche:

- Rilevamento e risposta ai dati: monitorare i modelli di accesso ai dati inattesi.

- Controlli di accesso: Gestisci le mappe dati utilizzando il controllo degli accessi basato sui ruoli ( RBAC ) o il controllo degli accessi obbligatorio (MAC).

Integrazioni: Asana, Azure, IBM Radar, Splunk, Elastic, OneDrive, AWS e Google piattaforme cloud.

Distribuzione: Cloud, Windows on-premise, Linux on-premise, air-gapped (distribuzione del software tramite isolamento fisico di una rete informatica sicura).

Vantaggi

Classificazione dei dati: i CISO sottolineano che Symmetry DataGuard (DSPM) supporta un'ampia gamma di tipologie di dati sensibili.

Visibilità dei dati: i clienti affermano che Symmetry Data Guard (DSPM) fornisce informazioni chiare su dove si trovano i dati sensibili, chi può accedervi e come vengono utilizzati.

Svantaggi

Prestazioni: Alcune recensioni segnalano che Symmetry DataGuard (DSPM) introduce una latenza che potrebbe sovraccaricare il database e il sistema.

Integrazioni: Alcuni utenti segnalano un supporto limitato per le integrazioni, tra cui Azure.

La piattaforma Dig Security di Prisma Cloud, acquisita da Palo Alto Networks nel 2023, dà priorità al rischio dei dati, analizza i flussi di dati e visualizza la governance degli accessi per gestire la sicurezza dei dati in qualsiasi ambiente cloud.

Caratteristiche:

- Microsoft Sicurezza dei dati 365: Ottieni trasparenza su dove vengono archiviati i dati sensibili, come vengono classificati e chi vi ha accesso in più account OneDrive e siti SharePoint.

- Verifica il metodo di categorizzazione e crittografia della tua organizzazione.

- Collegati ad Azure Information Protection per individuare i file con etichette errate.

- Analisi delle condivisioni di file: analizza e classifica i documenti presenti nelle condivisioni di file locali per ottenere informazioni dettagliate sulla struttura delle cartelle.

- Contestualizzare e dare priorità ai rischi relativi ai dati nascosti in milioni di documenti non strutturati.

- Definisci le autorizzazioni degli utenti e specifica chi può accedere a cosa.

Integrazioni: AWS, Azure, Google Cloud Platform, Oracle Cloud e Snowflake.

Implementazione: nativa del cloud.

Vantaggi

Individuazione dei dati: gli utenti sostengono che il prodotto elimina la necessità di laboriose ricerche di risorse dati e offre la flessibilità tipica del cloud nativo.

Rilevamento delle minacce: i responsabili degli audit sottolineano che le capacità di rilevamento delle minacce offrono una solida protezione contro le minacce alla sicurezza informatica.

Svantaggi

Connettori per origini dati: i revisori si aspettano di vedere un maggior numero di connettori per origini dati per l'individuazione e la classificazione dei dati (ad esempio, Amazon FSx, Amazon EFS).

Supporto per server dati locali: alcuni clienti segnalano la mancanza di supporto per archivi dati locali, come i server on-premise .

Laminar di Rubrik offre soluzioni DSPM (Data Security Protection Management) che migliorano la visibilità e il controllo dei dati, riducendo il rischio di esfiltrazione dei dati e mitigando l'impatto degli attacchi informatici.

Caratteristiche:

- Mappatura della geolocalizzazione dei dati: Ottieni visibilità sulla geolocalizzazione degli archivi dati e sulla mobilità dei dati tra ambienti cloud e aree geografiche.

- Segmentazione di rete incentrata sui dati: ricevi notifiche quando un utente inserisce dati sensibili o riservati in ambienti non attendibili o non autorizzati e, a seconda dei casi, elimina i dati dal segmento oppure autorizza il nuovo ambiente.

Integrazioni: Microsoft 365, Microsoft SQL Server, NetApp, Microsoft Azure, AWS, SAP HANA, Zscaler.

Implementazione: Cloud, Windows locale, Linux locale.

Vantaggi

Individuazione e classificazione dei dati: uno specialista IT ha elogiato le funzionalità di individuazione e classificazione dei dati di Laminar, affermando che il prodotto acquisisce e aggiorna con precisione i dati sensibili della sua azienda.

Reportistica automatizzata: i vicepresidenti concludono che gli strumenti di reporting automatizzato di Laminar offrono funzionalità aggiuntive di grande valore.

Svantaggi

Prezzo: Alcuni ingegneri hanno segnalato che il prodotto è costoso e non adatto alle piccole imprese.

Integrazioni: Alcuni utenti segnalano una forte copertura su Snowflake, ma Laminar potrebbe integrarsi ulteriormente con altri fornitori di data warehouse, come Databricks e Dremio.

BigID può essere distribuito in diversi ambienti, tra cui IaaS, PaaS, SaaS, repository di codice, big data, pipeline NoSQL e installazioni on-premise.

Caratteristiche:

- Scoperta potenziata dall'IA: trova, inventaria e categorizza tutti i tuoi dati utilizzando la scoperta dei dati potenziata dall'IA senza agenti e la personalizzazione NLP per rilevare i dati nascosti.

- Copilota AI di BigID:

- Raccogli tutti i dati rilevanti per l'attività.

- Ricevi suggerimenti per la mappatura dei dati.

- Utilizza l'intelligenza artificiale generativa per generare le descrizioni delle tabelle.

Integrazioni: Hadoop, GitLab, AWS, Oracle Database, SAP HANA, Kafka, Microsoft MySQL, Hive, Google Cloud Platform e MongoDB.

Implementazione: Cloud, Windows locale, Linux locale.

Vantaggi

Scoperta dei dati: gli utenti affermano che BigID offre un approccio valido per gestire in modo sicuro i dati della propria azienda e identificare lacune e duplicati.

Facilità d'uso: le recensioni indicano che il prodotto è facile da usare e offre un'esperienza utente fluida grazie alle sue integrazioni Microsoft.

Svantaggi

Visibilità dei dati: alcuni sviluppatori sostengono che BigID offra una visibilità inferiore rispetto ad altre applicazioni cloud e di shadow IT. Hanno affermato che alcune delle loro piattaforme SaaS non erano connesse a BigID.

Prezzi: i clienti segnalano che BigID è più costoso rispetto alle alternative.

Come scegliere lo strumento DSPM più adatto

1. Copertura

Nell'attuale settore DSPM, gran parte dell'attenzione è focalizzata sui dati associati a piattaforme infrastrutturali come Azure Blob Storage, S3, data lake e database, dove gli sviluppatori creano vari prodotti e soluzioni.

Tuttavia, DSPM comprende molto di più, poiché i dati sensibili possono essere distribuiti tra sistemi SaaS, PaaS (ad esempio, Amazon RDS) e IaaS (ad esempio, macchine virtuali che eseguono database).

Le organizzazioni che utilizzano applicazioni multiuso potrebbero avere i propri "dati sensibili" nei flussi di lavoro tra queste applicazioni. Tali organizzazioni potrebbero quindi scegliere uno strumento DSPM (Data Security Policy Management) che copra ambienti IaaS, PaaS e SaaS.

Figura: Tre ambiti chiave: File, SaaS e IaaS, dove vengono archiviati i dati sensibili.

Fonte: Varonis 5

2. Accuratezza

Alcuni strumenti DSPM offrono solo avvisi di base basati su policy, che potrebbero produrre risultati analitici insufficienti. Alcuni fornitori di DSPM potrebbero offrire funzionalità più complete e fornire risultati più accurati.

Ad esempio, i DSPM dotati di funzionalità di analisi del comportamento di utenti ed entità (UEBA) apprenderanno e definiranno i comportamenti normali, generando al contempo notifiche per attività insolite.

Pertanto, la scelta di uno strumento DSPM che offra integrazioni UEBA o di threat intelligence può aiutare la vostra organizzazione a ottenere informazioni più accurate dai dati.

3. Scala

Le organizzazioni che gestiscono grandi volumi di dati (ad esempio, banche, rivenditori, compagnie assicurative, aziende Fortune 1000) dovrebbero scegliere uno strumento DSPM in grado di eseguire scansioni di classificazione o di autorizzazione su scala petabyte.

3 soluzioni simili a DSPM da tenere d'occhio

1. Fornitori specializzati esclusivamente nella protezione dei dati

I DSPM basati esclusivamente sulla scoperta non dispongono del contesto necessario per determinare se i dati sensibili siano a rischio. Queste soluzioni valutano il livello di sicurezza dei dati contando i dati sensibili rilevati, ma non tengono conto dei livelli di esposizione, della risoluzione dei problemi o del rilevamento delle minacce ai dati. I DSPM basati esclusivamente sulla scoperta sono semplici cataloghi di dati.

2. DSPM basato esclusivamente su IaaS

Diverse aziende che offrono soluzioni DSPM si concentrano sulle tre principali piattaforme IaaS (AWS, Azure e GCP), trascurando altri ambiti dati essenziali come l'archiviazione di file nel cloud, le condivisioni di file on-premise, le applicazioni SaaS e la posta elettronica. La copertura dei database su sistemi multi-cloud è fondamentale; è quindi importante scegliere un fornitore di soluzioni DSPM che supporti tutti gli ambiti dati di cui si ha bisogno.

3. DSPM senza esperienza pratica di sicurezza informatica

I fornitori di soluzioni per la sicurezza dei dati dovrebbero disporre di team di ricerca e di studi di caso reali dedicati all'identificazione delle vulnerabilità, al monitoraggio degli autori delle minacce e allo sviluppo di nuovi modelli di minaccia.

Per una guida nella scelta dello strumento o del servizio più adatto, consulta le nostre risorse basate sui dati: strumenti per la gestione delle policy di sicurezza di rete (NSPM) e strumenti per la risposta agli incidenti .

Evoluzione del mercato DSPM

Il mercato DSPM ha subito un processo di consolidamento tra il 2023 e il 2025, con l'acquisizione di competenze specializzate in sicurezza dei dati da parte di fornitori di sicurezza affermati. Tra le transazioni più significative si annoverano l'acquisizione di Polar Security da parte di IBM nel 2023, l'acquisizione di Flow Security da parte di CrowdStrike nel 2024, l'acquisizione di Next DLP da parte di Fortinet nel 2024, l'acquisizione di Dasera da parte di Netskope nel 2024, l'acquisizione di Trail da parte di Cyera nel 2024, l'acquisizione di GetVisibility da parte di Forcepoint nel 2025, l'acquisizione di Lookout da parte di Fortra nel 2025 e la fusione di Swift Security e Acante da parte di Concentric AI nel 2025. 6

Nel 2026, la categoria si è espansa in modo decisivo nella sicurezza dell'IA, nell'osservabilità dell'IA, nella governance degli agenti IA e nei controlli runtime dell'IA. Purview, Varonis Atlas, il lancio di Cyera a marzo, Cyberhaven, SentinelOne e Veeam Agent riflettono tutti questo cambiamento.

La domanda del mercato si è spostata dalla semplice individuazione dei dati (DSPM) alla risposta al loro movimento (Data Detection and Response). Gli utenti ora si aspettano che queste funzioni siano integrate in un'unica piattaforma.

Sii il primo a commentare

Il tuo indirizzo email non verrà pubblicato. Tutti i campi sono obbligatori.