OpenClaw (precedentemente Moltbot e Clawdbot) è un assistente AI open-source, auto-ospitato, progettato per eseguire attività di elaborazione locali e interagire con gli utenti tramite piattaforme di messaggistica standard. A differenza dei chatbot tradizionali che funzionano come consulenti che generano testo, OpenClaw opera come un agente autonomo in grado di eseguire comandi shell, gestire file e automatizzare le operazioni del browser sulla macchina host.

All'inizio del 2026, OpenClaw aveva superato le 100.000 stelle su GitHub in soli tre giorni, grazie alla sua architettura incentrata sulla privacy e alle sue funzionalità proattive. Scopri come funziona OpenClaw attraverso un'implementazione pratica, la sua architettura, casi d'uso reali e i rischi per la sicurezza:

Casi d'uso di OpenClaw

Per valutare OpenClaw al di là della documentazione, lo abbiamo installato su una CPU con ID Runpod e Ubuntu 24.04 e lo abbiamo testato con una serie di attività di automazione pratiche e quotidiane utilizzando un flusso di lavoro basato sulla messaggistica.

Organizzazione dei file e automazione del sistema

Abbiamo testato la capacità di OpenClaw di eseguire operazioni sul file system, chiedendogli di creare e organizzare cartelle all'interno di una directory di download. L'agente ha creato con successo directory sintetiche, classificato i file per tipo e spostato le cartelle nelle posizioni appropriate utilizzando comandi a livello di shell. Queste operazioni sono state eseguite in modo affidabile senza richiedere una sessione di terminale attiva una volta che l'agente era in esecuzione.

Elaborazione delle ricevute e generazione di fogli di calcolo

Per valutare la comprensione del documento e la generazione di file, abbiamo fornito a OpenClaw l'immagine di uno scontrino della spesa e gli abbiamo chiesto di aggiungerne il contenuto a un foglio di calcolo. L'agente ha estratto gli articoli, li ha strutturati in forma tabellare e ha generato un foglio di calcolo. Su richiesta, poteva anche restituire il file .xlsx risultante direttamente tramite l'interfaccia di messaggistica.

Questo test ha dimostrato che OpenClaw è in grado di estrarre dati, strutturarli e salvare file in un unico flusso di lavoro.

Monitoraggio proattivo e notifiche

Abbiamo inoltre testato le funzionalità proattive di OpenClaw configurandolo per monitorare una directory e avvisarci alla comparsa di un file specifico. Una volta soddisfatta la condizione di attivazione, l'agente avviava il contatto senza richiedere l'intervento dell'utente, inviava una notifica ed eseguiva l'azione di follow-up predefinita.

Questo comportamento ha confermato che OpenClaw può funzionare come un agente in background sempre attivo, capace di avviare azioni e comunicare in risposta agli eventi, anziché limitarsi a rispondere a comandi diretti.

Osservazioni generali

In questi test, OpenClaw si è dimostrato affidabile per attività semplici e ricorrenti come l'organizzazione di file, l'elaborazione dati di base e le notifiche basate su eventi. La configurazione di base è risultata semplice, ma l'attivazione di flussi di lavoro complessi ha richiesto la configurazione di diversi servizi esterni e chiavi API. Alcune integrazioni richiedono ampi permessi, il che aumenta i tempi di configurazione e solleva questioni di sicurezza.

Ciò significa che OpenClaw è facile da usare per l'automazione di base, ma le implementazioni completamente operative richiedono una configurazione dettagliata e un'attenta gestione dei permessi.

Come utilizzare OpenClaw nella pratica

Mentre la sezione precedente riassume la nostra valutazione pratica, la seguente descrive come OpenClaw viene tipicamente posizionato e utilizzato nelle implementazioni reali.

OpenClaw non è un assistente per utenti privati progettato per attività personali occasionali. In pratica, funziona come un livello operativo remoto per macchine che richiedono un'automazione continua e leggera, senza interfaccia grafica.

Modello di interazione principale

Una volta installato, OpenClaw funziona tramite comandi basati su messaggi anziché su sessioni interattive. Gli utenti comunicano con l'agente tramite piattaforme di messaggistica come Telegram, WhatsApp o altri canali supportati da OpenClaw, mentre l'esecuzione avviene sulla macchina host.

Questo design consente tre modelli di utilizzo pratici:

- Operazioni di sistema remoto

Gli utenti possono gestire file, eseguire script o interrogare lo stato del sistema senza dover accedere al computer. Ad esempio, è possibile organizzare directory, avviare processi batch o controllare l'utilizzo del disco da un dispositivo mobile. - Automazione programmata e condizionale

Grazie all'integrazione con cron e al suo meccanismo heartbeat, OpenClaw può monitorare autonomamente le condizioni e reagire senza richiedere esplicitamente interventi. Ciò include attività come il controllo del tempo di attività del server, il monitoraggio dei file di log o il tracciamento di metriche basate su soglie, come i prezzi delle azioni o lo stato delle API. - Esecuzione di compiti delegati

OpenClaw può fungere da proxy di esecuzione per flussi di lavoro specifici, come la gestione delle email in arrivo, l'aggiornamento delle cartelle o la pubblicazione di contenuti predefiniti sulle piattaforme di social media, a condizione che siano abilitate le competenze e le autorizzazioni necessarie.

Le competenze come vero livello di controllo

A differenza degli agenti visivi per l'uso del computer, le capacità di OpenClaw dipendono dalle competenze abilitate. Queste competenze determinano ciò che l'agente può e non può fare, come ad esempio:

- Accesso al file system

- Automazione del browser

- Integrazione con email o calendario

- Interazione con API esterne

Senza queste competenze, l'agente non ha alcun potere operativo. Di conseguenza, la sicurezza e l'affidabilità di un'implementazione di OpenClaw dipendono meno dalla qualità della tempestività e più dalla progettazione dei permessi.

Considerazioni sull'adozione nelle fasi iniziali

Allo stato di maturità attuale, OpenClaw è più adatto per:

- Macchine secondarie, server o ambienti sandbox

- Account creati specificamente per scopi di automazione

- Flussi di lavoro non critici in cui le modalità di errore sono accettabili

L'utilizzo di OpenClaw con account personali di alto valore o sistemi di produzione richiede un attento isolamento e monitoraggio.

Esecuzione di OpenClaw senza VPS: Cloudflare Moltworker

Sebbene OpenClaw venga comunemente distribuito su macchine locali o istanze VPS, con i Worker di Cloudflare 1 È possibile implementare ed eseguire agenti di intelligenza artificiale su piattaforme di esecuzione serverless .

Cloudflare Lavoratori

Workers è una piattaforma di esecuzione serverless che consente agli sviluppatori di eseguire codice breve e basato su eventi su Workers. Invece di distribuire agenti su macchine virtuali o container, gli sviluppatori distribuiscono la logica applicativa che viene eseguita in risposta a richieste o eventi pianificati.

Per impostazione predefinita, ogni esecuzione del worker è senza stato. Qualsiasi dato o file temporaneo creato durante l'esecuzione viene eliminato al termine della richiesta. Di conseguenza, i worker non possono memorizzare autonomamente uno stato a lungo termine.

Le applicazioni che necessitano di rendere persistenti i dati, come la cronologia delle conversazioni, la memoria degli agenti, ecc., devono archiviare tali dati in un servizio di archiviazione persistente separato. Nell'ecosistema di Cloudflare, questo ruolo è in genere svolto da Cloudflare R2, un servizio di archiviazione a oggetti che conserva i dati indipendentemente dalla durata di vita dei Worker.

Moltworker: implementazione OpenClaw di Cloudflare

Moltworker è un'implementazione di riferimento che adatta OpenClaw per funzionare su Cloudflare Workers invece che su un server tradizionale. Mostra come un agente AI self-hosted possa operare in un ambiente serverless e sandbox mantenendo lo stato persistente.

In questa configurazione, la logica di esecuzione di OpenClaw viene eseguita all'interno dei Worker Cloudflare, mentre la memoria dell'agente, i log e altri artefatti sono archiviati in Cloudflare R2. Poiché R2 fornisce un'archiviazione durevole indipendente dalla durata dei Worker, lo stato dell'agente persiste tra le esecuzioni e i riavvii.

R2 include un livello di utilizzo gratuito (fino a 10 GB di dati archiviati e un numero elevato di operazioni di lettura/scrittura). 2 ), il che significa che le piccole implementazioni di OpenClaw possono funzionare senza costi infrastrutturali aggiuntivi oltre all'utilizzo dell'API LLM. Tuttavia, per utilizzare i contenitori Sandbox, è necessario un account Cloudflare e un abbonamento al piano a pagamento Workers di almeno 5 USD.

Compromessi e adeguatezza

Moltworker è più adatto ad agenti di intelligenza artificiale basati su eventi, che si attivano in risposta a input specifici anziché funzionare in modo continuo.

Esempi di casi d'uso

- Assistenti basati su chat: un assistente interno che risponde ai messaggi di chat, recupera il contesto delle conversazioni precedenti dalla memoria e chiama un'API LLM esterna solo quando un utente invia un messaggio.

- Agenti di automazione on-demand: un'istanza di OpenClaw che viene eseguita quando attivata da un webhook (ad esempio, una nuova issue su GitHub o l'invio di un modulo), esegue una breve sequenza di azioni , memorizza i risultati ed esce.

- Agenti personali o sperimentali a basso traffico: singoli sviluppatori che utilizzano OpenClaw per scopi di ricerca o test, dove l' agente rimane inattivo per la maggior parte del tempo e il costo del VPS dovrebbe essere proporzionale all'utilizzo piuttosto che al tempo di esecuzione.

Il motivo è che, negli esempi precedenti, l'agente rimane inattivo per la maggior parte del tempo e si attiva solo quando l'utente invia un messaggio o si attiva un webhook. Su un VPS o una macchina locale, il server rimane attivo e si paga in base al tempo di funzionamento. In Claudflare Workers, invece, l'agente si attiva solo quando viene sollecitato. Non ci sono costi né consumo di risorse quando è inattivo.

Quando Moltworker potrebbe essere meno adatto

- Agenti autonomi a lunga esecuzione: un agente progettato per operare in modo continuativo (ad esempio, monitorando più fonti di dati, prendendo decisioni periodiche senza trigger esterni) potrebbe superare i limiti di esecuzione o richiedere frequenti riavvii.

- Agenti che richiedono hardware specializzato o accesso al sistema: le implementazioni che dipendono da GPU locali, binari personalizzati o file system locali persistenti non possono essere facilmente integrate in un runtime basato su Worker.

In questi casi, le implementazioni tradizionali in locale o basate su VPS offrono maggiore flessibilità e controllo.

OpenClaw è sicuro da usare?

Il profilo di sicurezza di OpenClaw dipende in egual misura dalle scelte di implementazione e dal comportamento del modello. Sebbene la sua documentazione ponga l'accento sull'esecuzione sicura dei comandi e sui vincoli etici, il rischio nel mondo reale deriva principalmente dall'esposizione alla rete e dall'ambito delle autorizzazioni.

Gateway esposto e rischio di acquisizione remota

Per impostazione predefinita, il gateway di OpenClaw è associato all'interfaccia di loopback locale, limitando l'accesso alla macchina host. Tuttavia, alcuni utenti riconfigurano il gateway per associarlo a un'interfaccia pubblica o diversa da quella di loopback, al fine di accedere all'agente da remoto.

Quando ciò si verifica, diversi servizi e porte interni possono diventare accessibili dall'esterno. In tali configurazioni, gli aggressori possono interagire con la superficie di controllo dell'agente attraverso la rete.

Se gli utenti espongono il gateway senza una solida autenticazione e controlli di rete, OpenClaw diventa di fatto un'interfaccia per l'esecuzione di comandi remoti. Un utente malintenzionato potrebbe impartire comandi, accedere a file o manipolare il sistema host, compromettendo completamente la macchina.

Questo rischio è indipendente dal comportamento del modello linguistico su larga scala e si applica anche se l'agente segue rigorosamente le proprie regole di sicurezza interne.

Rischi a livello di agente (relativi a LLM e al flusso di lavoro)

Oltre ai rischi infrastrutturali, OpenClaw eredita le modalità di guasto standard degli agenti autonomi:

- Interpretazione ambigua dei comandi: l'accesso alla shell consente azioni potenti. Istruzioni interpretate in modo errato possono portare alla cancellazione involontaria di file o a modifiche del sistema.

- Iniezione immediata tramite input attendibili: se l'agente elabora e-mail, documenti o contenuti web, le istruzioni dannose incorporate in tali input potrebbero influenzarne il comportamento.

- Esecuzione di skill di terze parti: le skill estendono le funzionalità ma ampliano anche la superficie di attacco. Una skill mal progettata o dannosa può introdurre vulnerabilità o divulgare le credenziali.

Esposizione dei dati tramite API esterne

Sebbene OpenClaw venga eseguito localmente, si affida a fornitori di modelli esterni per il ragionamento. I prompt e i frammenti di file selezionati possono essere trasmessi ad API di terze parti, esponendo potenzialmente dati sensibili al mondo esterno a seconda della configurazione.

Consigli pratici sulla sicurezza

Allo stato attuale della sua maturità, OpenClaw dovrebbe essere considerato un'infrastruttura di automazione privilegiata piuttosto che un assistente per l'utente finale.

Le migliori prassi includono:

- Mantenere il gateway associato all'interfaccia di loopback, a meno che non sia protetto da VPN o firewall.

- Evitare l'esposizione pubblica degli endpoint degli agenti

- Esecuzione di OpenClaw su macchine isolate o account con privilegi limitati

- Limitare le competenze abilitate al minimo richiesto

- Monitoraggio dei log per l'esecuzione di comandi imprevisti

La mancata applicazione di questi controlli sposta il rischio da un "errore di intelligenza artificiale" a una compromissione tradizionale del sistema remoto.

Cos'è OpenClaw?

OpenClaw funge da ponte tra i modelli linguistici di grandi dimensioni (LLM) e il sistema operativo locale dell'utente. Pur utilizzando API di modelli esterni o modelli locali per il ragionamento, l'ambiente di esecuzione rimane interamente sull'hardware dell'utente.

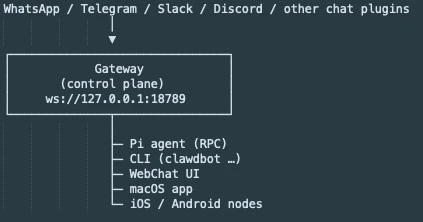

L'architettura del sistema è composta da quattro componenti principali:

- Il gateway: un servizio in background che funge da porta d'accesso. Gestisce le connessioni alle piattaforme di messaggistica.

- L'agente: il motore di ragionamento (LLM) che interpreta l'intento.

- Competenze: Funzionalità modulari che estendono la portata dell'agente, come l'automazione del browser (tramite Puppeteer), l'accesso al file system, l'integrazione con il calendario, ecc.

- Memoria: un livello di archiviazione persistente (spesso utilizzando file Markdown) che conserva il contesto, le preferenze e la cronologia delle conversazioni a lungo termine.

Cosa rende OpenClaw unico?

Per capire perché OpenClaw abbia attirato l'attenzione, è utile confrontarlo con due tipologie comuni di agenti: gli agenti visivi e gli strumenti da riga di comando. Altri agenti cercano di simulare l'interazione umana o di fornire assistenza nella programmazione. OpenClaw, invece, viene eseguito come servizio in background senza interfaccia grafica, il che modifica il modo in cui l'agente opera.

OpenClaw contro Visual Agents

Lo standard industriale per l'utilizzo dei computer si basa sull'ancoraggio visivo. Questi agenti acquisiscono schermate, elaborano i dati dei pixel utilizzando modelli di linguaggio visivo (VLM) e calcolano le coordinate per simulare i clic del mouse.

- Approccio basato su agenti visivi : si trovano di fronte a un collo di bottiglia fondamentale. Gli agenti di utilizzo del computer faticano ancora a gestire interfacce complesse, e l'elaborazione visiva introduce un'elevata latenza e la possibilità di errori di disallineamento dei pixel.

- L'approccio di OpenClaw : OpenClaw è headless, ovvero bypassa completamente l'interfaccia utente grafica (GUI). Non utilizza l'icona di un file per spostarlo, ma esegue un comando della shell di sistema (ad esempio, mv /downloads/*.pdf /documents).

Di conseguenza, sostituendo l'inferenza visiva con l'esecuzione diretta del codice, OpenClaw elimina gli errori di base e opera alla velocità della macchina anziché alla velocità dell'interfaccia umana.

OpenClaw vs. agenti CLI

Strumenti come Claude Code o Open Interpreter agiscono come utility interattive. Vengono eseguiti all'interno di una finestra del terminale e rispondono solo quando l'utente immette un comando. Questi strumenti funzionano come copiloti reattivi.

- Approccio con agenti CLI : gli agenti CLI soffrono di amnesia di sessione . Una volta chiusa la finestra del terminale, l'agente smette di funzionare e spesso il contesto viene perso. Richiedono che l'utente sia fisicamente presente davanti al computer.

- L'approccio OpenClaw : OpenClaw viene eseguito come demone gateway (servizio in background) su un server locale o VPS. Rimane attivo 24 ore su 24, 7 giorni su 7, mantenendo la memoria a lungo termine in file locali (ad esempio, MEMORY.md).

Di conseguenza, non è necessario essere davanti al computer. È possibile inviare messaggi al proprio agente da un dispositivo mobile tramite Telegram, WhatsApp o altri canali supportati da OpenClaw per eseguire attività sul server domestico, e l'agente conserva il contesto anche dopo settimane di interazione.

Una differenza fondamentale è che OpenClaw può avviare l'interazione. Gli agenti CLI e visivi tradizionali attendono una richiesta da parte dell'utente (approccio reattivo). OpenClaw, invece, è dotato di un motore di heartbeat e di un'integrazione con i cron job che gli consentono di essere proattivo.

- Invece di chiederti "Il server è inattivo?" o "Il prezzo delle azioni è calato?", OpenClaw si riattiva automaticamente, controlla i dati e ti invia un messaggio se viene raggiunta una determinata soglia.

matrice di derivazione architettonica

Questo confronto dimostra che OpenClaw privilegia la persistenza e la velocità di automazione rispetto a un'interazione simile a quella umana. Il suo design sacrifica la solidità visiva e la sicurezza interattiva in favore di una latenza inferiore e di un'esecuzione sempre attiva.

Sii il primo a commentare

Il tuo indirizzo email non verrà pubblicato. Tutti i campi sono obbligatori.