La soluzione Extended Detection and Response (XDR) unifica il rilevamento, l'analisi e la risposta alle minacce su endpoint, reti, cloud, identità ed e-mail in un'unica piattaforma, sostituendo l'approccio a compartimenti stagni che prevede l'utilizzo di strumenti EDR , SIEM e SOAR separati.

Abbiamo analizzato 7 soluzioni XDR, verificando le affermazioni dei fornitori confrontandole con la documentazione ufficiale dei prodotti, i risultati della valutazione MITRE ATT&CK e le implementazioni presso i clienti. Consulta la nostra analisi comparativa in termini di valore e prestazioni.

Tabella 1: Confronto delle funzionalità delle 7 migliori soluzioni XDR

XDR vs EDR vs SIEM

Queste tre categorie si sovrappongono in modo significativo nel marketing dei fornitori, ma ognuna risolve un diverso problema di portata.

- L'EDR (Endpoint Detection and Response) monitora e risponde alle minacce sui dispositivi endpoint, come laptop, server e workstation. Raccoglie dati di telemetria dall'agente endpoint, rileva anomalie comportamentali e consente agli analisti di esaminare e contenere le minacce sui singoli dispositivi.

- XDR estende EDR su più livelli di sicurezza. Mentre EDR si concentra sull'endpoint, XDR acquisisce e correla i dati di telemetria provenienti da endpoint, reti, carichi di lavoro cloud, sistemi di identità ed e-mail in un'unica piattaforma di rilevamento e risposta. La correlazione tra domini diversi consente a XDR di individuare catene di attacchi che appaiono come rumore non correlato in strumenti separati.

- Il SIEM (Security Information and Event Management) raccoglie e archivia i dati di log provenienti da tutto l'ambiente per il rilevamento delle minacce, la creazione di report di conformità e le indagini storiche. Il SIEM tradizionale è passivo: genera avvisi in caso di corrispondenza con le regole e archivia i dati per le query. Le moderne piattaforme SIEM stanno convergendo con XDR e SOAR, con fornitori come Microsoft (Sentinel + Defender XDR) e CrowdStrike (Falcon Next-Gen SIEM) che considerano il SIEM come il livello dati sottostante un motore di rilevamento XDR.

XDR nativo vs. XDR aperto

Il mercato XDR si è formalmente suddiviso in due modelli architetturali distinti che determinano decisioni di acquisto fondamentalmente diverse.

- La XDR nativa è una piattaforma monofornitore che integra i prodotti endpoint, di rete, cloud e di identità del fornitore stesso in un livello unificato di rilevamento e risposta. CrowdStrike Falcon, Defender XDR e SentinelOne Singularity sono piattaforme XDR native. Il vantaggio è la profonda integrazione e un modello dati unificato; il compromesso è che si acquista una soluzione che entra a far parte dell'ecosistema di un fornitore.

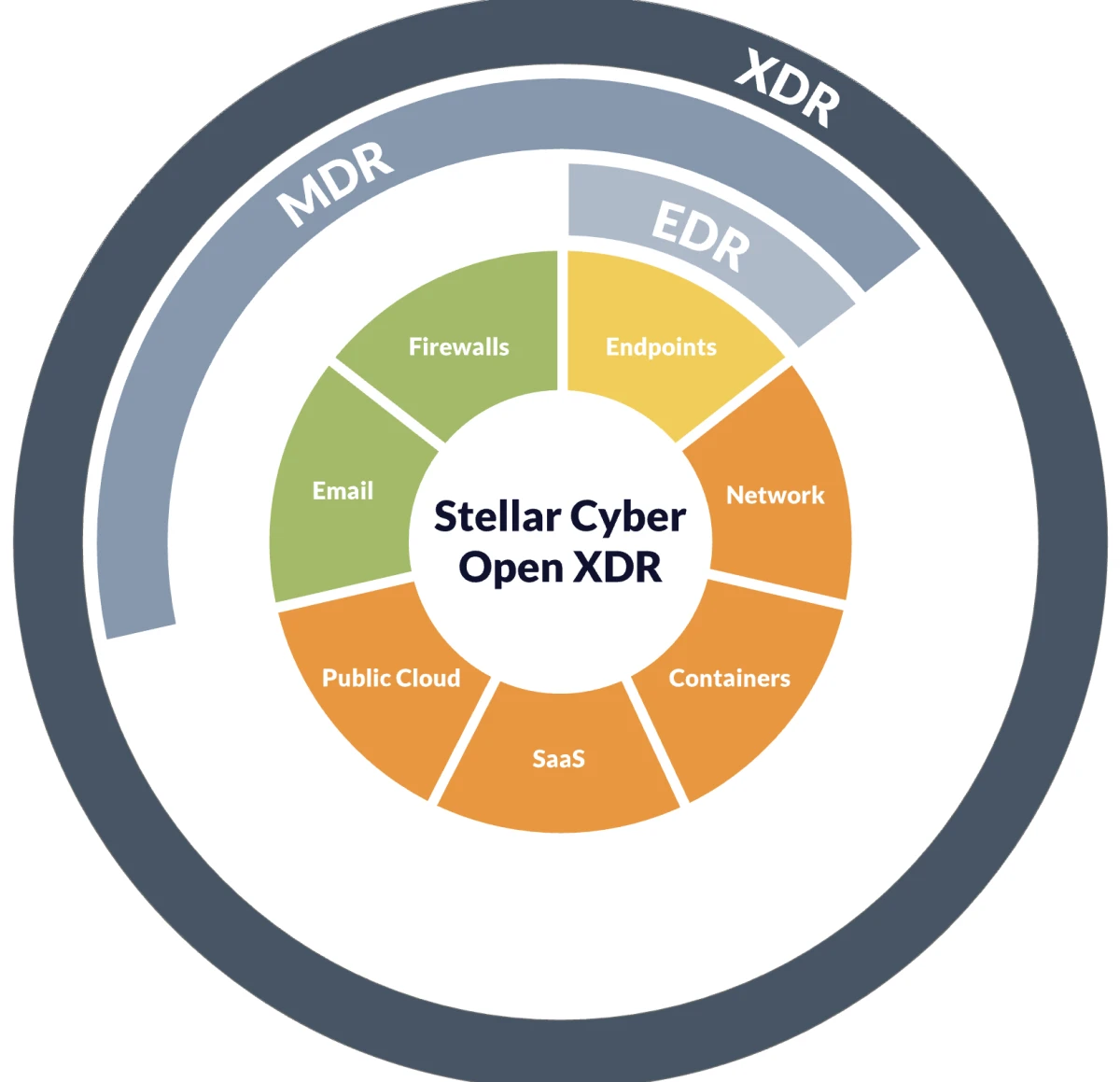

- Open XDR è indipendente dal fornitore : acquisisce i dati di telemetria da qualsiasi strumento di sicurezza esistente e fornisce un rilevamento, un'analisi e una risposta unificati basati su tali input, senza richiedere la sostituzione completa dell'infrastruttura.

Confronto tra le 7 migliori soluzioni XDR

Le valutazioni si basano su G2, Gartner e Capterra. I fornitori sono elencati in ordine di numero di recensioni.

Il numero di dipendenti si basa sui dati di LinkedIn.

Come scegliamo i migliori fornitori di XDR?

Nella selezione delle piattaforme XDR da recensire, abbiamo applicato i seguenti criteri oggettivi e pubblicamente verificabili:

- Numero di dipendenti: ci siamo concentrati sulle organizzazioni con più di 50 dipendenti come indicatore di stabilità organizzativa e capacità di investimento nello sviluppo del prodotto.

- Recensioni degli utenti: Abbiamo richiesto un minimo di 30 recensioni su piattaforme di recensioni B2B (G2, Gartner Peer Insights, Capterra), a dimostrazione di una presenza sul mercato confermata da implementazioni reali.

- Copertura delle funzionalità principali: le soluzioni devono fornire l'acquisizione di telemetria tra domini diversi, il rilevamento e la risposta unificati agli incidenti e la conformità documentata a MITRE ATT&CK per essere qualificate come XDR anziché come EDR autonomo.

Tabella 2: Confronto delle funzionalità delle 7 migliori soluzioni XDR

1. Stellar Cyber Open XDR

Stellar Cyber è la piattaforma Open XDR leader del settore, basata su un'architettura indipendente dal fornitore che acquisisce dati di telemetria da qualsiasi strumento di sicurezza esistente tramite oltre 400 connettori predefiniti. 1 Anziché richiedere alle organizzazioni di sostituire i propri strumenti EDR, NGFW o di gestione delle identità, Stellar Cyber si integra con l'infrastruttura esistente e offre funzionalità unificate di rilevamento, analisi e risposta a tutti i flussi di dati.

Fonte: Stellar Cyber

Caratteristiche principali:

- Architettura aperta: oltre 400 connettori per l'acquisizione di dati da qualsiasi EDR, NGFW, provider di identità o piattaforma cloud.

- Licenza unica che copre SIEM, NDR, XDR e UEBA

- Modellazione degli eventi di interflusso per la correlazione della catena di attacco tra diverse fonti

- Triage, correlazione degli avvisi e costruzione del caso basati sull'intelligenza artificiale.

- Capacità di intelligenza artificiale agentiva per l'indagine iniziale e la sintesi del caso.

Limitazioni:

- La piattaforma è ottimizzata per organizzazioni con 50-500 dipendenti e team di sicurezza di medie dimensioni; la personalizzazione su scala aziendale e le funzionalità forensi avanzate potrebbero essere inferiori rispetto a CrowdStrike e Palo Alto.

- L'ampia capacità di acquisizione dati di Open XDR richiede un'attenta configurazione dei connettori; la qualità del rilevamento dipende dalla qualità della telemetria proveniente dagli strumenti sorgente.

- Ecosistema di partner e integrazione più piccolo rispetto ai fornitori nativi di XDR con una presenza sul mercato più lunga

2. SentinelOne Singularity XDR

SentinelOne Singularity XDR è una piattaforma XDR nativa nota per il rilevamento e la risposta basati sull'intelligenza artificiale a livello di endpoint, estendibili a carichi di lavoro cloud, identità e rete tramite un unico data lake unificato.

Purple AI è l'interfaccia di SentinelOne per la ricerca di minacce basata sul linguaggio naturale, che consente agli analisti di interrogare il Singularity Data Lake in un linguaggio semplice e di ricevere riepiloghi delle indagini, risultati della ricerca di minacce e raccomandazioni per le azioni correttive.

Caratteristiche principali:

- Rilevamento automatico delle minacce e ripristino con un solo clic per i ransomware senza intervento dell'analista.

- Trama per l'analisi automatica delle cause principali e la costruzione della narrativa dell'attacco

Limitazioni:

- Alcuni utenti segnalano che il blocco eccessivamente aggressivo di strumenti legittimi, comprese le applicazioni per sviluppatori, è stato bloccato, rendendo necessaria la gestione manuale delle eccezioni.

- Durante le implementazioni su larga scala sono stati segnalati problemi di duplicazione degli agenti nella console di gestione.

3. CrowdStrike Falcon XDR

CrowdStrike Falcon XDR è una piattaforma XDR nativa basata su un singolo agente leggero e un'architettura dati cloud-native. La piattaforma si compone di 30 moduli che coprono endpoint, carichi di lavoro cloud, identità e SIEM, con la correlazione XDR che opera su tutti i domini tramite un data lake condiviso.

- Nella sua più recente valutazione MITRE ATT&CK, CrowdStrike ha raggiunto un tasso di rilevamento del 100% con zero falsi positivi, il miglior risultato cross-domain mai ottenuto dall'azienda. 2

- CrowdStrike ha annunciato un'espansione della partnership con Intel per ottimizzare la piattaforma Falcon per i PC AI basati su Intel, combinando l'intelligenza degli endpoint di Falcon con la telemetria a livello di silicio e le NPU di Intel per proteggere i carichi di lavoro AI in esecuzione direttamente sul dispositivo. 3 Sempre in occasione di RSAC 2026, CrowdStrike ha annunciato nuove funzionalità di sicurezza cloud e protezione dei dati, incentrate su come dare priorità ai rischi cloud in base al comportamento reale degli aggressori e su come proteggere i dati sensibili che si spostano tra endpoint, SaaS, cloud e strumenti di intelligenza artificiale generativa.

- Nel terzo trimestre dell'anno fiscale 2026, il 49% dei clienti con abbonamento a CrowdStrike aveva adottato sei o più moduli Falcon e la piattaforma aveva superato i 5 miliardi di dollari di ricavi ricorrenti annuali. 4

Caratteristiche principali:

- Un unico agente leggero per endpoint, carichi di lavoro cloud, identità e SIEM

- Charlotte AI per l'analisi e la valutazione delle minacce tramite linguaggio naturale

- MDR automatizzato con supervisione umana per organizzazioni prive di un SOC interno.

Limitazioni:

- L'ampiezza della piattaforma e un'architettura a 30 moduli creano una notevole complessità negli acquisti; gli acquirenti devono associare moduli specifici a casi d'uso specifici prima di formulare un preventivo.

- L'implementazione del sensore Falcon è necessaria per la piena fedeltà dei dati XDR sugli endpoint; le organizzazioni a cui è impedita l'implementazione dell'agente presenteranno delle lacune.

4. Cisco XDR

Cisco XDR è una piattaforma XDR nativa del cloud che ha sostituito Cisco SecureX, ormai fuori produzione. Cisco XDR correla i dati di telemetria provenienti dal portfolio di soluzioni di sicurezza Cisco e dalle integrazioni di terze parti. Le organizzazioni che valutano le funzionalità di rilevamento e risposta di Cisco dovrebbero fare riferimento a Cisco XDR e non a SecureX, che è stato definitivamente dismesso.

La piattaforma si integra perfettamente con le organizzazioni che già utilizzano l'infrastruttura di rete e di sicurezza di Cisco, dove la correlazione nativa dei dati di telemetria tra Cisco Secure Firewall, switch Catalyst e agenti endpoint riduce significativamente i costi di integrazione.

Caratteristiche principali:

- Integrazione nativa con l'intero portfolio di soluzioni di sicurezza Cisco (endpoint, rete, e-mail, identità).

- Integrazioni di terze parti che estendono la copertura oltre l'ecosistema Cisco

- Indagine automatizzata sugli incidenti con correlazione degli avvisi prioritari

- Integrazione con il sistema di intelligence sulle minacce Cisco Talos

Limitazioni:

- Il valore è significativamente più elevato per le organizzazioni che hanno investito nel portfolio di soluzioni di sicurezza Cisco esistenti; le organizzazioni che utilizzano infrastrutture non Cisco trarranno minori vantaggi dall'integrazione nativa.

- Cisco XDR è un prodotto relativamente recente; in alcune aree, la profondità delle funzionalità è inferiore rispetto a piattaforme XDR native più consolidate.

- A differenza di SecureX, che era incluso gratuitamente nelle licenze di sicurezza Cisco, Cisco XDR richiede una licenza a pagamento separata, un cambiamento di costo significativo per i clienti Cisco esistenti.

5. Exabeam: piattaforma di operazioni di sicurezza su larga scala

Exabeam era precedentemente posizionata come piattaforma SIEM e XDR. A partire da gennaio 2026, Exabeam commercializza la sua offerta principale come New-Scale Security Operations Platform (venduta come New-Scale Fusion), a testimonianza delle funzionalità ampliate che vanno oltre le tradizionali funzioni SIEM e XDR. 5

Caratteristiche principali:

- Piattaforma New-Scale Fusion: SIEM, UEBA e XDR in un'architettura unificata

- Analisi del comportamento degli agenti (ABA) per il monitoraggio degli agenti di intelligenza artificiale (gennaio 2026)

- Sicurezza nell'utilizzo dell'IA per rilevare interazioni rischiose dei dipendenti con gli strumenti di IA

- Analisi comportamentale con oltre 50 scenari di minaccia predefiniti mappati su MITRE ATT&CK

- Integrazione con oltre 500 fonti di dati di sicurezza e IT

- Casi d'uso basati sui risultati con contenuti preconfigurati per le tipologie di minaccia più comuni

Limitazioni:

- Il rebranding della piattaforma da SIEM+XDR a New-Scale crea confusione in fase di acquisto; gli acquirenti dovrebbero verificare quali funzionalità sono incluse nella licenza base e quali sono i componenti aggiuntivi.

- ABA e AI Usage Security sono stati lanciati di recente; prima di utilizzarli in casi d'uso critici, è necessario validarne la maturità in ambiente di produzione e la copertura di rilevamento.

6. Microsoft Defender XDR

Microsoft Defender XDR è una piattaforma XDR nativa che correla i segnali provenienti da Microsoft Defender for Endpoint, Defender for Identity, Defender for Office 365 e Microsoft Sentinel in un'esperienza unificata di indagine sugli incidenti.

Il principale vantaggio competitivo della piattaforma è l'integrazione con l'ecosistema: la connettività nativa con Entra ID, Intune, Azure e l'intera suite Microsoft 365 elimina il lavoro di integrazione necessario per ottenere la stessa copertura con un XDR di terze parti. Microsoft Sentinel funge da SIEM e data lake sottostante.

Caratteristiche principali:

- Una visione unificata degli incidenti che correla i segnali provenienti da endpoint, identità, e-mail e cloud.

- Microsoft Sentinel come livello SIEM e SOAR con oltre 500 connettori dati

- Integrazione di Security Copilot per indagini e redazione di report in linguaggio naturale.

Limitazioni:

- L'efficacia del rilevamento è elevata su Windows, ma più debole su endpoint macOS e Linux. Gli ambienti non-Microsoft-stack potrebbero richiedere una copertura a più livelli.

- La gestione della piattaforma richiede la navigazione tra diverse console (portale Defender, spazio di lavoro Sentinel, centro di amministrazione Entra), il che aumenta il carico cognitivo dell'analista rispetto ai concorrenti che utilizzano una sola console.

- I livelli di licenza (E3, E5, componenti aggiuntivi per Defender, Copilot for Security) sono complessi; il costo totale richiede un'attenta mappatura.

7. Palo Alto Cortex XDR

Palo Alto Networks Cortex XDR è una piattaforma XDR nativa che integra la telemetria di endpoint, rete e cloud con il firewall e l'infrastruttura Prisma di Palo Alto per fornire un livello unificato di rilevamento e risposta.

Cortex XSIAM è la soluzione completa di Palo Alto Networks per il mercato dei SOC agentici. Mentre Cortex XDR gestisce il rilevamento e la risposta per endpoint e reti, Cortex XSIAM consolida SIEM, XDR, SOAR e la gestione della superficie di attacco in un'unica piattaforma, supportata da oltre 10.000 rilevatori e oltre 2.600 modelli di machine learning, con oltre 500 playbook di automazione preconfigurati. 6

Caratteristiche principali:

- Rilevamento a livello di tecnica al 100% nel sesto round di MITRE ATT&CK.

- Protezione dalle minacce comportamentali su endpoint, rete, cloud e identità da un unico agente

- Visualizzazioni degli incidenti che uniscono gli avvisi in un'unica narrazione dell'attacco con causa principale e raggio d'azione.

- Integrazione nativa con i firewall Palo Alto e Prisma SASE per una visibilità combinata di rete e endpoint.

Limitazioni:

- Il miglior rapporto qualità-prezzo si ottiene all'interno dell'ecosistema Palo Alto (firewall, Prisma); le organizzazioni che non dispongono di un'infrastruttura Palo Alto preesistente devono affrontare costi di implementazione più elevati.

- Cortex XDR è costantemente classificato nella fascia alta dello spettro di prezzo XDR; il costo totale di proprietà del modello è elevato, inclusa la licenza PRO.

Caratteristiche comuni

Tutte le piattaforme esaminate includono le seguenti funzionalità standard:

- Acquisizione di dati di telemetria tra domini diversi: tutte le piattaforme acquisiscono dati da un endpoint e da almeno un dominio di sicurezza aggiuntivo (rete, cloud, identità o posta elettronica). L'ampiezza e la profondità della copertura variano; gli acquirenti dovrebbero confrontare le proprie specifiche fonti di telemetria con il catalogo dei connettori di ciascun fornitore prima di procedere alla selezione.

- Rilevamento unificato degli incidenti: tutte le piattaforme correlano i dati di telemetria provenienti da diverse fonti in incidenti consolidati, anziché visualizzare avvisi individuali da ciascuno strumento. Questa è la principale proposta di valore di XDR che lo differenzia dai sistemi EDR autonomi.

- Allineamento con MITRE ATT&CK: tutte le piattaforme mappano i rilevamenti alle tattiche e tecniche di MITRE ATT&CK, consentendo una categorizzazione coerente delle minacce e un'analisi delle lacune rispetto al framework.

- Azioni di risposta automatizzate: tutte le piattaforme supportano risposte automatizzate o semi-automatizzate che isolano gli endpoint, bloccano gli IP e revocano le credenziali, sebbene il grado di automazione e i domini coperti varino significativamente.

- Integrazione di informazioni sulle minacce: tutte le piattaforme includono o integrano feed di informazioni sulle minacce. CrowdStrike (Adversary Intelligence), Palo Alto (Unit 42) e Cisco (Talos) gestiscono team proprietari di ricerca sulle minacce con copertura globale.

- Registrazione e reporting della conformità: tutte le piattaforme mantengono registri pronti per la verifica delle attività di rilevamento e risposta. Le piattaforme integrate con SIEM offrono una copertura di conformità più ampia.

XDR basato sull'intelligenza artificiale

- Il rilevamento assistito dall'IA utilizza modelli di apprendimento automatico addestrati sul comportamento degli avversari per identificare le minacce che eludono le regole basate sulle firme. Il rilevamento, l'analisi comportamentale del gruppo di pari e gli indicatori di attacco (IOA) sono i meccanismi principali. Il framework IOA di CrowdStrike, Storyline di SentinelOne e gli oltre 2.600 modelli di apprendimento automatico di Palo Alto in XSIAM rappresentano implementazioni mature di questo approccio.

- L'analisi in linguaggio naturale consente agli analisti di interrogare i dati della piattaforma e generare riepiloghi delle indagini in linguaggio semplice. SentinelOne Purple AI, Security Copilot, CrowdStrike Charlotte AI e la funzionalità di interrogazione in linguaggio naturale di Exabeam permettono agli analisti di porre domande come "quali movimenti laterali si sono verificati nelle ultime 72 ore", anziché scrivere manualmente le query di rilevamento.

- IA agentica : i sistemi di IA che eseguono autonomamente flussi di lavoro di indagine e risposta a più fasi senza intervento umano in ogni fase rappresentano la funzionalità più pubblicizzata nell'ambito dell'XDR nel 2026, ma anche la più sopravvalutata. Secondo un report di marzo 2026 basato su oltre 30 briefing di fornitori e interviste a CISO, la maggior parte delle implementazioni in produzione di funzionalità SOC agentiche si occupa di arricchimento, riepilogo e redazione di report, non di correzione autonoma. Gartner stima che gli agenti SOC basati sull'IA abbiano un tasso di adozione aziendale compreso tra l'1% e il 5%. CrowdStrike Agentic MDR, Security Alert Triage Agent ed Exabeam ABA rappresentano le funzionalità agentiche con l'ambito più chiaro annunciate fino ad oggi; tutte mantengono la supervisione umana per le decisioni ad alto rischio. 7

Gli 8 principali casi d'uso di XDR

- Rilevamento e risposta al ransomware: XDR correla gli indicatori comportamentali degli endpoint (iniezione di processi, eliminazione di copie shadow, crittografia di massa dei file) con anomalie di rete e attività di identità per rilevare il ransomware prima del completamento della crittografia e per identificare l'intero percorso di movimento laterale che lo ha preceduto.

- Rilevamento delle minacce interne: la correlazione tra domini diversi di modelli di accesso insoliti, download di dati fuori orario e deviazioni dalle linee guida comportamentali mette in luce minacce interne che i sistemi EDR da soli non sono in grado di rilevare. Exabeam e Stellar Cyber sono i più efficaci in questo caso d'uso grazie alle loro basi UEBA.

- Rilevamento degli attacchi basato sulle credenziali: la maggior parte delle violazioni aziendali nel 2026 non coinvolge malware; gli aggressori utilizzano credenziali valide per spostarsi lateralmente. XDR correla la telemetria dell'identità (spostamenti impossibili, bypass dell'autenticazione a più fattori, registrazione di nuovi dispositivi) con i dati degli endpoint e della rete per individuare abusi delle credenziali che il solo monitoraggio delle password non rileva.

- Rilevamento delle minacce per i carichi di lavoro nel cloud: con il passaggio dei carichi di lavoro ad AWS, Azure e GCP, le piattaforme XDR estendono il rilevamento in stile endpoint a macchine virtuali, container e funzioni serverless nel cloud. CrowdStrike e SentinelOne offrono la copertura più completa per i carichi di lavoro nel cloud; Microsoft Defender XDR è più efficace all'interno di Azure.

- Rilevamento di compromissioni della catena di fornitura e di terze parti: XDR correla l'accesso iniziale da un connettore di terze parti o un aggiornamento software con i successivi movimenti laterali per identificare l'intrusione nella catena di fornitura nel momento stesso dell'esecuzione, anziché settimane dopo l'inizio dell'attacco.

- Consolidamento degli avvisi SOC: le organizzazioni che utilizzano strumenti EDR, SIEM e di monitoraggio della rete separati gestiscono in genere le code di avvisi di ciascuno separatamente. XDR le consolida in incidenti unificati, riducendo il volume degli avvisi e il continuo passaggio da un contesto all'altro che causa affaticamento agli analisti.

FAQ

La tecnologia Extended Detection and Response (XDR) è una categoria di piattaforme di sicurezza che acquisisce e correla i dati di telemetria provenienti da più livelli di sicurezza in un sistema unificato di rilevamento, analisi e risposta. L'XDR sostituisce l'approccio a compartimenti stagni nella gestione di strumenti EDR, SIEM e SOAR separati, mettendo in evidenza le catene di attacco che si estendono su più domini anziché generare avvisi per ogni singolo evento.

L'EDR (Endpoint Detection and Response) monitora e risponde alle minacce sui singoli dispositivi endpoint. L'XDR estende questo ambito: acquisisce la telemetria EDR insieme ai dati provenienti da reti, cloud, identità ed e-mail, quindi correla il tutto in viste degli incidenti trasversali. La differenza pratica è che l'EDR mostra cosa è successo su una macchina; l'XDR mostra cosa ha fatto l'attaccante nell'intero ambiente prima e dopo aver compromesso quella macchina.

XDR nativo è una piattaforma monofornitore che integra i prodotti di sicurezza del fornitore stesso. Esempi ne sono CrowdStrike, SentinelOne e Palo Alto. XDR aperto, invece, acquisisce dati da qualsiasi strumento di sicurezza esistente, indipendentemente dal fornitore, e si integra con lo stack attuale senza richiederne la sostituzione. Le organizzazioni che intendono consolidare le proprie soluzioni su un unico fornitore dovrebbero valutare XDR nativo; le organizzazioni con stack di strumenti eterogenei che desiderano mantenere dovrebbero invece valutare piattaforme XDR aperte come Stellar Cyber.

Acquisizione dei dati di telemetria: la piattaforma XDR raccoglie dati da agenti distribuiti (endpoint), sensori di rete, API cloud, provider di identità e strumenti di sicurezza della posta elettronica. Le piattaforme XDR native acquisiscono dati dalla propria suite di prodotti; le piattaforme XDR aperte acquisiscono dati da qualsiasi fonte tramite connettori predefiniti.

Normalizzazione e correlazione: i dati di telemetria grezzi vengono normalizzati in uno schema dati comune. Il motore di rilevamento della piattaforma correla gli eventi provenienti da diverse fonti, ad esempio collegando un accesso sospetto dai log di identità a un'esecuzione di processo insolita dall'agente dell'endpoint e a una chiamata API cloud dal livello di carico di lavoro, e li visualizza come un singolo incidente anziché come tre avvisi separati.

Rilevamento assistito dall'IA: i modelli di apprendimento automatico addestrati su schemi di comportamento degli avversari (spesso mappati su MITRE ATT&CK) rilevano anomalie che i sistemi basati su regole non riescono a individuare. La maggior parte delle piattaforme ora include una qualche forma di triage assistito dall'IA, sebbene la profondità vari significativamente tra i diversi fornitori.

Indagine e risposta: gli analisti lavorano da una visione unificata dell'incidente che mostra l'intera catena di attacco attraverso i domini. Le azioni di risposta possono essere eseguite direttamente dalla piattaforma. Alcune piattaforme automatizzano le fasi di risposta tramite funzionalità SOAR integrate.

Sii il primo a commentare

Il tuo indirizzo email non verrà pubblicato. Tutti i campi sono obbligatori.