Con vent'anni di esperienza nel settore e dati di mercato che dimostrano che quasi la metà delle violazioni inizia con le applicazioni web 1 Abbiamo testato manualmente tre WAF leader (Cloudflare, Imperva, Barracuda) contro traffico di attacco reale creando un sito di test e prendendolo di mira con minacce web comuni, controllo degli accessi non funzionante, injection e componenti vulnerabili e obsoleti.

Consulta un riepilogo dei risultati del nostro benchmark , un confronto delle caratteristiche principali e i prezzi di 10 soluzioni WAF leader di mercato:

Risultati concreti derivanti dall'esperienza pratica con le soluzioni WAF

Classifica : Gli strumenti sono classificati in base al loro tasso medio di mitigazione aggregato su tutti i vettori di attacco testati: injection, accesso non autorizzato e componenti vulnerabili e obsoleti.

Per ulteriori dettagli, si prega di consultare la metodologia del nostro benchmark .

Disclaimer : I risultati del benchmark si basano sul piano gratuito di Cloudflare, insieme alle versioni di prova di Imperva e Barracuda.

Cloudflare WAF

Utilizziamo il piano gratuito di Cloudflare per la protezione di base contro le minacce esterne. Sebbene le opzioni di configurazione siano limitate, il piano gratuito rimane un'alternativa affidabile e a costo zero alle soluzioni WAF a pagamento per il filtraggio del traffico di base.

Le principali funzionalità includono:

- Filtraggio del traffico in entrata tramite regole predefinite e personalizzate.

- Supporto per un massimo di 5 espressioni personalizzate e azioni associate (ad esempio, Block, Sfida).

- Gestione di base dei bot tramite la modalità Bot Fight.

Limitazioni:

- La dashboard di analisi della sicurezza è minimale e priva di informazioni approfondite.

- Visibilità limitata sui vettori di attacco e sui guasti del traffico.

Si dimostra efficace nel mitigare gli attacchi basati su controlli di accesso non funzionanti e configurazioni di sicurezza errate.

Imperva WAF

Abbiamo valutato la versione di prova di Imperva App Protection . La soluzione offre una telemetria del traffico e della sicurezza a più livelli, che include:

- Dati in tempo reale e storici sugli eventi attivati dal WAF.

- Analisi del traffico (per paese, tipo di client, larghezza di banda nel tempo)

- Analisi delle tipologie e delle tendenze degli attacchi

- Le azioni previste dalle politiche di sicurezza includono ignorare, solo avviso, bloccare la richiesta, bloccare l'utente e bloccare l'indirizzo IP.

Limitazioni:

- Si verifica un ritardo nella visualizzazione dei dati relativi agli attacchi sul pannello di controllo.

Tra le tre piattaforme testate, Imperva si è dimostrata la migliore nel bloccare gli attacchi a componenti obsoleti o vulnerabili, con un tasso di successo del 93%.

Barracuda Web Application Firewall

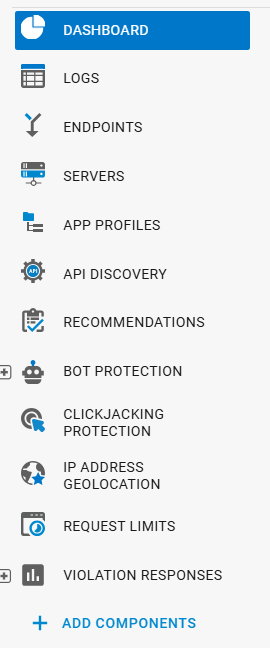

Nel nostro benchmark abbiamo utilizzato la versione di prova di Barracuda Application Protection. Il WAF di Barracuda offre una dashboard chiara e intuitiva, che consente un accesso rapido ai dati degli eventi, più veloce rispetto agli altri strumenti testati.

Il Barracuda WAF offre:

- Bassa latenza nel rilevamento e nell'invio di avvisi relativi alle minacce, che consente una visibilità quasi in tempo reale sui nuovi eventi di sicurezza.

- Analisi dettagliate delle minacce, inclusa la classificazione per categorie degli attacchi rilevati, che consentono una migliore valutazione delle minacce e una risposta più efficace agli incidenti.

- Gli utenti possono personalizzare il menu aggiungendo o rimuovendo componenti, consentendo un accesso più rapido alle funzioni utilizzate più frequentemente.

- Barracuda WAF permette agli utenti di impostare limiti dettagliati per le richieste web in entrata, inclusi limiti sul numero di cookie e sulla lunghezza massima dei valori di intestazione.

La piattaforma supera le altre tre piattaforme negli attacchi di injection con un tasso di mitigazione del 91%.

Metodologia del nostro benchmark per le soluzioni WAF

Per confrontare questi strumenti, abbiamo utilizzato OWASP ZAP, uno strumento di test che simula attacchi ai siti web. Abbiamo creato un sito di prova e lo abbiamo preso di mira con minacce web comuni. Queste minacce provengono dalla OWASP Top 10, un elenco dei rischi più gravi per la sicurezza delle applicazioni web. 2 Abbiamo scelto uno degli attacchi più comuni: controllo degli accessi non funzionante, injection e componenti vulnerabili e obsoleti. Essi includono:

A01:2021 – Controllo accessi non funzionante

- Percorso di attraversamento

- Perdita di informazioni .env

- Fuga di informazioni dal file .htaccess

- Esplorazione delle directory

- Divulgazione del codice sorgente – Cartella /WEB-INF

- Dati potenzialmente esposti nel cloud Meta

A03:2021 – Iniezione

- Iniezione SQL – MySQL

- Iniezione SQL – SQL ipersonico

- Iniezione SQL – Oracle

- Iniezione SQL – PostgreSQL

- Iniezione SQL – SQLite

- Iniezione SQL – MsSQL

- Iniezione remota del sistema operativo Command

- Iniezione di codice lato server

- Iniezione di XPath

- Iniezione CRLF

- Inclusione lato server

- Cross-Site Scripting:

- Cross Site Scripting

- Cross Site Scripting

A06:2021 – Componenti vulnerabili e obsoleti

- Spring4Shell

- Log4Shell

L'efficacia del WAF è stata valutata in base alla capacità delle soluzioni WAF di identificare correttamente il payload dannoso e bloccare la richiesta, in genere restituendo un codice di stato HTTP 403 Forbidden, verificato tramite i registri/dashboard degli eventi di sicurezza del fornitore del WAF. La capacità di ciascuno strumento di rilevare e bloccare queste minacce è stata valutata in base al suo tasso di mitigazione.

Possibili ragioni alla base delle differenze di prestazione nei test WAF

Il benchmark evidenzia le differenze nel modo in cui ciascun WAF gestisce i vari tipi di attacco. Barracuda ha ottenuto il tasso di mitigazione dell'iniezione più elevato (91%), a testimonianza della sua attenzione al rilevamento a bassa latenza e all'analisi dettagliata delle minacce. Imperva ha ottenuto i risultati migliori contro i componenti vulnerabili e obsoleti (93%), beneficiando del monitoraggio del traffico a più livelli e della telemetria completa degli attacchi. Cloudflare , testato sul suo piano gratuito, ha mostrato una solida mitigazione complessiva (86-87%) ma presenta opzioni di personalizzazione e analisi limitate rispetto agli altri due.

Queste differenze derivano dalle priorità di progettazione, dalle funzionalità del pannello di controllo e dai metodi di ispezione di ciascuna piattaforma: Barracuda privilegia il rilevamento rapido e granulare; Imperva privilegia il monitoraggio e l'analisi completi; Cloudflare privilegia la protezione di base a costo zero con meno opzioni di configurazione.

Confronto delle 10 migliori soluzioni WAF

Tabella 1. Confronto delle caratteristiche

Tabella 2. Confronto tra presenza sul mercato e prezzi

FortiWeb

FortiWeb è un firewall per applicazioni web che protegge applicazioni web e API critiche da minacce comuni e avanzate, tra cui bot, attacchi DDoS e exploit zero-day. Utilizza l'apprendimento automatico per rilevare comportamenti anomali, ridurre i falsi allarmi e minimizzare il lavoro manuale. FortiWeb contribuisce anche alla sicurezza delle API, individuandole automaticamente e applicando policy di protezione personalizzate senza rallentare il traffico legittimo.

- Utilizza due livelli di intelligenza artificiale per apprendere il comportamento di ciascuna applicazione.

- Offre un'accelerazione basata su hardware per un'ispezione del traffico più rapida.

Microsoft Azure WAF

Azure Web Application Firewall offre difese integrate contro gli attacchi sia a livello di applicazione che di rete. Utilizza set di regole aggiornati regolarmente per rilevare le minacce, ridurre i falsi positivi e soddisfare i requisiti di conformità. Grazie alla facile implementazione, alla gestione centralizzata e ai registri di sicurezza dettagliati, aiuta i team a monitorare i rischi e a mantenere operazioni sicure.

- Progettazione senza agenti: nessun software aggiuntivo da installare sui server.

- Applica le regole su larga scala tramite Azure Policy a tutte le risorse.

- Fornisce dati ad Azure Monitor e Sentinel per l'analisi integrata.

Imperva WAF

Imperva Web Application Firewall protegge da attacchi come SQL injection e cross-site scripting, riducendo al minimo i falsi allarmi. Funziona in ambienti cloud, on-premise e ibridi, adattandosi sia ai sistemi nuovi che a quelli più datati. L'apprendimento automatico integrato e gli aggiornamenti globali sulle minacce aiutano i team a individuare e rispondere più rapidamente alle minacce reali.

- Imperva Cloud WAF protegge le applicazioni web e le API nel cloud con regole automatiche e una configurazione semplice, riducendo il lavoro manuale per il tuo team.

- Imperva WAF Gateway protegge le applicazioni più datate e complesse che non possono essere migrate al cloud, grazie a un rilevamento intelligente delle minacce e a impostazioni di regole flessibili.

- Elastic WAF si integra in qualsiasi configurazione di sistema e protegge le applicazioni moderne direttamente all'interno del tuo ambiente, funzionando senza problemi con gli strumenti DevOps.

Cloudflare WAF

Cloudflare WAF protegge le applicazioni web dalle minacce, inclusi gli attacchi zero-day, utilizzando l'intelligence globale sulle minacce e l'apprendimento automatico. È in grado di bloccare automaticamente le minacce emergenti in tempo reale e offre una configurazione semplice con una gestione minima. Il WAF utilizza regole sia gestite che personalizzate per difendersi da attacchi comuni come SQL injection, caricamento di malware e credential stuffing.

- Si installa in pochi clic senza bisogno di strumenti o servizi aggiuntivi.

- Blocks minacce ai margini della rete prima che raggiungano i server di origine.

AWS WAF

AWS WAF contribuisce a proteggere le applicazioni web dalle minacce online più comuni filtrando il traffico prima che raggiunga il sistema. Include regole preconfigurate per bloccare attacchi come SQL injection, cross-site scripting o grandi volumi di richieste provenienti da un'unica fonte. È inoltre possibile impostare regole personalizzate e monitorare attività sospette utilizzando strumenti integrati come il controllo della reputazione IP e l'analisi del traffico.

- Implementa automaticamente le regole tramite i modelli AWS CloudFormation.

- Crea una trappola per intrappolare e respingere gli attacchi dei bot.

Fastly WAF di nuova generazione

Fastly Next-Gen WAF protegge le applicazioni web e le API da minacce comuni e complesse, come bot, furto di identità e abuso delle API. Funziona ovunque si trovino le tue applicazioni: in locale, nel cloud o on-premise, senza richiedere configurazioni complesse. Grazie a report chiari, avvisi rapidi e opzioni di implementazione flessibili, aiuta i team a individuare e bloccare rapidamente gli attacchi.

- SmartParse analizza il contesto della richiesta senza necessità di configurazione manuale.

- Il feed di reputazione NLX apprende da migliaia di agenti distribuiti.

- Supporta l'ispezione nativa delle API GraphQL e gRPC .

Radware Cloud WAF

Radware Cloud WAF si adatta in tempo reale alle minacce in continua evoluzione e offre informazioni semplici e chiare sulle attività anomale. Supporta un'ampia gamma di configurazioni, inclusi ambienti ibridi e cloud, e mantiene le protezioni aggiornate senza richiedere un carico di lavoro aggiuntivo ai team interni.

- Combina un modello "negativo" basato sul blocco con una protezione comportamentale guidata dall'intelligenza artificiale.

- L'architettura SecurePath consente di integrarlo ovunque come servizio basato su API.

- Mette in relazione gli eventi tra i vari moduli per fornire una descrizione unificata degli attacchi alle applicazioni web.

Barracuda Web Application Firewall

Barracuda Web Application Firewall aiuta a proteggere siti web, API e app mobile dalle minacce informatiche più comuni e avanzate. È compatibile con i servizi cloud, offre protezione dai bot e si adatta facilmente agli ambienti DevOps in rapida evoluzione. Grazie a dashboard intuitive e strumenti di automazione integrati, semplifica le attività di sicurezza e offre ai team un maggiore controllo sul traffico e sull'accesso alle applicazioni.

- La distribuzione integrata delle applicazioni (bilanciamento del carico, routing, caching) velocizza le app.

- Offre una protezione DDoS illimitata come componente aggiuntivo opzionale.

F5 BIG-IP Advanced WAF

F5 BIG-IP Advanced WAF, una delle soluzioni firewall per applicazioni web, utilizza l'analisi comportamentale e l'apprendimento automatico per rilevare e contrastare le minacce, inclusi gli attacchi a livello applicativo e i bot automatizzati. Supporta i moderni protocolli API e contribuisce a gestire la sicurezza grazie a un'implementazione flessibile e all'integrazione con i flussi di lavoro DevOps. I dati sensibili vengono protetti a livello applicativo e le configurazioni possono essere automatizzate tramite API dichiarative.

- La crittografia dei dati all'interno del browser protegge i campi sensibili dai malware.

- L'analisi comportamentale identifica e blocca gli attacchi DoS di livello 7.

- "Sicurezza come codice" tramite API semplici e dichiarative.

HAProxy Enterprise WAF

HAProxy Enterprise WAF promette una protezione affidabile contro i comuni attacchi alle applicazioni, come SQLi e XSS. Utilizza l'apprendimento automatico e l'intelligence sulle minacce per rilevarle con un impatto minimo sulle prestazioni. Il sistema è progettato per una gestione semplice e una bassa latenza, aiutando le organizzazioni a mantenere la sicurezza senza configurazioni complesse.

- Piano di controllo HAProxy Fusion per l'orchestrazione multi-cluster e multi-cloud.

Caratteristiche dei firewall per applicazioni web

Limitazione della frequenza: controllo delle richieste eccessive

La limitazione della frequenza delle richieste (rate limiting) è una funzionalità chiave in molte soluzioni WAF (Web Application Firewall) utilizzata per gestire la frequenza con cui un client, come un utente, un bot o un'applicazione, può inviare richieste a un server. Contribuisce a proteggere le applicazioni web dal sovraccarico causato da picchi di traffico, sia accidentali che intenzionali.

Perché è importante

La limitazione della velocità viene spesso utilizzata per interrompere:

- Attacchi DDoS , in cui gli aggressori inondano i sistemi di richieste

- Tentativi di accesso tramite forza bruta , che provano infinite combinazioni per ottenere l'accesso

- Abuso delle API , quando aggressori o bot estraggono dati o sovraccaricano i sistemi

Impostando dei limiti al numero di richieste HTTP che possono essere effettuate in un determinato intervallo di tempo, le soluzioni WAF possono ritardare o bloccare il traffico che presenta un comportamento anomalo. Ciò rende più difficile per i malintenzionati avere successo senza interrompere il traffico legittimo.

Tipi di limitazione della velocità

- Limitazione della velocità basata su IP

Limita il numero di richieste provenienti da uno specifico indirizzo IP.

✅ Utile per la protezione dagli attacchi DDoS e la mitigazione dei bot

❌ Meno efficace quando gli aggressori ruotano gli indirizzi IP - Limitazione della velocità basata sull'intestazione

Controlla le richieste in base alle intestazioni HTTP come User-Agent o X-Forwarded-For.

✅ Utile per la protezione delle API, soprattutto quando diverse app condividono lo stesso IP

❌ Può essere ingannato se le intestazioni vengono falsificate

Esempio pratico:

Un servizio online utilizza un WAF basato su cloud per limitare ogni indirizzo IP a 20 richieste al minuto. Una seconda regola limita il traffico per ogni intestazione user-agent a 500 richieste all'ora. Questo approccio a doppio livello blocca i bot di scraping e previene il degrado del servizio, consentendo al contempo agli utenti reali di navigare liberamente.

Protezione zero-day

Mentre la limitazione della frequenza delle richieste (rate limiting) gestisce la frequenza con cui vengono effettuate le richieste, la protezione contro le vulnerabilità zero-day si concentra sul contenuto di tali richieste.

Le minacce zero-day sfruttano vulnerabilità delle applicazioni web che non sono ancora state corrette o addirittura scoperte. Sono particolarmente pericolose perché i tradizionali strumenti di sicurezza potrebbero non riconoscere lo schema di attacco.

I moderni sistemi WAF utilizzano un motore di sicurezza adattivo che ispeziona le richieste web in tempo reale. Questi motori apprendono dalle minacce in continua evoluzione e possono bloccare comportamenti sospetti anche se la minaccia specifica è nuova.

Principali funzionalità di protezione zero-day:

- Analizza i carichi utili alla ricerca di anomalie

- Utilizza l'apprendimento automatico per individuare gli schemi di attacco

- Blocks tentativi come inclusione di file remoti, SQL injection e altro, anche se non visti prima

- Riduce i falsi positivi regolando il rilevamento in base al contesto.

Funzionalità principali del WAF

Tutte le soluzioni WAF presenti nella tabella includono queste tre funzionalità WAF principali.

Blocking

Blocking è una delle funzionalità WAF più basilari ma potenti.

Blocca automaticamente il traffico che corrisponde a schemi di attacco noti o che viola le regole impostate.

- Tipologie di blocco:

- Blocco IP : blocca specifici indirizzi IP o intervalli di indirizzi IP.

- Blocco geografico : limita l'accesso da determinati paesi.

- Filtro delle intestazioni : blocca le richieste sospette in base alle intestazioni HTTP.

Blocking aiuta a prevenire che minacce note raggiungano la tua app. Riduce il rischio di danni o perdita di dati .

Regole personalizzate

Le regole personalizzate permettono ai team di sicurezza di impostare le proprie condizioni per consentire o bloccare il traffico.

È possibile scrivere regole basate su indirizzi IP, URL, metodi di richiesta o persino parole chiave presenti nella richiesta.

- Perché è importante: ogni applicazione è diversa. Le regole personalizzate consentono di ottimizzare la protezione in base alle esigenze specifiche dell'app.

- Esempio: è possibile bloccare le richieste che tentano di caricare file con estensioni rischiose come .exe o .php.

Le regole personalizzate sono utili quando è necessario un controllo che va oltre quanto offerto dalle regole WAF standard.

Protezione OWASP Top 10

La maggior parte dei WAF offre una protezione integrata contro la OWASP Top 10, ovvero un elenco dei rischi più gravi per le applicazioni web.

La versione più recente include: 3

- Controllo degli accessi difettoso: gli utenti possono accedere a contenuti a cui non dovrebbero avere accesso. Presente nella maggior parte delle app.

- Errori crittografici: crittografia debole o assente. Ciò può portare a fughe di dati.

- Iniezione: input non attendibili ingannano il sistema. Include SQL e XSS.

- Progettazione insicura: Difetti nella pianificazione dell'app. Difficile da correggere in seguito.

- Configurazione di sicurezza errata: impostazioni o valori predefiniti non sicuri. Molto comune.

- Componenti vulnerabili: utilizzo di librerie obsolete con difetti noti.

- Errori di autenticazione: problemi con l'accesso o le sessioni. Rappresentano ancora un rischio significativo.

- Errori di integrità: le app si fidano degli aggiornamenti o del codice senza verificarli.

- Errori di registrazione: nessun avviso o registrazione quando si verificano attacchi.

- SSRF (Server-Side Request Forgery): l'app effettua richieste interne non sicure. Può essere grave.

Coprendo queste minacce, i WAF contribuiscono a ridurre le lacune di sicurezza più comuni nelle applicazioni web.

Come WAF risolve i problemi di sicurezza

I firewall per applicazioni web (WAF) garantiscono la sicurezza delle applicazioni web rilevando e bloccando il traffico dannoso in tempo reale. Il loro funzionamento si articola principalmente in due modi: 4

Rilevamento basato sulla firma

Questo metodo si basa su schemi di attacco noti, o "firme". Quando una richiesta corrisponde a uno di questi schemi, il WAF la blocca. È un metodo rapido ed efficace contro minacce note come l'iniezione SQL o il cross-site scripting.

Rilevamento basato sul comportamento

Questo approccio utilizza l'apprendimento automatico per comprendere come si presenta il traffico "normale". Successivamente, segnala qualsiasi anomalia, anche se si tratta di un tipo di attacco nuovo o sconosciuto. Le tecniche impiegate includono algoritmi di classificazione, reti neurali e alberi decisionali.

Rilevamento ibrido

Molti WAF moderni utilizzano entrambi i metodi insieme. Questo aiuta a intercettare sia gli attacchi noti che quelli nuovi (zero-day). I modelli ibridi offrono:

- Velocità , grazie al rilevamento basato sulla firma.

- Flessibilità , grazie al rilevamento basato sul comportamento.

- Elevata precisione , grazie alla riduzione dei falsi positivi e dei falsi negativi.

FAQ

Un firewall per applicazioni web (WAF) è uno strumento di sicurezza posizionato davanti alle applicazioni web. Controlla il traffico web in entrata e in uscita (HTTP) per rilevare e bloccare attività dannose. Un WAF funziona indipendentemente dall'applicazione web stessa e può essere sia software che hardware. Protegge le applicazioni web dagli attacchi applicando regole di sicurezza, soprattutto quando l'applicazione presenta codice debole o obsoleto.

Sii il primo a commentare

Il tuo indirizzo email non verrà pubblicato. Tutti i campi sono obbligatori.