A tecnologia Extended Detection and Response (XDR) unifica a detecção, investigação e resposta a ameaças em endpoints, redes, nuvem, identidade e e-mail em uma única plataforma, substituindo a abordagem isolada de executar ferramentas separadas de EDR , SIEM e SOAR .

Pesquisamos 7 soluções XDR, verificando as alegações dos fornecedores com base na documentação oficial do produto, nos resultados da avaliação MITRE ATT&CK e nas implementações de clientes. Veja nossa análise comparativa de valor e desempenho.

Tabela 1: Comparação de recursos das 7 principais soluções XDR

XDR vs EDR vs SIEM

Essas três categorias se sobrepõem significativamente no marketing de fornecedores, mas cada uma resolve um problema de escopo diferente.

- O EDR (Detecção e Resposta de Endpoint) monitora e responde a ameaças em dispositivos de endpoint, como laptops, servidores e estações de trabalho. Ele coleta telemetria do agente de endpoint, detecta anomalias comportamentais e permite que os analistas investiguem e contenham ameaças em dispositivos individuais.

- O XDR estende o EDR para várias camadas de segurança. Enquanto o EDR cobre o endpoint, o XDR ingere e correlaciona telemetria de endpoints, redes, cargas de trabalho em nuvem, sistemas de identidade e e-mail em uma plataforma unificada de detecção e resposta. A correlação entre domínios permite que o XDR identifique cadeias de ataque que aparecem como ruído não relacionado em ferramentas separadas.

- SIEM (Security Information and Event Management - Gerenciamento de Informações e Eventos de Segurança) coleta e armazena dados de log de todo o ambiente para detecção de ameaças, relatórios de conformidade e investigação histórica. O SIEM tradicional é passivo: ele gera alertas quando as regras correspondem aos dados e armazena informações para consultas. As plataformas SIEM modernas estão convergindo com XDR e SOAR, com fornecedores como o Sentinel (Sentinel + Defender XDR) e a CrowdStrike (Falcon Next-Gen SIEM) tratando o SIEM como a camada de dados subjacente a um mecanismo de detecção XDR.

XDR nativo vs. XDR aberto

O mercado de XDR se bifurcou formalmente em dois modelos arquitetônicos distintos que impulsionam decisões de compra fundamentalmente diferentes.

- O XDR nativo é uma plataforma de fornecedor único que integra os produtos de endpoint, rede, nuvem e identidade do próprio fornecedor em uma camada unificada de detecção e resposta. CrowdStrike Falcon, Defender XDR e SentinelOne Singularity são plataformas XDR nativas. A vantagem é a integração profunda e um modelo de dados único; a desvantagem é que você está adquirindo um produto de um ecossistema de fornecedores.

- O Open XDR é independente de fornecedores : ele ingere telemetria de qualquer ferramenta de segurança existente na pilha e fornece detecção, investigação e resposta unificadas com base nessas entradas, sem exigir substituição completa.

Comparação das 7 principais soluções XDR

As classificações são baseadas em G2, Gartner e Capterra. Os fornecedores estão listados em ordem decrescente de número de avaliações.

O número de funcionários é baseado em dados do LinkedIn.

Como escolher os melhores fornecedores de XDR?

Ao selecionar as plataformas XDR para análise, aplicamos os seguintes critérios objetivos e publicamente verificáveis:

- Número de funcionários: Concentramo-nos em organizações com mais de 50 funcionários como um indicador de estabilidade organizacional e capacidade de investimento em produtos.

- Avaliações de usuários: Exigimos um mínimo de 30 avaliações em plataformas de avaliação B2B (G2, Gartner Peer Insights, Capterra), indicando alguma presença de mercado validada por implantações reais.

- Cobertura de recursos principais: As soluções devem fornecer ingestão de telemetria entre domínios, detecção e resposta unificadas a incidentes e alinhamento documentado com o MITRE ATT&CK para serem qualificadas como XDR em vez de EDR independente.

Tabela 2: Comparação de recursos das 7 principais soluções XDR

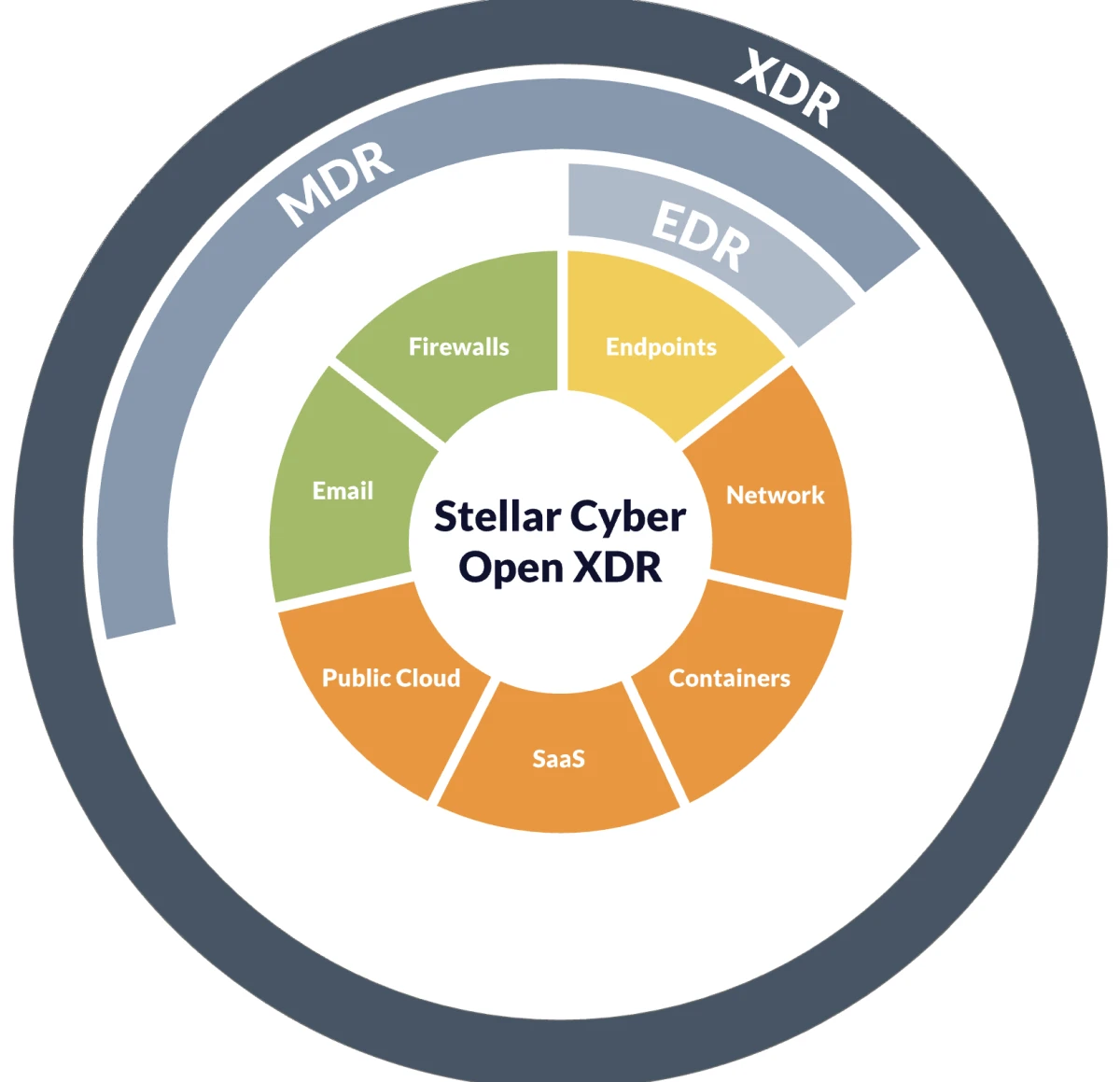

1. Stellar Cyber Open XDR

A Stellar Cyber é a principal plataforma Open XDR, construída sobre uma arquitetura independente de fornecedores que ingere telemetria de qualquer ferramenta de segurança existente por meio de mais de 400 conectores pré-construídos. 1 Em vez de exigir que as organizações substituam suas ferramentas atuais de EDR, NGFW ou de identidade, o Stellar Cyber se integra à infraestrutura existente e fornece detecção, investigação e resposta unificadas em todas as entradas.

Fonte: Stellar Cyber

Principais características:

- Arquitetura aberta: mais de 400 conectores que recebem dados de qualquer EDR, NGFW, provedor de identidade ou plataforma em nuvem.

- Licença única que abrange SIEM, NDR, XDR e UEBA.

- Modelagem de eventos de interfluxo para correlação de cadeia de ataques entre fontes

- Triagem orientada por IA, correlação de alertas e construção de casos.

- Capacidades de IA assertiva para investigação inicial e sumarização de casos.

Limitações:

- A plataforma é otimizada para organizações com 50 a 500 funcionários e equipes de segurança de médio porte; a personalização em escala empresarial e a profundidade forense avançada podem ficar atrás da CrowdStrike e da Palo Alto.

- A abrangência da ingestão de dados do Open XDR exige uma configuração cuidadosa dos conectores; a qualidade da detecção depende da qualidade da telemetria das ferramentas de origem.

- Ecossistema de parceiros e integração menor do que os fornecedores nativos de XDR, com presença de mercado mais consolidada.

2. SentinelOne Singularity XDR

O SentinelOne Singularity XDR é uma plataforma XDR nativa conhecida por sua detecção e resposta orientadas por IA na camada de endpoint, estendida a cargas de trabalho em nuvem, identidade e rede por meio de um único data lake unificado.

O Purple AI é a interface de busca de ameaças em linguagem natural da SentinelOne, que permite aos analistas consultar o Singularity Data Lake em inglês simples e receber resumos de investigações, resultados da busca de ameaças e etapas de remediação recomendadas.

Principais características:

- Detecção autônoma de ameaças e reversão com um clique para ransomware sem intervenção do analista

- Roteiro para análise automática da causa raiz e construção de narrativa de ataque

Limitações:

- Alguns usuários relatam que o bloqueio excessivo de ferramentas legítimas, incluindo aplicativos de desenvolvedores, tem sido alvo de ações que exigem gerenciamento manual de exceções.

- Foram relatados problemas de duplicação de agentes no console de gerenciamento durante implantações em larga escala.

3. CrowdStrike Falcon XDR

O CrowdStrike Falcon XDR é uma plataforma XDR nativa, construída sobre um único agente leve e uma arquitetura de dados nativa da nuvem. A plataforma abrange 30 módulos que cobrem endpoints, cargas de trabalho na nuvem, identidade e SIEM, com correlação XDR executada em todos os domínios por meio de um data lake compartilhado.

- A CrowdStrike alcançou 100% de detecção com zero falsos positivos em sua avaliação MITRE ATT&CK mais recente, o melhor resultado cross-domain da empresa até o momento. 2

- A CrowdStrike anunciou uma parceria ampliada com a Intel para otimizar a plataforma Falcon para PCs de IA com tecnologia Intel, combinando a inteligência de endpoint do Falcon com a telemetria em nível de silício e NPUs da Intel para proteger cargas de trabalho de IA executadas diretamente no dispositivo. 3 Também na RSAC 2026, a CrowdStrike anunciou novos recursos de segurança na nuvem e proteção de dados, abordando como priorizar os riscos na nuvem com base no comportamento real dos invasores e como proteger dados confidenciais que transitam entre endpoints, SaaS, nuvem e ferramentas de IA generativa.

- No terceiro trimestre do ano fiscal de 2026, 49% dos clientes de assinatura da CrowdStrike haviam adotado seis ou mais módulos Falcon, e a plataforma ultrapassou US$ 5 bilhões em receita recorrente anual. 4

Principais características:

- Um único agente leve para endpoints, cargas de trabalho em nuvem, identidade e SIEM.

- Charlotte AI para investigação e triagem de ameaças em linguagem natural.

- MDR automatizado com supervisão humana para organizações sem capacidade de SOC interna.

Limitações:

- A abrangência da plataforma e uma arquitetura com 30 módulos criam uma complexidade significativa no processo de aquisição; os compradores precisam mapear módulos específicos para casos de uso específicos antes de elaborar orçamentos.

- A implantação do sensor Falcon é necessária para garantir a fidelidade total dos dados XDR nos endpoints; organizações com restrições de implantação de agentes apresentarão lacunas.

4. Cisco XDR

O Cisco XDR é uma plataforma XDR nativa da nuvem que substituiu o Cisco SecureX, já descontinuado. O Cisco XDR correlaciona a telemetria do portfólio de segurança da Cisco com integrações de terceiros. Organizações que avaliam os recursos de detecção e resposta da Cisco devem consultar o Cisco XDR, e não o SecureX, que foi totalmente descontinuado.

A plataforma é ideal para organizações que já utilizam a infraestrutura de rede e segurança da Cisco, onde a correlação nativa de telemetria entre o Cisco Secure Firewall, os switches Catalyst e os agentes de endpoint reduz significativamente a sobrecarga de integração.

Principais características:

- Integração nativa em todo o portfólio de segurança da Cisco (endpoint, rede, e-mail, identidade)

- Integrações de terceiros ampliando a cobertura além do ecossistema Cisco.

- Investigação automatizada de incidentes com correlação de alertas priorizados

- Integração com a inteligência de ameaças Cisco Talos

Limitações:

- O valor é significativamente maior para organizações que investem no portfólio de segurança existente da Cisco; organizações que utilizam infraestrutura que não seja da Cisco terão menos benefícios com a integração nativa.

- O Cisco XDR é um produto relativamente recente; a profundidade de recursos em algumas áreas fica atrás de plataformas XDR nativas mais consolidadas.

- Ao contrário do SecureX, que era incluído gratuitamente nas licenças de segurança da Cisco, o Cisco XDR requer uma licença paga separada, o que representa uma mudança significativa no custo para os clientes Cisco existentes.

5. Plataforma de Operações de Segurança de Nova Escala da Exabeam

Anteriormente, a Exabeam se posicionava como uma plataforma SIEM e XDR. A partir de janeiro de 2026, a Exabeam comercializa sua principal oferta como a Plataforma de Operações de Segurança de Nova Escala (vendida como New-Scale Fusion), refletindo recursos expandidos que vão além das funções tradicionais de SIEM e XDR. 5

Principais características:

- Plataforma New-Scale Fusion: SIEM, UEBA e XDR em uma arquitetura unificada

- Análise Comportamental de Agentes (ABA) para monitoramento de agentes de IA (janeiro de 2026)

- Segurança no uso de IA para detectar interações de risco entre funcionários e ferramentas de IA.

- Análise comportamental com mais de 50 cenários de ameaças pré-construídos mapeados para o MITRE ATT&CK.

- Integração com mais de 500 fontes de dados de segurança e TI.

- Casos de uso baseados em resultados com conteúdo pré-configurado para tipos de ameaças comuns.

Limitações:

- A mudança de nome da plataforma de SIEM+XDR para New-Scale gera confusão na aquisição; os compradores devem verificar quais recursos estão incluídos na licença básica e quais são os complementos.

- A Segurança de Uso de ABA e IA é um lançamento recente; a maturidade de produção e a cobertura de detecção devem ser validadas antes de se confiar nelas para casos de uso críticos.

6. Microsoft Defender XDR

O Defender XDR é uma plataforma XDR nativa que correlaciona sinais do Defender for Endpoint, Defender for Identity, Defender for Office 365 e Sentinel em uma experiência unificada de investigação de incidentes.

A principal vantagem competitiva da plataforma é a integração com o ecossistema: a conectividade nativa com Entra ID, Intune, Microsoft Office e toda a pilha do Microsoft Office 365 elimina o trabalho de integração necessário para obter a mesma cobertura com um XDR de terceiros. O Microsoft Office Sentinel serve como SIEM e data lake subjacente.

Principais características:

- Visão unificada de incidentes correlacionando sinais em endpoints, identidade, e-mail e nuvem.

- Microsoft Sentinel como camada SIEM e SOAR com mais de 500 conectores de dados

- Integração do Security Copilot para investigação em linguagem natural e elaboração de relatórios.

Limitações:

- A eficácia da detecção é alta no Windows, mas mais baixa em endpoints macOS e Linux. Ambientes que não sejam da pilha Microsoft podem exigir cobertura em camadas.

- A governança da plataforma exige a navegação em vários consoles (portal Defender, espaço de trabalho Sentinel, centro de administração Entra), o que aumenta a carga cognitiva do analista em comparação com concorrentes que utilizam um único console.

- Os níveis de licenciamento (E3, E5, complementos do Defender, Copilot for Security) são complexos; o custo total requer um mapeamento cuidadoso.

7. Palo Alto Cortex XDR

O Palo Alto Networks Cortex XDR é uma plataforma XDR nativa que integra telemetria de endpoints, redes e nuvem com o firewall e a infraestrutura Prisma da Palo Alto para fornecer uma camada unificada de detecção e resposta.

O Cortex XSIAM é a resposta completa da Palo Alto ao mercado de SOCs com agentes. Enquanto o Cortex XDR lida com detecção e resposta para endpoints e redes, o Cortex XSIAM consolida SIEM, XDR, SOAR e gerenciamento de superfície de ataque em uma única plataforma, alimentada por mais de 10.000 detectores e mais de 2.600 modelos de aprendizado de máquina, com mais de 500 playbooks de automação pré-configurados. 6

Principais características:

- Detecção de 100% no nível da técnica na 6ª rodada do MITRE ATT&CK.

- Proteção contra ameaças comportamentais em endpoints, redes, nuvem e identidades, a partir de um único agente.

- Visualizações de incidentes que integram alertas em uma única narrativa de ataque, com causa raiz e raio de impacto.

- Integração nativa com firewalls Palo Alto e Prisma SASE para visibilidade combinada de rede e endpoints.

Limitações:

- O melhor custo-benefício é obtido dentro do ecossistema Palo Alto (firewalls, Prisma); organizações sem infraestrutura Palo Alto existente enfrentam custos de implantação mais elevados.

- O Cortex XDR é consistentemente classificado na extremidade premium do espectro de preços XDR; o custo total de propriedade do modelo é inicial, incluindo a licença PRO.

Características comuns

Todas as plataformas analisadas incluem as seguintes funcionalidades padrão:

- Ingestão de telemetria entre domínios: Todas as plataformas ingerem dados de um endpoint e de pelo menos um domínio de segurança adicional (rede, nuvem, identidade ou e-mail). A abrangência e a profundidade da cobertura variam; os compradores devem mapear suas fontes de telemetria específicas com o catálogo de conectores de cada fornecedor antes de selecionar as opções.

- Detecção unificada de incidentes: Todas as plataformas correlacionam telemetria de múltiplas fontes em incidentes consolidados, em vez de exibir alertas individuais de cada ferramenta. Essa é a principal proposta de valor do XDR que o diferencia de um EDR independente.

- Alinhamento com o MITRE ATT&CK: Todas as plataformas mapeiam as detecções para as táticas e técnicas do MITRE ATT&CK, permitindo a categorização consistente de ameaças e a análise de lacunas em relação à estrutura.

- Ações de resposta automatizadas: Todas as plataformas suportam respostas automatizadas ou semiautomatizadas, como isolamento de endpoints, bloqueio de IPs e revogação de credenciais, embora o grau de automação e os domínios abrangidos variem significativamente.

- Integração de inteligência de ameaças: Todas as plataformas incluem ou integram feeds de inteligência de ameaças. CrowdStrike (Adversary Intelligence), Palo Alto (Unit 42) e Cisco (Talos) operam equipes proprietárias de pesquisa de ameaças com cobertura global.

- Registro e geração de relatórios de conformidade: Todas as plataformas mantêm registros de atividades de detecção e resposta prontos para auditoria. As plataformas integradas ao SIEM oferecem uma cobertura de conformidade mais ampla.

XDR com IA

- A detecção assistida por IA utiliza modelos de aprendizado de máquina treinados no comportamento de adversários para identificar ameaças que escapam de regras baseadas em assinaturas. A detecção de Anomaly, a análise comportamental de grupos de pares e os indicadores de ataque (IOAs) são os principais mecanismos. A estrutura de IOA da CrowdStrike, o Storyline da SentinelOne e os mais de 2.600 modelos de aprendizado de máquina da Palo Alto no XSIAM representam implementações maduras dessa abordagem.

- A investigação em linguagem natural permite que os analistas consultem dados da plataforma e gerem resumos de investigação em linguagem simples. As ferramentas de consulta em linguagem natural da SentinelOne Purple AI, Security Copilot, CrowdStrike Charlotte AI e Exabeam permitem que os analistas façam perguntas como "que movimentação lateral ocorreu nas últimas 72 horas", em vez de escreverem consultas de detecção manualmente.

- IA Agente : Sistemas de IA que executam de forma autônoma fluxos de trabalho de investigação e resposta em várias etapas, sem intervenção humana em cada uma delas, são a capacidade mais divulgada em XDR em 2026 e também a mais superestimada. De acordo com um relatório de março de 2026, baseado em mais de 30 apresentações de fornecedores e entrevistas com CISOs, a maioria das implementações em produção de recursos de SOC com IA está lidando com enriquecimento, sumarização e elaboração de relatórios, e não com remediação autônoma. O Gartner estima que os agentes de IA para SOC terão uma taxa de adoção corporativa entre 1% e 5%. CrowdStrike Agentic MDR, Security Alert Triage Agent e Exabeam ABA representam os recursos com escopo mais claro anunciados até o momento; todos mantêm a supervisão humana para decisões de alto risco. 7

Os 8 principais casos de uso do XDR

- Detecção e resposta a ransomware: o XDR correlaciona indicadores comportamentais de endpoints (injeção de processos, exclusão de cópias de sombra, criptografia em massa de arquivos) com anomalias de rede e atividades de identidade para detectar ransomware antes da conclusão da criptografia e identificar todo o caminho de movimentação lateral que a precedeu.

- Detecção de ameaças internas: a correlação entre domínios de padrões de acesso incomuns, downloads de dados fora do horário comercial e desvios das linhas de base comportamentais revela ameaças internas que o EDR sozinho não consegue detectar. Exabeam e Stellar Cyber são os mais fortes nesse caso de uso devido aos fundamentos do UEBA.

- Detecção de ataques baseada em credenciais: A maioria das violações de segurança em empresas em 2026 não envolve malware; os invasores usam credenciais válidas para se movimentarem lateralmente. O XDR correlaciona telemetria de identidade (deslocamento impossível, bypass de MFA, registro de novos dispositivos) com dados de endpoints e de rede para revelar abusos de credenciais que o monitoramento de senhas por si só não detecta.

- Detecção de ameaças em cargas de trabalho na nuvem: À medida que as cargas de trabalho migram para a AWS, Azure e GCP, as plataformas XDR estendem a detecção no estilo de endpoint para VMs na nuvem, contêineres e funções sem servidor. CrowdStrike e SentinelOne têm a cobertura mais abrangente de cargas de trabalho na nuvem; o Microsoft Defender XDR é mais robusto dentro do Azure.

- Detecção de comprometimento da cadeia de suprimentos e de terceiros: o XDR correlaciona o acesso inicial a partir de um conector de terceiros ou atualização de software com a movimentação lateral subsequente para identificar a intrusão na cadeia de suprimentos no ponto de execução inicial, em vez de semanas após o início do ataque.

- Consolidação de alertas do SOC: Organizações que utilizam ferramentas separadas de EDR, SIEM e monitoramento de rede geralmente gerenciam as filas de alertas de cada uma delas individualmente. O XDR consolida esses alertas em incidentes unificados, reduzindo o volume de alertas e a troca de contexto que causa fadiga nos analistas.

Perguntas frequentes

A Detecção e Resposta Estendidas (XDR, na sigla em inglês) é uma categoria de plataforma de segurança que ingere e correlaciona telemetria de múltiplas camadas de segurança em um sistema unificado de detecção, investigação e resposta. A XDR substitui a abordagem isolada de gerenciamento de ferramentas separadas de EDR, SIEM e SOAR, ao expor cadeias de ataque que abrangem múltiplos domínios, em vez de alertar sobre cada evento isoladamente.

O EDR (Detecção e Resposta de Endpoint) monitora e responde a ameaças em dispositivos de endpoint individuais. O XDR amplia esse escopo: ele ingere telemetria do EDR juntamente com dados de redes, nuvem, identidade e e-mail, correlacionando tudo em visualizações de incidentes entre domínios. A diferença prática é que o EDR mostra o que aconteceu em uma máquina; o XDR mostra o que o invasor fez em todo o ambiente antes e depois de comprometer essa máquina.

O XDR nativo é uma plataforma de fornecedor único que integra os produtos de segurança do próprio fornecedor. CrowdStrike, SentinelOne e Palo Alto são exemplos. O Open XDR ingere dados de qualquer ferramenta de segurança existente, independentemente do fornecedor, e funciona sobre a infraestrutura atual sem exigir substituição. Organizações que estão consolidando suas operações em um único fornecedor devem avaliar o XDR nativo; organizações com infraestruturas de ferramentas heterogêneas que desejam manter devem avaliar plataformas Open XDR como a Stellar Cyber.

Ingestão de telemetria: A plataforma XDR coleta dados de agentes implantados (endpoints), sensores de rede, APIs em nuvem, provedores de identidade e ferramentas de segurança de e-mail. As plataformas XDR nativas ingerem dados de seu próprio conjunto de produtos; as plataformas Open XDR ingerem dados de qualquer fonte por meio de conectores pré-construídos.

Normalização e correlação: a telemetria bruta é normalizada em um esquema de dados comum. O mecanismo de detecção da plataforma correlaciona eventos de diferentes fontes, por exemplo, vinculando um login suspeito dos registros de identidade a uma execução de processo incomum do agente de endpoint e a uma chamada de API na nuvem da camada de carga de trabalho, e apresenta esses eventos como um único incidente, em vez de três alertas separados.

Detecção assistida por IA: Modelos de aprendizado de máquina treinados em padrões de comportamento de adversários (frequentemente mapeados para o MITRE ATT&CK) detectam anomalias que sistemas baseados em regras não identificam. A maioria das plataformas agora inclui alguma forma de triagem assistida por IA, embora a abrangência varie significativamente entre os fornecedores.

Investigação e resposta: Os analistas trabalham a partir de uma visão unificada do incidente, que mostra toda a cadeia de ataque em todos os domínios. As ações de resposta podem ser executadas diretamente da plataforma. Algumas plataformas automatizam as etapas de resposta por meio de recursos SOAR integrados.

Seja o primeiro a comentar

Seu endereço de e-mail não será publicado. Todos os campos são obrigatórios.