Com duas décadas de experiência no setor e dados de mercado que mostram que quase metade das violações de segurança começam com aplicativos da web, 1 Testamos manualmente três WAFs líderes (Cloudflare, Imperva, Barracuda) contra tráfego de ataque real, criando um site de teste e o direcionando com ameaças web comuns, controle de acesso falho, injeção e componentes vulneráveis e desatualizados.

Veja um resumo das nossas conclusões de referência , uma comparação das principais funcionalidades e os preços das 10 principais soluções de WAF:

Resultados práticos com soluções WAF

Classificação : As ferramentas são classificadas de acordo com sua taxa média de mitigação, agregada em todos os vetores de ataque testados: injeção, acesso comprometido e componentes vulneráveis e desatualizados.

Para obter mais detalhes, leia a metodologia de nossa avaliação comparativa .

Aviso : Os resultados dos testes de desempenho são baseados no plano gratuito do Cloudflare, juntamente com as versões de avaliação do Imperva e do Barracuda.

Cloudflare WAF

Usamos o plano gratuito do Cloudflare para proteção básica contra ameaças externas. Embora as opções de configuração sejam limitadas, o plano gratuito continua sendo uma alternativa confiável e sem custo às soluções WAF pagas para filtragem básica de tráfego.

As principais funcionalidades incluem:

- Filtrar o tráfego de entrada usando regras padrão e personalizadas.

- Suporte para até 5 expressões personalizadas e ações associadas (ex.: Block, Desafio).

- Gerenciamento básico de bots através do Modo de Combate de Bots.

Limitações:

- O painel de análise de segurança é minimalista e pouco detalhado.

- Visibilidade limitada dos vetores de ataque e das falhas de tráfego.

Apresenta bom desempenho na mitigação de ataques relacionados a falhas no controle de acesso e configurações de segurança incorretas.

Imperva WAF

Avaliamos a versão de teste do Imperva App Protection . A solução fornece telemetria de tráfego e segurança em camadas, incluindo:

- Dados em tempo real e históricos sobre eventos acionados pelo WAF

- Análise de tráfego (por país, tipo de cliente, largura de banda ao longo do tempo)

- Análise dos tipos de ataque e tendências

- As ações da política de segurança incluem ignorar, apenas alertar, bloquear solicitação, bloquear usuário e bloquear IP.

Limitações:

- Há um atraso na rapidez com que os dados de ataque aparecem no painel de controle.

Entre as três plataformas que testamos, a Imperva apresentou o melhor desempenho na prevenção de ataques a componentes desatualizados ou vulneráveis, com uma taxa de sucesso de 93%.

Firewall de aplicação web Barracuda

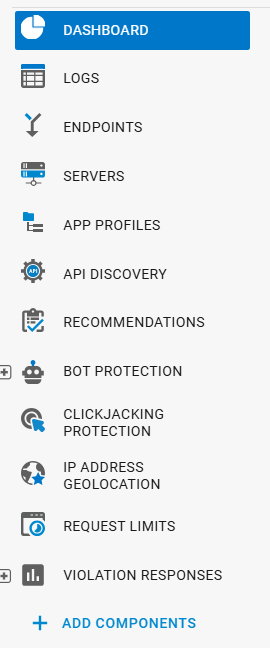

Utilizamos a versão de avaliação do Barracuda Application Protection em nosso teste comparativo. O WAF da Barracuda oferece um painel de controle claro e fácil de usar, proporcionando acesso rápido aos dados de eventos, mais rápido do que outras ferramentas que testamos.

O Barracuda WAF oferece:

- Baixa latência na detecção e alerta de ameaças, permitindo visibilidade quase em tempo real de novos eventos de segurança.

- Análises granulares de ameaças, incluindo a classificação categórica de ataques detectados, permitem uma melhor avaliação de ameaças e resposta a incidentes.

- Os usuários podem personalizar o menu adicionando ou removendo componentes, permitindo acesso mais rápido aos recursos usados com frequência.

- O Barracuda WAF permite que os usuários definam limites detalhados para solicitações da web recebidas, incluindo limites no número de cookies e no comprimento máximo dos valores de cabeçalho.

A plataforma supera outras três plataformas em ataques de injeção, com uma taxa de mitigação de 91%.

Metodologia de avaliação comparativa das nossas soluções WAF.

Para comparar essas ferramentas, utilizamos o OWASP ZAP — uma ferramenta de teste que simula ataques a sites. Criamos um site de teste e o bombardeamos com ameaças comuns da web. Essas ameaças fazem parte da lista OWASP Top 10, que reúne os riscos de segurança mais graves para aplicações web. 2 Escolhemos um dos ataques mais comuns: controle de acesso falho, injeção de código e componentes vulneráveis e desatualizados. Eles incluem:

A01:2021 – Controle de acesso quebrado

- Percurso de Caminho

- Vazamento de informações .env

- Vazamento de informações do .htaccess

- Navegação em diretórios

- Divulgação do código-fonte – Pasta /WEB-INF

- Dados da nuvem Meta potencialmente expostos

A03:2021 – Injeção

- Injeção de SQL – MySQL

- Injeção de SQL – SQL Hipersônico

- Injeção de SQL – Oracle

- Injeção de SQL – PostgreSQL

- Injeção de SQL – SQLite

- Injeção de SQL – MsSQL

- Injeção remota de SO Command

- Injeção de código no servidor

- Injeção XPath

- Injeção de CRLF

- Inclusão do lado do servidor

- Cross-Site Scripting:

- Cross Site Scripting

- Cross Site Scripting

A06:2021 – Componentes Vulneráveis e Desatualizados

- Spring4Shell

- Log4Shell

A eficácia do WAF foi avaliada com base na capacidade das soluções de WAF em identificar o payload malicioso e bloquear a requisição, geralmente retornando um código de status HTTP 403 Forbidden, verificado por meio dos logs/painel de eventos de segurança do provedor de WAF. A capacidade de cada ferramenta em detectar e bloquear essas ameaças foi avaliada com base em sua taxa de mitigação.

Possíveis razões para as diferenças de desempenho nos testes WAF

O teste comparativo destaca as diferenças na forma como cada WAF lida com vários tipos de ataques. O Barracuda alcançou a maior taxa de mitigação de injeções (91%), refletindo seu foco na detecção de baixa latência e em análises detalhadas de ameaças. O Imperva teve o melhor desempenho contra componentes vulneráveis e desatualizados (93%), beneficiando-se do monitoramento de tráfego em camadas e da telemetria abrangente de ataques. O Cloudflare , testado em seu plano gratuito, apresentou uma mitigação geral sólida (86–87%), mas possui opções limitadas de personalização e análise em comparação com os outros dois.

Essas diferenças decorrem das prioridades de design, dos recursos do painel de controle e dos métodos de inspeção de cada plataforma: a Barracuda enfatiza a detecção rápida e granular; a Imperva enfatiza o monitoramento e a análise abrangentes; a Cloudflare enfatiza a proteção básica e de custo zero com menos opções de configuração.

Comparação das 10 principais soluções WAF

Tabela 1. Comparação de características

Tabela 2. Presença no mercado e comparação de preços

FortiWeb

O FortiWeb é um firewall de aplicações web que protege aplicações web e APIs críticas contra ameaças comuns e avançadas, incluindo bots, ataques DDoS e exploits de dia zero. Ele utiliza aprendizado de máquina para detectar comportamentos incomuns, reduzir falsos alarmes e minimizar o trabalho manual. O FortiWeb também auxilia na segurança de APIs, descobrindo-as automaticamente e aplicando políticas de proteção personalizadas sem comprometer o tráfego legítimo.

- Utiliza duas camadas de IA para aprender o comportamento de cada aplicação.

- Oferece aceleração baseada em hardware para inspeção de tráfego mais rápida.

Microsoft Azure WAF

O Azure Web Application Firewall oferece defesas integradas contra ataques tanto na borda da aplicação quanto na borda da rede. Ele utiliza conjuntos de regras atualizados regularmente para detectar ameaças, reduzir falsos positivos e atender aos requisitos de conformidade. Com implantação simplificada, gerenciamento centralizado e registros de segurança detalhados, ele ajuda as equipes a monitorar riscos e manter operações seguras.

- Design sem agente — nenhum software adicional para instalar em seus servidores.

- Aplica regras em escala por meio do Azure Policy em todos os recursos.

- Envia dados para o Azure Monitor e o Sentinel para análises integradas.

Imperva WAF

O firewall de aplicações web da Imperva protege contra ataques como injeção de SQL e cross-site scripting, mantendo baixos os falsos alarmes. Ele funciona em ambientes de nuvem, locais e híbridos, adaptando-se a sistemas novos e antigos. O aprendizado de máquina integrado e as atualizações globais de ameaças ajudam as equipes a identificar e responder a ameaças reais com mais rapidez.

- O Imperva Cloud WAF protege aplicações web e APIs na nuvem com regras automáticas e configuração simples, reduzindo o trabalho manual da sua equipe.

- O Imperva WAF Gateway protege aplicativos antigos e complexos que não podem ser migrados para a nuvem, usando detecção inteligente de ameaças e configurações de regras flexíveis.

- O Elastic WAF se adapta a qualquer configuração de sistema e protege aplicativos modernos diretamente em seu ambiente, funcionando perfeitamente com ferramentas DevOps.

Cloudflare WAF

O WAF Cloudflare protege aplicações web contra ameaças, incluindo ataques de dia zero, utilizando inteligência global de ameaças e aprendizado de máquina. Ele pode bloquear automaticamente ameaças emergentes em tempo real e oferece configuração fácil com gerenciamento mínimo. O WAF utiliza regras gerenciadas e personalizadas para se defender contra ataques comuns como injeção de SQL, uploads de malware e preenchimento de credenciais.

- Implantação em poucos cliques, sem necessidade de ferramentas ou serviços adicionais.

- Blocks ameaças na borda da rede antes que elas cheguem aos seus servidores de origem.

AWS WAF

O AWS WAF ajuda a proteger seus aplicativos web contra ameaças online comuns, filtrando o tráfego antes que ele chegue ao seu sistema. Ele vem com regras pré-configuradas para bloquear ataques como injeção de SQL, cross-site scripting (XSS) ou grandes volumes de solicitações de uma única origem. Você também pode configurar regras personalizadas e monitorar atividades suspeitas usando ferramentas integradas, como verificação de reputação de IP e análise de tráfego.

- Implanta regras automaticamente por meio de modelos do AWS CloudFormation.

- Cria uma armadilha para capturar e repelir ataques de bots.

WAF de última geração da Fastly

O Fastly Next-Gen WAF protege aplicativos web e APIs contra ameaças comuns e complexas, como bots, roubo de contas e abuso de APIs. Ele funciona onde quer que seus aplicativos estejam — na borda, na nuvem ou em infraestruturas locais — sem exigir muita configuração ou ajustes. Com relatórios claros, alertas rápidos e opções de implantação flexíveis, ele ajuda as equipes a detectar e interromper ataques rapidamente.

- O SmartParse inspeciona o contexto da solicitação sem necessidade de ajustes manuais.

- O feed de reputação da NLX aprende com milhares de agentes distribuídos.

- Suporta inspeção de APIs GraphQL e gRPC pronta para uso.

Radware Cloud WAF

O Radware Cloud WAF se adapta às mudanças de ameaças em tempo real e oferece insights simples e claros sobre atividades incomuns. Ele suporta uma ampla gama de configurações, incluindo ambientes híbridos e em nuvem, e mantém as proteções atualizadas sem sobrecarregar as equipes internas.

- Combina um modelo de bloqueio inicial ("negativo") com proteção comportamental orientada por IA.

- A arquitetura SecurePath permite que ele seja integrado em qualquer lugar como um serviço baseado em API.

- Correlaciona eventos entre módulos para uma narrativa unificada de ataque a aplicações web.

Firewall de aplicação web Barracuda

O Barracuda Web Application Firewall ajuda a proteger sites, APIs e aplicativos móveis contra ameaças cibernéticas comuns e avançadas. Ele funciona com serviços em nuvem, oferece proteção contra bots e se adapta facilmente a ambientes DevOps em constante mudança. Com painéis de controle intuitivos e ferramentas de automação integradas, ele também simplifica as tarefas de segurança e oferece às equipes maior controle sobre o tráfego e o acesso aos aplicativos.

- A entrega integrada de aplicativos (balanceamento de carga, roteamento, cache) acelera os aplicativos.

- Oferece proteção ilimitada contra DDoS como um complemento opcional.

F5 BIG-IP Advanced WAF

Como uma das soluções de firewall de aplicações web, o F5 BIG-IP Advanced WAF utiliza análise comportamental e aprendizado de máquina para detectar e responder a ameaças, incluindo ataques na camada de aplicação e bots automatizados. Ele oferece suporte a protocolos de API modernos e auxilia no gerenciamento da segurança por meio de implantação flexível e integração com fluxos de trabalho DevOps. Os dados sensíveis são protegidos na camada de aplicação e as configurações podem ser automatizadas usando APIs declarativas.

- A criptografia de dados no navegador protege campos sensíveis contra malware.

- A análise comportamental identifica e interrompe ataques de negação de serviço (DoS) na camada 7.

- “Segurança como código” por meio de APIs simples e declarativas.

WAF empresarial HAProxy

O HAProxy Enterprise WAF afirma oferecer proteção confiável contra ataques comuns a aplicativos, como SQLi e XSS. Ele utiliza aprendizado de máquina e inteligência contra ameaças para detectar ameaças com impacto mínimo no desempenho. O sistema foi projetado para fácil gerenciamento e baixa latência, ajudando as organizações a manter a segurança sem configurações complexas.

- Plano de controle HAProxy Fusion para orquestração multi-cluster e multi-nuvem

Características dos firewalls de aplicações web

Limitação de taxa: controle de solicitações excessivas

A limitação de taxa é um recurso fundamental em muitas soluções WAF, usado para gerenciar a frequência com que um cliente — como um usuário, bot ou aplicativo — pode enviar solicitações a um servidor. Isso ajuda a proteger aplicativos da web contra sobrecarga causada por picos de tráfego maliciosos ou acidentais.

Por que isso importa

A limitação de taxa é frequentemente usada para interromper:

- Ataques DDoS , nos quais os atacantes inundam os sistemas com solicitações.

- Tentativas de login por força bruta , que tentam inúmeras combinações para obter acesso.

- Abuso de API ocorre quando atacantes ou bots coletam dados ou sobrecarregam sistemas.

Ao definir limites para o número de requisições HTTP que podem ser feitas dentro de um determinado período, as soluções WAF podem atrasar ou bloquear o tráfego que apresente comportamento anormal. Isso dificulta o sucesso de agentes maliciosos sem interromper o tráfego legítimo.

Tipos de limitação de taxa

- Limitação de taxa baseada em IP

Limita o número de solicitações de um endereço IP específico.

✅ Útil para proteção contra DDoS e mitigação de bots

❌ Menos eficaz quando os atacantes rotacionam os endereços IP. - Limitação de taxa baseada em cabeçalho

Controla as solicitações com base em cabeçalhos HTTP como User-Agent ou X-Forwarded-For.

✅ Útil para proteção de API, especialmente quando diferentes aplicativos compartilham o mesmo IP.

❌ Pode ser enganado se os cabeçalhos forem falsificados

Exemplo em ação:

Um serviço online utiliza um WAF baseado em nuvem para restringir cada IP a 20 requisições por minuto. Uma segunda regra limita o tráfego por cabeçalho user-agent a 500 requisições por hora. Essa abordagem de dupla camada bloqueia bots de scraping e evita a degradação do serviço, permitindo que usuários reais naveguem livremente.

Proteção contra ataques de dia zero

Enquanto a limitação de taxa controla a frequência com que as solicitações são feitas, a proteção contra vulnerabilidades de dia zero concentra-se no conteúdo dessas solicitações.

As ameaças de dia zero exploram vulnerabilidades em aplicações web que ainda não foram corrigidas ou sequer descobertas. Elas são especialmente perigosas porque as ferramentas de segurança tradicionais podem não reconhecer o padrão do ataque.

Os sistemas WAF modernos utilizam um mecanismo de segurança adaptativo que inspeciona as requisições web em tempo real. Esses mecanismos aprendem com a evolução das ameaças e conseguem bloquear comportamentos suspeitos, mesmo que a ameaça específica seja nova.

Principais funcionalidades da proteção contra vulnerabilidades de dia zero:

- Analisa cargas úteis em busca de anomalias.

- Utiliza aprendizado de máquina para identificar padrões de ataque.

- Blocks tentativas como inclusão remota de arquivos, injeção de SQL e muito mais, mesmo que não tenham sido vistas antes

- Reduz os falsos positivos ajustando a detecção com base no contexto.

Funcionalidades principais do WAF

Todas as soluções WAF na tabela incluem esses três recursos principais de WAF.

Blocking

Blocking é um dos recursos mais básicos, porém poderosos, do WAF.

Ele interrompe automaticamente o tráfego que corresponde a padrões de ataque conhecidos ou viola regras definidas.

- Tipos de bloqueio:

- Bloqueio de IP – bloqueia IPs específicos ou intervalos de IPs.

- Bloqueio geográfico – restringe o acesso a partir de determinados países.

- Filtragem de cabeçalho – bloqueia solicitações suspeitas com base nos cabeçalhos HTTP.

O Blocking ajuda a impedir que ameaças conhecidas cheguem ao seu aplicativo. Ele reduz o risco de danos ou perda de dados .

Regras personalizadas

As regras personalizadas permitem que as equipes de segurança definam suas próprias condições para permitir ou bloquear o tráfego.

Você pode escrever regras com base em endereços IP, URLs, métodos de requisição ou até mesmo palavras-chave na requisição.

- Por que isso é importante: Cada aplicação é diferente. As regras personalizadas permitem ajustar a proteção de acordo com as necessidades da sua aplicação.

- Exemplo: Você pode bloquear solicitações que tentem enviar arquivos com extensões arriscadas, como .exe ou .php.

As regras personalizadas são úteis quando você precisa de um controle que vai além do que as regras padrão do WAF oferecem.

As 10 principais proteções da OWASP

A maioria dos WAFs oferece proteção integrada contra o OWASP Top 10 – uma lista dos riscos mais graves para aplicações web.

A versão mais recente inclui: 3

- Controle de acesso falho: usuários podem acessar recursos que não deveriam. Encontrado na maioria dos aplicativos.

- Falhas criptográficas: Criptografia fraca ou ausente. Leva a vazamentos de dados.

- Injeção: Entrada não confiável engana o sistema. Inclui SQL e XSS.

- Design inseguro: Falhas no planejamento do aplicativo. Difícil de corrigir posteriormente.

- Configuração de segurança incorreta: configurações ou valores padrão inseguros. Muito comum.

- Componentes vulneráveis: Utilização de bibliotecas desatualizadas com falhas conhecidas.

- Falhas de autenticação: Problemas com login ou sessões. Ainda representa um grande risco.

- Falhas de integridade: os aplicativos confiam em atualizações ou códigos sem verificá-los.

- Falhas no registro de logs: Não há alertas ou registros quando ocorrem ataques.

- SSRF (Server-Side Request Forgery): O aplicativo faz requisições internas inseguras. Isso pode ser grave.

Ao mitigar essas ameaças, os WAFs ajudam a reduzir as falhas de segurança mais comuns em aplicativos da web.

Como o WAF resolve problemas de segurança

Os firewalls de aplicações web (WAFs) fornecem segurança para aplicações web detectando e bloqueando tráfego malicioso em tempo real. Eles funcionam de duas maneiras principais: 4

Detecção baseada em assinaturas

Este método baseia-se em padrões de ataque conhecidos, ou "assinaturas". Quando uma solicitação corresponde a um desses padrões, o WAF a bloqueia. Isso é rápido e eficaz contra ameaças conhecidas, como injeção de SQL ou cross-site scripting.

Detecção baseada em comportamento

Essa abordagem utiliza aprendizado de máquina para entender como é o tráfego "normal". Em seguida, sinaliza qualquer atividade incomum, mesmo que seja um tipo de ataque novo ou desconhecido. As técnicas incluem algoritmos de classificação, redes neurais e árvores de decisão.

Detecção híbrida

Muitos WAFs modernos utilizam ambos os métodos em conjunto. Isso ajuda a detectar ataques conhecidos e novos (zero-day). Os modelos híbridos oferecem:

- Velocidade , a partir da detecção baseada em assinaturas.

- Flexibilidade , a partir da detecção baseada em comportamento.

- Alta precisão , através da redução de falsos positivos e falsos negativos.

Perguntas frequentes

Um firewall de aplicações web (WAF) é uma ferramenta de segurança colocada na frente das aplicações web. Ele verifica o tráfego web de entrada e saída (HTTP) para detectar e bloquear atividades maliciosas. Um WAF funciona independentemente da própria aplicação web e pode ser tanto software quanto hardware. Ele protege as aplicações web contra ataques aplicando regras de segurança, especialmente quando a aplicação possui código vulnerável ou desatualizado.

Seja o primeiro a comentar

Seu endereço de e-mail não será publicado. Todos os campos são obrigatórios.