OpenClaw (anciennement Moltbot et Clawdbot) est un assistant IA open source et auto-hébergé, conçu pour exécuter des tâches informatiques locales et interagir avec les utilisateurs via des plateformes de messagerie standard. Contrairement aux chatbots traditionnels qui se contentent de générer du texte, OpenClaw fonctionne comme un agent autonome capable d'exécuter des commandes shell, de gérer des fichiers et d'automatiser les opérations du navigateur sur la machine hôte.

Début 2026, OpenClaw avait dépassé les 100 000 étoiles sur GitHub en seulement trois jours, grâce à son architecture axée sur la confidentialité et à ses fonctionnalités proactives. Découvrez le fonctionnement d'OpenClaw à travers un déploiement pratique, son architecture, des cas d'utilisation concrets et les risques de sécurité associés :

Cas d'utilisation d'OpenClaw

Pour évaluer OpenClaw au-delà de la documentation, nous l'avons déployé sur un CPU sur Runpod avec Ubuntu 24.04 et l'avons testé avec un ensemble de tâches d'automatisation pratiques et quotidiennes utilisant un flux de travail basé sur la messagerie.

Organisation des fichiers et automatisation du système

Nous avons testé la capacité d'OpenClaw à effectuer des opérations sur le système de fichiers en lui demandant de créer et d'organiser des dossiers dans un répertoire de téléchargements. L'agent a créé avec succès des répertoires synthétiques, classé les fichiers par type et les a déplacés vers les emplacements appropriés à l'aide de commandes shell. Ces opérations ont été exécutées de manière fiable sans nécessiter de session terminal active une fois l'agent lancé.

Traitement des reçus et génération de feuilles de calcul

Pour évaluer la compréhension des documents et la génération de fichiers, nous avons fourni à OpenClaw l'image d'un ticket de caisse et lui avons demandé d'en ajouter le contenu à une feuille de calcul. L'agent a extrait les articles, les a organisés sous forme de tableau et a généré une feuille de calcul. Sur demande, il pouvait également renvoyer directement le fichier .xlsx résultant via l'interface de messagerie.

Ce test a démontré qu'OpenClaw peut extraire des données, les structurer et enregistrer des fichiers dans un flux de travail unique.

Surveillance proactive et notifications

Nous avons également testé les capacités proactives d'OpenClaw en le configurant pour surveiller un répertoire et nous avertir de l'apparition d'un fichier spécifique. Dès que la condition de déclenchement était remplie, l'agent prenait contact sans intervention de l'utilisateur, envoyait une notification et exécutait l'action de suivi prédéfinie.

Ce comportement a confirmé qu'OpenClaw peut fonctionner comme un agent d'arrière-plan toujours actif, capable d'initier des actions et de communiquer en réponse à des événements plutôt que de simplement répondre à des commandes directes.

Observations générales

Lors de ces tests, OpenClaw a démontré sa fiabilité pour les tâches légères et récurrentes telles que l'organisation de fichiers, le traitement simple de données et les notifications événementielles. La configuration de base était simple, mais la mise en œuvre de flux de travail complexes a nécessité la configuration de plusieurs services externes et clés API. Certaines intégrations requièrent des autorisations étendues, ce qui allonge le temps de configuration et soulève des questions de sécurité.

Cela signifie qu'OpenClaw est facile à prendre en main pour l'automatisation de base, mais que les déploiements pleinement opérationnels nécessitent une configuration détaillée et une gestion rigoureuse des autorisations.

Comment OpenClaw peut être utilisé en pratique

Alors que la section précédente résume notre évaluation pratique, la section suivante décrit comment OpenClaw est généralement positionné et utilisé dans des déploiements concrets.

OpenClaw n'est pas un assistant grand public conçu pour des tâches personnelles ponctuelles. En pratique, il fonctionne comme une interface d'administration à distance pour les machines nécessitant une automatisation continue et légère, sans interface graphique.

Modèle d'interaction de base

Une fois déployé, OpenClaw fonctionne par commandes vocales plutôt que par sessions interactives. Les utilisateurs communiquent avec l'agent via des plateformes de messagerie telles que Telegram, WhatsApp ou d'autres canaux pris en charge par OpenClaw, tandis que l'exécution a lieu sur la machine hôte.

Cette conception permet trois modes d'utilisation pratiques :

- opérations système à distance

Les utilisateurs peuvent gérer des fichiers, exécuter des scripts ou consulter l'état du système sans se connecter à la machine. Par exemple, l'organisation des répertoires, le lancement de tâches par lots ou la vérification de l'utilisation du disque peuvent être effectués depuis un appareil mobile. - Automatisation planifiée et conditionnelle

Grâce à l'intégration de cron et à son mécanisme de surveillance continue, OpenClaw peut contrôler automatiquement l'état des serveurs et réagir sans intervention manuelle. Cela inclut des tâches comme la vérification de la disponibilité des serveurs, la surveillance des fichiers journaux ou le suivi de métriques basées sur des seuils, telles que les cours boursiers ou l'état des API. - Exécution des tâches déléguées

OpenClaw peut servir de proxy d'exécution pour des flux de travail spécifiques, tels que la gestion des courriels entrants, la mise à jour des dossiers ou la publication de contenu prédéfini sur les plateformes de médias sociaux, à condition que les compétences et autorisations nécessaires soient activées.

Les compétences comme véritable couche de contrôle

Contrairement aux agents informatiques visuels, les capacités d'OpenClaw dépendent des compétences activées. Ces compétences déterminent ce que l'agent peut et ne peut pas faire, comme par exemple :

- accès au système de fichiers

- Automatisation du navigateur

- Intégration de messagerie ou de calendrier

- Interaction avec une API externe

Sans ces compétences, l'agent est inopérant. Par conséquent, la sécurité et la fiabilité d'un déploiement OpenClaw dépendent moins de la qualité de la réactivité que de la conception des permissions.

Considérations relatives à l'adoption en phase initiale

À son stade de maturité actuel, OpenClaw est particulièrement adapté à :

- Machines secondaires, serveurs ou environnements sandbox

- Comptes créés spécifiquement à des fins d'automatisation

- Flux de travail non critiques où les modes de défaillance sont acceptables

L'utilisation d'OpenClaw avec des comptes personnels de grande valeur ou des systèmes de production nécessite une isolation et une surveillance rigoureuses.

Exécution d'OpenClaw sans VPS : Cloudflare Moltworker

Bien qu'OpenClaw soit généralement déployé sur des machines locales ou des instances VPS, avec les Workers de Cloudflare, 1 Il est possible de déployer et d’exécuter des agents d’IA sur des plateformes d’exécution sans serveur .

Cloudflare Travailleurs

Workers est une plateforme d'exécution sans serveur qui permet aux développeurs d'exécuter du code court et événementiel sur Workers. Au lieu de déployer des agents sur des machines virtuelles ou des conteneurs, les développeurs déploient une logique applicative qui s'exécute en réponse à des requêtes ou à des événements planifiés.

Par défaut, chaque processus s'exécute sans état. Toutes les données ou fichiers temporaires créés pendant l'exécution sont supprimés une fois la requête terminée. De ce fait, les processus ne peuvent pas stocker d'état à long terme.

Les applications qui nécessitent la persistance de données, telles que l'historique des conversations, la mémoire des agents, etc., doivent stocker ces données dans un service de stockage persistant distinct. Dans l'écosystème de Cloudflare, ce rôle est généralement assuré par Cloudflare R2, un service de stockage d'objets qui conserve les données indépendamment de la durée de vie des Workers.

Déploiement OpenClaw de Moltworker : Cloudflare

Moltworker est un déploiement de référence qui adapte OpenClaw pour fonctionner sur des Workers (Cloudflare) au lieu d'un serveur traditionnel. Il illustre comment un agent d'IA auto-hébergé peut fonctionner dans un environnement sandbox sans serveur tout en conservant un état persistant.

Dans cette configuration, la logique d'exécution d'OpenClaw s'exécute dans les Workers Cloudflare, tandis que la mémoire de l'agent, les journaux et autres artefacts sont stockés dans R2 Cloudflare. Étant donné que R2 fournit un stockage durable indépendant de la durée de vie des Workers, l'état de l'agent persiste entre les exécutions et les redémarrages.

R2 inclut un niveau d'utilisation gratuit (jusqu'à 10 Go de données stockées et un grand nombre d'opérations de lecture/écriture). 2 ), ce qui signifie que les petits déploiements OpenClaw peuvent fonctionner sans frais d'infrastructure supplémentaires au-delà de l'utilisation de l'API LLM. Cependant, vous aurez besoin d'un compte Cloudflare et d'un abonnement au forfait payant Workers d'au moins 5 USD pour utiliser les conteneurs Sandbox.

Compromis et adéquation

Moltworker est particulièrement adapté aux agents d'IA événementiels qui s'activent en réponse à des entrées discrètes plutôt que de fonctionner en continu.

Exemples de cas d'utilisation

- Assistants basés sur le chat : un assistant interne qui répond aux messages de chat, récupère le contexte des conversations précédentes depuis le stockage et appelle une API LLM externe uniquement lorsqu’un utilisateur envoie un message.

- Agents d'automatisation à la demande : une instance OpenClaw qui s'exécute lorsqu'elle est déclenchée par un webhook (par exemple, un nouveau problème GitHub ou la soumission d'un formulaire), effectue une courte séquence d'actions , stocke les résultats et se termine.

- Agents personnels ou expérimentaux à faible trafic : développeurs individuels exécutant OpenClaw à des fins de recherche ou de test, où l’ agent est inactif la plupart du temps , et le coût du VPS doit évoluer en fonction de l’utilisation plutôt que du temps d’exécution.

La raison est que, dans les exemples ci-dessus, l'agent reste inactif la plupart du temps et ne se réactive que lorsqu'un utilisateur envoie un message ou qu'un webhook est déclenché. Sur un VPS ou une machine locale, le serveur continue de fonctionner et vous payez pour la disponibilité. En revanche, avec Claudflare Workers, l'agent ne s'exécute que lorsqu'il est sollicité. Il n'y a donc aucun coût ni consommation de ressources en mode inactif.

Quand Moltworker peut être moins approprié

- Agents autonomes à longue durée de fonctionnement : Un agent conçu pour fonctionner en continu (par exemple, en surveillant plusieurs sources de données, en prenant des décisions périodiques sans déclencheurs externes) peut dépasser les limites d’exécution ou nécessiter des redémarrages fréquents.

- Agents nécessitant un matériel spécialisé ou un accès système : les déploiements qui dépendent de GPU locaux, de binaires personnalisés ou de systèmes de fichiers locaux persistants ne peuvent pas être facilement pris en charge dans un environnement d’exécution basé sur Worker.

Dans ces cas, les déploiements locaux traditionnels ou basés sur un VPS offrent une plus grande flexibilité et un meilleur contrôle.

OpenClaw est-il sûr à utiliser ?

Le profil de sécurité d'OpenClaw dépend autant des choix de déploiement que du comportement du modèle. Bien que sa documentation mette l'accent sur l'exécution sécurisée des commandes et les contraintes éthiques, les risques réels proviennent principalement de l'exposition du réseau et de l'étendue des permissions.

Portail exposé et risque de prise de contrôle à distance

Par défaut, la passerelle d'OpenClaw est liée à l'interface de bouclage locale, limitant ainsi l'accès à la machine hôte. Cependant, certains utilisateurs la reconfigurent pour qu'elle se lie à une interface publique ou non locale afin d'accéder à l'agent à distance.

Dans ce cas, plusieurs services et ports internes peuvent devenir accessibles depuis l'extérieur. Dans une telle configuration, les attaquants peuvent interagir avec la surface de contrôle de l'agent via le réseau.

Si les utilisateurs exposent la passerelle sans authentification forte ni contrôles réseau stricts, OpenClaw devient de facto une interface d'exécution de commandes à distance. Un attaquant pourrait alors exécuter des commandes, accéder à des fichiers ou manipuler le système hôte, compromettant ainsi totalement la machine.

Ce risque est indépendant du comportement global du modèle de langage et s'applique même si l'agent suit strictement ses règles de sécurité internes.

Risques liés à l'agent (LLM et flux de travail)

Outre les risques liés à l'infrastructure, OpenClaw hérite des modes de défaillance classiques des agents autonomes :

- Interprétation ambiguë des commandes : L’accès au shell permet des actions fortes. Des instructions mal interprétées peuvent entraîner la suppression involontaire de fichiers ou des modifications du système.

- Injection de messages via des entrées de confiance : si l’agent traite des courriels, des documents ou du contenu Web, des instructions malveillantes intégrées à ces entrées pourraient influencer son comportement.

- Exécution de compétences par des tiers : les compétences étendent les fonctionnalités, mais augmentent également la surface d’attaque. Une compétence mal conçue ou malveillante peut introduire des vulnérabilités ou divulguer des identifiants.

Exposition des données via des API externes

Bien qu'OpenClaw s'exécute localement, il dépend de fournisseurs de modèles externes pour le raisonnement. Les invites et les extraits de fichiers sélectionnés peuvent être transmis à des API tierces, exposant potentiellement des données sensibles à l'extérieur selon la configuration.

Conseils pratiques en matière de sécurité

À son stade de maturité actuel, OpenClaw devrait être considéré comme une infrastructure d'automatisation privilégiée plutôt que comme un assistant grand public.

Les meilleures pratiques comprennent :

- Maintenir la passerelle connectée à l'interface de bouclage, sauf si elle est protégée par un VPN ou un pare-feu.

- Éviter l'exposition publique des points de terminaison des agents

- Exécution d'OpenClaw sur des machines isolées ou des comptes à privilèges limités

- Limiter les compétences activées au minimum requis

- Surveillance des journaux pour détecter toute exécution de commande inattendue

Le défaut d’application de ces contrôles fait passer le risque d’une « erreur d’IA » à une compromission traditionnelle du système distant.

Qu'est-ce qu'OpenClaw ?

OpenClaw sert d'interface entre les grands modèles de langage (LLM) et le système d'exploitation local de l'utilisateur. Bien qu'il utilise des API de modèles externes ou des modèles locaux pour le raisonnement, l'environnement d'exécution reste entièrement sur le matériel de l'utilisateur.

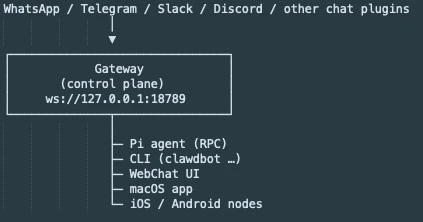

L'architecture du système se compose de quatre éléments principaux :

- La passerelle : un service en arrière-plan faisant office de porte d’entrée. Elle gère les connexions aux plateformes de messagerie.

- L'agent : Le moteur de raisonnement (LLM) qui interprète l'intention.

- Compétences : Capacités modulaires qui étendent la portée de l'agent, telles que l'automatisation du navigateur (via Puppeteer), l'accès au système de fichiers, l'intégration du calendrier, etc.

- Mémoire : Une couche de stockage persistante (utilisant souvent des fichiers Markdown) qui conserve le contexte, les préférences et l'historique des conversations à long terme.

Qu'est-ce qui rend OpenClaw unique ?

Pour comprendre l'engouement suscité par OpenClaw, il est utile de le comparer à deux types d'agents courants : les agents visuels et les outils en ligne de commande. D'autres agents tentent de simuler l'interaction humaine ou d'assister le développeur. OpenClaw, quant à lui, fonctionne comme un service en arrière-plan sans interface graphique, ce qui modifie son mode de fonctionnement.

OpenClaw contre les agents visuels

La norme industrielle pour l'utilisation des ordinateurs repose sur une approche visuelle. Ces agents prennent des captures d'écran, traitent les données de pixels à l'aide de modèles vision-langage (VLM) et calculent les coordonnées pour simuler les clics de souris.

- Approche par agents visuels : Ils se heurtent à un problème de mise au point. Les agents utilisant des ordinateurs peinent encore à gérer les interfaces complexes, et le traitement visuel introduit une latence élevée et un risque d’erreurs d’alignement des pixels.

- L'approche d'OpenClaw : OpenClaw est un logiciel sans interface graphique, c'est-à-dire qu'il contourne totalement l'interface utilisateur graphique (GUI). Il ne se base pas sur l'icône d'un fichier pour le déplacer ; il exécute une commande système (par exemple, mv /downloads/*.pdf /documents).

Par conséquent, en remplaçant l'inférence visuelle par l'exécution directe du code, OpenClaw élimine les erreurs de mise à la terre et fonctionne à la vitesse de la machine plutôt qu'à celle de l'interface humaine.

OpenClaw contre les agents CLI

Des outils comme Claude Code ou Open Interpreter fonctionnent comme des utilitaires interactifs. Ils s'exécutent dans une fenêtre de terminal et ne répondent que lorsqu'un utilisateur saisit une commande. Ces outils agissent comme des copilotes réactifs.

- Approche par agent CLI : les agents CLI souffrent d’ amnésie de session . Une fois la fenêtre du terminal fermée, l’agent cesse de fonctionner et le contexte est souvent perdu. Ils nécessitent la présence physique de l’utilisateur devant la machine.

- L'approche OpenClaw : OpenClaw s'exécute comme un démon passerelle (service en arrière-plan) sur un serveur local ou un VPS. Il reste actif 24 h/24 et 7 j/7, conservant des données à long terme dans des fichiers locaux (par exemple, MEMORY.md).

Par conséquent, vous n'avez pas besoin d'être devant votre ordinateur. Vous pouvez contacter votre agent par SMS depuis un appareil mobile via Telegram, WhatsApp ou d'autres plateformes compatibles avec OpenClaw pour exécuter des tâches sur votre serveur domestique. L'agent conserve le contexte des échanges sur plusieurs semaines.

Une différence majeure réside dans la capacité d'OpenClaw à initier l'interaction. Les agents CLI et visuels traditionnels attendent une invite de l'utilisateur (approche réactive). OpenClaw, grâce à son moteur de pulsation et à l'intégration de tâches cron, est proactif.

- Au lieu de vous demander « Le serveur est-il en panne ? » ou « Le cours de l'action a-t-il chuté ? », OpenClaw se met en marche automatiquement, vérifie les données et vous envoie un message si un seuil est atteint.

Matrice de comparaison architecturale

Cette comparaison montre qu'OpenClaw privilégie la persistance et la vitesse d'automatisation à une interaction plus humaine. Sa conception sacrifie l'ancrage visuel et la sécurité interactive au profit d'une latence réduite et d'une exécution continue.

Soyez le premier à commenter

Votre adresse courriel ne sera pas publiée. Tous les champs sont obligatoires.