Les systèmes non mis à jour constituent une cible facile pour les attaquants. Un simple serveur obsolète ou un poste de travail oublié peut devenir un point d'entrée. Les logiciels de gestion des correctifs automatisent le processus de recherche, de test et de déploiement des mises à jour avant que les vulnérabilités ne se transforment en brèches de sécurité.

- Nous avons analysé les principales solutions de gestion des correctifs en fonction de leurs fonctionnalités, des avis des utilisateurs et de leurs prix.

- De plus, nous avons comparé trois plateformes : NinjaOne, Acronis et ManageEngine Desktop Central en les déployant sur des serveurs de test identiques.

Les 12 logiciels les plus performants analysés

*Basé sur le nombre total d'avis et les notes moyennes (sur une échelle de 5 points) provenant des principales plateformes d'évaluation de logiciels.

Consultez les critères de sélection des fournisseurs .

1. Gestion des correctifs NinjaOne

NinjaOne applique les correctifs à Windows, macOS et Linux depuis une console unique. Le système analyse les postes de travail, identifie les correctifs manquants et les déploie automatiquement ou selon une planification définie par vos soins.

Couverture multiplateforme sans outils supplémentaires. La plupart des gestionnaires de correctifs fonctionnent bien sous Windows, mais rencontrent des difficultés avec Linux et macOS. NinjaOne les traite tous les trois de la même manière.

Détails de l'automatisation : Les règles d'approbation sont définies une seule fois. Les correctifs de sécurité critiques sont déployés automatiquement. Les mises à jour fonctionnelles nécessitent une approbation manuelle. Le système génère des journaux de déploiement pour les audits de conformité, utiles lorsque les autorités réglementaires demandent : « Veuillez prouver que vous avez corrigé la vulnérabilité CVE-2024-XXXX. »

Tarification : Modèle de paiement par point de terminaison :

- Plus de 10 000 terminaux : 1,50 $/mois par appareil

- 50 terminaux ou moins : 3,75 $/mois par appareil

- Tarification au volume entre les deux

Découvrez la démonstration interactive de NinjaOne sur la gestion autonome des correctifs.

2. Acronis Cyber Protect Cloud

Acronis Cyber Protect Cloud combine la gestion des correctifs avec la sauvegarde, la reprise après sinistre et la cybersécurité sur une plateforme unique. Grâce à cette approche intégrée, vous pouvez créer des instantanés de vos systèmes avant l'application des correctifs et revenir à une version antérieure en cas de problème.

Détection des correctifs : Nos tests de performance ont révélé que Acronis détectait des correctifs que NinjaOne n'avait pas vus sur des serveurs identiques. Lors de la vérification du même serveur Windows sur les deux plateformes le même jour, NinjaOne n'affichait aucun correctif en attente, tandis que Acronis en trouvait des dizaines. Si votre outil ne détecte pas les correctifs disponibles, vous ne pouvez pas les déployer, ce qui expose les systèmes à des risques malgré l'existence de correctifs.

Évaluation de la gravité et de la stabilité : chaque correctif affiche son niveau de gravité (Critique, Important, Modéré, Faible) ainsi qu’un indicateur de stabilité signalant les correctifs présentant des problèmes connus. Cela vous permet de prioriser les mises à jour de sécurité critiques et d’éviter de déployer des correctifs problématiques avant la publication des correctifs officiels. NinjaOne ne présente pas ces informations de la même manière.

Planification des redémarrages : Acronis propose quatre stratégies de redémarrage : immédiat, programmé, uniquement si nécessaire, ou jamais. Il s’agit du contrôle des redémarrages le plus précis parmi les trois plateformes testées, et c’est crucial pour les serveurs de production où les redémarrages inutiles entraînent des interruptions de service.

Note d'installation : L'agent Acronis est volumineux (environ 1 Go sous Linux) car il regroupe la sauvegarde, la gestion des correctifs et l'EDR en un seul agent. Si vous déployez Acronis uniquement pour l'application de correctifs, cette taille représente un coût non négligeable. En revanche, si vous le déployez pour la sauvegarde, la gestion des correctifs et l'EDR, l'approche par agent unique évite les déploiements séparés pour chaque outil. Les performances du CDN étaient médiocres lors de nos tests dans la région de Mumbai : un téléchargement de 588 Mo a pris 45 minutes.

2. SolarWinds Gestionnaire de correctifs

SolarWinds Patch Manager s'intègre à l'écosystème plus large SolarWinds (Network Performance Monitor, Server & Application Monitor, etc.).

Fonctionnalités de mise à jour : Application automatisée des correctifs pour les serveurs et les postes de travail Windows. L’intégration WSUS étend les fonctionnalités natives de mise à jour de Windows (référence 991259_1888) en offrant un meilleur contrôle et des rapports plus précis.

Conçu pour les entreprises : gère des milliers de terminaux répartis sur plusieurs sites. Des rapports détaillés indiquent la conformité des correctifs par service, emplacement ou type d’appareil, ce qui est utile pour les équipes informatiques et de conformité des entreprises.

3. Atera

Atera intègre la gestion des correctifs avec RMM , le bureau à distance , la gestion des tickets et la découverte du réseau. Les équipes informatiques disposent ainsi d'une plateforme unique, ce qui leur évite de jongler avec plusieurs outils.

Gestion des correctifs : une analyse automatisée identifie les correctifs manquants pour Windows et les applications tierces. Déployez les correctifs individuellement ou par lots. Planifiez les déploiements pendant les fenêtres de maintenance afin de ne pas perturber les utilisateurs.

4. Données RMM

Datto combine la gestion des ressources à distance (RMM), la gestion des correctifs, l'analyse des services de sécurité (PSA) et la sauvegarde au sein d'une plateforme unique. Acquise par Kaseya en 2022, elle continue de fonctionner comme un produit autonome.

Fonctionnalités de mise à jour : Déploiement automatisé des correctifs pour Windows et ses applications. L’intégration avec les sauvegardes permet de créer des instantanés système avant les mises à jour majeures, afin de pouvoir revenir en arrière en cas de problème.

Conçu pour les fournisseurs de services gérés (MSP) . Son architecture mutualisée permet de gérer plusieurs clients depuis une console unique tout en préservant la confidentialité de leurs données.

5. Mettre à jour mon PC

Patch My PC est spécialisé dans les mises à jour d'applications tierces pour les environnements Microsoft (Configuration Manager et Intune). Il ne remplace pas les correctifs de votre système d'exploitation, il les complète.

Ce correctif résout les problèmes de sécurité de plus de 300 applications tierces, dont Adobe Reader, Chrome, Firefox, Zoom, Slack, 7-Zip et VLC. Ces applications ne sont pas mises à jour par Windows Update, ce qui crée des failles de sécurité.

Fonctionnement : Intégration directe avec ConfigMgr ou Intune. Les nouvelles versions d’application sont automatiquement déployées sous forme de packages. Aucun téléchargement, packaging ou test manuel n’est requis.

6. N-able N-central

N-central propose une solution RMM avec gestion intégrée des correctifs, sauvegarde et automatisation. La plateforme s'adresse aux fournisseurs de services gérés (MSP) et aux équipes informatiques internes gérant une infrastructure distribuée.

Fonctionnalités de gestion des correctifs : analyse et déploiement automatisés pour Windows, macOS et plus de 200 applications tierces. L’approbation des correctifs peut être déléguée à différentes équipes ; par exemple, le service d’assistance peut approuver les mises à jour de Chrome tandis que l’équipe de sécurité examine les correctifs du système d’exploitation.

Moteur d'automatisation : Créez des scripts qui s'exécutent avant ou après l'application de correctifs. Par exemple : arrêter un service, appliquer un correctif, redémarrer le service, vérifier que le service est en cours d'exécution et envoyer une notification.

7. LogMeIn Resolve

Auparavant appelée GoTo Resolve, cette plateforme combine la gestion des correctifs avec l'assistance à distance, la gestion des tickets et l'accès à distance.

Gestion des correctifs : Déploiement automatisé des correctifs pour Windows et les principales applications. Le système priorise les mises à jour de sécurité critiques et vous permet de reporter les mises à jour de fonctionnalités.

8. Kaseya VSA

L'administrateur système virtuel (VSA) de Kaseya offre une solution RMM basée sur le cloud avec des fonctionnalités de gestion des correctifs, de sécurité et d'automatisation.

Fonctionnalités de mise à jour : correctifs pour le système d’exploitation Windows, les applications tierces et les mises à jour de pilotes. Le système peut mettre à jour les périphériques hors ligne dès leur reconnexion, ce qui est utile pour les ordinateurs portables qui ne sont pas toujours connectés au réseau.

Intégration de la sécurité : VSA inclut la détection et la réponse aux incidents sur les terminaux (EDR) ainsi que la gestion des correctifs. Détectez les menaces et corrigez les vulnérabilités depuis une seule et même console.

9. Automox

Automox fonctionne entièrement dans le cloud, sans aucun serveur sur site. Les agents se connectent directement à la plateforme cloud d'Automox, ce qui la rend idéale pour les équipes dispersées.

Application de correctifs multiplateformes : Windows, macOS, Linux et plus de 100 applications tierces. Créez des scripts personnalisés en PowerShell, Bash ou Python pour gérer les cas particuliers non couverts par les politiques intégrées.

Gestion basée sur des politiques : créez des politiques de correctifs une seule fois et appliquez-les aux groupes d’appareils. Les ordinateurs portables peuvent recevoir des correctifs hebdomadaires, tandis que les serveurs sont mis à jour mensuellement lors des fenêtres de maintenance. Le système applique automatiquement les politiques.

10. Microsoft Intune

Intune propose une gestion des terminaux basée sur le cloud avec gestion intégrée des correctifs. Les organisations utilisant déjà Office 365 bénéficient de l'intégration d'Intune sans infrastructure supplémentaire.

Intune gère les mises à jour de Windows 10/11, notamment les mises à jour de fonctionnalités, de qualité et de pilotes. Il fonctionne avec Windows Update pour Entreprises afin de contrôler la fréquence et les cycles de déploiement des mises à jour.

Limitations : Excellent pour Windows, moins performant pour les applications tierces. Des outils supplémentaires (comme Patch My PC) seront nécessaires pour gérer Adobe, Chrome, Zoom et autres logiciels non officiels.

11. Acronis Cyber Protect Cloud

Acronis regroupe la gestion des correctifs, la sauvegarde, la reprise après sinistre et la cybersécurité au sein d'une plateforme unique. Cette approche intégrée permet de créer des instantanés des systèmes avant l'application des correctifs et de restaurer une version antérieure en cas de dysfonctionnement.

Détection des correctifs : Nos tests de performance ont révélé que Acronis détectait des correctifs que NinjaOne n’avait pas vus sur des serveurs identiques. Lors de la vérification du même serveur Windows sur les deux plateformes le même jour, NinjaOne n’affichait aucun correctif en attente, tandis que Acronis en trouvait des dizaines.

Cette détection exhaustive est essentielle pour la conformité. Si votre outil ne détecte pas les correctifs disponibles, vous ne pouvez pas les déployer, ce qui laisse les systèmes vulnérables malgré l'existence de solutions.

12. ManageEngine Desktop Central (Endpoint Central MSP)

ManageEngine propose la gestion des correctifs au sein de sa plateforme unifiée de gestion des terminaux. La solution prend en charge Windows, macOS, Linux et plus de 850 applications tierces.

Tableau de bord centralisé des correctifs : La section « Menaces et correctifs » du menu principal affiche les statistiques des correctifs pour tous les serveurs gérés. Visualisez en un coup d’œil l’état de conformité global des correctifs pour l’ensemble de votre infrastructure, les serveurs à jour, ceux qui ne disposent pas de mises à jour critiques et ceux dont le déploiement est en attente.

Résultats de l'analyse comparative de la gestion des correctifs

Nous avons testé NinjaOne, Acronis Cyber Protect Cloud et ManageEngine Desktop Central sur des serveurs identiques, en comparant la détection des correctifs, le déploiement et le flux de travail.

- Détection des correctifs : Acronis a détecté le plus grand nombre de correctifs sur le même serveur Windows, vérifié le même jour, tandis que NinjaOne n'affichait aucun correctif en attente, bien que Acronis en ait identifié des dizaines. ManageEngine a également trouvé des correctifs. L'absence de correctifs disponibles représente un risque de non-conformité, quelle que soit la rapidité de déploiement de l'outil.

- Déploiement de l'agent : NinjaOne s'est avéré de loin le plus rapide, avec un temps de déploiement inférieur à 2 secondes sous Windows et Linux, sans intervention manuelle. Acronis a nécessité entre 3 et 5 minutes par serveur Windows et entre 15 et 20 minutes par serveur Linux en raison d'un programme d'installation de 1 Go et de problèmes de dépendances. ManageEngine s'est situé entre les deux.

- La planification des redémarrages (Acronis) offrait le contrôle le plus précis : redémarrage immédiat et à une heure précise, uniquement en cas de besoin, ou jamais automatique. NinjaOne et ManageEngine offraient une granularité moindre par défaut, ce qui est crucial pour la gestion de la disponibilité en production.

- Vitesse d'analyse des correctifs : ManageEngine s'est avéré le plus rapide pour lancer une analyse, dès qu'un simple clic est effectué depuis la page de détails du périphérique. L'installation des correctifs nécessite une étape de configuration distincte, ce qui rallonge le processus mais garantit une planification explicite avant le déploiement.

Déploiement d'agents

Avant de tester la gestion des correctifs, nous avons dû installer des agents sur les 7 serveurs. L'expérience de déploiement a été très variable.

- NinjaOne s'installe en moins de 2 secondes sous Windows et Linux. Les installateurs utilisent des jetons pré-autorisés qui enregistrent automatiquement les appareils, sans intervention manuelle. Un problème d'enregistrement sur macOS lors de la première tentative a été résolu à la seconde.

- L'installation de ManageEngine sous Windows a pris 20 secondes, avec une étape CAPTCHA et quelques clics d'assistant. Sous Linux, elle s'est terminée en 5 secondes, mais les URL de téléchargement verrouillées par session ont nécessité des transferts SCP manuels, ajoutant 5 à 10 minutes par serveur. L'installation sous macOS s'est déroulée sans problème. Les instructions d'installation étaient cachées dans le fichier README et non affichées sur la page de téléchargement.

- Le test Acronis a été le plus problématique. Sous Windows, l'installation a nécessité 3 à 5 minutes par serveur, avec un enregistrement web obligatoire pour chaque appareil. Sous Linux, elle a pris 15 à 20 minutes par serveur : le programme d'installation pesait 1 Go, la détection des dépendances manquantes a échoué, les outils de compilation (GCC, make, build-essential) ont dû être installés manuellement et le processus s'exécutait en mono-thread à 100 % sur un seul cœur du processeur, les trois autres restant inactifs. L'installation macOS à Mumbai a duré plus de 50 minutes en raison d'un CDN lent ; le téléchargement de 588 Mo a à lui seul pris 45 minutes. Aucun jeton pré-autorisé n'était requis : chaque appareil nécessitait un enregistrement web individuel.

1. Gestion des correctifs NinjaOne

La mise à jour du système d'exploitation est désactivée par défaut, ce qui est un choix judicieux. L'application automatique de mises à jour sur les systèmes de production sans activation explicite est risquée. Son activation ajoute un onglet « Mise à jour » à l'interface du périphérique.

Mise à jour du système d'exploitation

En cliquant sur l'onglet « Correctifs », une surprise immédiate s'est révélée : un correctif du système d'exploitation était déjà en attente.

Les détails du correctif indiquaient :

- Nom de la mise à jour : Mise à jour pour la plateforme de sécurité Windows – KB5007651 (Version 10.0.29429.1000)

- Catégorie : Mises à jour des définitions

- Date de sortie : 14/10/2025

- Redémarrage requis : Non

- Source : Stratégie Windows Server

Mise à jour logicielle

Peu après l'application du correctif du système d'exploitation, une mise à jour logicielle est apparue. La notification s'est affichée simultanément à deux endroits : un badge sur le tableau de bord et une nouvelle entrée dans la section « Correctifs ».

Lorsque nous avons cliqué sur le menu des options, trois choix sont apparus :

1. Autoriser pour cet appareil : Installer uniquement sur cette machine

2. Approuver les politiques : Déployer sur tous les appareils en utilisant cette politique

3. Rejeter : Refuser le correctif

Lorsque nous avons cliqué sur le menu des options, trois choix sont apparus :

- Approuver pour cet appareil – Installer uniquement sur cette machine

- Approuver les politiques – Déployer sur tous les appareils en utilisant cette politique

- Rejeter – Refuser le correctif

Système d'approbation à double voie

Cette approche à deux voies permet de gérer différents scénarios. Vous souhaitez tester un correctif sur un seul système ? Utilisez l’approbation spécifique à chaque appareil. Vous déployez un correctif validé sur l’ensemble de votre environnement ? Utilisez l’approbation basée sur des règles pour l’appliquer simultanément à toutes les machines.

Nous avons approuvé la mise à jour Edge uniquement pour le poste de Séoul. Le correctif y a été appliqué, sans affecter les postes de Californie, de Mumbai ni aucun autre système. Les approbations spécifiques à un poste restent isolées comme prévu, sans déploiement inattendu sur d'autres machines.

Onglet Vulnérabilités

L'onglet Vulnérabilités affiche les failles de sécurité connues du système d'exploitation et des logiciels installés. L'interface présente les identifiants CVE, les niveaux de gravité, les composants affectés et les correctifs ou solutions disponibles.

Lors des tests, cet onglet affichait « Aucune vulnérabilité » car les appareils de test venaient d’être mis à jour. En environnement de production, nous constatons :

- Paquets obsolètes présentant des failles de sécurité connues

- Mises à jour de sécurité manquantes

- Versions logicielles avec CVE publiées

- Mesures correctives recommandées

Nous pouvons filtrer les vulnérabilités par :

- Niveau de gravité (afficher uniquement les problèmes critiques et à haut risque)

- Identifiant CVE (rechercher des vulnérabilités spécifiques)

- Logiciels concernés (voir tous les problèmes dans une application particulière)

- État de la correction (corrigé ou toujours vulnérable)

Cette vue centralisée des vulnérabilités élimine le besoin d'outils d'analyse de sécurité distincts. Au lieu d'exécuter des analyses Nessus ou OpenVAS, nous consultons l'onglet Vulnérabilités pour identifier les points à améliorer. Ces informations proviennent de la base de données de vulnérabilités de NinjaOne, qui recense les CVE et les associe aux versions logicielles installées.

2. Acronis Gestion des correctifs

En cliquant sur l'onglet Patches, une différence significative par rapport à NinjaOne est apparue immédiatement : des dizaines de patchs disponibles figuraient dans la liste.

Il ne s'agit pas d'une simple divergence. Nous examinons la même installation de Windows Server, vérifiée le même jour, via deux plateformes RMM différentes. L'une des plateformes ne détecte aucune intervention. L'autre identifie d'importants besoins de correctifs.

Pour la conformité en matière de sécurité et la gestion des vulnérabilités, cette lacune est cruciale. Si votre outil RMM ne détecte pas les correctifs disponibles, vous ne pouvez pas les déployer. Vous vous retrouvez alors avec des systèmes non mis à jour, même si des correctifs existent via Windows Update.

La liste des correctifs comprend des colonnes que nous n'avions pas vues dans NinjaOne :

Niveau de gravité : Chaque correctif indique son niveau de sécurité – Critique, Important, Modéré ou Faible. Ce niveau est basé sur les évaluations de gravité de Microsoft et permet de prioriser le déploiement. Les mises à jour de sécurité critiques sont traitées avant les ajouts de fonctionnalités de faible priorité.

Indicateur de stabilité : Cette colonne indique si un correctif présente des problèmes connus ou s’il est considéré comme stable. Certains correctifs contiennent des bogues qui altèrent le fonctionnement ou entraînent des problèmes de compatibilité. L’évaluation de la stabilité permet d’éviter le déploiement de mises à jour problématiques tant que le correctif Microsoft n’est pas corrigé.

Lors de notre analyse, la plupart des correctifs affichaient le statut « Stable ». Quelques-uns présentaient des indicateurs différents, suggérant que Acronis suit la qualité des correctifs via la télémétrie ou les métadonnées du correctif Microsoft.

Détails du correctif : Chaque entrée indique le numéro KB, la date de publication, si un redémarrage est nécessaire, les composants concernés et l’état de l’installation.

Configuration de redémarrage – Contrôle granulaire

En cliquant sur les options de redémarrage, nous avons accédé à des contrôles de déploiement qui dépassaient ceux que nous avions vus dans NinjaOne.

Les politiques de redémarrage disponibles :

- Redémarrez immédiatement après l'installation : appliquez les correctifs et redémarrez sans attendre.

- Redémarrage à une heure précise : planifiez le redémarrage pour les fenêtres de maintenance.

- Redémarrez uniquement si nécessaire : évitez les redémarrages pour les correctifs qui n’en nécessitent pas.

- Ne jamais redémarrer automatiquement : appliquer les correctifs, mais laisser le contrôle manuel du redémarrage

Nous avons sélectionné « Redémarrer uniquement si nécessaire » et cliqué sur « Installer tous les correctifs ».

Ce message indique : « Installez tous les correctifs en attente, puis redémarrez le serveur uniquement si un ou plusieurs correctifs l’exigent. Les mises à jour de définitions et les correctifs mineurs qui fonctionnent sans redémarrage n’entraîneront pas d’interruption de service inutile. »

3. ManageEngine Desktop Central Patch Management

ManageEngine Desktop Central propose une section dédiée « Menaces et correctifs », accessible depuis le menu principal. Cette vue centralisée affiche les statistiques des correctifs pour tous les serveurs gérés, permettant ainsi aux administrateurs de visualiser en un coup d'œil l'état de conformité global de leur infrastructure.

Gestion des correctifs au niveau des périphériques

Lors de l'accès à un serveur individuel (tel que le serveur IRLANDE dans nos tests), la fonctionnalité de gestion des correctifs est disponible via plusieurs points d'accès :

Onglet Sécurité – Visibilité des correctifs

L'onglet Sécurité permet de visualiser immédiatement les correctifs manquants. Cette fonctionnalité est disponible dans ManageEngine Desktop Central, mais était absente de NinjaOne lors de nos tests. L'interface affiche :

- Liste des mises à jour de sécurité manquantes

- niveaux de gravité des correctifs

- Les correctifs disponibles sont prêts à être déployés.

Nous avons toutefois constaté que les correctifs ne pouvaient pas être installés directement depuis l'onglet Sécurité. La fonction d'installation se trouve ailleurs dans l'interface.

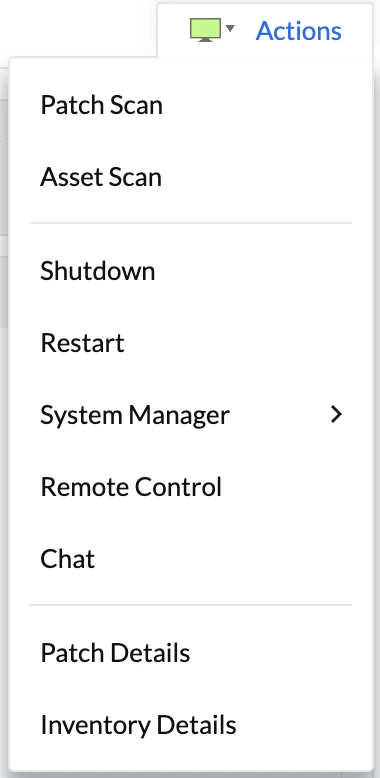

Depuis la page de détails du serveur, le bouton Actions situé dans le coin supérieur droit permet d'accéder rapidement aux opérations de mise à jour :

Les actions disponibles liées aux correctifs comprennent :

- Analyse des correctifs : Lance une analyse immédiate à la recherche de correctifs manquants.

- Analyse des actifs : Effectue un inventaire complet

Nous avons testé la fonction d'analyse des correctifs, qui a immédiatement lancé une analyse du serveur pour identifier les mises à jour manquantes.

Gestionnaire système – Détails des correctifs

L'interface principale d'installation des correctifs est accessible via le menu Gestionnaire système sous « Détails du correctif ».

Interface d'installation des correctifs

Après avoir exécuté une analyse des correctifs, le menu Détails des correctifs affiche tous les correctifs manquants avec les fonctionnalités suivantes :

- Liste complète des correctifs disponibles

- Sélection de patchs (sélection individuelle ou en masse)

- options d'installation

Configuration de l'installation

Lors de la sélection des correctifs à installer, ManageEngine Desktop Central ne les applique pas immédiatement. Il affiche plutôt un écran de configuration proposant des options de déploiement :

Les options de configuration comprennent :

- Planification : Quand installer les correctifs (immédiatement ou de manière planifiée)

- Comportement au redémarrage : Comment gérer les redémarrages nécessaires

- Sélection de la cible : Déploiement sur des appareils individuels ou sur plusieurs serveurs simultanément

Cette approche axée sur la configuration offre un contrôle précis du déploiement des correctifs, similaire au déploiement basé sur des politiques que nous avons vu dans NinjaOne.

Déploiement multi-appareils

ManageEngine Desktop Central permet de cibler plusieurs serveurs dans une seule tâche de déploiement de correctif. Au lieu de déployer les correctifs appareil par appareil, les administrateurs peuvent :

- Sélectionnez plusieurs serveurs cibles

- Définir les calendriers de déploiement

- Configurer les stratégies de redémarrage

- Déployer les correctifs sur l'ensemble de la flotte en une seule opération

Cette capacité de déploiement en masse est essentielle pour gérer efficacement les grandes infrastructures de serveurs.

Comparaison de la gestion des correctifs

Choisissez NinjaOne si vous gérez moins de 100 serveurs, préférez une interface minimaliste et souhaitez tester les correctifs sur des appareils individuels avant leur déploiement. Son processus d'approbation est conçu pour optimiser la vitesse.

Choisissez Acronis si la détection complète des correctifs est importante pour la conformité, si vous avez besoin d'évaluations de gravité et d'indicateurs de stabilité pour la priorisation, ou si vous gérez des centaines de serveurs et avez besoin d'une planification de redémarrage granulaire.

Choisissez ManageEngine si vous souhaitez une visibilité des correctifs intégrée aux revues de sécurité, si vous préférez des flux de travail de déploiement axés sur la configuration ou si vous avez besoin d'un ciblage multi-appareils à l'échelle de votre parc depuis un tableau de bord de conformité centralisé.

Comparaison des fonctionnalités

Consultez les définitions des caractéristiques communes et distinctives .

Caractéristiques communes

Déploiement automatisé des correctifs

Chaque solution analyse les terminaux à la recherche de correctifs manquants, télécharge les mises à jour et les installe automatiquement ou selon une planification. Cela élimine la nécessité de vérifier manuellement chaque appareil individuellement.

Prise en charge multi-OS

Les environnements informatiques modernes font fonctionner simultanément des serveurs Windows, des ordinateurs portables macOS et des postes de travail Linux. La plupart des outils prennent en charge ces trois systèmes, mais la qualité de la prise en charge varie. Windows bénéficie de la meilleure prise en charge chez tous les fournisseurs. La prise en charge de macOS et Linux est plus performante dans les solutions cloud récentes (Automox, NinjaOne) que dans les outils plus anciens.

Console centralisée

Visualisez l'état des correctifs sur l'ensemble de votre infrastructure depuis un tableau de bord unique. Identifiez les appareils à jour, ceux qui ne disposent pas des correctifs critiques et ceux pour lesquels l'installation des mises à jour a échoué.

Fenêtres de planification et de maintenance

Déployez les correctifs en dehors des heures de travail afin de minimiser les perturbations pour les utilisateurs. Planifiez leur déploiement le samedi soir, lorsque personne ne travaille, ou pendant les fenêtres de maintenance prévues, lorsque les systèmes peuvent être redémarrés en toute sécurité.

Rapports et conformité

Générez des rapports indiquant l'état de conformité des correctifs, les taux de réussite des déploiements et les journaux d'audit. Les organismes de réglementation exigent la preuve que vous avez corrigé les vulnérabilités dans les délais impartis ; ces rapports fournissent cette preuve.

Environnement de test

Nous avons provisionné 7 instances EC2 réparties sur 6 régions AWS pour représenter un environnement d'entreprise distribué :

Serveurs Windows (3 instances) :

- Type d'instance : c5.xlarge (4 vCPU, 8 Go de RAM)

- Stockage : 100 Go gp3 (3 000 IOPS, débit de 125 Mo/s)

- Système d'exploitation : Windows Server 2025 Base

- Régions : Irlande (eu-ouest-1), Ohio (us-est-2), Séoul (ap-nord-est-2)

Serveurs Linux (3 instances) :

- Type d'instance : c5.xlarge (4 vCPU, 8 Go de RAM)

- Stockage : 100 Go gp3 (3 000 IOPS, débit de 125 Mo/s)

- Système d'exploitation : Ubuntu Server 24.04 LTS (HVM)

- Régions : São Paulo (sa-east-1), Californie du Nord (us-west-1), Canada (ca-central-1)

Serveur macOS (1 instance) :

- Type d'instance : mac1.metal (Xeon 12 cœurs Intel, 32 Go de RAM)

- Stockage : 100 Go gp3 (3 000 IOPS, débit de 125 Mo/s)

- Système d'exploitation : macOS Sequoia

- Région : Mumbai (ap-sud-1)

Nous avons déployé notre solution dans six régions AWS afin d'évaluer l'impact de la distance géographique entre les serveurs de gestion du fournisseur et les points de terminaison sur les performances. La communication avec les agents, le téléchargement des correctifs et la vitesse de déploiement dépendent tous de la latence du réseau. Un fournisseur disposant d'une couverture CDN insuffisante ou d'une infrastructure régionale limitée affichera des performances dégradées dans les régions éloignées.

Caractéristiques distinctives

Déploiement de scripts personnalisés

Exécutez des scripts PowerShell, Bash ou Python avant ou après l'application d'un correctif. Utile pour arrêter des services, sauvegarder des configurations, vérifier la réussite de l'application du correctif ou effectuer un nettoyage personnalisé après l'application du correctif.

Outils compatibles : Automox, N-able N-central, Kaseya VSA, NinjaOne

Mise à jour du BIOS/des pilotes

Mettez à jour le micrologiciel et les pilotes matériels en même temps que les correctifs logiciels. Les failles du BIOS (comme Spectre/Meltdown) nécessitent des mises à jour du micrologiciel, et pas seulement des correctifs du système d'exploitation. Les mises à jour des pilotes corrigent les problèmes de sécurité matériels et améliorent la stabilité.

Outils utilisés : NinjaOne, Dell KACE (mention honorable)

Correctifs hors ligne

Mettez à jour les périphériques même lorsqu'ils sont déconnectés d'Internet. Utile pour :

- Environnements sécurisés isolés du réseau électrique

- Appareils de terrain avec connectivité intermittente

- Ordinateurs portables qui se connectent rarement aux réseaux d'entreprise

Le système met en cache les correctifs localement ou sur un serveur local. Les appareils récupèrent les mises à jour depuis le cache local plutôt que depuis Internet.

Outils compatibles : Kaseya VSA, N-able N-central

Application mobile

Gérez les correctifs depuis votre téléphone. Déployez les correctifs d'urgence, approuvez les mises à jour en attente ou vérifiez l'état des correctifs sans ouvrir votre ordinateur portable.

Outils compatibles : Atera, NinjaOne, Datto

Critères de sélection des fournisseurs

Pour fournir une évaluation objective des fournisseurs, nous avons pris en compte des données publiquement vérifiables, telles que le nombre d'avis et les notes des utilisateurs sur les plateformes d'évaluation de logiciels.

- Nombre d'avis : Nous avons inclus les vendeurs ayant plus de 100 avis d'utilisateurs au total.

- Note moyenne : Supérieure à 4/5 en moyenne sur toutes les plateformes d'évaluation de logiciels.

- Prix : Les prix des logiciels de gestion des correctifs varient. Le tableau ci-dessous présente les prix publics des produits, permettant ainsi aux utilisateurs potentiels de comparer les offres.

FAQ

Les logiciels de gestion des correctifs sont un type de logiciel de gestion qui aide les équipes informatiques et les équipes de sécurité à identifier, acquérir, tester et déployer des correctifs et des mises à jour logicielles sur plusieurs systèmes d'exploitation, tels que Windows Server, les appareils Linux et macOS.

Une solution efficace de gestion des correctifs offre un tableau de bord centralisé, une visibilité en temps réel et une application automatisée des correctifs afin de combler les failles de sécurité et de corriger les vulnérabilités connues avant qu'elles ne soient exploitées. En automatisant le processus d'application des correctifs, les organisations réduisent les erreurs humaines, garantissent la mise à jour rapide des correctifs critiques et de sécurité, et maintiennent leur conformité réglementaire.

Un logiciel de gestion des correctifs est essentiel car il protège les informations sensibles, renforce la sécurité du réseau et améliore le fonctionnement des logiciels sur tous les appareils. Que vous gériez quelques applications Windows dans une PME ou des mises à jour critiques sur de grands réseaux et serveurs cloud, un logiciel de gestion des correctifs performant vous permet de déployer efficacement les correctifs, d'éviter les omissions et de préserver la valeur ajoutée de votre activité.

Lors de la comparaison des outils de gestion des correctifs, les entreprises doivent privilégier la capacité de chaque solution à simplifier le processus et à prendre en charge plusieurs systèmes d'exploitation. Une solution performante offre une visibilité en temps réel sur l'état des correctifs, des mises à jour et de la conformité, permettant ainsi aux équipes de sécurité d'avoir une vision globale des vulnérabilités logicielles sur l'ensemble des appareils.

Recherchez un logiciel de gestion qui combine la gestion automatisée des correctifs et une planification flexible, vous permettant de déployer les correctifs et les mises à jour logicielles sans perturber les utilisateurs. Les meilleurs logiciels de gestion des correctifs facilitent également la surveillance des applications tierces, la génération de rapports de conformité et la maintenance d'une console unique pour la surveillance à distance. Des outils tels que ManageEngine Patch Manager Plus ou Patch Manager (réf. 991259_2012) illustrent comment l'automatisation des correctifs peut améliorer la sécurité du réseau et éviter les erreurs de mise à jour sur les applications Windows, les appareils Linux et les serveurs cloud.

Choisir le meilleur logiciel de gestion des correctifs commence par comprendre les systèmes d'exploitation, les exigences de sécurité et les procédures de gestion des correctifs de l'organisation. Pour les petites entreprises, un outil simple ou une version gratuite capable de gérer les mises à jour logicielles et les correctifs critiques peut suffire. Les grandes entreprises ou les fournisseurs de services gérés (MSP) qui gèrent de vastes réseaux ont souvent besoin d'une plateforme unique dotée d'une automatisation avancée des correctifs, de tableaux de bord centralisés et de fonctionnalités de déploiement automatisées pour un contrôle total des appareils.

Un bon gestionnaire de correctifs doit simplifier le processus d'application des correctifs, en réduisant les erreurs humaines et en comblant les failles de sécurité grâce à des mises à jour régulières. Les entreprises doivent également vérifier si la solution propose des rapports détaillés, des rapports de conformité et une compatibilité multiplateforme, afin que les équipes de sécurité puissent facilement démontrer leur conformité et réagir rapidement aux nouveaux correctifs. Comparer des solutions comme Automox, Patch Manager ou ManageEngine Patch Manager Plus aide les équipes informatiques à choisir un logiciel qui apporte une réelle valeur ajoutée, protège les informations sensibles et améliore la fonctionnalité des logiciels sur différents systèmes d'exploitation.

Soyez le premier à commenter

Votre adresse courriel ne sera pas publiée. Tous les champs sont obligatoires.