Fort de mes vingt ans d'expérience en cybersécurité, j'ai sélectionné les meilleurs logiciels DLP pour la protection des informations sensibles et la conformité aux normes réglementaires. J'ai testé six solutions DLP pendant un mois, en me concentrant sur des critères clés tels que la couverture des canaux, la facilité de déploiement et la précision de la classification. Voir les résultats ci-dessous :

Produits | Fonctionnalités existantes | Fonctionnalités manquantes |

|---|---|---|

17 | 0 | |

ManageEngine DLP Plus | 16 | 1 |

Teramind DLP | 14 | 3 |

Sophos Intercept X | 12 | 5 |

Trellix DLP | 10 | 7 |

Acronis Cyber Protect | 6 | 11 |

Consultez les résultats des tests de performance ci-dessous pour voir quelles fonctionnalités sont disponibles et lesquelles sont manquantes :

Résultats des tests de performance : comparaison des fonctionnalités

Nous avons comparé ces produits selon quatre critères. Vous pouvez consulter la description de ces critères ou notre méthodologie d'analyse comparative . Afin d'aider les entreprises à choisir la solution DLP la plus adaptée à leurs besoins, nous avons réalisé une analyse comparative approfondie de six solutions DLP populaires, proposant toutes des essais gratuits.

Couverture de la chaîne

* Les pièces jointes considérées comme des données sensibles peuvent être bloquées ou auditées, et les utilisateurs internes et externes peuvent être bloqués par logiciel.

** Autorisation donnée à certaines applications d'ouvrir, de modifier ou de capturer des données sensibles par logiciel.

Administration

Classification des données

Autres capacités

* Acronis propose une option de filtrage Web en tant que module complémentaire, catégorisée comme « filtrage d'URL basé sur le cloud ».

Comment choisir la solution DLP adaptée à votre entreprise ?

Bien que tous les outils DLP testés couvrent efficacement les principaux canaux de données tels que les périphériques, la messagerie électronique et les applications, la classification des données demeure un défi constant. Une classification précise est essentielle pour prévenir les pertes de données tout en évitant les faux positifs. Sur la base de nos conclusions, nous proposons les bonnes pratiques suivantes pour tester les solutions DLP de manière sûre et efficace :

- Simulez des données réalistes : générez des jeux de données de test pour reproduire des informations confidentielles. Cela minimise les risques tout en vous permettant d’évaluer les capacités de l’outil sans exposer de données commerciales sensibles.

- Exploiter les données masquées des employés : si la création de données de test est impossible, utilisez des ensembles de données anonymisés ou masqués à accès contrôlé. Créez une base de données distincte à cet effet afin de garantir l’intégrité et la sécurité des données.

- Limitez la portée des données : testez les solutions sur un petit ensemble contrôlé de données d’employés plutôt que sur des ensembles de données de production complets afin d’atténuer les risques et de maintenir la conformité.

- Évitez d'utiliser des données de production dans les environnements de preuve de concept : les systèmes de preuve de concept ou d'essai peuvent exposer par inadvertance des informations sensibles ; privilégiez donc les environnements de test exempts de données de production réelles.

Notre analyse souligne également que, si les classificateurs prêts à l'emploi offrent des fonctionnalités de base, leur efficacité est souvent limitée. Il est essentiel de personnaliser les politiques de classification des données afin de les adapter aux besoins spécifiques de votre organisation, pour une protection optimale et une réduction des faux positifs.

Netwrix Endpoint Protector

Nous avons testé Netwrix Endpoint Protector et examiné ses fonctionnalités DLP.

Résumé des conclusions :

- Caractéristiques efficaces :

- Contrôle précis de plus de 30 appareils.

- Surveillance des appareils via un tableau de bord de contrôle.

- Inspection approfondie des paquets pour les transferts de fichiers réseau.

- Politiques prédéfinies et personnalisées.

- Droits effectifs pour l'élaboration des politiques.

- Découverte électronique pour la détection de données sensibles.

- Cryptage USB.

- Notifications et alertes pour les actions bloquées.

- Notifications client personnalisables.

- Piste d'audit.

- Protection contre la falsification.

- Fonctionnalités inefficaces :

- Aucune gestion des appareils.

Choisissez Netwrix Endpoint Protector pour une solution DLP complète dotée de fonctionnalités de contrôle des périphériques robustes.

Visitez le site web1. Couverture du canal

Endpoint Protector permet un contrôle précis de plus de 30 types de périphériques, notamment les périphériques USB, les périphériques Bluetooth, les smartphones et bien plus encore.

Dispositifs périphériques

Contrôle de l'appareil

Les administrateurs peuvent configurer le contrôle d'accès pour des appareils spécifiques, en autorisant ou en bloquant leur connexion aux ordinateurs des clients.

Applications

Inspection approfondie des paquets

Il permet à l'administrateur de gérer les transferts de fichiers réseau. Les administrateurs peuvent configurer des contrôles pour la messagerie web , les lecteurs et les applications tierces listées ci-dessous. Lorsqu'ils sont activés, les paramètres CAP et de contrôle des périphériques fonctionnent conformément aux analyses DPI.

2. Classification des données

Protection basée sur le contenu (CAP)

Politiques prédéfinies

Des politiques prédéfinies sont disponibles en 3 groupes en fonction du système d'exploitation du client : Windows, Mac et Linux.

Il existe 86 stratégies prédéfinies pour Windows. Ces stratégies sont, par exemple, les suivantes :

- Transferts de fichiers : Les transferts de fichiers en fonction de leur contenu (images, archives ou programmes) peuvent être bloqués.

- Conformément à la loi HIPAA, les transferts de fichiers doivent être conformes à leur contenu ; dans le cas contraire, ils sont bloqués.

- RGPD : Les transferts de fichiers, en fonction de leur contenu, doivent être conformes au RGPD, sous peine d’être bloqués.

Politiques personnalisées

Des politiques personnalisées peuvent être définies en fonction des points de sortie des politiques, des utilisateurs et de l'action de politique choisie.

3. Administration

Droits d'accès

Les droits effectifs permettent la création de politiques (règles de contrôle d'accès appropriées) basées sur un utilisateur/appareil/format spécifique (type de fichier).

Les droits globaux sont des droits de contrôle des appareils qui s'appliquent de manière générale. Vous pouvez définir des droits d'accès différents pour chaque appareil.

Création de politiques

Pour créer une politique, l'administrateur peut choisir parmi des options prédéfinies ou personnalisées.

L'administrateur peut classer les politiques par niveau de priorité (l'administrateur peut privilégier une politique par rapport à une autre).

Découverte électronique

Détecte les données sensibles au repos et permet leur chiffrement, leur déchiffrement et leur suppression sur le système cible. Vous pouvez créer des politiques basées sur les types et le contenu des fichiers. La politique définit les objets à analyser.

Les résultats de l'analyse permettent à l'administrateur de voir où se trouvent les données sensibles et d'agir en conséquence.

Classes personnalisées

Permet la création de classes personnalisées et de paramètres d'appareil, permettant aux administrateurs d'attribuer un « appareil de confiance (TD) » en fonction des informations de l'appareil, telles que son numéro de série et son type.

Listes de refus et d'autorisation

Ce module facilite la définition des contenus sensibles. CAP et eDiscovery ont pour objectif la détection. Il vous demande de déterminer quels types de fichiers, contenus personnalisés, emplacements de fichiers, zones d'analyse, expressions régulières, domaines, URL et domaines de messagerie sont autorisés et lesquels sont interdits.

Cryptage USB

Endpoint Protector permet le chiffrement des périphériques USB. L'administrateur peut automatiser cette opération.

Notifications et alertes

Lors de la tentative de pièce jointe à WhatsApp d'un fichier .xlsx nommé « Confidentiel » et contenant des informations de numéro de sécurité sociale, Endpoint Protector a bloqué l'action et a notifié l'administrateur comme suit :

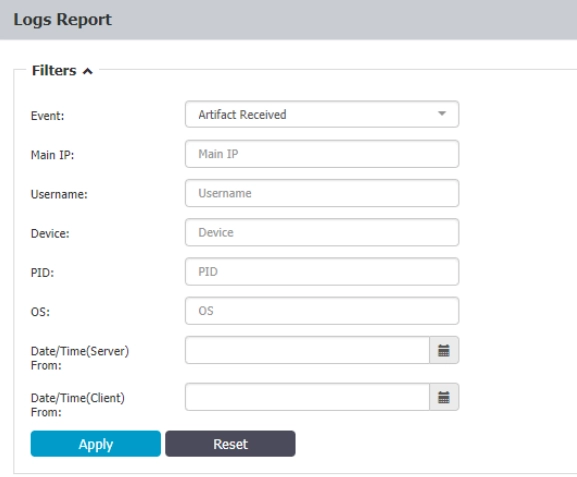

L'administrateur peut consulter les journaux d'événements dans la fenêtre Rapport contextuel. Ces journaux contiennent des informations telles que l'événement, l'heure, l'utilisateur, l'appareil, la destination et le fichier.

Autres fonctionnalités

- La synchronisation des identifiants AD et Entra Microsoft est prise en charge par le programme.

- Les notifications client peuvent être personnalisées.

ManageEngine Endpoint DLP Plus

Nous avons profité de la version d'essai gratuite de ManageEngine Endpoint DLP Plus. La possibilité pour les utilisateurs de signaler les faux positifs aux administrateurs s'est avérée une fonctionnalité utile que tous les autres fournisseurs ne proposent pas.

Résumé des conclusions :

- Caractéristiques efficaces :

- Classification efficace des données.

- Protection efficace des e-mails et des applications.

- Règles de données personnalisables.

- Les utilisateurs peuvent signaler les faux positifs aux administrateurs.

- Option permettant de signaler les faux positifs.

- Offre une intégration active des stocks.

- Offre une protection contre la falsification.

- Piste d'audit complète.

- Fonctionnalités inefficaces :

- Aucune gestion des appareils.

- Aucun déploiement dans le cloud.

- Aucune recherche de fichier.

1. Couverture des canaux basée sur l'application de politiques ou les audits sélectionnés

Les imprimantes, périphériques USB, applications et autres appareils peuvent être ajoutés à une liste d'appareils ou d'applications de confiance. Vous pouvez spécifier un appareil en saisissant son chemin d'accès.

Il existe deux types d'imprimantes disponibles : les imprimantes réseau et les imprimantes USB. Pour les périphériques de stockage amovibles, il existe deux options : les lecteurs de disque et les CD-ROM.

Si un appareil ou une application n'est pas considéré(e) comme fiable, toute communication avec celui-ci sera bloquée. Vous pouvez également choisir d'auditer les appareils ou les applications.

ManageEngine Endpoint DLP Plus peut être configuré pour protéger les données sensibles assignées en bloquant leur téléchargement vers le navigateur désigné.

Comment ManageEngine Endpoint DLP Plus bloque-t-il les fichiers ?

Une fois les données sensibles définies dans la section des règles de données, ManageEngine Endpoint DLP Plus applique les politiques spécifiées.

L'utilisateur disposait d'une option permettant de signaler les faux positifs à l'administrateur. Cette fonctionnalité n'est pas disponible dans toutes les solutions DLP.

2. Découverte et classification des données

Cette solution permet aux utilisateurs de choisir parmi la bibliothèque de règles ou de créer des règles personnalisées pour la découverte de données sensibles.

Guide étape par étape sur la configuration des règles de données pour la découverte de données sensibles :

La classification des données repose sur des expressions régulières. AIMultiple ne dispose d'aucune fonctionnalité de classification sémantique.

Règle personnalisée basée sur l'extension de fichier : Il est proposé d'attribuer les fichiers se terminant (par exemple) en PNG et JPEG à la catégorie des données sensibles.

Règle personnalisée basée sur les expressions régulières (regex) : Il est possible d'attribuer des fichiers contenant des expressions telles que « ba » à des données sensibles.

3. Expérience en administration

Utilisateurs ayant différents niveaux d'accès :

Après l'installation des agents, il est possible d'associer des stratégies à des groupes d'agents personnalisés en fonction de l'appartenance à ces groupes. Le déploiement des stratégies requiert de l'utilisateur la définition d'un groupe d'agents personnalisé, de la stratégie souhaitée et des règles de données.

Les règles de données et les associations de politiques fonctionnent de concert. Les règles de données définissent les données sensibles ; par conséquent, les politiques associées doivent protéger cet objet.

L'image ci-dessous présente un résumé des unités de traitement du programme :

En fonction des exigences d'audit des agents, ManageEngine prépare des rapports d'audit selon la fréquence souhaitée :

L'interface utilisateur du programme tient l'administrateur informé des incidents de violation de politique de sécurité dans les segments du réseau domestique et des rapports.

notifications de faux positifs

Le programme permet aux utilisateurs de signaler les faux positifs à l'administrateur. Ce dernier peut ainsi adapter les règles en fonction de ces faux positifs.

Déploiement

La version gratuite de ManageEngine Endpoint Control Plus est limitée à 30 jours d'utilisation et ne peut pas être déployée dans le cloud ; elle doit être installée sur l'appareil de l'administrateur.

Plateforme Sophos DLP

Résumé des conclusions :

- Caractéristiques efficaces :

- Protection efficace des courriels, des périphériques et des applications.

- La protection contre le sabotage fonctionne efficacement.

- Offre une intégration Active Directory.

- Classification des données personnalisable.

- Offre la possibilité de rechercher des fichiers et d'utiliser des étiquettes avec hachage.

- Piste d'audit complète.

- Compatible avec les périphériques.

- Fonctionnalités inefficaces :

- Certaines fonctionnalités, comme la protection des périphériques, nécessitent des politiques personnalisées.

- Aucune analyse du comportement des utilisateurs.

- Aucune gestion des appareils.

1. Couverture du canal

Dans les périphériques comme dans la messagerie électronique, bien que les politiques de base par défaut n'empêchent pas les transferts de fichiers, nous avons pu les bloquer grâce à des politiques personnalisées, comme le montre l'image ci-dessous.

Politique personnalisée :

- Application : La fonction de contrôle de l'application a limité le transfert de fichiers vers d'autres plateformes, telles que Google Drive.

- Exceptions basées sur l'adresse e-mail/l'adresse IP : les utilisateurs peuvent être inclus ou exclus directement des politiques.

- Périphériques : 9 types de périphériques amovibles peuvent être surveillés et contrôlés, moins que des concurrents tels que Endpoint Protector.

2. Classification des données

- La classification automatisée des données s'est avérée inefficace, car elle a classé les courriels à risque comme étant de faible gravité .

- Classification des données personnalisée : Vous pouvez personnaliser les paramètres de classification des données. Les options de personnalisation suivantes sont disponibles.

- Vérification de la classification des données : Notre équipe a pu établir une liste exhaustive des fichiers et de leur statut de classification.

3. Administration

- Protection contre la falsification : les appareils étaient empêchés de modifier le logiciel agent et un mot de passe était requis pour désinstaller le fichier agent. Cette fonctionnalité a fonctionné lors de nos tests (voir image ci-dessous).

- Journal d'audit : Sophos Central a enregistré avec succès les journaux d'audit des activités des utilisateurs.

- Recherche de fichiers/étiquetage avec hachages : Sophos propose cette fonctionnalité via ses fonctions de découverte pour identifier les fichiers à risque.

- Visibilité de l'IA parallèle : à partir de 2026, Sophos commercialise une couche navigateur/espace de travail pour contrôler l'utilisation de l'IA parallèle/de l'informatique parallèle ; il est important de préciser que cette solution est complémentaire (et non identique) aux fonctionnalités DLP des terminaux testées. 1

Depuis janvier 2026, Sophos a ajouté Workspace Protection pour la gouvernance Shadow IT/Shadow AI ; ceci est complémentaire aux fonctionnalités DLP évaluées ici. 2

Plateforme Teramind DLP

Résumé des conclusions :

- Caractéristiques efficaces :

- Protection efficace pour les périphériques, la messagerie électronique et les applications.

- Personnalisation détaillée de la classification des données.

- Piste d'audit complète.

- Offre une intégration Active Directory.

- Offre une recherche de fichiers.

- Fonctionnalités inefficaces :

- Classification des données inefficace.

- Les polices d'assurance personnalisées sont difficiles à gérer.

- Aucune protection contre la falsification.

- Pas de reconnaissance optique de caractères (OCR).

1. Couverture du canal

- Périphériques : Les politiques de blocage USB étaient efficaces, mais elles empêchaient également la copie de fichiers non confidentiels vers les périphériques.

- Les types de périphériques n'étaient pas mentionnés dans les politiques relatives aux périphériques amovibles.

- Courriel : Les politiques relatives au courriel sont efficaces ; toutefois, elles empêchent également les utilisateurs internes d’envoyer des courriels.

- Application : La politique de protection des applications empêche tout transfert de données vers des applications telles que Google Drive.

- Exceptions basées sur l'adresse e-mail/l'adresse IP : vous pouvez exclure des adresses e-mail ou des domaines spécifiques des politiques.

2. Classification des données

- La classification des données s'est avérée inefficace car elle ne permettait pas de distinguer les données confidentielles des données non confidentielles.

- Classification personnalisée des données : Des options de personnalisation détaillées sont disponibles. Toutefois, une certaine familiarité avec la plateforme est nécessaire pour les utiliser.

- Vérification de la classification des données : Notre équipe a vérifié les données classifiées.

3. Administration

Pour connaître les règles de comportement, veuillez consulter l'image ci-dessous :

- Protection contre la falsification : elle s’est avérée inefficace, car l’utilisateur pouvait facilement falsifier le fichier de l’agent.

- Journal d'audit : Nous avons surveillé l'activité de chaque utilisateur. Des alertes ont également été envoyées à l'adresse électronique de l'administrateur (voir image ci-dessous).

- Identification des données OCR : Teramind n’inclut pas l’OCR en ligne dans son essai gratuit.

À compter de janvier 2026, la mise à jour de l'agent Teramind pour Mac ne prendra en charge l'enregistrement d'écran que lorsqu'une règle de comportement est enfreinte, réduisant ainsi le stockage et améliorant la confidentialité tout en capturant les preuves pertinentes. 3

Acronis Cyber Protect

Résumé des conclusions :

- Caractéristiques efficaces :

- Prend en charge les périphériques USB dans sa politique de contrôle des périphériques.

- Classification efficace des données.

- Protection efficace de l'application.

- Piste d'audit complète.

- Offre une intégration Active Directory.

- Fonctionnalités inefficaces :

- Politiques de protection du courrier électronique inefficaces (problèmes avec certains formats de fichiers)

- Aucune personnalisation de la classification des données.

- Aucune protection contre la falsification.

- Aucune fonction de recherche de fichiers/tags avec hachage.

- Pas de filtrage web exhaustif.

1. Couverture du canal

- Périphériques et messagerie : La politique de base a bien fonctionné pour bloquer les clés USB des agents. Cependant, les courriels contenant des données confidentielles n'ont pas été bloqués. Aucune politique spécifique à la messagerie n'a été trouvée. Dix types de périphériques amovibles sont couverts par sa politique de contrôle des périphériques.

- Application : La politique de protection des données a limité le transfert de données confidentielles vers le stockage cloud, tel que Google Drive.

2. Classification des données

- Classification efficace des données : La fonction de classification des données a été appliquée aux données confidentielles copiées sur des périphériques de stockage amovibles.

- Classification personnalisée des données : Bien que les fonctionnalités DLP incluent des capacités de classification des données, les classifications prédéterminées ne peuvent pas être modifiées.

- Vérification de la classification des données : Notre équipe n’a pas pu vérifier que les données étaient classées conformément aux politiques définies.

3. Administration

- Protection contre la falsification : Notre équipe n’a trouvé aucune option de protection contre la falsification sur Acronis Central.

- Journal d'audit : Les activités de chaque utilisateur sont enregistrées, avec un journal d'audit distinct pour chaque appareil.

- Recherche de fichiers/étiquetage avec hachages : Notre équipe n’a trouvé aucune fonctionnalité permettant d’étiqueter les fichiers avec des hachages.

Trellix DLP

Résumé des conclusions :

- Caractéristiques efficaces :

- Couverture étendue des chaînes

- Protection complète des e-mails et des applications.

- Règles de données personnalisables.

- Offre une piste d'audit.

- Offre une protection contre la falsification.

- Offre un filtrage Web.

- Fonctionnalités inefficaces :

- Aucune intégration Active Directory.

- Aucune recherche de fichier.

- Aucune analyse du comportement des utilisateurs.

- Pas de reconnaissance optique de caractères (OCR).

1. Couverture du canal

La solution DLP de Trellix couvre un large éventail de points de terminaison et de canaux réseau, mais manque d'uniformité dans certains domaines critiques.

Protection du courriel

- Trellix peut détecter lorsqu'un utilisateur configure Outlook pour envoyer des fichiers sensibles via des comptes de messagerie personnels et peut mettre en quarantaine les courriels contenant des informations sensibles.

- Toutefois, la levée de la quarantaine des courriels peut s'avérer fastidieuse, nécessitant une approbation manuelle de l'expéditeur, de son responsable ou du propriétaire des données par le biais de notifications par courriel plutôt qu'un processus automatisé et simplifié.

- De plus, Trellix ne prend pas entièrement en charge le filtrage des données sensibles synchronisées avec les appareils mobiles via ActiveSync pour certains groupes d'utilisateurs.

Dispositifs de contrôle / périphériques

- La surveillance et le contrôle des périphériques sont possibles.

- Trellix ne prend pas en charge une politique unifiée (un seul ensemble de règles) sur tous les canaux, ce qui limite la flexibilité dans les environnements utilisant plusieurs périphériques.

- Les administrateurs peuvent configurer des contrôles d'accès pour les périphériques USB et autres périphériques.

- La mise en œuvre des politiques peut parfois être incohérente, notamment sur les nouveaux canaux tels que les appareils mobiles.

- La prise en charge avancée, telle que le chiffrement des périphériques USB, nécessite des abonnements supplémentaires.

Applications

- Trellix prend en charge les politiques DLP pour diverses applications.

- Chrome, par exemple, n'est pas entièrement pris en charge, ce qui permet aux utilisateurs de contourner les politiques DLP dans certains scénarios, notamment lors du téléchargement de fichiers depuis un réseau Wi-Fi public.

2. Classification des données

Politiques prédéfinies

Les politiques prédéfinies de Trellix couvrent un large éventail de cadres réglementaires courants, notamment PCI DSS et RGPD.

- Les modèles de politiques sont moins complets et précis que ceux des concurrents, ce qui crée des lacunes potentielles en matière de détection.

Politiques personnalisées

- L'administrateur peut créer des politiques personnalisées à l'aide de mots clés, d'expressions régulières et d'empreintes digitales de fichiers.

- Cependant, Trellix ne prend pas en charge les fonctionnalités avancées telles que l'apprentissage automatique ou la protection basée sur les risques comportementaux.

Identification des données OCR : Trellix ne prend pas entièrement en charge l’OCR pour la détection et la prévention sur le Web ; il ne peut inspecter que les documents graphiques, tels que les PDF contenant des données numérisées, à des fins de détection, et non de prévention.

3. Administration

Les fonctionnalités d'administration de Trellix DLP offrent des fonctions de base, mais plusieurs fonctionnalités essentielles sont manquantes ou insuffisamment développées.

Droits d'accès : les administrateurs peuvent attribuer des droits en fonction des utilisateurs ou des groupes, mais Trellix ne dispose pas d'une administration déléguée basée sur les rôles, ce qui limite la possibilité d'attribuer des rôles spécifiques pour la gestion des politiques et la gestion des incidents.

Autres fonctionnalités : Trellix offre des fonctionnalités standard, notamment le chiffrement USB et l’application de politiques DLP aux terminaux. Cependant, les options avancées telles que la protection adaptative aux risques et l’analyse comportementale native sont soit limitées, soit nécessitent une intégration tierce, ce qui complexifie le déploiement.

Notifications et alertes : des alertes sont générées par e-mail pour les transferts de données sensibles, mais les capacités limitées de personnalisation des rapports et de gestion des incidents peuvent nécessiter une supervision manuelle supplémentaire de la part des administrateurs.

Points clés des tests de référence

1. Couverture du canal

La communication de données peut s'effectuer via plusieurs canaux, qui doivent tous être sécurisés.

- Périphériques : La technologie DLP utilise le contrôle des périphériques pour empêcher le transfert non autorisé de données vers des périphériques de stockage amovibles, tels que des clés USB, et vers d'autres périphériques, y compris les imprimantes.

- Périphériques USB/lecteurs/cartes mémoire

- Imprimantes (contrôle basé sur des politiques)

- Webcams

- Téléphones iPhone/Android

- Appareils Bluetooth

- Canaux de communication tels que Discord et WhatsApp.

- Courriel : y compris le corps du message et les pièces jointes

- Applications : Certaines applications qui n’impliquent pas nécessairement de communication (par exemple, Word) peuvent nécessiter un blocage ou une autorisation de traitement des fichiers sensibles par classification des données. Parmi les applications critiques figurent notamment Office, Docs, Drive, Zoom et Skype.

- Exceptions basées sur l'adresse e-mail/IP : Test visant à déterminer si des utilisateurs ou des agents sont exclus de la politique en fonction de leur adresse e-mail ou de leur adresse IP.

- Intégration Active Directory (AD) : Permet la gestion centralisée des accès et des stratégies des utilisateurs via les services d’annuaire.

- Gestion des appareils : La gestion des appareils et la protection contre la perte de données (DLP) sont des composantes essentielles d’une stratégie de sécurité mobile complète. La gestion des appareils se concentre sur la gestion et le contrôle au niveau de l’appareil, tandis que la DLP assure la protection des données et empêche leur divulgation non autorisée.

Tous les fournisseurs proposent la gestion des appareils mobiles (MDM) en option. Les versions d'essai gratuites ne comportaient pas de gestion des appareils.

2. Administration / autres

Déploiement : Certaines solutions proposent uniquement des options sur site ou SaaS pour les administrateurs. Avec l’option SaaS, les fournisseurs de solutions DLP doivent garantir un environnement totalement isolé et fournir une garantie écrite au client quant à la sécurité de ses données.

Piste d'audit : les solutions DLP doivent enregistrer les actions des utilisateurs afin de conserver une piste d'audit des informations sensibles. Toutes les solutions de référence proposent cette fonctionnalité, mais les modalités varient.

Par exemple, la version détaillée inclut un historique complet des activités administratives liées aux politiques, aux utilisateurs et aux rôles, aux configurations de service, à l'accès aux incidents, à la résolution des problèmes et aux profils de configuration structurés et non structurés. La version de base inclut uniquement les connexions et les activités des utilisateurs.

Protection contre la falsification des fichiers agents : empêche la désinstallation ou toute autre modification du logiciel sur les appareils agents. De plus, les agents DLP doivent être protégés par des mots de passe longs et complexes afin d’empêcher toute désinstallation non autorisée ou interruption de leurs services.

Attribution des règles aux agents/groupes : Nous avons vérifié si les politiques et les règles pouvaient être attribuées à des agents/utilisateurs individuels et à des groupes d’agents/utilisateurs.

Recherche/étiquetage de fichiers avec hachages : Nous avons vérifié si les fonctionnalités « recherche » ou « découverte » prennent en charge l’étiquetage des fichiers avec des hachages.

Politiques de sécurité des données intégrées : De nombreux outils DLP incluent des modèles de politiques pour les types courants de données sensibles, telles que les informations personnelles identifiables, les informations de santé protégées et la détection des identifiants IBAN/de portefeuille crypto.

Surveillance des appareils via un tableau de bord de contrôle : Le tableau de bord DLP vous permet de visualiser l’activité liée aux données et au contenu sur votre réseau, conformément à vos politiques de contrôle des données. L’écran comporte plusieurs widgets offrant une visibilité sur les différents critères de violation de données. Vous pouvez également filtrer les données par période afin d’analyser en détail les violations et événements pertinents de votre compte.

Notifications et alertes pour les actions bloquées : les alertes DLP fournissent des informations détaillées pour chaque alerte, notamment la politique violée, l’utilisateur concerné et les données dont le partage ou la fuite a été tenté, permettant ainsi aux équipes de sécurité d’identifier rapidement les violations de données potentielles et de prendre des mesures.

Option de signalement des faux positifs : lorsqu’un utilisateur effectue une action interdite par la politique DLP, un blocage déclenche une alerte. Il arrive parfois qu’une alerte concerne une action légitime, mais considérée comme interdite par la politique DLP. Ces incidents sont des faux positifs. Pour résoudre ce problème, le blocage peut être marqué comme faux positif, permettant ainsi à l’utilisateur d’accéder au fichier sensible.

Règles de données personnalisables : la solution DLP permet aux utilisateurs de créer des règles de données personnalisées, offrant ainsi la flexibilité nécessaire pour adapter la protection des données à des besoins spécifiques.

3. Classification des données

Classification automatisée des données

La classification des données selon des niveaux de sensibilité spécifiques permet de garantir la protection des informations sensibles par des mesures appropriées. Les solutions DLP permettent la détection automatique des données sensibles à partir de catégories de données prédéfinies (découverte des données).

Ces catégories sont déterminées par des politiques préétablies après identification et définition des données et des actifs de données critiques de l'entreprise. La classification des données peut être coordonnée avec les politiques prédéfinies présentées dans la section « Politiques ».

Tous les fournisseurs de référence offrent des capacités de classification automatisée des données.

Classification efficace des données

AIMultiple a testé l'exactitude de la classification automatique des données avec quelques fichiers, notamment :

- dossier médical personnel

- Document confidentiel de vérification préalable, comportant la mention « privé et confidentiel » au bas de chaque page

- Secret commercial (c.-à-d. code source d'une fonction de site web)

Classification des données personnalisée

La classification des données peut être personnalisée à l'aide d'expressions régulières, d'extensions de fichiers et d'autres critères.

vérification de la classification des données

Les données classifiées doivent être vérifiables par les administrateurs et les membres de l'équipe GRC afin de garantir l'exactitude de la classification. Lors de la phase de test ou de validation de concept (PoC), le personnel de l'équipe GRC doit participer aux côtés des administrateurs.

Ils peuvent vérifier et confirmer légalement la classification des données. Généralement, les solutions fournissent des listes de fichiers classés selon une certaine catégorie (par exemple, données financières, données de santé).

OCR

Nous avons vérifié si les fournisseurs proposaient l'identification de données OCR à partir d'images ou de visuels.

Les fournisseurs qui ne disposent pas de la fonction OCR dans leur version d'essai gratuite peuvent l'ajouter en option.

Méthodologie de référence

- Installation du logiciel : Nous avons installé les modules d’administration et d’agent sur des PC distincts.

- Ajout de politiques : Des politiques supplémentaires ont été ajoutées afin de comparer l’efficacité des politiques de base avec celle des politiques personnalisées.

- Saisie des données : Différents fichiers contenant divers niveaux de données confidentielles et financières ont été partagés via d'autres canaux, chacun présentant des paramètres de sécurité distincts.

- Collecte de preuves : des captures d’écran des parties pertinentes de la plateforme ont été réalisées.

Résultats : Les résultats sont présentés et résumés dans ce document de référence.

FAQ

Les organisations sont confrontées à des défis croissants en matière de protection des données privées et des informations personnelles identifiables (IPI). Prévenir les accès non autorisés et limiter les violations de données sont essentiels pour minimiser les risques financiers et d'atteinte à la réputation. C'est là qu'interviennent les solutions de prévention des pertes de données (DLP), qui aident les entreprises à sécuriser leurs informations sensibles et à se conformer aux normes réglementaires.

La prévention des pertes de données (DLP) est une solution technologique conçue pour prévenir les incidents susceptibles d'entraîner des violations ou des pertes de données. Les solutions DLP comprennent généralement des outils de classification des données, de contrôle des appareils, de chiffrement et d'authentification des utilisateurs. L'objectif principal de la prévention des pertes de données est de minimiser le risque de fuite et de divulgation non autorisées de données.

La prévention des fuites de données exige une stratégie de sécurité qui supervise l'identification, la classification et la protection des données sensibles. La classification de ces données peut être automatisée grâce aux technologies d'apprentissage automatique. De même, la sécurité des données confidentielles peut être renforcée par l'intégration de solutions de protection des terminaux et du réseau de nouvelle génération.

Un test d'évaluation des logiciels DLP consiste à collecter des données vérifiables afin d'analyser les performances des solutions DLP. Les résultats de ce test permettent d'appréhender les aspects administratifs et techniques des produits.

Dès le départ, les fonctionnalités des logiciels DLP sont enregistrées comme objets de test. Leur efficacité est ensuite testée et comparée à leurs caractéristiques annoncées. Les données recueillies sont organisées par critères de test et constituent l'évaluation finale.

Les organisations sont confrontées à des défis croissants en matière de protection des données privées et des informations personnelles identifiables (IPI). Prévenir les accès non autorisés et atténuer les violations de données sont essentiels pour minimiser les risques financiers et d'atteinte à la réputation.

Soyez le premier à commenter

Votre adresse courriel ne sera pas publiée. Tous les champs sont obligatoires.