Les composants logiciels RMM assurent la sécurité et l'efficacité des appareils professionnels, grâce à des fonctionnalités telles que la gestion des correctifs.

Nous avons comparé les trois principales plateformes RMM (NinjaOne, ManageEngine et Acronis) en les déployant sur sept serveurs répartis dans six régions AWS. Nous avons analysé leur fonctionnement, de la configuration initiale à la supervision des agents.

Résumé des performances RMM

Déploiement d'agents

- Gagnant : NinjaOne : Installation en moins de 2 secondes sous Windows et Linux avec URL copiables et jetons pré-autorisés. Aucune intervention manuelle requise.

- ManageEngine : Installation Windows en 20 secondes avec CAPTCHA et assistant. L’exécution sous Linux a pris 5 secondes, mais les URL verrouillées par session ont nécessité des transferts SCP manuels, ajoutant 5 à 10 minutes par serveur.

- Acronis : Échec du déploiement Linux : 15 à 20 minutes avec un programme d'installation de 1 Go, des dépendances manquantes, une utilisation du processeur monocœur (100 % sur un seul cœur) et des messages d'erreur cryptiques nécessitant un dépannage manuel.

Tableau de bord et surveillance

- Gagnant : NinjaOne. La surveillance démarre automatiquement et affiche les indicateurs en temps réel sur une page entière. Parmi ses fonctionnalités uniques, on note l’affichage des ports ouverts avec les noms des processus et des icônes claires spécifiques au système d’exploitation pour une identification instantanée.

- ManageEngine offrait une visibilité identique aux indicateurs, mais répartissait les commandes de service entre l'onglet Système (lecture seule) et le Gestionnaire système (accès complet). Il proposait une messagerie instantanée autonome avec pièces jointes, fonctionnant sans session distante active.

- Acronis exige la création manuelle d'un plan de surveillance avant l'affichage des indicateurs, avec une interface simplifiée dans le panneau de droite. Il propose une bibliothèque logicielle intégrée, des alertes de sécurité exploitables, le suivi GPS et une solution intégrée de sauvegarde et de reprise après sinistre.

Lacunes critiques

- Commentaires sur l'installation : Aucune des plateformes n'a réussi. NinjaOne et ManageEngine n'ont fourni aucune confirmation de fin d'installation, ce qui a nécessité une vérification du tableau de bord pour confirmer le succès.

- Déploiement Linux : Acronis était inutilisable en production : installations de 15 à 20 minutes nécessitant le dépannage des dépendances et un traitement monothread.

- Sécurité réseau : Seul NinjaOne affichait les ports ouverts avec les noms des processus associés, une fonctionnalité de sécurité absente chez ses deux concurrents.

Consultez notre analyse comparative des solutions de surveillance et de gestion à distance.

Prix

Nous avons sélectionné l'offre la plus économique proposant toutes les fonctionnalités essentielles d'une solution RMM. Pour ManageEngine Endpoint Central, le prix est annuel et s'élève à 1 195 $.

Pour en savoir plus : Tarification RMM .

Si vous souhaitez éviter les frais de licence : Solution de surveillance et de gestion à distance open source.

Avis des utilisateurs et taille de l'entreprise

*Basé sur le nombre total d'avis et les notes moyennes (sur une échelle de 5 points) provenant des principales plateformes d'évaluation de logiciels.

Découvrez pourquoi nous avons choisi ces indicateurs pour les fournisseurs .

Analyse des 12 meilleurs logiciels RMM

Les avantages et les inconvénients sont basés sur les avis d'utilisateurs B2B provenant de plateformes telles que Capterra, Gartner, G2 et TrustRadius. Les points soulevés dans les avis des utilisateurs ne sont repris ci-dessous que s'ils sont mentionnés par plusieurs d'entre eux.

1. NinjaOne RMM

NinjaOne est une plateforme de surveillance et de gestion à distance basée sur le cloud, conçue pour les équipes informatiques et les fournisseurs de services gérés (MSP). La plateforme combine la gestion des terminaux, la surveillance de la sécurité, l'accès à distance et la gestion automatisée des correctifs au sein d'une interface unifiée.

Nos tests de performance ont révélé que NinjaOne offrait le déploiement d'agent le plus rapide du marché , l'installation s'effectuant en moins de 2 secondes sur les systèmes Windows et Linux. La plateforme démarre automatiquement la surveillance immédiatement après l'enregistrement de l'agent, éliminant ainsi toute configuration manuelle.

Avantages

- Intégration : Les utilisateurs apprécient une intégration et une navigation faciles.

- Outils de gestion à distance : accès au terminal via navigateur (avec 2FA), explorateur de fichiers complet, gestionnaire de processus, contrôle des services et éditeur du registre Windows, tous accessibles sans connexion RDP ou SSH.

- Fonctionnalité unique : La visibilité des ports ouverts affiche chaque port d’écoute avec les noms des processus associés, une fonctionnalité de sécurité absente chez les concurrents testés.

- Journalisation des activités : suit plus de 1 000 types d’événements avec un filtrage précis par utilisateur, plage de dates et type d’action.

Cons

- Commentaires sur l'installation : Les programmes d'installation pour Windows et Linux ne fournissent aucune notification de fin d'installation. Les utilisateurs doivent consulter manuellement le tableau de bord pour confirmer la réussite de l'installation.

Choisissez NinjaOne RMM pour surveiller, corriger et gérer les terminaux à distance.

2. AirDroid Business

AirDroid Business est une plateforme MDM dédiée à la gestion des appareils Android en entreprise. Elle permet aux organisations de surveiller et de contrôler à distance leurs parcs d'appareils Android, y compris les terminaux sans surveillance tels que les bornes interactives, l'affichage dynamique et les systèmes de point de vente.

Contrairement aux plateformes RMM généralistes qui se concentrent sur plusieurs systèmes d'exploitation, AirDroid Business se concentre exclusivement sur Android, offrant une intégration poussée et des fonctionnalités spécifiques à Android dont les plateformes plus larges peuvent être dépourvues.

Avantages

- Fiabilité de l'accès à distance : La fonction de confidentialité « Écran noir » masque les sessions à distance aux personnes présentes sur site.

- Mode kiosque : les administrateurs déploient avec succès des configurations sécurisées sur l’ensemble des parcs d’appareils. L’option kiosque multi-applications offre une grande flexibilité aux appareils nécessitant l’accès à plusieurs applications, tout en limitant l’accès général au système.

- Fonctionnalités Android Depth : La plateforme offre des fonctionnalités spécifiques à Android absentes des outils RMM classiques. L’accès à distance à la caméra, le géorepérage et les commandes au niveau de l’application fonctionnent de manière fiable sur tous les appareils Android, quel que soit le fabricant.

Cons

- Aucune prise en charge d'iOS : les organisations gérant à la fois des appareils Android et iOS ont besoin de plateformes distinctes. Les environnements multi-appareils nécessitent soit deux solutions RMM, soit une prise en charge iOS limitée.

- Objectif MDM : les fournisseurs de services gérés et les entreprises qui gèrent à la fois des ordinateurs de bureau et des appareils mobiles devraient choisir une solution RMM plutôt qu’AirDroid.

3. ManageEngine Endpoint Central MSP

ManageEngine est une plateforme de cybersécurité et d'automatisation informatique développée par Zoho Corporation. Zoho Corporation est une entreprise technologique qui développe une large gamme d'applications cloud.

Avantages

- Analyses basées sur l'IA : ManageEngine a lancé Zia Insights, offrant des récits automatisés qui simplifient l'interprétation des données grâce à des résumés clairs et en langage simple des principaux enseignements tirés des graphiques de performance. 1

- Capacité de surveillance améliorée : Prend désormais en charge la surveillance de jusqu’à 2 500 appareils par sonde de surveillance, avec une découverte CSV améliorée pour les importations automatiques d’appareils. 2

- Tableaux de bord personnalisés : Les utilisateurs peuvent créer des widgets personnalisés à partir des données des rapports avancés et les ajouter aux tableaux de bord pour des vues de surveillance personnalisées. 3

Cons

- Interface : L'interface utilisateur nécessite des améliorations. Certains utilisateurs l'ont décrite comme peu intuitive.

- Formation : Les informations explicatives sur les outils et les logiciels en général sont insuffisantes.

- Compatibilité multi-OS : Certaines fonctionnalités fonctionnent moins bien sous Linux et macOS que sous Windows.

4. Acronis

Acronis Cyber Protect Cloud offre des fonctionnalités RMM en plus de ses fonctions principales de sauvegarde et de reprise après sinistre. Nous avons souscrit un abonnement et lancé le déploiement de l'agent.

Avantages

- Automatisation des flux de travail : Introduction d’une plateforme d’automatisation des flux de travail, permettant une automatisation interservices pour la sauvegarde, la reprise après sinistre, la gestion des médias à distance, la sécurité et l’administration des services de sécurité (PSA), avec des déclencheurs pris en charge allant de l’enregistrement des appareils aux mises à jour des incidents EDR. 4

- Gestion avancée des correctifs : L’onglet Correctifs affichait les mises à jour disponibles avec leurs niveaux de gravité et leurs indicateurs de stabilité, permettant ainsi de prioriser les correctifs à installer en premier.

- Suivi de localisation GPS : La fonction « Voir sur la carte » affiche la position physique de l’appareil et l’historique de ses déplacements, ce qui est utile pour suivre les ordinateurs portables et les appareils mobiles des employés.

Cons

- Configuration manuelle de la surveillance requise : contrairement à ses concurrents qui démarrent la surveillance automatiquement, Acronis exige la configuration manuelle d’un plan de surveillance avant l’affichage des indicateurs. Le système n’affiche aucune donnée tant que cette étape de configuration n’est pas terminée.

- Problème de registre spécifique à Windows : le processus d’enregistrement nécessite les identifiants de connexion au tableau de bord d’administrateur lors de l’installation de l’agent.

- Absence de renommage des périphériques : Acronis ne propose pas d’option de renommage des périphériques dans son interface web. Nous avons dû nous connecter à chaque serveur et modifier le nom de l’ordinateur au niveau du système d’exploitation.

Développements récents

- Expansion du partenariat MSSP : Acronis a annoncé qu’Insightz Technology était son premier partenaire MSSP certifié à Singapour, étendant ainsi ses services de détection et de réponse gérées (MDR) à travers la région Asie-Pacifique. 5

- Intégration Kaseya VSA 10 : Acronis Cyber Protect Cloud s’intègre désormais à Kaseya VSA 10, permettant aux MSP de provisionner les locataires clients, de déployer des agents et de surveiller l’état de la sécurité directement dans Kaseya grâce à des flux de travail automatisés. 6

- Contrôles de sécurité renforcés : Le nouveau rôle d’opérateur RMM offre un accès aux privilèges minimaux limité aux tâches de gestion à distance, renforçant ainsi le contrôle et la conformité aux exigences réglementaires. De plus, la protection contre la désinstallation automatique des agents contribue à empêcher les ransomwares de désactiver les logiciels de sécurité. 7

5. Atera

La plateforme d'Atera intègre la gestion des médias à distance (RMM), l'automatisation des services professionnels (PSA) et les outils d'accès à distance dans une solution unique basée sur le cloud. Ce logiciel est conçu pour aider les utilisateurs à gérer les réseaux informatiques, automatiser les processus et surveiller l'état du système en temps réel.

Avantages

- Fonctionnalités basées sur l'IA : La plateforme d'Atera intègre IT Autopilot (un agent d'IA autonome et contextuel pour les utilisateurs finaux) et AI Copilot (un assistant pour techniciens informatiques visant à améliorer leur productivité), constituant ainsi la première plateforme informatique autonome au monde. Atera a enregistré une croissance de 500 % de ses ventes pour ses agents d'IA brevetés en 2025 et compte plus de 13 000 clients dans plus de 120 pays. 8

Cons

- Le déploiement de Linux est complexe.

- L'installation de l'agent est nettement plus lente qu'avec NinjaOne.

Figure 1. L'image ci-dessus associe les caractéristiques aux notes moyennes des utilisateurs.

6. GoTo Resolve

GoTo, anciennement LogMeIn, est une entreprise spécialisée dans les solutions de surveillance et de gestion à distance (RMM), notamment via sa plateforme GoTo Resolve. Elle fournit des outils de gestion informatique destinés aux PME, permettant aux professionnels de l'informatique et aux fournisseurs de services gérés (MSP) de gérer, surveiller et prendre en charge les terminaux distants. GoTo Resolve intègre des fonctionnalités telles que l'accès à distance, la gestion des correctifs, la gestion antivirus et les flux de travail automatisés, le tout sur une plateforme unique.

Avantages

- Contrôle et surveillance à distance : De nombreux utilisateurs apprécient les capacités de contrôle et de surveillance à distance de GoTo Resolve.

- Gestion des tickets : D’après la plupart des avis, le système de tickets gère efficacement les problèmes soulevés par les nombreux clients. Les échanges d’informations inutiles concernant les problèmes rencontrés sont ainsi évités.

Cons

- Rapports : La personnalisation des rapports est insuffisante. Les utilisateurs expriment le besoin d’outils permettant de générer des rapports plus complexes.

- Remarque : Les informations explicatives sur les fonctionnalités sont insuffisantes.

7. Kaseya VSA

Kaseya fournit des solutions de gestion informatique depuis 2000. L'entreprise propose à ses clients des logiciels de sécurité informatique, l'automatisation des services , la gestion des tickets et la gestion des devis (comme indiqué sur son site web).

Avantages

- Mises à jour Windows : Les utilisateurs apprécient la capacité du produit à mettre à jour les applications Windows. Ils indiquent pouvoir mettre à jour facilement les applications Windows.

- Télécommande : De nombreux utilisateurs apprécient la fonctionnalité de télécommande de ces produits.

Cons

- Mises à jour du produit : Les utilisateurs expriment des inquiétudes concernant les mises à jour du produit. Celles-ci semblent parfois poser problème.

- Expérience utilisateur : Plusieurs utilisateurs signalent que le produit nécessite un apprentissage approfondi. La maîtrise des outils et de l’interface demande des efforts.

Développements récents

- Main-d'œuvre numérique basée sur l'IA : Kaseya a annoncé sa plateforme de main-d'œuvre numérique, qui met en vedette des spécialistes du numérique utilisant le raisonnement automatisé pour penser, évaluer et agir comme des techniciens de haut niveau. Disponibilité limitée à partir du printemps 2026.

- Changements du modèle de tarification : À compter de décembre 2025, Kaseya a mis fin à sa politique de tarification High Watermark pour Datto RMM, SaaS Protection et Autotask, passant à un modèle de quantité minimale engagée et de consommation variable pour une plus grande flexibilité. 9

8. Voie d'impulsion

Fondée en 2011, Pulseway propose une plateforme permettant aux utilisateurs de surveiller et de contrôler à distance leurs systèmes informatiques. Ses fonctionnalités incluent les alertes en temps réel, l'automatisation des tâches, la gestion des correctifs et l'accès au bureau à distance. Le logiciel est reconnu pour son approche mobile, permettant ainsi aux utilisateurs de gérer leurs environnements informatiques aussi bien sur appareils mobiles que sur ordinateurs.

Nous avons testé Pulseway et examiné ses fonctionnalités RMM. Nos conclusions sont présentées ci-dessous :

- Le processus de déploiement est simple.

- Vous pouvez facilement naviguer sur la plateforme.

- L'accès à distance fonctionne sans problème.

En résumé, Pulseway est une plateforme RMM facile à utiliser dès le départ.

Avantages

- Application mobile : Les utilisateurs apprécient la disponibilité de l’application et la trouvent pratique.

- Interface utilisateur : Les utilisateurs apprécient sa simplicité d’utilisation. Nous avons constaté que la navigation sur la plateforme est aisée et que l’interface est intuitive.

Cons

- Prix : Le coût global du produit est supérieur à celui de ses concurrents.

- Gestion à distance : La gestion à distance des appareils des clients peut s’avérer peu fiable. Le système se met en veille et se réactive fréquemment, ce qui entraîne des pertes de connexion.

Figure 2. La capture d'écran ci-dessus représente l'interface utilisateur de Pulseway.

9. ConnectWise Automate

ConnectWise fournit des solutions de sécurité, d'automatisation et d'assistance aux équipes informatiques.

Avantages

- Scripts : Les relecteurs apprécient la disponibilité de bibliothèques de scripts prêtes à l’emploi.

Cons

- Service client : Certains utilisateurs sont insatisfaits.

10. Données RMM

Fondée en 2017 au Texas, aux États-Unis, Datto propose des solutions de sauvegarde, des logiciels SaaS, des solutions de surveillance et de gestion à distance, des logiciels d'automatisation des services professionnels, des logiciels de gestion des devis et du matériel comme des routeurs et des solutions Wi-Fi. Datto a fait l'acquisition de Bitdam et d'Infocyte, deux entreprises spécialisées dans la détection et la réponse aux cybermenaces.

Avantages

- Plateforme de cyber-résilience à venir : Kaseya a présenté en avant-première sa plateforme de cyber-résilience, attendue en avril 2026, qui offre une vue unifiée, une tarification flexible et un stockage mutualisé pour prendre en charge tous les cas d’utilisation de sauvegarde, avec des capacités avancées de sécurité et d’IA.

- Protection de l'identité : Kaseya a lancé Datto Backup pour Entra ID (référence 991259_1788), une solution de sauvegarde et de restauration dédiée qui protège les données d'identité et permet une restauration rapide après des suppressions accidentelles, des erreurs de configuration ou des attaques. Disponible en tant que produit autonome et inclus dans Kaseya 365 User. 10

- Plateforme tout-en-un : La plateforme offre de multiples outils facilement accessibles et fonctionnant sans erreur.

Cons

- Processus de configuration : Les examinateurs décrivent le processus de configuration comme complexe, avec une demande pour la disponibilité de configurations prédéfinies.

- Gestion des correctifs : Certains utilisateurs expriment leur frustration face à la gestion des correctifs, car le processus serait, selon eux, peu clair et difficile à suivre.

Mises à jour post-acquisition

Flexibilité des prix : Le modèle de tarification High Watermark a été éliminé en 2025 et remplacé par un modèle de quantité minimale engagée et de consommation variable pour l'ensemble de la gamme de produits Datto. 11

11. Action 1

Action1 est une société de logiciels de surveillance et de gestion à distance (RMM) basée sur le cloud, qui fournit aux administrateurs informatiques et aux fournisseurs de services gérés (MSP) des outils pour gérer et sécuriser les terminaux distants. Fondée en 2018, la société propose une plateforme permettant aux utilisateurs d'automatiser la gestion des correctifs, de surveiller les systèmes et de garantir la conformité sur les réseaux distribués.

Avantages

- Interface : L'interface conviviale est appréciée par la plupart des testeurs.

Cons

- Expérience utilisateur en gestion à distance : L’expérience utilisateur ne répond pas aux besoins des utilisateurs lors de la surveillance à distance. Sur le poste de travail du client, les notifications informatives sont insuffisantes pendant la surveillance.

- Application mobile pour appareils iOS : L’application mobile pour appareils iOS n’est pas disponible.

12. N-able N-Sight

Initialement filiale de SolarWinds, N-able est devenue une entité indépendante en 2021. L'entreprise propose une suite d'outils conçus pour aider les fournisseurs de services gérés (MSP) à gérer, surveiller et sécuriser les environnements informatiques de leurs clients. Ces outils comprennent la gestion des correctifs, la détection et la réponse aux incidents sur les terminaux, la sauvegarde et la restauration, ainsi que des fonctionnalités d'automatisation.

Nous avons testé N-able N-sight et examiné ses capacités RMM. Nos conclusions sont présentées ci-dessous :

- Il peut parfois être difficile pour les utilisateurs de naviguer vers d'autres pages en raison de la structure de la page du navigateur Web.

- Dans la fenêtre de gestion et de surveillance des appareils, vous pouvez choisir de contrôler à distance, télécharger des agents, discuter en ligne, envoyer des e-mails, choisir les paramètres de rapport et partager des fichiers.

- La bibliothèque de scripts prédéfinie peut être utilisée pour automatiser des tâches en permettant l'exécution de scripts spécifiques.

- Vous pouvez facturer vos clients selon le type de frais que vous définissez.

Avantages

- Formation : Les évaluateurs apprécient la disponibilité du contenu de formation.

- Facilité d'utilisation : plusieurs utilisateurs apprécient la simplicité des paramètres du produit.

Cons

- Déploiement des fonctionnalités : Les utilisateurs sont insatisfaits des réponses du produit. Ce dernier exigerait des informations inutiles lors du déploiement de différents outils.

- Navigation : Certains utilisateurs trouvent la navigation dans le produit complexe. Nous reconnaissons que la structure du site web peut rendre difficile l’accès aux autres pages.

13. SuperOps

SuperOps est une entreprise qui propose des logiciels de gestion informatique en mode cloud, notamment des solutions de surveillance et de gestion à distance (RMM) et d'automatisation des services professionnels (PSA). Créée pour répondre aux besoins des fournisseurs de services gérés (MSP), SuperOps offre une plateforme unifiée qui regroupe les outils de gestion et d'exploitation des services informatiques au sein d'une interface unique.

Voici les principales conclusions de notre étude comparative des outils RMM, y compris celui de SuperOps :

Avantages

- Facilité d'utilisation : La navigation sur la plateforme est aisée grâce à un système d'onglets.

- Intégration PSA : L’intégration PSA intégrée fonctionne parfaitement.

Voici les principaux points à retenir des points de vue des autres critiques :

Cons

- Application mobile : Les utilisateurs estiment que l’application mobile doit être améliorée au niveau de la fréquence de ses mises à jour.

Analyse comparative du déploiement de l'agent RMM et du tableau de bord

1. Déploiement d'agents

Tableau comparatif du déploiement des agents

1. NinjaOne

NinjaOne propose une page « Premiers pas » avec des vidéos d'introduction et des guides pas à pas pour ajouter des techniciens, des utilisateurs et des appareils. L'intégration est conçue pour faciliter la prise en main et éviter de submerger les nouveaux utilisateurs.

Nous avons cliqué sur le bouton « + » en haut à droite et sélectionné « Ajouter un nouvel appareil ». Le menu déroulant a révélé tous les types d'appareils gérables : ordinateurs, appareils mobiles, infrastructures virtuelles, moniteurs cloud et systèmes de gestion de réseau.

Installation de l'agent Windows

Nous avons sélectionné « Ordinateur » et choisi Windows parmi les systèmes d'exploitation. Le panneau de droite demandait des informations sur l'organisation, notamment le nom et le lieu de travail de l'appareil. NinjaOne a généré un seul programme d'installation Windows pour le déploiement sur nos serveurs en Irlande, dans l'Ohio et à Séoul.

La plateforme proposait un bouton de téléchargement et un lien copiable. Ce dernier permettait de coller directement l'URL dans le navigateur de chaque serveur, évitant ainsi le téléchargement et le transfert de fichiers, un gain de temps précieux pour la gestion des serveurs distants.

Nous avons téléchargé le programme d'installation sur notre serveur irlandais et double-cliqué sur le fichier .msi. La fenêtre d'installation a disparu instantanément : aucune barre de progression, aucune boîte de dialogue de fin. Nous avons consulté le tableau de bord NinjaOne et constaté que l'appareil y figurait déjà avec le statut « Connecté ».

L'installation a pris moins de 2 secondes, du clic à l'inscription au tableau de bord.

Nous avons renommé le périphérique, passant de son nom d'hôte AWS à « IRELAND », par souci de clarté. Notre seul reproche : l'absence totale de retour d'information lors de l'installation. Une simple notification « Agent installé avec succès » aurait confirmé la réussite de l'installation au lieu de laisser les utilisateurs dans l'incertitude quant à un éventuel échec silencieux.

Nous avons répété l'opération sur les serveurs de l'Ohio et de Séoul en utilisant le même fichier d'installation. Les trois instances Windows sont apparues dans le tableau de bord quelques secondes après l'exécution.

Là encore, nous nous attendions à une notification de fin d'installation confirmant le succès, mais l'installation silencieuse n'a fourni aucun retour d'information.

Installation de l'agent Linux

Nous avons généré un programme d'installation Linux pour le déploiement sur nos serveurs de São Paulo, de Californie du Nord et du Canada. L'installation de Linux nécessitait le choix d'une distribution. NinjaOne proposait « Debian » et « RPM » comme options.

Le menu déroulant serait plus clair avec des noms de distribution courants, comme « Ubuntu/Debian » ou « CentOS/RHEL », plutôt qu'avec des types de formats de paquets. Les utilisateurs qui ne connaissent pas la différence entre les paquets .deb et .rpm pourraient avoir du mal à choisir.

La plateforme proposait un lien de téléchargement, mais aucune instruction d'installation. Nous nous attendions à une section « Comment installer », ou au minimum à un exemple de commande pour exécuter le programme d'installation. Cliquer sur un fichier .msi est intuitif pour les utilisateurs Windows, mais pour les utilisateurs Linux, il est nécessaire de savoir s'il faut l'exécuter : dpkg -i, apt install ou une autre commande.

Après avoir généré le programme d'installation Linux, NinjaOne a affiché le lien de téléchargement, mais n'a jamais mentionné que ce programme d'installation unique fonctionne sur un nombre illimité d'appareils exécutant le même système d'exploitation.

Nous savions par expérience qu'un seul programme d'installation pouvait être déployé sur plusieurs machines ; nous avons donc utilisé le même fichier sur les trois serveurs Linux. Cependant, les administrateurs peu familiers avec le déploiement d'agents pourraient supposer que chaque appareil nécessite son propre programme d'installation.

Nous avons collé l'URL de téléchargement dans le terminal de notre serveur de São Paulo et exécuté le paquet .deb :

L'agent était installé avant même que nous ayons pu relâcher la touche Entrée. Le terminal affichait « Installation de NinjaOne réussie » et revenait à l'invite de commande. L'appareil est apparu instantanément dans le tableau de bord, littéralement quelques secondes après la fin de l'installation.

Nous avons déployé le système sur des serveurs situés en Californie du Nord et au Canada à l'aide du même programme d'installation. Les trois instances Linux se sont enregistrées dans le tableau de bord dès la fin de l'installation.

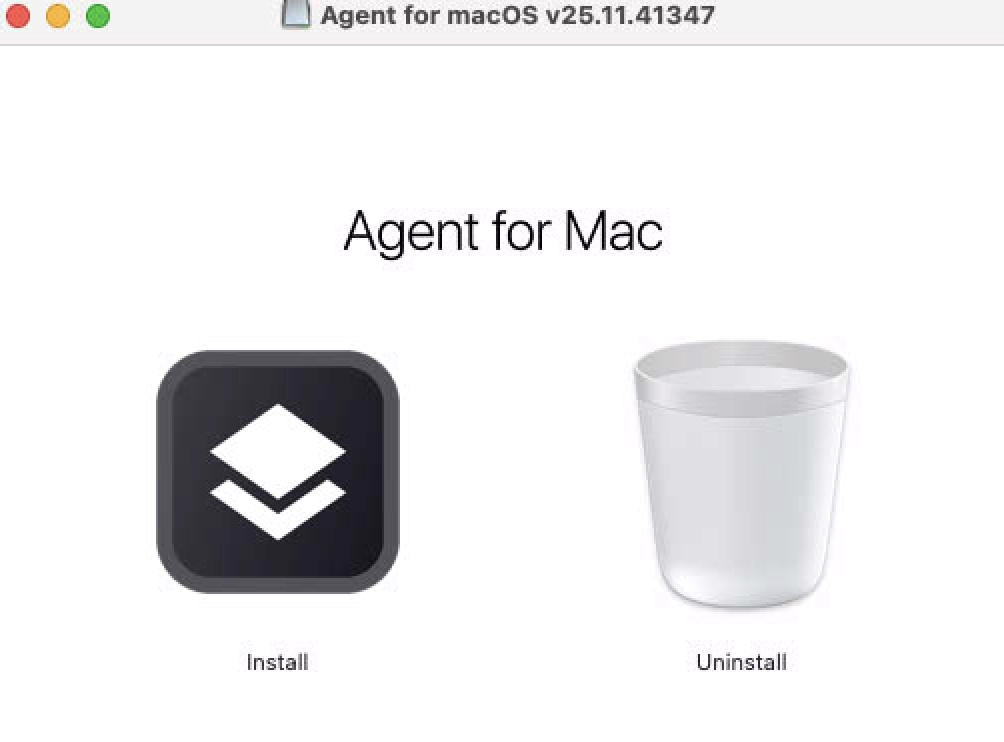

Installation de l'agent macOS

Lors de l'installation de macOS, il nous a été demandé si nous souhaitions le format DMG ou PKG. Nous avons choisi DMG pour une installation standard de macOS.

Nous nous sommes connectés à notre instance Mac de Mumbai via VNC et avons ouvert le fichier DMG téléchargé. L'assistant d'installation a suivi les étapes standard de macOS et affiché un message de confirmation, contrairement aux programmes d'installation silencieux de Windows et Linux qui ne fournissaient aucun retour d'information.

L'appareil n'apparaissait pas sur le tableau de bord. Nous avons attendu 5 minutes sans résultat. Nous avons redémarré l'ordinateur, mais il restait introuvable dans la liste des appareils.

Nous avons relancé l'installation. Cette fois, le message « Installation précédente détectée » s'est affiché, mais nous avons pu poursuivre. Après cette seconde installation, l'appareil est finalement apparu dans le tableau de bord avec le statut « Non connecté ». Quelques secondes plus tard, il est passé à « Connecté ».

L'installation sur macOS a nécessité un dépannage différent de celui effectué sous Windows et Linux. L'agent a été installé avec succès lors de la première tentative (confirmé par le message « Installation précédente détectée » lors de la seconde exécution), mais n'a pas pu s'enregistrer auprès du tableau de bord.

NinjaOne a besoin d'une meilleure visibilité sur l'état d'enregistrement des agents et de messages d'erreur plus explicites en cas d'échec de l'enregistrement initial.

2. ManageEngine

Nous nous sommes inscrits à ManageEngine Endpoint Central et avons reçu un courriel de vérification de Zoho. ManageEngine est un produit Zoho.

Lors de la configuration de l'essai, il nous a été demandé si nous souhaitions un déploiement sur site ou dans le cloud. NinjaOne et Acronis ne proposaient que le cloud ; cette flexibilité de déploiement était donc inattendue. Nous avons opté pour le cloud afin de garantir la cohérence avec nos autres tests.

Après l'inscription, ManageEngine nous a immédiatement dirigés vers l'enregistrement des appareils : aucune visite guidée ni guide de configuration, juste une invitation à ajouter des appareils.

Installation de l'agent Windows

Nous avons cliqué sur le lien de téléchargement, nous attendant à un téléchargement direct du fichier. Au lieu de cela, ManageEngine a ouvert une page distincte affichant le bouton de téléchargement du programme d'installation avec les options de sélection du système d'exploitation.

Cliquer sur télécharger a ouvert le programme d'installation. Avant que l'installation puisse commencer, une demande de vérification CAPTCHA est apparue :

Nous avons suivi les étapes de l'assistant. L'installation s'est terminée en 15 à 20 secondes. Contrairement à l'installation silencieuse de NinjaOne sous Windows, ManageEngine a nécessité de cliquer sur « Suivant » à plusieurs reprises.

L'installation n'a généré aucune notification de fin. Aucun message indiquant que l'agent avait été installé avec succès. Nous avons donc accédé manuellement au tableau de bord pour confirmer l'enregistrement de l'appareil.

Le tableau de bord indiquait que notre serveur irlandais était correctement installé. Nous avons répété l'opération pour les serveurs de l'Ohio et de Séoul en utilisant le même fichier d'installation.

Les trois instances Windows se sont enregistrées moins d'une minute après la fin de l'installation.

Installation de l'agent Linux

L'installation sous Linux a immédiatement posé problème. La page de téléchargement ne proposait qu'un bouton de téléchargement pour navigateur, sans URL directe à copier. Nous avons donc dû télécharger l'agent sur notre machine locale, puis trouver comment le transférer sur nos serveurs Linux.

Nous avons tenté de copier l'URL du bouton de téléchargement et de la coller dans le terminal Linux. L'URL a renvoyé une erreur 400. Le lien de téléchargement était spécifique à la session et ne fonctionnait pas lorsqu'on y accédait depuis une autre machine ou adresse IP.

Nous avons finalement téléchargé le fichier .zip en local, l'avons transféré sur nos serveurs via SCP, puis avons procédé à l'installation. Cette méthode a ajouté 5 à 10 minutes par serveur par rapport à la méthode de copier-coller d'URL proposée par NinjaOne.

La page de téléchargement ne contenait aucune instruction d'installation : ni exemples de commandes, ni lien vers la documentation. Nous avons extrait le fichier .zip et trouvé un fichier README contenant les instructions d'installation, dissimulé à l'intérieur de l'archive.

Nous avons exécuté le fichier .bin et chronométré les téléchargements dans différentes régions :

- Canada : 4,88 Mo/s

- São Paulo : 1,16 Mo/s

- Californie : 3,25 Mo/s

L'agent a été extrait et installé en quelques secondes après son exécution :

Installation de l'agent macOS

L'installation sur Mac a téléchargé un programme d'installation standard au format .pkg. Nous l'avons ouvert sur notre instance Mac de Mumbai.

Le programme d'installation a suivi les étapes habituelles d'installation de macOS. L'installation s'est terminée en quelques secondes, accompagnée d'un message de confirmation clair.

L'appareil est apparu immédiatement sur le tableau de bord :

L'installation sur macOS s'est déroulée sans problème, contrairement aux problèmes d'enregistrement rencontrés avec NinjaOne.

3. Acronis

Acronis propose des fonctionnalités de gestion des appareils à distance (RMM) via son produit Cyber Protect Cloud. Nous avons souscrit un abonnement et commencé à ajouter des appareils.

Le panneau « Ajouter des périphériques » présentait un classement des types de périphériques différent de celui de nos concurrents. Windows et Linux figuraient sous « Serveurs », tandis que Mac et Windows étaient regroupés sous « Stations de travail ». Cette catégorisation nous semblait arbitraire ; nous déployions sur des serveurs fonctionnant sous les trois systèmes d’exploitation.

Installation de l'agent Windows

Nous avons sélectionné Serveurs, Windows, et la plateforme a immédiatement lancé un téléchargement sans fournir d'URL à copier. Nous devions installer des agents sur des serveurs distants, et non sur le poste d'administration local. Ce défaut d'interface nous a obligés à rechercher le lien « Cliquez ici si le téléchargement n'a pas commencé » pour extraire l'URL de téléchargement.

Nous avons téléchargé le programme d'installation et l'avons lancé. L'écran de bienvenue est apparu.

Cliquer sur « Installer » a révélé que le programme d’installation téléchargeait des fichiers supplémentaires depuis les serveurs d’Acronis pendant l’installation :

Une fois le téléchargement et l'installation terminés, nous avons cliqué sur « Enregistrer la charge de travail ». Le programme d'installation a ouvert notre navigateur Web par défaut et a demandé les identifiants de connexion d'administrateur.

Ce processus d'enregistrement pose problème à grande échelle. Par exemple, un administrateur informatique déployant des agents sur 200 postes de travail ne peut pas accorder l'accès au tableau de bord à chaque utilisateur. Les équipes DevOps déployant des parcs de serveurs n'ont pas besoin d'identifiants de connexion au tableau de bord. NinjaOne et ManageEngine ont contourné ce problème grâce à des jetons d'installation pré-autorisés.

Après la connexion, Acronis a affiché un assistant d'enregistrement demandant la sélection d'un plan de protection :

Nous avons cliqué sur « Modifier » pour afficher les options disponibles. La plateforme proposait les formules de protection Essentielle, Complète, Sauvegarde et Étendue. Nous avons conservé le paramètre par défaut « Protection Complète ».

Acronis utilise un programme d'installation générique pour tous les appareils. Contrairement aux jetons spécifiques à chaque appareil de NinjaOne, Acronis exige une inscription manuelle en ligne après l'installation. Ceci explique le fonctionnement via navigateur : le programme d'installation ne peut pas préautoriser les appareils.

Après avoir terminé l'inscription en ligne, l'agent a confirmé la réussite de l'installation :

L'appareil apparaissait dans le tableau de bord. Cependant, Acronis ne proposait aucune option pour renommer les appareils depuis l'interface web. NinjaOne, en revanche, permettait de les renommer instantanément. Nous devions nous connecter à chaque serveur Windows et modifier le nom de l'ordinateur au niveau du système d'exploitation, une étape supplémentaire inutile.

Nous avons répété l'opération pour les serveurs de l'Ohio et de Séoul. Les trois instances Windows se sont enregistrées avec succès.

Installation de l'agent Linux

La sélection de l'agent Linux a de nouveau déclenché un téléchargement automatique au lieu de fournir une URL. Les administrateurs de serveurs Linux n'accèdent pas aux sites web via l'interface graphique ; ils travaillent en ligne de commande. Nous avions besoin d'un lien de téléchargement direct à coller dans nos terminaux.

Nous avons finalement réussi à extraire l'URL de téléchargement, mais nous n'avons trouvé aucune instruction d'installation sur la page de téléchargement.

La taille du programme d'installation Linux nous a surpris : environ 1 Go. Un système d'exploitation peut tenir sur 1 Go. Nous avons mesuré les vitesses de téléchargement dans différentes régions en raison de la taille du fichier.

- Californie : 19,4 Mo/s

- São Paulo : 12,3 Mo/s

- Canada : 22,1 Mo/s

Acronis n'a fourni aucune instruction d'installation. Nous avons modifié les noms d'hôtes des serveurs avant l'installation, car Acronis empêche de les renommer depuis le tableau de bord.

Nous avons rendu le programme d'installation exécutable et l'avons lancé. Le programme d'installation a affiché les options de gestion des paquets APT. Nous avons sélectionné « Continuer » pour poursuivre l'intégration d'APT. L'installation a immédiatement échoué avec le message d'erreur suivant :

Nous avons réessayé, en sélectionnant cette fois « Ignorer » pour contourner l'intégration APT.

Le programme d'installation a renvoyé la même erreur :

Nous soupçonnions des dépendances de compilation manquantes. Les administrateurs système classiques ne devraient pas avoir à diagnostiquer les échecs d'installation, mais nous avions installé GCC, make et l'ensemble des chaînes d'outils de développement.

Après avoir installé les outils de développement, nous avons relancé le programme d'installation et sélectionné « Continuer ». Cette fois-ci, il a pu surmonter l'erreur initiale.

L'installation a commencé, mais elle progressait très lentement. Le programme d'installation a mis plus de 5 minutes à installer bzip2, un utilitaire de compression qui s'installe généralement en quelques secondes.

Nous avons lancé les programmes d'installation sur nos deux autres serveurs Linux (Californie et Canada). Les deux sont restés bloqués à l'étape « Initialisation » pendant plusieurs minutes.

Nous avons vérifié les ressources système sur le serveur canadien. Le programme d'installation consommait 100 % d'un seul cœur de processeur, tandis que les trois autres cœurs restaient complètement inactifs.

Le programme d'installation ne bénéficiait d'aucune optimisation pour le traitement parallèle. Un programme d'installation de 1 Go exécuté en mono-thread sur un serveur à 4 cœurs témoigne d'une conception médiocre.

Après plus de 10 minutes, les deux programmes d'installation restaient bloqués sur bzip2. Nous avons installé bzip2 manuellement pour contourner le problème :

Le gestionnaire de paquets a indiqué que bzip2 était déjà installé. Pourtant, le programme d'installation d'Acronis n'a pas pu détecter ni utiliser l'installation existante.

Nous avons redémarré les deux programmes d'installation. Ils ont finalement progressé au-delà de bzip2 pour accéder aux autres composants. Nous avons cliqué sur « Enregistrer la machine », nous attendant à retrouver la procédure d'installation via navigateur web que nous avions utilisée sous Windows.

Une erreur s'est produite :

Il s'agit de la pire expérience d'installation que nous ayons rencontrée avec un logiciel RMM. Un programme d'installation de 1 Go qui :

- Échec au premier essai avec des erreurs cryptiques

- Installation manuelle requise des outils de construction

- Il a fallu plus de 15 minutes par serveur

- Je suis bloqué lors de l'installation d'un utilitaire de compression standard.

- Impossible de détecter les paquets système déjà installés

- Utilisation exclusive du traitement monothread

- Échec à l'étape finale d'inscription

Nous avons cliqué sur « Afficher les informations d'inscription » en espérant trouver des instructions d'inscription manuelles :

Acronis nous a fourni une URL et un code d'enregistrement. Nous avons accédé à cette URL dans notre navigateur, collé le code et l'avons validé.

Nous avons sélectionné la Protection Complète et finalisé l'enregistrement via l'interface web. L'agent côté serveur a confirmé la réussite de l'enregistrement.

Nous avons répété l'intégralité de cette procédure pour les trois serveurs Linux (São Paulo, Californie et Canada). Chaque serveur a nécessité une inscription manuelle en ligne après la résolution des problèmes d'installation.

Le tableau de bord affichait les six appareils (trois Windows, trois Linux), sans toutefois les distinguer visuellement. NinjaOne présentait des icônes claires pour chaque système d'exploitation. Acronis, quant à lui, affichait des icônes identiques, obligeant les utilisateurs à consulter les détails de chaque appareil pour identifier le système d'exploitation.

Installation de l'agent macOS

Nous avons téléchargé le programme d'installation pour Mac et nous l'avons ouvert.

Nous avons cliqué sur « Installer » et suivi la progression :

Le programme d'installation a téléchargé 588 Mo de fichiers supplémentaires lors de l'installation. La vitesse de téléchargement depuis Mumbai était extrêmement lente, probablement en raison de la présence limitée de CDN dans la région. Le téléchargement a duré 45 minutes.

Une fois l'installation terminée, l'agent a demandé l'enregistrement de la charge de travail. Nous avons effectué l'enregistrement en ligne avec le plan de protection complète.

macOS a demandé des autorisations système étendues pour l'agent. Nous avons accordé l'accès complet au disque, l'accessibilité et toutes les autres autorisations demandées :

Après avoir accordé les autorisations, Acronis nous a demandé de nous connecter à notre compte Acronis depuis le Mac. Ce comportement diffère de celui des agents Windows et Linux. L'agent Mac fonctionne davantage comme une application portail autonome que comme un agent de surveillance en arrière-plan. Il a ajouté une icône au Dock et à la barre de menus.

Nous avons refusé de nous connecter. L'agent devrait fonctionner comme les versions Windows et Linux, sans nécessiter d'authentification de l'utilisateur local.

L'appareil est apparu dans le tableau de bord. macOS affichait une icône Apple distincte, permettant d'identifier immédiatement le système d'exploitation. Cependant, les appareils Windows et Linux ne présentaient toujours pas d'identification claire du système d'exploitation. La colonne « Sauvegarde » indiquait « OK » pour macOS, alors que nous n'avions pas encore configuré de sauvegardes ; la raison de cet affichage reste donc obscure.

2. Tableau de bord et fonctionnalités de surveillance

Comparaison des fonctionnalités du tableau de bord

Comparaison des outils de surveillance et de gestion

1. NinjaOne

Cliquer sur un appareil dans la liste principale ouvrait une vue détaillée de l'appareil avec plusieurs onglets en haut : Vue d'ensemble, Détails, Logiciels, Outils, Activités, Personnalisé, Vulnérabilités et Paramètres.

L'onglet Vue d'ensemble affichait immédiatement les informations essentielles :

Métriques en temps réel : Quatre graphiques affichaient l’utilisation actuelle des ressources :

- Utilisation du processeur (historique de 10 minutes)

- Consommation de mémoire (utilisation actuelle vs totale)

- Espace disque (utilisation par volume)

- Activité du réseau (dernière heure)

Panneau d'informations sur l'appareil : La colonne de droite affiche les détails du système.

État de santé : Une section dédiée signalait tout problème système. Nos serveurs récents ne présentaient aucun problème, mais cette section affichait les avertissements relatifs aux pilotes, les alertes d’espace disque insuffisant ou les pannes de service.

Journal des activités récentes : La partie inférieure affichait les événements du serveur horodatés :

- Connexions et déconnexions des utilisateurs

- Installations logicielles

- mises à jour du système d'exploitation

- Modifications du compte utilisateur

- Redémarrages du système

Chaque entrée d'activité comprenait l'action spécifique, l'horodatage et l'utilisateur ou le composant concerné.

Actions rapides : La page permettait d'accéder immédiatement aux tâches quotidiennes sans avoir à naviguer ailleurs.

La fonctionnalité « Éléments associés » permet de lier des appareils à d’autres entités : pièces jointes, utilisateurs finaux, autres appareils, organisations, emplacements, applications et services, documents, articles et listes de contrôle. Ce regroupement facilite l’organisation d’infrastructures complexes où plusieurs composants interagissent.

Accès au terminal

Nous avons cliqué sur le bouton du terminal pour tester l'accès en ligne de commande. NinjaOne a immédiatement demandé une vérification à deux facteurs, une mesure de sécurité appropriée pour l'accès privilégié.

Après l'authentification à deux facteurs, une fenêtre de terminal s'est ouverte dans le navigateur avec plusieurs fonctionnalités :

- Clavier virtuel (utile pour les caractères spéciaux)

- Boutons de téléchargement/copie de la sortie

- menu déroulant de sélection de l'utilisateur

Sous Linux, nous pouvions choisir entre un accès root et un accès utilisateur standard. Sous Windows, NinjaOne offrait des options plus précises :

- CMD (32 bits ou 64 bits)

- PowerShell (32 bits ou 64 bits)

- Utilisateur système ou utilisateur actuellement connecté

Cette flexibilité des terminaux a dépassé nos attentes. La plupart des plateformes RMM n'offrent qu'un seul type de terminal par système d'exploitation.

Onglet Détails

L'onglet Détails affichait des spécifications système complètes, organisées en sections extensibles.

Les options de sélection de la période apparaissaient en haut :

- Dernière heure

- 24 heures

- 7 jours

- 30 jours

- 90 jours

Il n'existait aucune option de plage de dates personnalisée, ce qui constituait une limitation mineure lors de l'investigation de problèmes survenus à des moments précis et connus.

Les sections de l'onglet Détails comprenaient :

Informations sur le processeur :

- Modèle et spécifications du processeur

- Nombre de cœurs et vitesse

- Température actuelle

- Graphiques d'utilisation sur la période sélectionnée

Mémoire:

- RAM totale et disponible

- Évolution des habitudes d'utilisation au fil du temps

- Type et vitesse de la mémoire

Disque:

- Tous les volumes avec capacité et espace libre

- Métriques d'E/S et graphiques de débit

- État de santé SMART

Réseau:

- Tous les adaptateurs avec adresses IP et adresses MAC

- Graphiques d'utilisation de la bande passante

- Connexions actives

BIOS/UEFI :

- Version et date du firmware

Ports ouverts : Une section dédiée répertorie chaque port d'écoute avec le nom du processus associé. Nous avons constaté la présence des ports 22 (SSH), 3389 (RDP sur les serveurs Windows) et des services de gestion AWS. Cette visibilité facilite l'identification des services inattendus ou des problèmes de sécurité. Nous n'avons pas trouvé cette fonctionnalité sur d'autres plateformes RMM.

Onglet Logiciel

L'onglet Logiciels listait toutes les applications et tous les services installés, avec une fonction de recherche complète.

Colonnes triables incluses :

- Nom de l'application

- Version

- Éditeur

- Date d'installation

- Taille

Le tri par date d'installation facilite le repérage des logiciels récemment ajoutés lors des audits de sécurité. Nous avons rapidement identifié la date d'installation de l'agent NinjaOne, ainsi que toutes les modifications ultérieures.

Onglet Outils

L'onglet Outils contenait quatre puissantes fonctionnalités de gestion à distance qui reproduisaient l'administration du système local.

- Gestionnaire de tâches

La vue Gestionnaire des tâches affichait tous les processus en cours d'exécution avec leur consommation de ressources en temps réel. Nous pouvions :

- Rechercher des processus spécifiques

- Trier par utilisation du processeur, de la mémoire ou du disque

- Sélectionnez un processus et terminez-le.

- Priorité du processus de changement

Cette interface web reproduit les fonctionnalités du Gestionnaire des tâches Windows et de la commande top de Linux. Nous avons testé l'arrêt d'un processus non critique, qui s'est arrêté immédiatement.

2. Explorateur de fichiers

L'explorateur de fichiers offrait un accès complet au système de fichiers. Nous avons accédé au répertoire racine (/) et avons pu visualiser les 24 répertoires système : bin, boot, dev, etc., home, lib, et d'autres.

Opérations disponibles :

- Naviguer dans n'importe quel répertoire

- Télécharger les fichiers

- Téléverser des fichiers

- Renommer les fichiers et les dossiers

- Supprimer les éléments

- Créer de nouveaux dossiers

Nous avons testé le chargement d'un fichier : il est apparu instantanément dans le répertoire cible. Cela élimine le besoin de connexions SFTP/RDP distinctes pour récupérer des fichiers journaux ou charger des configurations.

3. Responsable du service

Le Gestionnaire de services a répertorié les 176 services système, y compris leur état actuel et leur configuration de démarrage. Pour chaque service :

- Afficher l'état actuel (En cours d'exécution, Arrêté)

- Démarrer ou arrêter les services

- Redémarrer les services

- Modifier le type de démarrage (Automatique, Manuel, Désactivé)

Nous avons testé l'arrêt et le redémarrage d'un service non critique. Les modifications sont appliquées en quelques secondes et les mises à jour d'état reflètent le nouvel état.

4. Registre distant (Windows uniquement)

Les appareils Windows affichaient un quatrième outil : le Registre distant. Celui-ci permettait un accès complet au registre via le navigateur ; on pouvait parcourir les ruches, ajouter des clés, modifier des valeurs et supprimer des entrées. Modifier le registre via une interface web peut sembler risqué, mais ses fonctionnalités correspondent exactement à celles de la version locale regedit.

Onglet Activités

L'onglet Activités fournissait un enregistrement complet de tous les événements de l'appareil. Les options de filtrage comprenaient :

- plages de dates personnalisées

- Utilisateurs spécifiques (afficher les actions d'un seul utilisateur)

- Types d'actions

Le filtre de type d'action a révélé des milliers de catégories prédéfinies :

Types d'actions disponibles :

- Volume de disque retiré

- Mémoire ajoutée/supprimée

- Carte réseau ajoutée/Configuration modifiée/Supprimée/Statut modifié

- Processus démarré/arrêté

- Contrôleur RAID ajouté

- Installation/désinstallation de logiciels

- Modifications matérielles

- Connexions/déconnexions des utilisateurs

- sessions de contrôle à distance

- Modifications de fichiers

- Changements de service

- modifications de la configuration réseau

- Événements de sécurité

Ce niveau de détail dans les journaux était supérieur à celui de l'Observateur d'événements Windows. Nous pouvions rapidement répondre à la question « qui a installé quel logiciel et à quelle date » sans avoir à décrypter des identifiants d'événements cryptiques.

Onglet Vulnérabilités

L'onglet Vulnérabilités répertorie les problèmes de sécurité du système d'exploitation et des logiciels installés. Nos serveurs nouvellement installés ne présentaient aucune vulnérabilité (0 résultat). Cette section sera mise à jour avec les identifiants CVE et les recommandations de correctifs à mesure que le système évoluera et que de nouvelles vulnérabilités seront découvertes.

Onglet Paramètres

L'onglet Paramètres contenait la configuration des appareils et les attributions de stratégies organisées en trois sections :

Généralités : Informations sur l'appareil (nom, nom d'affichage, rôle, organisation, emplacement, utilisateur assigné)

Politiques : Politiques de configuration appliquées

Applications : Applications ou extensions NinjaOne installées

Tâches planifiées et automatisation

Depuis la page Vue d'ensemble, nous avons cliqué sur le bouton « Créer » et sélectionné « Tâche planifiée ».

L'interface du planificateur comprenait :

- Nom et description de la tâche

- Fréquence de répétition (quotidienne, hebdomadaire, mensuelle, personnalisée)

- Intervalle de récurrence

- Date et heure de début (avec fuseau horaire)

- Date de fin (ou jamais)

- Bouton d'activation/désactivation

Bibliothèque d'automatisation

Nous avons cliqué sur l'onglet Automatisations et sélectionné « Ajouter une automatisation » pour explorer les actions disponibles.

La bibliothèque contenait de nombreuses automatisations préconfigurées, filtrables par :

- Système opérateur

- Type (Natif, Script, etc.)

- Langue

- Catégories

Nous avons sélectionné « Effacer les journaux d'événements » et « Vider la corbeille » comme exemples.

Les tâches apparaissaient dans un ordre de glisser-déposer, ce qui nous permettait d'enchaîner les opérations.

Sélection de la cible

L'onglet Cibles permet de sélectionner les appareils qui exécuteront la tâche planifiée. Nous avons sélectionné la machine CALIFORNIA. Le déploiement multi-appareils fonctionne de la même manière : cochez les appareils à déployer simultanément.

Lorsque nous avons cliqué sur Enregistrer, NinjaOne a demandé une vérification à deux facteurs. Les tâches planifiées peuvent effectuer des opérations critiques pour le système (comme l'effacement des journaux d'événements), l'authentification à deux facteurs pour la création de tâches est donc justifiée.

Mode de maintenance

Le tableau de bord comportait une fonction de « mode maintenance ». Nous pouvions spécifier des plages de dates et d'heures pour la suspension :

- Alertes

- Tâches planifiées

- Contrôles de surveillance

Cela permet d'éviter les fausses alarmes pendant les fenêtres de maintenance planifiées.

Mise à jour du système d'exploitation et des logiciels

En explorant le tableau de bord, nous avons constaté que la fonction « Mise à jour du système d'exploitation » était désactivée par défaut. Après l'avoir activée, un nouvel onglet « Mise à jour » est apparu dans la navigation de l'appareil.

Nous avons cliqué sur l'onglet « Correctifs » et avons immédiatement vu les correctifs disponibles pour le système d'exploitation. La sélection d'un correctif affichait deux options : « Appliquer maintenant » et « Refuser ».

Nous avons testé l'application du correctif sur l'un de nos serveurs. Le correctif a été déployé avec succès.

La mise à jour des logiciels fonctionnait de manière similaire. Lorsque de nouveaux correctifs étaient disponibles, NinjaOne affichait des notifications à deux endroits :

- Alerte dans le tableau de bord principal

- Liste des correctifs dans la section Correctifs

Les options de déploiement offraient une grande flexibilité :

- S'applique uniquement à cet appareil

- Appliquer la politique à tous les appareils utilisant cette politique

Nous avons appliqué un correctif uniquement au serveur SEOUL afin de tester le déploiement de correctifs sur chaque appareil. Cette double méthode de déploiement, par appareil personnel ou à l'échelle du parc informatique selon des stratégies prédéfinies, offre aux administrateurs un contrôle précis sur les stratégies de déploiement des correctifs.

2. ManageEngine

Le tableau de bord ManageEngine s'est ouvert sur une liste d'inventaire affichant tous les ordinateurs enregistrés.

La barre de navigation supérieure contenait des liens vers les modules :

- Configurations

- Menaces et correctifs

- Déploiement de logiciels

- Inventaire (vue actuelle)

- Gestion des appareils mobiles

- Administrateur

- Navigateurs

- Gestion de BitLocker

- Agent

Ces modules offraient une vue d'ensemble du parc lorsqu'ils étaient accessibles depuis le menu principal. Par exemple, en cliquant sur Déploiement logiciel, on pouvait consulter les statistiques de déploiement pour tous les appareils.

Le module Menaces et correctifs affichait des résumés des vulnérabilités et l'état des correctifs sur l'ensemble de l'infrastructure :

Ces tableaux de bord de gestion de flotte existent sur les trois plateformes RMM. Pour cette comparaison, nous nous sommes concentrés sur les fonctionnalités de gestion individuelle des appareils.

Vue détaillée de l'appareil

Nous avons cliqué sur le serveur IRLANDE dans la liste des ordinateurs. La page du périphérique s'est ouverte avec plusieurs onglets : Résumé, Système, Matériel, Logiciel, Certificats, Détails des fichiers, Sécurité, Audit USB et Historique.

L'onglet Résumé s'affiche.

Utilisation du disque (centre) : Un graphique en anneau montre l'espace utilisé (2 Go) par rapport à l'espace libre (99 Go) avec l'étiquette du lecteur C:.

Menu Actions rapides

Le bouton Actions en haut à droite affichait un menu déroulant :

Nous pouvions déclencher des analyses, redémarrer le serveur ou accéder aux outils de gestion en un seul clic.

Test des actions rapides

Nous sommes retournés au menu déroulant Actions pour tester les opérations disponibles. Nous avons cliqué sur « Analyse des correctifs ». Le système a immédiatement confirmé le démarrage de l'analyse. De même, un clic sur « Analyse des actifs » a déclenché une analyse immédiate de l'inventaire des actifs.

Nous avons volontairement omis de tester les fonctions d'arrêt et de redémarrage, car leur fonctionnement semblait simple.

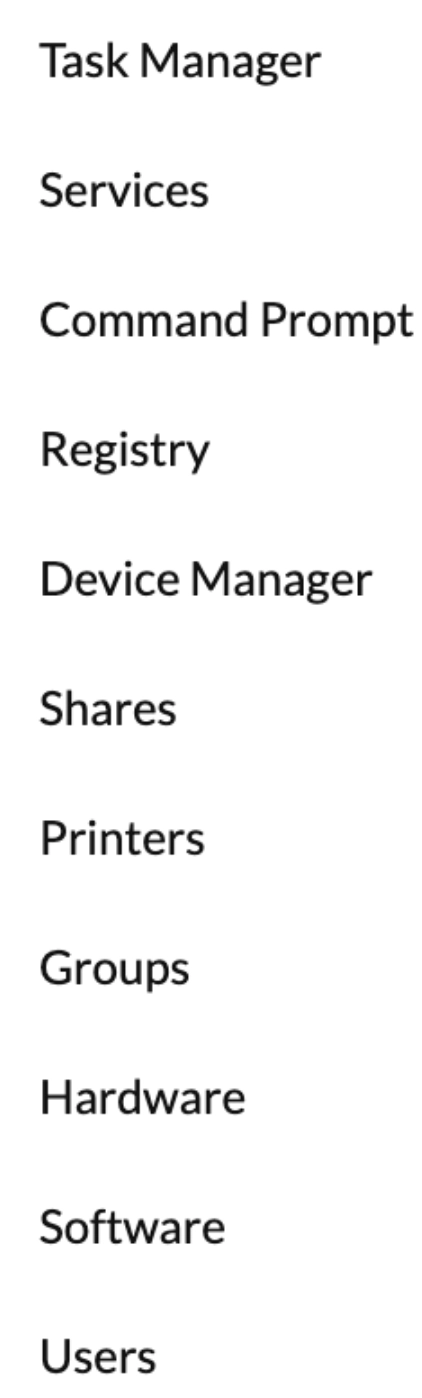

Le sous-menu Gestionnaire système contenait plusieurs outils d'administration à distance. Nous les avons tous explorés.

Cliquer sur Gestionnaire des tâches a ouvert une nouvelle page affichant tous les processus en cours d'exécution.

Nous pourrions:

- Rechercher des processus spécifiques

- Trier par n'importe quelle colonne

- Afficher les informations détaillées (PID, chemin, utilisation des ressources)

- Mettez fin à n'importe quel processus à l'aide du bouton d'arrêt situé à droite.

Le Gestionnaire des tâches comportait également un onglet « Programmes de démarrage », mais celui-ci n'a renvoyé aucun résultat, ce qui est inhabituel pour une installation de Windows Server.

Services

L'outil Services affichait l'ensemble des 252 services système avec des fonctionnalités de gestion complètes.

Cliquer sur le menu d'actions de n'importe quel service a révélé des options :

- Statut

- ARRÊT

- REDÉMARRAGE

- Type de démarrage

- AUTO

- DÉSACTIVER

Cela offrait la fonctionnalité de gestion des services qui manquait à la vue Services de l'onglet Système. Nous pouvions démarrer, arrêter et redémarrer les services, et modifier leur configuration de démarrage, ce qui est essentiel pour le dépannage et la maintenance.

Command Invite

L'outil Command Prompt a ouvert un terminal basé sur un navigateur avec deux onglets : Command Prompt et PowerShell.

Nous pouvions choisir entre :

- Command Invite de commandes ou PowerShell (onglets)

- Utilisateur SYSTÈME ou Administrateur (menu déroulant)

Cette flexibilité correspondait à l'offre de terminaux de NinjaOne, bien que NinjaOne proposât également des options 32 bits/64 bits pour Windows.

Éditeur du registre

L'outil Registre ouvrait un éditeur de registre en ligne. La modification du registre à distance via un navigateur permettait de s'affranchir de l'accès RDP pour modifier la configuration système. NinjaOne proposait également cette fonctionnalité pour les appareils Windows.

Détails du patch

Cliquer sur « Détails du correctif » nous a ramenés à l’interface de mise à jour que nous avions déjà vue. Pour rappel, nous avions lancé une analyse des correctifs depuis le menu Actions.

Les six correctifs manquants s'affichaient dans un tableau avec des cases à cocher. Nous avons sélectionné les six correctifs et cliqué sur « Installer/Publier les correctifs ».

Au lieu de procéder immédiatement à l'installation, ManageEngine a ouvert un écran de configuration. Cette page de configuration comportait plusieurs sections.

Chat

Cliquer sur l'option « Chat » a ouvert une fenêtre de messagerie contextuelle.

Nous avons saisi un message et il est immédiatement apparu dans la fenêtre de discussion. Le message a été envoyé directement à tous les utilisateurs du serveur IRLANDE. Une nouvelle fenêtre de navigateur s'est ouverte sur le serveur, affichant le message entrant.

Cette fonctionnalité de messagerie instantanée n'existait pas dans le chat de NinjaOne ; NinjaOne fonctionnait uniquement au sein de sessions de contrôle à distance actives. Acronis proposait un chat indépendant, mais sans possibilité de joindre des fichiers.

L'implémentation de ManageEngine prenait en charge les pièces jointes. Nous avons testé l'envoi d'une image :

Onglet Système

L'onglet Système contenait quatre sous-sections dans la barre latérale gauche : Services, Utilisateurs, Groupes, Pilotes et Partages.

Nous avons cliqué sur Utilisateurs pour afficher tous les comptes utilisateurs sur le serveur.

La section Utilisateurs affichée :

- Options de filtrage : Tous les domaines, Nom du groupe, Recherche personnalisée

- Bouton Générer un rapport

- Tableau des utilisateurs avec les colonnes : Nom, Type de compte, Description, Domaine, Nom complet, SID, Statut

Quatre comptes sont apparus :

- Administrateur (Compte normal, statut OK)

- Compte par défaut (statut dégradé)

- Invité (statut dégradé)

- Compte WDAGUtility (État dégradé)

Cliquer sur le compte Administrateur a ouvert des informations utilisateur détaillées :

La boîte de dialogue des détails de l'utilisateur affichait :

Nous avons cherché dans l'interface les options de gestion des services : démarrer, arrêter, redémarrer ou modifier le type de démarrage. Aucune n'apparaissait. La vue Services ne proposait que des informations en lecture seule. NinjaOne offrait une gestion complète des services via son outil Service Manager.

Onglet Matériel

L'onglet Matériel affichait des spécifications matérielles complètes, organisées par catégorie de composants.

Chaque catégorie de matériel fournissait des spécifications détaillées similaires.

Onglet Logiciel

L'onglet Logiciels affichait les applications installées, divisées en deux sous-sections : Applications de bureau et Logiciels à utilisation limitée.

La vue Applications de bureau comprenait des filtres :

- Menu déroulant Installer/Désinstaller le logiciel

- Filtrer par : Tous les logiciels, Tous les utilisateurs, Compatibilité avec le système d’exploitation

Onglet Sécurité

L'onglet Sécurité comportait quatre sous-sections : BitLocker, Antivirus, Pare-feu et Correctifs manquants.

Onglet Historique

L'onglet Historique permettait de suivre les modifications du système au fil du temps grâce à deux sous-sections : Historique d'audit et Historique des connexions utilisateur.

L'historique d'audit affichait des événements horodatés avec des détails extensibles.

L'historique des connexions utilisateur affiche l'activité de connexion et de déconnexion :

3. Acronis

Lorsque vous ouvrez la section « Appareils », toutes les machines apparaissent dans un tableau unique. Chaque ligne indique le type d’appareil, son nom, le compte associé, son score CyberFit, son état de protection, sa source, son état de reprise après sinistre et la date de sa dernière sauvegarde.

Une limitation saute aux yeux : les systèmes Windows et Linux ne sont pas initialement séparés. Le type de périphérique est indiqué par des icônes (par exemple, VM), mais il n’existe aucun regroupement par système d’exploitation ni filtre par défaut. Dans les environnements de grande taille, cela rend l’analyse initiale moins efficace.

Cliquer sur un serveur Windows n'ouvre pas une page dédiée ; un panneau s'affiche plutôt sur le côté droit de l'écran. Cette approche par panneaux permet aux utilisateurs de rester dans la liste principale des périphériques tout en interagissant avec une machine spécifique. Elle est pratique pour les vérifications rapides, mais l'espace horizontal limité rend l'exploration plus approfondie moins fluide qu'avec une page pleine page.

La première section affichée dans le panneau latéral est le score CyberFit. Il s'agit du système de notation propre à Acronis qui évalue l'appareil par rapport à un ensemble prédéfini de contrôles de sécurité.

En ouvrant les détails du score, plusieurs zones sont listées, notamment l'état de la sauvegarde, la configuration du pare-feu, le chiffrement du disque, l'utilisation du VPN et le trafic NTLM.

En pratique, certains de ces contrôles ont donné des résultats trompeurs. Le chiffrement du disque a été signalé comme manquant alors que le serveur est exécuté sur AWS avec le chiffrement activé au niveau de l'infrastructure. L'utilisation d'un VPN a également été considérée comme problématique, malgré la restriction d'accès via un VPN externe et des contrôles au niveau du réseau. Ces constats suggèrent que la logique de notation évalue le serveur de manière isolée et ne tient pas compte des protections mises en place dans le cloud ou sur le réseau.

De ce fait, le score CyberFit convient mieux comme indicateur général que comme évaluation de sécurité fiable.

L'ouverture de la section Surveillance n'affiche aucune métrique par défaut. L'interface affiche un message indiquant qu'aucun plan de surveillance n'est appliqué.

Cela signifie que la surveillance ne démarre pas automatiquement. L'utilisateur doit l'activer explicitement en choisissant un forfait avant que les données ne soient disponibles.

Lors de la mise en place d'un plan de surveillance, le système exige l'activation de l'authentification à deux facteurs. Cette procédure est obligatoire avant toute poursuite, ce qui renforce la sécurité des actions administratives.

Après l'activation de l'authentification à deux facteurs, la plateforme présente une liste de plans de surveillance prédéfinis. Ceux-ci comprennent une surveillance générique ainsi que des recommandations spécifiques au système d'exploitation.

Même lorsqu'un serveur Windows est sélectionné, les offres pour macOS sont également proposées, ce qui rend le choix moins intuitif. Il faut donc choisir manuellement l'offre appropriée.

Une fois le plan de surveillance Windows appliqué, le système commence à collecter des données de performance de base telles que l'utilisation du processeur, de la mémoire, l'activité du disque et le trafic réseau. Contrairement à NinjaOne, qui collecte ces données automatiquement, Acronis nécessite une configuration manuelle.

L'accès à la section « Reprise après sinistre » invite immédiatement l'utilisateur à configurer un plan de reprise. Aucun plan n'ayant été défini, l'interface n'affiche aucune information supplémentaire. Cette zone n'a pas été explorée plus en détail, car elle ne relève pas du champ d'application de la surveillance des comportements.

La section Récupération répertorie les sauvegardes disponibles et explique que les opérations de restauration sont effectuées en sélectionnant l'une d'entre elles.

L'interface propose deux méthodes de restauration : la restauration complète du système ou la restauration de fichiers et dossiers individuels. Bien que les options soient claires, le processus de récupération sous-jacent, notamment pour les restaurations complètes, n'est pas visible à ce stade et nécessite des tests supplémentaires.

Sélectionner l'option Bureau à distance ouvre une petite fenêtre modale plutôt qu'une page séparée.

La fenêtre modale demande si la session doit permettre un contrôle total ou être limitée à la consultation. Elle permet également de choisir entre deux méthodes de connexion : NEAR ou RDP standard. Une option de connexion web est également disponible, mais ses limitations et fonctionnalités doivent être testées séparément.

Dans la section Paramètres, le comportement de connexion est configuré séparément pour NEAR et RDP.

Pour les connexions RDP, l'interface permet de contrôler la qualité vidéo, le transfert audio et l'accès à l'imprimante. Ces options sont appliquées avant le début de la session et évitent d'avoir à modifier les paramètres au sein du système d'exploitation distant.

Lorsque vous ouvrez l'onglet Gérer d'un appareil, l'interface présente un ensemble d'actions directes pouvant être exécutées à distance.

Ce menu vous permet de vider la corbeille, de déconnecter l'utilisateur actif, de mettre l'ordinateur en veille, de le redémarrer ou de l'éteindre.

Globalement, cette section privilégie les actions rapides et fluides plutôt que les longues sessions interactives.

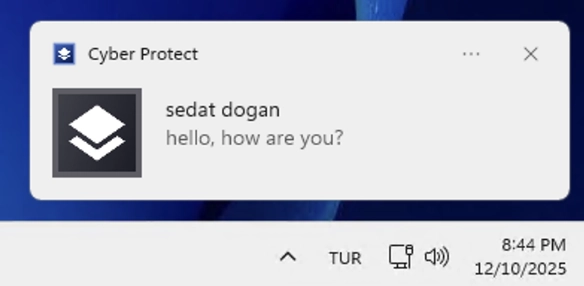

Lors de votre première connexion à la section Chat , le système vous invite à souscrire un abonnement de gestion à distance. Sans abonnement actif, la fonctionnalité de chat est désactivée. Une fois l'abonnement requis souscrit, l'interface de chat devient fonctionnelle.

L'écran de conversation initial affiche la liste des utilisateurs connectés à la machine sélectionnée. Dans ce cas précis, le serveur disposait d'une seule session d'administrateur active, qui apparaissait immédiatement dans la liste. Sur un poste de travail, cette liste inclurait plusieurs utilisateurs si plusieurs sessions étaient actives simultanément.

Démarrer une conversation ne nécessite pas de connexion à distance. Les messages envoyés depuis la console Acronis sont instantanément transmis à l'ordinateur sous forme de notifications système. Sous Windows, le message apparaît dans le coin inférieur droit de l'écran, comme une alerte système native.

Cliquer sur la notification du serveur ouvre une fenêtre de chat dédiée. Cette fenêtre permet une communication instantanée entre le technicien et l'utilisateur connecté à l'appareil. L'expérience s'apparente davantage à une application de messagerie qu'à une interface d'assistance.

Cela constitue une différence notable par rapport à NinjaOne. Dans NinjaOne, la messagerie instantanée est liée à une session de contrôle à distance active. Dans Acronis, elle fonctionne indépendamment, permettant de communiquer avec les utilisateurs sans prendre le contrôle de la machine.

L'ouverture du logiciel Deploy fait apparaître un panneau latéral où les tâches d'installation du logiciel sont définies.

Au départ, aucun logiciel n'est disponible. L'interface invite l'utilisateur à télécharger des logiciels personnalisés ou à explorer la bibliothèque logicielle intégrée.

Explorer la bibliothèque ouvre un catalogue complet de logiciels. Ce catalogue comprend un large éventail d'applications préinstallées, libres et propriétaires. Chaque entrée indique le nom du logiciel, l'éditeur, la version, le type de licence et la date de sortie.

La sélection d'une application telle qu'Adobe Reader ouvre un écran de configuration. Vous pouvez alors choisir la version exacte, la langue et l'architecture système avant d'ajouter le package.

Une fois ajouté, le logiciel est disponible pour le déploiement. Le processus ne nécessite ni installation manuelle ni script. Après le lancement du déploiement, la progression s'affiche dans la section Activités.

Lors de ce test, Adobe Reader a été installé sur le serveur en un peu plus de deux minutes. Les heures de début et de fin ont été clairement enregistrées, et l'application est apparue sur le bureau immédiatement après l'installation. Celle-ci s'est déroulée en arrière-plan et n'a pas interrompu la session utilisateur.

Ce flux de travail de déploiement logiciel est nettement plus complet que celui disponible dans NinjaOne, principalement grâce à la bibliothèque intégrée et au contrôle des versions.

En revenant aux détails du serveur et en ouvrant l'onglet Inventaire , vous accédez à l'inventaire complet du système. Les informations sont classées en logiciels, matériels et périphériques connectés en USB.

La section relative aux logiciels détaille les programmes installés, notamment leurs noms et versions. Les informations matérielles vont au-delà des spécifications de base et incluent la carte mère, le processeur, la mémoire, le stockage, les cartes réseau et les caractéristiques du système.

Les périphériques USB sont affichés séparément, ce qui permet de voir clairement si des périphériques externes sont connectés.

L'inventaire n'est pas statique. L'option « Analyser maintenant » déclenche une nouvelle analyse qui met à jour manuellement toutes les données d'inventaire au lieu d'attendre une actualisation planifiée.

Comparé à NinjaOne, le niveau de détail est ici nettement supérieur, notamment en ce qui concerne les composants logiciels et matériels installés.

L'onglet « Voir sur la carte » affiche la position géographique du serveur sur une carte. L'historique des positions et les déplacements sont également affichés, le cas échéant.

Cette fonctionnalité est particulièrement pertinente pour les ordinateurs portables et appareils mobiles des employés, où les changements de localisation sont importants. L'expérience est similaire à la fonction « Localiser » d'Apple. Ce type de suivi de localisation est inédit dans NinjaOne et offre une visibilité accrue pour les appareils distribués ou distants.

En accédant à l'onglet Correctifs , une longue liste de correctifs disponibles s'affiche immédiatement. Aucun de ces correctifs n'était visible ni gérable depuis NinjaOne dans le même environnement.

Chaque correctif indique son niveau de gravité, ce qui facilite la priorisation. La plateforme affiche également un indicateur de stabilité pour chaque correctif, permettant de distinguer les mises à jour les plus sûres de celles qui nécessitent une attention particulière.

Après avoir sélectionné les correctifs, l'étape « Options de redémarrage » permet de contrôler entièrement le comportement du système une fois l'installation des correctifs terminée. Il est possible d'installer tous les correctifs et de redémarrer le système uniquement si nécessaire. Le redémarrage peut être différé, programmé ou ignoré, selon qu'un utilisateur est connecté ou non.

L'onglet Détails affiche un résumé consolidé du périphérique, incluant les identifiants système, les informations sur le système d'exploitation, la version de l'agent, les composants installés et les détails du réseau.

Une limitation importante se dégage : seule l’adresse IP locale est affichée. Pour les serveurs cloud, il serait plus utile d’afficher à la fois l’adresse IP locale et l’adresse IP publique. Le fait de n’afficher que l’adresse interne complique l’identification externe.

L'onglet Activités présente un historique complet des actions effectuées sur le serveur. Cela inclut les modifications du plan de surveillance, les déploiements de logiciels, les analyses, les installations de correctifs et autres opérations système.

Chaque entrée comprend un horodatage et des informations d'état, ce qui permet de comprendre facilement ce qui s'est passé et quand. Cela constitue un historique complet des opérations effectuées sur l'appareil.

L'onglet Alertes révèle une recommandation de sécurité préconisant de désactiver l'exécution automatique de Windows pour les supports amovibles. L'alerte explique en quoi cela représente un risque pour la sécurité et suggère de désactiver cette fonction.

Ce qui est particulièrement remarquable, c'est le menu d'actions de réponse . Au lieu de se contenter d'afficher un avertissement, la plateforme propose plusieurs options : se connecter à la machine, exécuter un script, ouvrir une session en ligne de commande ou désactiver directement la fonction d'exécution automatique depuis l'alerte.

Dans ce cas précis, la désactivation de l'exécution automatique a immédiatement résolu l'alerte. L'action a été consignée et l'avertissement a été levé. Ainsi, les alertes, de simples notifications passives, deviennent des tâches concrètes, ce qui constitue un atout indéniable.

L'option « Ajouter au groupe » permet d'affecter le serveur à un ou plusieurs groupes. Le regroupement devient essentiel ultérieurement pour les actions en masse, comme l'application de correctifs ou l'exécution de scripts sur plusieurs appareils.

L'option Supprimer retire définitivement l'appareil de la plateforme. Il s'agit d'une action directe sur l'appareil et non d'une opération globale sur le compte.

En revenant à l'onglet Surveillance après la configuration, vous constaterez que les données de performance sont désormais disponibles. L'utilisation du processeur, de la mémoire, l'activité du disque et les taux de transfert sont affichés sous forme de graphiques en temps réel.

Cela confirme que la surveillance ne commence qu'après l'application d'un plan, mais une fois active, les indicateurs sont collectés et visualisés sans configuration supplémentaire.

Environnement et méthodologie de test

Nous avons provisionné 7 instances EC2 réparties sur 6 régions AWS pour représenter un environnement d'entreprise distribué.

Les instances Mac nécessitent un matériel dédié avec une allocation minimale de 24 heures. Nous avons inclus macOS malgré son coût plus élevé car de nombreux environnements informatiques gèrent des parcs informatiques composés de systèmes d'exploitation mixtes.