Dedicamos tres días a probar y analizar soluciones populares de gestión de acceso privilegiado (PAM). Utilizamos las versiones de prueba gratuitas y las consolas de administración de BeyondTrust, Keeper PAM y ManageEngine PAM360. Para las soluciones que requerían registro, nos basamos en la documentación oficial del producto y en la experiencia verificada de los usuarios para evaluar sus capacidades.

A la hora de seleccionar las mejores soluciones PAM, tuvimos en cuenta las necesidades comunes de los compradores, como las integraciones de DevOps e infraestructura , y las capacidades de acceso y automatización .

Los 9 mejores proveedores comerciales de PAM

Proveedor | Lo mejor para | Precio inicial | Duración del contrato |

|---|---|---|---|

Organizaciones que necesitan una pila PAM completa | No hay información pública | – | |

Integración a nivel empresarial | $98,690 | 36 meses | |

Integración a nivel empresarial | $44,712 | 12 meses | |

Pequeñas y medianas empresas que buscan una solución PAM rentable | $7,995 al año + mantenimiento | Licencia anual | |

Equipos de DevOps y nativos de la nube que necesitan acceso rápido y dinámico | Entre 840 y 1200 dólares por usuario al año. | 12 meses | |

Gestionar el acceso remoto | No hay información pública | 12 meses | |

Organizaciones que priorizan la nube y utilizan Okta para la gestión de identidades. | Organizaciones pequeñas: entre 2 y 15 dólares por usuario al mes. Organizaciones grandes: 72.000 dólares al año (+ 8.000 dólares por MFA/API, 2.000 dólares por complemento PAM) | – | |

Pymes y equipos distribuidos que necesitan un PAM en la nube sencillo | 490 dólares al año (aproximadamente 2-85 dólares por usuario al mes) | Anual | |

Empresas centradas en la gestión de identidades | $825,000 | 36 meses |

La información sobre precios proviene de AWS Marketplace y de los sitios web oficiales de los proveedores . 1

Comparación de la madurez de PAM

Todas las soluciones PAM analizadas incluyen un conjunto común de características básicas , que se explican a continuación. Las diferencias comienzan a radicar en la profundidad de la automatización , el control de acceso sensible al contexto y las capacidades de integración de pila completa que permiten:

- El acceso Just-in-Time (JIT, por sus siglas en inglés) concede acceso privilegiado temporal y limitado en el tiempo solo cuando es necesario, y lo revoca automáticamente después.

- El acceso dinámico amplía los principios JIT al permitir un acceso adaptativo y basado en el contexto a través de usuarios, máquinas, API y aplicaciones.

Integraciones de DevOps e infraestructura

* Admite la gestión de secretos utilizable con Kubernetes (sin soporte explícito de orquestación completa).

Soluciones PAM gratuitas

Algunos proveedores ofrecen soluciones PAM gratuitas, ideales para implementaciones a pequeña escala. Otros, como Devolutions Password Hub, también ofrecen planes empresariales de pago que incluyen funciones avanzadas como flujos de trabajo de aprobación e informes de cumplimiento.

Analizamos estas herramientas en función de su nivel de funcionalidad PAM. A continuación, presentamos algunas soluciones clave. Para más detalles, consulte nuestro artículo sobre soluciones PAM gratuitas .

PAM para el almacenamiento seguro de credenciales (herramientas basadas en bóveda):

- Devolutions Password Hub Free : Para aprovechar una bóveda en la nube con seguimiento de acceso, pero sin control de sesión.

- KeePassXC (con KeeAgent) : Para gestionar contraseñas locales y claves SSH.

PAM para herramientas de gestión dinámica de secretos:

- Vault de HashiCorp (Edición Comunitaria) : Para equipos de DevOps que gestionan secretos entre máquinas, credenciales dinámicas y flujos de trabajo de automatización.

Una identidad

La solución PAM de One Identity se basa en la familia de productos Safeguard, que abarca el almacenamiento seguro de credenciales, la grabación de sesiones, el análisis del comportamiento y el acceso justo a tiempo (JIT).

La plataforma está disponible en tres modelos de implementación: dispositivos de hardware locales, una opción SaaS híbrida (Safeguard On Demand) y una capa totalmente nativa de la nube (Cloud PAM Essentials).

Qué abarca la plataforma

Safeguard for Privileged Passwords gestiona el almacenamiento, la rotación y la recuperación automatizados de credenciales mediante flujos de trabajo de aprobación basados en roles. Safeguard for Privileged Sessions proporciona proxy de sesión, grabación y monitorización en tiempo real con contenido de sesión indexado para registros de auditoría consultables. Safeguard for Privileged Analytics añade análisis de comportamiento para detectar actividad anómala. La plataforma también se integra con One Identity Manager para organizaciones que desean una gobernanza unificada de identidades privilegiadas y no privilegiadas en un único marco.

Para las organizaciones que ya utilizan Active Directory de forma intensiva, las herramientas de puente AD de One Identity, que extienden la autenticación y autorización de AD a sistemas Unix, Linux y macOS, son una adición práctica que reduce la cantidad de silos de identidad separados que deben administrar.

Fortalezas

- La arquitectura basada en dispositivos no requiere componentes de terceros para su funcionalidad principal, lo que reduce los costos de mantenimiento en comparación con las plataformas que dependen de dependencias externas.

- El proxy de sesión mantiene las contraseñas reales alejadas de los usuarios finales durante toda la sesión; las credenciales nunca se exponen al administrador que se conecta.

Debilidades

- Históricamente, los módulos de gestión de sesiones y contraseñas eran productos independientes. Su integración puede generar complejidad en la configuración de clústeres y la resolución de problemas, especialmente en implementaciones de gran tamaño.

- La conmutación por error de alta disponibilidad entre dispositivos tarda tanto que los usuarios la describen como un problema operativo importante, en lugar de una transición sin problemas.

- La calidad del soporte es inconsistente; las preguntas básicas se resuelven razonablemente bien, pero los problemas técnicos y las integraciones complejas reciben respuestas más lentas y menos fiables. La gestión de activos basada en la web presenta deficiencias. 4

Más allá de la confianza

Utilizamos la consola de administración de BeyondT para probar cómo funcionan en la práctica las aprobaciones de acceso y las solicitudes de sesión. A continuación, destacaremos nuestra experiencia:

Descripción general del sistema y la interfaz:

Lista de cuentas privilegiadas a las que este usuario tiene permiso para acceder.

Puede iniciar una sesión con estos sistemas de destino utilizando sus herramientas existentes a través de Direct Connect o directamente desde la consola web de Password Safe.

- Los usuarios pueden iniciar sesiones directamente desde la bóveda, con las credenciales inyectadas automáticamente.

- Permite el acceso multiplataforma (Windows mediante RDP, Linux mediante SSH) desde una interfaz unificada.

- Estas sesiones pueden ser grabadas, supervisadas y finalizadas de acuerdo con la normativa vigente.

Según nuestra experiencia, dos casos de uso destacaron para BeyondTrust: el acceso remoto y el almacenamiento y la gestión de credenciales .

Acceso remoto (acceso remoto privilegiado):

El acceso remoto privilegiado de BeyondTrust está diseñado para brindar a administradores y proveedores acceso controlado a áreas restringidas de su red. Imagínelo como un servidor remoto seguro donde puede otorgar acceso bajo demanda o requerir aprobación previa, lo cual resulta conveniente para contratistas externos. También incluye herramientas de grabación y reproducción de sesiones para auditoría y cumplimiento normativo.

Solicitud de acceso al sistema WS20:

En esta vista, solicitamos acceso al sistema WS20 . La consola permite configurar la fecha de inicio, el período de acceso y la duración , así como elegir si se desea recuperar una contraseña o iniciar una sesión RDP directamente. Esta flexibilidad forma parte del control de acceso granular de BeyondTrust, que permite definir quién obtiene acceso, cuándo y durante cuánto tiempo.

En este caso, el sistema requería aprobación manual antes de iniciar la sesión RDP. Las sesiones anteriores en otros sistemas se aprobaban automáticamente porque el usuario estaba marcado como de confianza.

Esto demuestra la capacidad de BeyondTrust para aplicar políticas de acceso dinámicas basadas en el tipo de sistema, el nivel de confianza o las condiciones de riesgo.

También puedes vincular las solicitudes de acceso a un sistema de gestión de incidencias (como ServiceNow) y especificar un número de incidencia para su seguimiento. La consola te permite configurar duraciones de acceso justo a tiempo (JIT), como 2 horas, lo que garantiza que las credenciales privilegiadas no permanezcan activas más tiempo del necesario. Una vez aprobada, la sesión se puede iniciar de inmediato, junto con todas las acciones relacionadas.

Para obtener más información, puede consultar la documentación de auditoría JIT .

En general, la consola de administración ofrece una visibilidad clara y una aplicación rigurosa de las políticas, aunque la configuración inicial puede resultar compleja. Sin embargo, una vez configurado, el flujo de trabajo proporciona un proceso controlado y auditable para gestionar las sesiones privilegiadas y la recuperación de credenciales.

Almacenamiento y gestión de credenciales (Password Safe):

La función Password Safe de BeyondTrust gestiona las credenciales de las cuentas de servicio, los inicios de sesión de aplicaciones locales y las contraseñas de administrador. La opción Contraseñas de equipo resulta útil cuando se necesita compartir credenciales sin una automatización completa.

Este enfoque implica una mayor automatización en comparación con los enfoques de otros proveedores (ManageEngine o Delinea), que ofrecen experiencias de incorporación manual más fluidas.

Los miembros del equipo pueden crear una estructura de carpetas para gestionar las contraseñas del equipo.

Integración e incorporación:

Puedes integrar BeyondTrust con sistemas de gestión de incidencias y ITSM como ServiceNow , pero la mayoría de los equipos comienzan realizando tareas manualmente antes de automatizar las aprobaciones. La integración es potente, pero requiere esfuerzo para lograr un buen resultado. BeyondTrust depende de la asistencia del proveedor para su configuración y expansión.

Desafíos de la automatización y la rotación de contraseñas:

La automatización de contraseñas de BeyondTrust es potente, pero requiere precaución al principio. Los servicios pueden bloquearse si las credenciales almacenadas en caché no se actualizan antes de la rotación. Comience por incorporar las cuentas de administrador integradas e implemente la automatización gradualmente. Además, si su Active Directory tiene reglas especiales de antigüedad o complejidad de contraseñas, asegúrese de que las políticas de BeyondTrust coincidan para evitar fallos en la rotación.

CyberArk, Delinea y ManageEngine se enfrentan a desafíos similares.

Fortalezas

- Control de acceso granular: Flujos de trabajo de aprobación detallados para administradores internos y terceros.

- Auditoría de sesiones robusta: grabación, monitorización y reproducción fiables de las sesiones.

- Fuerte integración con ITSM: La profunda integración con ServiceNow y otros sistemas de gestión de incidencias permite realizar solicitudes de acceso directamente desde las incidencias o los tickets de cambio.

- Acceso con un solo clic: Agiliza el proceso de pago con contraseña y el inicio de sesión sin necesidad de repetir todos los flujos de trabajo de aprobación.

- Extracción de datos en múltiples sistemas y saltos mediante scripts: Permite el inicio simultáneo de sesiones y comandos posteriores al inicio de sesión en sistemas vinculados.

- Integración para desarrolladores: la compatibilidad con la API REST y GitHub Actions amplía las capacidades de PAM a los flujos de trabajo de DevOps.

Debilidades

- Sobrecarga de rendimiento: El inicio de la sesión y la autenticación pueden resultar lentos, lo que añade varios minutos a las tareas.

- Configuración de tiempo de espera corto: La reautenticación frecuente interrumpe los flujos de trabajo.

- Fricción en la incorporación manual: El diseño que prioriza la automatización hace que la configuración manual sea más engorrosa.

- Dependencia del proveedor: La configuración y el escalado a menudo requieren soporte directo del proveedor.

- Rendimiento inconsistente del sistema operativo: en muchos casos, las implementaciones de Windows funcionan con mayor fluidez que las de Linux.

CyberArk

CyberArk es una empresa adquirida por Palo Alto Networks. Se trata de un sistema de gestión de contraseñas empresariales. Cualquier sistema que utilice secretos mediante la gestión de la configuración, como Ansible, debería almacenar esos secretos en dicho sistema. Es probable que puedas usar módulos de Ansible para interactuar con CyberArk.

CyberArk ofrece un sistema PAM empresarial. Está diseñado para grandes empresas con entornos híbridos, personal técnico y requisitos de cumplimiento que exigen una gestión integral. Para equipos más pequeños o menos regulados, resulta demasiado complejo en comparación con herramientas PAM o de gestión de secretos más sencillas.

A continuación, analizaremos sus fortalezas y debilidades basándonos en la experiencia de los administradores compartida en Reddit. Además, aquí encontrarán un tutorial completo de administración de CyberArk .

Plano de control para identidades entre fuentes:

Muchas herramientas de IAM requieren replicar o sincronizar usuarios entre sistemas; sin embargo, el Directorio Adaptativo de CyberArk funciona como un metadirectorio . Integra usuarios de Active Directory, LDAP y la nube en una única vista de administración, sin necesidad de copiar usuarios externos a la nube.

Puedes ver y administrar todos los usuarios (de AD, LDAP, proveedores de identidad federados o el directorio nativo de CyberArk) en un solo lugar:

El portal de administración es donde gestionará su Servicio de Identidad y realizará cualquier personalización que desee para la gestión de identidades.

Gestión y rotación de credenciales:

La suite Privileged Account Security (PAS) de CyberArk se centra en Enterprise Password Vault (EPV) , que almacena y rota las credenciales de servidores, bases de datos y dispositivos de red. Las contraseñas y las claves SSH se pueden rotar automáticamente según la política o el uso.

Los administradores pueden establecer periodos de espera, flujos de trabajo de aprobación y conciliación automática si las credenciales se desincronizan. En entornos Linux, CyberArk puede rotar las contraseñas e integrarse con cuentas de Active Directory mediante la sincronización LDAP , lo que reduce la exposición a credenciales estáticas. Esta funcionalidad es especialmente valiosa en entornos con muchos servidores (más de 500), donde la gestión manual de contraseñas resulta inviable.

Gestión y auditoría de sesiones:

CyberArk permite conectarse a los servidores directamente desde la bóveda sin necesidad de ver ni escribir la contraseña. Todas las actividades realizadas durante esas sesiones pueden grabarse y registrarse con fines de auditoría y cumplimiento normativo .

Sin embargo, conectarse a los sistemas mediante CyberArk es más lento que usar las herramientas SSH o RDP estándar, especialmente en entornos Linux. Algunos administradores también señalan que solo pueden abrir una sesión a la vez, lo que puede ralentizar las operaciones diarias. 5

Seguridad profunda basada en políticas y con gran nivel de detalle:

Las políticas pueden aplicarse a roles, dispositivos, aplicaciones, puntos finales e incluso flujos de autenticación . Cada política es modular, lo que permite controlar un aspecto específico (como el acceso a aplicaciones, el autoservicio del usuario o las restricciones de los puntos finales). La jerarquía de políticas permite gestionar de forma predecible las reglas conflictivas o superpuestas (prioridad descendente).

Integración con DevOps y automatización

CyberArk proporciona API y SDK para la integración con herramientas de gestión de configuración y CI/CD como Ansible , Terraform y Jenkins . Sin embargo,:

- Algunos equipos han logrado importar credenciales a Ansible utilizando módulos de CyberArk.

- Otros informan de una asistencia deficiente por parte del proveedor o de dificultades para probar las integraciones, especialmente en los flujos de trabajo automatizados:

Experiencia en implementación y administración:

Implementar CyberArk no es tan sencillo como conectar y usar. La implementación completa puede llevar meses y requiere experiencia especializada. La configuración incorrecta es un problema recurrente en los comentarios de los usuarios; muchas instalaciones dejan funciones clave deshabilitadas simplemente porque los equipos no pueden probarlas ni validarlas.

Sin embargo, cuando se implementa correctamente, CyberArk proporciona un control sólido, capacidad de auditoría y escalabilidad. 6

Fortalezas

- Plataforma PAM integral: Cobertura de todo el ciclo de vida: almacenamiento de credenciales, rotación, control de sesiones y auditoría.

- Controles de seguridad robustos: las credenciales nunca llegan a los puntos finales; admite acceso granular y aprobaciones en varios pasos.

- Registro de auditoría empresarial: la grabación de sesiones, el registro de pulsaciones de teclas y las transcripciones con capacidad de búsqueda cumplen con estrictos estándares de cumplimiento.

- Fuerte integración con AD: se sincroniza con Active Directory y automatiza la conciliación de contraseñas.

- Escalabilidad: Diseñado para entornos grandes, complejos y multidominio.

- Ecosistema de integración: API, SDK y módulos para sistemas CI/CD, ITSM y SIEM.

Debilidades

- Despliegue complejo: Requiere conocimientos especializados; el despliegue típico puede tardar meses.

- Retraso en el rendimiento: El inicio de la sesión (especialmente SSH) puede tardar entre 15 y 30 segundos o más.

- Experiencia limitada con Linux: el cliente PSM y el control de sesión son menos fluidos que en Windows.

- Variabilidad en el soporte del proveedor: La capacidad de respuesta del soporte y la orientación para la integración pueden ser inconsistentes.

- Excesivo para equipos pequeños: Las organizaciones más pequeñas pueden encontrar la plataforma demasiado pesada y costosa para su envergadura.

ManageEngine PAM360

ManageEngine PAM360 es una solución rentable de gestión de acceso privilegiado (PAM) para organizaciones pequeñas y medianas que necesitan las funciones básicas de PAM sin los elevados costes de herramientas como CyberArk o BeyondTrust. La licencia del producto se basa en el número de administradores, no en el número de activos.

Ofrece funciones de gestión de acceso privilegiado (PAM, por sus siglas en inglés), como el almacenamiento seguro de contraseñas, la monitorización de sesiones y el control de acceso, pero su interfaz y la calidad de su integración pueden ser menos refinadas que las de soluciones más caras.

Además, en comparación con muchos de los principales proveedores de gestión de acceso privilegiado, ManageEngine ofrece PAM360 únicamente como software local. ManageEngine PAM3602 no es compatible con entornos nativos de la nube, sistemas de contenedores de datos como Kubernetes ni Linux.

Las características básicas incluidas son:

- Almacenamiento y rotación de contraseñas : Protege las contraseñas y se integra con Active Directory y LDAP para la gestión de credenciales.

- Supervisión y grabación de sesiones : Supervisa la actividad del usuario mediante el seguimiento y la grabación de sesiones.

- Flujos de trabajo de aprobación : Utilice sistemas de emisión de tickets y aprobación para controlar el acceso a las cuentas privilegiadas.

- Informes de cumplimiento automatizados : Proporciona informes predefinidos para ayudar con el cumplimiento normativo (por ejemplo, PCI DSS, HIPAA).

- Integración con ITSM/DevOps : Funciona con herramientas como ServiceNow , Ansible y Jenkins para el acceso automatizado .

Características que faltan en comparación con competidores como BeyondTrust:

- Gestión de sesiones : Si bien PAM360 admite la grabación de sesiones, carece de la monitorización de sesiones en directo , los controles de reproducción de sesiones y la detección de amenazas en tiempo real que ofrece BeyondTrust.

- Compatibilidad integral con la nube : BeyondTrust ofrece funciones PAM robustas y nativas de la nube, incluidas capacidades de Cloud Access Security Broker (CASB) , que PAM360 no ofrece.

- Informes y análisis empresariales : BeyondTrust proporciona informes de cumplimiento y actividad más detallados y personalizables, junto con análisis del comportamiento del usuario .

Fortalezas

- Solución PAM rentable : Proporciona funciones PAM esenciales a un coste inferior al de sus competidores de gama alta.

- Funcionalidades completas : Incluye almacenamiento seguro de credenciales, grabación de sesiones y flujos de trabajo de aprobación.

- Sólida integración con directorios : Se integra perfectamente con Active Directory y LDAP para una gestión de cuentas sin interrupciones.

- Soporte para DevOps e ITSM : Trabaja con Ansible , Jenkins y ServiceNow para su integración en flujos de trabajo de automatización y gestión de incidentes.

- Flexibilidad en las licencias : Las licencias se basan en administradores , no en activos, lo que las hace rentables para equipos pequeños.

Debilidades

- Interfaz poco práctica : anticuada y menos intuitiva que la de la competencia.

- Limitaciones de la API : La API está mal documentada , lo que dificulta la automatización y la integración.

- Reproducción lenta de la sesión : La reproducción de la sesión puede ser lenta , especialmente durante los períodos de mayor uso.

- Problemas con la versión en la nube : La versión alojada en la nube presenta problemas de rendimiento y posibles problemas de seguridad.

- Soporte inconsistente : La calidad del soporte puede ser lenta , especialmente para problemas técnicos o integraciones complejas.

StrongDM

Arquitectura DM robusta 7

StrongDM es notablemente más intuitivo y fácil de integrar en comparación con CyberArk, mientras que BeyondTrust se sitúa en un punto intermedio.

Las tareas administrativas son sencillas y el soporte del proveedor suele cumplir con los niveles de servicio esperados. La comunicación sobre actualizaciones, nuevas funciones y vulnerabilidades de seguridad es constante y transparente.

Sin embargo, la escalabilidad se vuelve más compleja en implementaciones de mayor tamaño, especialmente para organizaciones que administran miles de puntos finales o entornos multinube complejos, donde la aplicación centralizada de políticas y la supervisión del rendimiento requieren configuración y supervisión adicionales.

A continuación se destacan algunas de las tecnologías compatibles con StrongDM:

Fuente: StrongDM 8

Fortalezas

- Arquitectura sin agentes basada en proxy: a diferencia de CyberArk o BeyondTrust, StrongDM no requiere agentes en los sistemas de destino. Su modelo de proxy conecta a los usuarios directamente a través de las herramientas existentes (CLI, RDP, SSH) manteniendo una visibilidad de auditoría completa.

- Ideal para desarrolladores y equipos DevOps: StrongDM está diseñado para equipos que priorizan la automatización, ofreciendo API, herramientas de línea de comandos y SDK para integrar el control de acceso en las canalizaciones de CI/CD sin la complejidad de las implementaciones PAM tradicionales.

Debilidades

- Dependencia de la API: Se requiere conectividad continua a la API de StrongDM para acceder a los recursos gestionados, lo que puede generar problemas de fiabilidad en entornos restringidos o sin conexión.

- Sin gestión nativa de identidades de máquina: Carece de capacidades integradas para gestionar cuentas no humanas o de servicio, lo que limita su alcance de automatización para la autenticación de máquina a máquina.

- Arquitectura sin decretos limitada: aunque admite el acceso efímero, StrongDM todavía se alinea con los modelos de credenciales tradicionales en algunos casos, dependiendo de contraseñas almacenadas, claves SSH y bóvedas de secretos.

- Sin flujos de trabajo nativos en la consola de la nube: Todavía no admite la integración directa con las consolas de los proveedores de la nube (por ejemplo, AWS, Azure, GCP) para los flujos de trabajo de acceso; los administradores deben aprovisionar y rotar manualmente las claves de acceso a la nube.

Wallix

Ideal para organizaciones que buscan asegurar el acceso privilegiado en infraestructuras de TI tradicionales e híbridas .

Si bien muchas plataformas PAM hacen hincapié en DevOps y las integraciones nativas de la nube, WALLIX mantiene un enfoque centrado en la seguridad y la infraestructura. Se enfoca en la gestión de sesiones privilegiadas, el almacenamiento seguro de credenciales y la visibilidad, en lugar de la automatización completa o la orquestación de CI/CD.

WALLIX Bastion se puede implementar localmente o en la nube (AWS, Azure, GCP), pero carece de soporte nativo para plataformas de orquestación de contenedores como Kubernetes o para canalizaciones modernas de gestión de secretos.

Fortalezas

- Implementación sin agentes: WALLIX utiliza un enfoque sin agentes, lo que reduce la complejidad de la implementación y minimiza los gastos de mantenimiento en comparación con los sistemas PAM basados en agentes.

- Gestión de sesiones avanzada: Ofrece grabación, monitorización en tiempo real y reproducción de sesiones. Los administradores pueden supervisar o finalizar las sesiones en tiempo real para garantizar el cumplimiento de las políticas.

- Auditoría preparada para el cumplimiento normativo: Diseñada teniendo en cuenta las normas de cumplimiento, incluidas el RGPD, la ISO 27001 y la NIS2.

Debilidades

- Soporte limitado para la nube y los contenedores: carece de integraciones nativas para Kubernetes, Docker y las principales plataformas en la nube (AWS, Azure, GCP).

- Integración limitada de API y DevOps: En comparación con herramientas como CyberArk o StrongDM, WALLIX ofrece menos capacidades de automatización y API.

- Menor soporte para el ecosistema: WALLIX tiene menos integraciones de terceros y un ecosistema de socios más pequeño en comparación con los principales proveedores como BeyondTrust, CyberArk u Okta.

Acceso privilegiado de Okta (ASA)

Okta ASA es ideal para organizaciones nativas de la nube que necesitan acceso SSH/RDP seguro y basado en identidades en entornos multinube. La plataforma se integra directamente con el ecosistema de gestión de identidades y accesos (IAM) de Okta, lo que permite un control y una visibilidad centralizados.

Sin embargo, carece de la amplitud completa de PAM (como el almacenamiento seguro de credenciales, la reproducción de sesiones y el acceso a bases de datos), por lo que las empresas que busquen una plataforma completa de acceso privilegiado probablemente necesitarán combinarla con una herramienta PAM tradicional como BeyondTrust o CyberArk.

Fortalezas

- Arquitectura nativa de la nube: ideal para infraestructuras híbridas y multinube, compatible con AWS, Azure, GCP y entornos locales sin necesidad de agentes ni túneles de red complejos.

- Credenciales efímeras: en lugar de almacenar contraseñas estáticas o claves SSH, emite credenciales de corta duración por sesión , lo que reduce la proliferación de credenciales y minimiza la superficie de ataque.

- Integración profunda con Okta: se integra de forma nativa con Okta Identity Cloud, heredando su autenticación multifactor (MFA), inicio de sesión único (SSO) y políticas.

Debilidades

- Alcance limitado: No gestiona de forma nativa el acceso privilegiado a bases de datos, aplicaciones web, clústeres de Kubernetes, consolas en la nube (como la consola de administración de AWS o el portal de Azure) ni dispositivos de red.

- Sin bóveda central de credenciales: Dado que utiliza certificados efímeros, carece de una bóveda tradicional de contraseñas o secretos .

Keeper PAM (Seguridad Keeper)

Keeper PAM es una solución de gestión de acceso privilegiado basada en la nube, rentable y fácil de administrar, para equipos pequeños y medianos que necesitan almacenamiento seguro de credenciales, control de sesiones y gestión centralizada de usuarios sin la complejidad de una implementación compleja.

La solución se basa en la plataforma de gestión de contraseñas de larga trayectoria de Keeper, ampliándola con controles de acceso basados en roles (RBAC), auditoría y gestión de secretos para equipos de TI y DevOps.

Probamos Keeper PAM , centrándonos principalmente en la gestión de sesiones RDP. A continuación, compartimos nuestra experiencia con Keeper PAM:

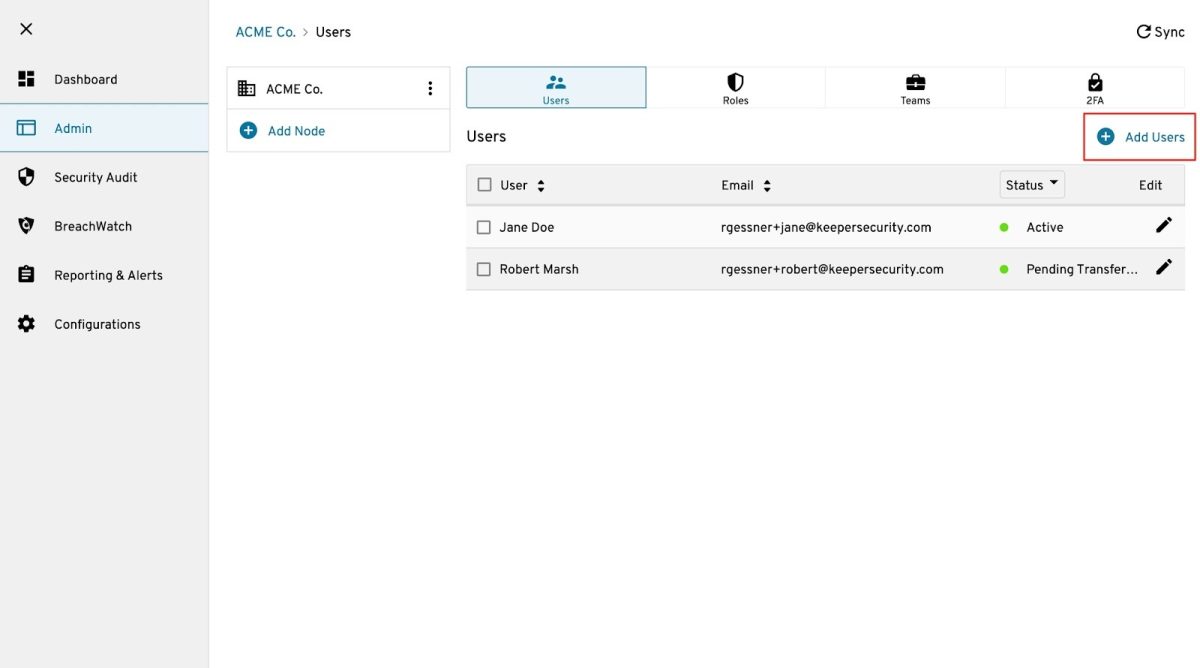

Descripción general de la consola de administración:

Al iniciar sesión en la consola de administración , se encontrará con un panel de control limpio que proporciona una visión general de alto nivel de la actividad del usuario, la postura de seguridad y el estado del sistema.

El panel de control ofrece supervisión de lo siguiente:

- Principales eventos y enlace a la cronología.

- Puntuación general de la auditoría de seguridad

- Puntuación general de BreachWatch

- Resumen del estado del usuario

La pestaña Administración es donde se gestionan la mayoría de las tareas de configuración e implementación de usuarios. Desde aquí, los administradores pueden gestionar nodos, usuarios, roles, equipos y la configuración de autenticación de dos factores (2FA) , lo que proporciona un control centralizado sobre las políticas de acceso y la estructura organizativa.

Controles de acceso basados en roles :

Keeper PAM incluye controles de acceso basados en roles (RBAC) que permiten a los administradores definir políticas de aplicación en función de las responsabilidades laborales de cada usuario y delegar permisos administrativos específicos cuando sea necesario.

Estas políticas de cumplimiento abarcan una amplia gama de categorías de configuración, entre las que se incluyen:

- Configuración de inicio de sesión

- Autenticación de dos factores (2FA)

- Restricción de plataforma

- Características de la bóveda

- Tipos de registros

- Compartir y subir archivos

- KeeperFill

- Configuraciones de la cuenta

- Lista de direcciones IP permitidas

- Gestor de secretos del guardián

- Cuenta de transferencia

Configuración de políticas de cumplimiento para roles:

Para configurar las políticas de aplicación, vaya a Administración, Roles , seleccione un rol y haga clic en Políticas de aplicación. Aparecerá un cuadro de diálogo de configuración que le permitirá aplicar reglas específicas. Una vez definidas las políticas, haga clic en Listo para finalizarlas y aplicarlas a todos los usuarios asignados a ese rol.

Implementación de Keeper:

Los clientes empresariales pueden añadir usuarios mediante invitaciones manuales , importaciones masivas o métodos de aprovisionamiento, según las necesidades de su organización.

Para el aprovisionamiento manual de usuarios , puede invitar a los usuarios individualmente accediendo a Agregar usuarios , seleccionando el nodo deseado e introduciendo el nombre completo y la dirección de correo electrónico del usuario.

Además, para la importación masiva de usuarios: en implementaciones de mayor tamaño, los administradores pueden importar usuarios desde un archivo CSV , enviando automáticamente invitaciones de configuración a cada usuario. Una vez que se agregan los usuarios, Keeper envía automáticamente una invitación por correo electrónico para que configuren su cuenta y completen el proceso de incorporación.

Planes de los equipos de porteros

Para equipos, ofrece un módulo que permite a los usuarios compartir registros y carpetas dentro de sus bóvedas con grupos lógicos de personas. Para ello, es necesario configurar las restricciones del equipo (editar, ver y compartir contraseñas) y agregar usuarios individuales al equipo.

Para crear un equipo, seleccione el nodo con el que desea asociarlo, introduzca el nombre del equipo y haga clic en Agregar equipo :

Una vez creado, puede configurar restricciones a nivel de equipo , como por ejemplo:

- Deshabilitar el uso compartido de registros

- Prevención de la edición de registros

- Aplicación de una pantalla de privacidad para datos sensibles

Es importante tener en cuenta que Keeper implementa políticas de privilegios mínimos, por lo que cuando un usuario pertenece a varios roles o equipos, su política de red es la más restrictiva o la que otorga menos privilegios.

Empresa Guardiana

Si bien nuestras pruebas se centraron en Keeper para equipos más pequeños, la edición Keeper Enterprise amplía estas capacidades con funciones adicionales de cumplimiento normativo y compatibilidad con múltiples plataformas.

Proporciona análisis de riesgos de nivel empresarial :

Ofrece Keeper, que cuenta con las certificaciones SOC 2, ISO 27001 y FedRAMP. Consulte su panel de puntuación de auditoría de seguridad:

Keeper Enterprise también ofrece acceso multiplataforma , brindando funcionalidad completa en Windows, Mac, Linux, iOS, Android y los principales navegadores web (Chrome, Edge, Firefox, Safari). Puede aplicar restricciones de plataforma, por ejemplo, limitando el acceso a entornos de sistema operativo específicos o deshabilitando los inicios de sesión basados en navegador para usuarios con altos requisitos de seguridad.

Fortalezas

- Implementación y actualizaciones sin interrupciones: Keeper ofrece una implementación totalmente nativa en la nube con actualizaciones automáticas de la bóveda y del cliente, lo que reduce los costos de mantenimiento para los administradores.

- Arquitectura sin agente: No requiere la instalación de ningún agente local.

- Amplia compatibilidad con plugins y SDK: Keeper proporciona plugins y API que permiten la integración con herramientas de CI/CD, canalizaciones de DevOps y plataformas de identidad.

Debilidades

- Estabilidad limitada en el escritorio: Algunas funciones (por ejemplo, RDP y conexiones de túnel) funcionan de forma inconsistente en las aplicaciones de escritorio en comparación con la interfaz web.

- Cobertura restringida: se centra principalmente en la gestión de credenciales y el almacenamiento de secretos, pero carece de capacidades PAM más amplias, como el acceso JIT dinámico o el proxy de sesión completa.

SailPoint (Módulo PAM)

El módulo de gestión de cuentas privilegiadas (PAM) de SailPoint amplía sus capacidades principales de gobernanza y administración de identidades (IGA) para abarcar las cuentas privilegiadas.

Ideal para grandes empresas que ya han invertido en el ecosistema de SailPoint y que necesitan una gestión centralizada de identidades, informes de cumplimiento y certificaciones de acceso vinculadas directamente al acceso privilegiado.

Fortalezas

- Integración integral de la gobernanza: conecta de forma nativa los datos de PAM con la gobernanza de identidades, lo que permite una visibilidad completa de las cuentas privilegiadas en todos los sistemas.

- Recertificación de acceso: Automatiza las revisiones de acceso y la elaboración de informes de cumplimiento para cuentas privilegiadas.

Debilidades

- Licencias costosas: Son caras en comparación con los proveedores de PAM especializados, especialmente para las organizaciones que no utilizan SailPoint IdentityIQ.

- Capacidad limitada de gestión de acceso privilegiado (PAM): Carece de las funciones de grabación profunda de sesiones, almacenamiento seguro de credenciales o acceso justo a tiempo (JIT) que se encuentran en plataformas como CyberArk.

Capacidades de cumplimiento y presentación de informes

Los proveedores que hemos seleccionado ofrecen informes preconfigurados y mapeos a los principales marcos regulatorios. Normativas como PCI DSS, ISO 27001 y HIPAA exigen controles estrictos sobre el acceso privilegiado para garantizar la rendición de cuentas y la protección de datos.

La mayoría de las plataformas PAM líderes, incluidas BeyondTrust , CyberArk, Delinea Secret Server, ManageEngine PAM360, Okta y Keeper Security , ofrecen plantillas de informes y asignaciones de políticas integradas que se ajustan a estos marcos. Por ejemplo, puede consultar la funcionalidad de informes de cumplimiento de WALLIX aquí. 9

Para algunos proveedores, como StrongDM, WALLIX y SailPoint , no pudimos encontrar información pública detallada que confirmara los informes de cumplimiento predefinidos.

Consideraciones para la implementación de PAM en el mundo real

¿Puede PAM gestionar sistemas heterogéneos (por ejemplo, cortafuegos, conmutadores, enrutadores, servidores Linux, servidores fuera de dominio, bases de datos SQL)?

Sí, la mayoría de los sistemas PAM pueden administrar una amplia variedad de sistemas, incluidos firewalls, enrutadores, conmutadores, servidores Linux, servidores fuera del dominio, bases de datos SQL y otra infraestructura crítica. Sin embargo, el nivel de integración puede variar:

- Existen conectores preconfigurados para los sistemas empresariales más comunes (Windows, Linux, Active Directory, dispositivos de red, bases de datos), pero a menudo se necesitan integraciones personalizadas para sistemas especializados o heredados.

- Algunas plataformas PAM, como CyberArk y BeyondTrust , ofrecen mercados con integraciones predefinidas o conectores API para ampliar su alcance a sistemas más especializados.

- Si no se dispone de un conector directo, se pueden crear integraciones basadas en API , lo que permite a los sistemas PAM gestionar y rotar las credenciales de los dispositivos que exponen el acceso mediante línea de comandos o API REST.

¿Qué tan bien se integran los sistemas PAM con las API y los servicios? ¿Puede un sistema PAM reemplazar el uso de secretos y certificados en tareas o scripts programados?

Los sistemas PAM pueden integrarse con API y servicios para gestionar secretos, certificados y credenciales para tareas o scripts programados. La mayoría de los sistemas PAM de nivel empresarial (por ejemplo, CyberArk , Delinea , ManageEngine ) admiten integraciones con herramientas DevOps como Ansible , Jenkins y Terraform , así como llamadas a API para automatizar la recuperación de credenciales para aplicaciones, scripts o servicios.

- Recuperación de credenciales desde una bóveda : Para tareas programadas , scripts y procesos de automatización , los sistemas PAM mencionados proporcionan API REST y herramientas de gestión de secretos para recuperar contraseñas o certificados de forma dinámica.

- Sustitución de secretos en scripts : los sistemas PAM pueden sustituir las credenciales codificadas almacenando los secretos en una bóveda y haciendo referencia a ellos mediante programación según sea necesario .

Sin embargo, los sistemas PAM suelen requerir una configuración y pruebas importantes para reemplazar por completo la gestión manual de secretos mediante scripts o tareas programadas . Es probable que se requiera cierto trabajo de integración para que todo funcione correctamente.

¿Se elimina todo el acceso de administrador a los sistemas incluidos en el ámbito de aplicación una vez que se ha incorporado PAM?

Esto varía según la organización y la estrategia específica de implementación de PAM. Si bien el objetivo de cualquier implementación de PAM es eliminar el acceso administrativo permanente (para reducir el riesgo de acceso no autorizado), muchos sistemas aún mantienen cuentas de emergencia para acceso de emergencia en caso de falla de PAM o incidentes críticos.

- Cuentas de acceso de emergencia : Cuentas que proporcionan acceso directo a los sistemas cuando PAM no está disponible. Por lo general, estas cuentas deben gestionarse y almacenarse de forma segura (por ejemplo, mediante tarjetas inteligentes o módulos de seguridad de hardware).

- Enfoques PAM JIT: Algunas herramientas PAM ofrecen acceso Just-in-Time (JIT), lo que significa que los privilegios se otorgan solo cuando es necesario y se revocan una vez que la tarea se ha completado, lo que reduce la necesidad de un acceso administrativo persistente.

- Recomendaciones: No se recomienda eliminar todo el acceso de inmediato, ya que los mecanismos de conmutación por error (como las cuentas de emergencia) deben probarse y estar listos para usarse en caso necesario.

Capacidades básicas de los proveedores de PAM

Todas las soluciones PAM analizadas incluyen las funciones PAM principales. Estas incluyen:

- Controles de acceso basados en la identidad: Integración con directorios empresariales como Active Directory, LDAP o plataformas SSO para centralizar la autenticación de usuarios y la aplicación de las políticas de acceso.

- Autenticación multifactor (MFA) e inicio de sesión único (SSO): Compatibilidad integrada con MFA y SSO para reforzar la autenticación y simplificar el acceso de los usuarios a través de los sistemas.

- Almacenamiento seguro de credenciales privilegiadas: Almacenamiento seguro y cifrado para contraseñas de cuentas privilegiadas, claves SSH y secretos de API.

- Grabación y supervisión de sesiones: Visibilidad total de la actividad privilegiada, con la posibilidad de grabar, auditar y reproducir sesiones administrativas para el cumplimiento normativo y el análisis forense.

- Flujos de trabajo de solicitud y aprobación de acceso: Acceso basado en solicitudes con mecanismos de aprobación.

Principales novedades del mercado

Desde la última actualización de la mayoría de los artículos comparativos, se han producido tres cambios significativos en el mercado de PAM.

Palo Alto Networks completó la adquisición de CyberArk por 25 mil millones de dólares en 2026. CyberArk continúa operando como un producto independiente, y su integración con las plataformas Cortex y Strata de Palo Alto está en curso. Se ha informado a los clientes actuales que no se prevén interrupciones en el servicio.

Delinea anunció un acuerdo definitivo para adquirir StrongDM, y se espera que la operación se cierre en el primer trimestre de 2026. Esta fusión se centra en entornos DevOps e impulsados por IA, combinando la amplia experiencia de Delinea en PAM con la autorización en tiempo de ejecución justo a tiempo de StrongDM. 10

Integraciones de DevOps e infraestructura

Los entornos abarcan infraestructuras locales, híbridas y multinube, con acceso privilegiado que se extiende a puntos finales, servidores, plataformas SaaS y contenedores. Una solución PAM eficaz debe detectar todas las identidades privilegiadas, no solo las cuentas de administrador, incluyendo cuentas de servicio, claves API e identidades de máquina, elementos esenciales para los flujos de trabajo de CI/CD, contenedores, Kubernetes y Terraform.

Capacidades de cumplimiento y presentación de informes

PCI DSS, ISO 27001 y HIPAA exigen controles estrictos sobre el acceso privilegiado para garantizar la rendición de cuentas y la protección de datos. BeyondTrust, CyberArk, ManageEngine PAM360, Okta y Keeper Security ofrecen plantillas de informes y asignaciones de políticas integradas que se ajustan a estos marcos. En el caso de StrongDM, WALLIX y SailPoint, no se disponía de información pública detallada sobre los informes de cumplimiento predefinidos al momento de redactar este informe; verifique la información directamente con cada proveedor.

Preguntas frecuentes

Los gestores de contraseñas almacenan y administran las contraseñas de los usuarios individuales, mientras que las soluciones PAM proporcionan un control a nivel empresarial sobre las cuentas privilegiadas, incluyendo la monitorización de sesiones, la aprobación de accesos, la rotación automatizada de credenciales y la generación de informes de cumplimiento. Las herramientas PAM gestionan no solo las contraseñas, sino también las cuentas de servicio, las claves API, las claves SSH y las identidades de las máquinas en toda la infraestructura.

Sí, cumplen funciones diferentes. Los usuarios finales pueden seguir utilizando gestores de contraseñas para sus credenciales de trabajo personales, mientras que las soluciones PAM gestionan las cuentas privilegiadas utilizadas por los administradores, las cuentas de servicio y los procesos automatizados. Muchas organizaciones utilizan ambas simultáneamente: PAM para el acceso a la infraestructura y gestores de contraseñas para las credenciales de las aplicaciones de uso diario.

Los plazos de implementación varían considerablemente según el proveedor y la complejidad de la organización. Las soluciones ligeras como Keeper o ManageEngine pueden implementarse en cuestión de semanas para el almacenamiento básico de credenciales. Las plataformas empresariales como CyberArk o BeyondTrust suelen requerir de 3 a 6 meses para su implementación completa, incluyendo la configuración de políticas, la incorporación del sistema y la integración con las herramientas existentes. Comience con los sistemas de alto riesgo y amplíe gradualmente.

Sé el primero en comentar

Tu dirección de correo electrónico no será publicada. Todos los campos son obligatorios.