Los componentes de software RMM mantienen los dispositivos empresariales seguros y eficientes, gracias a funciones como la gestión de parches.

Evaluamos el rendimiento de las tres principales plataformas RMM (NinjaOne, ManageEngine y Acronis) implementándolas en siete servidores distribuidos en seis regiones de AWS. Analizamos cómo gestionan la implementación y la monitorización de agentes desde cero.

Resumen comparativo de RMM

Despliegue de agentes

- Ganador: NinjaOne : Instalación en menos de 2 segundos en Windows y Linux con URL copiables y tokens preautorizados. No requirió pasos manuales.

- ManageEngine : Instalación en Windows en 20 segundos con CAPTCHA y un asistente. La ejecución en Linux tardó 5 segundos, pero las URL con sesión bloqueada requirieron transferencias SCP manuales, lo que añadió entre 5 y 10 minutos por servidor.

- Acronis : Falló la implementación en Linux: entre 15 y 20 minutos con un instalador de 1 GB, dependencias faltantes, uso de CPU de un solo hilo (100 % en un núcleo) y mensajes de error crípticos que requieren solución de problemas manual.

Panel de control y monitorización

- Ganador: El sistema de monitorización NinjaOne se iniciaba automáticamente, mostrando métricas en tiempo real en una página completa. Entre sus características únicas se incluían puertos abiertos con nombres de procesos e iconos claros específicos del sistema operativo para una identificación instantánea.

- ManageEngine igualó la visibilidad de las métricas, pero dividió los controles de servicio entre la pestaña Sistema (solo lectura) y el Administrador del sistema (con todas las funciones). Ofrecía un chat independiente con archivos adjuntos que funciona sin sesiones remotas activas.

- Acronis requiere la aplicación manual de un plan de monitorización antes de mostrar cualquier métrica, con un diseño de panel derecho comprimido. Incluye una biblioteca de software integrada, alertas de seguridad procesables, seguimiento GPS y copia de seguridad/recuperación ante desastres integrada.

Lagunas críticas

- Comentarios sobre la instalación : Todas las plataformas fallaron. NinjaOne y ManageEngine no proporcionaron ninguna confirmación de finalización, por lo que fue necesario consultar el panel de control para verificar que el proceso se hubiera realizado correctamente.

- Implementación en Linux : Acronis era inutilizable en producción: las instalaciones tardaban entre 15 y 20 minutos, requerían la resolución de problemas de dependencias y el procesamiento de un solo hilo.

- Seguridad de red : Solo NinjaOne mostraba los puertos abiertos con los nombres de los procesos asociados, una característica de seguridad ausente en ambos competidores.

Consulte nuestro análisis comparativo de soluciones de monitorización y gestión remota.

Precios

* Seleccionamos el nivel más económico que ofrecía todas las funcionalidades básicas de una solución RMM. Para ManageEngine Endpoint Central, el precio es anual y cuesta 1195 dólares.

Para más información: Precios de RMM .

Si desea evitar los costos de licencia: Monitoreo y administración remota de código abierto.

Reseñas de usuarios y tamaño de la empresa

*Basado en el número total de reseñas y calificaciones promedio (en una escala de 5 puntos) de las principales plataformas de reseñas de software.

Descubre por qué elegimos estas métricas para los proveedores .

Análisis de los 12 mejores programas de RMM

Las ventajas y desventajas se basan en las opiniones de usuarios B2B de plataformas como Capterra, Gartner, G2 y TrustRadius. Los puntos destacados en las opiniones de los usuarios se incluyen a continuación solo si varios usuarios mencionan el mismo problema.

1. NinjaOne RMM

NinjaOne es una plataforma de monitorización y gestión remota basada en la nube, diseñada para equipos de TI y proveedores de servicios gestionados (MSP). La plataforma combina la gestión de endpoints, la monitorización de seguridad, el acceso remoto y la gestión automatizada de parches en una interfaz unificada.

Nuestras pruebas de rendimiento revelaron que NinjaOne ofrece el despliegue de agentes más rápido entre sus competidores , con una instalación que se completa en menos de 2 segundos en sistemas Windows y Linux. La plataforma comienza a monitorizar automáticamente inmediatamente después del registro del agente, eliminando los pasos de configuración manual.

Ventajas

- Proceso de incorporación: A los usuarios les gusta un proceso de incorporación y navegación sencillo.

- Herramientas de administración remota: Acceso a la terminal mediante navegador (con autenticación de dos factores), explorador de archivos completo, administrador de procesos, control de servicios y editor del registro de Windows, todo ello accesible sin conexiones RDP o SSH.

- Característica única: La visibilidad de los puertos abiertos muestra cada puerto de escucha con los nombres de los procesos asociados, una característica de seguridad ausente en los competidores analizados.

- Registro de actividad: Registra más de 1000 tipos de eventos con filtrado detallado por usuario, rango de fechas y tipo de acción.

Desventajas

- Información sobre la instalación: Los instaladores de Windows y Linux no ofrecen ninguna notificación de finalización. Los usuarios deben consultar el panel de control manualmente para confirmar que la instalación se ha realizado correctamente.

Elija NinjaOne RMM para supervisar, actualizar y administrar los puntos finales de forma remota.

2. Negocio de AirDroid

AirDroid Business es una plataforma MDM centrada en la gestión de dispositivos Android para empresas. La plataforma ayuda a las organizaciones a supervisar y controlar de forma remota sus flotas de dispositivos Android, incluidos los puntos finales no atendidos, como quioscos, pantallas de señalización digital y sistemas de punto de venta.

A diferencia de las plataformas RMM de propósito general que se centran en múltiples sistemas operativos, AirDroid Business se centra exclusivamente en Android, ofreciendo una profunda integración y funciones específicas de Android de las que pueden carecer las plataformas más amplias.

Ventajas

- Fiabilidad del acceso remoto: La función de privacidad de pantalla negra oculta las sesiones remotas a los usuarios que se encuentran en el sitio.

- Modo quiosco: Los administradores implementan con éxito configuraciones restringidas en flotas de dispositivos. La opción de quiosco multiaplicación ofrece flexibilidad para dispositivos que requieren acceso a múltiples aplicaciones, al tiempo que restringe el acceso general al sistema.

- Compatibilidad con Android: La plataforma ofrece funciones específicas para Android que no se encuentran en las herramientas RMM generales. El acceso remoto a la cámara, la geolocalización y los controles a nivel de aplicación funcionan de manera fiable en dispositivos Android de diferentes fabricantes.

Desventajas

- Sin soporte para iOS: Las organizaciones que administran dispositivos Android e iOS necesitan plataformas separadas. Los entornos con dispositivos mixtos requieren soluciones RMM duales o aceptar una cobertura limitada para iOS.

- Enfoque en MDM: Los proveedores de servicios gestionados (MSP) y las empresas que administran tanto dispositivos de escritorio como móviles deberían optar por una solución RMM en lugar de AirDroid.

Elija AirDroid Business para la gestión y el control remoto de flotas de dispositivos Android.

3. ManageEngine Endpoint Central MSP

ManageEngine es una plataforma de ciberseguridad y automatización de TI desarrollada por Zoho Corporation. Zoho Corporation es una empresa tecnológica que desarrolla una amplia gama de aplicaciones basadas en la nube.

Ventajas

- Análisis impulsado por IA : ManageEngine presentó Zia Insights, que ofrece narrativas automatizadas que simplifican la interpretación de datos con resúmenes claros y en lenguaje sencillo de las principales conclusiones extraídas de los gráficos de rendimiento. 1

- Capacidad de monitorización mejorada : Ahora admite la monitorización de hasta 2500 dispositivos por sonda de monitorización, con una detección CSV mejorada para la importación automática de dispositivos. 2

- Paneles personalizados : Los usuarios pueden crear widgets personalizados a partir de los datos de los informes avanzados y agregarlos a los paneles para obtener vistas de monitoreo personalizadas. 3

Desventajas

- Interfaz: La interfaz de usuario necesita mejoras. Algunos usuarios la describieron como poco intuitiva.

- Formación: Se ha constatado la falta de información explicativa sobre las herramientas y el software en general.

- Compatibilidad con múltiples sistemas operativos: Se ha observado que algunas funciones tienen un rendimiento inferior en Linux y macOS que en Windows.

4. Acronis

Acronis Cyber Protect Cloud ofrece capacidades de RMM junto con sus funciones principales de copia de seguridad y recuperación ante desastres. Nos registramos y comenzamos el proceso de implementación del agente.

Ventajas

- Automatización de flujos de trabajo : Se ha introducido la plataforma de automatización de flujos de trabajo, que permite la automatización entre servicios en las áreas de copia de seguridad, recuperación ante desastres, gestión remota de mantenimiento, seguridad y PSA, con activadores compatibles que van desde el registro de dispositivos hasta las actualizaciones de incidentes de EDR. 4

- Gestión avanzada de parches : La pestaña Parches mostraba las actualizaciones disponibles con sus niveles de gravedad e indicadores de estabilidad, lo que ayudaba a priorizar qué parches instalar primero.

- Seguimiento de ubicación GPS : La función "Ver en el mapa" muestra la ubicación física del dispositivo y el historial de movimientos, lo que resulta útil para el seguimiento de ordenadores portátiles y dispositivos móviles de los empleados.

Desventajas

- Se requiere configuración manual del monitoreo : A diferencia de la competencia, que inicia el monitoreo automáticamente, Acronis requiere la aplicación manual de un plan de monitoreo antes de que aparezcan las métricas. El sistema no muestra datos hasta que se complete este paso de configuración.

- Problema de registro exclusivo de Windows : El flujo de trabajo de registro requiere credenciales de inicio de sesión del panel de administración durante la instalación del agente.

- Sin opción para renombrar dispositivos : Acronis no ofrece la opción de renombrar dispositivos en su interfaz web. Tuvimos que iniciar sesión en cada servidor y cambiar el nombre del equipo a nivel del sistema operativo.

Novedades recientes

- Expansión de la alianza con MSSP : Acronis anunció a Insightz Technology como su primer socio MSSP certificado en Singapur, expandiendo así sus servicios de detección y respuesta gestionadas (MDR) en toda la región de Asia-Pacífico. 5

- Integración con Kaseya VSA 10 : Acronis Cyber Protect Cloud ahora se integra con Kaseya VSA 10, lo que permite a los MSP aprovisionar inquilinos de clientes, implementar agentes y supervisar el estado de seguridad directamente dentro de Kaseya con flujos de trabajo automatizados. 6

- Controles de seguridad mejorados : El nuevo rol de operador de RMM proporciona acceso con privilegios mínimos, limitado a tareas de administración remota, lo que refuerza el control y facilita el cumplimiento de los requisitos normativos. Además, la protección contra la desinstalación automática del agente ayuda a evitar que el ransomware desactive el software de seguridad. 7

5. Atera

La plataforma de Atera integra herramientas de RMM, automatización de servicios profesionales (PSA) y acceso remoto en una única solución basada en la nube. El software está diseñado para ayudar a los usuarios a gestionar redes de TI, automatizar procesos y supervisar el estado del sistema en tiempo real.

Ventajas

- Funcionalidades con IA : La plataforma de Atera incluye IT Autopilot (un agente de IA autónomo y contextual para usuarios finales) y AI Copilot (un asistente para técnicos de TI que optimiza la productividad), lo que la convierte en la primera plataforma de TI autónoma del mundo. Atera logró un crecimiento de ventas del 500 % para sus agentes de IA patentados en 2025 y presta servicios a más de 13 000 clientes en más de 120 países. 8

Desventajas

- La implementación de Linux es un desafío.

- La instalación del agente es significativamente más lenta que la de NinjaOne.

Figura 1. La imagen anterior muestra las características que coinciden con las calificaciones promedio de los usuarios.

6. Ir a Resolver

GoTo, antes conocida como LogMeIn, es una empresa que ofrece soluciones de monitorización y gestión remota (RMM), especialmente a través de su plataforma GoTo Resolve. La compañía proporciona herramientas de gestión de TI diseñadas para pequeñas y medianas empresas, lo que permite a los profesionales de TI y a los proveedores de servicios gestionados (MSP) gestionar, monitorizar y dar soporte a dispositivos remotos. GoTo Resolve incluye funciones como acceso remoto, gestión de parches, gestión de antivirus y flujos de trabajo automatizados, todo ello integrado en una única plataforma.

Ventajas

- Control y monitorización remotos: Muchos usuarios aprecian las funciones de monitorización y control remotos de GoTo Resolve.

- Gestión de incidencias: Según la mayoría de las reseñas, el sistema de gestión de incidencias es eficiente para resolver los problemas que plantean sus numerosos clientes. Se elimina el intercambio innecesario de información sobre los problemas en cuestión.

Desventajas

- Informes: La personalización de los informes es insuficiente. Los usuarios expresan la necesidad de herramientas que permitan crear informes más complejos.

- Orientación: Falta información explicativa sobre las características.

7. Kaseya VSA

Kaseya ofrece soluciones de gestión de TI desde el año 2000. La empresa proporciona a sus clientes software de seguridad informática, automatización de servicios , gestión de incidencias y gestión de presupuestos (como se indica en su sitio web).

Ventajas

- Actualizaciones de Windows: A los usuarios les gusta la capacidad del producto para actualizar las aplicaciones de Windows. Los usuarios informan que pueden actualizar fácilmente las aplicaciones basadas en Windows.

- Control remoto: A muchos usuarios les gustan las funciones de control remoto de los productos.

Desventajas

- Actualizaciones del producto: Los usuarios expresan su preocupación por las actualizaciones del producto, ya que a veces parecen presentar problemas.

- Experiencia de usuario: Varios usuarios señalan que el producto requiere una curva de aprendizaje pronunciada. Comprender las herramientas y la interfaz exige esfuerzo.

Novedades recientes

- Fuerza laboral digital impulsada por IA : Kaseya anunció su plataforma de fuerza laboral digital, que cuenta con especialistas digitales que utilizan razonamiento automatizado para pensar, evaluar y actuar como técnicos de primer nivel. Su disponibilidad limitada comenzará en la primavera de 2026.

- Cambios en el modelo de precios : A partir de diciembre de 2025, Kaseya puso fin a su política de precios High Watermark para Datto RMM, SaaS Protection y Autotask, y pasó a un modelo de cantidad mínima comprometida y consumo variable para una mayor flexibilidad. 9

8. Pulseway

Fundada en 2011, Pulseway ofrece una plataforma que permite a los usuarios monitorizar y controlar sistemas informáticos de forma remota, con funcionalidades como alertas en tiempo real, tareas automatizadas, gestión de parches y acceso remoto al escritorio. El software se caracteriza por su enfoque prioritario en dispositivos móviles, lo que permite a los usuarios gestionar entornos informáticos tanto en móviles como en ordenadores de escritorio.

Probamos Pulseway y analizamos sus capacidades de gestión remota de máquinas (RMM). A continuación, presentamos nuestros resultados:

- El proceso de despliegue es sencillo.

- Puedes navegar fácilmente por la plataforma.

- El acceso remoto funciona sin problemas.

En resumen, Pulseway es una plataforma RMM fácil de usar desde el principio.

Ventajas

- Aplicación móvil: Los usuarios valoran la disponibilidad de la aplicación y la encuentran práctica.

- Interfaz de usuario: Los usuarios valoran su facilidad de uso. Nos pareció que navegar por la plataforma es sencillo y que la interfaz de usuario es intuitiva.

Desventajas

- Precio: El coste total del producto es superior al de sus competidores.

- Administración remota: La administración remota de los dispositivos de los clientes puede ser poco fiable. El sistema se reinicia y se apaga intermitentemente, lo que provoca la pérdida de conexiones.

Figura 2. La captura de pantalla anterior muestra la interfaz de usuario de Pulseway.

9. ConnectWise Automate

ConnectWise proporciona seguridad, automatización y soporte al personal para los equipos de TI.

Ventajas

- Scripts: A los revisores les gusta la disponibilidad de bibliotecas de scripts listas para implementar.

Desventajas

- Soporte al cliente: Algunos usuarios no están satisfechos con él.

10. Dato RMM

Datto se fundó en 2017 en Texas, Estados Unidos. La empresa desarrolla soluciones de respaldo, SaaS, monitoreo y administración remota, automatización de servicios profesionales, software de gestión de cotizaciones y hardware como routers y WiFi. Datto adquirió Bitdam e Infocyte, empresas de detección y respuesta ante amenazas cibernéticas.

Ventajas

- Próxima plataforma de ciberresiliencia : Kaseya presentó un avance de su plataforma de ciberresiliencia, cuyo lanzamiento está previsto para abril de 2026, que ofrece una visión unificada, precios flexibles y almacenamiento compartido para dar soporte a todos los casos de uso de copias de seguridad, con capacidades avanzadas de seguridad e inteligencia artificial.

- Protección de identidad : Kaseya presentó Datto Backup para Entra ID (Microsoft), una solución de copia de seguridad y recuperación diseñada específicamente para proteger los datos de identidad y permitir una restauración rápida tras eliminaciones accidentales, configuraciones incorrectas o ataques. Disponible como producto independiente e incluido en Kaseya 365 User. 10

- Plataforma todo en uno: La plataforma ofrece múltiples herramientas de fácil acceso que funcionan sin errores.

Desventajas

- Proceso de configuración : Los revisores describen el proceso de configuración como complejo, con la exigencia de que existan configuraciones predefinidas.

- Gestión de parches: Algunos usuarios expresan su frustración con la aplicación de parches porque, según informan, el proceso no es claro y es difícil de seguir.

Actualizaciones posteriores a la adquisición

Flexibilidad de precios : El modelo de precios High Watermark se eliminó en 2025 y se sustituyó por un modelo de Cantidad Mínima Comprometida y Consumo Variable en toda la línea de productos Datto. 11

11. Acción1

Action1 es una empresa de software de monitorización y gestión remota (RMM) basada en la nube que proporciona herramientas a administradores de TI y proveedores de servicios gestionados (MSP) para gestionar y proteger puntos finales remotos. Fundada en 2018, la empresa ofrece una plataforma que permite a los usuarios automatizar la gestión de parches, monitorizar sistemas y garantizar el cumplimiento normativo en redes distribuidas.

Ventajas

- Interfaz: La interfaz, fácil de usar, ha gustado a la mayoría de los usuarios.

Desventajas

- Experiencia de usuario en la gestión remota: La experiencia de usuario no satisface las necesidades de los usuarios durante el monitoreo remoto. En el escritorio del cliente, durante el monitoreo, faltan notificaciones informativas.

- Aplicación móvil para dispositivos iOS: La aplicación móvil para dispositivos iOS no está disponible.

12. N-able N-Sight

Originalmente parte de SolarWinds, N-able se convirtió en una entidad independiente en 2021. La compañía ofrece un conjunto de herramientas diseñadas para ayudar a los proveedores de servicios gestionados (MSP) a administrar, monitorear y proteger los entornos de TI de sus clientes. Estas herramientas incluyen administración de parches, detección y respuesta de endpoints, copias de seguridad y recuperación, así como funciones de automatización.

Probamos N-able N-sight y analizamos sus capacidades RMM. Nuestros hallazgos se detallan a continuación:

- En ocasiones, a los usuarios les puede resultar difícil navegar a otras páginas debido a la estructura de la página del navegador web.

- En la ventana de administración y supervisión del dispositivo, puede optar por el control remoto, la descarga de agentes, el chat, el envío de correos electrónicos, la configuración de informes y el intercambio de archivos.

- La biblioteca de scripts predefinidos se puede utilizar para realizar tareas automatizadas, permitiendo la ejecución de scripts específicos.

- Puedes facturar a tus clientes según el tipo de tarifa que definas.

Ventajas

- Formación: A los usuarios les gusta la disponibilidad de contenido de formación.

- Fácil de usar: A muchos usuarios les gusta la facilidad de configuración del producto.

Desventajas

- Implementación de funciones: A los usuarios no les gusta la respuesta del producto. Se afirma que el producto solicita información innecesaria al implementar diferentes herramientas.

- Navegación: Algunos usuarios encuentran engorrosa la navegación por el producto. Estamos de acuerdo en que la estructura del sitio web puede dificultar la navegación a otras páginas.

13. SuperOps

SuperOps es una empresa que ofrece software de gestión de TI basado en la nube, especializado en soluciones de monitorización y gestión remota (RMM) y automatización de servicios profesionales (PSA). Fundada para satisfacer las necesidades de los proveedores de servicios gestionados (MSP), SuperOps ofrece una plataforma unificada que combina herramientas de gestión y operaciones de servicios de TI en una única interfaz.

A continuación se presentan las principales conclusiones de nuestro estudio comparativo de productos de herramientas RMM, incluido el de SuperOps:

Ventajas

- Facilidad de uso: Navegar por la plataforma es sencillo gracias a la navegación por pestañas.

- Integración de PSA: La integración de PSA integrada funciona a la perfección.

Estas son las principales conclusiones desde el punto de vista de otros críticos:

Desventajas

- Aplicación móvil: Los usuarios afirman que la aplicación móvil necesita mejorar en cuanto a la frecuencia de sus actualizaciones.

Evaluación comparativa del despliegue del agente RMM y del panel de control

1. Implementación del agente

Tabla comparativa de despliegue de agentes

1. NinjaOne

NinjaOne se abre con una página de inicio que incluye videos introductorios y guías paso a paso para agregar técnicos, usuarios y dispositivos. El proceso de incorporación anticipa las tareas cotidianas iniciales sin abrumar a los nuevos usuarios.

Hicimos clic en el botón "+" en la esquina superior derecha y seleccionamos "Agregar nuevo dispositivo". El menú desplegable mostró todos los tipos de dispositivos que se pueden administrar: computadoras, dispositivos móviles, infraestructura virtual, monitores en la nube y sistemas de administración de red.

Instalación del agente de Windows

Seleccionamos “Ordenador” y elegimos Windows entre las opciones de sistema operativo. El panel derecho solicitó información sobre la organización, como la empresa y la oficina a la que pertenece el dispositivo. NinjaOne generó un único instalador de Windows para su implementación en nuestros servidores de Irlanda, Ohio y Seúl.

La plataforma ofrecía tanto un botón de descarga como un enlace copiable. La opción del enlace permite pegar la URL directamente en el navegador de cada servidor en lugar de descargar localmente y transferir archivos, lo que ahorra tiempo al administrar servidores remotos.

Descargamos el instalador en nuestro servidor de Irlanda e hicimos doble clic en el archivo .msi. La ventana del instalador desapareció al instante. No apareció ninguna barra de progreso ni mensaje de confirmación. Revisamos el panel de control de NinjaOne y encontramos el dispositivo ya listado con el estado "Conectado".

La instalación tardó menos de 2 segundos desde el clic hasta el registro en el panel de control.

Para mayor claridad, cambiamos el nombre del dispositivo de su nombre de host de AWS a "IRELAND". Nuestra única queja: la total falta de información sobre la instalación. Una simple notificación que diga " Agente instalado correctamente" confirmaría que la instalación se realizó sin dejar a los usuarios preguntándose si algo falló silenciosamente.

Repetimos el proceso en los servidores de Ohio y Seúl utilizando el mismo archivo de instalación. Las tres instancias de Windows aparecieron en el panel de control a los pocos segundos de su ejecución.

Una vez más, esperábamos una notificación de finalización para confirmar que el proceso se había realizado correctamente, pero la instalación silenciosa no proporcionó ninguna respuesta.

Instalación del agente Linux

Generamos un instalador de Linux para su implementación en nuestros servidores de São Paulo, el norte de California y Canadá. La configuración de Linux requería seleccionar un tipo de distribución. NinjaOne mostraba "Debian" y "RPM" como opciones.

El menú desplegable sería más claro con nombres de distribuciones familiares, como «Ubuntu/Debian» o «CentOS/RHEL», en lugar de tipos de formato de paquete. Los usuarios que no estén familiarizados con los paquetes .deb y .rpm podrían no saber cuál seleccionar.

La plataforma proporcionó un enlace de descarga, pero no instrucciones de instalación. Esperábamos una sección de "Cómo instalar" o, como mínimo, un comando de ejemplo para ejecutar el instalador. Para los usuarios de Windows, hacer clic en un archivo .msi es intuitivo, pero los usuarios de Linux necesitan saber si deben ejecutarlo. dpkg -i, apt install u otro comando.

Tras generar el instalador de Linux, NinjaOne mostró el enlace de descarga, pero nunca mencionó que este único instalador funciona en un número ilimitado de dispositivos que ejecutan el mismo sistema operativo.

Sabíamos por experiencia que un solo instalador puede implementarse en varias máquinas, así que usamos el mismo archivo en los tres servidores Linux. Sin embargo, los administradores que no estén familiarizados con la implementación de agentes podrían suponer que cada dispositivo necesita su propio instalador.

Pegamos la URL de descarga en la terminal de nuestro servidor de São Paulo y ejecutamos el paquete .deb:

El agente se instaló antes de que pudiéramos soltar la tecla Enter. La terminal mostró el mensaje "Instalación de NinjaOne completada con éxito" y volvió al indicador de comandos. El dispositivo apareció en el panel de control inmediatamente, literalmente segundos después de finalizar la instalación.

Realizamos el despliegue en servidores del norte de California y Canadá utilizando el mismo instalador. Las tres instancias de Linux se registraron en el panel de control tan pronto como finalizó la instalación.

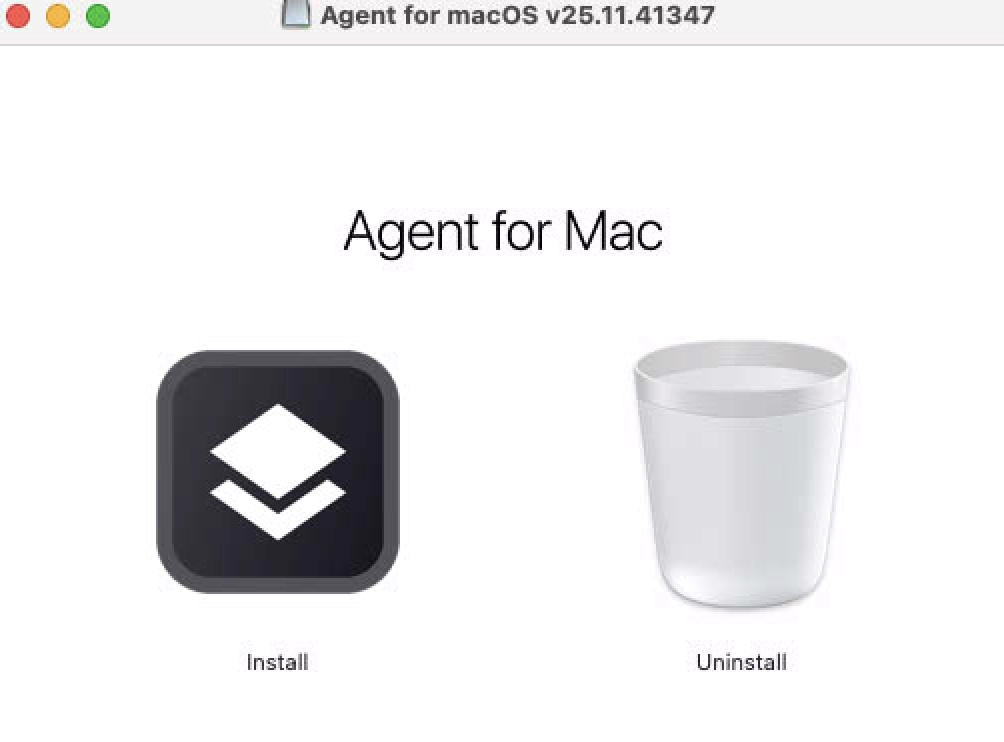

Instalación del agente de macOS

La configuración de Mac nos preguntó si queríamos el formato DMG o PKG. Seleccionamos DMG para la experiencia de instalación estándar de macOS.

Nos conectamos a nuestra instancia de Mac en Mumbai mediante VNC y abrimos el archivo DMG descargado. El asistente de instalación siguió los pasos estándar de macOS y mostró un mensaje de finalización, a diferencia de los instaladores silenciosos de Windows y Linux que no proporcionaron ninguna información.

El dispositivo no aparecía en el panel de control. Esperamos 5 minutos sin que ocurriera nada. Reiniciamos la máquina, pero seguía sin aparecer en la lista de dispositivos.

Volvimos a ejecutar el instalador. Esta vez mostró el mensaje "Se detectó una instalación previa", pero nos permitió continuar. Tras la segunda instalación, el dispositivo apareció finalmente en el panel de control con el estado "No conectado". Unos segundos después, cambió a "Conectado".

La instalación en macOS requirió una solución de problemas que no fue necesaria en Windows ni en Linux. El agente se instaló correctamente la primera vez (confirmado por el mensaje "Instalación previa detectada" en la segunda ejecución), pero no se registró en el panel de control.

NinjaOne necesita una mayor visibilidad del estado de registro de los agentes y mensajes de error más explícitos cuando falla el registro inicial.

2. ManageEngine

Nos registramos en ManageEngine Endpoint Central y recibimos un correo electrónico de verificación de Zoho. ManageEngine es un producto de Zoho.

La configuración de la prueba nos preguntaba si preferíamos la implementación local o en la nube. NinjaOne y Acronis solo ofrecían la nube, por lo que esta flexibilidad de implementación nos resultó inesperada. Elegimos la nube para que coincidiera con nuestras otras pruebas.

Tras el registro, ManageEngine nos dirigió inmediatamente a la inscripción de dispositivos: sin ningún tutorial de introducción ni guía de configuración, simplemente una solicitud para añadir dispositivos.

Instalación del agente de Windows

Hicimos clic en el enlace de descarga, esperando una descarga directa del archivo. En su lugar, ManageEngine abrió una página aparte que mostraba el botón de descarga del instalador con opciones para seleccionar el sistema operativo.

Al hacer clic en Descargar, se abrió el instalador. Antes de que pudiera comenzar la instalación, apareció una solicitud de verificación CAPTCHA:

Seguimos los pasos del asistente. La instalación se completó en 15-20 segundos. A diferencia de la instalación silenciosa de NinjaOne en Windows, ManageEngine requirió hacer clic en "Siguiente" en varias pantallas.

El instalador no proporcionó ninguna notificación de finalización. No apareció ningún cuadro de diálogo que indicara "Agente instalado correctamente". Tuvimos que acceder manualmente al panel de control para confirmar que el dispositivo se había registrado.

El panel de control mostraba que nuestro servidor de Irlanda se había configurado correctamente. Repetimos el proceso para los servidores de Ohio y Seúl utilizando el mismo archivo de instalación.

Las tres instancias de Windows se registraron en el plazo de un minuto tras finalizar la instalación.

Instalación del agente Linux

La instalación en Linux presentó problemas de inmediato. La página de descarga solo ofrecía un botón de descarga para el navegador, sin una URL directa para copiar. Tuvimos que descargar el agente en nuestra máquina local y luego averiguar cómo transferirlo a nuestros servidores Linux.

Intentamos copiar la URL del botón de descarga y pegarla en la terminal de Linux. La URL devolvió un error 400. El enlace de descarga era específico de la sesión y no funcionaba al acceder desde una máquina o dirección IP diferente.

Finalmente, descargamos el archivo .zip localmente, lo subimos a nuestros servidores mediante SCP y procedimos con la instalación. Esto añadió entre 5 y 10 minutos por servidor en comparación con el método de copiar y pegar URL de NinjaOne.

La página de descarga no contenía instrucciones de instalación: ni ejemplos de comandos, ni enlaces a la documentación. Extrajimos el archivo .zip y encontramos un archivo README con los pasos de instalación ocultos dentro del archivo comprimido.

Ejecutamos el archivo .bin y cronometramos las descargas en las distintas regiones:

- Canadá: 4,88 MB/s

- São Paulo: 1,16 MB/s

- California: 3,25 MB/s

El agente se extrajo e instaló en cuestión de segundos tras su ejecución:

Instalación del agente de macOS

La instalación para Mac descargó un instalador .pkg estándar. Lo abrimos en nuestra instancia de Mac en Mumbai.

El instalador siguió los pasos típicos de instalación de macOS. La instalación se completó en segundos con un mensaje claro de finalización.

El dispositivo apareció inmediatamente en el panel de control:

La instalación en macOS funcionó sin problemas, sin los inconvenientes de registro que encontramos con NinjaOne.

3. Acronis

Acronis ofrece funcionalidades de RMM a través de su producto Cyber Protect Cloud. Nos registramos y comenzamos a agregar dispositivos.

El panel "Agregar dispositivos" mostraba los tipos de dispositivos organizados de forma diferente a la de la competencia. Windows y Linux aparecían en "Servidores", mientras que Mac se unía a Windows en "Estaciones de trabajo". Esta categorización parecía arbitraria, ya que estábamos implementando en servidores de los tres sistemas operativos.

Instalación del agente de Windows

Seleccionamos Servidores, Windows, y la plataforma inició la descarga de inmediato sin ofrecer una URL para copiar. Necesitábamos instalar los agentes en servidores remotos, no en la máquina de administración local. Este fallo de diseño nos obligó a buscar el enlace "Haga clic aquí si la descarga no ha comenzado" para obtener la URL de descarga.

Descargamos el instalador y lo ejecutamos. Apareció la pantalla de bienvenida.

Al hacer clic en "Instalar", se reveló que el instalador descarga archivos adicionales de los servidores de Acronis durante la instalación:

Una vez finalizada la descarga y la instalación, hicimos clic en "Registrar carga de trabajo". El instalador abrió nuestro navegador web predeterminado y solicitó las credenciales de inicio de sesión de administrador.

Este flujo de trabajo de registro genera problemas a gran escala. Por ejemplo, un administrador de TI que implementa agentes en 200 estaciones de trabajo de empleados no puede otorgar acceso al panel de control a todos los usuarios finales. Los equipos de DevOps que implementan en flotas de servidores no necesitan credenciales de inicio de sesión en el panel de control. Tanto NinjaOne como ManageEngine evitaron este problema con tokens de instalador preautorizados.

Tras iniciar sesión, Acronis mostró un asistente de registro que solicitaba la selección de un plan de protección:

Hicimos clic en “Cambiar” para ver las opciones disponibles. La plataforma ofrecía planes de protección Esencial, Completo, Copia de seguridad y Extendido. Mantuvimos la configuración predeterminada de “Protección completa”.

Acronis utiliza un instalador genérico para todos los dispositivos. A diferencia de los tokens específicos para cada dispositivo de NinjaOne, Acronis requiere un registro web manual después de la instalación. Esto explica el flujo de trabajo basado en el navegador, ya que el instalador no puede preautorizar los dispositivos.

Tras completar el registro web, el agente confirmó que la instalación se había realizado correctamente:

El dispositivo apareció en el panel de control. Sin embargo, Acronis no ofrecía la opción de renombrar dispositivos desde la interfaz web. NinjaOne nos permitió renombrar dispositivos al instante. Tuvimos que iniciar sesión en cada servidor Windows y cambiar el nombre del equipo a nivel del sistema operativo, lo que supuso un paso adicional innecesario.

Repetimos el proceso para los servidores de Ohio y Seúl. Las tres instancias de Windows se registraron correctamente.

Instalación del agente Linux

La selección del agente de Linux volvió a activar una descarga automática en lugar de proporcionar una URL. Los administradores que trabajan en servidores Linux no acceden a sitios web a través de la interfaz gráfica; trabajan desde la línea de comandos. Necesitábamos un enlace de descarga directa para pegarlo en nuestras terminales.

Finalmente conseguimos extraer la URL de descarga, pero no encontramos ninguna instrucción de instalación en la página de descarga.

El tamaño del instalador de Linux nos sorprendió: aproximadamente 1 GB. Un sistema operativo puede instalarse en 1 GB. Medimos las velocidades de descarga en diferentes regiones debido al tamaño del archivo:

- California: 19,4 MB/s

- São Paulo: 12,3 MB/s

- Canadá: 22,1 MB/s

Acronis no proporcionó instrucciones de instalación. Cambiamos los nombres de host del servidor antes de la instalación, ya que Acronis impide cambiarlos desde el panel de control.

Creamos el instalador como ejecutable y lo ejecutamos. El instalador mostró opciones para la gestión de paquetes APT. Seleccionamos "Continuar" para proceder con la integración de APT. La instalación falló inmediatamente con el siguiente mensaje de error:

Lo intentamos de nuevo, esta vez seleccionando "Omitir" para evitar la integración con APT.

El instalador arrojó el mismo error:

Sospechábamos que faltaban dependencias de compilación. Los administradores de sistemas estándar no deberían tener que diagnosticar fallos en la instalación, pero instalamos GCC, make y cadenas de herramientas de desarrollo completas.

Tras instalar las herramientas de desarrollo, volvimos a ejecutar el instalador y seleccionamos "Continuar". Esta vez, el proceso superó el error inicial.

La instalación comenzó, pero avanzó muy lentamente. El instalador tardó más de 5 minutos en instalar bzip2, una utilidad de compresión que normalmente se instala en segundos.

Lanzamos los instaladores en nuestros otros dos servidores Linux (California y Canadá). Ambos se quedaron bloqueados en “Inicializando” durante varios minutos:

Comprobamos los recursos del sistema en el servidor de Canadá. El instalador consumió el 100% de un solo núcleo de la CPU, mientras que los otros tres núcleos permanecieron completamente inactivos:

El instalador carecía de cualquier optimización para el procesamiento paralelo. Un instalador de 1 GB que se ejecuta en un solo hilo en un servidor de 4 núcleos demuestra una mala ingeniería.

Tras más de 10 minutos, ambos instaladores se quedaron atascados en bzip2. Instalamos bzip2 manualmente para solucionar el problema:

El gestor de paquetes indicó que bzip2 ya estaba instalado. Sin embargo, el instalador de Acronis no pudo detectar ni utilizar la instalación existente.

Reiniciamos ambos instaladores. Finalmente, avanzaron más allá de bzip2 y llegaron a otros componentes. Hicimos clic en "Registrar la máquina", esperando el flujo de trabajo del navegador web que usamos para Windows.

En su lugar, apareció un error:

Esta fue la peor experiencia de instalación que hemos tenido con el software RMM. Un instalador de 1 GB que:

- Falló en el primer intento con errores crípticos.

- Se requiere la instalación manual de las herramientas de compilación.

- Tardaron más de 15 minutos por servidor.

- Me quedé atascado instalando una utilidad de compresión estándar.

- No se pudieron detectar los paquetes del sistema ya instalados.

- Se utilizó únicamente procesamiento de un solo hilo.

- Falló en el paso final del registro.

Hicimos clic en "Mostrar información de registro" con la esperanza de obtener instrucciones para el registro manual:

Acronis nos proporcionó una URL y un código de registro. Accedimos a la URL en nuestro navegador, pegamos el código y lo validamos.

Seleccionamos Protección Completa y finalizamos el registro a través de la interfaz web. El agente del servidor confirmó que el registro se había realizado correctamente:

Repetimos todo este proceso para los tres servidores Linux de São Paulo, California y Canadá. En cada caso, fue necesario realizar un registro web manual tras solucionar los problemas de instalación.

El panel de control mostraba los seis dispositivos (tres Windows y tres Linux), pero no ofrecía ninguna distinción visual entre ellos. NinjaOne mostraba iconos claros del sistema operativo para cada dispositivo. Acronis mostraba iconos idénticos, lo que obligaba a los usuarios a consultar los detalles del dispositivo para identificar el sistema operativo.

Instalación del agente de macOS

Descargamos el instalador para Mac y lo abrimos.

Hicimos clic en “Instalar” y observamos el progreso:

El instalador descargó 588 MB de archivos adicionales durante la instalación. La velocidad de descarga desde Bombay fue extremadamente lenta, probablemente debido a la limitada disponibilidad de la red de distribución de contenido (CDN) en la región. La descarga tardó 45 minutos en completarse.

Una vez finalizada la instalación, el agente solicitó el registro de la carga de trabajo. Completamos el registro web con el plan de Protección Completa.

macOS solicitó amplios permisos del sistema para el agente. Concedimos acceso completo al disco, accesibilidad y otros permisos solicitados:

Tras otorgar los permisos, Acronis solicitó que iniciáramos sesión en la cuenta de Acronis desde el propio Mac. Este comportamiento difirió del de los agentes de Windows y Linux. El agente de Mac funciona más como una aplicación de portal independiente que como un agente de monitorización en segundo plano. Añadió un icono al Dock y a la barra de menú.

Nos negamos a iniciar sesión. El agente debería funcionar como las versiones de Windows y Linux, sin necesidad de autenticación de usuario local.

El dispositivo apareció en el panel de control. macOS mostraba un icono distintivo de Apple, lo que permitía identificar el sistema operativo de inmediato. Sin embargo, los dispositivos Windows y Linux seguían sin tener una identificación clara del sistema operativo. La columna "Copia de seguridad" mostraba el estado "OK" para macOS, aunque aún no habíamos configurado las copias de seguridad, por lo que se desconoce el motivo de esta aparición.

2. Panel de control y funcionalidades de monitorización

Comparación de las características del panel de control

Comparación de herramientas de monitorización y gestión

1. NinjaOne

Al hacer clic en cualquier dispositivo de la lista principal, se abría una vista detallada del dispositivo con varias pestañas en la parte superior: Información general, Detalles, Software, Herramientas, Actividades, Personalizado, Vulnerabilidades y Configuración.

La pestaña Resumen mostraba información esencial de inmediato:

Métricas en tiempo real: Cuatro gráficos mostraron el uso actual de los recursos:

- Uso de la CPU (historial de 10 minutos)

- Consumo de memoria (uso actual frente al total)

- Espacio en disco (uso por volumen)

- Actividad de la red (última hora)

Panel de información del dispositivo: La columna de la derecha muestra los detalles del sistema.

Estado de salud: Una sección específica señalaba cualquier problema del sistema. Nuestros servidores nuevos no presentaban problemas, pero esta área mostraba advertencias de controladores, alertas de espacio en disco o fallos del servicio.

Registro de actividades recientes: La parte inferior mostraba eventos del servidor con marca de tiempo:

- Inicios y cierres de sesión de usuarios

- Instalaciones de software

- Actualizaciones del sistema operativo

- Cambios en la cuenta de usuario

- El sistema se reinicia

Cada entrada de actividad incluía la acción específica, la marca de tiempo y el usuario o componente afectado.

Acciones rápidas : La página proporcionaba acceso inmediato a las tareas cotidianas sin necesidad de salir de ella.

La función "Elementos relacionados" nos permite vincular dispositivos con otras entidades: archivos adjuntos, usuarios finales, otros dispositivos, organizaciones, ubicaciones, aplicaciones y servicios, documentos, artículos y listas de verificación. Esta agrupación ayuda a organizar infraestructuras complejas donde múltiples componentes trabajan en conjunto.

Acceso a terminales

Hicimos clic en el botón de terminal para probar el acceso a la línea de comandos. NinjaOne solicitó inmediatamente la verificación de dos factores (2FA), lo que garantiza la seguridad adecuada para el acceso privilegiado.

Tras la autenticación de dos factores (2FA), se abrió una ventana de terminal en el navegador con varias funciones:

- Teclado virtual (útil para caracteres especiales)

- Botones de descarga/copia de salida

- Menú desplegable de selección de usuario

En Linux, podíamos elegir entre acceso de root y acceso de usuario estándar. En Windows, NinjaOne ofrecía opciones más específicas:

- CMD (32 bits o 64 bits)

- PowerShell (32 bits o 64 bits)

- Usuario del sistema o usuario que ha iniciado sesión actualmente

Esta flexibilidad de terminal superó nuestras expectativas. La mayoría de las plataformas RMM ofrecen un único tipo de terminal por sistema operativo.

Pestaña Detalles

La pestaña Detalles mostraba especificaciones completas del sistema organizadas en secciones expandibles.

Las opciones para seleccionar el período de tiempo aparecían en la parte superior:

- Última hora

- 24 horas

- 7 días

- 30 días

- 90 días

No existía la opción de personalizar el rango de fechas, lo cual supone una limitación menor a la hora de investigar problemas que ocurrieron en momentos específicos conocidos.

Las secciones de la pestaña Detalles incluían:

Información de la CPU:

- Modelo y especificaciones del procesador

- Número de núcleos y velocidad

- Temperatura actual

- Gráficos de uso durante el período de tiempo seleccionado

Memoria:

- Memoria RAM total y disponible

- Patrones de uso a lo largo del tiempo

- Tipo y velocidad de la memoria

Disco:

- Todos los volúmenes con capacidad y espacio libre

- Métricas de E/S y gráficos de rendimiento

- Estado de salud SMART

Red:

- Todos los adaptadores con direcciones IP y direcciones MAC

- Gráficos de uso de ancho de banda

- Conexiones activas

BIOS/UEFI:

- Versión y fecha del firmware

Puertos abiertos: Una sección dedicada muestra todos los puertos en escucha con el nombre del proceso correspondiente. Vimos el puerto 22 (SSH), el puerto 3389 (RDP en servidores Windows) y los servicios de administración de AWS. Esta visibilidad ayuda a identificar servicios inesperados o problemas de seguridad. No hemos visto esta función en otras plataformas RMM.

Pestaña de software

La pestaña Software mostraba todas las aplicaciones y servicios instalados, con capacidad de búsqueda completa.

Columnas ordenables incluidas:

- Nombre de la aplicación

- Versión

- Editor

- Fecha de instalación

- Tamaño

La ordenación por fecha de instalación ayuda a detectar el software añadido recientemente durante las auditorías de seguridad. Identificamos rápidamente cuándo se instaló el agente de NinjaOne, así como cualquier modificación posterior.

Pestaña Herramientas

La pestaña Herramientas contenía cuatro potentes funciones de administración remota que replicaban la administración del sistema local.

- Administrador de tareas

La vista del Administrador de tareas mostraba todos los procesos en ejecución con su consumo de recursos en tiempo real. Podíamos:

- Búsqueda de procesos específicos

- Ordenar por uso de CPU, memoria o disco

- Seleccione cualquier proceso y finalícelo.

- Prioridad del proceso de cambio

Esto replicó la funcionalidad del Administrador de tareas de Windows y del comando Linux top a través de la interfaz web. Probamos a finalizar un proceso no crítico y se detuvo inmediatamente.

2. Explorador de archivos

El explorador de archivos proporcionó acceso completo al sistema de archivos. Navegamos al directorio raíz (/) y vimos los 24 directorios del sistema: bin, boot, dev, etc., home, lib y otros.

Operaciones disponibles:

- Navegar por cualquier directorio

- Descargar archivos

- Subir archivos

- Cambiar el nombre de archivos y carpetas

- Eliminar elementos

- Crear nuevas carpetas

Realizamos una prueba al subir un archivo y este apareció instantáneamente en el directorio de destino. Esto elimina la necesidad de conexiones SFTP/RDP separadas al obtener archivos de registro o subir configuraciones.

3. Gerente de Servicio

El Administrador de servicios enumeró los 176 servicios del sistema, incluyendo su estado actual y configuración de inicio. Para cada servicio:

- Ver estado actual (En ejecución, Detenido)

- Iniciar o detener servicios

- Reiniciar los servicios

- Cambiar tipo de inicio (Automático, Manual, Deshabilitado)

Realizamos pruebas deteniendo y reiniciando un servicio no crítico. Los cambios se aplican en cuestión de segundos y las actualizaciones de estado reflejan el nuevo estado.

4. Registro remoto (solo para Windows)

Los dispositivos Windows mostraron una cuarta herramienta: Registro remoto. Esta proporcionaba acceso completo al registro a través del navegador; podíamos navegar por las ramas del registro, agregar claves, modificar valores y eliminar entradas. Editar el registro a través de una interfaz web parece arriesgado, pero la funcionalidad coincide exactamente con la del registro local regedit.

Pestaña de actividades

La pestaña Actividades proporcionaba un registro completo de todos los eventos del dispositivo. Las opciones de filtro incluían:

- Rangos de fechas personalizados

- Usuarios específicos (mostrar solo las acciones de un usuario)

- Tipos de acción

El filtro de tipo de acción reveló miles de categorías predefinidas:

Los tipos de acciones disponibles incluyen:

- Volumen de disco eliminado

- Memoria añadida/eliminada

- Adaptador de red añadido/Configuración modificada/Eliminado/Estado cambiado

- Proceso iniciado/detenido

- Controlador RAID añadido

- Instalación/desinstalación de software

- Cambios de hardware

- Inicios y cierres de sesión de usuarios

- Sesiones de control remoto

- Modificaciones de archivos

- Cambios en el servicio

- Cambios en la configuración de la red

- Eventos de seguridad

Este nivel de detalle en el registro superaba al del Visor de eventos de Windows. Podíamos responder rápidamente a la pregunta "¿quién instaló qué software y en qué fecha?" sin tener que analizar identificadores de eventos crípticos.

Pestaña de vulnerabilidades

La pestaña Vulnerabilidades muestra los problemas de seguridad del sistema operativo y del software instalado. Nuestros servidores nuevos no presentaron vulnerabilidades (0 resultados). Esta sección se actualizará con identificadores CVE y recomendaciones de parches a medida que el sistema envejezca y se descubran nuevas vulnerabilidades.

Pestaña de configuración

La pestaña Configuración contenía la configuración del dispositivo y las asignaciones de políticas organizadas en tres secciones:

General: Información del dispositivo (nombre, nombre para mostrar, función, organización, ubicación, usuario asignado)

Políticas: Políticas de configuración aplicadas

Aplicaciones: Aplicaciones o extensiones de NinjaOne instaladas

Tareas programadas y automatización

Desde la página de Resumen, hicimos clic en el botón "Crear" y seleccionamos "Tarea programada".

La interfaz del planificador incluía:

- Nombre y descripción de la tarea

- Frecuencia de repetición (Diaria, Semanal, Mensual, Personalizada)

- Intervalo de recurrencia

- Fecha y hora de inicio con zona horaria

- Fecha de finalización (o Nunca)

- Activar/desactivar

Biblioteca de automatización

Accedimos a la pestaña Automatizaciones y seleccionamos "Agregar automatización" para explorar las acciones disponibles.

La biblioteca contenía amplias automatizaciones predefinidas que se podían filtrar por:

- Sistema operativo

- Tipo (Nativo, Script, etc.)

- Idioma

- Categorías

Seleccionamos “Borrar registros de eventos” y “Vaciar la papelera de reciclaje” como ejemplos.

Las tareas aparecían en orden mediante la función de arrastrar y soltar, lo que nos permitía secuenciar las operaciones.

Selección de objetivos

La pestaña Destinos nos permite seleccionar los dispositivos que recibirán la tarea programada. Seleccionamos la máquina de California. La implementación en varios dispositivos funciona de la misma manera; marque las opciones que desee implementar simultáneamente en varios dispositivos.

Al hacer clic en Guardar, NinjaOne solicitó la verificación de dos factores. Las tareas programadas pueden realizar operaciones críticas del sistema (como borrar los registros de eventos), por lo que la autenticación de dos factores para la creación de tareas tiene sentido.

Modo de mantenimiento

El panel de control incluía una función de “modo de mantenimiento”. Podíamos especificar rangos de fechas y horas para suspender:

- Alertas

- Tareas programadas

- controles de seguimiento

Esto evita falsas alarmas durante los periodos de mantenimiento programados.

Parches para sistemas operativos y software

Mientras explorábamos el panel de control, observamos que la opción "Actualización del sistema operativo" estaba desactivada por defecto. Tras activarla, apareció una nueva pestaña llamada "Actualización" en la navegación del dispositivo.

Hicimos clic en la pestaña "Parches" e inmediatamente vimos los parches del sistema operativo disponibles. Al seleccionar un parche, aparecían dos opciones: "Aplicar ahora" y "Rechazar".

Probamos la aplicación del parche en uno de nuestros servidores. El parche se implementó correctamente.

La actualización del software funcionaba de manera similar. Cuando había nuevas actualizaciones de software disponibles, NinjaOne mostraba notificaciones en dos lugares:

- Alerta en el panel principal

- Lista de parches en la sección de Parches

Las opciones de despliegue ofrecían flexibilidad:

- Aplicar solo a este dispositivo

- Aplique la política a todos los dispositivos que utilicen esa política.

Aplicamos un parche únicamente al servidor SEOUL para probar la aplicación de parches en dispositivos individuales. Este método de implementación dual, ya sea en dispositivos personales o en toda la flota basada en políticas, brinda a los administradores un control preciso sobre las estrategias de implementación de parches.

2. ManageEngine

El panel de control de ManageEngine se abrió con una lista de inventario que mostraba todos los ordenadores registrados.

La barra de navegación superior contenía enlaces a los módulos:

- Configuraciones

- Amenazas y parches

- Implementación de software

- Inventario (vista actual)

- Gestión de dispositivos móviles

- Administración

- Navegadores

- Administración de BitLocker

- Agente

Estos módulos proporcionaban vistas generales de toda la flota al acceder a ellos desde el menú principal. Por ejemplo, al hacer clic en Implementación de software se mostraban estadísticas de implementación en todos los dispositivos:

El módulo Amenazas y parches mostraba resúmenes de vulnerabilidades y el estado de los parches en toda la infraestructura:

Estos paneles de control para toda la flota están presentes en las tres plataformas RMM. Para esta comparación, nos centramos en las capacidades de gestión de dispositivos individuales.

Vista detallada del dispositivo

Seleccionamos el servidor IRLANDA de la lista de equipos. Se abrió la página del dispositivo con varias pestañas: Resumen, Sistema, Hardware, Software, Certificados, Detalles del archivo, Seguridad, Auditoría USB e Historial.

Se mostró la pestaña Resumen.

Uso del disco (centro): Un gráfico circular muestra el espacio utilizado (2 GB) frente al espacio libre (99 GB) con la etiqueta de la unidad C:.

Menú de acciones rápidas

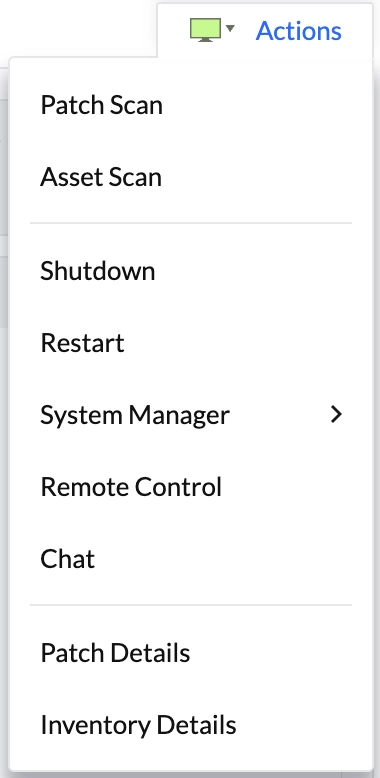

El botón Acciones, situado en la esquina superior derecha, mostraba un menú desplegable:

Podríamos iniciar análisis, reiniciar el servidor o acceder a herramientas de administración con un solo clic.

Pruebas de acciones rápidas

Regresamos al menú desplegable de Acciones para probar las operaciones disponibles. Hicimos clic en "Análisis de parches". El sistema confirmó de inmediato que el análisis había comenzado. De manera similar, al hacer clic en "Análisis de activos" se inició un análisis inmediato del inventario de activos.

Omitimos probar las funciones de Apagado y Reinicio, ya que su funcionamiento parecía sencillo.

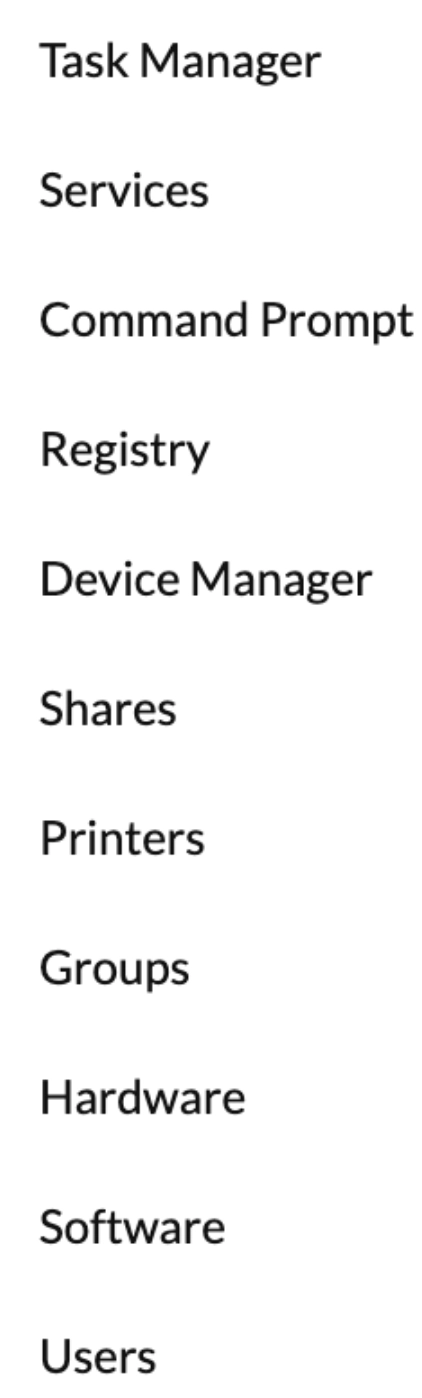

El submenú Administrador del sistema contenía varias herramientas de administración remota. Exploramos cada una de ellas.

Al hacer clic en el Administrador de tareas, se abrió una nueva página que mostraba todos los procesos en ejecución.

Pudimos:

- Búsqueda de procesos específicos

- Ordenar por cualquier columna

- Ver información detallada (PID, ruta, uso de recursos)

- Finalice cualquier proceso utilizando el botón de detener situado a la derecha.

El Administrador de tareas también tenía una pestaña de "Programas de inicio", pero no devolvía ningún resultado, lo cual es inusual para una instalación de Windows Server.

Servicios

La herramienta Servicios mostraba los 252 servicios del sistema con todas las capacidades de administración.

Al hacer clic en el menú de acciones de cualquier servicio, se muestran las siguientes opciones:

- Estado

- DETENER

- REANUDAR

- Tipo de inicio

- AUTO

- DESACTIVAR

Esto proporcionó la funcionalidad de administración de servicios que faltaba en la vista de Servicios de la pestaña Sistema. Podíamos iniciar, detener y reiniciar servicios, así como cambiar su configuración de inicio, lo cual es esencial para la resolución de problemas y el mantenimiento.

Command Indicación

La herramienta Prompt Command abrió una terminal basada en navegador con dos pestañas: Prompt Command y PowerShell.

Podríamos elegir entre:

- Command Indicador o PowerShell (pestañas)

- Usuario del sistema o administrador (menú desplegable)

Esta flexibilidad coincidía con la oferta de terminales de NinjaOne, aunque NinjaOne también ofrecía opciones de 32 y 64 bits para Windows.

Editor del registro

La herramienta de Registro abría un editor de registro web. La edición remota del registro a través de un navegador elimina la necesidad de acceso RDP al modificar las configuraciones del sistema. NinjaOne también ofrecía esta función para dispositivos Windows.

Detalles del parche

Al hacer clic en Detalles del parche, volvimos a la interfaz de parcheo que habíamos visto antes. Recordemos que habíamos iniciado un análisis de parches desde el menú Acciones.

Los seis parches que faltaban aparecían en una tabla con casillas de verificación. Seleccionamos los seis parches y hicimos clic en "Instalar/Publicar parches".

En lugar de instalarse inmediatamente, ManageEngine abrió una pantalla de configuración. La página de configuración contenía varias secciones.

Charlar

Al hacer clic en la opción Chat, se abrió una ventana emergente de mensajería.

Escribimos un mensaje y apareció inmediatamente en la ventana de chat. El mensaje llegó directamente a cualquier persona que usara el servidor de Irlanda. Se abrió una nueva ventana del navegador en el servidor mostrando el mensaje entrante:

Esta función de mensajería directa no existía en el chat de NinjaOne; NinjaOne solo funcionaba dentro de sesiones de control remoto activas. Acronis ofrecía un chat independiente, pero sin archivos adjuntos.

La implementación de ManageEngine incluía soporte para archivos adjuntos. Probamos el envío de una imagen:

Pestaña Sistema

La pestaña Sistema contenía cuatro subsecciones en la barra lateral izquierda: Servicios, Usuarios, Grupos, Controladores y Recursos compartidos.

Hicimos clic en Usuarios para ver todas las cuentas de usuario en el servidor.

La sección Usuarios que se muestra:

- Opciones de filtro: Todos los dominios, Nombre del grupo, Búsqueda personalizada

- Botón Generar informe

- Tabla de usuarios con las columnas: Nombre, Tipo de cuenta, Descripción, Dominio, Nombre completo, SID, Estado

Aparecieron cuatro relatos:

- Administrador (Cuenta normal, estado OK)

- Cuenta predeterminada (estado degradado)

- Invitado (Estado degradado)

- Cuenta de utilidad WDAG (estado degradado)

Al hacer clic en la cuenta de administrador, se abrió información detallada del usuario:

El cuadro de diálogo de detalles del usuario mostraba:

Buscamos en la interfaz opciones de administración de servicios: iniciar, detener, reiniciar o cambiar el tipo de inicio. No encontramos ninguna. La vista de Servicios solo ofrecía información de lectura. NinjaOne ofrecía administración completa de servicios a través de su herramienta Administrador de servicios.

Pestaña de hardware

La pestaña Hardware mostraba especificaciones completas del hardware organizadas por categoría de componente.

Cada categoría de hardware proporcionaba especificaciones detalladas similares.

Pestaña de software

La pestaña Software mostraba las aplicaciones instaladas con dos subsecciones: Aplicaciones de escritorio y Software de pago.

La vista de aplicaciones de escritorio incluía filtros:

- Menú desplegable Instalar/Desinstalar software

- Filtrar por: Todo el software, Todos los usuarios, Compatibilidad con el sistema operativo

Pestaña de seguridad

La pestaña Seguridad contenía cuatro subsecciones: BitLocker, Antivirus, Cortafuegos y Parches faltantes.

Pestaña Historial

La pestaña Historial registraba los cambios del sistema a lo largo del tiempo con dos subsecciones: Historial de auditoría e Historial de inicio de sesión de usuario.

El historial de auditoría mostraba eventos con marca de tiempo y detalles que se podían ampliar.

El historial de inicio de sesión del usuario muestra la actividad de inicio y cierre de sesión:

3. Acronis

Al abrir la sección de dispositivos, todas las máquinas aparecen en una única tabla. Cada fila muestra el tipo de dispositivo, el nombre, la cuenta asociada, la puntuación CyberFit, el estado de protección, el origen, el estado de recuperación ante desastres y la hora de la última copia de seguridad.

Una limitación se hace evidente de inmediato: los sistemas Windows y Linux no se distinguen inicialmente. El tipo de dispositivo se indica con iconos (por ejemplo, VM), pero no existe una agrupación basada en el sistema operativo ni un filtro predeterminado. En entornos grandes, esto reduce la eficiencia del análisis inicial.

Al hacer clic en un servidor Windows, no se abre una página dedicada al dispositivo; en su lugar, aparece un panel deslizante desde el lado derecho de la pantalla. Este enfoque basado en paneles permite a los usuarios permanecer en la lista principal de dispositivos mientras interactúan con una máquina específica. Funciona bien para comprobaciones rápidas, pero el espacio horizontal limitado hace que la inspección más detallada se sienta comprimida en comparación con un diseño de página completa.

La primera sección que se muestra en el panel lateral es la puntuación CyberFit. Este es el sistema de puntuación propio de Acronis, que evalúa el dispositivo según un conjunto predefinido de comprobaciones de seguridad.

Al abrir los detalles de la puntuación, se enumeran varias áreas, incluido el estado de la copia de seguridad, la configuración del cortafuegos, el cifrado del disco, el uso de VPN y el tráfico NTLM.

En la práctica, algunas de estas comprobaciones arrojaron resultados engañosos. Se indicó que faltaba el cifrado de disco, a pesar de que el servidor se ejecuta en AWS con el cifrado habilitado a nivel de infraestructura. El uso de VPN también se marcó como un problema, a pesar de que el acceso estaba restringido mediante una VPN externa y controles a nivel de red. Estos hallazgos sugieren que la lógica de puntuación evalúa el servidor de forma aislada y no tiene en cuenta las protecciones basadas en la nube o la red.

En consecuencia, la puntuación CyberFit resulta más adecuada como indicador general que como evaluación de seguridad fiable.

Al abrir la sección de Monitorización, no se muestran métricas por defecto. En su lugar, la interfaz muestra un mensaje que indica que no se ha aplicado ningún plan de monitorización.

Esto significa que la monitorización no se inicia automáticamente. El usuario debe activarla explícitamente seleccionando un plan antes de que los datos estén disponibles.

Al aplicar un plan de monitoreo, el sistema requiere que la autenticación de dos factores esté habilitada. Este proceso se verifica antes de continuar, lo que añade una medida de seguridad para las acciones administrativas.

Tras habilitar la autenticación de dos factores, la plataforma presenta una lista de planes de monitorización predefinidos. Estos incluyen monitorización genérica, así como recomendaciones específicas para cada sistema operativo.

Incluso al seleccionar un servidor Windows, también se muestran planes para macOS, lo que dificulta la selección. El plan correcto debe elegirse manualmente.

Una vez aplicado el plan de monitorización de Windows, el sistema comienza a recopilar datos básicos de rendimiento, como el uso de la CPU, el uso de la memoria, la actividad del disco y el tráfico de red. A diferencia de NinjaOne, que recopila estas métricas automáticamente, Acronis requiere configuración manual.

Al acceder a la sección de Recuperación ante Desastres, se le solicita inmediatamente al usuario que configure un plan de recuperación. Dado que no se configuró ningún plan, la interfaz no muestra información adicional. Esta área no se exploró más a fondo, ya que queda fuera del alcance del monitoreo del comportamiento.

La sección Recuperación enumera las copias de seguridad disponibles y explica que las operaciones de restauración se realizan seleccionando una de ellas.

La interfaz ofrece dos opciones de restauración: restaurar el equipo completo o restaurar archivos y carpetas individuales. Si bien las opciones son claras, el proceso de recuperación subyacente, especialmente para restauraciones completas del sistema, no es visible en esta etapa y requiere pruebas adicionales.

Al seleccionar la opción Escritorio remoto, se abre una pequeña ventana modal en lugar de una página aparte.

La ventana emergente pregunta si la sesión debe permitir el control total o ser de solo lectura. También permite elegir entre dos métodos de conexión: NEAR o RDP estándar. Asimismo, está disponible una opción de conexión web, aunque sus limitaciones y capacidades deben probarse por separado.

En la sección Configuración, el comportamiento de la conexión se configura por separado para NEAR y RDP.

Para las conexiones RDP, la interfaz permite controlar la calidad de imagen, la transmisión de audio y el acceso a la impresora. Estas opciones se aplican antes de que comience la sesión y eliminan la necesidad de ajustar la configuración en el propio sistema operativo remoto.

Al abrir la pestaña "Administrar" de un dispositivo, la interfaz presenta un conjunto de acciones directas que se pueden ejecutar de forma remota.

Desde este menú, puede vaciar la papelera de reciclaje, cerrar la sesión del usuario activo, poner el equipo en modo de suspensión, reiniciarlo o apagarlo.

En general, esta sección se centra en acciones rápidas y sencillas, en lugar de largas sesiones interactivas.

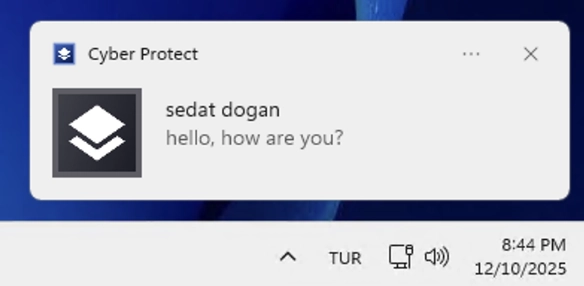

Al acceder a la sección de chat por primera vez, el sistema solicita que se aplique un plan de administración remota. Sin un plan activo, la función de chat no está disponible. Tras utilizar el plan requerido, la interfaz de chat se activa.

La pantalla de chat inicial muestra una lista de los usuarios conectados al equipo seleccionado. En este caso, el servidor tenía una única sesión de administrador activa, que apareció inmediatamente en la lista. En estaciones de trabajo, esta lista incluiría a varios usuarios si hubiera varias sesiones activas simultáneamente.

Para iniciar un chat no se requiere una conexión de escritorio remoto. Los mensajes enviados desde la consola de Acronis se entregan instantáneamente al equipo como notificaciones del sistema. En Windows, el mensaje aparece en la esquina inferior derecha de la pantalla, de forma similar a una alerta del sistema.

Al hacer clic en la notificación del servidor, se abre una ventana de chat dedicada. Esta ventana permite la comunicación en tiempo real entre el técnico y el usuario conectado al dispositivo. La experiencia se asemeja más a la de una aplicación de mensajería que a la de una interfaz de soporte.

Esta es una diferencia notable con respecto a NinjaOne. En NinjaOne, el chat está vinculado a una sesión de control remoto activa. En Acronis, el chat funciona de forma independiente, lo que permite comunicarse con los usuarios sin tomar el control de la máquina.

Al abrir el software Deploy, se abre un panel lateral donde se definen las tareas de instalación del software.

Inicialmente, no hay paquetes de software disponibles. La interfaz indica al usuario que cargue paquetes personalizados o que explore la biblioteca de software integrada.

Al explorar la biblioteca, se abre un catálogo completo de software. Este catálogo incluye una amplia gama de aplicaciones preconfiguradas, tanto de código abierto como propietarias. Cada entrada muestra el nombre del software, el proveedor, la versión, el tipo de licencia y la fecha de lanzamiento.

Al seleccionar una aplicación como Adobe Reader, se abre una pantalla de configuración. Desde allí, puede elegir la versión, el idioma y la arquitectura del sistema exactos antes de agregar el paquete.

Una vez añadido, el software queda disponible para su implementación. El proceso no requiere instaladores manuales ni scripts. Tras iniciarse la implementación, el progreso se muestra en la sección Actividades.

En esta prueba, Adobe Reader se instaló en el servidor en poco más de dos minutos. Se registraron claramente las horas de inicio y finalización, y la aplicación apareció en el escritorio inmediatamente después de completarse. La instalación se ejecutó silenciosamente y no interrumpió la sesión del usuario.

Este flujo de trabajo de implementación de software es significativamente más completo que el que ofrece NinjaOne, principalmente debido a la biblioteca integrada y al control de versiones.

Al volver a los detalles del servidor y abrir la pestaña Inventario , se accede al inventario completo del sistema. La información se divide en software, hardware y dispositivos conectados por USB.

La sección de software detalla los programas instalados, incluyendo nombres y versiones. La información de hardware va más allá de las especificaciones básicas e incluye la placa base, el procesador, la memoria, el almacenamiento, los adaptadores de red y detalles del sistema.

Los dispositivos USB se muestran por separado, lo que permite ver claramente si hay algún periférico externo conectado.

El inventario no es estático. Al usar la opción Escanear ahora, se inicia un nuevo escaneo que actualiza manualmente todos los datos del inventario en lugar de esperar a una actualización programada.

En comparación con NinjaOne, el nivel de detalle aquí es notablemente superior, especialmente en lo que respecta al software y los componentes de hardware instalados.

Al abrir la pestaña "Ver en el mapa", se muestra la ubicación física del servidor en un mapa. La vista también incluye el historial de ubicaciones y los movimientos, cuando estén disponibles.

Esta función es especialmente relevante para los portátiles y dispositivos móviles de los empleados, donde los cambios de ubicación son importantes. La experiencia es similar a la función "Buscar mi iPhone" de Apple. Este tipo de seguimiento de ubicación no lo encontré en NinjaOne, y añade un nivel de visibilidad diferente para dispositivos distribuidos o remotos.

Al acceder a la pestaña Parches , aparece inmediatamente una larga lista de parches disponibles. Ninguno de estos parches era visible ni gestionable desde NinjaOne en el mismo entorno.

Cada parche muestra su nivel de gravedad, lo que facilita su priorización. La plataforma también muestra un indicador de estabilidad para cada parche, lo que ayuda a diferenciar entre las actualizaciones más seguras y aquellas que pueden requerir precaución.

Tras seleccionar los parches, al pasar a las opciones de reinicio se obtiene un control total sobre lo que sucede una vez finalizada la instalación. Es posible instalar todos los parches y reiniciar el sistema solo si es necesario. El reinicio puede retrasarse, programarse o incluso omitirse por completo, según si el usuario ha iniciado sesión.

Al abrir la pestaña Detalles , se muestra un resumen consolidado del dispositivo. Este incluye identificadores del sistema, información del sistema operativo, versión del agente, componentes instalados y detalles de la red.

Una limitación destacable es que la dirección IP que se muestra es únicamente la local. Para servidores en la nube, sería más útil mostrar tanto la dirección IP local como la pública. Disponer solo de la dirección interna dificulta la identificación externa.

La pestaña Actividades muestra una cronología completa de las acciones realizadas en el servidor. Esto incluye cambios en el plan de monitorización, implementaciones de software, análisis, instalaciones de parches y otras operaciones del sistema.

Cada entrada incluye marcas de tiempo e información de estado, lo que facilita comprender qué sucedió y cuándo. Esto funciona como un registro de auditoría completo del dispositivo.

Al abrir la pestaña Alertas, aparece una recomendación de seguridad para deshabilitar la función de ejecución automática de Windows para medios extraíbles. La alerta explica por qué esto representa un riesgo de seguridad y sugiere deshabilitarla.

Lo que destaca aquí es el menú de acciones de respuesta . En lugar de mostrar solo una advertencia, la plataforma ofrece múltiples formas de responder. Es posible conectarse al equipo, ejecutar un script, abrir una sesión de línea de comandos o desactivar directamente la función de ejecución automática desde la propia alerta.

En este caso, al seleccionar la opción para desactivar la ejecución automática, la alerta se resolvió de inmediato. La acción quedó registrada y la advertencia se eliminó. Esto convierte las alertas de notificaciones pasivas en tareas que requieren acción, lo cual es una clara ventaja.

La opción "Agregar a grupo" permite asignar el servidor a uno o más grupos. La agrupación resulta esencial posteriormente al realizar acciones masivas, como aplicar parches o ejecutar scripts en varios dispositivos.

La opción Eliminar borra el dispositivo de la plataforma por completo. Esta es una acción directa a nivel de dispositivo, no una operación que afecte a toda la cuenta.

Al volver a la pestaña de Monitorización tras la configuración, se observa que los datos de rendimiento ya están disponibles. La CPU, la memoria, la actividad del disco y las tasas de transferencia se muestran en gráficos en tiempo real.

Esto confirma que la monitorización solo comienza después de aplicar un plan, pero una vez activo, las métricas se recopilan y visualizan sin necesidad de configuración adicional.

Entorno y metodología de prueba

Hemos aprovisionado 7 instancias EC2 en 6 regiones de AWS para representar un entorno corporativo distribuido.

Las instancias de Mac requieren hardware dedicado con una asignación mínima de 24 horas. Incluimos macOS a pesar de su mayor costo, ya que muchos entornos de TI administran flotas de sistemas operativos mixtos.

Instalación del agente: Medimos el tiempo transcurrido desde la ejecución del instalador hasta que el dispositivo apareció en el panel de control. En el caso de los instaladores silenciosos, registramos si proporcionaban información de finalización. Realizamos un seguimiento de:

- Duración de la instalación (segundos)

- Pasos necesarios (clics, comandos, configuración manual)

- Notificaciones posteriores a la instalación

- Reutilización del instalador en múltiples dispositivos

- Claridad en la documentación

Panel de control y monitorización Evaluamos la densidad de información y la usabilidad de las páginas de detalles del dispositivo. Probamos:

- Métricas en tiempo real (CPU, Memoria, Disco, Red)

- Opciones de periodo de tiempo para datos históricos

- Tipos de acceso a la terminal (CMD, PowerShell, Bash, root)

- Gestión de procesos (visualización, detención, cambios de prioridad)

- Funcionalidades del explorador de archivos (subir, descargar, eliminar, renombrar)

- Gestión de servicios (iniciar, detener, modificar la configuración de inicio)

- Detalles del registro de actividad

- Visibilidad de puertos abiertos

- Inventario de software

- Editor del Registro (solo para Windows)

Los resultados reflejan nuestra infraestructura específica de AWS. El rendimiento puede variar según la ubicación geográfica, el proveedor de internet y la ubicación de los centros de datos del proveedor.

¿Qué hace el software RMM?

El software RMM permite a los equipos de TI y a los proveedores de servicios gestionados (MSP) rastrear y manipular de forma remota objetos del sistema, como servidores, redes, clientes, aplicaciones, estaciones de trabajo y dispositivos periféricos, según las necesidades, los requisitos y las novedades. Gracias a los avances en inteligencia artificial y aprendizaje automático, la mayoría de las tareas pueden completarse mediante herramientas automatizadas.

Figura 3. El gráfico resume la definición de proveedores de servicios gestionados (MSP).

Fuente: InfoMSP

¿Cuáles son las capacidades del software RMM?

Los componentes funcionales del sistema RMM se denominan herramientas RMM. A continuación se enumeran las definiciones generales de las herramientas RMM más comunes.

1. Monitoreo remoto

El software RMM supervisa continuamente servidores, estaciones de trabajo, redes, aplicaciones y demás dispositivos del entorno informático de una organización. Recopila información sobre el tráfico de red, indicadores de estado del sistema, uso de recursos, informes de registro y mediciones de rendimiento.