Aprovechando mis dos décadas de experiencia como profesional de la ciberseguridad, seleccioné el mejor software DLP para proteger información confidencial y cumplir con las normativas. Probé seis soluciones DLP durante un mes, centrándome en características clave como la cobertura de canales, la facilidad de implementación y la precisión de la clasificación. Consulte los resultados a continuación:

Productos | Características existentes | Características faltantes |

|---|---|---|

17 | 0 | |

ManageEngine DLP Plus | 16 | 1 |

Teramind DLP | 14 | 3 |

Sophos Intercept X | 12 | 5 |

Trellix DLP | 10 | 7 |

Acronis Cyber Protect | 6 | 11 |

Consulte los resultados de las pruebas comparativas a continuación para ver qué características se ofrecen y cuáles faltan:

Resultados de la prueba comparativa: Comparación de características

Comparamos estos productos en cuatro dimensiones. Puedes consultar las descripciones de estas dimensiones o nuestra metodología de evaluación comparativa . Para ayudar a las empresas a seleccionar el producto DLP adecuado, realizamos un análisis comparativo exhaustivo de seis soluciones DLP populares, todas con pruebas gratuitas.

Cobertura del canal

* Los archivos adjuntos que se clasifican como datos confidenciales pueden bloquearse o auditarse, y los usuarios internos y externos pueden ser bloqueados por software.

** Se permite que determinadas aplicaciones abran, editen o capturen datos confidenciales mediante software.

Administración

Clasificación de datos

Otras capacidades

* Acronis ofrece una opción de filtrado web como complemento, categorizada como "filtrado de URL basado en la nube".

¿Cómo elegir la solución DLP adecuada para su negocio?

Si bien todas las herramientas DLP probadas cubren eficazmente los canales de datos principales, como periféricos, correo electrónico y aplicaciones, la clasificación de datos sigue siendo un desafío constante. Una clasificación precisa es fundamental para prevenir la pérdida de datos y evitar falsos positivos. Basándonos en nuestros hallazgos, ofrecemos las siguientes prácticas recomendadas para probar soluciones DLP de forma segura y eficaz:

- Simule datos realistas : Genere conjuntos de datos de prueba para imitar información confidencial. Esto minimiza el riesgo y le permite evaluar las capacidades de la herramienta sin exponer datos comerciales sensibles.

- Aproveche los datos de empleados enmascarados : si no es factible crear datos de prueba, utilice conjuntos de datos anonimizados o enmascarados con acceso controlado. Cree una base de datos independiente para este fin a fin de garantizar la integridad y la seguridad de los datos.

- Limite el alcance de los datos : Pruebe las soluciones con un conjunto pequeño y controlado de datos de empleados, en lugar de con conjuntos de datos de producción completos, para mitigar el riesgo y mantener el cumplimiento normativo.

- Evite utilizar datos de producción en entornos de prueba de concepto : los sistemas de prueba de concepto o de ensayo pueden exponer inadvertidamente información confidencial, por lo que se debe dar prioridad a los entornos de prueba que no contengan datos de producción reales.

Nuestro análisis también destaca que, si bien los clasificadores estándar ofrecen funcionalidades básicas, su eficacia suele ser limitada. Personalizar las políticas de clasificación de datos para adaptarlas a las necesidades específicas de su organización es fundamental para lograr una protección óptima y reducir los falsos positivos.

Protector de endpoints de Netwrix

Probamos Netwrix Endpoint Protector y analizamos sus capacidades de prevención de pérdida de datos (DLP).

Resumen de los hallazgos:

- Características efectivas:

- Control granular sobre más de 30 dispositivos.

- Supervisión de dispositivos a través de un panel de control.

- Inspección profunda de paquetes para transferencias de archivos en red.

- Políticas predefinidas y personalizadas.

- Derechos efectivos para la creación de políticas.

- eDiscovery para la detección de datos confidenciales.

- Cifrado USB.

- Notificaciones y alertas para acciones bloqueadas.

- Notificaciones personalizables para el cliente.

- Registro de auditoría.

- Protección contra manipulaciones.

- Características ineficaces:

- Sin gestión de dispositivos.

Elija Netwrix Endpoint Protector para obtener una solución DLP integral con sólidas capacidades de control de dispositivos.

Visita el sitio web1. Cobertura de canales

Endpoint Protector permite un control detallado sobre más de 30 tipos de dispositivos, incluidos dispositivos USB, dispositivos Bluetooth, teléfonos inteligentes y más.

Dispositivos periféricos

Control del dispositivo

Los administradores pueden configurar el control de acceso para dispositivos específicos, permitiendo o bloqueando su conexión a los ordenadores de los clientes.

Aplicaciones

Inspección profunda de paquetes

Permite al administrador gestionar las transferencias de archivos en red. Los administradores pueden configurar controles para el correo web , las unidades de disco y las aplicaciones de terceros que se enumeran a continuación. Cuando están habilitadas, las configuraciones de CAP y de control de dispositivos funcionan de conformidad con los análisis DPI.

2. Clasificación de datos

Protección basada en el contenido (CAP)

Políticas predefinidas

Las políticas predefinidas están disponibles en 3 grupos según el sistema operativo del cliente: Windows, Mac y Linux.

Existen 86 directivas predefinidas para Windows. Estas directivas son, por ejemplo, las siguientes:

- Transferencia de archivos: Las transferencias de archivos pueden bloquearse en función de su contenido (gráficos, archivos comprimidos o programas).

- HIPAA: Las transferencias de archivos, en función de su contenido, deben cumplir con la ley HIPAA; de lo contrario, se bloquean.

- RGPD: Las transferencias de archivos, en función de su contenido, deben cumplir con el RGPD; de lo contrario, serán bloqueadas.

Políticas de personalización

Se pueden definir políticas personalizadas en función de los puntos de salida de la política, los usuarios y la acción de política elegida.

3. Administración

Derechos de acceso

Los derechos efectivos permiten la creación de políticas (reglas de control de acceso adecuadas) basadas en un usuario/dispositivo/formato (tipo de archivo) específico.

Los derechos globales son derechos de control de dispositivos que se aplican de forma general. Puedes configurar diferentes derechos de acceso para diferentes dispositivos.

Creación de políticas

Para crear una política, el administrador puede seleccionar entre opciones predefinidas o personalizadas.

El administrador puede ordenar las políticas por nivel de prioridad (el administrador puede priorizar una política sobre otra).

eDiscovery

Detecta datos confidenciales en reposo y permite el cifrado, descifrado y eliminación en el destino. Puede crear políticas basadas en tipos y contenido de archivos. La política define los objetos que se analizarán.

El resultado del escaneo ayuda al administrador a ver dónde residen los datos confidenciales y a tomar medidas.

Clases personalizadas

Permite la creación de clases personalizadas y la configuración de dispositivos, lo que permite a los administradores asignar un "Dispositivo de confianza (TD)" en función de la información del dispositivo, como su número de serie y tipo.

Listas de denegación y de autorización

Ayuda a definir el contenido sensible. CAP y eDiscovery establecen la detección como su objetivo. Le pide que determine qué tipos de archivos, contenido personalizado, ubicaciones de archivos, ubicaciones de escaneo, patrones de expresiones regulares, dominios, URL y dominios de correo electrónico están permitidos y cuáles no.

Cifrado USB

Endpoint Protector permite el cifrado de dispositivos USB. El administrador puede automatizar esta acción.

Notificaciones y alertas

Al intentar adjuntar un archivo de tipo .xlsx con el nombre "Confidencial" y que contenía información del número de seguridad social en WhatsApp, Endpoint Protector bloqueó la acción y notificó al administrador de la siguiente manera:

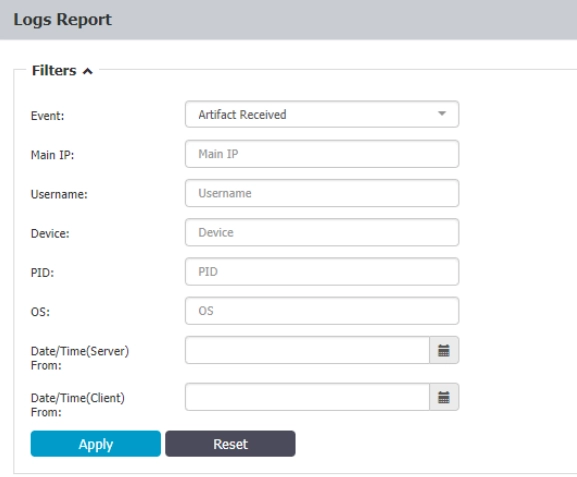

El administrador puede ver los registros de eventos en la ventana de Informes con reconocimiento de contenido. El registro de eventos incluye detalles como el evento, la hora, el usuario, el dispositivo, el destino y el archivo.

Otras características

- El programa admite la sincronización de Microsoft AD y Microsoft Entra ID.

- Las notificaciones para los clientes se pueden personalizar.

ManageEngine Endpoint DLP Plus

Aprovechamos la prueba gratuita de ManageEngine Endpoint DLP Plus. La posibilidad de que los usuarios notifiquen a los administradores sobre falsos positivos fue una función muy útil que no ofrecen todos los demás proveedores.

Resumen de los hallazgos:

- Características efectivas:

- Clasificación eficaz de datos.

- Protección eficaz para correos electrónicos y aplicaciones.

- Reglas de datos personalizables.

- Los usuarios pueden notificar a los administradores sobre los falsos positivos.

- Opción para informar sobre falsos positivos.

- Ofrece integración activa de inventario.

- Ofrece protección contra manipulaciones.

- Registro de auditoría completo.

- Características ineficaces:

- Sin gestión de dispositivos.

- Sin despliegue en la nube.

- No se permite la búsqueda de archivos.

1. Cobertura del canal basada en la aplicación de políticas o auditorías seleccionadas.

Se pueden agregar impresoras, dispositivos USB, aplicaciones y otros dispositivos a una lista de dispositivos o aplicaciones de confianza. Para especificar un dispositivo, introduzca la ruta de acceso a su instancia.

Las impresoras de red y las impresoras USB son los dos tipos disponibles. Las unidades de disco y los CD-ROM son las dos opciones disponibles para dispositivos de almacenamiento extraíbles.

Si un dispositivo o aplicación no es de confianza, se bloqueará la comunicación con él. También puede optar por auditar los dispositivos o aplicaciones.

ManageEngine Endpoint DLP Plus se puede configurar para proteger los datos confidenciales asignados bloqueando su carga al navegador designado.

¿Cómo bloquea ManageEngine Endpoint DLP Plus los archivos?

Una vez definidos los datos confidenciales en la sección de reglas de datos, ManageEngine Endpoint DLP Plus aplica las políticas especificadas.

Se incluyó la opción de informar al administrador sobre los falsos positivos. Esta funcionalidad no está disponible en todas las soluciones DLP.

2. Descubrimiento y clasificación de datos

La solución permite a los usuarios elegir entre la biblioteca de reglas o crear reglas personalizadas para la detección de datos confidenciales.

Guía paso a paso sobre la configuración de reglas de datos para la detección de datos confidenciales:

La clasificación de datos se basa en expresiones regulares. AIMultiple no ha detectado ninguna capacidad de clasificación semántica.

Regla personalizada basada en la extensión del archivo: Se ofrece la opción de asignar archivos que terminen (por ejemplo) en PNG y JPEG a la categoría de datos confidenciales.

Regla personalizada basada en expresiones regulares (regex): Se ofrece la opción de asignar como datos confidenciales archivos que contengan expresiones como "ba".

3. Experiencia administrativa

Usuarios con diferentes niveles de acceso:

Tras instalar los agentes, se pueden usar grupos de agentes personalizados para asociar políticas según la pertenencia a dichos grupos. La implementación de políticas requiere que el usuario proporcione un grupo de agentes personalizado, la política deseada y las reglas de datos.

Las reglas de datos y las asociaciones de políticas funcionan en conjunto. Las reglas de datos definen los datos confidenciales; por lo tanto, las políticas relacionadas deben proteger este objeto.

La siguiente imagen ofrece un resumen de las unidades de proceso del programa:

En función de los requisitos de auditoría de los agentes, ManageEngine prepara informes de auditoría con la frecuencia deseada:

La interfaz de usuario del programa mantiene al administrador informado sobre los eventos de incumplimiento de políticas en el hogar y los segmentos de informes.

Notificaciones de falsos positivos

El programa permite a los usuarios notificar al administrador sobre los falsos positivos. Esto permite al administrador ajustar las políticas en función de dichos falsos positivos.

Despliegue

La versión gratuita de ManageEngine Endpoint Control Plus está limitada a 30 días de uso y no se puede implementar en la nube; debe instalarse en el dispositivo del administrador.

Plataforma DLP de Sophos

Resumen de los hallazgos:

- Características efectivas:

- Protección eficaz para correo electrónico, periféricos y aplicaciones.

- La protección contra manipulaciones funciona eficazmente.

- Ofrece integración con Active Directory.

- Clasificación de datos personalizable.

- Ofrece búsqueda de archivos/etiquetas con hashes.

- Registro de auditoría completo.

- Admite periféricos.

- Características ineficaces :

- Algunas funciones, como la protección de periféricos, requieren políticas personalizadas.

- Sin análisis del comportamiento del usuario.

- Sin gestión de dispositivos.

1. Cobertura de canales

Tanto en los periféricos como en el correo electrónico, si bien las políticas base predeterminadas no impedían las transferencias de archivos, pudimos bloquearlas con políticas personalizadas, como se puede ver en la imagen a continuación.

Política de aduanas:

- Aplicación: La función de control de la aplicación restringió la transferencia de archivos a otras plataformas, como Google Drive.

- Excepciones basadas en correo electrónico/dirección IP: Los usuarios pueden incluirse o excluirse directamente de las políticas.

- Periféricos: Se pueden supervisar y controlar 9 tipos de dispositivos extraíbles, menos que los de la competencia, como Endpoint Protector.

2. Clasificación de datos

- La clasificación automatizada de datos resultó ineficaz, ya que clasificó los correos electrónicos riesgosos como de baja gravedad .

- Clasificación de datos personalizada: Puede personalizar los parámetros de clasificación de datos. Las siguientes opciones están disponibles para la personalización.

- Verificación de la clasificación de datos: Nuestro equipo pudo obtener una lista completa de los archivos y su estado de clasificación.

3. Administración

- Protección contra manipulaciones: Restringe la manipulación del software del agente por parte de los dispositivos y requiere compartir una contraseña para desinstalar el archivo del agente. Esta función funcionó correctamente durante nuestra prueba (ver imagen a continuación).

- Registro de auditoría: Sophos Central registró correctamente los registros de auditoría de las actividades de los usuarios.

- Búsqueda/etiquetado de archivos con hashes: Sophos ofrece esta función a través de sus herramientas de detección para identificar archivos de riesgo.

- Visibilidad de la IA en la sombra: A partir de 2026, Sophos comercializa una capa de navegador/espacio de trabajo para gestionar el uso de la IA en la sombra y la TI en la sombra; aclare que esto es adyacente (no lo mismo) a las funciones de DLP de punto final probadas. 1

Desde enero de 2026, Sophos ha añadido la protección del espacio de trabajo para la gobernanza de TI/IA en la sombra; esto es similar a las funciones DLP analizadas aquí. 2

Plataforma DLP de Teramind

Resumen de los hallazgos:

- Características efectivas:

- Protección eficaz para periféricos, correo electrónico y aplicaciones.

- Personalización detallada de la clasificación de datos.

- Registro de auditoría completo.

- Ofrece integración con Active Directory.

- Ofrece búsqueda de archivos.

- Características ineficaces:

- Clasificación de datos ineficaz.

- Las políticas aduaneras son difíciles de gestionar.

- Sin protección contra manipulaciones.

- Sin OCR.

1. Cobertura de canales

- Dispositivos periféricos: Las políticas de bloqueo de USB fueron efectivas, pero también impidieron que se copiaran archivos no confidenciales a los dispositivos periféricos.

- En las políticas sobre dispositivos extraíbles no se mencionaban los tipos de dispositivos.

- Correo electrónico: Las políticas de correo electrónico son efectivas; sin embargo, también impiden que los usuarios internos envíen correos electrónicos.

- Aplicación: La política de protección de la aplicación restringe la transferencia de todos los datos a aplicaciones como Google Drive.

- Excepciones basadas en correo electrónico/dirección IP: Puede excluir correos electrónicos o dominios específicos de las políticas.

2. Clasificación de datos

- La clasificación de datos resultó ineficaz porque no podía distinguir entre datos confidenciales y no confidenciales.

- Clasificación de datos personalizada: Se ofrecen opciones de personalización detalladas. Sin embargo, es necesario tener cierto conocimiento de la plataforma para utilizarlas.

- Verificación de la clasificación de datos: Nuestro equipo verificó los datos clasificados.

3. Administración

Para consultar las políticas de comportamiento, vea la imagen a continuación:

- Protección contra manipulaciones: Resultó ineficaz, ya que el usuario podía manipular fácilmente el archivo del agente.

- Registro de auditoría: Se monitorizó la actividad de cada usuario. También se enviaron alertas al correo electrónico del administrador (ver imagen a continuación).

- Identificación de datos OCR: Teramind no incluye OCR basado en web en la prueba gratuita.

A partir de enero de 2026, la actualización del agente Teramind para Mac solo admite la grabación de pantalla cuando se infringe una regla de comportamiento, lo que reduce el almacenamiento y mejora la privacidad al tiempo que captura pruebas relevantes. 3

Acronis Cyber Protect

Resumen de los hallazgos:

- Características efectivas:

- Admite dispositivos USB en su política de control de dispositivos.

- Clasificación de datos eficaz.

- Protección eficaz de la aplicación.

- Registro de auditoría completo.

- Ofrece integración con Active Directory.

- Características ineficaces:

- Políticas de protección de correo electrónico ineficaces (presentan problemas con algunos formatos de archivo).

- Sin personalización de la clasificación de datos.

- Sin protección contra manipulaciones.

- No hay función de búsqueda/etiquetado de archivos con hashes.

- No cuenta con un sistema de filtrado web completo.

1. Cobertura de canales

- Periféricos y correo electrónico: La política básica funcionó correctamente para bloquear las unidades USB de los agentes. Sin embargo, los correos electrónicos con datos confidenciales no se bloquearon. Tampoco se encontraron políticas específicas para el correo electrónico. Su política de control de dispositivos abarca diez tipos de dispositivos extraíbles.

- Aplicación: La política de protección de datos restringía la transferencia de datos confidenciales al almacenamiento en la nube, como Google Drive.

2. Clasificación de datos

- Clasificación eficaz de datos: La función de clasificación de datos se aplicó a los datos confidenciales que se copiaban a dispositivos de almacenamiento extraíbles.

- Clasificación de datos personalizada: Si bien las funciones de DLP incluyen capacidades de clasificación de datos, las clasificaciones predeterminadas no se pueden editar.

- Verificación de la clasificación de datos: Nuestro equipo no pudo verificar que los datos estuvieran clasificados según las políticas definidas.

3. Administración

- Protección contra manipulaciones: Nuestro equipo no encontró ninguna opción de protección contra manipulaciones en Acronis Central.

- Registro de auditoría: Las actividades de cada usuario se registran, con un registro de auditoría independiente para cada dispositivo.

- Búsqueda/etiquetado de archivos con hashes: Nuestro equipo no ha encontrado ninguna función para etiquetar archivos con hashes.

Trellix DLP

Resumen de los hallazgos:

- Características efectivas:

- Amplia cobertura de canales

- Protección integral para correo electrónico y aplicaciones.

- Reglas de datos personalizables.

- Ofrece un registro de auditoría.

- Ofrece protección contra manipulaciones.

- Ofrece filtrado web.

- Características ineficaces:

- Sin integración con Active Directory.

- No se permite la búsqueda de archivos.

- Sin análisis del comportamiento del usuario.

- Sin OCR.

1. Cobertura de canales

Trellix DLP cubre una amplia gama de canales de red y de punto final, pero carece de uniformidad en ciertas áreas críticas.

Protección de correo electrónico

- Trellix puede detectar cuándo un usuario configura Outlook para enviar archivos confidenciales a través de cuentas de correo electrónico personales y puede poner en cuarentena los correos electrónicos que contengan información confidencial.

- Sin embargo, la liberación de correos electrónicos en cuarentena puede resultar engorrosa, ya que requiere la aprobación manual del remitente, su gerente o el propietario de los datos mediante notificaciones por correo electrónico, en lugar de un proceso automatizado y simplificado.

- Además, Trellix no admite completamente el filtrado de datos confidenciales para evitar que se sincronicen con dispositivos móviles a través de ActiveSync para ciertos grupos de usuarios.

Control de dispositivos / dispositivos periféricos

- Es posible la monitorización y el control de los dispositivos periféricos.

- Trellix no admite una política unificada (un único conjunto de reglas) en todos los canales, lo que limita la flexibilidad en entornos que utilizan varios dispositivos periféricos.

- Los administradores pueden configurar controles de acceso para dispositivos USB y otros periféricos.

- La implementación de las políticas a veces puede ser inconsistente, especialmente en canales más recientes como los dispositivos móviles.

- Las funciones avanzadas, como el cifrado de dispositivos USB, requieren suscripciones adicionales.

Aplicaciones

- Trellix admite políticas DLP para diversas aplicaciones.

- Chrome, por ejemplo, no es totalmente compatible, lo que permite a los usuarios eludir las políticas de DLP en ciertos escenarios, como al subir archivos desde una red Wi-Fi pública.

2. Clasificación de datos

Políticas predefinidas

Las políticas predefinidas de Trellix abarcan una variedad de marcos regulatorios comunes, incluidos PCI DSS y GDPR.

- Las plantillas de políticas son menos completas y precisas que las de la competencia, lo que crea posibles lagunas en la detección.

Políticas de personalización

- El administrador puede crear políticas personalizadas utilizando palabras clave, expresiones regulares e identificación de archivos.

- Sin embargo, Trellix no admite funciones avanzadas como el aprendizaje automático o la protección basada en el riesgo conductual.

Identificación de datos mediante OCR: Trellix carece de compatibilidad total con OCR para la detección y prevención web; solo puede inspeccionar documentos gráficos, como archivos PDF con contenido escaneado, para su detección, no para su prevención.

3. Administración

Las capacidades de administración de Trellix DLP proporcionan funciones básicas, pero faltan varias funcionalidades esenciales o están poco desarrolladas.

Derechos de acceso: Los administradores pueden asignar derechos en función de los usuarios o grupos, pero Trellix carece de administración delegada basada en roles, lo que limita la capacidad de asignar roles específicos para la gestión de políticas y el manejo de incidentes.

Otras características: Trellix ofrece funcionalidades estándar, como el cifrado USB y la aplicación de políticas DLP en los endpoints. Sin embargo, las opciones avanzadas, como la protección adaptativa al riesgo y el análisis de comportamiento nativo, son limitadas o requieren la integración con terceros, lo que aumenta la complejidad de la implementación.

Notificaciones y alertas: Se generan alertas por correo electrónico para las transferencias de datos confidenciales, pero la personalización limitada de los informes y las capacidades de gestión de incidentes pueden requerir una supervisión manual adicional por parte de los administradores.

Puntos clave de las pruebas de referencia

1. Cobertura de canales

La comunicación de datos puede producirse a través de múltiples canales, todos los cuales deben estar protegidos.

- Periféricos : La tecnología DLP utiliza el control de dispositivos para evitar la transferencia no autorizada de datos a dispositivos de almacenamiento extraíbles, como unidades USB, y a otros periféricos, incluidas las impresoras.

- Dispositivos USB/unidades/tarjetas de memoria

- Impresoras (control basado en políticas)

- Cámaras web

- Teléfonos iPhone/Android

- Dispositivos Bluetooth

- Canales de comunicación como Discord y WhatsApp.

- Correo electrónico: Incluye el cuerpo del mensaje y los archivos adjuntos.

- Aplicaciones: Algunas aplicaciones que no implican comunicación (por ejemplo, Word) podrían necesitar ser bloqueadas o permitirse que operen con archivos confidenciales mediante la clasificación de datos. Entre las aplicaciones especialmente críticas se incluyen Office, Docs, Drive, Zoom y Skype.

- Excepciones basadas en correo electrónico/IP: Comprobar si los usuarios o agentes están excluidos de la política en función de su correo electrónico o dirección IP.

- Integración con Active Directory (AD): Permite la gestión centralizada del acceso de los usuarios y las políticas a través de los servicios de directorio.

- Administración de dispositivos : La administración de dispositivos y la prevención de pérdida de datos (DLP) son componentes esenciales de una estrategia integral de seguridad móvil. La administración de dispositivos se centra en la gestión y el control a nivel de dispositivo, mientras que la DLP garantiza la protección de datos y evita su divulgación no autorizada.

Todos los proveedores ofrecen MDM como complemento. Las versiones de prueba gratuitas no ofrecían gestión de dispositivos.

2. Administración / otros

Implementación: Algunas soluciones solo ofrecen opciones locales o SaaS para los administradores. Con la opción SaaS, las empresas de productos DLP deben proporcionar un entorno totalmente aislado y una garantía por escrito al cliente sobre la seguridad de sus datos.

Registro de auditoría: Las soluciones DLP deben registrar las acciones del usuario para mantener un registro de auditoría de la información confidencial. Todas las soluciones de referencia ofrecen esta funcionalidad, pero los detalles varían.

Por ejemplo, la versión detallada incluye registros detallados de las actividades administrativas relacionadas con políticas, usuarios y roles, configuraciones de servicio, acceso a incidentes, corrección de errores y perfiles de configuración estructurados y no estructurados. La versión básica solo incluye los inicios de sesión y las actividades de los usuarios.

Protección contra manipulaciones para los archivos del agente: Impide la desinstalación u otras alteraciones del software en los dispositivos del agente. Además, los agentes DLP deben protegerse con contraseñas largas y complejas para evitar la desinstalación no autorizada o la interrupción de sus servicios.

Asignación de reglas a agentes/grupos: Hemos comprobado si las políticas y reglas se pueden asignar a agentes/usuarios individuales y a grupos de agentes/usuarios.

Búsqueda y etiquetado de archivos con hashes: Hemos comprobado si las funciones de "búsqueda" o "descubrimiento" permiten etiquetar archivos con hashes.

Políticas de seguridad de datos integradas: Muchas herramientas DLP incluyen plantillas de políticas para tipos comunes de datos confidenciales, como información de identificación personal , información de salud protegida y detección de IBAN/ID de billetera de criptomonedas.

Supervisión de dispositivos mediante un panel de control: El panel DLP permite visualizar la actividad relacionada con datos y contenido en la red, según las políticas de control de datos. La pantalla incluye varios widgets que muestran los diferentes criterios de infracción de datos. Además, permite filtrar por un período de tiempo específico para analizar en detalle las infracciones y eventos relevantes de su cuenta.

Notificaciones y alertas para acciones bloqueadas: las alertas de DLP proporcionan información detallada para cada alerta, incluyendo la política infringida, el usuario involucrado y los datos que se intentaron compartir o filtrar, lo que permite a los equipos de seguridad identificar rápidamente posibles violaciones de datos y tomar medidas.

Opción para notificar falsos positivos: Cuando un usuario realiza una acción restringida por la política DLP, un evento de bloqueo activa una alerta. En ocasiones, una alerta se produce por una acción legítima, pero la política DLP la considera prohibida. Estos incidentes son falsos positivos. Para solucionar este problema, el bloqueo puede marcarse como falso positivo, lo que permite al usuario acceder al archivo confidencial.

Reglas de datos personalizables: DLP permite a los usuarios crear reglas de datos personalizadas, lo que proporciona flexibilidad para adaptar la protección de datos a necesidades específicas.

3. Clasificación de datos

Clasificación automatizada de datos

La clasificación de datos en niveles de sensibilidad específicos ayuda a garantizar que la información confidencial esté protegida con las medidas adecuadas. Los productos DLP permiten la detección automática de datos confidenciales en función de categorías de datos predefinidas (descubrimiento de datos).

Estas categorías se determinan mediante políticas preestablecidas tras identificar y definir los datos y los activos de datos críticos de la empresa. La clasificación de datos puede coordinarse con las políticas predefinidas que se encuentran en la sección «Políticas».

Todos los proveedores evaluados ofrecen capacidades de clasificación de datos automatizada.

Clasificación eficaz de datos

AIMultiple probó la precisión de la clasificación automática de datos con algunos archivos, entre ellos:

- historial médico personal

- Documento confidencial de debida diligencia, que incluía la declaración "privado y confidencial" al pie de cada página.

- Secreto comercial (es decir, el código fuente de una función de un sitio web)

Clasificación de datos personalizada

La clasificación de datos se puede personalizar mediante expresiones regulares, extensiones de archivo y otros criterios.

Verificación de la clasificación de datos

Los datos clasificados deben ser verificables por los administradores y los miembros del equipo GRC para garantizar la precisión de la clasificación. Durante la fase de prueba o prueba de concepto (PoC), el personal del equipo GRC debe participar junto con los administradores.

Pueden verificar y confirmar legalmente las clasificaciones de datos. Por lo general, las soluciones proporcionan listas de archivos clasificados de una manera determinada (por ejemplo, datos financieros, datos de salud).

LOC

Comprobamos si los proveedores ofrecen identificación de datos mediante OCR a partir de imágenes o elementos visuales.

Los proveedores que no dispongan de la función OCR en la prueba gratuita pueden añadirla como complemento.

Metodología de evaluación comparativa

- Instalación del software: Instalamos los módulos de administrador y agente en ordenadores separados.

- Adición de políticas: Se agregaron políticas adicionales para comparar la efectividad de las políticas básicas con las personalizadas.

- Entrada de datos: Se compartieron varios archivos que contenían diferentes niveles de información confidencial y financiera a través de otros canales, cada uno con configuraciones de seguridad distintas.

- Recopilación de pruebas: Se tomaron capturas de pantalla de las partes relevantes de la plataforma.

Resultados: Los resultados se presentan y resumen en este informe comparativo.

Preguntas frecuentes

Las organizaciones se enfrentan a crecientes desafíos para proteger los datos privados y la información de identificación personal (IIP). Prevenir el acceso no autorizado y mitigar las filtraciones de datos son fundamentales para minimizar los riesgos reputacionales y financieros. Aquí es donde entran en juego las soluciones de prevención de pérdida de datos (DLP), que ayudan a las empresas a proteger la información confidencial y a cumplir con las normativas.

La prevención de pérdida de datos (DLP) es una solución tecnológica diseñada para prevenir incidentes que podrían resultar en filtraciones o pérdida de datos. Las soluciones DLP suelen incluir herramientas para la clasificación de datos, el control de dispositivos, el cifrado y la autenticación de usuarios. El objetivo principal de la prevención de pérdida de datos es minimizar el riesgo de fugas y divulgaciones de datos no autorizadas.

La prevención de fugas de datos requiere una estrategia de seguridad que supervise la identificación, clasificación y protección de datos sensibles. La clasificación de datos sensibles puede automatizarse gracias a las tecnologías de aprendizaje automático. Asimismo, la seguridad de los datos confidenciales puede mejorarse mediante la integración de soluciones de protección de red y de endpoints de última generación.

Una prueba de rendimiento de software DLP recopila datos verificables para determinar el desempeño de los productos de software DLP. Los resultados de la prueba de rendimiento DLP brindan información valiosa sobre los aspectos administrativos y técnicos de los productos.

Inicialmente, las funcionalidades disponibles en los productos de software DLP se registran como objetos de prueba. Estas funcionalidades registradas se someten a pruebas de eficacia y se comparan con sus especificaciones. Los datos recopilados se organizan por aspectos de la prueba y constituyen la evaluación final.

Las organizaciones se enfrentan a crecientes desafíos para salvaguardar los datos privados y la información de identificación personal (IIP). Prevenir el acceso no autorizado y mitigar las filtraciones de datos son fundamentales para minimizar los riesgos reputacionales y financieros.

Sé el primero en comentar

Tu dirección de correo electrónico no será publicada. Todos los campos son obligatorios.