Los sistemas sin parchear son un blanco fácil para los atacantes. Un simple servidor obsoleto o una estación de trabajo olvidada se convierten en un punto de entrada. El software de gestión de parches automatiza el proceso de búsqueda, prueba e implementación de actualizaciones antes de que las vulnerabilidades se conviertan en brechas de seguridad.

- Analizamos las principales soluciones de gestión de parches en función de sus características, las opiniones de los usuarios y los precios.

- Además, realizamos pruebas comparativas de tres plataformas : NinjaOne, Acronis y ManageEngine Desktop Central, implementándolas en servidores de prueba idénticos.

Los 12 mejores programas informáticos analizados

*Basado en el número total de reseñas y calificaciones promedio (en una escala de 5 puntos) de las principales plataformas de reseñas de software.

Consulte los criterios de selección de proveedores .

1. Gestión de parches de NinjaOne

NinjaOne aplica parches a Windows, macOS y Linux desde una única consola. El sistema analiza los equipos, identifica los parches faltantes y los implementa automáticamente o según un cronograma que usted defina.

Cobertura multiplataforma sin necesidad de herramientas adicionales. La mayoría de los gestores de parches funcionan bien en Windows, pero tienen dificultades con Linux y macOS. NinjaOne trata a las tres plataformas por igual.

Detalles de la automatización: Configure las reglas de aprobación una sola vez. Los parches de seguridad críticos se implementan automáticamente. Las actualizaciones de funciones requieren aprobación manual. El sistema genera registros de implementación para auditorías de cumplimiento, lo cual resulta útil cuando los reguladores solicitan pruebas de que se aplicó el parche CVE-2024-XXXX.

Precios: Modelo de pago por dispositivo:

- Más de 10 000 puntos finales: 1,50 $/mes por dispositivo

- 50 o menos dispositivos: 3,75 $/mes por dispositivo

- Precios basados en el volumen entre

Vea la demostración interactiva de NinjaOne sobre la gestión autónoma de parches.

2. Acronis Cyber Protect Cloud

Cyber Protect Cloud combina la gestión de parches con copias de seguridad, recuperación ante desastres y ciberseguridad en una única plataforma. Este enfoque integrado permite crear instantáneas de los sistemas antes de aplicar parches y revertir las actualizaciones si se produce algún problema.

Detección de parches: Nuestras pruebas de rendimiento revelaron que Acronis detectó parches que NinjaOne no detectó en servidores idénticos. Al revisar el mismo servidor Windows en ambas plataformas el mismo día, NinjaOne no mostró ningún parche pendiente, mientras que Acronis encontró docenas. Si su herramienta no detecta los parches disponibles, no podrá implementarlos, dejando los sistemas expuestos aunque existan soluciones.

Clasificación de gravedad y estabilidad: Cada parche muestra su clasificación de gravedad (Crítica, Importante, Moderada, Baja) junto con un indicador de estabilidad que señala los parches con problemas conocidos. Esto permite priorizar las actualizaciones de seguridad críticas y evitar la implementación de parches problemáticos antes de que se publiquen las correcciones. NinjaOne no muestra esta información en la misma vista.

Programación de reinicios: Acronis ofrece cuatro políticas de reinicio: inmediato, programado, solo si es necesario o nunca. Este es el control de reinicio más granular de las tres plataformas que probamos, y es importante para los servidores de producción, donde los reinicios innecesarios provocan tiempos de inactividad.

Nota del instalador: El agente Acronis es grande (alrededor de 1 GB en Linux) porque integra copia de seguridad, gestión de parches y EDR en un solo agente. Si implementa Acronis únicamente para aplicar parches, este tamaño representa un costo considerable. Si lo implementa para realizar copias de seguridad, parches y EDR simultáneamente, el enfoque de agente único elimina la necesidad de implementar cada herramienta por separado. El rendimiento de la CDN fue deficiente en nuestra prueba en la región de Mumbai: una descarga de 588 MB tardó 45 minutos.

2. SolarWinds Gestor de parches

SolarWinds Patch Manager se integra con el ecosistema más amplio de SolarWinds (Monitor de rendimiento de red, Monitor de servidor y aplicaciones, etc.).

Funcionalidades de parcheo: Aplicación automatizada de parches para servidores y estaciones de trabajo Windows. La integración con WSUS amplía las funciones nativas de aplicación de parches de Microsoft con mejores informes y control.

Enfoque empresarial: Administra miles de dispositivos en múltiples ubicaciones. Los informes detallados muestran el cumplimiento de las actualizaciones por departamento, ubicación o tipo de dispositivo, lo que resulta útil para los equipos de TI y cumplimiento normativo de la empresa.

3. Atera

Atera integra la gestión de parches con RMM , escritorio remoto , sistema de gestión de incidencias y detección de red. Los equipos de TI disponen de todo en una única plataforma, eliminando la necesidad de utilizar múltiples herramientas.

Enfoque de gestión de parches: El escaneo automatizado identifica los parches faltantes en Windows y aplicaciones de terceros. Implemente los parches individualmente o en lotes. Programe las implementaciones durante las ventanas de mantenimiento para evitar interrupciones a los usuarios.

4. Dato RMM

Datto combina RMM, gestión de parches, PSA y copias de seguridad en una única plataforma. Adquirida por Kaseya en 2022, continúa operando como un producto independiente.

Funcionalidades de parcheo: Implementación automatizada de parches para sistemas operativos y aplicaciones Windows. La integración con copias de seguridad permite crear instantáneas del sistema antes de las actualizaciones importantes, de modo que se pueda revertir el proceso si los parches causan algún problema.

Enfoque MSP: Diseñado para proveedores de servicios gestionados. Su arquitectura multiusuario permite gestionar varios clientes desde una única consola, manteniendo sus datos separados.

5. Parchear mi PC

Patch My PC se especializa en actualizaciones de aplicaciones de terceros para entornos Microsoft (Configuration Manager e Intune). No reemplaza la actualización de su sistema operativo, sino que la complementa.

Lo que corrige: Más de 300 aplicaciones de terceros: Adobe Reader, Chrome, Firefox, Zoom, Slack, 7-Zip, VLC y más. Estas aplicaciones no reciben actualizaciones de Windows Update, lo que crea vulnerabilidades en tu seguridad.

Cómo funciona: Se integra directamente con ConfigMgr o Intune. Las nuevas versiones de la aplicación se implementan automáticamente como paquetes desplegables. No se requiere descarga, empaquetado ni pruebas manuales.

6. N-able N-central

N-central proporciona RMM con gestión de parches, copias de seguridad y automatización integradas. La plataforma está dirigida a proveedores de servicios gestionados (MSP) y equipos de TI internos que gestionan infraestructuras distribuidas.

Funciones de gestión de parches: Escaneo e implementación automatizados para Windows, macOS y más de 200 aplicaciones de terceros. La aprobación de parches se puede delegar a diferentes equipos; por ejemplo, el servicio de asistencia técnica puede aprobar las actualizaciones de Chrome mientras el equipo de seguridad revisa los parches del sistema operativo.

Motor de automatización: Crea scripts que se ejecuten antes o después de aplicar parches. Por ejemplo: detener un servicio, aplicar un parche, reiniciar el servicio, verificar que el servicio esté en funcionamiento y enviar una notificación.

7. LogMeIn Resolve

Anteriormente conocida como GoTo Resolve, esta plataforma combina la gestión de parches con soporte remoto, sistema de tickets y acceso remoto.

Enfoque de parches: Implementación automatizada de parches para Windows y las principales aplicaciones. El sistema prioriza las actualizaciones de seguridad críticas y permite aplazar las actualizaciones de funciones.

8. Kaseya VSA

El Administrador de Sistemas Virtuales (VSA) de Kaseya ofrece RMM basado en la nube con gestión de parches, seguridad y capacidades de automatización.

Funcionalidades de parcheo: parches para el sistema operativo Windows, aplicaciones de terceros y actualizaciones de controladores. El sistema puede aplicar parches a dispositivos sin conexión cuando se vuelven a conectar, lo cual resulta útil para portátiles que no siempre están conectados a la red.

Integración de seguridad: VSA incluye detección y respuesta de endpoints (EDR) junto con la gestión de parches. Detecte amenazas y corrija vulnerabilidades desde la misma consola.

9. Automox

Automox funciona completamente en la nube, sin necesidad de servidores locales. Los agentes se conectan directamente a la plataforma en la nube de Automox, lo que la hace ideal para equipos de trabajo distribuidos.

Aplicación de parches multiplataforma: Windows, macOS, Linux y más de 100 aplicaciones de terceros. Escriba scripts personalizados en PowerShell, Bash o Python para gestionar casos excepcionales que las políticas integradas no cubren.

Administración basada en políticas: Cree políticas de parcheo una sola vez y aplíquelas a grupos de dispositivos. Los portátiles pueden recibir parches semanalmente, mientras que los servidores los reciben mensualmente durante las ventanas de mantenimiento. El sistema aplica las políticas automáticamente.

10. Microsoft Intune

Intune proporciona administración de endpoints basada en la nube con administración de parches integrada. Las organizaciones que ya utilizan Microsoft 365 obtienen la integración de Intune sin infraestructura adicional.

¿Qué parchea Intune? Actualizaciones de Windows 10/11, incluidas las de características, calidad y controladores. Funciona con Windows Update para empresas para controlar la programación de las actualizaciones y los canales de implementación.

Limitaciones: Funciona bien con Windows, pero no con aplicaciones de terceros. Necesitarás herramientas adicionales (como Patch My PC) para manejar Adobe, Chrome, Zoom y otros programas que no sean de Microsoft.

11. Acronis Cyber Protect Cloud

Acronis integra la gestión de parches con copias de seguridad, recuperación ante desastres y ciberseguridad en una única plataforma. Este enfoque integrado permite crear instantáneas de los sistemas antes de aplicar parches y revertir las actualizaciones si se produce algún problema.

Detección de parches: Nuestras pruebas de rendimiento revelaron que Acronis detectó parches que NinjaOne no detectó en servidores idénticos. Al revisar el mismo servidor Windows en ambas plataformas el mismo día, NinjaOne no mostró ningún parche pendiente, mientras que Acronis encontró docenas.

Esta detección exhaustiva es fundamental para el cumplimiento normativo. Si su herramienta no detecta los parches disponibles, no podrá implementarlos, dejando los sistemas vulnerables aunque existan soluciones.

12. ManageEngine Desktop Central (Endpoint Central MSP)

ManageEngine ofrece gestión de parches como parte de su plataforma unificada de gestión de endpoints. La solución admite Windows, macOS, Linux y más de 850 aplicaciones de terceros.

Panel de control centralizado de parches: La sección "Amenazas y parches" del menú principal muestra las estadísticas de parches de todos los servidores administrados. Consulte de un vistazo el estado general de cumplimiento de parches de toda su infraestructura, qué servidores están actualizados, cuáles carecen de actualizaciones críticas y cuáles tienen implementaciones pendientes.

Resultados de la evaluación comparativa de gestión de parches

Probamos NinjaOne, Cyber Protect Cloud (Acronis) y ManageEngine Desktop Central en servidores idénticos, comparando la detección de parches, la implementación y el flujo de trabajo.

- Detección de parches: Acronis detectó la mayor cantidad de parches en el mismo servidor Windows, verificado el mismo día, mientras que NinjaOne no mostró parches pendientes, a pesar de que Acronis identificó docenas. ManageEngine también encontró parches. La falta de parches disponibles representa un riesgo de cumplimiento, independientemente de la rapidez con la que se implemente la herramienta.

- Despliegue de agentes: NinjaOne fue el más rápido por un amplio margen, con un tiempo inferior a 2 segundos en Windows y Linux, sin pasos manuales. Acronis tardó entre 3 y 5 minutos por servidor Windows y entre 15 y 20 minutos por servidor Linux debido a un instalador de 1 GB y fallos de dependencias. ManageEngine se situó entre ambos.

- Programación de reinicio: Acronis ofrecía el mayor control, inmediato, con hora específica, solo si era necesario o nunca automático. NinjaOne y ManageEngine proporcionaban menos granularidad de forma predeterminada, lo cual es importante para la gestión del tiempo de actividad de la producción.

- Velocidad de escaneo de parches: ManageEngine fue el más rápido en iniciar un escaneo, inmediatamente con un solo clic desde la página de detalles del dispositivo. La instalación de parches requiere un paso de configuración independiente, lo que añade tiempo pero garantiza una programación explícita antes de la implementación.

Despliegue de agentes

Antes de probar la gestión de parches, tuvimos que instalar agentes en los 7 servidores. La experiencia de implementación varió considerablemente.

- NinjaOne se instala en menos de 2 segundos en Windows y Linux. Los instaladores utilizan tokens preautorizados que registran los dispositivos automáticamente sin necesidad de intervención manual. Un problema de registro en macOS que se presentó en el primer intento se resolvió en el segundo.

- ManageEngine tardó 20 segundos en Windows, incluyendo un paso CAPTCHA y algunos clics en el asistente. La instalación en Linux se completó en 5 segundos, pero las URL de descarga con acceso restringido requirieron transferencias SCP manuales, lo que añadió entre 5 y 10 minutos por servidor. La instalación en macOS fue sencilla. Las instrucciones de instalación estaban ocultas en el archivo README, en lugar de mostrarse en la página de descarga.

- Acronis fue el más problemático. Windows requirió de 3 a 5 minutos por servidor con registro web obligatorio por dispositivo. Linux tardó de 15 a 20 minutos por servidor: el instalador es de 1 GB, la detección de dependencias faltantes falló, las herramientas de compilación (GCC, make, build-essential) tuvieron que instalarse manualmente, y el proceso se ejecutó en un solo hilo al 100% en un núcleo de CPU mientras los otros tres estaban inactivos. La instalación de macOS en Mumbai tardó más de 50 minutos debido a una CDN lenta; solo una descarga de 588 MB tardó 45 minutos. No había tokens preautorizados: cada dispositivo requería registro web individual.

1. Gestión de parches de NinjaOne

La aplicación de parches al sistema operativo está desactivada por defecto, lo cual es razonable, ya que la aplicación automática de parches en sistemas de producción sin una activación explícita es arriesgada. Al activarla, se agregó una pestaña de "Aplicación de parches" a la interfaz del dispositivo.

Parches del sistema operativo

Al hacer clic en la pestaña de Parches, nos llevamos una sorpresa inmediata: ya había un parche del sistema operativo pendiente.

Los detalles del parche mostraron:

- Nombre de la actualización: Actualización para la plataforma de seguridad de Windows – KB5007651 (Versión 10.0.29429.1000)

- Categoría: Actualizaciones de definiciones

- Fecha de lanzamiento: 14/10/2025

- Reinicio necesario: No

- Fuente: Directiva de Windows Server

Parches de software

Poco después de aplicar el parche del sistema operativo, apareció una actualización de software. La notificación se mostró simultáneamente en dos lugares: un icono en el panel de control y una nueva entrada en la sección de Parches.

Al hacer clic en el menú de opciones, aparecieron tres opciones:

1. Aprobar para este dispositivo : Instalar solo en esta máquina.

2. Aprobar para políticas: Implementar en todos los dispositivos que utilicen esta política.

3. Rechazar : Rechazar el parche.

Al hacer clic en el menú de opciones, aparecieron tres opciones:

- Aprobar para este dispositivo : instalar solo en esta máquina.

- Aprobar políticas : implementar en todos los dispositivos que utilicen esta política.

- Rechazar – Rechazar el parche

Sistema de aprobación de doble vía

Este enfoque de doble vía permite gestionar diferentes escenarios. ¿Desea probar un parche primero en un sistema? Utilice la aprobación específica del dispositivo. ¿Desea implementar un parche verificado en todo nuestro entorno? Utilice la aprobación basada en políticas para aplicarlo a todas las máquinas a la vez.

Aprobamos la actualización de Edge únicamente para el dispositivo de SEÚL. El parche se aplicó allí, pero no afectó a CALIFORNIA, MUMBAI ni a ningún otro sistema. Las aprobaciones específicas para cada dispositivo se mantienen aisladas, tal como se concibió, sin implementaciones inesperadas en otras máquinas.

Pestaña de vulnerabilidades

La pestaña Vulnerabilidades muestra los problemas de seguridad conocidos en el sistema operativo y los paquetes de software instalados. La interfaz muestra los identificadores CVE, los niveles de gravedad, los componentes afectados y los parches o soluciones disponibles.

Durante las pruebas, esta pestaña mostraba "Sin vulnerabilidades" porque los dispositivos de prueba se habían actualizado recientemente. En entornos de producción, vemos:

- Paquetes obsoletos con vulnerabilidades conocidas

- Faltan actualizaciones de seguridad

- Versiones de software con CVE publicados

- Acciones correctivas recomendadas

Podemos filtrar las vulnerabilidades por:

- Nivel de gravedad (mostrar solo problemas críticos y de alto riesgo)

- ID de CVE (búsqueda de vulnerabilidades específicas)

- Software afectado (ver todos los problemas en una aplicación específica)

- Estado de la solución (parcheado vs. aún vulnerable)

Esta vista centralizada de vulnerabilidades elimina la necesidad de herramientas de análisis de seguridad independientes. En lugar de ejecutar análisis de Nessus u OpenVAS, consultamos la pestaña Vulnerabilidades para identificar las que requieren atención. La información proviene de la base de datos de vulnerabilidades de NinjaOne, que registra las CVE y las asocia a las versiones de software instaladas.

2. Acronis Gestión de parches

Al hacer clic en la pestaña Parches, se hizo evidente de inmediato una diferencia significativa con respecto a NinjaOne: en la lista aparecían docenas de parches disponibles.

No se trata de una discrepancia menor. Estamos analizando la misma instalación de Windows Server, revisada el mismo día, a través de dos plataformas RMM diferentes. Una plataforma no detecta ninguna tarea pendiente. La otra plataforma identifica necesidades importantes de actualización.

Para el cumplimiento de la seguridad y la gestión de vulnerabilidades, esta brecha es importante. Si su herramienta RMM no detecta los parches disponibles, no podrá implementarlos. Sus sistemas se quedarán sin parchear, aunque existan soluciones en Windows Update.

La lista de parches incluye columnas que no vimos en NinjaOne:

Clasificación de gravedad: Cada parche muestra su clasificación de seguridad: Crítica, Importante, Moderada o Baja. Esta clasificación se basa en la gravedad del parche Microsoft y ayuda a priorizar su implementación. Las actualizaciones de seguridad críticas se gestionan antes que las nuevas funcionalidades de baja prioridad.

Indicador de estabilidad : Esta columna muestra si un parche tiene problemas conocidos o si se considera estable. Algunos parches incluyen errores que afectan la funcionalidad o causan problemas de compatibilidad. La calificación de estabilidad ayuda a prevenir la implementación de actualizaciones problemáticas hasta que se publiquen las correcciones.

Durante nuestra revisión, la mayoría de los parches mostraron el estado "Estable". Algunos mostraron indicadores diferentes, lo que sugiere que Acronis realiza un seguimiento de la calidad de los parches a través de la telemetría o los metadatos del parche Microsoft.

Detalles del parche : Cada entrada muestra el número KB, la fecha de lanzamiento, si se requiere un reinicio, los componentes afectados y el estado de la instalación.

Reiniciar configuración – Control granular

Al hacer clic en las opciones de reinicio, se abrieron controles de implementación que superaban los que habíamos visto en NinjaOne.

Las políticas de reinicio disponibles:

- Reinicie inmediatamente después de la instalación: aplique los parches y reinicie de inmediato.

- Reiniciar a una hora específica: Programe el reinicio para las ventanas de mantenimiento.

- Reiniciar solo si es necesario: Omitir los reinicios para los parches que no los requieren.

- Nunca reiniciar automáticamente: aplicar parches pero dejar el control manual del momento del reinicio.

Seleccionamos “Reiniciar solo si es necesario” y pulsamos “Instalar todos los parches”.

Esto indica a Acronis: instale todos los parches pendientes y reinicie el servidor solo si uno o más parches lo requieren. Las actualizaciones de definiciones y los parches menores que funcionan sin reinicios no provocarán tiempos de inactividad innecesarios.

3. ManageEngine Desktop Central Patch Management

ManageEngine Desktop Central ofrece una sección dedicada a "Amenazas y parches", accesible desde el menú principal. Esta vista centralizada muestra estadísticas de parches de todos los servidores administrados, lo que permite a los administradores ver de un vistazo el estado general de cumplimiento de parches de toda su infraestructura.

Gestión de parches a nivel de dispositivo

Al acceder a un servidor individual (como el servidor de IRLANDA en nuestras pruebas), la funcionalidad de gestión de parches está disponible a través de múltiples puntos de acceso:

Pestaña Seguridad – Visibilidad de parches

La pestaña Seguridad proporciona visibilidad inmediata sobre los parches faltantes. Esta función está disponible en ManageEngine Desktop Central, pero no estaba presente en NinjaOne durante nuestras pruebas. La interfaz muestra:

- Lista de actualizaciones de seguridad faltantes

- Niveles de gravedad del parche

- Los parches disponibles están listos para su implementación.

Sin embargo, descubrimos que no era posible instalar parches directamente desde la pestaña Seguridad. La función de instalación se encuentra en otra parte de la interfaz.

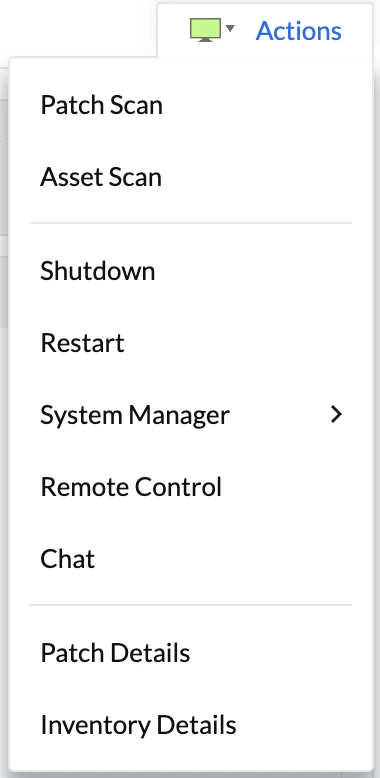

Desde la página de detalles del servidor, el botón Acciones en la esquina superior derecha proporciona acceso rápido a las operaciones de parcheo:

Las acciones disponibles relacionadas con el parche incluyen:

- Análisis de parches : Inicia un análisis inmediato en busca de parches faltantes.

- Escaneo de activos : Realiza un escaneo de inventario completo.

Probamos la función de escaneo de parches, que inició inmediatamente un escaneo del servidor para identificar las actualizaciones faltantes.

Administrador del sistema: detalles del parche

Se accede a la interfaz principal de instalación de parches a través del menú Administrador del sistema, en "Detalles del parche".

Interfaz de instalación de parches

Tras ejecutar un análisis de parches, el menú Detalles del parche muestra todos los parches faltantes con las siguientes capacidades:

- Lista completa de parches disponibles

- Selección de parches (selección individual o en grupo)

- Opciones de instalación

Configuración de la instalación

Al seleccionar parches para su instalación, ManageEngine Desktop Central no los aplica de inmediato. En su lugar, presenta una pantalla de configuración con opciones de implementación:

Las opciones de configuración incluyen:

- Programación : Cuándo instalar los parches (inmediata o programada)

- Comportamiento de reinicio : Cómo gestionar los reinicios necesarios

- Selección de destino : Implementar en dispositivos individuales o en varios servidores simultáneamente.

Este enfoque, que prioriza la configuración, proporciona un control granular sobre la implementación de parches, similar a la implementación basada en políticas que vimos en NinjaOne.

Implementación en múltiples dispositivos

ManageEngine Desktop Central permite aplicar parches a varios servidores en una única tarea de implementación. En lugar de implementar parches dispositivo por dispositivo, los administradores pueden:

- Seleccione varios servidores de destino.

- Definir cronogramas de despliegue

- Configurar políticas de reinicio

- Implementar parches en toda la flota en una sola operación.

Esta capacidad de despliegue masivo es esencial para gestionar de forma eficiente grandes infraestructuras de servidores.

Comparación de la gestión de parches

Elige NinjaOne si administras menos de 100 servidores, prefieres una interfaz minimalista y quieres probar las actualizaciones en dispositivos individuales antes de implementarlas en toda la flota. El flujo de trabajo de aprobación está diseñado para priorizar el control sobre la velocidad.

Elija Acronis si la detección exhaustiva de parches es importante para el cumplimiento normativo, si necesita clasificaciones de gravedad e indicadores de estabilidad para la priorización, o si administra cientos de servidores y necesita una programación de reinicio granular.

Elija ManageEngine si desea que la visibilidad de los parches esté integrada en las revisiones de seguridad, si prefiere flujos de trabajo de implementación que prioricen la configuración o si necesita una segmentación de múltiples dispositivos para toda la flota desde un panel de cumplimiento centralizado.

Comparación de características

Consulte las definiciones de las características comunes y diferenciadoras.

Características comunes

Implementación automatizada de parches

Cada solución analiza los dispositivos en busca de parches faltantes, descarga las actualizaciones y las instala automáticamente o según una programación. Esto elimina el proceso manual de revisar cada dispositivo individualmente.

Compatibilidad con múltiples sistemas operativos

Los entornos de TI modernos utilizan simultáneamente servidores Windows, portátiles macOS y estaciones de trabajo Linux. La mayoría de las herramientas son compatibles con los tres sistemas operativos, aunque la calidad de la cobertura varía. Windows recibe la mejor compatibilidad entre todos los proveedores. La compatibilidad con macOS y Linux es mayor en las soluciones en la nube más recientes (Automox, NinjaOne) que en las herramientas tradicionales.

Consola centralizada

Visualice el estado de las actualizaciones en toda su infraestructura desde un único panel de control. Vea qué dispositivos están actualizados, cuáles carecen de parches críticos y cuáles no pudieron instalar las actualizaciones.

Ventanas de programación y mantenimiento

Implemente las actualizaciones fuera del horario laboral para minimizar las interrupciones para los usuarios. Programe las actualizaciones para la noche del sábado, cuando nadie esté trabajando, o durante las ventanas de mantenimiento designadas, cuando los sistemas puedan reiniciarse de forma segura.

Informes y cumplimiento

Genere informes que muestren el estado de cumplimiento de los parches, las tasas de éxito de la implementación y los registros de auditoría. Los organismos reguladores exigen pruebas de que se corrigieron las vulnerabilidades dentro de los plazos requeridos; estos informes proporcionan dicha evidencia.

Entorno de prueba

Hemos aprovisionado 7 instancias EC2 en 6 regiones de AWS para representar un entorno corporativo distribuido:

Servidores Windows (3 instancias):

- Tipo de instancia: c5.xlarge (4 vCPU, 8 GB de RAM)

- Almacenamiento: 100 GB gp3 (3000 IOPS, rendimiento de 125 MB/s)

- Sistema operativo: Windows Server 2025 Base

- Regiones: Irlanda (eu-west-1), Ohio (us-east-2), Seúl (ap-northeast-2)

Servidores Linux (3 instancias):

- Tipo de instancia: c5.xlarge (4 vCPU, 8 GB de RAM)

- Almacenamiento: 100 GB gp3 (3000 IOPS, rendimiento de 125 MB/s)

- SO: Servidor Ubuntu 24.04 LTS (HVM)

- Regiones: São Paulo (sa-east-1), Norte de California (us-west-1), Canadá (ca-central-1)

Servidor macOS (1 instancia):

- Tipo de instancia: mac1.metal (Xeon de 12 núcleos Intel, 32 GB de RAM)

- Almacenamiento: 100 GB gp3 (3000 IOPS, rendimiento de 125 MB/s)

- Sistema operativo: macOS Sequoia

- Región: Bombay (ap-sur-1)

Realizamos una implementación en seis regiones de AWS para probar cómo la distancia geográfica entre los servidores de administración del proveedor y los puntos finales afecta el rendimiento. La comunicación del agente, las descargas de parches y la velocidad de implementación dependen de la latencia de la red. Un proveedor con una cobertura CDN deficiente o una infraestructura regional limitada mostrará un rendimiento degradado en regiones distantes.

Características diferenciadoras

Implementación de scripts personalizados

Ejecute scripts de PowerShell, Bash o Python antes o después de aplicar parches. Esto resulta útil para detener servicios, realizar copias de seguridad de configuraciones, verificar que la aplicación de parches se haya realizado correctamente o llevar a cabo una limpieza personalizada posterior a la aplicación.

Herramientas compatibles: Automox, N-able N-central, Kaseya VSA, NinjaOne

Parcheo de BIOS/controladores

Actualiza el firmware y los controladores de hardware junto con los parches de software. Las vulnerabilidades de la BIOS (como Spectre/Meltdown) requieren actualizaciones de firmware, no solo parches del sistema operativo. Las actualizaciones de controladores corrigen problemas de seguridad a nivel de hardware y mejoran la estabilidad.

Herramientas compatibles: NinjaOne, Dell KACE (mención honorífica)

Parches sin conexión

Conecta dispositivos incluso cuando están desconectados de internet. Útil para:

- Entornos seguros aislados de la red

- Dispositivos de campo con conectividad intermitente

- Portátiles que rara vez se conectan a redes corporativas

El sistema almacena las actualizaciones en caché localmente o en un servidor local. Los dispositivos obtienen las actualizaciones de la caché local en lugar de hacerlo de internet.

Herramientas compatibles: Kaseya VSA, N-able N-central

Aplicación móvil

Gestiona las actualizaciones desde tu teléfono. Implementa parches de emergencia, aprueba las actualizaciones pendientes o comprueba el estado de los parches sin necesidad de abrir un ordenador portátil.

Herramientas compatibles: Atera, NinjaOne, Datto

Criterios de selección de proveedores

Para ofrecer una evaluación objetiva de los proveedores, consideramos datos verificables públicamente, como el número de reseñas y las calificaciones de los usuarios en las plataformas de reseñas de software.

- Número de reseñas: Hemos incluido a los vendedores con más de 100 reseñas de usuarios en total.

- Calificación promedio : Calificación superior a 4/5 en promedio en todas las plataformas de reseñas de software.

- Precio: Los precios de los programas de gestión de parches varían, y en la tabla se incluyen los precios públicos disponibles. Los usuarios potenciales pueden comparar los productos según su precio.

Preguntas frecuentes

El software de gestión de parches es un tipo de software de gestión que ayuda a los equipos de TI y de seguridad a identificar, adquirir, probar e implementar parches y actualizaciones de software en múltiples sistemas operativos, como Windows Server, dispositivos Linux y macOS.

Una solución eficaz de gestión de parches proporciona un panel de control centralizado, visibilidad en tiempo real y aplicación automatizada de parches para subsanar las deficiencias de seguridad y abordar las vulnerabilidades conocidas antes de que puedan ser explotadas. Al automatizar el proceso de aplicación de parches, las organizaciones reducen los errores humanos, garantizan actualizaciones oportunas de parches críticos y de seguridad, y mantienen el cumplimiento normativo.

El software de gestión de parches es esencial porque protege la información confidencial, refuerza la seguridad de la red y mejora la funcionalidad del software en todos los dispositivos. Tanto si gestiona unas pocas aplicaciones de Windows en una pequeña empresa como si administra actualizaciones críticas en grandes redes y servidores en la nube, utilizar el mejor software de gestión de parches le permite implementarlos de forma eficiente, evitar que falten parches y mantener el valor para su negocio.

Al comparar herramientas de gestión de parches, las empresas deben centrarse en la facilidad con la que cada solución simplifica el proceso y es compatible con múltiples sistemas operativos. Una solución robusta proporcionará visibilidad en tiempo real del estado de los parches, las actualizaciones y el cumplimiento normativo, ofreciendo a los equipos de seguridad una visión integral de las vulnerabilidades del software en todos los dispositivos.

Busque un software de gestión que combine la administración automatizada de parches con una programación flexible, lo que le permitirá implementar parches y actualizaciones de software sin interrumpir el trabajo de los usuarios. El mejor software de administración de parches también facilita la supervisión de aplicaciones de terceros, la generación de informes de cumplimiento y el mantenimiento de una consola única para la supervisión remota. Herramientas como ManageEngine Patch Manager Plus o Patch Manager demuestran cómo la automatización de parches puede mejorar la seguridad de la red y evitar la falta de parches en aplicaciones de Windows, dispositivos Linux y servidores en la nube.

Para elegir el mejor software de gestión de parches, es fundamental comprender los sistemas operativos, los requisitos de seguridad y las operaciones de gestión de parches de la organización. Para las pequeñas empresas, una herramienta sencilla o una versión gratuita que gestione las actualizaciones de software y los parches críticos puede ser suficiente. Las grandes empresas o los proveedores de servicios gestionados (MSP) que administran redes extensas suelen necesitar una plataforma única con automatización avanzada de parches, paneles de control centralizados y funciones de implementación automatizada para mantener un control total sobre los dispositivos.

Un buen gestor de parches debe simplificar el proceso de aplicación, reduciendo los errores humanos y subsanando las vulnerabilidades de seguridad con actualizaciones oportunas. Las empresas también deben evaluar si la solución ofrece informes detallados, informes de cumplimiento y compatibilidad con múltiples plataformas para que los equipos de seguridad puedan demostrar fácilmente el cumplimiento y responder con rapidez a los nuevos parches. Comparar opciones como Automox, Patch Manager o ManageEngine Patch Manager Plus ayuda a los equipos de TI a seleccionar un software que aporte valor al negocio, proteja la información confidencial y mejore la funcionalidad del software en múltiples sistemas operativos.

Sé el primero en comentar

Tu dirección de correo electrónico no será publicada. Todos los campos son obligatorios.