Con dos décadas de experiencia en la industria y datos de mercado que muestran que casi la mitad de las filtraciones comienzan con aplicaciones web 1 Probamos manualmente tres WAF líderes (Cloudflare, Imperva, Barracuda) contra tráfico de ataque real creando un sitio de prueba y apuntándolo con amenazas web comunes, control de acceso roto, inyección y componentes vulnerables y obsoletos.

Consulte un resumen de nuestros resultados de referencia , una comparación de las características clave y los precios de 10 soluciones WAF líderes:

Resultados de la experiencia práctica con soluciones WAF

Clasificación : Las herramientas se clasifican según su tasa de mitigación promedio agregada en todos los vectores de ataque probados: inyección, acceso interrumpido y componentes vulnerables y obsoletos.

Para obtener más detalles, lea la metodología de nuestro estudio comparativo .

Descargo de responsabilidad : Los resultados de referencia se basan en el nivel gratuito de Cloudflare, junto con las versiones de prueba de Imperva y Barracuda.

Cloudflare WAF

Utilizamos el plan gratuito de Cloudflare para la protección básica contra amenazas externas. Si bien las opciones de configuración son limitadas, el plan gratuito sigue siendo una alternativa fiable y sin coste alguno a las soluciones WAF de pago para el filtrado básico de tráfico.

Entre sus principales capacidades se incluyen:

- Filtrado del tráfico entrante mediante reglas predeterminadas y personalizadas.

- Admite hasta 5 expresiones personalizadas y acciones asociadas (por ejemplo, Block, Desafío).

- Gestión básica de bots mediante el modo de combate de bots.

Limitaciones:

- El panel de análisis de seguridad es mínimo y carece de profundidad.

- Visibilidad limitada de los vectores de ataque y las interrupciones del tráfico.

Ofrece un buen rendimiento en la mitigación de ataques de control de acceso erróneo y de configuración de seguridad incorrecta.

Imperva WAF

Evaluamos la versión de prueba de Imperva App Protection . La solución proporciona telemetría de seguridad y tráfico por capas, que incluye:

- Datos históricos y en tiempo real sobre eventos desencadenados por WAF

- Análisis de tráfico (por país, tipo de cliente, ancho de banda a lo largo del tiempo)

- Desglose de los tipos y tendencias de los ataques

- Las acciones de la política de seguridad incluyen ignorar, solo alertar, bloquear solicitud, bloquear usuario y bloquear IP.

Limitaciones:

- Existe un retraso en la aparición de los datos de ataque en el panel de control.

Imperva obtuvo el mejor rendimiento entre las tres plataformas que probamos a la hora de detener ataques a componentes obsoletos o vulnerables, con una tasa de éxito del 93 %.

Cortafuegos de aplicaciones web Barracuda

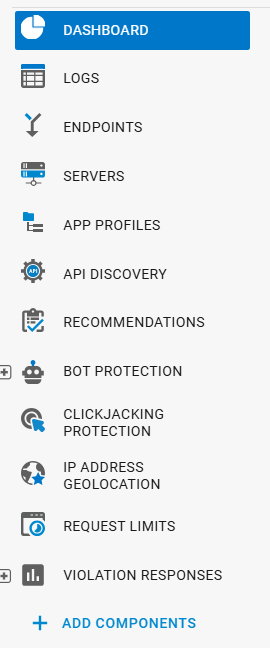

En nuestra prueba comparativa, utilizamos la versión de prueba de Barracuda Application Protection. El WAF de Barracuda ofrece un panel de control claro y fácil de usar. Permite un acceso rápido a los datos de eventos, más rápido que otras herramientas que probamos.

El Barracuda WAF ofrece:

- Baja latencia en la detección y alerta de amenazas, lo que permite una visibilidad casi en tiempo real de los nuevos eventos de seguridad.

- Análisis detallado de amenazas, incluida la clasificación categórica de los ataques detectados, lo que permite una mejor evaluación de amenazas y respuesta a incidentes.

- Los usuarios pueden personalizar el menú añadiendo o eliminando componentes, lo que permite un acceso más rápido a las funciones de uso frecuente.

- Barracuda WAF permite a los usuarios establecer límites detallados para las solicitudes web entrantes, incluidos límites en el número de cookies y la longitud máxima de los valores de las cabeceras.

La plataforma supera a las otras tres plataformas en ataques de inyección con una tasa de mitigación del 91 %.

Metodología de nuestra evaluación comparativa de soluciones WAF

Para comparar estas herramientas, utilizamos OWASP ZAP, una herramienta de prueba que simula ataques a sitios web. Creamos un sitio de prueba y lo sometimos a amenazas web comunes. Estas amenazas provienen del OWASP Top 10, una lista de los riesgos de seguridad más graves para las aplicaciones web. 2 Elegimos uno de los ataques más comunes: control de acceso interrumpido, inyección y componentes vulnerables y obsoletos. Estos incluyen:

A01:2021 – Control de acceso defectuoso

- Recorrido de ruta

- Fuga de información .env

- Fuga de información .htaccess

- Navegación por directorio

- Divulgación del código fuente – Carpeta /WEB-INF

- Nube Metadatos potencialmente expuestos

A03:2021 – Inyección

- Inyección SQL – MySQL

- Inyección SQL – SQL hipersónico

- Inyección SQL – Oracle

- Inyección SQL – PostgreSQL

- Inyección SQL – SQLite

- Inyección SQL – MsSQL

- Inyección remota del sistema operativo Command

- Inyección de código del lado del servidor

- Inyección XPath

- Inyección de CRLF

- Inclusión del lado del servidor

- Secuencias de comandos entre sitios (XSS):

- Secuencias de comandos entre sitios

- Secuencias de comandos entre sitios

A06:2021 – Componentes vulnerables y obsoletos

- Spring4Shell

- Log4Shell

La eficacia del WAF se evaluó en función de si las soluciones WAF identificaban correctamente la carga útil maliciosa y bloqueaban la solicitud, devolviendo normalmente un código de estado HTTP 403 Prohibido, verificado mediante los registros de eventos de seguridad/panel de control del proveedor del WAF. La capacidad de cada herramienta para detectar y bloquear estas amenazas se evaluó en función de su tasa de mitigación.

Posibles razones detrás de las diferencias en el rendimiento de la prueba WAF

La evaluación comparativa resalta las diferencias en cómo cada WAF maneja los distintos tipos de ataques. Barracuda logró la tasa de mitigación de inyección más alta (91%), lo que refleja su enfoque en la detección de baja latencia y el análisis detallado de amenazas. Imperva tuvo el mejor desempeño contra componentes vulnerables y obsoletos (93%), gracias a la monitorización de tráfico por capas y la telemetría de ataques integral. Cloudflare , probado en su plan gratuito, mostró una mitigación general sólida (86-87%), pero tiene opciones de personalización y análisis limitadas en comparación con los otros dos.

Estas diferencias se derivan de las prioridades de diseño, las capacidades del panel de control y los métodos de inspección de cada plataforma: Barracuda hace hincapié en la detección rápida y granular; Imperva hace hincapié en la monitorización y el análisis exhaustivos; Cloudflare hace hincapié en la protección básica y sin coste con menos opciones de configuración.

Comparación de las 10 mejores soluciones WAF

Tabla 1. Comparación de características

Tabla 2. Presencia en el mercado y comparación de precios.

FortiWeb

FortiWeb es un firewall para aplicaciones web que protege las aplicaciones web y las API críticas contra amenazas comunes y avanzadas, como bots, ataques DDoS y exploits de día cero. Utiliza aprendizaje automático para detectar comportamientos inusuales, reducir las falsas alarmas y minimizar el trabajo manual. FortiWeb también contribuye a la seguridad de las API al detectarlas automáticamente y aplicar políticas de protección personalizadas sin ralentizar el tráfico legítimo.

- Utiliza dos capas de inteligencia artificial para aprender el comportamiento de cada aplicación.

- Ofrece aceleración basada en hardware para una inspección de tráfico más rápida.

Microsoft Azure WAF

Azure Web Application Firewall ofrece defensas integradas contra ataques tanto en la aplicación como en el perímetro de la red. Utiliza conjuntos de reglas que se actualizan periódicamente para detectar amenazas, reducir los falsos positivos y cumplir con los requisitos de cumplimiento normativo. Gracias a su fácil implementación, administración centralizada y registros de seguridad detallados, ayuda a los equipos a supervisar los riesgos y mantener operaciones seguras.

- Diseño sin agentes: no es necesario instalar ningún software adicional en sus servidores.

- Aplica reglas a gran escala mediante Azure Policy en todos los recursos.

- Envía datos a Azure Monitor y Microsoft Sentinel para análisis integrados.

Imperva WAF

El firewall de aplicaciones web Imperva protege contra ataques como la inyección SQL y el cross-site scripting, minimizando las falsas alarmas. Funciona en entornos de nube, locales e híbridos, adaptándose tanto a sistemas nuevos como antiguos. El aprendizaje automático integrado y las actualizaciones globales de amenazas ayudan a los equipos a detectar y responder a las amenazas reales con mayor rapidez.

- Imperva Cloud WAF protege las aplicaciones web y las API en la nube con reglas automáticas y una configuración sencilla, lo que reduce el trabajo manual de su equipo.

- Imperva WAF Gateway protege las aplicaciones antiguas y complejas que no se pueden migrar a la nube, mediante la detección inteligente de amenazas y la configuración flexible de reglas.

- Elastic WAF se adapta a cualquier configuración de sistema y protege las aplicaciones modernas directamente dentro de su entorno, funcionando sin problemas con las herramientas de DevOps.

Cloudflare WAF

El WAF protege las aplicaciones web de amenazas, incluidos los ataques de día cero, mediante inteligencia global sobre amenazas y aprendizaje automático. Puede bloquear automáticamente las amenazas emergentes en tiempo real y ofrece una configuración sencilla con una gestión mínima. El WAF utiliza reglas tanto gestionadas como personalizadas para defenderse de ataques comunes como la inyección SQL, la carga de malware y el robo de credenciales.

- Se implementa en pocos clics sin necesidad de herramientas ni servicios adicionales.

- Block amenazas en el borde de la red antes de que lleguen a sus servidores de origen.

AWS WAF

AWS WAF protege tus aplicaciones web de las amenazas online más comunes filtrando el tráfico antes de que llegue a tu sistema. Incluye reglas preconfiguradas para bloquear ataques como la inyección SQL, el cross-site scripting o grandes volúmenes de solicitudes desde una única fuente. También puedes configurar reglas personalizadas y monitorizar la actividad sospechosa mediante herramientas integradas como la comprobación de reputación de IP y el análisis de tráfico.

- Implementa automáticamente las reglas mediante plantillas de AWS CloudFormation.

- Configura una trampa para atrapar y desviar los ataques de bots.

WAF de última generación de Fastly

Fastly Next-Gen WAF protege las aplicaciones web y las API de amenazas comunes y complejas, como bots, robo de cuentas y abuso de API. Funciona dondequiera que se encuentren sus aplicaciones (en el perímetro, en la nube o en las instalaciones), sin necesidad de una configuración o ajuste complejos. Con informes claros, alertas rápidas y opciones de implementación flexibles, ayuda a los equipos a detectar y detener los ataques con rapidez.

- SmartParse inspecciona el contexto de la solicitud sin necesidad de ajustes manuales.

- El feed de reputación de NLX aprende de miles de agentes distribuidos.

- Admite la inspección de API GraphQL y gRPC sin necesidad de configuración adicional.

WAF en la nube de Radware

Radware Cloud WAF se adapta a las amenazas cambiantes en tiempo real y ofrece información clara y sencilla sobre actividades inusuales. Es compatible con una amplia gama de configuraciones, incluidos entornos híbridos y en la nube, y mantiene las protecciones actualizadas sin generar trabajo adicional para los equipos internos.

- Combina un modelo de bloqueo inicial ("negativo") con protección conductual basada en inteligencia artificial.

- La arquitectura de SecurePath permite integrarlo en cualquier lugar como un servicio basado en API.

- Correlaciona eventos en diferentes módulos para crear una narrativa unificada sobre ataques a aplicaciones web.

Cortafuegos de aplicaciones web Barracuda

Barracuda Web Application Firewall ayuda a proteger sitios web, API y aplicaciones móviles contra amenazas cibernéticas comunes y avanzadas. Funciona con servicios en la nube, ofrece protección contra bots y se adapta fácilmente a entornos DevOps en constante evolución. Con paneles de control intuitivos y herramientas de automatización integradas, también simplifica las tareas de seguridad y brinda a los equipos un mayor control sobre el tráfico y el acceso a las aplicaciones.

- La entrega de aplicaciones integrada (balanceo de carga, enrutamiento, almacenamiento en caché) acelera las aplicaciones.

- Ofrece protección ilimitada contra ataques DDoS como complemento opcional.

F5 BIG-IP WAF avanzado

F5 BIG-IP Advanced WAF, una de las soluciones de firewall para aplicaciones web, utiliza análisis de comportamiento y aprendizaje automático para detectar y responder a amenazas, incluidos ataques a la capa de aplicación y bots automatizados. Es compatible con protocolos API modernos y facilita la gestión de la seguridad mediante una implementación flexible y la integración con flujos de trabajo DevOps. Los datos confidenciales se protegen en la capa de aplicación y las configuraciones se pueden automatizar mediante API declarativas.

- El cifrado de datos en el navegador protege los campos sensibles contra el malware.

- El análisis del comportamiento permite identificar y detener los ataques DoS de capa 7.

- “Seguridad como código” mediante API sencillas y declarativas.

WAF empresarial HAProxy

HAProxy Enterprise WAF afirma ofrecer una protección fiable contra ataques comunes a aplicaciones como SQLi y XSS. Utiliza aprendizaje automático e inteligencia de amenazas para detectarlas con un impacto mínimo en el rendimiento. El sistema está diseñado para una gestión sencilla y una baja latencia, lo que ayuda a las organizaciones a mantener la seguridad sin configuraciones complejas.

- HAProxy Fusion: plano de control para la orquestación de clústeres y nubes múltiples.

Características de los firewalls de aplicaciones web

Limitación de velocidad: control de solicitudes excesivas

La limitación de velocidad es una característica clave en muchas soluciones WAF que se utiliza para gestionar la frecuencia con la que un cliente (como un usuario, un bot o una aplicación) puede enviar solicitudes a un servidor. Esto ayuda a proteger las aplicaciones web de la sobrecarga provocada por picos de tráfico maliciosos o accidentales.

Por qué es importante

La limitación de velocidad se utiliza a menudo para detener:

- Ataques DDoS , donde los atacantes inundan los sistemas con solicitudes

- Intentos de inicio de sesión por fuerza bruta , que prueban infinitas combinaciones para obtener acceso.

- Abuso de API , cuando atacantes o bots extraen datos o sobrecargan los sistemas.

Al limitar el número de solicitudes HTTP que se pueden realizar en un período de tiempo determinado, las soluciones WAF pueden retrasar o bloquear el tráfico que presenta un comportamiento anómalo. Esto dificulta que los ciberdelincuentes logren sus objetivos sin interrumpir el tráfico legítimo.

Tipos de limitación de velocidad

- Limitación de velocidad basada en IP

Limita el número de solicitudes desde una dirección IP específica.

✅ Útil para la protección contra ataques DDoS y la mitigación de bots.

❌ Menos efectivo cuando los atacantes rotan las direcciones IP - Limitación de velocidad basada en encabezados

Controla las solicitudes basándose en encabezados HTTP como User-Agent o X-Forwarded-For.

✅ Útil para la protección de API, especialmente cuando diferentes aplicaciones comparten la misma IP.

❌ Puede ser engañado si se falsifican los encabezados.

Ejemplo práctico:

Un servicio en línea utiliza un WAF basado en la nube para restringir cada IP a 20 solicitudes por minuto. Una segunda regla limita el tráfico por encabezado de agente de usuario a 500 solicitudes por hora. Este enfoque de doble capa bloquea los bots de web scraping y evita la degradación del servicio, al tiempo que permite a los usuarios reales navegar libremente.

Protección de día cero

Mientras que la limitación de velocidad controla la frecuencia con la que se realizan las solicitudes, la protección contra vulnerabilidades de día cero se centra en el contenido de esas solicitudes.

Las amenazas de día cero explotan vulnerabilidades en aplicaciones web que aún no han sido parcheadas o incluso descubiertas. Son especialmente peligrosas porque las herramientas de seguridad tradicionales podrían no reconocer el patrón de ataque.

Los sistemas WAF modernos utilizan un motor de seguridad adaptativo que inspecciona las solicitudes web en tiempo real. Estos motores aprenden de las amenazas en constante evolución y pueden bloquear comportamientos sospechosos incluso si la amenaza específica es nueva.

Capacidades clave de la protección contra ataques de día cero:

- Analiza las cargas útiles en busca de anomalías.

- Utiliza el aprendizaje automático para detectar patrones de ataque.

- Blocks intenta cosas como inclusión remota de archivos, inyección SQL y más, incluso si no se han visto antes.

- Reduce los falsos positivos ajustando la detección en función del contexto.

Características principales de WAF

Todas las soluciones WAF de la tabla incluyen estas tres características básicas de WAF.

Blocking

Blocking es una de las características WAF más básicas pero potentes.

Detiene automáticamente el tráfico que coincide con patrones de ataque conocidos o que infringe las reglas establecidas.

- Tipos de bloqueo:

- Bloqueo de IP : bloquea direcciones IP específicas o rangos de direcciones IP.

- El bloqueo geográfico restringe el acceso desde determinados países.

- Filtrado de encabezados : bloquea las solicitudes sospechosas basándose en los encabezados HTTP.

Blocking ayuda a prevenir que amenazas conocidas lleguen a tu aplicación. Reduce el riesgo de daños o pérdida de datos .

Reglas personalizadas

Las reglas personalizadas permiten a los equipos de seguridad establecer sus propias condiciones para permitir o bloquear el tráfico.

Puedes escribir reglas basadas en direcciones IP, URL, métodos de solicitud o incluso palabras clave en la solicitud.

- Por qué es importante: Cada aplicación es diferente. Las reglas personalizadas te permiten ajustar la protección según las necesidades de tu aplicación.

- Ejemplo: Puedes bloquear las solicitudes que intenten subir archivos con extensiones riesgosas como .exe o .php.

Las reglas personalizadas son útiles cuando se necesita un control que va más allá de lo que ofrecen las reglas WAF estándar.

Protección OWASP Top 10

La mayoría de los WAF ofrecen protección integrada contra el OWASP Top 10, una lista de los riesgos más graves para las aplicaciones web.

La versión más reciente incluye: 3

- Control de acceso defectuoso: Los usuarios pueden acceder a cosas a las que no deberían. Presente en la mayoría de las aplicaciones.

- Fallos criptográficos: Cifrado débil o inexistente. Provoca fugas de datos.

- Inyección: La entrada de datos no confiable engaña al sistema. Incluye SQL y XSS.

- Diseño inseguro: Fallos en la planificación de la aplicación. Difícil de corregir posteriormente.

- Configuración de seguridad incorrecta: Ajustes o valores predeterminados inseguros. Muy común.

- Componentes vulnerables: Uso de bibliotecas obsoletas con fallos conocidos.

- Fallos de autenticación: Problemas con el inicio de sesión o las sesiones. Sigue siendo un riesgo importante.

- Fallos de integridad: Las aplicaciones confían en las actualizaciones o los códigos sin comprobarlos.

- Fallos en el registro: No se generan alertas ni registros cuando ocurren ataques.

- SSRF (Falsificación de solicitud del lado del servidor): La aplicación realiza solicitudes internas inseguras. Puede ser grave.

Al mitigar estas amenazas, los WAF ayudan a reducir las brechas de seguridad más comunes en las aplicaciones web.

Cómo WAF resuelve los problemas de seguridad

Los firewalls de aplicaciones web (WAF) brindan seguridad a las aplicaciones web al detectar y bloquear el tráfico malicioso en tiempo real. Funcionan principalmente de dos maneras: 4

Detección basada en firmas

Este método se basa en patrones de ataque conocidos, o «firmas». Cuando una solicitud coincide con uno de estos patrones, el WAF la bloquea. Esto resulta rápido y eficaz contra amenazas conocidas como la inyección SQL o el cross-site scripting.

Detección basada en el comportamiento

Este enfoque utiliza el aprendizaje automático para comprender cómo es el tráfico "normal". Luego, detecta cualquier anomalía, incluso si se trata de un tipo de ataque nuevo o desconocido. Las técnicas empleadas incluyen algoritmos de clasificación, redes neuronales y árboles de decisión.

Detección híbrida

Muchos WAF modernos utilizan ambos métodos conjuntamente. Esto ayuda a detectar tanto ataques conocidos como nuevos (de día cero). Los modelos híbridos ofrecen:

- Velocidad , a partir de la detección basada en firmas.

- Flexibilidad , derivada de la detección basada en el comportamiento.

- Alta precisión , al reducir los falsos positivos y los falsos negativos.

Preguntas frecuentes

Un firewall de aplicaciones web (WAF) es una herramienta de seguridad que se instala delante de las aplicaciones web. Analiza el tráfico web entrante y saliente (HTTP) para detectar y bloquear actividades maliciosas. Un WAF funciona independientemente de la propia aplicación web y puede ser de software o hardware. Protege las aplicaciones web de ataques aplicando reglas de seguridad, especialmente cuando el código de la aplicación es débil o está desactualizado.

Sé el primero en comentar

Tu dirección de correo electrónico no será publicada. Todos los campos son obligatorios.