Les 10 meilleurs fournisseurs de solutions DSPM pour améliorer la sécurité des données

En tant que responsable des technologies et de la sécurité de l'information, j'ai sélectionné les 10 meilleures solutions DSPM pour découvrir, classifier et protéger les données sensibles dans les environnements IaaS, SaaS et DBaaS. Découvrez les raisons de chaque choix en cliquant sur les liens ci-dessous :

Dispositifs de sécurité

Fournisseurs avec :

- La DDR (détection et réponse aux données) permet de surveiller les environnements cloud et de stocker des données pour :

- Comparer les événements de sécurité contenant des données sensibles à haut risque.

- Hiérarchiser les risques en fonction du niveau de sécurité des données et du contexte.

- Un grand nombre de classificateurs de données offre une catégorisation plus large des données (par exemple, les informations personnelles identifiables, les données confidentielles ou les niveaux d'autorisation).

- Support à l'échelle du pétaoctet pour stocker et traiter des pétaoctets de données massives .

intégrations de services de sécurité

Fournisseurs avec :

- Les intégrations IAM permettent de vérifier et d'identifier les personnes et les appareils qui tentent de se connecter ou d'accéder aux ressources. Pour en savoir plus : RBAC

- Les intégrations DLP ( prévention des pertes de données ) peuvent appliquer des règles pour empêcher l'exfiltration de données.

- Les intégrations UEBA (analyse du comportement des utilisateurs et des entités) peuvent fournir des informations basées sur les données concernant l'activité des utilisateurs et des appareils plutôt que de s'appuyer sur des approches fondées sur des politiques .

Couverture

Tarification

Les fournisseurs indiquent que les prix varient en fonction du nombre de sources de données, d'applications et de connecteurs, du type de déploiement et du niveau de services et d'assistance.

Ces informations proviennent d'AWS Marketplace. 1 .

*Une dimension (par exemple, Varonis pour AWS) peut contenir plusieurs caractéristiques et quantités (par exemple, une seule dimension peut représenter cinq utilisateurs et 10 Go de stockage).

Les 10 meilleurs fournisseurs de DSPM ont été évalués.

Les fournisseurs de solutions de gestion de la posture de sécurité des données (DSPM) aident les entreprises en leur fournissant une visibilité réseau sur l'emplacement des données sensibles, les personnes qui y ont accès et la manière dont elles sont utilisées dans le cloud.

Ces fournisseurs se concentrent sur la découverte de vos données, qu'elles soient structurées ou non structurées, et qu'elles résident ou non dans des référentiels de données fantômes.

Druva Data Security Cloud est une plateforme native du cloud conçue pour la protection et la gestion des données d'entreprise. Elle offre des fonctionnalités telles que la sauvegarde , la restauration , l'archivage et la gouvernance des données dans divers environnements, notamment les applications cloud (365, Workspace, etc.), les terminaux (ordinateurs portables, appareils mobiles) et les machines virtuelles (VM).

Comment Druva gère les données sensibles :

Druva vous permet de définir les données sensibles à l'aide de règles personnalisées ou de modèles de conformité prédéfinis (par exemple, HIPAA, PCI). Il analyse ensuite les données sauvegardées sur les terminaux et les applications cloud afin de détecter les violations de politique. En cas de problème, il les signale et active des actions telles que la mise en quarantaine ou la désactivation des restaurations/téléchargements.

Caractéristiques:

- Sauvegardes automatisées avec restauration rapide

- Archivage à des fins de conformité

- Détection de logiciels malveillants et de rançongiciels

- Prévention des pertes de données (DLP)

Avantages

Sauvegardes incrémentielles efficaces : Détecte les modifications de fichiers et effectue uniquement des sauvegardes incrémentielles, ce qui permet de gagner du temps et de la bande passante.

Récupération de fichiers via le cloud : Permet la restauration complète des fichiers depuis le cloud en cas de perte ou de vol d'ordinateur portable.

Cons

Il ne s'agit pas d'un service dédié à l'« étiquetage des données » ; il ne propose pas de fonctionnalités avancées de découverte ou de classification des données.

Aucune visibilité multi-cloud

Sentra est une solution de gestion de la posture de sécurité des données dans le cloud (DSPM) . Elle est largement utilisée dans les secteurs des services financiers, de la santé, du commerce de détail et de la logistique. Avec Sentra, les équipes SecOps peuvent utiliser 20 intégrations prédéfinies ou personnalisées pour renforcer la sécurité des données (par exemple, Datadog pour la surveillance d'entreprise et Trellix pour la prévention des pertes de données ).

Les organisations peuvent tirer parti de Sentra pour :

- Protéger leurs données sensibles

- Les données personnelles couvertes par les réglementations mondiales en matière de protection de la vie privée (RGPD, HIPAA, PCI et NIST) nécessitent une protection, y compris les PII, PCI et PHI.

- Données confidentielles telles que les données clients, les données RH ou la propriété intellectuelle.

- Tirez parti de la découverte et de la classification automatisées des données pour obtenir des informations précieuses à partir de données à l'échelle du pétaoctet.

- Mettez en place une gouvernance des accès aux données (DAG) pour gérer les autorisations excessives et les accès non autorisés. Pour en savoir plus : RBAC .

Sentra offre une couverture étendue pour les environnements IaaS, PaaS, SaaS et sur site. Cela permet aux équipes de sécurité et informatiques d'accéder à leurs référentiels de données, de réduire les données fantômes et de garantir la conformité.

Microsoft écosystème :

- Services cloud : Azure

- Outils de collaboration : Microsoft 365, Teams

- Stockage de fichiers : OneDrive, SharePoint

Écosystème Amazon AWS

- Services cloud : Amazon AWS, EC2

- Solutions de stockage : S3

Google écosystème

- Services cloud : Google Stockage cloud

- Solutions de bases de données : BigQuery, Cloud Bigtable, Cloud SQL, Cloud Spanner

- Traitement des données : Flux de données

Entrepôt de données et analyse :

- Entrepôts de données : Snowflake, Databricks, Amazon Redshift

- Base de données NoSQL : MongoDB Atlas

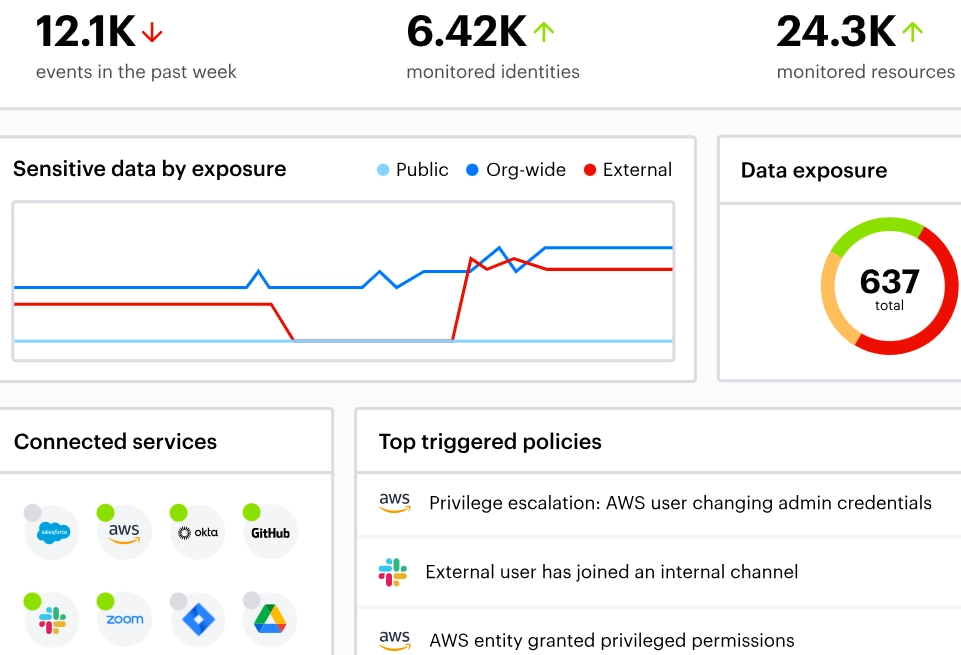

La plateforme Varonis Data Security (DSPM) identifie les menaces internes et les cyberattaques en analysant les données, l'activité des comptes et le comportement des utilisateurs. Varonis Data Security (DSPM) repère les zones de concentration des données sensibles et corrige automatiquement les surexpositions, permettant ainsi aux utilisateurs d'opérer avec le minimum de privilèges sans intervention manuelle.

Caractéristiques:

- Découverte et classification des données : recherche continue dans les environnements de stockage cloud et sur site grâce à des classificateurs intégrés et personnalisés. La solution affiche les détails de l’exposition des données, permettant ainsi aux utilisateurs de prioriser le nettoyage des données sensibles à risque.

- Gestion des accès : obtenez une vue d’ensemble en temps réel des personnes ayant accès aux données sensibles. Déterminez le rayon d’action d’un utilisateur en fonction de ses autorisations d’accès.

Intégrations : Salesforce, GitHub, Zoom, Active Directory, Azure AD, Nasuni, NetApp, IBM QRadar, Panzura, NETGEAR, Splunk, CorteXSOAR, CyberArk.

Déploiement : Cloud, Windows sur site, Linux sur site, Red Hat Enterprise Linux, Solaris.

Avantages

DSPM : Certains clients apprécient que la plateforme puisse fournir rapidement des informations sur de grands ensembles de données, notamment des classifications clés permettant d’évaluer le niveau de sécurité de l’environnement.

Rapports transparents sur les flux de données : Certains spécialistes informatiques concluent que la plateforme offre un système de rapports transparents qui permet aux utilisateurs de consolider les flux de données en une vue unique.

Cons

Gestion des données lente : Certains utilisateurs signalent que le logiciel est lent, notamment lors de la récupération des données et de leur chargement dans le panneau de gestion.

Utilisation complexe : Certains avis soulignent la complexité d’utilisation du produit.

Prisma Cloud (DSPM) permet aux entreprises d'exploiter les fonctionnalités de découverte, de catégorisation et de surveillance des données. Prisma Cloud (DSPM) garantit la confidentialité et la conformité en identifiant comment les données sensibles sont copiées ou utilisées dans vos environnements cloud. Grâce à Prisma Cloud (DSPM), les administrateurs peuvent analyser la circulation des données réglementées à travers différents services cloud.

Caractéristiques:

- Classification automatique des données : utilisez plus de 100 classificateurs prédéfinis pour détecter, personnaliser et créer des informations personnelles identifiables (IPI), des informations financières, des dossiers médicaux, des secrets de développeur et des données relatives à la conformité.

- Prévention des logiciels malveillants : Prisma Cloud DSPM détecte les logiciels malveillants grâce à une analyse automatisée des données stockées dans le cloud.

Intégrations : Splunk, Tenable, Webhook, Qualys, ServiceNow, PagerDuty, Okta, Jira.

Déploiement : Cloud, SaaS, Web.

Avantages

DSPM : Les utilisateurs indiquent que la capacité de Prisma Cloud (DSPM) à visualiser la posture des comptes cloud sur différentes plateformes est extrêmement précieuse pour les opérations quotidiennes.

Création de règles : Certains utilisateurs indiquent que la mise en place de règles est facile.

Cons

Performances d'analyse du cloud : Certains critiques notent que l'analyse des grands systèmes cloud peut être lente.

Documentation interne : Certains utilisateurs informatiques affirment que la compréhension de la documentation exige beaucoup de temps et d’efforts.

Securiti by Veeam (DSPM) permet aux entreprises de découvrir les données cachées et les données natives du cloud sur plus de 200 plateformes. Intégrée à Veeam, la plateforme combinée propose des fonctionnalités d'analyse des risques par IA via l'agent Commander. 2 Securiti (DSPM) a reçu de nombreuses récompenses de l'industrie et des analystes, notamment le prix « Cool Vendor in Data Security » de Gartner et celui de « Privacy Management Wave Leader » de Forrester. Le centre de données Securiti (DSPM) aide les entreprises à :

- Classer les données sensibles à grande échelle, y compris les données structurées et non structurées.

- Utilisez plus de 700 critères prédéfinis et des données sensibles pour prioriser et réduire les erreurs de configuration.

Caractéristiques:

- Flux de données : Contrôle des données sensibles lors de leur circulation à travers les systèmes de flux de données cloud, notamment Confluent, Kafka, Amazon Kinesis et GCP PubSub.

- Graphique de confidentialité des données : Suivez les données d'un individu via un graphique de données personnelles.

Intégrations : AWS, Microsoft 365, Salesforce, WorkDay, GCP, Intercom, Oracle, MongoDB, IBM, Asana Premium, Presto, Okta, Drift.

Déploiement : Cloud, Windows sur site, Linux sur site.

Avantages

Analyse des données : les utilisateurs du service informatique indiquent que le produit peut se connecter à plusieurs sources de données et les analyser. Les visualisations sont faciles à comprendre.

Déploiement : Les responsables de la sécurité indiquent avoir déployé rapidement des milliers de référentiels de données structurées et non structurées dans des environnements de cloud public en quelques jours seulement.

Cons

Analyse des bases de données non structurées : les responsables techniques estiment que l’analyse de ces bases de données doit être améliorée. Le logiciel pourrait être plus efficace pour analyser les types de fichiers non détectés ou les bases de données volumineuses (par exemple, les compartiments S3).

Résultats de l'analyse des données : les utilisateurs s'attendent à voir des changements progressifs à chaque analyse, et non les résultats complets.

Cyera (DSPM) est une plateforme basée sur l'IA qui découvre, analyse et catégorise les données dans l'ensemble du paysage de données de votre organisation.

Cyera a annoncé l'intégration complète de son module DSPM centré sur l'identité, qui relie désormais directement la sensibilité des données aux schémas comportementaux spécifiques des utilisateurs afin de prédire le rayon d'explosion des données. 3

Le 26 février 2026, Cyera a rendu DSPM disponible via un nouveau plan étendu pour AWS Security Hub, et le 24 mars 2026, le fournisseur a annoncé Browser Shield pour l'IA, Data Lineage pour les fichiers et Cyera MCP pour combler les lacunes de sécurité liées à l'adoption de l'IA. 4

Caractéristiques:

- Détection et réponse des données (DDR) : recevez des alertes lorsque des données sont déplacées, utilisées ou mal localisées.

- Gouvernance d'accès aux données (DAG) : Appliquer des politiques d'accès aux données avec des contrôles personnalisés sur les identités ayant accès à des données spécifiques.

Intégrations : Google Plateforme cloud, Slack, AWS, Bitbucket, Splunk APM, ServiceNow, Collibra, IBM Sécurité QRadar SIEM, Oracle Infrastructure cloud, Wiz.

Déploiement : Cloud, SaaS, Web.

Avantages

Gestion des données : Les consultants en cybersécurité affirment que les fonctionnalités les plus précieuses sont la découverte des données, la catégorisation des données et la gestion de la posture de sécurité des données (DSPM).

Appariement des données : Les utilisateurs indiquent que Cyera (DSPM) peut apparier et identifier des ensembles de données volumineux et complexes, y compris des données de santé spécifiques au Canada, des données de patients américains et d'autres données commerciales mixtes provenant de plus de 17 entreprises.

Cons

Couverture sur site : les utilisateurs estiment que la solution pourrait étendre ses services de sécurité des données aux environnements sur site .

Rapports : Certains utilisateurs se plaignent que le système de rapports soit encore à ses débuts et qu’il n’y ait pas suffisamment d’informations utiles sur les tableaux de bord/indicateurs clés de performance (KPI).

OneTrust Privacy & Data Governance Cloud (DSPM) aide les entreprises à analyser en continu leurs données et leur niveau de sécurité, en veillant à ce que ce niveau soit compris en fonction du type et de l'emplacement des données.

Caractéristiques:

- Numérisation et cartographie des données : Appliquez la numérisation et la cartographie des données pour surveiller les changements et repérer les mouvements de données.

- Découverte des données : identifier les données inconnues et déterminer si elles sont sensibles ou si elles présentent un risque pour la sécurité des données.

- Minimisation des données : identifier et éliminer les données redondantes, obsolètes et triviales.

Intégrations : ALTR, Amazon Athena, Amazon DynamoDB, Apache Hive, Apache Kafka, Auth0, Broadcom, HubSpot, Google Cloud Platform, IBM Security, MongoDB, Okta.

Déploiement : Cloud, Windows sur site, Linux sur site.

Avantages

Procédures DSPM personnalisables : les directeurs informatiques attribuent la réussite des procédures DSPM personnalisables, conformes aux normes de confidentialité et réglementaires de notre organisation en matière de gestion des actifs de données.

Audits des flux de données : les clients indiquent que le produit maintient une base de données d’audit complète pour les flux de données, ce qui facilite la mise en place de politiques de gestion des données.

Cons

Intégrations : Certains ingénieurs logiciels signalent que l’intégration de la plateforme aux systèmes existants peut s’avérer complexe, nécessitant du temps et des efforts pour être explorée et mise en œuvre efficacement.

Navigation dans les flux de travail : Certains utilisateurs signalent que la navigation du produit n’est pas intuitive et qu’il faut du temps pour en comprendre le fonctionnement.

Avec Symmetry DataGuard, les entreprises peuvent déployer des fonctionnalités de détection, de catégorisation et de protection des données afin d'obtenir une visibilité réseau sur le niveau de risque lié aux données de leur organisation.

Les entreprises peuvent également mettre en œuvre des fonctions de contrôle d'accès, de surveillance et d'automatisation via Symmetry DataGuard (DSPM) afin d'atténuer le risque posé par les incidents de sécurité fréquents.

Intégrations :

Caractéristiques:

- Détection et réponse aux données : Surveiller les schémas d’accès aux données inattendus.

- Contrôles d'accès : Gérez les mappages de données à l'aide du contrôle d'accès basé sur les rôles ( RBAC ) ou du contrôle d'accès obligatoire (MAC).

Intégrations : Asana, Azure, IBM Radar, Splunk, Elastic, OneDrive, AWS et Google Plateformes Cloud.

Déploiement : Cloud, Windows sur site, Linux sur site, isolé (déploiement de logiciels en isolant physiquement un réseau informatique sécurisé).

Avantages

Classification des données : Les RSSI notent que Symmetry DataGuard (DSPM) prend en charge un large éventail de types de données sensibles.

Visibilité des données : Les clients indiquent que Symmetry Data Guard (DSPM) offre une visibilité claire sur l'emplacement des données sensibles, les personnes qui peuvent y accéder et la manière dont elles sont utilisées.

Cons

Performances : Certains avis notent que Symmetry DataGuard (DSPM) introduit une latence qui peut mettre une charge supplémentaire sur votre base de données et votre système.

Intégrations : Certains utilisateurs signalent une prise en charge limitée des intégrations, notamment Azure.

La plateforme de sécurité Dig de Prisma Cloud, acquise par Palo Alto Networks en 2023, priorise les risques liés aux données, analyse les flux de données et visualise la gouvernance des accès pour gérer la sécurité des données dans n'importe quel cloud.

Caractéristiques:

- Microsoft Sécurité des données 365 : Bénéficiez d’une transparence sur l’emplacement de stockage des données sensibles, leur classification et les personnes qui y ont accès sur plusieurs comptes OneDrive et sites SharePoint.

- Auditez la méthode de catégorisation et de chiffrement de votre organisation.

- Contactez Azure Information Protection pour découvrir les fichiers mal étiquetés.

- Analyse des partages de fichiers : analysez et classez les documents de vos partages de fichiers locaux pour mieux comprendre la structure des dossiers.

- Contextualiser et hiérarchiser les risques liés aux données dissimulés dans des millions de documents non structurés.

- Cartographiez les autorisations des utilisateurs et expliquez qui peut accéder à quoi.

Intégrations : AWS, Azure, Google Cloud Platform, Oracle Cloud et Snowflake.

Déploiement : natif du cloud.

Avantages

Découverte des données : les utilisateurs affirment que le produit élimine le besoin de recherches fastidieuses de données et offre une flexibilité native du cloud.

Détection des menaces : Les responsables d’audit soulignent que les capacités de détection des menaces offrent une protection efficace contre les menaces de cybersécurité.

Cons

Connecteurs de sources de données : les examinateurs s’attendent à voir davantage de connecteurs de sources de données pour la découverte et la classification des données (par exemple, Amazon FSx, Amazon EFS).

Prise en charge des serveurs de données sur site : Certains clients signalent l’absence de prise en charge des stockages de données locaux, tels que les serveurs sur site .

Laminar de Rubrik propose des solutions DSPM en améliorant la visibilité et le contrôle des données afin de réduire le risque d'exfiltration de données et d'atténuer l'impact des cyberattaques.

Caractéristiques:

- Cartographie de la géolocalisation des données : obtenez une visibilité sur la géolocalisation des stockages de données et la mobilité des données entre les environnements cloud et les zones géographiques.

- Segmentation du réseau axée sur les données : recevez des notifications lorsqu’un utilisateur insère des données sensibles ou restreintes dans des environnements non fiables ou non autorisés, et supprimez les données du segment ou autorisez le nouvel environnement.

Intégrations : Microsoft 365, Microsoft SQL Server, NetApp, Microsoft Azure, AWS, SAP HANA, Zscaler.

Déploiement : Cloud, Windows sur site, Linux sur site.

Avantages

Découverte et classification des données : Un spécialiste informatique a fait l’éloge des fonctionnalités de découverte et de classification des données de Laminar, affirmant que le produit acquiert et met à jour avec précision les données sensibles de leur entreprise.

Rapports automatisés : les vice-présidents concluent que les outils de rapports automatisés de Laminar offrent des fonctionnalités complémentaires précieuses.

Cons

Tarification : Certains ingénieurs ont indiqué que le produit est cher et ne convient pas aux petites entreprises.

Intégrations : Certains utilisateurs signalent une forte couverture sur Snowflake, mais Laminar pourrait s'intégrer davantage avec d'autres fournisseurs d'entrepôts de données, tels que Databricks et Dremio.

BigID peut être déployé dans plusieurs environnements, notamment IaaS, PaaS, SaaS, les référentiels de code, le big data, les pipelines NoSQL et sur site.

Caractéristiques:

- Découverte augmentée par l'IA : trouvez, inventoriez et catégorisez toutes vos données grâce à une découverte de données sans agent, augmentée par l'IA, et à une personnalisation du traitement automatique du langage naturel pour détecter les données fantômes.

- Copilote d'IA BigID :

- Rassemblez toutes les données pertinentes pour l'entreprise.

- Recevez des recommandations pour le mappage des données.

- Utiliser l'IA générative pour générer les descriptions des tableaux.

Intégrations : Hadoop, GitLab, AWS, Oracle Base de données, SAP HANA, Kafka, Microsoft MySQL, Hive, Google Plateforme cloud et MongoDB.

Déploiement : Cloud, Windows sur site, Linux sur site.

Avantages

Découverte des données : les utilisateurs indiquent que BigID offre une approche précieuse pour gérer en toute sécurité les données de leur entreprise et identifier les lacunes et les doublons.

Facilité d'utilisation : Les avis indiquent que le produit est facile à utiliser et offre une expérience utilisateur fluide grâce à ses intégrations Microsoft.

Cons

Visibilité des données : Certains développeurs affirment que BigID offre une visibilité moindre que d’autres applications cloud et de shadow IT. Ils ont indiqué que certaines de leurs plateformes SaaS n’étaient pas connectées à BigID.

Tarification : Les clients signalent que BigID est plus cher que les solutions alternatives.

Comment choisir le bon outil DSPM

1. Couverture

Dans le secteur actuel de la gestion des données et des procédés (DSPM), une grande partie de l'attention est portée sur les données associées aux plateformes d'infrastructure telles que le stockage Blob, S3, les lacs de données et les bases de données, où les développeurs créent divers produits et solutions.

Cependant, la DSPM englobe bien plus, car les données sensibles peuvent être réparties dans des systèmes SaaS, PaaS (par exemple, Amazon RDS) et IaaS (par exemple, des machines virtuelles exécutant des bases de données).

Les organisations utilisant des applications multifonctionnelles peuvent avoir des données sensibles circulant dans les flux de travail entre ces applications. Elles peuvent alors opter pour un outil DSPM compatible avec les environnements IaaS, PaaS et SaaS.

Figure : Trois domaines clés : Fichier, SaaS et IaaS, où sont stockées les données sensibles

Source : Varonis 5

2. Précision

Certains outils DSPM proposent uniquement des alertes de base basées sur des politiques, ce qui peut s'avérer insuffisant pour l'analyse. D'autres fournisseurs de solutions DSPM offrent des fonctionnalités plus complètes et des résultats plus précis.

Par exemple, les DSPM dotés d'une capacité d'analyse du comportement des utilisateurs et des entités (UEBA) apprendront et établiront une base de référence pour le comportement normal tout en générant des notifications pour les activités inhabituelles.

Ainsi, le choix d'un outil DSPM offrant des intégrations UEBA ou de renseignement sur les menaces peut aider votre organisation à obtenir des informations plus précises sur les données.

3. Échelle

Les organisations qui évaluent de grands volumes de données (par exemple, les banques, les détaillants, les compagnies d'assurance, les entreprises du Fortune 1000) devraient choisir un outil DSPM capable d'effectuer des analyses de classification ou d'autorisation à l'échelle du pétaoctet.

3 solutions de type DSPM à surveiller

1. Les fournisseurs spécialisés exclusivement dans la protection des données

Les outils de surveillance des données (DSPM) limités à la simple découverte ne fournissent pas le contexte nécessaire pour déterminer si des données sensibles sont menacées. Ces solutions évaluent la sécurité des données en comptabilisant les données sensibles détectées, mais ne tiennent pas compte des niveaux d'exposition, de la résolution des problèmes ni de la détection des menaces. Les DSPM limités à la simple découverte ne sont que des catalogues de données.

2. DSPM exclusivement IaaS

Plusieurs fournisseurs de solutions DSPM se concentrent sur les trois principales plateformes IaaS (AWS, Google Cloud Platform et Google Cloud Platform) en négligeant d'autres domaines de données essentiels tels que le stockage de fichiers dans le cloud, les partages de fichiers sur site, les applications SaaS et la messagerie électronique. La couverture des bases de données sur des systèmes multicloud est cruciale ; recherchez un fournisseur DSPM qui couvre l'ensemble de vos domaines de données.

3. DSPM sans expertise réelle en cybersécurité

Les fournisseurs de solutions de sécurité des données devraient disposer d'équipes de recherche et d'études de cas concrets dédiées à l'identification des vulnérabilités, au suivi des acteurs malveillants et au développement de nouveaux modèles de menaces.

Pour obtenir des conseils sur le choix de l'outil ou du service approprié, consultez nos sources basées sur les données : outils de gestion des politiques de sécurité réseau (NSPM) et outils de réponse aux incidents .

évolution du marché DSPM

Le marché des solutions DSPM a connu une consolidation entre 2023 et 2025, les fournisseurs de sécurité établis ayant acquis des compétences spécialisées en sécurité des données. Parmi les transactions notables, citons l'acquisition de Polar Security par IBM en 2023, le rachat de Flow Security par CrowdStrike en 2024, l'acquisition de Next DLP par Fortinet en 2024, le rachat de Dasera par Netskope en 2024, l'acquisition de Trail par Cyera en 2024, le rachat de GetVisibility par Forcepoint en 2025, l'acquisition de Lookout par Fortra en 2025 et la consolidation de Swift Security et d'Acante par Concentric AI en 2025. 6

En 2026, cette catégorie s'est considérablement étendue à la sécurité de l'IA, à l'observabilité de l'IA, à la gouvernance des agents d'IA et aux contrôles d'exécution de l'IA. Purview, Varonis Atlas, le lancement de Cyera en mars, Cyberhaven, SentinelOne et Veeam Agent témoignent tous de cette évolution.

La demande du marché est passée de la simple recherche de données (DSPM) à la réaction à leur évolution (détection et réponse aux données). Les utilisateurs s'attendent désormais à une plateforme unique pour ces deux fonctions.

Soyez le premier à commenter

Votre adresse courriel ne sera pas publiée. Tous les champs sont obligatoires.