Como líder en tecnología y seguridad de la información, seleccioné las 10 mejores soluciones DSPM para descubrir, clasificar y proteger datos confidenciales en entornos IaaS, SaaS y DBaaS. Explore los motivos de cada elección a través de los enlaces a continuación:

Características de seguridad

Proveedores con:

- DDR (detección y respuesta de datos) puede monitorear entornos en la nube, almacenando datos en:

- Compare los eventos de seguridad que contienen datos sensibles de alto riesgo.

- Priorice los riesgos en función del nivel de seguridad de los datos y el contexto.

- Un elevado número de clasificadores de datos permite una categorización de datos más amplia (por ejemplo, información de identificación personal, datos confidenciales o niveles de autorización).

- La compatibilidad con escala de petabytes permite almacenar y procesar petabytes de macrodatos .

Integraciones de servicios de seguridad

Proveedores con:

- Las integraciones de IAM pueden verificar e identificar a las personas y los dispositivos que intentan iniciar sesión o acceder a los recursos. Para más información: RBAC

- Las integraciones de DLP ( prevención de pérdida de datos ) pueden aplicar reglas para evitar la exfiltración de datos.

- Las integraciones UEBA (análisis del comportamiento de usuarios y entidades) pueden proporcionar obtener información basada en datos sobre la actividad de los usuarios y los dispositivos, en lugar de depender de enfoques basados en políticas .

Cobertura

Precios

Los proveedores indican que los precios varían en función del número de fuentes de datos, aplicaciones y conectores, el tipo de implementación y el nivel de servicios y soporte.

Los datos provienen de AWS Marketplace. 1 .

*Una dimensión (por ejemplo, Varonis para AWS) puede contener múltiples características y cantidades (por ejemplo, una sola dimensión puede representar cinco usuarios y 10 GB de almacenamiento).

Análisis de los 10 mejores proveedores de DSPM

Los proveedores de gestión de la postura de seguridad de datos (DSPM, por sus siglas en inglés) ayudan a las empresas proporcionando visibilidad de la red sobre dónde residen los datos confidenciales, quién tiene acceso a ellos y cómo se utilizan en la nube.

Estos proveedores se centran en descubrir sus datos, ya sean estructurados o no estructurados, y si residen en repositorios de datos ocultos.

Druva Data Security Cloud es una plataforma nativa de la nube diseñada para la protección y gestión de datos empresariales. Ofrece funciones como copia de seguridad, recuperación , archivado y gobernanza de datos en diversos entornos, incluidas aplicaciones en la nube (Microsoft 365, Google Workspace, Salesforce), puntos finales (portátiles, dispositivos móviles) y máquinas virtuales (VM).

Cómo Druva gestiona los datos confidenciales :

Druva permite definir datos confidenciales mediante reglas personalizadas o plantillas de cumplimiento predefinidas (por ejemplo, HIPAA, PCI). A continuación, analiza los datos de copia de seguridad en los dispositivos y las aplicaciones en la nube para detectar infracciones de las políticas. Cuando se detectan problemas, los marca y habilita acciones como la cuarentena o la desactivación de restauraciones/descargas.

Características:

- Copias de seguridad automatizadas con recuperación rápida

- Archivo para el cumplimiento normativo

- Detección de malware y ransomware

- Prevención de pérdida de datos (DLP)

Ventajas

Copias de seguridad incrementales eficientes : Detecta los cambios en los archivos y realiza únicamente copias de seguridad incrementales, lo que ahorra tiempo y ancho de banda.

Recuperación de archivos en la nube : Permite la restauración completa de archivos desde la nube en casos de pérdida o robo del ordenador portátil.

Desventajas

No se trata de un servicio especializado de "etiquetado de datos" ; no cuenta con capacidades avanzadas de descubrimiento o clasificación de datos.

Sin visibilidad multi-nube

Sentra es una solución de gestión de la postura de seguridad de datos (DSPM) en la nube . Se utiliza ampliamente en los sectores de servicios financieros, salud, comercio minorista y logística. Con Sentra, los equipos de operaciones de seguridad (SecOps) pueden usar 20 integraciones predefinidas o personalizadas para mejorar la seguridad de los datos (por ejemplo, Datadog para la monitorización empresarial, Trellix para la prevención de pérdida de datos ).

Las organizaciones pueden aprovechar Sentra para:

- Proteja sus datos confidenciales

- Los datos personales amparados por las normativas internacionales de privacidad (RGPD, HIPAA, PCI y NIST) requieren protección, incluidos los datos de identificación personal (PII), los datos de identificación personal (PCI) y la información de salud protegida (PHI).

- Datos confidenciales como datos de clientes, datos de recursos humanos o propiedad intelectual.

- Aproveche el descubrimiento y la clasificación automatizados de datos para obtener información valiosa a partir de datos a escala de petabytes.

- Establezca una gobernanza de acceso a datos (DAG) para gestionar los permisos excesivos y el acceso no autorizado. Para más información: RBAC .

Sentra ofrece una amplia cobertura para entornos IaaS, PaaS, SaaS y locales. Esto permite a los equipos de seguridad y TI acceder a sus repositorios de datos, reducir los datos ocultos y garantizar el cumplimiento normativo.

Microsoft ecosistema:

- Servicios en la nube: Azure

- Herramientas de colaboración: Microsoft 365, Teams

- Almacenamiento de archivos: OneDrive, SharePoint

ecosistema de Amazon AWS

- Servicios en la nube: Amazon AWS, EC2

- Soluciones de almacenamiento: S3

Google ecosistema

- Servicios en la nube: Google Almacenamiento en la nube

- Soluciones de bases de datos: BigQuery, Cloud Bigtable, Cloud SQL, Cloud Spanner

- Procesamiento de datos: Flujo de datos

Almacenamiento y análisis de datos:

- Almacenes de datos: Snowflake, Databricks, Amazon Redshift

- Base de datos NoSQL: MongoDB Atlas

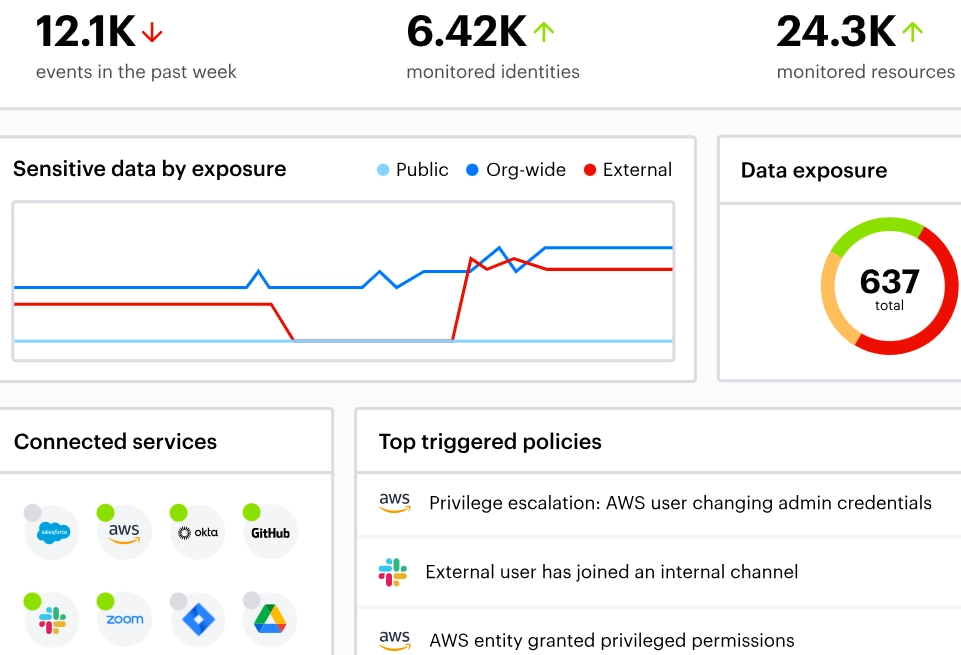

La plataforma Varonis Data Security (DSPM) identifica amenazas internas y ciberataques mediante el análisis de datos, la actividad de las cuentas y el comportamiento de los usuarios. Varonis Data Security (DSPM) identifica dónde se concentran los datos confidenciales y corrige automáticamente la sobreexposición, lo que permite a los usuarios operar con el mínimo privilegio sin intervención manual.

Características:

- Descubrimiento y clasificación de datos: Busque continuamente en el almacenamiento de datos en la nube y local mediante clasificadores integrados y personalizados. La solución muestra detalles sobre la exposición de los datos, lo que permite a los usuarios priorizar la limpieza de datos confidenciales en riesgo.

- Información de acceso: Obtenga una visión en tiempo real de quién tiene acceso a datos confidenciales. Determine el alcance de las acciones de un usuario en función de sus permisos de acceso.

Integraciones: Salesforce, GitHub, Zoom, Active Directory, Azure AD, Nasuni, NetApp, IBM QRadar, Panzura, NETGEAR, Splunk, CorteXSOAR, CyberArk.

Implementación: Nube, Windows local, Linux local, Red Hat Enterprise Linux, Solaris Oracle.

Ventajas

DSPM: Algunos clientes valoran que la plataforma pueda proporcionar rápidamente información sobre grandes conjuntos de datos, incluidas clasificaciones clave que ayudan a evaluar la postura de seguridad del entorno.

Informes transparentes sobre el flujo de datos: Algunos especialistas en TI concluyen que la plataforma ofrece un sistema de informes transparente que permite a los usuarios consolidar los flujos de datos en una sola vista.

Desventajas

Gestión de datos lenta: Algunos usuarios informan que el software es lento, especialmente al recuperar datos y cargarlos en el panel de administración.

Uso complejo: Algunas reseñas destacan que el producto es complejo de usar.

Prisma Cloud (DSPM) permite a las empresas aprovechar las capacidades de descubrimiento, categorización y monitorización de datos. Prisma Cloud (DSPM) ofrece una postura de privacidad y cumplimiento normativo al identificar cómo se copian o consumen los datos confidenciales en sus entornos de nube. Con Prisma Cloud (DSPM), los administradores pueden analizar cómo se mueven los datos regulados a través de diversos servicios en la nube.

Características:

- Clasificación automática de datos: utilice más de 100 clasificadores predefinidos para detectar, personalizar y crear información de identificación personal (PII), información financiera, historiales médicos, secretos de desarrolladores y datos relacionados con el cumplimiento normativo.

- Prevención de malware: Prisma Cloud DSPM detecta el malware mediante el escaneo automatizado de los datos de almacenamiento en la nube.

Integraciones: Splunk, Tenable, Webhook, Qualys, ServiceNow, PagerDuty, Okta, Jira.

Implementación: Nube, SaaS, basada en web.

Ventajas

DSPM: Los usuarios informan que la capacidad de Prisma Cloud (DSPM) para visualizar el estado de las cuentas en la nube en diferentes plataformas es muy valiosa para las operaciones diarias.

Creación de reglas: Algunos usuarios mencionan que configurar las reglas es fácil.

Desventajas

Rendimiento del escaneo en la nube: Algunos críticos señalan que el escaneo de grandes sistemas en la nube puede ser lento.

Documentación interna: Algunos usuarios de TI afirman que comprender la documentación requiere mucho tiempo y esfuerzo.

Securiti by Veeam (DSPM) permite a las empresas descubrir activos de datos ocultos y nativos de la nube en más de 200 plataformas. Forma parte de Veeam, y la plataforma combinada ofrece funcionalidad integrada de riesgo de IA a través del Agente Commander. 2 Securiti (DSPM) ha recibido numerosos premios de la industria y de analistas, entre ellos “Cool Vendor in Data Security” de Gartner y “Privacy Management Wave Leader” de Forrester. El Centro de Datos de Securiti (DSPM) Command ayuda a las empresas a:

- Clasifique datos confidenciales a gran escala, incluyendo datos estructurados y no estructurados.

- Utilice más de 700 criterios predefinidos y datos confidenciales para priorizar y reducir las configuraciones erróneas.

Características:

- Transmisión de datos: Control sobre los datos confidenciales a medida que fluyen a través de sistemas de transmisión en la nube, incluidos Confluent, Kafka, Amazon Kinesis y GCP PubSub.

- Gráfico de privacidad de datos: Realice un seguimiento de los datos de un individuo mediante un gráfico de datos de personas.

Integraciones: AWS, Microsoft 365, Salesforce, WorkDay, GCP, Intercom, Oracle, MongoDB, IBM, Asana Premium, Presto, Okta, Drift.

Implementación: Nube, Windows local, Linux local.

Ventajas

Análisis de datos: Los usuarios de TI indican que el producto puede conectarse a varias fuentes de datos y analizarlas. Las visualizaciones son fáciles de entender.

Implementación: Los responsables de seguridad señalan que implementaron rápidamente miles de repositorios de datos estructurados y no estructurados en entornos de nube pública en cuestión de días.

Desventajas

Análisis de almacenes de datos no estructurados: Los responsables técnicos afirman que el análisis de estos almacenes de datos necesita mejoras. El software podría ser más eficaz para analizar tipos de archivos no detectados o grandes almacenes de datos (por ejemplo, buckets de S3).

Resultados del análisis de datos: Los usuarios esperan ver cambios graduales en cada análisis, no los resultados completos.

Cyera (DSPM) es una plataforma impulsada por IA que descubre, analiza y categoriza datos en todo el panorama de datos de su organización.

Cyera anunció la integración completa de su módulo DSPM centrado en la identidad, que ahora vincula la sensibilidad de los datos directamente con patrones de comportamiento específicos del usuario para predecir el alcance de la explosión de datos. 3

El 26 de febrero de 2026, Cyera puso a disposición DSPM a través de un nuevo plan extendido para AWS Security Hub, y el 24 de marzo de 2026, el proveedor anunció Browser Shield para IA, Data Lineage para archivos y Cyera MCP para cerrar las brechas de seguridad en la adopción de la IA. 4

Características:

- Detección y respuesta de datos (DDR): Reciba alertas cuando los datos se muevan, utilicen o ubiquen de forma incorrecta.

- Gobernanza del acceso a los datos (DAG): Aplique políticas de acceso a los datos con controles personalizados sobre qué identidades tienen acceso a datos específicos.

Integraciones: Google Plataforma en la nube, Slack, AWS, Bitbucket, Splunk APM, ServiceNow, Collibra, IBM Seguridad QRadar SIEM, Oracle Infraestructura en la nube, Wiz.

Implementación: Nube, SaaS, basada en web.

Ventajas

Gestión de datos: Los consultores de ciberseguridad sostienen que las características más valiosas son el descubrimiento de datos, la categorización de datos y la gestión de la postura de seguridad de los datos (DSPM).

Coincidencia de datos: Los usuarios informan que Cyera (DSPM) puede comparar e identificar conjuntos de datos grandes y complejos, incluidos datos de salud específicos de Canadá, datos de pacientes de EE. UU. y otros datos comerciales mixtos de más de 17 empresas.

Desventajas

Cobertura en las instalaciones: Los usuarios creen que la solución podría ampliar sus servicios de seguridad de datos a entornos locales .

Informes: Algunos usuarios se quejan de que la función de informes aún está en sus primeras etapas y de que no hay suficiente información útil en los paneles de control ni en los indicadores clave de rendimiento (KPI).

OneTrust Privacy & Data Governance Cloud (DSPM) ayuda a las empresas a analizar continuamente los datos y su postura de seguridad, garantizando que la postura de los datos se comprenda según el tipo y la ubicación de los datos.

Características:

- Análisis y mapeo de datos: Aplique el análisis y el mapeo de datos para monitorear los cambios e identificar el movimiento de datos.

- Descubrimiento de datos: Identificar datos desconocidos y determinar si son confidenciales o si representan un riesgo para la seguridad de los datos.

- Minimización de datos: Identificar y eliminar datos redundantes, obsoletos y triviales.

Integraciones: ALTR, Amazon Athena, Amazon DynamoDB, Apache Hive, Apache Kafka, Auth0, Broadcom, HubSpot, Google Cloud Platform, IBM Security, MongoDB, Okta.

Implementación: Nube, Windows local, Linux local.

Ventajas

Procedimientos DSPM personalizables: Los directores de TI valoran positivamente los procedimientos DSPM personalizables que se ajustan a los estándares normativos y de privacidad de nuestra organización para la gestión de activos de datos.

Auditorías de flujo de datos: Los clientes informan que el producto mantiene una base de datos de auditoría completa para los flujos de datos, lo que facilita el establecimiento de políticas de gestión de datos.

Desventajas

Integraciones: Algunos ingenieros de software informan que integrar la plataforma con los sistemas existentes puede ser complejo y requiere tiempo y esfuerzo para explorarlo y ejecutarlo de manera efectiva.

Navegación por los flujos de trabajo: Algunos usuarios comentan que la navegación del producto no es intuitiva y que se necesita tiempo para comprender su funcionamiento.

Con Symmetry DataGuard, las empresas pueden ofrecer capacidades de detección, categorización y protección de datos para obtener visibilidad de la red y conocer la postura de riesgo de los datos de su organización.

Las empresas también pueden implementar controles de acceso, funciones de monitoreo y automatización a través de Symmetry DataGuard (DSPM) para mitigar el riesgo que suponen los incidentes de seguridad frecuentes.

Integraciones:

Características:

- Detección y respuesta de datos: Supervise los patrones inesperados de acceso a los datos.

- Controles de acceso: Gestione los mapas de datos mediante el control de acceso basado en roles ( RBAC ) o el control de acceso obligatorio (MAC).

Integraciones: Asana, Azure, IBM Radar, Splunk, Elastic, OneDrive, AWS y Google Plataformas en la nube.

Implementación: Nube, Windows local, Linux local, aislamiento físico (implementación de software mediante el aislamiento físico de una red informática segura).

Ventajas

Clasificación de datos: Los responsables de seguridad de la información (CISO) señalan que Symmetry DataGuard (DSPM) admite una amplia gama de tipos de datos confidenciales.

Visibilidad de los datos: Los clientes expresan que Symmetry Data Guard (DSPM) proporciona información clara sobre dónde se encuentran los datos confidenciales, quién puede acceder a ellos y cómo se utilizan.

Desventajas

Rendimiento: Algunas reseñas señalan que Symmetry DataGuard (DSPM) introduce latencia, lo que puede generar una carga adicional en la base de datos y el sistema.

Integraciones: Algunos usuarios informan de un soporte limitado para las integraciones, incluida Azure.

La plataforma Dig Security de Prisma Cloud, adquirida por Palo Alto Networks en 2023, prioriza el riesgo de los datos, analiza los flujos de datos y visualiza la gobernanza del acceso para gestionar la postura de seguridad de los datos en cualquier nube.

Características:

- Microsoft Seguridad de datos 365: Obtenga transparencia sobre dónde se almacenan los datos confidenciales, cómo se clasifican y quién tiene acceso a ellos en varias cuentas de OneDrive y sitios de SharePoint.

- Analice el método de categorización y cifrado de su organización.

- Conéctese con Azure Information Protection para detectar archivos mal etiquetados.

- Análisis de recursos compartidos de archivos: Analice y clasifique los documentos en sus recursos compartidos de archivos locales para obtener información sobre la estructura de las carpetas.

- Contextualizar y priorizar los riesgos de datos ocultos en millones de documentos no estructurados.

- Mapea los permisos de usuario y explica quién puede acceder a qué.

Integraciones: AWS, Azure, Google Plataforma en la nube, Oracle Nube y Snowflake.

Despliegue: Nativo de la nube.

Ventajas

Descubrimiento de datos: Los usuarios argumentan que el producto elimina la necesidad de realizar búsquedas laboriosas de conjuntos de datos y proporciona la flexibilidad propia de la nube.

Detección de amenazas: Los responsables de auditoría destacan que las capacidades de detección de amenazas proporcionan una sólida protección contra las amenazas a la ciberseguridad.

Desventajas

Conectores de fuentes de datos: Los revisores esperan ver más conectores de fuentes de datos para el descubrimiento y la clasificación de datos (por ejemplo, Amazon FSx, Amazon EFS).

Compatibilidad con servidores de datos locales: Algunos clientes informan que no hay compatibilidad con almacenes de datos locales, como servidores locales .

Laminar by Rubrik ofrece soluciones DSPM (Gestión del Rendimiento de Datos) que mejoran la visibilidad y el control de los datos para reducir el riesgo de filtración de datos y mitigar el impacto de los ciberataques.

Características:

- Mapeo de geolocalización de datos: Obtenga visibilidad sobre la geolocalización de los almacenes de datos y la movilidad de los datos entre entornos de nube y ubicaciones geográficas.

- Segmentación de red centrada en los datos: Reciba notificaciones cuando un usuario inserte datos confidenciales o restringidos en entornos no confiables o no autorizados, y elimine los datos del segmento o autorice el nuevo entorno.

Integraciones: Microsoft 365, Microsoft SQL Server, NetApp, Microsoft Azure, AWS, SAP HANA, Zscaler.

Implementación: Nube, Windows local, Linux local.

Ventajas

Descubrimiento y clasificación de datos: Un especialista en TI elogió las funciones de descubrimiento y clasificación de datos de Laminar, afirmando que el producto adquiere y actualiza con precisión los datos confidenciales de su empresa.

Informes automatizados: Los vicepresidentes concluyen que las herramientas de informes automatizados de Laminar proporcionan funciones adicionales muy valiosas.

Desventajas

Precio: Algunos ingenieros han indicado que el producto es caro y no es adecuado para pequeñas empresas.

Integraciones: Algunos usuarios informan de una fuerte cobertura en Snowflake, pero Laminar podría integrarse aún más con otros proveedores de almacenamiento de datos, como Databricks y Dremio.

BigID se puede implementar en varios entornos, incluidos IaaS, PaaS, SaaS, repositorios de código, pipelines de big data y NoSQL, y en las instalaciones del cliente.

Características:

- Descubrimiento potenciado por IA: Encuentre, inventarice y clasifique todos sus datos mediante el descubrimiento de datos sin agentes, potenciado por IA, y la personalización del procesamiento del lenguaje natural (PLN) para detectar datos ocultos.

- Copiloto de IA de BigID:

- Reúna todos los datos relevantes para el negocio.

- Reciba recomendaciones para la asignación de datos.

- Utilice IA generativa para generar descripciones de tablas.

Integraciones: Hadoop, GitLab, AWS, Oracle Base de datos, SAP HANA, Kafka, Microsoft MySQL, Hive, Google Plataforma en la nube y MongoDB.

Implementación: Nube, Windows local, Linux local.

Ventajas

Descubrimiento de datos: Los usuarios informan que BigID proporciona un método valioso para gestionar de forma segura los datos de su empresa e identificar lagunas y duplicados en los datos.

Facilidad de uso: Las reseñas indican que el producto es fácil de usar y ofrece una experiencia de usuario fluida a través de sus integraciones Microsoft.

Desventajas

Visibilidad de los datos: Algunos desarrolladores afirman que BigID ofrece menor visibilidad que otras aplicaciones de TI en la nube y en la sombra. Indicaron que algunas de sus plataformas SaaS no estaban conectadas a BigID.

Precios: Los clientes informan que BigID es más caro que las alternativas.

Cómo seleccionar la herramienta DSPM adecuada

1. Cobertura

En la industria actual de DSPM, gran parte de la atención se centra en los datos asociados con plataformas de infraestructura como Azure Blob Storage, S3, lagos de datos y bases de datos, donde los desarrolladores crean diversos productos y soluciones.

Sin embargo, DSPM abarca mucho más, ya que los datos confidenciales pueden estar distribuidos en sistemas SaaS, PaaS (por ejemplo, Amazon RDS) e IaaS (por ejemplo, máquinas virtuales que ejecutan bases de datos).

Las organizaciones con aplicaciones multifuncionales pueden tener sus datos confidenciales en flujos de trabajo entre dichas aplicaciones. Estas organizaciones pueden optar por una herramienta DSPM que abarque entornos IaaS, PaaS y SaaS.

Figura: Tres dominios clave: Archivo, SaaS e IaaS, donde se almacenan los datos confidenciales.

Fuente: Varonis 5

2. Precisión

Algunas herramientas DSPM solo ofrecen alertas básicas basadas en políticas, lo que puede generar resultados analíticos insuficientes. Algunos proveedores de DSPM ofrecen funcionalidades más completas y resultados más precisos.

Por ejemplo, los sistemas DSPM con capacidad de análisis del comportamiento de usuarios y entidades (UEBA) aprenderán y establecerán una línea base del comportamiento normal, al tiempo que generarán notificaciones para actividades inusuales.

Por lo tanto, seleccionar una herramienta DSPM que ofrezca integraciones UEBA o de inteligencia de amenazas integradas puede ayudar a su organización a obtener información más precisa a partir de los datos.

3. Escala

Las organizaciones que evalúan grandes volúmenes de datos (por ejemplo, bancos, minoristas, compañías de seguros, empresas Fortune 1000) deberían seleccionar una herramienta DSPM capaz de realizar análisis de clasificación o de permisos a escala de petabytes.

3 soluciones similares a DSPM a las que prestar atención

1. Proveedores especializados únicamente en privacidad de datos

Las soluciones DSPM de solo descubrimiento carecen del contexto necesario para determinar si los datos confidenciales están en riesgo. Estas soluciones evalúan la postura de seguridad de los datos contabilizando los hallazgos de datos confidenciales, pero no tienen en cuenta los niveles de exposición, la resolución de problemas ni la detección de amenazas a los datos. Las soluciones DSPM de solo descubrimiento son simplemente catálogos de datos.

2. DSPM solo para IaaS

Varias empresas de DSPM se centran en las tres principales plataformas IaaS (AWS, Azure y GCP), ignorando otros dominios de datos esenciales como el almacenamiento de archivos en la nube, los recursos compartidos de archivos locales, las aplicaciones SaaS y el correo electrónico. La cobertura de bases de datos en sistemas multinube es fundamental; busque un proveedor de DSPM que cubra todos sus dominios de datos.

3. DSPM sin experiencia real en ciberseguridad.

Los proveedores de seguridad de datos deberían contar con equipos de investigación y estudios de casos reales dedicados a identificar vulnerabilidades, rastrear a los actores que generan amenazas y desarrollar nuevos modelos de amenazas.

Para obtener orientación sobre cómo elegir la herramienta o el servicio adecuados, consulte nuestras fuentes basadas en datos: herramientas de gestión de políticas de seguridad de red (NSPM) y herramientas de respuesta a incidentes .

Evolución del mercado de DSPM

El mercado de DSPM experimentó una consolidación entre 2023 y 2025, a medida que los proveedores de seguridad establecidos adquirieron capacidades especializadas en seguridad de datos. Entre las transacciones más destacadas se incluyen la adquisición de Polar Security por parte de IBM en 2023, la compra de Flow Security por parte de CrowdStrike en 2024, la adquisición de Next DLP por parte de Fortinet en 2024, la compra de Dasera por parte de Netskope en 2024, la adquisición de Trail por parte de Cyera en 2024, la compra de GetVisibility por parte de Forcepoint en 2025, la adquisición de Lookout por parte de Fortra en 2025 y la consolidación de Swift Security y Acante por parte de Concentric AI en 2025. 6

En 2026, la categoría se ha expandido decisivamente hacia la seguridad de la IA, la observabilidad de la IA, la gobernanza de agentes de IA y los controles de tiempo de ejecución de la IA. Purview, Varonis Atlas, el lanzamiento de Cyera en marzo, Cyberhaven, SentinelOne y Veeam Agent reflejan este cambio.

La demanda del mercado pasó de simplemente encontrar datos (DSPM) a responder a su movimiento (Detección y Respuesta de Datos). Ahora, los usuarios esperan que todo esto se integre en una única plataforma.

Sé el primero en comentar

Tu dirección de correo electrónico no será publicada. Todos los campos son obligatorios.