Nous avons passé trois jours à tester et à évaluer des solutions de gestion des accès privilégiés (PAM) populaires. Nous avons utilisé les versions d'essai gratuites et les consoles d'administration de BeyondTrust, Keeper PAM et ManageEngine PAM360. Pour les solutions nécessitant un enregistrement, nous nous sommes appuyés sur la documentation officielle du produit et sur des témoignages d'utilisateurs vérifiés afin d'évaluer leurs fonctionnalités.

Lors de la sélection des meilleures solutions PAM, nous avons pris en compte les besoins communs des acheteurs, tels que les intégrations DevOps et d'infrastructure , les capacités d'accès et d'automatisation .

Les 10 meilleurs fournisseurs PAM commerciaux

Fournisseur | Idéal pour | Prix initial | Durée du contrat |

|---|---|---|---|

Organisations ayant besoin d'une suite PAM complète | Aucune information publique | – | |

Des équipes qui commencent par un coffre-fort d'identifiants gratuit et évoluent vers une solution PAM complète sur la même plateforme. | Aucune information publique | 12 mois | |

Intégration au niveau de l'entreprise | 98 690 $ | 36 mois | |

Intégration au niveau de l'entreprise | 44 712 $ | 12 mois | |

Petites et moyennes entreprises à la recherche d'une solution PAM économique | 7 995 $ par an + entretien | Licence annuelle | |

Les équipes DevOps et cloud-native qui ont besoin d'un accès rapide et dynamique | 840 à 1 200 $ par utilisateur et par an | 12 mois | |

Gestion de l'accès à distance | Aucune information publique | 12 mois | |

Les organisations privilégiant le cloud utilisent Okta pour la gestion des identités. | Petites organisations : 2 à 15 $ par utilisateur et par mois Grandes organisations : 72 000 $ par an (+ 8 000 $ pour l’authentification multifacteur/API, 2 000 $ pour le module complémentaire PAM) | – | |

PME et équipes distribuées ayant besoin d'une solution PAM cloud simple | 490 $ par an (environ 2 à 85 $ par utilisateur et par mois) | Annuel | |

Entreprises axées sur la gouvernance de l'identité | 825 000 $ | 36 mois |

Les informations sur les prix proviennent d'AWS Marketplace et des sites web officiels des fournisseurs . 1

Comparaison de la maturité du PAM

Toutes les solutions PAM analysées comprennent un ensemble commun de fonctionnalités de base , décrites ci-dessous. Leurs différences résident dans le niveau d' automatisation , le contrôle d'accès contextuel et les capacités d'intégration complètes qui permettent :

- L'accès juste-à-temps (JIT), qui accorde un accès privilégié temporaire et limité dans le temps uniquement en cas de besoin et le révoque automatiquement par la suite.

- L'accès dynamique étend les principes du JIT en permettant un accès adaptatif et contextuel entre les utilisateurs, les machines, les API et les applications.

Intégrations DevOps et d'infrastructure

* Prend en charge la gestion des secrets utilisable avec Kubernetes (pas de prise en charge complète explicite de l'orchestration).

Solutions PAM gratuites

Quelques fournisseurs proposent des solutions PAM gratuites parfaitement adaptées aux déploiements à petite échelle. D'autres, comme Devolutions Password Hub, offrent des abonnements professionnels payants incluant des fonctionnalités d'entreprise telles que les flux d'approbation et les rapports de conformité.

Nous avons évalué ces outils en fonction de leur niveau de fonctionnalités PAM. Vous trouverez ci-dessous quelques solutions clés. Pour plus de détails, consultez notre article sur les solutions PAM gratuites .

PAM pour le stockage sécurisé des identifiants (outils basés sur un coffre-fort numérique) :

- Devolutions Password Hub Free : Pour exploiter un coffre-fort cloud avec suivi des accès, mais sans contrôle de session.

- KeePassXC (avec KeeAgent) : Pour la gestion des mots de passe locaux et des clés SSH.

PAM pour les outils de gestion dynamique des secrets :

- Vault by HashiCorp (Community Edition) : Pour les équipes DevOps gérant les secrets machine à machine, les identifiants dynamiques et les flux de travail d'automatisation.

One Identity

L'offre PAM de One Identity est construite autour de la famille de produits Safeguard, qui couvre le stockage des identifiants, l'enregistrement des sessions, l'analyse comportementale et l'accès JIT.

La plateforme est disponible en trois modèles de déploiement : des appliances matérielles sur site, une option SaaS hybride (Safeguard On Demand) et une version entièrement native du cloud (Cloud PAM Essentials).

Ce que couvre la plateforme

Safeguard for Privileged Passwords gère le stockage, la rotation et la récupération automatisés des identifiants grâce à des flux d'approbation basés sur les rôles. Safeguard for Privileged Sessions assure la gestion des sessions (proxy, enregistrement et surveillance en temps réel) avec indexation du contenu pour des journaux d'audit consultables. Safeguard for Privileged Analytics ajoute une analyse comportementale pour détecter les activités anormales. La plateforme s'intègre également à One Identity Manager pour les organisations souhaitant une gouvernance unifiée des identités à privilèges et non-privilégiés au sein d'un cadre unique.

Pour les organisations qui utilisent déjà beaucoup Active Directory, les outils de pont AD de One Identity, qui étendent l'authentification et l'autorisation AD aux systèmes Unix, Linux et macOS, constituent un ajout pratique qui réduit le nombre de silos d'identité distincts à gérer.

Points forts

- L'architecture basée sur des appliances ne nécessite aucun composant tiers pour les fonctionnalités de base, ce qui réduit les coûts de maintenance par rapport aux plateformes qui dépendent de dépendances externes.

- Le proxy de session empêche les véritables mots de passe d'être accessibles aux utilisateurs finaux ; tout au long de la session, les informations d'identification ne sont jamais exposées à l'administrateur se connectant.

Faiblesses

- Historiquement, les modules de gestion des sessions et des mots de passe étaient des produits distincts. Leur intégration peut compliquer le clustering et le dépannage, notamment dans les déploiements de grande envergure.

- Le basculement haute disponibilité entre les équipements prend tellement de temps que les utilisateurs le décrivent comme un problème opérationnel important plutôt que comme une transition transparente.

- La qualité du support est inégale ; les questions de base sont traitées assez bien, mais les problèmes techniques et les intégrations complexes reçoivent des réponses plus lentes et moins fiables. La gestion des actifs en ligne présente une lacune.

Securden

Securden est un fournisseur de solutions PAM basé à Newark, dans le Delaware, proposant à la fois un coffre-fort de mots de passe d'entreprise autonome et une plateforme PAM unifiée complète. L'offre Starter du coffre-fort de mots de passe est gratuite pour un maximum de 5 utilisateurs et inclut le stockage centralisé des identifiants, le contrôle d'accès basé sur les rôles (RBAC), l'authentification à deux facteurs (2FA), les journaux d'audit et l'intégration AD/LDAP, sans aucune restriction de fonctionnalités. Les organisations nécessitant la gestion des sessions, l'accès JIT ou l'élévation des privilèges des terminaux peuvent opter pour la solution PAM unifiée Securden, un produit payant distinct.

Ce que couvre la plateforme

Le coffre-fort de mots de passe gère le stockage, le partage et la rotation des identifiants grâce à des contrôles d'accès précis et des journaux d'audit. La couche PAM unifiée ajoute le lancement et l'enregistrement de sessions privilégiées, le provisionnement d'accès à la demande, la gestion des mots de passe applicatifs et la gestion des privilèges des terminaux. Ces deux couches sont disponibles en mode auto-hébergé ou dans le cloud. Lors de la conférence RSA 2016, [Nom de l'entreprise] a annoncé une plateforme de sécurité des identités unifiée plus large, intégrant la gestion des identités et des accès (PAM), la gestion des privilèges des terminaux, l'IGA, la gestion des informations et des événements de sécurité intégrés (CIEM), la gestion des identités non humaines et la sécurité des agents IA dans un seul produit. 4

Points forts

- Le niveau Starter gratuit inclut des fonctionnalités que la plupart des fournisseurs réservent aux abonnements payants, telles que des contrôles d'accès précis, l'authentification à deux facteurs et des sauvegardes planifiées, ce qui le rend accessible aux petites équipes évaluant la gestion des accès professionnels sans frais initiaux.

- La licence basée sur l'utilisateur s'applique à la fois au coffre-fort de mots de passe et à la plateforme PAM, ce qui est plus prévisible que les modèles de tarification basés sur les actifs utilisés par des fournisseurs comme ManageEngine.

- La conception auto-installable réduit la dépendance vis-à-vis des fournisseurs lors du déploiement ; la plupart des configurations ne nécessitent pas de services professionnels.

Faiblesses

- Le coffre-fort de mots de passe et Unified PAM sont des produits distincts avec des licences distinctes, ce qui ajoute de la complexité à l'approvisionnement pour les organisations qui ont besoin des deux.

- Au-delà du niveau gratuit Starter, la tarification est établie sur devis, sans tarif par utilisateur publié pour les éditions Teams, Enterprise ou PAM.

Au-delà de la confiance

Nous avons utilisé la console d'administration Rust de BeyondT pour tester le fonctionnement concret des approbations d'accès et des demandes de session. Voici un résumé de notre expérience :

Présentation du système et de l'interface :

Liste des comptes privilégiés auxquels cet utilisateur a accès

Vous pouvez initier une session vers ces systèmes cibles en utilisant vos outils existants via Direct Connect, ou directement depuis la console Web Password Safe.

- Les utilisateurs peuvent lancer des sessions directement depuis le coffre-fort, les identifiants étant automatiquement injectés.

- Il prend en charge l'accès multiplateforme (Windows via RDP, Linux via SSH) à partir d'une interface unifiée.

- Ces séances peuvent être enregistrées, surveillées et interrompues conformément à la politique en vigueur.

D’après notre expérience, deux cas d’utilisation se sont particulièrement distingués pour BeyondTrust : l’accès à distance et le stockage et la gestion des identifiants .

Accès à distance (accès à distance privilégié) :

L'accès distant privilégié de BeyondTrust permet aux administrateurs et aux fournisseurs de contrôler l'accès aux zones restreintes de votre réseau. Il s'agit d'un serveur distant sécurisé permettant d'accorder l'accès à la demande ou d'exiger une approbation préalable, ce qui est pratique pour les prestataires externes. Il inclut également des outils d'enregistrement et de lecture des sessions à des fins d'audit et de conformité.

Demande d'accès au système WS20 :

Dans cette vue, nous demandons l'accès au système WS20 . La console permet de définir la date de début, la période d'accès et sa durée , ainsi que de choisir entre récupérer un mot de passe ou lancer directement une session RDP. Cette flexibilité fait partie du contrôle d'accès précis de BeyondTrust, qui vous permet de définir qui a accès, quand et pendant combien de temps.

Dans ce cas précis, le système exigeait une approbation manuelle avant d'initier la session RDP. Les sessions précédentes sur d'autres systèmes étaient approuvées automatiquement car l'utilisateur était considéré comme fiable.

Cela démontre la capacité de BeyondTrust à appliquer des politiques d'accès dynamiques basées sur le type de système, le niveau de confiance ou les conditions de risque.

Vous pouvez également associer les demandes d'accès à un système de gestion des tickets (comme ServiceNow) et spécifier un numéro de ticket pour le suivi. La console vous permet de définir des durées d'accès à la demande (JIT), par exemple 2 heures, afin d'éviter que les identifiants privilégiés ne restent actifs plus longtemps que nécessaire. Une fois approuvée, la session peut être lancée immédiatement, ainsi que toutes les actions associées.

Pour en savoir plus, vous pouvez consulter la documentation sur l'audit JIT .

Globalement, la console d'administration offre une visibilité claire et une application rigoureuse des politiques, bien que sa configuration initiale puisse s'avérer complexe. Une fois configurée, elle fournit un processus contrôlé et auditable pour la gestion des sessions privilégiées et la récupération des identifiants.

Stockage et gestion des identifiants (Coffre-fort de mots de passe) :

Le gestionnaire de mots de passe de BeyondTrust gère les identifiants des comptes de service, les connexions aux applications locales et les mots de passe d'administrateur. L'option « Mots de passe d'équipe » est utile pour partager des identifiants sans automatisation complète.

Cette approche est davantage axée sur l'automatisation que celles d'autres fournisseurs (ManageEngine ou Delinea), qui proposent des expériences d'intégration manuelles plus fluides.

Les membres de l'équipe peuvent créer une structure de dossiers pour gérer les mots de passe de l'équipe.

Intégration et accueil des nouveaux membres :

Vous pouvez intégrer BeyondTrust aux systèmes de gestion des tickets et ITSM comme ServiceNow , mais la plupart des équipes commencent par une gestion manuelle avant d'automatiser les approbations. L'intégration est puissante, mais sa mise en œuvre optimale demande des efforts. BeyondTrust nécessite l'assistance du fournisseur pour la configuration et l'extension.

Défis liés à l'automatisation et à la rotation des mots de passe :

L'automatisation des mots de passe de BeyondTrust est performante, mais sa mise en œuvre requiert une certaine prudence. L'accès aux services peut être bloqué si les informations d'identification mises en cache ne sont pas actualisées avant la rotation des mots de passe. Commencez par configurer les comptes d'administrateur intégrés et déployez l'automatisation progressivement. De plus, si votre Active Directory applique des règles spécifiques concernant l'âge ou la complexité des mots de passe, assurez-vous que les politiques de BeyondTrust y correspondent afin d'éviter les échecs de rotation.

CyberArk, Delinea et ManageEngine font face à des défis similaires.

Points forts

- Contrôle d'accès granulaire : flux d'approbation détaillés pour les administrateurs internes et les tiers.

- Audit de session performant : enregistrement, surveillance et lecture fiables des sessions.

- Intégration ITSM renforcée : L’intégration poussée avec ServiceNow et d’autres systèmes de gestion des tickets permet d’effectuer des demandes d’accès directement depuis les tickets d’incident ou de changement.

- Accès en un clic : simplifie la gestion des mots de passe et le lancement des sessions sans répéter l’intégralité des processus d’approbation.

- Accès multi-système et sauts scriptés : permet le lancement simultané de sessions et de commandes post-connexion sur des systèmes liés.

- Intégration pour les développeurs : la prise en charge des API REST et de GitHub Actions étend les capacités de PAM aux pipelines DevOps.

Faiblesses

- Surcharge de performances : le démarrage de la session et l’authentification peuvent paraître lents, ajoutant plusieurs minutes aux tâches.

- Paramètres de délai d'expiration courts : les réauthentifications fréquentes interrompent les flux de travail.

- Difficultés liées à l'intégration manuelle : une conception axée sur l'automatisation rend la configuration manuelle plus fastidieuse.

- Dépendance vis-à-vis du fournisseur : la configuration et la mise à l’échelle nécessitent souvent un support direct du fournisseur.

- Performances du système d'exploitation inégales : les déploiements Windows fonctionnent plus facilement que les déploiements Linux dans de nombreux cas.

CyberArk

CyberArk est une entreprise rachetée par Palo Alto. Il s'agit d'un système de gestion de mots de passe d'entreprise. Tout système utilisant des secrets via la gestion de la configuration, comme Ansible, devrait probablement stocker ces secrets dans ce système. Vous pouvez vraisemblablement utiliser des modules Ansible pour interagir avec CyberArk.

CyberArk propose un système PAM d'entreprise. Il est destiné aux grandes entreprises disposant d'environnements hybrides, d'équipes techniques importantes et de contraintes de conformité exigeant une gestion complète. Pour les équipes plus petites ou moins réglementées, sa complexité est excessive comparée à celle d'outils PAM ou de gestion des secrets plus légers.

Nous allons maintenant examiner ses points forts et ses points faibles d'après l'expérience des administrateurs partagée sur Reddit. Vous trouverez également ici un tutoriel complet sur l'administration de CyberArk .

Plan de contrôle des identités provenant de différentes sources :

De nombreux outils IAM nécessitent la réplication ou la synchronisation des utilisateurs entre systèmes. L'annuaire passif de CyberArk (référence 991259_1785) fonctionne comme un méta-annuaire . Il intègre Active Directory, LDAP et les utilisateurs cloud dans une vue de gestion unique, sans copier les utilisateurs externes dans le cloud.

Vous pouvez visualiser et gérer tous les utilisateurs (provenant d'AD, LDAP, des fournisseurs d'identité fédérés ou de l'annuaire natif CyberArk) depuis un seul et même endroit :

Le portail d'administration vous permettra de gérer votre service d'identité et d'effectuer toutes les personnalisations souhaitées pour la gestion des identités.

Gestion et rotation des titres de compétences :

La suite de sécurité des comptes privilégiés (PAS) de CyberArk repose sur le coffre-fort de mots de passe d'entreprise (EPV) , qui stocke et renouvelle automatiquement les identifiants des serveurs, des bases de données et des périphériques réseau. Les mots de passe et les clés SSH peuvent être renouvelés automatiquement en fonction des politiques ou de l'utilisation.

Les administrateurs peuvent imposer des délais de consultation, des processus d'approbation et une réconciliation automatique en cas de désynchronisation des identifiants. Sous Linux, CyberArk assure la rotation des mots de passe et l'intégration aux comptes Active Directory via la synchronisation LDAP , réduisant ainsi l'exposition des identifiants statiques. Cette fonctionnalité est particulièrement précieuse dans les grands parcs informatiques (plus de 500 serveurs), où la gestion manuelle des mots de passe devient ingérable.

Gestion et audit des sessions :

CyberArk vous permet de vous connecter directement aux serveurs depuis le coffre-fort sans jamais avoir à saisir ni à voir le mot de passe. Toutes les activités effectuées lors de ces sessions peuvent être enregistrées et consignées à des fins d'audit et de conformité .

Cependant, la connexion aux systèmes via CyberArk est plus lente qu'avec SSH ou RDP, notamment sous Linux. Certains administrateurs constatent également qu'une seule session peut être ouverte à la fois, ce qui peut ralentir les opérations quotidiennes.

Sécurité et granularité poussées, basées sur des politiques :

Les politiques peuvent cibler les rôles, les appareils, les applications, les terminaux et même les flux d'authentification . Chaque politique est modulaire, permettant de contrôler un aspect précis (comme l'accès aux applications, le libre-service utilisateur ou les restrictions des terminaux). La hiérarchie des politiques permet de gérer de manière prévisible les règles conflictuelles ou redondantes (priorité descendante).

Intégration avec DevOps et l'automatisation

CyberArk fournit des API et des SDK pour l'intégration avec les outils de gestion de configuration et d'intégration continue/déploiement continu (CI/CD) tels qu'Ansible , Terraform et Jenkins . Cependant, :

- Certaines équipes ont réussi à intégrer des identifiants dans Ansible à l'aide des modules CyberArk.

- D'autres font état d'un support fournisseur insuffisant ou de difficultés à tester les intégrations, notamment dans les pipelines automatisés :

Expérience en matière de mise en œuvre et d'administration :

Le déploiement de CyberArk ne se fait pas en un clin d'œil. Sa mise en œuvre complète peut prendre des mois et exige une expertise pointue. Les erreurs de configuration sont un problème récurrent dans les retours utilisateurs ; de nombreuses installations laissent des fonctionnalités essentielles désactivées, faute de pouvoir les tester ou les valider.

Cependant, lorsqu'il est correctement configuré, CyberArk offre un contrôle, un audit et une évolutivité robustes. 5

Points forts

- Plateforme PAM complète : Couverture intégrale du cycle de vie : stockage des identifiants, rotation, contrôle des sessions et audit.

- Contrôles de sécurité robustes : les informations d’identification n’atteignent jamais les terminaux ; prise en charge d’un contrôle d’accès précis et d’approbations en plusieurs étapes.

- Piste d'audit d'entreprise : l'enregistrement des sessions, la journalisation des frappes au clavier et les transcriptions consultables répondent à des normes de conformité strictes.

- Intégration AD renforcée : synchronisation avec Active Directory et automatisation de la réconciliation des mots de passe.

- Évolutivité : Conçu pour les environnements vastes, complexes et multi-domaines.

- Écosystème d'intégration : API, SDK et modules pour les systèmes CI/CD, ITSM et SIEM.

Faiblesses

- Déploiement complexe : nécessite une expertise spécialisée ; un déploiement classique peut prendre des mois.

- Délai de performance : l’initialisation de la session (en particulier SSH) peut prendre 15 à 30 secondes, voire plus.

- Expérience limitée sous Linux : le client PSM et le contrôle de session sont moins fluides que sous Windows.

- Variabilité du support fournisseur : la réactivité du support et les conseils d’intégration peuvent être incohérents.

- Inadapté aux petites équipes : les petites organisations pourraient trouver la plateforme trop lourde et coûteuse pour leur taille.

ManageEngine PAM360

ManageEngine PAM360 est une solution de gestion des accès privilégiés (PAM) économique, idéale pour les petites et moyennes entreprises qui ont besoin des fonctionnalités PAM essentielles sans les coûts élevés de solutions comme CyberArk ou BeyondTrust. La licence est basée sur le nombre d'administrateurs, et non sur le nombre d'actifs.

Il offre des fonctionnalités PAM, notamment le stockage sécurisé des mots de passe, la surveillance des sessions et le contrôle d'accès, mais son interface et la qualité de son intégration peuvent être moins abouties que celles de solutions plus coûteuses.

De plus, contrairement à de nombreux fournisseurs de solutions de gestion des accès privilégiés de premier plan, ManageEngine propose PAM360 uniquement en version installée sur site. ManageEngine PAM3602 ne prend pas en charge les environnements cloud natifs, les systèmes de conteneurs de données comme Kubernetes, ni Linux.

Fonctionnalités de base incluses :

- Gestion et rotation des mots de passe : sécurise les mots de passe et s’intègre à Active Directory et LDAP pour la gestion des identifiants.

- Surveillance et enregistrement des sessions : Surveille l'activité des utilisateurs grâce à l'observation et à l'enregistrement des sessions.

- Flux d'approbation : Utilisez des systèmes de billetterie et d'approbation pour contrôler l'accès aux comptes privilégiés.

- Rapports de conformité automatisés : Fournit des rapports prédéfinis pour faciliter la conformité réglementaire (par exemple, PCI DSS, HIPAA).

- Intégration avec ITSM/DevOps : Fonctionne avec des outils tels que ServiceNow , Ansible et Jenkins pour un accès automatisé .

Fonctionnalités manquantes par rapport à des concurrents comme BeyondTrust :

- Gestion des sessions : Bien que PAM360 prenne en charge l'enregistrement des sessions, il ne propose pas la surveillance des sessions en direct , les commandes de lecture des sessions ni la détection des menaces en temps réel offertes par BeyondTrust.

- Prise en charge complète du cloud : BeyondTrust fournit des fonctionnalités PAM robustes et natives du cloud, notamment des capacités de courtier de sécurité d’accès au cloud (CASB) , que PAM360 ne propose pas.

- Rapports et analyses d'entreprise : BeyondTrust fournit des rapports de conformité et d'activité plus détaillés et personnalisables, ainsi que des analyses du comportement des utilisateurs .

Points forts

- Solution PAM économique : Offre les fonctionnalités PAM essentielles à un coût inférieur à celui des concurrents haut de gamme.

- Fonctionnalités complètes : Inclut le stockage sécurisé des identifiants, l'enregistrement des sessions et les flux d'approbation.

- Intégration robuste aux annuaires : S'intègre parfaitement avec Active Directory et LDAP pour une gestion des comptes sans faille.

- Support DevOps et ITSM : Compatible avec Ansible , Jenkins et ServiceNow pour l'intégration dans les flux de travail d'automatisation et de gestion des incidents.

- Flexibilité des licences : Les licences sont basées sur les administrateurs et non sur les ressources, ce qui le rend rentable pour les petites équipes.

Faiblesses

- Interface peu pratique : obsolète et moins intuitive que celle de la concurrence.

- Limitations de l'API : L' API est mal documentée , ce qui rend l'automatisation et l'intégration difficiles.

- Lecture lente des sessions : La lecture des sessions peut être lente , surtout aux heures de pointe.

- Problèmes liés à la version cloud : La version hébergée dans le cloud présente des problèmes de performance et des risques potentiels pour la sécurité.

- Assistance inégale : la qualité de l’assistance peut être lente , notamment pour les problèmes techniques ou les intégrations complexes.

StrongDM

Architecture DM robuste 6

StrongDM est nettement plus intuitif et plus facile à prendre en main que CyberArk, BeyondTrust se situant quelque part entre les deux.

Les tâches administratives sont simples et le support du fournisseur répond généralement aux attentes en matière de niveau de service. La communication concernant les mises à jour, les nouvelles fonctionnalités et les failles de sécurité est régulière et transparente.

Cependant, la mise à l'échelle devient plus difficile dans les déploiements de grande envergure, en particulier pour les organisations gérant des milliers de points de terminaison ou des environnements multicloud complexes où l'application centralisée des politiques et la surveillance des performances exigent une configuration et une supervision supplémentaires.

Voici quelques technologies clés prises en charge par StrongDM :

Source : StrongDM 7

Points forts

- Architecture sans agent, basée sur un proxy : contrairement à CyberArk ou BeyondTrust, StrongDM ne nécessite aucun agent sur les systèmes cibles. Son modèle de proxy connecte directement les utilisateurs via leurs outils existants (CLI, RDP, SSH) tout en conservant une visibilité complète des audits.

- Adapté aux développeurs et aux équipes DevOps : StrongDM est conçu pour les équipes privilégiant l’automatisation, offrant des API, des outils CLI et des SDK pour intégrer le contrôle d’accès dans les pipelines CI/CD sans la complexité des déploiements PAM traditionnels.

Faiblesses

- Dépendance à l'API : une connectivité continue à l'API StrongDM est requise pour accéder aux ressources gérées, ce qui peut engendrer des problèmes de fiabilité dans les environnements restreints ou hors ligne.

- Absence de gestion native des identités machine : manque de fonctionnalités intégrées pour la gestion des comptes non humains ou de service, ce qui limite son champ d’automatisation pour l’authentification machine à machine.

- Architecture discrète limitée : Bien qu’il prenne en charge l’accès éphémère, StrongDM s’aligne encore dans certains cas sur les modèles d’identification traditionnels, s’appuyant sur des mots de passe stockés, des clés SSH et des coffres-forts de secrets.

- Pas de flux de travail natifs pour la console cloud : ne prend pas encore en charge l’intégration directe avec les consoles des fournisseurs de cloud (par exemple, AWS, Azure, GCP) pour les flux de travail d’accès ; les administrateurs doivent provisionner et faire tourner manuellement les clés d’accès au cloud.

WALLIX

Idéal pour les organisations cherchant à sécuriser l'accès privilégié sur les infrastructures informatiques traditionnelles et hybrides .

Alors que de nombreuses plateformes PAM privilégient le DevOps et les intégrations cloud-native, WALLIX adopte une approche axée sur la sécurité et l'infrastructure. Elle se concentre sur la gestion des sessions privilégiées, le stockage sécurisé des identifiants et la visibilité, plutôt que sur l'automatisation complète ou l'orchestration CI/CD.

WALLIX Bastion peut être déployé sur site ou dans le cloud (AWS, Azure, GCP), mais ne prend pas en charge nativement les plateformes d'orchestration de conteneurs comme Kubernetes ou les pipelines modernes de gestion des secrets.

Points forts

- Déploiement sans agent : WALLIX utilise une approche sans agent, réduisant la complexité du déploiement et minimisant les coûts de maintenance par rapport aux systèmes PAM basés sur des agents.

- Gestion avancée des sessions : enregistrement, surveillance en direct et lecture des sessions. Les administrateurs peuvent superviser ou interrompre les sessions en temps réel afin de garantir la conformité aux politiques de sécurité.

- Audit conforme aux normes : Conçu en tenant compte des normes de conformité, notamment le RGPD, l'ISO 27001 et le NIS2.

Faiblesses

- Prise en charge limitée du cloud et des conteneurs : manque d’intégrations natives pour Kubernetes, Docker et les principales plateformes cloud (AWS, GCP).

- Intégration API et DevOps limitée : comparé à des outils comme CyberArk ou StrongDM, WALLIX offre moins de capacités d’automatisation et d’API.

- Un écosystème plus restreint : WALLIX propose moins d’intégrations tierces et dispose d’un écosystème de partenaires plus petit que les principaux fournisseurs tels que BeyondTrust, CyberArk ou Okta.

Accès privilégié Okta (ASA)

Okta ASA est la solution idéale pour les organisations natives du cloud qui ont besoin d'un accès SSH/RDP sécurisé et basé sur l'identité dans des environnements multicloud. La plateforme s'intègre directement à l'écosystème de gestion des identités et des accès (IAM) d'Okta, permettant un contrôle et une visibilité centralisés.

Cependant, elle ne propose pas toutes les fonctionnalités PAM (comme le stockage des identifiants, la lecture des sessions et l'accès aux bases de données), de sorte que les entreprises recherchant une plateforme d'accès privilégié complète devront probablement l'associer à un outil PAM traditionnel tel que BeyondTrust ou CyberArk.

Points forts

- Architecture Cloud-Native : Idéale pour les infrastructures multicloud et hybrides, prenant en charge AWS, GCP et les environnements sur site sans nécessiter d'agents ni de tunnels réseau complexes.

- Identifiants éphémères : au lieu de stocker des mots de passe statiques ou des clés SSH, il émet des identifiants de courte durée par session , réduisant ainsi la prolifération des identifiants et minimisant la surface d’attaque.

- Intégration Okta poussée : s’intègre nativement à Okta Identity Cloud, héritant de son système MFA, SSO et de ses politiques.

Faiblesses

- Portée limitée : Il ne gère pas nativement l'accès privilégié aux bases de données, aux applications Web, aux clusters Kubernetes, aux consoles cloud (telles que la console de gestion AWS ou le portail Azure), ni aux périphériques réseau.

- Absence de coffre-fort d'identifiants centralisé : puisqu'il utilise des certificats éphémères, il ne dispose pas de coffre-fort traditionnel pour les mots de passe ou les secrets .

Gardien PAM (Sécurité Gardien)

Keeper PAM est une solution de gestion des accès privilégiés basée sur le cloud, économique et facile à gérer, destinée aux petites et moyennes équipes qui ont besoin d'un stockage sécurisé des identifiants, d'un contrôle des sessions et d'une gestion centralisée des utilisateurs sans les contraintes d'un déploiement complexe.

Cette solution s'appuie sur la plateforme de gestion de mots de passe établie de longue date de Keeper, en l'enrichissant de contrôles d'accès basés sur les rôles (RBAC), d'audits et de la gestion des secrets pour les équipes informatiques et DevOps.

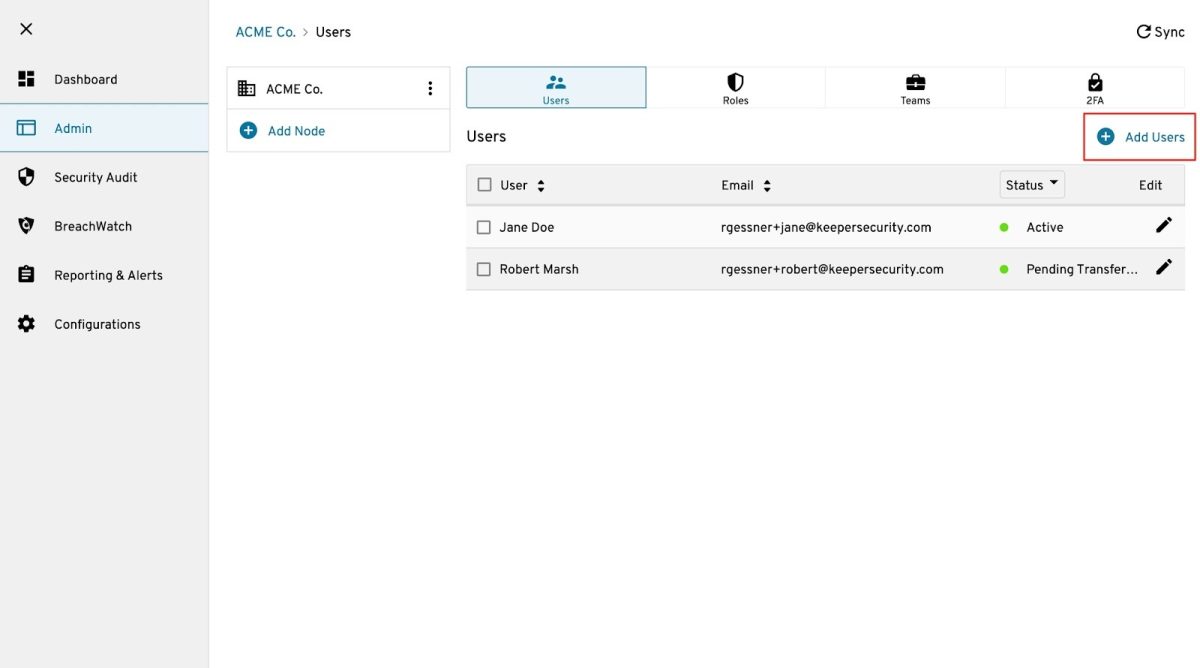

Nous avons testé Keeper PAM , en nous concentrant principalement sur la gestion des sessions RDP. Vous trouverez ci-dessous notre retour d'expérience avec Keeper PAM :

Présentation de la console d'administration :

Lorsque vous vous connectez à la console d'administration , vous découvrez un tableau de bord clair qui offre une vue d'ensemble de l'activité des utilisateurs, du niveau de sécurité et de l'état du système.

Le tableau de bord offre une vue d'ensemble des éléments suivants :

- Événements principaux et lien vers la chronologie

- Score global de l'audit de sécurité

- Note globale de BreachWatch

- Résumé du statut de l'utilisateur

L'onglet Admin permet de gérer la plupart des tâches de configuration et de déploiement des utilisateurs. De là, les administrateurs peuvent gérer les nœuds, les utilisateurs, les rôles, les équipes et les paramètres d'authentification à deux facteurs (2FA) , ce qui offre un contrôle centralisé sur les politiques d'accès et la structure organisationnelle.

Contrôles d'accès basés sur les rôles :

Keeper PAM inclut des contrôles d'accès basés sur les rôles (RBAC) qui permettent aux administrateurs de définir des politiques d'application en fonction des responsabilités professionnelles de chaque utilisateur et de déléguer des autorisations administratives spécifiques en cas de besoin.

Ces politiques d'application couvrent un large éventail de catégories de configuration, notamment :

- Paramètres de connexion

- Authentification à deux facteurs (2FA)

- Restriction de la plateforme

- Fonctionnalités du coffre-fort

- Types d'enregistrements

- Partage et téléchargement

- Gardien

- Paramètres du compte

- Liste d'adresses IP autorisées

- Responsable des secrets

- Compte de transfert

Configuration des politiques d'application pour les rôles :

Pour configurer les politiques d'application, accédez à Administration, Rôles , sélectionnez un rôle, puis cliquez sur Politiques d'application. Une boîte de dialogue de configuration s'affiche, permettant d'appliquer des règles spécifiques. Une fois les politiques définies, cliquez sur Terminé pour les finaliser et les appliquer à tous les utilisateurs affectés à ce rôle.

Déploiement de Keeper :

Les clients professionnels peuvent ajouter des utilisateurs par le biais d'invitations manuelles , d'importations en masse ou de méthodes de provisionnement, selon les besoins de leur organisation.

Pour l'approvisionnement manuel des utilisateurs , vous pouvez inviter les utilisateurs individuellement en accédant à Ajouter des utilisateurs , en sélectionnant le nœud souhaité et en saisissant le nom complet et l'adresse électronique de l'utilisateur.

De plus, pour l'importation groupée d'utilisateurs : dans les déploiements importants, les administrateurs peuvent importer les utilisateurs à partir d'un fichier CSV , envoyant automatiquement une invitation à chaque utilisateur. Une fois les utilisateurs ajoutés, Keeper leur envoie automatiquement une invitation par e-mail les invitant à configurer leur compte et à finaliser leur intégration.

Plan des équipes de gardiens

Pour les équipes, il propose un module Équipe qui permet aux utilisateurs de partager des enregistrements et des dossiers au sein de leurs coffres-forts en regroupant logiquement les individus. Pour ce faire, vous devez définir des restrictions d'équipe (modification, consultation et partage des mots de passe) et ajouter chaque utilisateur à l'équipe.

Pour créer une équipe, sélectionnez le nœud auquel vous souhaitez l'associer, saisissez le nom de l'équipe et cliquez sur Ajouter une équipe :

Une fois créée, vous pouvez configurer des restrictions au niveau de l'équipe , telles que :

- Désactivation du partage des enregistrements

- Empêcher les modifications d'enregistrements

- Application d'un filtre de confidentialité pour les données sensibles

Il est important de noter que Keeper met en œuvre des politiques de moindre privilège, de sorte que lorsqu'un utilisateur est membre de plusieurs rôles ou équipes, sa politique globale est la plus restrictive ou celle qui lui confère le moins de privilèges.

Entreprise Gardien

Bien que nos tests se soient concentrés sur Keeper pour les petites équipes, l'édition Keeper Enterprise s'appuie sur ces fonctionnalités avec une conformité accrue et une prise en charge multiplateforme.

Elle fournit des analyses de risques de niveau entreprise :

Elle fournit Keeper, certifié SOC 2, ISO 27001 et FedRAMP. Consultez son tableau de bord des scores d'audit de sécurité :

Keeper Enterprise offre également un accès multiplateforme , avec une fonctionnalité complète sur Windows, Mac, Linux, iOS, Android et tous les principaux navigateurs web (Chrome, Edge, Firefox, Safari). Vous pouvez imposer des restrictions de plateforme, par exemple en limitant l'accès à des systèmes d'exploitation spécifiques ou en désactivant la connexion via navigateur pour les utilisateurs à haut risque.

Points forts

- Déploiement et mises à jour simplifiés : Keeper propose un déploiement entièrement natif du cloud avec des mises à jour automatiques du coffre-fort et du client, réduisant ainsi la charge de maintenance pour les administrateurs.

- Architecture sans agent : ne nécessite aucune installation d’agent local.

- Prise en charge étendue des plugins et des SDK : Keeper fournit des plugins et des API qui permettent l’intégration avec les outils CI/CD, les pipelines DevOps et les plateformes d’identité.

Faiblesses

- Stabilité limitée sur ordinateur : certaines fonctionnalités (par exemple, les connexions RDP et tunnel) fonctionnent de manière incohérente sur les applications de bureau par rapport à l’interface web.

- Couverture limitée : se concentre principalement sur la gestion des identifiants et le stockage des secrets, mais ne propose pas de fonctionnalités PAM plus étendues telles que l’accès JIT dynamique ou le proxy de session complet.

SailPoint (module PAM)

Le module de gestion des comptes privilégiés (PAM) de SailPoint étend ses capacités de base de gouvernance et d'administration des identités (IGA) pour couvrir les comptes privilégiés.

Idéal pour les grandes entreprises ayant déjà investi dans l'écosystème SailPoint et qui ont besoin d'une gouvernance centralisée des identités, de rapports de conformité et de certifications d'accès directement liées à l'accès privilégié.

Points forts

- Intégration complète de la gouvernance : connecte nativement les données PAM à la gouvernance des identités, permettant une visibilité complète des comptes privilégiés à travers les systèmes.

- Recertification des accès : automatise les examens d’accès et les rapports de conformité pour les comptes privilégiés.

Faiblesses

- Licences coûteuses : onéreuses par rapport aux fournisseurs PAM dédiés, en particulier pour les organisations qui n’utilisent pas déjà SailPoint IdentityIQ.

- Profondeur PAM limitée : manque de fonctionnalités d’enregistrement de session approfondi, de stockage des identifiants ou d’accès juste-à-temps (JIT) présentes dans des plateformes comme CyberArk.

Capacités de conformité et de reporting

Les fournisseurs que nous avons sélectionnés proposent des rapports et des mappages prêts à l'emploi conformes aux principaux cadres réglementaires. Des réglementations telles que PCI DSS, ISO 27001 et HIPAA exigent toutes des contrôles stricts des accès privilégiés afin de garantir la responsabilité et la protection des données.

La plupart des principales plateformes PAM, telles que BeyondTrust , CyberArk, Delinea Secret Server, ManageEngine PAM360, Okta et Keeper Security , proposent des modèles de rapports et des mappages de politiques intégrés, conformes à ces référentiels. À titre d'exemple, vous pouvez consulter ici les fonctionnalités de reporting de conformité de WALLIX. 8

Pour certains fournisseurs, tels que StrongDM, WALLIX et SailPoint , nous n'avons pas pu trouver d'informations publiques détaillées confirmant les rapports de conformité prédéfinis.

Considérations relatives à la mise en œuvre concrète de la PAM

PAM peut-il gérer des systèmes hétérogènes (par exemple, pare-feu, commutateurs, routeurs, serveurs Linux, serveurs hors domaine, bases de données SQL) ?

Oui, la plupart des systèmes PAM peuvent gérer une grande variété de systèmes, notamment les pare-feu, les routeurs, les commutateurs, les serveurs Linux, les serveurs hors domaine, les bases de données SQL et d'autres infrastructures critiques. Cependant, le niveau d'intégration peut varier.

- Des connecteurs prêts à l'emploi existent pour les systèmes d'entreprise courants (Windows, Linux, AD, périphériques réseau, bases de données), mais des intégrations personnalisées sont souvent nécessaires pour les systèmes de niche ou les systèmes anciens.

- Certaines plateformes PAM, telles que CyberArk et BeyondTrust , proposent des places de marché avec des intégrations prédéfinies ou des connecteurs API pour étendre leur portée à des systèmes plus spécialisés.

- Si un connecteur direct n'est pas disponible, des intégrations basées sur une API peuvent être créées, permettant aux systèmes PAM de gérer et de renouveler les identifiants des appareils qui exposent un accès en ligne de commande ou via une API REST.

Dans quelle mesure les systèmes PAM s'intègrent-ils aux API et aux services ? Un système PAM peut-il remplacer l'utilisation de secrets et de certificats dans les tâches planifiées ou les scripts ?

Les systèmes PAM peuvent s'intégrer aux API et aux services pour gérer les secrets, les certificats et les identifiants des tâches planifiées ou des scripts. La plupart des systèmes PAM d'entreprise (par exemple, CyberArk , Delinea , ManageEngine ) prennent en charge l'intégration avec des outils DevOps tels qu'Ansible , Jenkins et Terraform , ainsi que les appels d'API pour automatiser la récupération des identifiants des applications, des scripts ou des services.

- Récupération d'identifiants depuis un coffre-fort : Pour les tâches planifiées , les scripts et les pipelines d'automatisation , les systèmes PAM répertoriés fournissent des API REST et des outils de gestion des secrets pour récupérer dynamiquement les mots de passe ou les certificats.

- Remplacement des secrets dans les scripts : les systèmes PAM peuvent remplacer les identifiants codés en dur en stockant les secrets dans un coffre-fort et en les référençant par programmation selon les besoins .

Cependant, les systèmes PAM nécessitent souvent une configuration et des tests approfondis pour remplacer complètement la gestion manuelle des secrets dans des scripts ou des tâches planifiées . Il faut s'attendre à un travail d'intégration pour un fonctionnement optimal.

Supprimez-vous tous les accès administrateur des systèmes concernés une fois que PAM est intégré ?

Cela varie selon l'organisation et la stratégie de déploiement PAM. Bien que l'objectif de toute mise en œuvre PAM soit de supprimer les accès administratifs permanents (afin de réduire le risque d'accès non autorisé), de nombreux systèmes conservent des comptes d'accès d'urgence pour les situations critiques, notamment en cas de défaillance du système PAM ou d'incidents majeurs.

- Comptes d'accès d'urgence : comptes permettant un accès direct aux systèmes lorsque le système PAM est indisponible. Ces comptes doivent généralement être gérés et stockés de manière sécurisée (par exemple, à l'aide de cartes à puce ou de modules de sécurité matériels).

- Approches JIT PAM : Certains outils PAM offrent un accès Juste-à-temps (JIT), ce qui signifie que les privilèges ne sont accordés qu’en cas de besoin et révoqués une fois la tâche terminée, réduisant ainsi le besoin d’un accès administratif permanent.

- Recommandations : Il n'est pas recommandé de supprimer immédiatement tous les accès, car les mécanismes de basculement (comme les comptes de secours) doivent être testés et prêts à être utilisés en cas de besoin.

Les capacités essentielles des fournisseurs de PAM

Toutes les solutions PAM examinées incluent les fonctionnalités PAM de base. Celles-ci comprennent :

- Contrôles d'accès basés sur l'identité : intégration avec les annuaires d'entreprise tels qu'Active Directory, LDAP ou les plateformes SSO pour centraliser l'authentification des utilisateurs et l'application des droits d'accès.

- Authentification multifacteurs (MFA) et authentification unique (SSO) : prise en charge intégrée de la MFA et de la SSO pour renforcer l’authentification et simplifier l’accès des utilisateurs à travers les systèmes.

- Coffre-fort de données d'identifiants privilégiés : stockage sécurisé et chiffré des mots de passe des comptes privilégiés, des clés SSH et des secrets d'API.

- Enregistrement et surveillance des sessions : visibilité complète sur les activités privilégiées, avec la possibilité d’enregistrer, d’auditer et de rejouer les sessions administratives à des fins de conformité et d’analyse forensique.

- Flux de travail des demandes d'accès et des approbations : Accès basé sur les demandes avec mécanismes d'approbation.

Principales actualités du marché

Trois changements importants sont survenus sur le marché des PAM depuis la dernière mise à jour de la plupart des articles comparatifs.

Palo Alto Networks a finalisé l'acquisition de CyberArk pour 25 milliards de dollars en 2026. CyberArk reste un produit indépendant, son intégration aux plateformes Cortex et Strata de Palo Alto étant en cours. Les clients existants ont été informés qu'aucune interruption de service n'est à prévoir.

Delinea a annoncé un accord définitif pour l'acquisition de StrongDM, la transaction devant être finalisée au premier trimestre 2026. Cette fusion cible les environnements DevOps et pilotés par l'IA, en combinant l'expertise PAM de Delinea avec l'autorisation d'exécution juste-à-temps de StrongDM. 9

Intégrations DevOps et d'infrastructure

Les environnements couvrent les infrastructures sur site, hybrides et multicloud, avec un accès privilégié s'étendant aux terminaux, serveurs, plateformes SaaS et conteneurs. Une solution PAM performante doit détecter toutes les identités privilégiées, et pas seulement les comptes d'administrateur, y compris les comptes de service, les clés API et les identités machine essentielles aux pipelines CI/CD, aux conteneurs, à Kubernetes et à Terraform.

Capacités de conformité et de reporting

Les normes PCI DSS, ISO 27001 et HIPAA imposent des contrôles stricts des accès privilégiés afin de garantir la responsabilité et la protection des données. BeyondTrust, CyberArk, ManageEngine PAM360, Okta et Keeper Security proposent des modèles de rapports et des correspondances de politiques intégrés, conformes à ces référentiels. Concernant StrongDM, WALLIX et SailPoint, aucune information publique détaillée sur les rapports de conformité prédéfinis n'était disponible au moment de la rédaction ; veuillez vous renseigner directement auprès de chaque fournisseur.

FAQ

Les gestionnaires de mots de passe stockent et gèrent les mots de passe des utilisateurs individuels, tandis que les solutions PAM offrent un contrôle global des comptes à privilèges, incluant la surveillance des sessions, l'approbation des accès, la rotation automatique des identifiants et la production de rapports de conformité. Les outils PAM gèrent non seulement les mots de passe, mais aussi les comptes de service, les clés API, les clés SSH et les identités des machines sur l'ensemble de votre infrastructure.

Oui, elles répondent à des besoins différents. Les utilisateurs finaux peuvent continuer à utiliser des gestionnaires de mots de passe pour leurs identifiants professionnels personnels, tandis que les solutions PAM gèrent les comptes à privilèges utilisés par les administrateurs, les comptes de service et les processus automatisés. De nombreuses organisations utilisent les deux simultanément : une solution PAM pour l’accès à l’infrastructure et des gestionnaires de mots de passe pour les identifiants des applications courantes.

Les délais de mise en œuvre varient considérablement selon le fournisseur et la complexité de l'organisation. Des solutions légères comme Keeper ou ManageEngine peuvent être déployées en quelques semaines pour la gestion de base des identifiants. Les plateformes d'entreprise telles que CyberArk ou BeyondTrust nécessitent généralement 3 à 6 mois pour un déploiement complet, incluant la configuration des politiques, la prise en main du système et l'intégration aux outils existants. Il est conseillé de commencer par les systèmes à haut risque et d'étendre progressivement la solution.

Soyez le premier à commenter

Votre adresse courriel ne sera pas publiée. Tous les champs sont obligatoires.