Avec deux décennies d'expérience dans le secteur et des données de marché montrant que près de la moitié des violations de données commencent par des applications web 1 , nous avons testé manuellement trois WAF de pointe (Cloudflare, Imperva, Barracuda) contre un trafic d'attaque réel en créant un site de test et en le ciblant avec des menaces Web courantes, un contrôle d'accès défectueux, une injection et des composants vulnérables et obsolètes.

Découvrez un résumé de nos conclusions comparatives , une comparaison des fonctionnalités clés et les prix de 10 solutions WAF de premier plan :

Résultats concrets obtenus avec les solutions WAF

Classement : Les outils sont classés en fonction de leur taux d'atténuation moyen, agrégé sur l'ensemble des vecteurs d'attaque testés : injection, accès compromis et composants vulnérables et obsolètes.

Pour plus de détails, consultez la méthodologie de notre analyse comparative .

Avertissement : Les résultats de référence sont basés sur le niveau gratuit de Cloudflare, ainsi que sur les versions d'essai d'Imperva et de Barracuda.

Cloudflare WAF

Nous utilisons la formule gratuite de Cloudflare pour une protection de base contre les menaces externes. Bien que les options de configuration soient limitées, cette formule gratuite reste une alternative fiable et sans frais aux solutions WAF payantes pour le filtrage du trafic de base.

Les principales capacités comprennent :

- Filtrage du trafic entrant à l'aide de règles par défaut et personnalisées.

- Prise en charge de jusqu'à 5 expressions personnalisées et actions associées (par exemple, Block, Défi).

- Gestion basique des bots via le mode Combat de bots.

Limites:

- Le tableau de bord d'analyse de sécurité est minimaliste et manque de profondeur.

- Visibilité limitée sur les vecteurs d'attaque et les pannes de trafic.

Il est très efficace pour atténuer les attaques par contrôle d'accès défaillant et par mauvaise configuration de sécurité.

Imperva WAF

Nous avons évalué la version d'essai d'Imperva App Protection . Cette solution fournit une télémétrie multicouche du trafic et de la sécurité, incluant :

- Données en temps réel et historiques sur les événements déclenchés par WAF

- Analyse du trafic (par pays, type de client, bande passante au fil du temps)

- Analyse des types d'attaques et des tendances

- Les actions de la politique de sécurité comprennent l'ignorance, l'alerte uniquement, le blocage de la requête, le blocage de l'utilisateur et le blocage de l'adresse IP.

Limites:

- Il y a un délai avant que les données d'attaque n'apparaissent sur le tableau de bord.

Parmi les trois plateformes que nous avons testées, Imperva a obtenu les meilleurs résultats en matière de blocage des attaques sur des composants obsolètes ou vulnérables, avec un taux de réussite de 93 %.

Pare-feu d'applications Web Barracuda

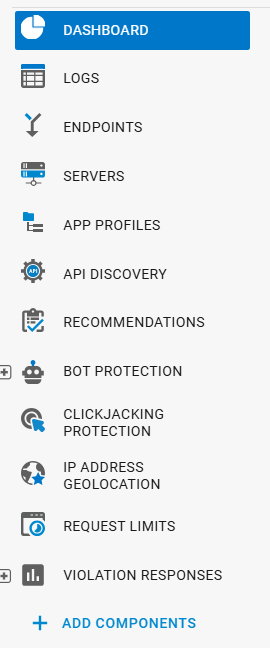

Nous avons utilisé la version d'essai de Barracuda Application Protection dans nos tests. Le WAF de Barracuda offre un tableau de bord clair et intuitif. Il permet un accès rapide aux données d'événements, plus rapide que les autres outils que nous avons testés.

Le Barracuda WAF offre :

- Faible latence dans la détection et l'alerte des menaces, permettant une visibilité quasi en temps réel sur les nouveaux événements de sécurité.

- L'analyse granulaire des menaces, incluant la classification catégorielle des attaques détectées, permet une meilleure évaluation des menaces et une réponse plus efficace aux incidents.

- Les utilisateurs peuvent personnaliser le menu en ajoutant ou en supprimant des composants, ce qui permet un accès plus rapide aux fonctionnalités fréquemment utilisées.

- Barracuda WAF permet aux utilisateurs de définir des limites détaillées pour les requêtes Web entrantes, notamment des limites sur le nombre de cookies et la longueur maximale des valeurs d'en-tête.

La plateforme surpasse les trois autres plateformes en matière d'attaques par injection avec un taux d'atténuation de 91 %.

Méthodologie de notre analyse comparative des solutions WAF

Pour comparer ces outils, nous avons utilisé OWASP ZAP, un outil de test qui simule des attaques sur des sites web. Nous avons créé un site de test et l'avons exposé à des menaces web courantes. Ces menaces proviennent du Top 10 de l'OWASP, une liste des risques de sécurité les plus graves pour les applications web. 2 Nous avons choisi l'une des attaques les plus courantes : contrôle d'accès défaillant, injection de code et composants vulnérables et obsolètes. Il s'agit notamment des suivantes :

A01:2021 – Contrôle d'accès défectueux

- Parcours de chemin

- Fuite d'informations .env

- Fuite d'informations .htaccess

- Navigation dans les répertoires

- Divulgation du code source – Dossier /WEB-INF

- Données potentiellement exposées dans le nuage Meta

A03:2021 – Injection

- Injection SQL – MySQL

- Injection SQL – SQL hypersonique

- Injection SQL – Oracle

- Injection SQL – PostgreSQL

- Injection SQL – SQLite

- Injection SQL – MSSQL

- Injection du système d'exploitation distant Command

- Injection de code côté serveur

- Injection XPath

- Injection de CRLF

- Inclusion côté serveur

- Script intersite :

- Cross Site Scripting

- Cross Site Scripting

A06:2021 – Composants vulnérables et obsolètes

- Spring4Shell

- Log4Shell

L'efficacité du WAF a été évaluée en fonction de sa capacité à identifier la charge utile malveillante et à bloquer la requête, généralement en renvoyant un code d'état HTTP 403 Interdit, vérifié via les journaux d'événements de sécurité/le tableau de bord du fournisseur du WAF. La capacité de chaque outil à détecter et bloquer ces menaces a été évaluée selon son taux d'atténuation.

Raisons potentielles des différences de performance au test WAF

Ce test comparatif met en évidence les différences de traitement des différents types d'attaques par chaque WAF. Barracuda a obtenu le taux d'atténuation des injections le plus élevé (91 %), grâce à sa détection à faible latence et à son analyse détaillée des menaces. Imperva a obtenu les meilleurs résultats contre les composants vulnérables et obsolètes (93 %), grâce à une surveillance du trafic multicouche et à une télémétrie complète des attaques. Cloudflare , testé avec sa version gratuite, a affiché une bonne atténuation globale (86-87 %), mais ses options de personnalisation et d'analyse sont limitées par rapport aux deux autres.

Ces différences proviennent des priorités de conception, des capacités du tableau de bord et des méthodes d'inspection de chaque plateforme : Barracuda met l'accent sur une détection rapide et granulaire ; Imperva met l'accent sur une surveillance et une analyse complètes ; Cloudflare met l'accent sur une protection de base à coût nul avec moins d'options de configuration.

Comparaison des 10 meilleures solutions WAF

Tableau 1. Comparaison des fonctionnalités

Tableau 2. Comparaison de la présence sur le marché et des prix

FortiWeb

FortiWeb est un pare-feu applicatif web qui protège les applications web et les API critiques contre les menaces courantes et sophistiquées, notamment les bots, les attaques DDoS et les failles zero-day. Il utilise l'apprentissage automatique pour détecter les comportements inhabituels, réduire les fausses alertes et limiter les interventions manuelles. FortiWeb contribue également à la sécurité des API en les découvrant automatiquement et en appliquant des politiques de protection personnalisées sans impacter le trafic légitime.

- Utilise deux couches d'IA pour apprendre le comportement de chaque application.

- Offre une accélération matérielle pour une inspection du trafic plus rapide.

Microsoft Azure WAF

Le pare-feu d'applications web Azure offre une protection intégrée contre les attaques, tant au niveau de l'application qu'au niveau du réseau. Il utilise des ensembles de règles régulièrement mis à jour pour détecter les menaces, réduire les faux positifs et garantir la conformité. Grâce à un déploiement simplifié, une gestion centralisée et des journaux de sécurité détaillés, il aide les équipes à surveiller les risques et à maintenir des opérations sécurisées.

- Conception sans agent — aucun logiciel supplémentaire à installer sur vos serveurs.

- Applique des règles à grande échelle via Azure Policy sur toutes les ressources.

- Alimente Azure Monitor et Microsoft Sentinel en données pour l'analyse intégrée.

Imperva WAF

Le pare-feu d'applications web Imperva protège contre les attaques telles que l'injection SQL et le cross-site scripting (XSS), tout en minimisant les faux positifs. Il fonctionne dans les environnements cloud, sur site et hybrides, et s'adapte aux systèmes récents comme aux plus anciens. L'apprentissage automatique intégré et les mises à jour globales des menaces permettent aux équipes de détecter et de contrer plus rapidement les menaces réelles.

- Imperva Cloud WAF protège les applications web et les API dans le cloud grâce à des règles automatiques et une configuration simple, réduisant ainsi le travail manuel de votre équipe.

- Imperva WAF Gateway sécurise les applications anciennes et complexes qui ne peuvent pas être migrées vers le cloud, grâce à une détection intelligente des menaces et à des paramètres de règles flexibles.

- Elastic WAF s'intègre à toute configuration système et protège les applications modernes directement au sein de votre environnement, en fonctionnant de manière fluide avec les outils DevOps.

Cloudflare WAF

Le WAF (pare-feu applicatif web) protège les applications web contre les menaces, notamment les attaques zero-day, grâce à l'analyse des menaces à l'échelle mondiale et à l'apprentissage automatique. Il bloque automatiquement les menaces émergentes en temps réel et offre une configuration simple avec une gestion minimale. Le WAF utilise des règles gérées et personnalisées pour se défendre contre les attaques courantes telles que l'injection SQL, le téléchargement de logiciels malveillants et le bourrage d'identifiants.

- Déploiement en quelques clics, sans outils ni services supplémentaires.

- Blocks menaces à la périphérie du réseau avant qu'elles n'atteignent vos serveurs d'origine.

AWS WAF

AWS WAF protège vos applications web contre les menaces en ligne courantes en filtrant le trafic avant qu'il n'atteigne votre système. Il intègre des règles préconfigurées pour bloquer les attaques telles que l'injection SQL, le cross-site scripting (XSS) ou les volumes importants de requêtes provenant d'une source unique. Vous pouvez également configurer des règles personnalisées et surveiller les activités suspectes grâce à des outils intégrés comme la vérification de la réputation des adresses IP et l'analyse du trafic.

- Déploie automatiquement les règles via des modèles AWS CloudFormation.

- Met en place un système de leurre pour piéger et dévier les attaques de bots.

WAF nouvelle génération de Fastly

Le pare-feu applicatif web nouvelle génération de Fastly protège les applications web et les API contre les menaces courantes et complexes, telles que les bots, les prises de contrôle de comptes et les abus d'API. Il fonctionne quel que soit l'emplacement de vos applications (en périphérie, dans le cloud ou sur site) sans nécessiter de configuration ni de paramétrage complexes. Grâce à des rapports clairs, des alertes rapides et des options de déploiement flexibles, il aide les équipes à détecter et à stopper rapidement les attaques.

- SmartParse analyse le contexte de la requête sans réglage manuel.

- Le flux de réputation NLX s'appuie sur les données de milliers d'agents distribués.

- Prend en charge l'inspection native des API GraphQL et gRPC .

Radware Cloud WAF

Radware Cloud WAF s'adapte en temps réel à l'évolution des menaces et offre une visibilité claire et simple sur les activités inhabituelles. Compatible avec de nombreuses configurations, notamment les environnements hybrides et cloud, il assure une protection continue sans surcharger les équipes internes.

- Combine un modèle de blocage en premier (« négatif ») avec une protection comportementale pilotée par l'IA.

- L'architecture SecurePath lui permet de s'intégrer n'importe où en tant que service basé sur une API.

- Permet de corréler les événements entre les modules pour obtenir un récit unifié des attaques d'applications web.

Pare-feu d'applications Web Barracuda

Le pare-feu d'applications web Barracuda protège les sites web, les API et les applications mobiles contre les cybermenaces courantes et sophistiquées. Compatible avec les services cloud, il offre une protection contre les bots et s'adapte facilement aux environnements DevOps en constante évolution. Grâce à des tableaux de bord clairs et des outils d'automatisation intégrés, il simplifie les tâches de sécurité et permet aux équipes de mieux contrôler le trafic et les accès aux applications.

- La distribution intégrée des applications (équilibrage de charge, routage, mise en cache) accélère les applications.

- Offre une protection DDoS illimitée en option.

F5 BIG-IP WAF avancé

En tant que solution de pare-feu applicatif web, F5 BIG-IP Advanced WAF utilise l'analyse comportementale et l'apprentissage automatique pour détecter les menaces et y répondre, notamment les attaques de la couche application et les bots automatisés. Compatible avec les protocoles API modernes, il facilite la gestion de la sécurité grâce à un déploiement flexible et une intégration aisée aux flux de travail DevOps. Les données sensibles sont protégées au niveau applicatif et les configurations peuvent être automatisées via des API déclaratives.

- Le chiffrement des données dans le navigateur protège les champs sensibles contre les logiciels malveillants.

- L'analyse comportementale permet d'identifier et de stopper les attaques DoS de couche 7.

- « La sécurité en tant que code » grâce à des API simples et déclaratives.

HAProxy Enterprise WAF

HAProxy Enterprise WAF offre une protection fiable contre les attaques applicatives courantes telles que les injections SQL et les attaques XSS. Il utilise l'apprentissage automatique et l'analyse des menaces pour détecter les menaces avec un impact minimal sur les performances. Conçu pour une gestion simplifiée et une faible latence, ce système permet aux entreprises de maintenir leur sécurité sans configurations complexes.

- Plan de contrôle HAProxy Fusion pour l'orchestration multi-cluster et multi-cloud

Caractéristiques des pare-feu d'applications Web

Limitation du débit : contrôle des requêtes excessives

La limitation du débit est une fonctionnalité essentielle de nombreuses solutions WAF permettant de gérer la fréquence à laquelle un client (utilisateur, bot ou application) peut envoyer des requêtes à un serveur. Elle contribue à protéger les applications web contre la surcharge due à des pics de trafic malveillants ou accidentels.

Pourquoi c'est important

La limitation de débit est souvent utilisée pour empêcher :

- Les attaques DDoS consistent à inonder les systèmes de requêtes.

- Les tentatives de connexion par force brute , qui essaient des combinaisons infinies pour obtenir l'accès

- L'abus d'API se produit lorsque des attaquants ou des robots extraient des données ou surchargent les systèmes.

En limitant le nombre de requêtes HTTP autorisées dans un laps de temps donné, les solutions WAF peuvent retarder ou bloquer le trafic présentant un comportement anormal. Il devient ainsi plus difficile pour les acteurs malveillants d'agir sans perturber le trafic légitime.

Types de limitation de débit

- Limitation du débit basée sur l'adresse IP

Limite le nombre de requêtes provenant d'une adresse IP spécifique.

✅ Utile pour la protection contre les attaques DDoS et l'atténuation des bots

❌ Moins efficace lorsque les attaquants changent d'adresse IP - Limitation du débit basée sur l'en-tête

Contrôle les requêtes en fonction des en-têtes HTTP tels que User-Agent ou X-Forwarded-For.

✅ Utile pour la protection des API, notamment lorsque différentes applications partagent la même adresse IP

❌ Peut être trompé si les en-têtes sont falsifiés

Exemple concret :

Un service en ligne utilise un pare-feu applicatif web (WAF) basé sur le cloud pour limiter chaque adresse IP à 20 requêtes par minute. Une seconde règle limite le trafic par en-tête User-Agent à 500 requêtes par heure. Cette approche à deux niveaux bloque les robots d'indexation et prévient la dégradation du service tout en permettant aux utilisateurs légitimes de naviguer librement.

protection contre les attaques zero-day

Alors que la limitation du débit gère la fréquence des requêtes, la protection contre les attaques zero-day se concentre sur le contenu de ces requêtes.

Les menaces zero-day exploitent des vulnérabilités d'applications web qui n'ont pas encore été corrigées, voire même découvertes. Elles sont particulièrement dangereuses car les outils de sécurité traditionnels peuvent ne pas reconnaître le mode opératoire de l'attaque.

Les systèmes WAF modernes utilisent un moteur de sécurité adaptatif qui inspecte les requêtes web en temps réel. Ces moteurs apprennent de l'évolution des menaces et peuvent bloquer les comportements suspects, même si la menace en question est nouvelle.

Principales fonctionnalités de la protection contre les attaques zero-day :

- Analyse les charges utiles à la recherche d'anomalies

- Utilise l'apprentissage automatique pour repérer les schémas d'attaque

- Blocks tente des actions telles que l'inclusion de fichiers distants, l'injection SQL, et plus encore, même si elles n'ont jamais été observées auparavant.

- Réduit les faux positifs en ajustant la détection en fonction du contexte

Fonctionnalités WAF de base

Toutes les solutions WAF du tableau incluent ces trois fonctionnalités WAF de base.

Blocking

Blocking est l'une des fonctionnalités WAF les plus basiques mais aussi les plus puissantes.

Il bloque automatiquement le trafic correspondant à des schémas d'attaque connus ou enfreignant les règles établies.

- Types de blocage :

- Blocage IP – bloque des adresses IP spécifiques ou des plages d'adresses IP.

- Géoblocage – restreint l'accès depuis certains pays.

- Filtrage des en-têtes – bloque les requêtes suspectes en fonction des en-têtes HTTP.

Blocking contribue à empêcher les menaces connues d'atteindre votre application. Il réduit le risque de dommages ou de perte de données .

Règles personnalisées

Les règles personnalisées permettent aux équipes de sécurité de définir leurs propres conditions pour autoriser ou bloquer le trafic.

Vous pouvez rédiger des règles basées sur les adresses IP, les URL, les méthodes de requête, ou même les mots-clés contenus dans la requête.

- Pourquoi c'est important : Chaque application est différente. Les règles personnalisées vous permettent d'affiner la protection en fonction des besoins de votre application.

- Exemple : Vous pouvez bloquer les requêtes qui tentent de télécharger des fichiers avec des extensions à risque comme .exe ou .php.

Les règles personnalisées sont utiles lorsque vous avez besoin d'un contrôle plus poussé que celui offert par les règles WAF standard.

Les 10 meilleures protections selon OWASP

La plupart des WAF offrent une protection intégrée contre les 10 principales vulnérabilités de l'OWASP – une liste des risques les plus graves liés aux applications web.

La version la plus récente comprend : 3

- Contrôle d'accès défaillant : des utilisateurs peuvent accéder à des ressources auxquelles ils ne devraient pas avoir accès. Ce problème se rencontre dans la plupart des applications.

- Failles cryptographiques : Chiffrement faible ou inexistant. Entraîne des fuites de données.

- Injection : des entrées non fiables trompent le système. Inclut SQL et XSS.

- Conception non sécurisée : défauts dans la planification de l’application. Difficile à corriger ultérieurement.

- Mauvaise configuration de sécurité : paramètres ou valeurs par défaut non sécurisés. Très fréquent.

- Composants vulnérables : Utilisation de bibliothèques obsolètes présentant des failles connues.

- Échecs d'authentification : problèmes de connexion ou de session. Un risque toujours important.

- Défaillances d'intégrité : des applications font confiance à des mises à jour ou à des codes sans les vérifier.

- Enregistrement des échecs : aucune alerte ni aucun enregistrement ne sont enregistrés lors des attaques.

- SSRF (Server-Side Request Forgery) : L’application effectue des requêtes internes non sécurisées. Cela peut avoir des conséquences graves.

En couvrant ces menaces, les WAF contribuent à réduire les failles de sécurité les plus courantes dans les applications web.

Comment le WAF résout les problèmes de sécurité

Les pare-feu d'applications web (WAF) assurent la sécurité des applications web en détectant et en bloquant le trafic malveillant en temps réel. Ils fonctionnent principalement de deux manières : 4

Détection basée sur la signature

Cette méthode repose sur des schémas d'attaque connus, ou « signatures ». Lorsqu'une requête correspond à l'une de ces signatures, le WAF la bloque. Cette méthode est rapide et efficace contre les menaces connues telles que l'injection SQL ou le cross-site scripting.

Détection basée sur le comportement

Cette approche utilise l'apprentissage automatique pour identifier le trafic « normal ». Elle détecte ensuite toute activité inhabituelle, même s'il s'agit d'une attaque nouvelle ou inconnue. Les techniques employées incluent les algorithmes de classification, les réseaux neuronaux et les arbres de décision.

Détection hybride

De nombreux pare-feu applicatifs modernes utilisent les deux méthodes conjointement. Cela permet de détecter les attaques connues et les nouvelles attaques (zero-day). Les modèles hybrides offrent :

- Vitesse , grâce à la détection basée sur la signature.

- Flexibilité , grâce à la détection comportementale.

- Haute précision , grâce à la réduction des faux positifs et des faux négatifs.

FAQ

Un pare-feu d'application web (WAF) est un outil de sécurité placé en amont des applications web. Il analyse le trafic web entrant et sortant (HTTP) afin de détecter et bloquer les activités malveillantes. Un WAF fonctionne indépendamment de l'application web elle-même et peut être un logiciel ou un matériel. Il protège les applications web contre les attaques en appliquant des règles de sécurité, notamment lorsque l'application présente des failles de sécurité ou un code obsolète.

Soyez le premier à commenter

Votre adresse courriel ne sera pas publiée. Tous les champs sont obligatoires.