Wir haben drei Tage lang gängige Privileged Access Management (PAM)-Lösungen getestet und bewertet. Dazu nutzten wir die kostenlosen Testversionen und Administrationskonsolen von BeyondTrust, Keeper PAM und ManageEngine PAM360. Bei Lösungen, die eine Registrierung erforderten, stützten wir uns auf die offizielle Produktdokumentation und verifizierte Nutzererfahrungen, um deren Leistungsfähigkeit zu beurteilen.

Bei der Auswahl der besten PAM-Lösungen haben wir gängige Käuferbedürfnisse berücksichtigt, wie z. B. DevOps- und Infrastrukturintegrationen sowie Zugriffs- und Automatisierungsfunktionen .

Die 9 besten Anbieter von kommerziellen PAM-Systemen

Verkäufer | Am besten geeignet für | Startpreis | Vertragslaufzeit |

|---|---|---|---|

Organisationen, die den kompletten PAM-Stack benötigen | Keine öffentlichen Informationen | – | |

Integration auf Unternehmensebene | 98.690 USD | 36 Monate | |

Integration auf Unternehmensebene | 44.712 USD | 12 Monate | |

Kleine und mittlere Unternehmen, die eine kostengünstige PAM-Lösung suchen | 7.995 $ / Jahr + Wartung | Jahreslizenz | |

DevOps- und Cloud-native-Teams, die einen schnellen, dynamischen Zugriff benötigen | 840–1.200 US-Dollar pro Nutzer und Jahr | 12 Monate | |

Verwaltung des Fernzugriffs | Keine öffentlichen Informationen | 12 Monate | |

Cloud-First-Organisationen, die Okta für die Identitätsverwaltung nutzen | Kleine Organisationen: 2–15 $ / Benutzer / Monat Große Organisationen: 72.000 US-Dollar / Jahr (+ 8.000 US-Dollar für MFA/API, 2.000 US-Dollar für das PAM-Add-on) | – | |

KMUs und verteilte Teams, die eine einfache Cloud-PAM benötigen | 490 US-Dollar / Jahr (ca. 2–85 US-Dollar / Benutzer / Monat) | Jährlich | |

Unternehmen mit Fokus auf Identitätsmanagement | 825.000 US-Dollar | 36 Monate |

Preisinformationen stammen vom AWS Marketplace und von offiziellen Anbieterwebseiten . 1

PAM-Reifevergleich

Alle untersuchten PAM-Lösungen umfassen eine Reihe gemeinsamer Kernfunktionen , die im Folgenden erläutert werden. Die Unterschiede beginnen sich im Umfang der Automatisierung , der kontextbezogenen Zugriffskontrolle und der umfassenden Integrationsmöglichkeiten zu zeigen, die Folgendes ermöglichen:

- Just-in-Time-Zugriff (JIT-Zugriff), der nur bei Bedarf einen temporären, zeitlich begrenzten privilegierten Zugriff gewährt und diesen anschließend automatisch wieder widerruft.

- Dynamischer Zugriff , der die JIT-Prinzipien erweitert, indem er einen adaptiven, kontextgesteuerten Zugriff über Benutzer, Maschinen, APIs und Anwendungen hinweg ermöglicht.

DevOps- und Infrastrukturintegrationen

* Unterstützt Secrets-Management, das mit Kubernetes nutzbar ist (keine explizite vollständige Orchestrierungsunterstützung).

Kostenlose PAM-Lösungen

Einige Anbieter bieten kostenlose PAM-fähige Lösungen an, die sich gut für kleinere Implementierungen eignen. Andere, wie beispielsweise Devolutions Password Hub, bieten zusätzlich kostenpflichtige Business-Tarife mit Enterprise-Funktionen wie Genehmigungsworkflows und Compliance-Berichten an.

Wir haben diese Tools anhand ihres PAM-Funktionsumfangs bewertet. Im Folgenden stellen wir einige wichtige Lösungen vor. Weitere Informationen finden Sie in unserem Artikel über kostenlose PAM-Lösungen .

PAM für die sichere Speicherung von Anmeldeinformationen (Vault-basierte Tools):

- Devolutions Password Hub Free : Zur Nutzung eines Cloud-Tresors mit Zugriffsverfolgung, jedoch ohne Sitzungskontrolle.

- KeePassXC (mit KeeAgent) : Zur Verwaltung von lokal gespeicherten Passwörtern und SSH-Schlüsseln.

PAM für dynamische Geheimnisverwaltungstools:

- Vault von HashiCorp (Community Edition) : Für DevOps-Teams, die Maschinen-zu-Maschine-Geheimnisse, dynamische Anmeldeinformationen und Automatisierungs-Workflows verwalten.

Eine Identität

Das PAM-Angebot von One Identity basiert auf der Safeguard-Produktfamilie, die die sichere Aufbewahrung von Anmeldeinformationen, die Sitzungsaufzeichnung, die Verhaltensanalyse und den JIT-Zugriff umfasst.

Die Plattform ist in drei Bereitstellungsmodellen verfügbar: als lokale Hardware-Appliances, als hybride SaaS-Option (Safeguard On Demand) und als vollständig Cloud-native Variante (Cloud PAM Essentials).

Was die Plattform umfasst

Safeguard for Privileged Passwords übernimmt die automatisierte Speicherung, Rotation und den Abruf von Anmeldeinformationen mithilfe rollenbasierter Genehmigungsworkflows. Safeguard for Privileged Sessions bietet Sitzungs-Proxying, -Aufzeichnung und Echtzeitüberwachung mit indizierten Sitzungsinhalten für durchsuchbare Audit-Trails. Safeguard for Privileged Analytics ergänzt die Lösung um Verhaltensanalysen zur Erkennung anomaler Aktivitäten. Die Plattform lässt sich zudem in One Identity Manager integrieren und ermöglicht so Organisationen eine einheitliche Verwaltung privilegierter und nicht-privilegierter Identitäten in einem einzigen Framework.

Für Organisationen, die Active Directory bereits intensiv nutzen, stellen die AD-Bridge-Tools von One Identity, die die AD-Authentifizierung und -Autorisierung auf Unix-, Linux- und macOS-Systeme erweitern, eine praktische Ergänzung dar, die die Anzahl der zu verwaltenden separaten Identitätssilos reduziert.

Stärken

- Appliance-basierte Architekturen benötigen keine Drittanbieterkomponenten für die Kernfunktionalität, wodurch der Wartungsaufwand im Vergleich zu Plattformen, die von externen Abhängigkeiten abhängig sind, reduziert wird.

- Durch Session-Proxying werden echte Passwörter während der gesamten Sitzung von den Endbenutzern ferngehalten; die Anmeldeinformationen werden dem verbindenden Administrator niemals offengelegt.

Schwächen

- Die Module für Sitzungs- und Passwortverwaltung waren bisher separate Produkte. Ihre Integration kann insbesondere bei größeren Installationen die Clusterbildung und Fehlerbehebung verkomplizieren.

- Die Hochverfügbarkeits-Failover-Funktion zwischen Appliances dauert so lange, dass Benutzer sie eher als ein ernstzunehmendes betriebliches Problem denn als einen nahtlosen Übergang beschreiben.

- Die Qualität des Supports ist uneinheitlich; einfache Fragen werden recht gut beantwortet, technische Probleme und komplexe Integrationen hingegen mit langsameren und unzuverlässigeren Antworten. Die webbasierte Anlagenverwaltung stellt eine Lücke dar. 4

BeyondTrust

Wir haben die BeyondT Rust-Administrationskonsole verwendet, um die Funktionsweise von Zugriffsberechtigungen und Sitzungsanfragen in der Praxis zu testen. Im Folgenden schildern wir unsere Erfahrungen:

System- und Schnittstellenübersicht:

Liste der privilegierten Konten, auf die dieser Benutzer Zugriffsberechtigung hat

Sie können eine Sitzung zu diesen Zielsystemen mit Ihren bestehenden Tools über Direct Connect oder direkt über die Password Safe Webkonsole initiieren.

- Benutzer können Sitzungen direkt aus dem Tresor starten, wobei die Anmeldeinformationen automatisch eingefügt werden.

- Es unterstützt plattformübergreifenden Zugriff (Windows via RDP, Linux via SSH) über eine einheitliche Schnittstelle.

- Diese Sitzungen können gemäß den Richtlinien aufgezeichnet, überwacht und beendet werden.

Aus unserer Erfahrung stachen zwei Anwendungsfälle für BeyondTrust besonders hervor: Fernzugriff und Speicherung & Verwaltung von Anmeldeinformationen .

Fernzugriff (privilegierter Fernzugriff):

BeyondTrusts privilegierter Fernzugriff ermöglicht Administratoren und externen Dienstleistern kontrollierten Zugriff auf geschützte Bereiche Ihres Netzwerks. Stellen Sie sich BeyondTrust als sicheren Remote-Zugriffspunkt vor, über den Sie Zugriff bedarfsgesteuert gewähren oder eine vorherige Genehmigung einholen können – ideal für externe Auftragnehmer. Zudem bietet BeyondTrust Funktionen zur Sitzungsaufzeichnung und -wiedergabe für Audits und Compliance-Prüfungen.

Antrag auf Zugriff auf das WS20-System:

In dieser Ansicht fordern wir Zugriff auf das WS20-System an. Über die Konsole lassen sich Startdatum, Zugriffszeitraum und Dauer festlegen sowie auswählen, ob ein Passwort abgerufen oder direkt eine RDP-Sitzung gestartet werden soll. Diese Flexibilität ist Teil der detaillierten Zugriffskontrolle von BeyondTrust, mit der Sie definieren können, wer wann und wie lange Zugriff erhält.

In diesem Fall war vor dem Start der RDP-Sitzung eine manuelle Genehmigung erforderlich. Frühere Sitzungen auf anderen Systemen wurden automatisch genehmigt, da der Benutzer als vertrauenswürdig eingestuft war.

Dies beweist die Fähigkeit von BeyondTrust , dynamische Zugriffsrichtlinien auf Basis von Systemtyp, Vertrauensstufe oder Risikobedingungen durchzusetzen.

Sie können Zugriffsanfragen auch mit einem Ticketsystem (wie ServiceNow) verknüpfen und eine Ticketnummer zur Nachverfolgung angeben. Über die Konsole lassen sich Just-in-Time-Zugriffsdauern (JIT) festlegen, beispielsweise 2 Stunden, um sicherzustellen, dass privilegierte Anmeldeinformationen nicht länger als nötig aktiv bleiben. Nach der Genehmigung kann die Sitzung zusammen mit allen zugehörigen Aktionen sofort gestartet werden.

Weitere Informationen finden Sie in der Dokumentation zur JIT-Prüfung .

Insgesamt bietet die Administrationskonsole eine gute Übersicht und eine effektive Durchsetzung der Richtlinien, auch wenn die Erstkonfiguration komplex sein kann. Nach der Einrichtung ermöglicht der Workflow jedoch einen kontrollierten und nachvollziehbaren Prozess zur Verwaltung privilegierter Sitzungen und zum Abruf von Anmeldeinformationen.

Speicherung und Verwaltung von Anmeldeinformationen (Passwort-Safe):

BeyondTrust Password Safe verwaltet Anmeldeinformationen für Servicekonten, lokale Anwendungsanmeldungen und Administratorpasswörter. Die Option „Teampasswörter“ ist hilfreich, wenn Sie Anmeldeinformationen ohne vollständige Automatisierung teilen müssen.

Im Vergleich zu den Ansätzen anderer Anbieter (ManageEngine oder Delinea), die ein reibungsloseres manuelles Onboarding ermöglichen, ist dies ein stärker auf Automatisierung ausgerichteter Ansatz.

Teammitglieder können eine Ordnerstruktur erstellen, um Teampasswörter zu verwalten.

Integration und Onboarding:

BeyondTrust lässt sich mit Ticketing- und ITSM-Systemen wie ServiceNow integrieren, doch die meisten Teams beginnen mit manuellen Genehmigungsprozessen, bevor sie diese automatisieren. Die Integration ist leistungsstark, erfordert aber Aufwand für eine korrekte Einrichtung. BeyondTrust ist bei Einrichtung und Erweiterung auf die Unterstützung des Anbieters angewiesen.

Herausforderungen bei der Automatisierung und Passwortrotation:

Die Passwortautomatisierung von BeyondTrust ist leistungsstark, erfordert aber anfangs besondere Vorsicht. Dienste können gesperrt werden, wenn zwischengespeicherte Anmeldeinformationen vor der Passwortrotation nicht aktualisiert werden. Beginnen Sie mit der Einrichtung integrierter Administratorkonten und führen Sie die Automatisierung schrittweise ein. Stellen Sie außerdem sicher, dass die Richtlinien von BeyondTrust mit den Anforderungen von Active Directory hinsichtlich Passwortalter oder -komplexität übereinstimmen, um Rotationsfehler zu vermeiden.

CyberArk, Delinea und ManageEngine stehen vor ähnlichen Herausforderungen.

Stärken

- Granulare Zugriffskontrolle: Ausführliche Genehmigungsworkflows für interne Administratoren und Drittanbieter.

- Starke Sitzungsüberwachung: Zuverlässige Sitzungsaufzeichnung, -überwachung und -wiedergabe.

- Starke ITSM-Integration: Die tiefe Integration mit ServiceNow und anderen Ticketsystemen ermöglicht es, Zugriffsanfragen direkt aus Incident- oder Change-Tickets heraus zu stellen.

- OneClick-Zugriff: Vereinfacht die Passwortabfrage und den Sitzungsstart, ohne dass vollständige Genehmigungsprozesse wiederholt werden müssen.

- Systemübergreifendes Auschecken & skriptgesteuerte Sprünge: Ermöglicht gleichzeitige Sitzungsstarts und Befehle nach dem Login über verknüpfte Systeme hinweg.

- Entwicklerintegration: Die Unterstützung von REST-API und GitHub Actions erweitert die PAM-Funktionen in DevOps-Pipelines.

Schwächen

- Leistungsmehraufwand: Sitzungsstart und Authentifizierung können sich träge anfühlen und die Aufgaben um mehrere Minuten verlängern.

- Einstellungen für kurze Timeouts: Häufige erneute Authentifizierung unterbricht Arbeitsabläufe.

- Reibungsverluste bei der manuellen Einrichtung: Ein auf Automatisierung ausgerichtetes Design macht die manuelle Einrichtung umständlicher.

- Abhängigkeit vom Hersteller: Konfiguration und Skalierung erfordern oft direkte Unterstützung durch den Hersteller.

- Uneinheitliche Betriebssystemleistung: Windows-Bereitstellungen laufen in vielen Fällen reibungsloser als Linux-Bereitstellungen.

CyberArk

CyberArk ist ein von Palo Alto übernommenes Unternehmen. Es handelt sich um ein Passwortverwaltungssystem für Unternehmen. Systeme, die Geheimnisse über die Konfigurationsverwaltung nutzen, wie beispielsweise Ansible, sollten diese Geheimnisse idealerweise im jeweiligen System speichern. Die Interaktion mit CyberArk ist wahrscheinlich über Ansible-Module möglich.

CyberArk bietet ein Enterprise-PAM-System. Es richtet sich an große Unternehmen mit hybriden Umgebungen, technischem Personal und Compliance-Anforderungen, die eine umfassende Verwaltung erfordern. Für kleinere oder weniger regulierte Teams ist es im Vergleich zu schlankeren PAM- oder Geheimnisverwaltungstools zu komplex.

Im Folgenden gehen wir auf die Stärken und Schwächen von CyberArk ein, basierend auf den Erfahrungen von Administratoren, die auf Reddit geteilt wurden. Hier finden Sie außerdem ein vollständiges Administrator-Tutorial .

Steuerungsebene für Identitäten über verschiedene Quellen hinweg:

Viele IAM-Tools erfordern die Replikation oder Synchronisierung von Benutzern zwischen Systemen. CyberArks Adaptive Directory fungiert hingegen als Metaverzeichnis . Es integriert Active Directory-, LDAP- und Cloud-Benutzer in eine einheitliche Verwaltungsansicht, ohne externe Benutzer in die Cloud zu kopieren.

Sie können alle Benutzer (aus AD, LDAP, föderierten Identitätsanbietern oder dem nativen CyberArk-Verzeichnis) an einem Ort anzeigen und verwalten :

Im Admin-Portal verwalten Sie Ihren Identitätsdienst und nehmen alle gewünschten Anpassungen für das Identitätsmanagement vor.

Berechtigungsmanagement & -rotation:

Die Privileged Account Security (PAS) -Suite von CyberArk basiert auf dem Enterprise Password Vault (EPV) , der Anmeldeinformationen für Server, Datenbanken und Netzwerkgeräte speichert und regelmäßig ändert . Passwörter und SSH-Schlüssel können automatisch gemäß Richtlinien oder Nutzungsmustern ausgetauscht werden.

Administratoren können Auscheckzeiträume, Genehmigungsworkflows und automatische Abgleiche erzwingen, falls Anmeldeinformationen nicht mehr synchron sind. In Linux-Umgebungen kann CyberArk Passwörter rotieren und sich über LDAP-Synchronisierung mit AD-Konten integrieren, wodurch die Gefährdung statischer Anmeldeinformationen reduziert wird. Diese Funktionalität ist besonders in großen Netzwerken (über 500 Server) wertvoll, wo die manuelle Passwortverwaltung nicht mehr praktikabel ist.

Sitzungsmanagement & -prüfung:

Mit CyberArk können Sie sich direkt aus dem Tresor mit Servern verbinden, ohne jemals das Passwort einzugeben oder zu sehen. Alle Aktivitäten während dieser Sitzungen können zu Prüfungs- und Compliance-Zwecken aufgezeichnet und protokolliert werden .

Die Verbindung zu Systemen über CyberArk ist jedoch langsamer als mit herkömmlichen SSH- oder RDP-Tools, insbesondere in Linux-Umgebungen. Einige Administratoren bemängeln zudem, dass sie jeweils nur eine Sitzung öffnen können, was den täglichen Betrieb verlangsamen kann. 5

Tiefgreifende, richtlinienbasierte Sicherheit und Granularität:

Richtlinien können Rollen, Geräte, Anwendungen, Endpunkte und sogar Authentifizierungsabläufe betreffen. Jede Richtlinie ist modular aufgebaut und ermöglicht die Steuerung eines einzelnen Aspekts (z. B. App-Zugriff, Benutzer-Self-Service oder Endpunktbeschränkungen). Die Richtlinienhierarchie erlaubt die vorhersehbare Verwaltung von widersprüchlichen oder sich überschneidenden Regeln (Top-Down-Priorität).

Integration mit DevOps und Automatisierung

CyberArk bietet APIs und SDKs zur Integration mit Konfigurationsmanagement- und CI/CD-Tools wie Ansible , Terraform und Jenkins . Allerdings:

- Einige Teams haben mithilfe von CyberArk-Modulen erfolgreich Zugangsdaten in Ansible eingelesen.

- Andere berichten von mangelhaftem Support seitens der Anbieter oder Schwierigkeiten beim Testen von Integrationen, insbesondere in automatisierten Pipelines:

Implementierungs- und Verwaltungserfahrung:

Die Implementierung von CyberArk ist nicht einfach und schnell. Sie kann Monate dauern und erfordert spezialisierte Experten. Fehlkonfigurationen werden immer wieder im Nutzerfeedback genannt; bei vielen Installationen bleiben wichtige Funktionen deaktiviert, weil die Teams sie nicht testen oder validieren können.

Bei korrekter Implementierung bietet CyberArk jedoch eine starke Kontrolle, Überwachungsmöglichkeiten und Skalierbarkeit. 6

Stärken

- Umfassende PAM-Plattform: Vollständige Abdeckung des gesamten Lebenszyklus: Sicherung, Rotation und Sitzungssteuerung von Anmeldeinformationen sowie Auditierung.

- Robuste Sicherheitskontrollen: Anmeldeinformationen gelangen niemals zu den Endpunkten; unterstützt granulare Zugriffskontrolle und mehrstufige Genehmigungen.

- Unternehmensweites Prüfprotokoll: Sitzungsaufzeichnung, Tastatureingabeprotokollierung und durchsuchbare Transkripte erfüllen strenge Compliance-Standards.

- Starke AD-Integration: Synchronisiert mit Active Directory und automatisiert den Passwortabgleich.

- Skalierbarkeit: Entwickelt für große, komplexe Multi-Domain-Umgebungen.

- Integrationsökosystem: APIs, SDKs und Module für CI/CD-, ITSM- und SIEM-Systeme.

Schwächen

- Komplexe Implementierung: Erfordert spezialisiertes Fachwissen; die typische Einführung kann Monate dauern.

- Leistungsverzögerung: Die Sitzungsinitiierung (insbesondere SSH) kann 15–30 Sekunden oder länger dauern.

- Begrenzte Linux-Erfahrung: PSM-Client und Sitzungssteuerung funktionieren weniger reibungslos als unter Windows.

- Variabilität des Anbietersupports: Die Reaktionsfähigkeit des Supports und die Unterstützung bei der Integration können uneinheitlich sein.

- Überdimensioniert für kleine Teams: Kleinere Organisationen könnten die Plattform für ihre Größe als zu umfangreich und kostspielig empfinden.

ManageEngine PAM360

ManageEngine PAM360 ist eine kostengünstige Lösung für das Privileged Access Management (PAM) für kleine und mittelständische Unternehmen, die grundlegende PAM-Funktionen benötigen, ohne die hohen Kosten von Tools wie CyberArk oder BeyondTrust tragen zu müssen. Die Lizenzierung erfolgt anhand der Anzahl der Administratoren, nicht anhand der Anzahl der Assets.

Es bietet PAM-Funktionen wie Passwortverwaltung, Sitzungsüberwachung und Zugriffskontrolle, aber seine Benutzeroberfläche und Integrationsqualität sind möglicherweise weniger ausgereift als die von teureren Lösungen.

Im Vergleich zu vielen führenden Anbietern von Privileged Access Management (PAM) bietet ManageEngine PAM360 ausschließlich als On-Premises-Software an. ManageEngine PAM3602 unterstützt weder Cloud-native Umgebungen noch Datencontainersysteme wie Kubernetes oder Linux.

Grundlegende Funktionen enthalten:

- Passwortverwaltung und -rotation : Schützt Passwörter und integriert sich mit Active Directory und LDAP zur Verwaltung von Anmeldeinformationen.

- Sitzungsüberwachung und -aufzeichnung : Überwacht die Benutzeraktivität mittels Sitzungsüberwachung und -aufzeichnung.

- Genehmigungsworkflows : Nutzen Sie Ticket- und Genehmigungssysteme, um den Zugriff auf privilegierte Konten zu kontrollieren.

- Automatisierte Compliance-Berichterstattung : Bietet vorgefertigte Berichte zur Unterstützung der Einhaltung gesetzlicher Vorschriften (z. B. PCI DSS, HIPAA).

- Integration mit ITSM/DevOps : Funktioniert mit Tools wie ServiceNow , Ansible und Jenkins für den automatisierten Zugriff .

Fehlende Funktionen im Vergleich zu Wettbewerbern wie BeyondTrust:

- Sitzungsverwaltung : PAM360 unterstützt zwar die Aufzeichnung von Sitzungen, bietet aber keine Live-Sitzungsüberwachung , Wiedergabesteuerung für Sitzungen und Echtzeit-Bedrohungserkennung, wie sie BeyondTrust bietet.

- Umfassende Cloud-Unterstützung : BeyondTrust bietet robuste , Cloud-native PAM-Funktionen, einschließlich Cloud Access Security Broker (CASB) -Funktionen, die PAM360 nicht bietet.

- Unternehmensweites Reporting/Analysen : BeyondTrust bietet detailliertere, individuell anpassbare Compliance- und Aktivitätsberichte sowie Analysen zum Nutzerverhalten .

Stärken

- Kostengünstige PAM-Lösung : Bietet wesentliche PAM-Funktionen zu geringeren Kosten als High-End-Konkurrenten.

- Umfassende Funktionen : Beinhaltet die Speicherung von Anmeldeinformationen, die Aufzeichnung von Sitzungen und Genehmigungsworkflows.

- Starke Verzeichnisintegration : Lässt sich gut in Active Directory und LDAP integrieren und ermöglicht so eine nahtlose Kontoverwaltung.

- DevOps- und ITSM-Unterstützung : Funktioniert mit Ansible , Jenkins und ServiceNow zur Integration in Automatisierungs- und Incident-Management-Workflows.

- Lizenzflexibilität : Die Lizenzen basieren auf Administratoren , nicht auf Assets, was sie für kleinere Teams kostengünstig macht.

Schwächen

- Unhandliche Benutzeroberfläche : veraltet und weniger intuitiv als die der Konkurrenz.

- Einschränkungen der API : Die API ist schlecht dokumentiert , was Automatisierung und Integration erschwert.

- Langsame Sitzungswiedergabe : Die Sitzungswiedergabe kann langsam sein , insbesondere während Spitzenzeiten.

- Probleme mit der Cloud-Version : Die in der Cloud gehostete Version weist Leistungsprobleme und potenzielle Sicherheitsrisiken auf.

- Uneinheitlicher Support : Die Supportqualität kann langsam sein , insbesondere bei technischen Problemen oder komplexen Integrationen.

StrongDM

Starke DM-Architektur 7

StrongDM ist deutlich intuitiver und einfacher zu implementieren als CyberArk, BeyondTrust liegt irgendwo dazwischen.

Die administrativen Aufgaben sind unkompliziert, und der Support des Anbieters erfüllt in der Regel die Serviceerwartungen. Die Kommunikation bezüglich Updates, neuer Funktionen und Sicherheitslücken ist konsistent und transparent.

Die Skalierbarkeit gestaltet sich jedoch bei größeren Implementierungen schwieriger, insbesondere für Organisationen, die Tausende von Endpunkten verwalten oder komplexe Multi-Cloud-Umgebungen, in denen die zentrale Durchsetzung von Richtlinien und die Leistungsüberwachung zusätzlichen Konfigurations- und Verwaltungsaufwand erfordern.

Nachfolgend sind einige der von StrongDM unterstützten Technologien aufgeführt:

Quelle: StongDM 8

Stärken

- Agentenlose, proxybasierte Architektur: Im Gegensatz zu CyberArk oder BeyondTrust benötigt StrongDM keine Agenten auf den Zielsystemen. Das Proxy-Modell verbindet Benutzer direkt über bestehende Tools (CLI, RDP, SSH) und gewährleistet gleichzeitig volle Transparenz der Audits.

- Entwickler- und DevOps-freundlich: StrongDM wurde für Teams entwickelt, die Automatisierung priorisieren, und bietet APIs, CLI-Tools und SDKs, um die Zugriffskontrolle in CI/CD-Pipelines einzubetten, ohne die Komplexität herkömmlicher PAM-Implementierungen.

Schwächen

- API-Abhängigkeit: Für den Zugriff auf verwaltete Ressourcen ist eine kontinuierliche Verbindung zur StrongDM-API erforderlich, was in eingeschränkten oder Offline-Umgebungen zu Zuverlässigkeitsproblemen führen kann.

- Keine native Maschinenidentitätsverwaltung: Es fehlen integrierte Funktionen für den Umgang mit nicht-menschlichen Konten oder Dienstkonten, was den Automatisierungsbereich für die Maschine-zu-Maschine-Authentifizierung einschränkt.

- Eingeschränkte Decretless-Architektur: Obwohl StrongDM den ephemeren Zugriff unterstützt, orientiert es sich in einigen Fällen immer noch an traditionellen Anmeldeinformationsmodellen und stützt sich auf gespeicherte Passwörter, SSH-Schlüssel und Geheimnisspeicher.

- Keine nativen Cloud-Konsolen-Workflows: Unterstützt noch keine direkte Integration mit Cloud-Anbieterkonsolen (z. B. AWS, Azure, GCP) für Zugriffs-Workflows; Administratoren müssen Cloud-Zugriffsschlüssel manuell bereitstellen und rotieren.

Wallix

Ideal für Organisationen, die privilegierte Zugriffe in traditionellen IT- und Hybridinfrastrukturen sichern möchten.

Während viele PAM-Plattformen DevOps und Cloud-native Integrationen betonen, verfolgt WALLIX einen sicherheitsorientierten, infrastrukturzentrierten Ansatz. Der Fokus liegt auf der Verwaltung privilegierter Sitzungen, der sicheren Speicherung von Anmeldeinformationen und der Transparenz, nicht auf vollständiger Automatisierung oder CI/CD-Orchestrierung.

WALLIX Bastion kann lokal oder in der Cloud (AWS, Azure, GCP) eingesetzt werden, bietet aber keine native Unterstützung für Container-Orchestrierungsplattformen wie Kubernetes oder moderne Secrets-Management-Pipelines.

Stärken

- Agentenlose Bereitstellung: WALLIX verwendet einen agentenlosen Ansatz, wodurch die Bereitstellungskomplexität reduziert und der Wartungsaufwand im Vergleich zu agentenbasierten PAM-Systemen minimiert wird.

- Leistungsstarkes Sitzungsmanagement: Bietet Funktionen zur Sitzungsaufzeichnung, Live-Überwachung und Wiedergabe. Administratoren können Sitzungen in Echtzeit überwachen oder beenden, um die Einhaltung der Richtlinien sicherzustellen.

- Auditierung auf Compliance-Standards: Konzipiert unter Berücksichtigung von Compliance-Standards, einschließlich DSGVO, ISO 27001 und NIS2.

Schwächen

- Eingeschränkte Cloud- und Containerunterstützung: Es fehlen native Integrationen für Kubernetes, Docker und die wichtigsten Cloud-Plattformen (AWS, Azure, GCP).

- Eingeschränkte API- und DevOps-Integration: Im Vergleich zu Tools wie CyberArk oder StrongDM bietet WALLIX weniger Automatisierungs- und API-Funktionen.

- Kleineres Ökosystem: WALLIX bietet weniger Drittanbieterintegrationen und ein kleineres Partner-Ökosystem als große Anbieter wie BeyondTrust, CyberArk oder Okta.

Okta Privileged Access (ASA)

Okta ASA eignet sich optimal für Cloud-native Unternehmen , die sicheren, identitätsbasierten SSH/RDP-Zugriff in Multi-Cloud-Umgebungen benötigen. Die Plattform integriert sich direkt in das Identity- und Access-Management-Ökosystem (IAM) von Okta und ermöglicht so zentrale Kontrolle und Transparenz.

Allerdings bietet es nicht den vollen Funktionsumfang von PAM (wie z. B. die Speicherung von Anmeldeinformationen, die Wiedergabe von Sitzungen und den Datenbankzugriff), sodass Unternehmen, die eine vollständige Plattform für privilegierten Zugriff suchen, es wahrscheinlich mit einem traditionellen PAM-Tool wie BeyondTrust oder CyberArk kombinieren müssen.

Stärken

- Cloud-native Architektur: Optimal für Multi-Cloud- und Hybrid-Infrastrukturen, unterstützt AWS, Azure, GCP und On-Premises-Umgebungen ohne die Notwendigkeit von Agenten oder komplexen Netzwerktunneln.

- Ephemere Anmeldeinformationen: Anstatt statische Passwörter oder SSH-Schlüssel zu speichern, werden kurzlebige, sitzungsbezogene Anmeldeinformationen ausgegeben, wodurch die Ausbreitung von Anmeldeinformationen reduziert und die Angriffsfläche minimiert wird.

- Tiefe Okta-Integration: Integriert sich nativ in Okta Identity Cloud und übernimmt dessen MFA, SSO und Richtlinien.

Schwächen

- Eingeschränkter Funktionsumfang: Es verwaltet privilegierten Zugriff auf Datenbanken, Webanwendungen, Kubernetes-Cluster, Cloud-Konsolen (wie die AWS Management Console oder das Azure-Portal) oder Netzwerkgeräte nicht nativ .

- Kein zentraler Anmeldeinformationsspeicher: Da es mit kurzlebigen Zertifikaten arbeitet, gibt es keinen herkömmlichen Passwort- oder Geheimnisspeicher .

Keeper PAM (Keeper Security)

Keeper PAM ist eine kostengünstige, einfach zu verwaltende, cloudbasierte Lösung für das Privileged Access Management (PAM) für kleine bis mittelständische Teams, die eine sichere Speicherung von Anmeldeinformationen, Sitzungskontrolle und eine zentrale Benutzerverwaltung benötigen, ohne den Aufwand einer komplexen Bereitstellung.

Die Lösung baut auf Keepers langjähriger Passwortmanager-Plattform auf und erweitert diese um rollenbasierte Zugriffskontrolle (RBAC), Auditing und Geheimnisverwaltung für IT- und DevOps-Teams.

Wir haben Keeper PAM getestet und uns dabei hauptsächlich auf die Verwaltung von RDP-Sitzungen konzentriert. Im Folgenden schildern wir unsere Erfahrungen mit Keeper PAM:

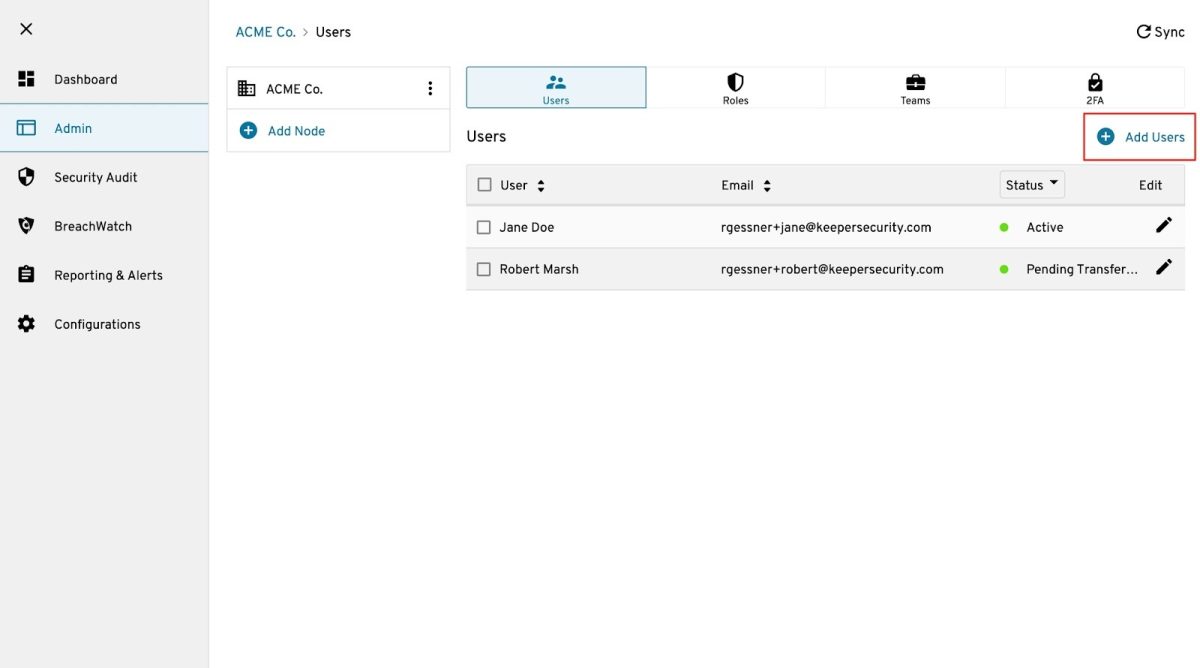

Übersicht der Administratorkonsole:

Wenn Sie sich in der Admin-Konsole anmelden, werden Sie von einem übersichtlichen Dashboard begrüßt, das einen guten Überblick über die Benutzeraktivitäten, den Sicherheitsstatus und den Systemzustand bietet .

Das Dashboard bietet einen Überblick über Folgendes:

- Wichtigste Ereignisse und Link zur Zeitleiste

- Gesamtergebnis der Sicherheitsprüfung

- BreachWatch-Gesamtwertung

- Benutzerstatusübersicht

Über die Registerkarte „Admin“ werden die meisten Konfigurations- und Benutzerbereitstellungsaufgaben abgewickelt. Von hier aus können Administratoren Knoten, Benutzer, Rollen, Teams und Einstellungen zur Zwei-Faktor-Authentifizierung (2FA) verwalten und so die Zugriffsrichtlinien und die Organisationsstruktur zentral steuern.

Rollenbasierte Zugriffskontrollen :

Keeper PAM beinhaltet rollenbasierte Zugriffskontrollen (RBAC) , die es Administratoren ermöglichen, Durchsetzungsrichtlinien auf der Grundlage der Aufgaben und Verantwortlichkeiten jedes Benutzers zu definieren und bei Bedarf spezifische administrative Berechtigungen zu delegieren.

Diese Durchsetzungsrichtlinien decken ein breites Spektrum an Konfigurationskategorien ab, darunter:

- Anmeldeeinstellungen

- Zwei-Faktor-Authentifizierung (2FA)

- Plattformbeschränkung

- Tresormerkmale

- Datensatztypen

- Teilen & Hochladen

- KeeperFill

- Kontoeinstellungen

- Liste der zulässigen IP-Adressen

- Geheimnisbewahrer-Manager

- Überweisungskonto

Konfiguration von Durchsetzungsrichtlinien für Rollen:

Um Durchsetzungsrichtlinien zu konfigurieren, navigieren Sie zu „Admin“, „Rollen“ , wählen Sie eine Rolle aus und klicken Sie auf „Durchsetzungsrichtlinien“. Ein Konfigurationsdialog wird angezeigt, in dem Sie spezifische Regeln anwenden können. Sobald die Richtlinien definiert sind, klicken Sie auf „Fertig“, um sie zu übernehmen und für alle Benutzer mit dieser Rolle anzuwenden.

Keeper wird bereitgestellt:

Geschäftskunden können Benutzer je nach organisatorischen Bedürfnissen über manuelle Einladungen , Massenimporte oder Bereitstellungsmethoden hinzufügen.

Für die manuelle Benutzerbereitstellung können Sie Benutzer einzeln einladen , indem Sie zu Benutzer hinzufügen navigieren , den gewünschten Knoten auswählen und den vollständigen Namen und die E-Mail-Adresse des Benutzers eingeben.

Für den Massenimport von Benutzern gilt: In größeren Installationen können Administratoren Benutzer aus einer CSV-Datei importieren und erhalten automatisch Einrichtungseinladungen. Sobald Benutzer hinzugefügt wurden, versendet Keeper automatisch eine E-Mail-Einladung, in der sie aufgefordert werden, ihr Konto einzurichten und das Onboarding abzuschließen.

Torhüterteams planen

Für Teams bietet es ein Teammodul, mit dem Benutzer Datensätze und Ordner innerhalb ihrer Tresore in logischen Gruppen von Personen teilen können. Dazu müssen Sie Teambeschränkungen festlegen (Bearbeiten/Anzeigen/Teilen von Passwörtern) und einzelne Benutzer zum Team hinzufügen:

Um ein Team zu erstellen, wählen Sie den Knoten aus , dem Sie es zuordnen möchten, geben Sie den Teamnamen ein und klicken Sie auf „Team hinzufügen“ :

Nach der Erstellung können Sie Einschränkungen auf Teamebene konfigurieren, wie zum Beispiel:

- Deaktivierung der Datensatzweitergabe

- Verhinderung von Datensatzbearbeitungen

- Anwenden eines Datenschutzfilters für sensible Daten

Wichtig zu beachten ist, dass Keeper das Prinzip der minimalen Berechtigungen implementiert. Wenn ein Benutzer also Mitglied mehrerer Rollen oder Teams ist, ist seine Gesamtberechtigung die restriktivste bzw. die am wenigsten privilegierte.

Keeper Enterprise

Während sich unsere Tests auf Keeper für kleinere Teams konzentrierten, erweitert die Keeper Enterprise Edition diese Funktionen um zusätzliche Compliance- und Multiplattform-Unterstützung.

Es bietet Risikoanalysen auf Unternehmensebene :

Es bietet Keeper an, das SOC 2-, ISO 27001- und FedRAMP-zertifiziert ist. Sehen Sie sich das Dashboard mit den Sicherheitsaudit-Ergebnissen an:

Keeper Enterprise bietet zudem plattformübergreifenden Zugriff und volle Funktionalität unter Windows, Mac, Linux, iOS, Android und allen gängigen Webbrowsern (Chrome, Edge, Firefox, Safari). Sie können Plattformbeschränkungen durchsetzen, beispielsweise den Zugriff auf bestimmte Betriebssystemumgebungen beschränken oder browserbasierte Anmeldungen für Benutzer mit hohen Sicherheitsanforderungen deaktivieren.

Stärken

- Nahtlose Bereitstellung und Aktualisierung: Keeper bietet eine vollständig Cloud-native Bereitstellung mit automatischen Tresor- und Client-Aktualisierungen, wodurch der Wartungsaufwand für Administratoren reduziert wird.

- Agentenlose Architektur: Erfordert keine lokale Agenteninstallation.

- Umfangreiche Plugin- und SDK-Unterstützung: Keeper bietet Plugins und APIs, die die Integration mit CI/CD-Tools, DevOps-Pipelines und Identitätsplattformen ermöglichen.

Schwächen

- Eingeschränkte Stabilität der Desktop-Anwendung: Bestimmte Funktionen (z. B. RDP- und Tunnelverbindungen) funktionieren auf Desktop-Anwendungen im Vergleich zur Weboberfläche nicht konsistent.

- Eingeschränkter Funktionsumfang: Konzentriert sich hauptsächlich auf die Verwaltung von Anmeldeinformationen und die Speicherung von Geheimnissen, bietet aber keine umfassenderen PAM-Funktionen wie dynamischen JIT-Zugriff oder vollständiges Session-Proxying.

SailPoint (PAM-Modul)

Das Privileged Account Management (PAM) Modul von SailPoint erweitert die Kernfunktionen von Identity Governance and Administration (IGA) auf privilegierte Konten.

Am besten geeignet für große Unternehmen, die bereits in das SailPoint-Ökosystem investiert haben und eine zentrale Identitätsverwaltung, Compliance-Berichterstattung und Zugriffszertifizierungen benötigen, die direkt mit privilegierten Zugriffen verknüpft sind.

Stärken

- Umfassende Governance-Integration: Verbindet PAM-Daten nativ mit der Identitäts-Governance und ermöglicht so die vollständige Transparenz privilegierter Konten über alle Systeme hinweg.

- Zugriffsrezertifizierung: Automatisiert Zugriffsüberprüfungen und Compliance-Berichte für privilegierte Konten.

Schwächen

- Hohe Lizenzkosten: Teuer im Vergleich zu spezialisierten PAM-Anbietern, insbesondere für Organisationen, die SailPoint IdentityIQ noch nicht nutzen.

- Begrenzte PAM-Tiefe: Es fehlen umfassende Sitzungsaufzeichnungs-, Anmeldeinformationsspeicherungs- oder Just-in-Time-Zugriffsfunktionen (JIT), wie sie beispielsweise bei CyberArk zu finden sind.

Compliance- und Berichtsfunktionen

Die von uns ausgewählten Anbieter bieten sofort einsatzbereite Berichte und Zuordnungen zu wichtigen regulatorischen Rahmenwerken. Vorschriften wie PCI DSS, ISO 27001 und HIPAA erfordern strenge Kontrollen des privilegierten Zugriffs, um Verantwortlichkeit und Datenschutz zu gewährleisten.

Die meisten führenden PAM-Plattformen, darunter BeyondTrust , CyberArk, Delinea Secret Server, ManageEngine PAM360, Okta und Keeper Security , bieten integrierte Berichtsvorlagen und Richtlinienzuordnungen, die auf diese Frameworks abgestimmt sind. Die Compliance-Berichtsfunktion von WALLIX können Sie beispielsweise hier einsehen. 9

Für einige Anbieter wie StrongDM, WALLIX und SailPoint konnten wir keine detaillierten öffentlichen Informationen finden, die vordefinierte Konformitätsberichte bestätigen.

Überlegungen zur PAM-Implementierung in der Praxis

Kann PAM heterogene Systeme verwalten (z. B. Firewalls, Switches, Router, Linux-Server, Server außerhalb der Domäne, SQL-Datenbanken)?

Ja, die meisten PAM-Systeme können eine Vielzahl von Systemen verwalten, darunter Firewalls, Router, Switches, Linux-Server, Server außerhalb der Domäne, SQL-Datenbanken und andere kritische Infrastrukturen. Der Integrationsgrad kann jedoch variieren.

- Für gängige Unternehmenssysteme (Windows, Linux, AD, Netzwerkgeräte, Datenbanken) existieren sofort einsatzbereite Konnektoren , für Nischensysteme oder Legacy-Systeme sind jedoch häufig kundenspezifische Integrationen erforderlich.

- Einige PAM-Plattformen, wie CyberArk und BeyondTrust , bieten Marktplätze mit vordefinierten Integrationen oder API-Konnektoren an, um ihre Reichweite auf spezialisiertere Systeme auszudehnen.

- Falls kein direkter Konnektor verfügbar ist, können API-basierte Integrationen erstellt werden, die es PAM-Systemen ermöglichen, Anmeldeinformationen für Geräte zu verwalten und zu rotieren, die einen Befehlszeilen- oder REST-API-Zugriff ermöglichen.

Wie gut lassen sich PAM-Systeme in APIs und Dienste integrieren? Kann ein PAM-System die Verwendung von Geheimnissen und Zertifikaten in geplanten Aufgaben oder Skripten ersetzen?

PAM-Systeme lassen sich mit APIs und Diensten integrieren, um Geheimnisse, Zertifikate und Anmeldeinformationen für geplante Aufgaben oder Skripte zu verwalten. Die meisten PAM-Systeme für Unternehmen (z. B. CyberArk , Delinea , ManageEngine ) unterstützen die Integration mit DevOps-Tools wie Ansible , Jenkins und Terraform sowie API-Aufrufe zur automatisierten Abfrage von Anmeldeinformationen für Anwendungen, Skripte oder Dienste.

- Abruf von Anmeldeinformationen aus einem Tresor : Für geplante Aufgaben , Skripte und Automatisierungspipelines bieten die aufgeführten PAM-Systeme REST-APIs und Tools zur Geheimnisverwaltung , um Passwörter oder Zertifikate dynamisch abzurufen.

- Ersetzen von Geheimnissen in Skripten : PAM-Systeme können fest codierte Anmeldeinformationen ersetzen , indem sie Geheimnisse in einem Tresor speichern und bei Bedarf programmatisch darauf zugreifen.

Allerdings erfordern PAM-Systeme oft umfangreiche Einrichtungs- und Testarbeiten, um die manuelle Geheimnisverwaltung in Skripten oder geplanten Aufgaben vollständig zu ersetzen. Rechnen Sie mit Integrationsaufwand , damit alles reibungslos funktioniert.

Wird der Administratorzugriff auf alle betroffenen Systeme nach der Einführung von PAM vollständig entzogen?

Dies variiert je nach Organisation und der jeweiligen PAM-Implementierungsstrategie. Obwohl das Ziel jeder PAM-Implementierung darin besteht, dauerhafte administrative Zugriffsrechte zu entfernen (um das Risiko unberechtigten Zugriffs zu reduzieren), unterhalten viele Systeme weiterhin Notfallkonten für den Zugriff im Falle eines PAM-Ausfalls oder kritischer Vorfälle.

- Notfallzugriffskonten : Konten, die direkten Zugriff auf Systeme ermöglichen, wenn PAM nicht verfügbar ist. Typischerweise sollten diese Konten sicher verwaltet und gespeichert werden (z. B. mithilfe von Smartcards oder Hardware-Sicherheitsmodulen).

- JIT-PAM-Ansätze: Einige PAM-Tools bieten Just-in-Time-Zugriff (JIT), was bedeutet, dass Berechtigungen nur bei Bedarf bereitgestellt und nach Abschluss der Aufgabe wieder entzogen werden, wodurch der Bedarf an dauerhaftem administrativem Zugriff reduziert wird.

- Empfehlung: Es wird nicht empfohlen, den gesamten Zugriff sofort zu entziehen, da Ausweichmechanismen (wie z. B. Notfallkonten) getestet und für den Bedarfsfall einsatzbereit sein sollten.

Kernkompetenzen von PAM-Anbietern

Alle geprüften PAM-Lösungen beinhalten grundlegende PAM-Funktionen. Dazu gehören:

- Identitätsbasierte Zugriffskontrollen: Integration mit Unternehmensverzeichnissen wie Active Directory, LDAP oder SSO-Plattformen zur Zentralisierung der Benutzerauthentifizierung und Zugriffskontrolle.

- Multi-Faktor-Authentifizierung (MFA) und Single Sign-On (SSO): Integrierte Unterstützung für MFA und SSO zur Stärkung der Authentifizierung und Vereinfachung des Benutzerzugriffs über verschiedene Systeme hinweg.

- Privileged Credential Vaulting: Sichere, verschlüsselte Speicherung von Passwörtern für privilegierte Konten, SSH-Schlüsseln und API-Geheimnissen.

- Sitzungsaufzeichnung und -überwachung: Volle Transparenz über privilegierte Aktivitäten mit der Möglichkeit, administrative Sitzungen aufzuzeichnen, zu prüfen und wiederzugeben, um Compliance- und forensische Überprüfungen durchzuführen.

- Workflows für Zugriffsanfragen und -genehmigungen: Anfragebasierter Zugriff mit Genehmigungsmechanismen.

Wichtige Marktentwicklungen

Seit der letzten Aktualisierung der meisten Vergleichsartikel haben sich drei wesentliche Veränderungen auf dem PAM-Markt ergeben.

Palo Alto Networks schloss die 25 Milliarden US-Dollar schwere Übernahme von CyberArk im Jahr 2026 ab. CyberArk wird weiterhin als eigenständiges Produkt angeboten, die Integration in die Palo-Alto-Plattformen Cortex und Strata ist jedoch bereits im Gange. Bestehende Kunden können sich auf keine Beeinträchtigungen verlassen.

Delinea gab eine endgültige Vereinbarung zur Übernahme von StrongDM bekannt; der Abschluss des Geschäfts wird im ersten Quartal 2026 erwartet. Die Kombination zielt auf DevOps- und KI-gesteuerte Umgebungen ab und vereint Delineas PAM-Expertise mit StrongDMs Just-in-Time-Laufzeitautorisierung. 10

DevOps- und Infrastrukturintegrationen

Die Umgebungen umfassen lokale, hybride und Multi-Cloud-Infrastrukturen, wobei sich der privilegierte Zugriff auf Endpunkte, Server, SaaS-Plattformen und Container erstreckt. Eine leistungsfähige PAM-Lösung sollte alle privilegierten Identitäten erkennen, nicht nur Administratorkonten, sondern auch Dienstkonten, API-Schlüssel und Maschinenidentitäten, die für CI/CD-Pipelines, Container, Kubernetes und Terraform unerlässlich sind.

Compliance- und Berichtsfunktionen

PCI DSS, ISO 27001 und HIPAA fordern strenge Kontrollen des privilegierten Zugriffs, um Verantwortlichkeit und Datenschutz zu gewährleisten. BeyondTrust, CyberArk, ManageEngine PAM360, Okta und Keeper Security bieten integrierte Berichtsvorlagen und Richtlinienzuordnungen, die auf diese Rahmenwerke abgestimmt sind. Für StrongDM, WALLIX und SailPoint waren zum Zeitpunkt der Veröffentlichung keine detaillierten öffentlichen Informationen zu vordefinierten Compliance-Berichten verfügbar; bitte wenden Sie sich direkt an die jeweiligen Anbieter.

FAQs

Passwortmanager speichern und verwalten die Passwörter einzelner Benutzer, während PAM-Lösungen die Kontrolle über privilegierte Konten auf Unternehmensebene ermöglichen. Dazu gehören Sitzungsüberwachung, Zugriffsgenehmigungen, automatisierte Aktualisierung von Anmeldeinformationen und Compliance-Berichte. PAM-Tools verwalten nicht nur Passwörter, sondern auch Servicekonten, API-Schlüssel, SSH-Schlüssel und Maschinenidentitäten in Ihrer gesamten Infrastruktur.

Ja, sie dienen unterschiedlichen Zwecken. Endbenutzer können weiterhin Passwortmanager für ihre persönlichen Arbeitszugangsdaten verwenden, während PAM-Lösungen privilegierte Konten von Administratoren, Dienstkonten und automatisierte Prozesse verwalten. Viele Organisationen setzen beides parallel ein: PAM für den Infrastrukturzugriff und Passwortmanager für die alltäglichen Anwendungszugangsdaten.

Die Implementierungszeiten variieren je nach Anbieter und Organisationskomplexität erheblich. Leichtgewichtige Lösungen wie Keeper oder ManageEngine lassen sich innerhalb weniger Wochen für die grundlegende Verwaltung von Zugangsdaten bereitstellen. Enterprise-Plattformen wie CyberArk oder BeyondTrust benötigen in der Regel 3–6 Monate für die vollständige Implementierung, einschließlich Richtlinienkonfiguration, Systemintegration und Anbindung an bestehende Tools. Beginnen Sie mit Systemen mit hohem Risiko und erweitern Sie die Implementierung schrittweise.

Seien Sie der Erste, der kommentiert

Ihre E-Mail-Adresse wird nicht veröffentlicht. Alle Felder sind erforderlich.