Ungepatchte Systeme sind ein leichtes Ziel für Angreifer. Ein einzelner veralteter Server oder eine vergessene Workstation wird zum Einfallstor. Patch-Management-Software automatisiert das Auffinden, Testen und Bereitstellen von Updates, bevor Sicherheitslücken zu Angriffen führen.

- Wir haben die führenden Patch-Management-Lösungen anhand von Funktionen, Nutzerbewertungen und Preisen analysiert.

- Darüber hinaus haben wir drei Plattformen verglichen : NinjaOne, Acronis und ManageEngine Desktop Central, indem wir sie auf identischen Testservern eingesetzt haben.

Die 12 besten Softwareprogramme im Überblick

*Basierend auf der Gesamtzahl der Rezensionen und den durchschnittlichen Bewertungen (auf einer 5-Punkte-Skala) führender Software-Bewertungsplattformen.

Siehe Auswahlkriterien für Anbieter .

1. NinjaOne Patch-Management

NinjaOne patcht Windows, macOS und Linux über eine einzige Konsole. Das System scannt Endgeräte, identifiziert fehlende Patches und installiert diese automatisch oder nach einem von Ihnen festgelegten Zeitplan.

Plattformübergreifende Abdeckung ohne separate Tools. Die meisten Patch-Manager kommen mit Windows gut zurecht, haben aber Probleme mit Linux und macOS. NinjaOne behandelt alle drei Systeme gleichermaßen.

Automatisierungsdetails: Genehmigungsregeln werden einmalig festgelegt. Kritische Sicherheitspatches werden automatisch bereitgestellt. Funktionsupdates müssen manuell genehmigt werden. Das System generiert Bereitstellungsprotokolle für Compliance-Audits, die hilfreich sind, wenn Aufsichtsbehörden nach dem Nachweis fragen, dass CVE-2024-XXXX behoben wurde.

Preisgestaltung: Pay-per-Endpoint-Modell:

- Mehr als 10.000 Endpunkte: 1,50 $/Monat pro Gerät

- 50 oder weniger Endpunkte: 3,75 $/Monat pro Gerät

- Mengenabhängige Preisgestaltung dazwischen

Sehen Sie sich NinjaOnes interaktive Demo zur autonomen Patch-Verwaltung an.

2. SolarWinds Patch Manager

SolarWinds Patch Manager integriert sich in das umfassendere SolarWinds-Ökosystem (Network Performance Monitor, Server & Application Monitor usw.).

Patch-Funktionen: Automatisierte Patch-Installation für Windows-Server und -Workstations. Die WSUS-Integration erweitert die native Patch-Funktion von Microsoft um verbesserte Berichts- und Kontrollmöglichkeiten.

Unternehmensfokus: Verwaltet Tausende von Endpunkten an mehreren Standorten. Detaillierte Berichte zeigen die Patch-Compliance nach Abteilung, Standort oder Gerätetyp an und sind somit nützlich für IT- und Compliance-Teams im Unternehmen.

3. Atera

Atera vereint Patch-Management mit RMM , Remote-Desktop-Funktionalität , Ticketing und Netzwerkerkennung. IT-Teams erhalten alles auf einer einzigen Plattform und müssen nicht mehr mit mehreren Tools jonglieren.

Patch-Management-Ansatz: Automatisierte Scans identifizieren fehlende Patches in Windows und Drittanbieteranwendungen. Patches können einzeln oder in Batches installiert werden. Die Installation sollte während Wartungsfenstern geplant werden, um Benutzer nicht zu beeinträchtigen.

4. Datto RMM

Datto vereint RMM, Patch-Management, PSA und Backup auf einer einzigen Plattform. Das Unternehmen wurde 2022 von Kaseya übernommen und wird weiterhin als eigenständiges Produkt angeboten.

Patch-Funktionen: Automatisierte Patch-Bereitstellung für Windows-Betriebssysteme und -Anwendungen. Die Integration mit der Datensicherung ermöglicht das Erstellen von System-Snapshots vor größeren Updates, sodass Sie bei Problemen durch Patches die alten Versionen wiederherstellen können.

Fokus auf Managed Service Provider: Entwickelt für Managed Service Provider. Die Mandantenfähigkeit ermöglicht die Verwaltung mehrerer Kunden über eine einzige Konsole bei gleichzeitiger Trennung ihrer Daten.

5. Patch My PC

Patch My PC ist auf die Aktualisierung von Drittanbieteranwendungen für Umgebungen mit der Versionsnummer Microsoft (Configuration Manager und Intune) spezialisiert. Es ersetzt nicht die Aktualisierung Ihres Betriebssystems, sondern ergänzt sie.

Was es behebt: Über 300 Drittanbieteranwendungen: Adobe Reader, Chrome, Firefox, Zoom, Slack, 7-Zip, VLC und viele mehr. Diese Anwendungen werden nicht von Windows Update aktualisiert, wodurch Sicherheitslücken entstehen.

So funktioniert es: Die Integration mit ConfigMgr oder Intune erfolgt direkt. Neue Anwendungsversionen werden automatisch als bereitstellbare Pakete bereitgestellt. Manuelles Herunterladen, Verpacken oder Testen ist nicht erforderlich.

6. N-fähig N-zentral

N-central bietet RMM mit integriertem Patch-Management, Backup und Automatisierung. Die Plattform richtet sich an Managed Service Provider (MSPs) und interne IT-Teams, die verteilte Infrastrukturen verwalten.

Funktionen für das Patch-Management: Automatisiertes Scannen und Bereitstellen von Updates für Windows, macOS und über 200 Drittanbieteranwendungen. Die Freigabe von Patches kann an verschiedene Teams delegiert werden; so kann beispielsweise der Helpdesk Chrome-Updates freigeben, während die Sicherheitsabteilung Betriebssystem-Patches prüft.

Automatisierungsmodul: Erstellen Sie Skripte, die vor oder nach Patches ausgeführt werden. Zum Beispiel: einen Dienst stoppen, einen Patch anwenden, den Dienst neu starten, überprüfen, ob der Dienst ausgeführt wird, und eine Benachrichtigung senden.

7. LogMeIn Resolve

Die Plattform, die früher GoTo Resolve hieß, kombiniert Patch-Management mit Fernsupport, Ticketing und Fernzugriff.

Patch-Ansatz: Automatisierte Patch-Bereitstellung für Windows und wichtige Anwendungen. Das System priorisiert kritische Sicherheitsupdates und ermöglicht es Ihnen, Funktionsupdates zu verschieben.

8. Kaseya VSA

Kaseyas Virtual System Administrator (VSA) bietet cloudbasiertes RMM mit Patch-Management-, Sicherheits- und Automatisierungsfunktionen.

Patch-Funktionen: Windows-Betriebssystem-Patches, Updates für Drittanbieteranwendungen und Treiberaktualisierungen. Das System kann Offline-Geräte patchen, sobald diese wieder mit dem Netzwerk verbunden sind – besonders nützlich für Laptops, die nicht ständig mit dem Netzwerk verbunden sind.

Sicherheitsintegration: VSA umfasst Endpoint Detection and Response (EDR) sowie Patch-Management. Bedrohungen erkennen und Sicherheitslücken über dieselbe Konsole beheben.

9. Automox

Automox läuft vollständig in der Cloud, ohne dass lokale Server benötigt werden. Die Agenten verbinden sich direkt mit der Cloud-Plattform von Automox, wodurch es sich ideal für verteilte Teams eignet.

Plattformübergreifendes Patching: Windows, macOS, Linux und über 100 Drittanbieteranwendungen. Erstellen Sie benutzerdefinierte Skripte in PowerShell, Bash oder Python, um Sonderfälle zu behandeln, die von den integrierten Richtlinien nicht abgedeckt werden.

Richtlinienbasierte Verwaltung: Patch-Richtlinien werden einmalig erstellt und auf Gerätegruppen angewendet. Laptops erhalten beispielsweise wöchentlich Patches, Server hingegen monatlich im Rahmen von Wartungsfenstern. Das System setzt die Richtlinien automatisch durch.

10. Microsoft Intune

Intune bietet cloudbasiertes Endpunktmanagement mit integriertem Patch-Management. Unternehmen, die bereits Office 365 nutzen, erhalten die Intune-Integration ohne zusätzliche Infrastruktur.

Was Intune patcht: Windows 10/11-Updates, einschließlich Funktions-, Qualitäts- und Treiberupdates. Funktioniert mit Windows Update for Business, um Update-Zeitpunkte und Bereitstellungsringe zu steuern.

Einschränkungen: Gut für Windows, schwach für Drittanbieteranwendungen. Sie benötigen zusätzliche Tools (wie Patch My PC), um Adobe, Chrome, Zoom und andere Software, die nicht zu Microsoft gehört, nutzen zu können.

11. Acronis Cyber Protect Cloud

Acronis vereint Patch-Management, Backup, Disaster Recovery und Cybersicherheit auf einer einzigen Plattform. Dank dieses integrierten Ansatzes können Sie vor dem Patchen Snapshots von Systemen erstellen und bei Problemen mit Updates die vorherige Version wiederherstellen.

Patch-Erkennung: Unsere Benchmark-Tests ergaben, dass Acronis auf identischen Servern Patches erkannte, die NinjaOne nicht fand. Bei der Überprüfung desselben Windows-Servers mit beiden Plattformen am selben Tag zeigte NinjaOne keine ausstehenden Patches an, während Acronis Dutzende fand.

Diese umfassende Erkennung ist für die Einhaltung von Sicherheitslücken unerlässlich. Wenn Ihr Tool verfügbare Patches nicht erkennt, können Sie diese nicht installieren, wodurch Systeme trotz vorhandener Korrekturen angreifbar bleiben.

12. ManageEngine Desktop Central (Endpoint Central MSP)

ManageEngine bietet Patch-Management als Teil seiner einheitlichen Endpoint-Management-Plattform. Die Lösung unterstützt Windows, macOS, Linux und über 850 Drittanbieteranwendungen.

Zentrales Patch-Dashboard: Der Bereich „Bedrohungen & Patches“ im Hauptmenü zeigt Patch-Statistiken für alle verwalteten Server an. Verschaffen Sie sich auf einen Blick einen Überblick über den Patch-Compliance-Status Ihrer gesamten Infrastruktur: Welche Server sind aktuell, welchen fehlen kritische Updates und für welche stehen noch Bereitstellungen aus.

Patch-Management-Benchmark-Ergebnisse

Wir haben NinjaOne, Acronis Cyber Protect Cloud und ManageEngine Desktop Central auf identischen Servern getestet und dabei Patch-Erkennung, Bereitstellung und Workflow verglichen.

- Patch-Erkennung: Acronis erkannte die meisten Patches auf demselben Windows Server, geprüft am selben Tag, während NinjaOne keine ausstehenden Patches anzeigte, obwohl Acronis Dutzende identifiziert hatte. ManageEngine fand ebenfalls Patches. Fehlende verfügbare Patches stellen ein Compliance-Risiko dar, unabhängig von der Bereitstellungsgeschwindigkeit des Tools.

- Agentenbereitstellung: NinjaOne war mit Abstand am schnellsten – unter 2 Sekunden auf Windows und Linux, ganz ohne manuelle Eingriffe. Acronis benötigte 3–5 Minuten pro Windows-Server und 15–20 Minuten pro Linux-Server aufgrund eines 1 GB großen Installationsprogramms und Abhängigkeitsproblemen. ManageEngine lag leistungsmäßig dazwischen.

- Neustartplanung: Acronis bot die umfassendste Kontrolle: sofortige, zeitlich präzise, nur bei Bedarf oder nie automatisch. NinjaOne und ManageEngine boten standardmäßig weniger Granularität, was für das Management der Produktionsverfügbarkeit relevant ist.

- Patch-Scan-Geschwindigkeit: ManageEngine löste den Scan am schnellsten aus – direkt nach einem Klick auf der Gerätedetailseite. Die Patch-Installation erfordert einen separaten Konfigurationsschritt, der zwar Zeit kostet, aber eine explizite Planung vor der Bereitstellung erzwingt.

Agentenbereitstellung

Vor dem Testen des Patch-Managements mussten wir Agents auf allen 7 Servern installieren. Die Erfahrungen bei der Bereitstellung waren sehr unterschiedlich.

- NinjaOne lässt sich unter Windows und Linux in weniger als zwei Sekunden installieren. Die Installationsprogramme verwenden vorautorisierte Token, die Geräte automatisch und ohne manuelle Schritte registrieren. Ein Registrierungsproblem unter macOS, das beim ersten Versuch auftrat, konnte beim zweiten Versuch behoben werden.

- Die Installation von ManageEngine unter Windows dauerte inklusive CAPTCHA und einigen Klicks im Installationsassistenten 20 Sekunden. Unter Linux war die Installation in 5 Sekunden abgeschlossen, allerdings erforderten die sitzungsgebundenen Download-URLs manuelle SCP-Übertragungen, was die Installationszeit um 5–10 Minuten pro Server verlängerte. Die macOS-Installation verlief reibungslos. Die Installationsanleitung war in der README-Datei versteckt und nicht auf der Downloadseite sichtbar.

- Acronis erwies sich als besonders problematisch. Unter Windows dauerte die Installation 3–5 Minuten pro Server, wobei die Registrierung jedes einzelnen Geräts erforderlich war. Unter Linux benötigte die Installation 15–20 Minuten pro Server: Das Installationsprogramm ist 1 GB groß, die Erkennung fehlender Abhängigkeiten schlug fehl, die Build-Tools (GCC, make, build-essential) mussten manuell installiert werden, und der Prozess lief einsträngig mit 100 % Auslastung auf einem CPU-Kern, während die anderen drei ungenutzt blieben. Die macOS-Installation in Mumbai dauerte aufgrund eines langsamen CDN über 50 Minuten; allein der Download von 588 MB benötigte 45 Minuten. Es gab keine vorab autorisierten Tokens: Jedes Gerät musste einzeln registriert werden.

1. NinjaOne Patch-Management

Das automatische Patchen des Betriebssystems ist standardmäßig deaktiviert, was sinnvoll ist, da das automatische Patchen von Produktionssystemen ohne explizite Aktivierung riskant ist. Durch die Aktivierung wurde der Geräteoberfläche eine Registerkarte „Patching“ hinzugefügt.

OS-Patching

Ein Klick auf die Registerkarte „Patching“ offenbarte eine sofortige Überraschung: Ein ausstehender OS-Patch wartete bereits.

Die Patch-Details zeigten Folgendes:

- Updatename: Update für die Windows-Sicherheitsplattform – KB5007651 (Version 10.0.29429.1000)

- Kategorie: Aktualisierungen der Definitionen

- Veröffentlichungsdatum: 14.10.2025

- Neustart erforderlich: Nein

- Quelle: Windows Server-Richtlinie

Software-Patching

Kurz nach der Installation des Betriebssystem-Patches wurde ein Software-Update angezeigt. Die Benachrichtigung erschien gleichzeitig an zwei Stellen: als Symbol auf dem Dashboard und als neuer Eintrag im Bereich „Patches“.

Als wir auf das Optionsmenü klickten, erschienen drei Auswahlmöglichkeiten:

1. Für dieses Gerät freigeben : Nur auf diesem Gerät installieren

2. Richtlinien genehmigen: Auf allen Geräten bereitstellen, die diese Richtlinie verwenden

3. Ablehnen : Den Patch ablehnen.

Als wir auf das Optionsmenü klickten, erschienen drei Auswahlmöglichkeiten:

- Für dieses Gerät freigeben – Nur auf diesem Gerät installieren

- Richtlinien genehmigen – Auf allen Geräten bereitstellen, die diese Richtlinie verwenden

- Ablehnen – Patch ablehnen

Zweistufiges Genehmigungssystem

Dieser zweigleisige Ansatz deckt verschiedene Szenarien ab. Soll ein Patch zunächst auf einem System getestet werden? Dann ist eine gerätespezifische Genehmigung erforderlich. Soll ein verifizierter Patch in der gesamten Umgebung ausgerollt werden? In diesem Fall wird eine richtlinienbasierte Genehmigung verwendet, um alle Systeme gleichzeitig zu aktualisieren.

Wir haben das Edge-Update nur für das Gerät in Seoul freigegeben. Der Patch wurde dort installiert, betraf aber weder Kalifornien noch Mumbai oder andere Systeme. Gerätespezifische Freigaben bleiben wie vorgesehen isoliert, sodass keine unerwarteten Installationen auf anderen Rechnern erfolgen.

Registerkarte „Schwachstellen“

Die Registerkarte „Schwachstellen“ zeigt bekannte Sicherheitsprobleme im Betriebssystem und in installierten Softwarepaketen an. Die Benutzeroberfläche zeigt CVE-Kennungen, Schweregrade, betroffene Komponenten und verfügbare Patches oder Behebungen an.

Während der Tests wurde auf dieser Registerkarte „Keine Sicherheitslücken“ angezeigt, da die Testgeräte frisch gepatcht waren. In Produktionsumgebungen sehen wir Folgendes:

- Veraltete Pakete mit bekannten Sicherheitslücken

- Fehlende Sicherheitsupdates

- Softwareversionen mit veröffentlichten CVEs

- Empfohlene Abhilfemaßnahmen

Wir können Schwachstellen filtern nach:

- Schweregrad (nur kritische und risikoreiche Probleme anzeigen)

- CVE-ID (Suche nach spezifischen Sicherheitslücken)

- Betroffene Software (alle Probleme in einer bestimmten Anwendung anzeigen)

- Behebungsstatus (gepatcht vs. weiterhin anfällig)

Diese zentrale Schwachstellenansicht macht separate Sicherheitsscan-Tools überflüssig. Anstatt Nessus- oder OpenVAS-Scans durchzuführen, prüfen wir einfach den Tab „Schwachstellen“, um festzustellen, welche Bereiche Aufmerksamkeit erfordern. Die Informationen stammen aus der Schwachstellendatenbank von NinjaOne, die CVEs erfasst und sie installierten Softwareversionen zuordnet.

2. Acronis Patch-Management

Ein Klick auf den Reiter „Patches“ offenbarte sofort einen wesentlichen Unterschied zu NinjaOne: Dutzende von verfügbaren Patches erschienen in der Liste.

Das ist keine geringfügige Abweichung. Wir haben dieselbe Windows-Server-Installation am selben Tag mit zwei verschiedenen RMM-Plattformen überprüft. Die eine Plattform sieht keinen Handlungsbedarf. Die andere Plattform identifiziert hingegen einen erheblichen Patchbedarf.

Für die Einhaltung von Sicherheitsrichtlinien und das Schwachstellenmanagement ist diese Lücke relevant. Wenn Ihr RMM-Tool verfügbare Patches nicht erkennt, können Sie diese nicht installieren. Sie bleiben mit ungepatchten Systemen zurück, obwohl Korrekturen über Windows Update verfügbar sind.

Die Patchliste enthält Spalten, die wir in NinjaOne nicht gesehen haben:

Schweregradbewertung: Jeder Patch zeigt seine Sicherheitsklassifizierung an – Kritisch, Wichtig, Mittel oder Niedrig. Diese basiert auf den Schweregradbewertungen von Microsoft und dient der Priorisierung der Bereitstellung. Kritische Sicherheitsupdates werden vor Funktionserweiterungen mit niedriger Priorität eingespielt.

Stabilitätsindikator : Diese Spalte zeigt an, ob ein Patch bekannte Probleme aufweist oder als stabil gilt. Manche Patches enthalten Fehler, die die Funktionalität beeinträchtigen oder Kompatibilitätsprobleme verursachen. Die Stabilitätsbewertung hilft, die Bereitstellung problematischer Updates zu verhindern, bis Microsoft die entsprechenden Korrekturen veröffentlicht.

Während unserer Überprüfung wiesen die meisten Patches den Status „Stabil“ auf. Einige wenige zeigten andere Indikatoren, was darauf hindeutet, dass Acronis die Patchqualität über Telemetriedaten oder die Patch-Metadaten von Microsoft überwacht.

Patch-Details : Jeder Eintrag zeigt die KB-Nummer, das Veröffentlichungsdatum, ob ein Neustart erforderlich ist, die betroffenen Komponenten und den Installationsstatus an.

Neustartkonfiguration – Granulare Steuerung

Durch Klicken auf die Neustartoptionen wurden Bereitstellungssteuerungen geöffnet, die über das hinausgingen, was wir in NinjaOne gesehen hatten.

Die verfügbaren Neustartrichtlinien:

- Nach der Installation sofort neu starten: Patches anwenden und umgehend neu starten.

- Neustart zu einem bestimmten Zeitpunkt: Planen Sie den Neustart für Wartungsfenster

- Neustart nur bei Bedarf: Neustarts für Patches, die keinen Neustart benötigen, überspringen.

- Automatische Neustarts sollten vermieden werden: Patches zwar anwenden, die Neustartzeit jedoch manuell steuern.

Wir haben „Nur bei Bedarf neu starten“ ausgewählt und auf „Alle Patches installieren“ geklickt.

Dies weist Acronis an: Alle ausstehenden Patches installieren und den Server nur dann neu starten, wenn dies für einen oder mehrere Patches erforderlich ist. Definitionsaktualisierungen und kleinere Patches, die ohne Neustart funktionieren, verursachen keine unnötigen Ausfallzeiten.

3. ManageEngine Desktop Central Patch Management

ManageEngine Desktop Central bietet einen eigenen Bereich „Bedrohungen & Patches“, der über das Hauptmenü zugänglich ist. Diese zentrale Ansicht zeigt Patch-Statistiken für alle verwalteten Server an und ermöglicht Administratoren so, den Patch-Compliance-Status ihrer gesamten Infrastruktur auf einen Blick zu erfassen.

Patch-Management auf Geräteebene

Beim Zugriff auf einen einzelnen Server (wie beispielsweise den IRELAND-Server in unseren Tests) steht die Patch-Management-Funktionalität über mehrere Zugriffspunkte zur Verfügung:

Registerkarte „Sicherheit“ – Patch-Sichtbarkeit

Der Reiter „Sicherheit“ bietet sofortigen Überblick über fehlende Patches. Diese Funktion ist in ManageEngine Desktop Central verfügbar, fehlte jedoch während unserer Tests in NinjaOne. Die Benutzeroberfläche zeigt Folgendes an:

- Liste der fehlenden Sicherheitsupdates

- Patch-Schweregrade

- Die verfügbaren Patches sind bereit zur Bereitstellung.

Wir stellten jedoch fest, dass Patches nicht direkt über die Registerkarte „Sicherheit“ installiert werden konnten. Die Installationsfunktion befindet sich an einer anderen Stelle in der Benutzeroberfläche.

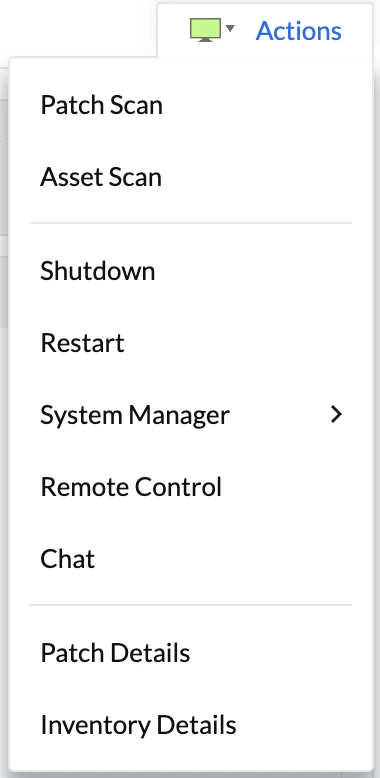

Auf der Serverdetailseite bietet die Schaltfläche „Aktionen“ in der oberen rechten Ecke einen schnellen Zugriff auf Patch-Operationen:

Verfügbare Maßnahmen im Zusammenhang mit Patches umfassen:

- Patch-Scan : Startet einen sofortigen Scan nach fehlenden Patches.

- Anlagenscan : Führt einen umfassenden Bestandsscan durch

Wir haben die Patch-Scan-Funktion getestet, die sofort einen Scan des Servers startete, um fehlende Updates zu identifizieren.

Systemmanager – Patch-Details

Die primäre Schnittstelle zur Patch-Installation wird über das Menü „System Manager“ unter „Patch-Details“ aufgerufen.

Patch-Installationsschnittstelle

Nach dem Ausführen eines Patch-Scans zeigt das Menü „Patch-Details“ alle fehlenden Patches mit folgenden Funktionen an:

- Vollständige Liste der verfügbaren Patches

- Patch-Auswahl (einzelne oder Massenauswahl)

- Installationsoptionen

Installationskonfiguration

Bei der Auswahl von Patches zur Installation wendet ManageEngine Desktop Central diese nicht sofort an. Stattdessen wird ein Konfigurationsbildschirm mit Bereitstellungsoptionen angezeigt:

Zu den Konfigurationsoptionen gehören:

- Zeitplanung : Wann sollen die Patches installiert werden (sofort oder zeitgesteuert)?

- Neustartverhalten : Wie man mit erforderlichen Neustarts umgeht

- Zielauswahl : Bereitstellung auf einzelnen Geräten oder mehreren Servern gleichzeitig

Dieser konfigurationsorientierte Ansatz ermöglicht eine detaillierte Kontrolle über die Patch-Bereitstellung, ähnlich der richtlinienbasierten Bereitstellung, die wir bei NinjaOne gesehen haben.

Bereitstellung auf mehreren Geräten

ManageEngine Desktop Central unterstützt die gleichzeitige Bereitstellung mehrerer Server in einem einzigen Patch-Bereitstellungsvorgang. Anstatt Patches geräteweise zu verteilen, können Administratoren:

- Mehrere Zielserver auswählen

- Bereitstellungspläne definieren

- Neustartrichtlinien konfigurieren

- Patches in einem einzigen Vorgang auf der gesamten Flotte verteilen

Diese Möglichkeit zur Massenbereitstellung ist unerlässlich für die effiziente Verwaltung großer Serverinfrastrukturen.

Vergleich der Patch-Verwaltung

NinjaOne ist die richtige Wahl, wenn Sie weniger als 100 Server verwalten, eine minimalistische Benutzeroberfläche bevorzugen und Patches vor der flächendeckenden Bereitstellung auf einzelnen Geräten testen möchten. Der Genehmigungsprozess ist auf maximale Geschwindigkeitskontrolle ausgelegt.

Wählen Sie Acronis, wenn eine umfassende Patch-Erkennung für die Compliance wichtig ist, Sie Schweregradbewertungen und Stabilitätsindikatoren für die Priorisierung benötigen oder Sie Hunderte von Servern verwalten und eine detaillierte Neustartplanung benötigen.

Wählen Sie ManageEngine, wenn Sie die Transparenz von Patches in Sicherheitsüberprüfungen integrieren möchten, Konfigurations-First-Bereitstellungsworkflows bevorzugen oder eine geräteübergreifende Zielsteuerung über ein zentrales Compliance-Dashboard für die gesamte Flotte benötigen.

Funktionsvergleich

Die Definitionen der gemeinsamen und unterscheidenden Merkmale finden Sie hier.

Gemeinsame Merkmale

Automatisierte Patch-Bereitstellung

Jede Lösung scannt Endgeräte auf fehlende Patches, lädt Updates herunter und installiert sie automatisch oder nach einem Zeitplan. Dadurch entfällt die manuelle Überprüfung jedes einzelnen Geräts.

Unterstützung mehrerer Betriebssysteme

Moderne IT-Umgebungen nutzen Windows-Server, macOS-Laptops und Linux-Workstations gleichzeitig. Die meisten Tools unterstützen alle drei Betriebssysteme, wobei die Qualität der Unterstützung variiert. Windows wird von allen Anbietern am besten unterstützt. Die Unterstützung für macOS und Linux ist bei neueren Cloud-Lösungen (Automox, NinjaOne) besser als bei älteren Tools.

Zentrale Konsole

Behalten Sie den Patch-Status Ihrer gesamten Infrastruktur über ein einziges Dashboard im Blick. Sehen Sie, welche Geräte auf dem neuesten Stand sind, welche kritische Patches vermissen und bei welchen die Installation von Updates fehlgeschlagen ist.

Terminplanung und Wartungsfenster

Um die Beeinträchtigung der Benutzer so gering wie möglich zu halten, sollten Patches außerhalb der Geschäftszeiten eingespielt werden. Planen Sie die Installation von Patches für Samstagnacht, wenn niemand arbeitet, oder während festgelegter Wartungsfenster, in denen die Systeme sicher neu gestartet werden können.

Berichterstattung und Einhaltung

Erstellen Sie Berichte, die den Patch-Compliance-Status, die Erfolgsraten der Bereitstellung und die Prüfprotokolle aufzeigen. Aufsichtsbehörden verlangen den Nachweis, dass Sie Sicherheitslücken innerhalb der vorgeschriebenen Fristen behoben haben; diese Berichte liefern diesen Nachweis.

Testumgebung

Wir haben 7 EC2-Instanzen in 6 AWS-Regionen bereitgestellt, um eine verteilte Unternehmensumgebung abzubilden:

Windows Server (3 Instanzen):

- Instanztyp: c5.xlarge (4 vCPUs, 8 GB RAM)

- Speicher: 100 GB gp3 (3.000 IOPS, 125 MB/s Durchsatz)

- Betriebssystem: Windows Server 2025 Basis

- Regionen: Irland (eu-west-1), Ohio (us-east-2), Seoul (ap-northeast-2)

Linux-Server (3 Instanzen):

- Instanztyp: c5.xlarge (4 vCPUs, 8 GB RAM)

- Speicher: 100 GB gp3 (3.000 IOPS, 125 MB/s Durchsatz)

- Betriebssystem: Ubuntu Server 24.04 LTS (HVM)

- Regionen: São Paulo (sa-east-1), Nordkalifornien (us-west-1), Kanada (ca-central-1)

macOS Server (1 Instanz):

- Instanztyp: mac1.metal (12-Kern Intel Xeon, 32 GB RAM)

- Speicher: 100 GB gp3 (3.000 IOPS, 125 MB/s Durchsatz)

- Betriebssystem: macOS Sequoia

- Region: Mumbai (ap-south-1)

Wir haben die Anwendung in sechs AWS-Regionen bereitgestellt, um zu testen, wie sich die geografische Entfernung zwischen den Management-Servern der Anbieter und den Endpunkten auf die Leistung auswirkt. Agentenkommunikation, Patch-Downloads und Bereitstellungsgeschwindigkeit hängen allesamt von der Netzwerklatenz ab. Anbieter mit schlechter CDN-Abdeckung oder begrenzter regionaler Infrastruktur weisen in entfernten Regionen eine verminderte Leistung auf.

Unterscheidungsmerkmale

Benutzerdefinierte Skriptbereitstellung

Führen Sie PowerShell-, Bash- oder Python-Skripte vor oder nach dem Patchen aus. Dies ist nützlich, um Dienste zu stoppen, Konfigurationen zu sichern, den Erfolg des Patches zu überprüfen oder benutzerdefinierte Aufräumarbeiten nach dem Patchen durchzuführen.

Tools dazu: Automox, N-able N-central, Kaseya VSA, NinjaOne

BIOS-/Treiber-Patching

Aktualisieren Sie Firmware und Hardwaretreiber parallel zu Software-Patches. BIOS-Sicherheitslücken (wie Spectre/Meltdown) erfordern Firmware-Updates, nicht nur Betriebssystem-Patches. Treiber-Updates beheben Sicherheitslücken auf Hardwareebene und verbessern die Stabilität.

Tools dazu: NinjaOne, Dell KACE (lobende Erwähnung)

Offline-Patching

Geräte auch dann patchen, wenn sie nicht mit dem Internet verbunden sind. Nützlich für:

- Air-Gap-sichere Umgebungen

- Feldgeräte mit zeitweiliger Verbindung

- Laptops, die sich selten mit Unternehmensnetzwerken verbinden

Das System speichert Patches lokal oder auf einem lokalen Server. Geräte laden Updates aus dem lokalen Cache anstatt aus dem Internet herunter.

Tools with this: Kaseya VSA, N-able N-central

Mobile App

Verwalten Sie Patches direkt von Ihrem Smartphone aus. Spielen Sie Notfall-Patches ein, genehmigen Sie ausstehende Updates oder überprüfen Sie den Patch-Status, ohne einen Laptop zu öffnen.

Tools with this: Atera, NinjaOne, Datto

Auswahlkriterien für Anbieter

Um eine objektive Bewertung der Anbieter zu ermöglichen, haben wir öffentlich überprüfbare Daten herangezogen, wie beispielsweise die Anzahl der Rezensionen und Nutzerbewertungen auf Software-Bewertungsplattformen.

- Anzahl der Bewertungen: Wir haben die Anbieter mit insgesamt mehr als 100 Nutzerbewertungen berücksichtigt.

- Durchschnittliche Bewertung : Über 4/5 Sterne im Durchschnitt auf allen Software-Bewertungsplattformen.

- Preis: Patch-Management-Softwareprodukte variieren im Preis; öffentlich verfügbare Preise sind in der Tabelle aufgeführt. Interessierte Nutzer können die Produkte anhand ihres Preises vergleichen.

FAQs

Patch-Management-Software ist eine Art von Management-Software, die IT-Teams und Sicherheitsteams dabei unterstützt, Patches und Software-Updates für verschiedene Betriebssysteme wie Windows Server, Linux-Geräte und macOS zu identifizieren, zu beschaffen, zu testen und bereitzustellen.

Eine effektive Patch-Management-Lösung bietet ein zentrales Dashboard, Echtzeit-Transparenz und automatisiertes Patching, um Sicherheitslücken zu schließen und bekannte Schwachstellen zu beheben, bevor sie ausgenutzt werden können. Durch die Automatisierung des Patching-Prozesses reduzieren Unternehmen menschliche Fehler, gewährleisten zeitnahe Updates für kritische Patches und Sicherheitspatches und halten die Compliance-Vorgaben ein.

Patch-Management-Software ist unerlässlich, da sie sensible Daten schützt, die Netzwerksicherheit unterstützt und die Softwarefunktionalität auf allen Geräten verbessert. Ob Sie nun einige wenige Windows-Anwendungen in einem kleinen Unternehmen oder kritische Updates in großen Netzwerken und Cloud-Servern verwalten – mit der richtigen Patch-Management-Software können Sie Patches effizient bereitstellen, fehlende Updates vermeiden und den Geschäftswert erhalten.

Beim Vergleich von Patch-Management-Tools sollten Unternehmen darauf achten, wie gut die jeweilige Lösung den Patch-Management-Prozess vereinfacht und mehrere Betriebssysteme unterstützt. Eine leistungsstarke Lösung bietet Echtzeit-Einblicke in Patch-, Update- und Compliance-Status und ermöglicht Sicherheitsteams so einen umfassenden Überblick über Software-Schwachstellen auf allen Geräten.

Suchen Sie nach Managementsoftware, die automatisiertes Patch-Management mit flexibler Zeitplanung kombiniert und Ihnen die Bereitstellung von Patches und Software-Updates ermöglicht, ohne die Benutzer zu beeinträchtigen. Die beste Patch-Management-Software vereinfacht zudem die Überwachung von Drittanbieteranwendungen, die Erstellung von Compliance-Berichten und die Verwaltung einer zentralen Konsole für die Fernüberwachung. Tools wie ManageEngine Patch Manager Plus oder SolarWinds Patch Manager zeigen, wie die Patch-Automatisierung die Netzwerksicherheit verbessern und fehlende Patches für Windows-Anwendungen, Linux-Geräte und Cloud-Server verhindern kann.

Die Auswahl der besten Patch-Management-Software beginnt mit dem Verständnis der Betriebssysteme, Sicherheitsanforderungen und Patch-Management-Prozesse des Unternehmens. Für kleine Unternehmen reicht oft ein einfaches Tool oder eine kostenlose Version aus, die Software-Updates und kritische Patches verwalten kann. Größere Unternehmen oder Managed Service Provider (MSPs), die große Netzwerke betreuen, benötigen hingegen häufig eine zentrale Plattform mit fortschrittlicher Patch-Automatisierung, zentralen Dashboards und automatisierten Bereitstellungsfunktionen, um die vollständige Kontrolle über die Geräte zu gewährleisten.

Ein guter Patch-Manager sollte den Patch-Prozess reibungslos gestalten, menschliche Fehler minimieren und Sicherheitslücken durch zeitnahe Updates schließen. Unternehmen sollten zudem prüfen, ob die Lösung detaillierte Berichte, Compliance-Berichte und plattformübergreifende Unterstützung bietet, damit Sicherheitsteams die Einhaltung von Richtlinien problemlos nachweisen und schnell auf neue Patches reagieren können. Der Vergleich von Optionen wie Automox, SolarWinds Patch Manager oder ManageEngine Patch Manager Plus hilft IT-Teams bei der Auswahl einer Software, die einen Mehrwert für das Unternehmen bietet, sensible Daten schützt und die Softwarefunktionalität auf verschiedenen Betriebssystemen verbessert.

Seien Sie der Erste, der kommentiert

Ihre E-Mail-Adresse wird nicht veröffentlicht. Alle Felder sind erforderlich.