Mit zwei Jahrzehnten Branchenerfahrung und Marktdaten, die zeigen, dass fast die Hälfte aller Sicherheitsverletzungen mit Webanwendungen beginnen. 1 Wir haben drei führende WAFs (Cloudflare, Imperva, Barracuda) manuell gegen realen Angriffsverkehr getestet, indem wir eine Testseite erstellt und diese mit gängigen Web-Bedrohungen, fehlerhafter Zugriffskontrolle, Injection sowie anfälligen und veralteten Komponenten angegriffen haben.

Hier finden Sie eine Zusammenfassung unserer Benchmark-Ergebnisse , einen Vergleich der wichtigsten Funktionen und die Preisgestaltung von 10 führenden WAF-Lösungen:

Ergebnisse aus praktischen Erfahrungen mit WAF-Lösungen

Rangfolge : Die Tools werden nach ihrer durchschnittlichen Abwehrrate über alle getesteten Angriffsvektoren hinweg eingestuft: Injection, Broken Access und anfällige & veraltete Komponenten.

Weitere Einzelheiten entnehmen Sie bitte der Methodik unseres Benchmarks .

Disclaimer : Die Benchmark-Ergebnisse basieren auf dem kostenlosen Tarif von Cloudflare sowie auf den Testversionen von Imperva und Barracuda.

Cloudflare WAF

Wir nutzen den kostenlosen Tarif von Cloudflare für grundlegenden Schutz vor externen Bedrohungen. Obwohl die Konfigurationsmöglichkeiten begrenzt sind, stellt der kostenlose Tarif eine zuverlässige und kostenlose Alternative zu kostenpflichtigen WAF-Lösungen für die grundlegende Datenfilterung dar.

Zu den wichtigsten Fähigkeiten gehören:

- Filtern des eingehenden Datenverkehrs mithilfe von Standard- und benutzerdefinierten Regeln.

- Unterstützung für bis zu 5 benutzerdefinierte Ausdrücke und zugehörige Aktionen (z. B. Block, Herausforderung).

- Grundlegende Bot-Verwaltung über den Bot-Kampfmodus.

Einschränkungen:

- Das Dashboard für Sicherheitsanalysen ist minimal und bietet wenig Tiefgang.

- Eingeschränkte Transparenz hinsichtlich Angriffsvektoren und Verkehrsstörungen.

Wirkt effektiv bei der Abwehr von Angriffen durch fehlerhafte Zugriffskontrolle und Sicherheitsfehlkonfigurationen.

Imperva WAF

Wir haben die Testversion von Imperva App Protection evaluiert. Die Lösung bietet mehrschichtige Datenverkehrs- und Sicherheitstelemetrie, einschließlich:

- Echtzeit- und historische Daten zu WAF-ausgelösten Ereignissen

- Verkehrsanalyse (nach Land, Kundentyp, Bandbreitenverlauf)

- Aufschlüsselung der Angriffsarten und Trends

- Zu den Maßnahmen der Sicherheitsrichtlinie gehören Ignorieren, Nur Warnen, Anfrage blockieren, Benutzer blockieren und IP-Adresse blockieren.

Einschränkungen:

- Es gibt eine Verzögerung bei der Anzeige von Angriffsdaten auf dem Dashboard.

Imperva schnitt unter den drei von uns getesteten Plattformen am besten bei der Abwehr von Angriffen auf veraltete oder anfällige Komponenten ab, mit einer Erfolgsquote von 93 %.

Barracuda Web Application Firewall

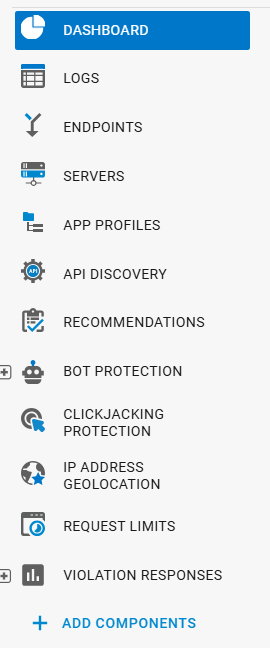

In unserem Benchmark wurde die Testversion von Barracuda Application Protection verwendet. Die WAF von Barracuda bietet ein übersichtliches und benutzerfreundliches Dashboard. Sie ermöglicht einen schnellen Zugriff auf Ereignisdaten – schneller als andere von uns getestete Tools.

Die Barracuda WAF bietet:

- Geringe Latenz bei der Bedrohungserkennung und -warnung ermöglicht nahezu Echtzeit-Transparenz über neue Sicherheitsereignisse.

- Detaillierte Bedrohungsanalyse, einschließlich der Kategorisierung erkannter Angriffe, ermöglicht eine verbesserte Bedrohungsbewertung und Reaktion auf Vorfälle.

- Die Benutzer können das Menü durch Hinzufügen oder Entfernen von Komponenten individuell anpassen und so schneller auf häufig genutzte Funktionen zugreifen.

- Mit Barracuda WAF können Benutzer detaillierte Beschränkungen für eingehende Webanfragen festlegen, einschließlich Beschränkungen für die Anzahl der Cookies und die maximale Länge der Header-Werte.

Die Plattform übertrifft die anderen drei Plattformen bei den Injection-Angriffen mit einer Abwehrrate von 91%.

Methodik unseres WAF-Lösungs-Benchmarks

Zum Vergleich dieser Tools verwendeten wir OWASP ZAP – ein Testtool, das Angriffe auf Websites simuliert. Wir erstellten eine Testseite und setzten sie gängigen Web-Bedrohungen aus. Diese Bedrohungen stammen aus den OWASP Top 10, einer Liste der schwerwiegendsten Sicherheitsrisiken für Webanwendungen. 2 Wir haben eine der häufigsten Angriffsarten ausgewählt: fehlerhafte Zugriffskontrolle, Einschleusung von Sicherheitslücken sowie anfällige und veraltete Komponenten. Dazu gehören:

A01:2021 – Defekte Zugangskontrolle

- Pfaddurchlauf

- .env-Informationsleck

- .htaccess-Informationsleck

- Verzeichnis durchsuchen

- Offenlegung des Quellcodes – Ordner /WEB-INF

- Cloud Metadata Potenziell exponiert

A03:2021 – Injektion

- SQL-Injection – MySQL

- SQL-Injection – Hypersonic SQL

- SQL-Injection – Oracle

- SQL-Injection – PostgreSQL

- SQL-Injection – SQLite

- SQL-Injection – MSSQL

- Remote OS Command Injection

- Serverseitige Code-Injektion

- XPath-Injektion

- CRLF-Injektion

- Serverseitig einbinden

- Cross-Site-Scripting:

- Cross-Site-Scripting

- Cross-Site-Scripting

A06:2021 – Anfällige und veraltete Komponenten

- Spring4Shell

- Log4Shell

Die Effektivität der WAF wurde anhand der Frage bewertet, ob die WAF-Lösungen die schädliche Nutzlast erfolgreich identifizierten und die Anfrage blockierten, typischerweise mit dem HTTP-Statuscode 403 (Verboten). Dies wurde über die Sicherheitsereignisprotokolle/das Dashboard des WAF-Anbieters verifiziert. Die Fähigkeit jedes Tools, diese Bedrohungen zu erkennen und zu blockieren, wurde anhand seiner Abwehrrate bewertet.

Mögliche Gründe für die Leistungsunterschiede im WAF-Test

Der Benchmark verdeutlicht die Unterschiede im Umgang der einzelnen WAFs mit verschiedenen Angriffsarten. Barracuda erzielte die höchste Abwehrrate (91 %), was auf den Fokus auf latenzarme Erkennung und detaillierte Bedrohungsanalyse zurückzuführen ist. Imperva schnitt bei anfälligen und veralteten Komponenten am besten ab (93 %), dank mehrschichtiger Verkehrsüberwachung und umfassender Angriffs-Telemetrie. Cloudflare , getestet in der kostenlosen Version, zeigte eine solide Gesamtabwehr (86–87 %), bietet aber im Vergleich zu den anderen beiden weniger Anpassungs- und Analysemöglichkeiten.

Diese Unterschiede ergeben sich aus den Designprioritäten, Dashboard-Funktionen und Inspektionsmethoden der jeweiligen Plattformen: Barracuda legt Wert auf schnelle, detaillierte Erkennung; Imperva legt Wert auf umfassende Überwachung und Analyse; Cloudflare legt Wert auf grundlegenden, kostenlosen Schutz mit weniger Konfigurationsmöglichkeiten.

Vergleich der 10 besten WAF-Lösungen

Tabelle 1. Merkmalsvergleich

Tabelle 2. Marktpräsenz und Preisvergleich

FortiWeb

FortiWeb ist eine Web Application Firewall, die kritische Webanwendungen und APIs vor gängigen und fortgeschrittenen Bedrohungen wie Bots, DDoS-Angriffen und Zero-Day-Exploits schützt. Sie nutzt maschinelles Lernen, um ungewöhnliches Verhalten zu erkennen, Fehlalarme zu reduzieren und den manuellen Aufwand zu minimieren. FortiWeb trägt außerdem zur API-Sicherheit bei, indem es APIs automatisch erkennt und maßgeschneiderte Schutzrichtlinien anwendet, ohne den legitimen Datenverkehr zu beeinträchtigen.

- Nutzt zwei KI-Ebenen, um das Verhalten jeder Anwendung zu erlernen.

- Bietet hardwarebasierte Beschleunigung für schnellere Verkehrskontrollen.

Microsoft Azure WAF

Die Azure Web Application Firewall bietet integrierten Schutz vor Angriffen sowohl am Anwendungs- als auch am Netzwerkrand. Sie verwendet regelmäßig aktualisierte Regelsätze, um Bedrohungen zu erkennen, Fehlalarme zu reduzieren und Compliance-Anforderungen zu erfüllen. Dank einfacher Bereitstellung, zentralisierter Verwaltung und detaillierter Sicherheitsprotokolle unterstützt sie Teams bei der Risikoüberwachung und der Gewährleistung eines sicheren Betriebs.

- Agentenloses Design – keine zusätzliche Software muss auf Ihren Servern installiert werden.

- Setzt Regeln mithilfe von Azure Policy in großem Umfang für alle Ressourcen durch.

- Daten werden an Azure Monitor und Microsoft Sentinel für integrierte Analysen weitergeleitet.

Imperva WAF

Die Imperva Web Application Firewall schützt vor Angriffen wie SQL-Injection und Cross-Site-Scripting und minimiert gleichzeitig Fehlalarme. Sie ist für Cloud-, On-Premises- und Hybridumgebungen geeignet und passt sich sowohl neuen als auch älteren Systemen an. Integriertes maschinelles Lernen und globale Bedrohungsupdates helfen Teams, reale Bedrohungen schneller zu erkennen und darauf zu reagieren.

- Imperva Cloud WAF schützt Webanwendungen und APIs in der Cloud mit automatischen Regeln und einfacher Einrichtung und reduziert so den manuellen Aufwand für Ihr Team.

- Imperva WAF Gateway sichert ältere, komplexe Anwendungen, die nicht in die Cloud migriert werden können, mithilfe intelligenter Bedrohungserkennung und flexibler Regeleinstellungen.

- Elastic WAF fügt sich in jede Systemkonfiguration ein und schützt moderne Anwendungen direkt in Ihrer Umgebung, wobei es reibungslos mit DevOps-Tools zusammenarbeitet.

Cloudflare WAF

Die Web Application Firewall (WAF) schützt Webanwendungen vor Bedrohungen, einschließlich Zero-Day-Angriffen, mithilfe globaler Bedrohungsdaten und maschinellem Lernen. Sie blockiert neu auftretende Bedrohungen automatisch in Echtzeit und zeichnet sich durch einfache Einrichtung und minimalen Verwaltungsaufwand aus. Die WAF verwendet sowohl verwaltete als auch benutzerdefinierte Regeln, um gängige Angriffe wie SQL-Injection, Malware-Uploads und Credential Stuffing abzuwehren.

- Lässt sich mit wenigen Klicks ohne zusätzliche Tools oder Services bereitstellen.

- Blocks Bedrohungen am Netzwerkrand, bevor sie Ihre Ursprungsserver erreichen.

AWS WAF

AWS WAF schützt Ihre Webanwendungen vor gängigen Online-Bedrohungen, indem es den Datenverkehr filtert, bevor er Ihr System erreicht. Es enthält vorkonfigurierte Regeln, um Angriffe wie SQL-Injection, Cross-Site-Scripting oder große Anfragemengen von einer einzelnen Quelle zu blockieren. Sie können außerdem benutzerdefinierte Regeln einrichten und verdächtige Aktivitäten mithilfe integrierter Tools wie IP-Reputationsprüfungen und Datenverkehrsanalyse überwachen.

- Automatische Bereitstellung von Regeln über AWS CloudFormation-Vorlagen.

- Errichtet eine Falle, um Bot-Angriffe abzufangen und abzuwehren.

Fastly Next-Gen WAF

Fastly Next-Gen WAF schützt Webanwendungen und APIs vor gängigen und komplexen Bedrohungen wie Bots, Kontoübernahmen und API-Missbrauch. Die Lösung funktioniert überall dort, wo Ihre Anwendungen laufen – am Netzwerkrand, in der Cloud oder On-Premise – und erfordert nur geringen Einrichtungs- und Konfigurationsaufwand. Dank übersichtlicher Berichte, schneller Benachrichtigungen und flexibler Bereitstellungsoptionen können Teams Angriffe schnell erkennen und stoppen.

- SmartParse analysiert den Anfragekontext ohne manuelle Anpassung.

- Der NLX-Reputationsfeed lernt von Tausenden verteilten Agenten.

- Unterstützt sofort einsatzbereite GraphQL- und gRPC-API- Inspektion.

Radware Cloud WAF

Radware Cloud WAF passt sich in Echtzeit an veränderte Bedrohungen an und bietet einfache, übersichtliche Einblicke in ungewöhnliche Aktivitäten. Es unterstützt eine Vielzahl von Umgebungen, darunter Hybrid- und Cloud-Umgebungen, und hält den Schutz auf dem neuesten Stand, ohne den Aufwand für interne Teams zu erhöhen.

- Kombiniert ein Block-First-Modell („negatives Modell“) mit KI-gesteuertem Verhaltensschutz.

- Die SecurePath-Architektur ermöglicht die Integration als API-basierter Dienst an beliebiger Stelle.

- Korreliert Ereignisse modulübergreifend, um eine einheitliche Angriffsgeschichte für Webanwendungen zu erstellen.

Barracuda Web Application Firewall

Die Barracuda Web Application Firewall schützt Websites, APIs und mobile Apps vor gängigen und komplexen Cyberbedrohungen. Sie ist mit Cloud-Diensten kompatibel, bietet Schutz vor Bots und lässt sich problemlos in dynamische DevOps-Umgebungen integrieren. Dank übersichtlicher Dashboards und integrierter Automatisierungstools vereinfacht sie zudem Sicherheitsaufgaben und ermöglicht Teams eine bessere Kontrolle über Anwendungsdatenverkehr und Zugriffsrechte.

- Die integrierte Anwendungsbereitstellung (Lastverteilung, Routing, Caching) beschleunigt Anwendungen.

- Bietet unbegrenzten DDoS-Schutz als optionale Zusatzoption.

F5 BIG-IP Advanced WAF

Als eine der führenden Web Application Firewall-Lösungen nutzt F5 BIG-IP Advanced WAF Verhaltensanalysen und maschinelles Lernen, um Bedrohungen, darunter Angriffe auf Anwendungsebene und automatisierte Bots, zu erkennen und darauf zu reagieren. Sie unterstützt moderne API-Protokolle und trägt durch flexible Bereitstellung und Integration in DevOps-Workflows zu einem effizienten Sicherheitsmanagement bei. Sensible Daten werden auf Anwendungsebene geschützt, und Konfigurationen lassen sich mithilfe deklarativer APIs automatisieren.

- Die Datenverschlüsselung im Browser schützt sensible Felder vor Schadsoftware.

- Verhaltensanalysen identifizieren und stoppen Layer-7-DoS-Angriffe.

- „Sicherheit als Code“ durch einfache, deklarative APIs.

HAProxy Enterprise WAF

HAProxy Enterprise WAF bietet laut Herstellerangaben zuverlässigen Schutz vor gängigen Anwendungsangriffen wie SQL-Injection und XSS. Es nutzt maschinelles Lernen und Bedrohungsanalysen, um Bedrohungen mit minimalen Auswirkungen auf die Performance zu erkennen. Das System ist auf einfache Verwaltung und geringe Latenz ausgelegt und unterstützt Unternehmen dabei, ihre Sicherheit ohne komplexe Konfigurationen zu gewährleisten.

- HAProxy Fusion-Steuerungsebene für Multi-Cluster-, Multi-Cloud-Orchestrierung

Merkmale von Web Application Firewalls

Ratenbegrenzung: Kontrolle übermäßiger Anfragen

Die Ratenbegrenzung ist eine Schlüsselfunktion vieler WAF-Lösungen und dient dazu, zu steuern, wie häufig ein Client – beispielsweise ein Benutzer, Bot oder eine Anwendung – Anfragen an einen Server senden kann. Sie schützt Webanwendungen vor einer Überlastung durch böswillige oder versehentliche Traffic-Spitzen.

Warum es wichtig ist

Die Begrenzung der Raten wird häufig verwendet, um Folgendes zu verhindern:

- DDoS-Angriffe , bei denen Angreifer Systeme mit Anfragen überfluten

- Brute-Force-Anmeldeversuche , bei denen endlose Kombinationen ausprobiert werden, um Zugriff zu erlangen

- API-Missbrauch , wenn Angreifer oder Bots Daten abgreifen oder Systeme überlasten.

Durch die Begrenzung der Anzahl von HTTP-Anfragen innerhalb eines bestimmten Zeitraums können WAF-Lösungen Datenverkehr mit ungewöhnlichem Verhalten verzögern oder blockieren. Dies erschwert es Angreifern, erfolgreich zu sein, ohne den legitimen Datenverkehr zu beeinträchtigen.

Arten der Ratenbegrenzung

- IP-basierte Ratenbegrenzung

Begrenzt die Anzahl der Anfragen von einer bestimmten IP-Adresse.

✅ Nützlich zum Schutz vor DDoS-Angriffen und zur Abwehr von Bots

❌ Weniger effektiv, wenn Angreifer die IP-Adressen wechseln - Headerbasierte Ratenbegrenzung

Steuert Anfragen anhand von HTTP-Headern wie User-Agent oder X-Forwarded-For.

✅ Hilfreich für den API-Schutz, insbesondere wenn verschiedene Apps dieselbe IP-Adresse verwenden.

❌ Kann durch gefälschte Header ausgetrickst werden

Beispiel in der Praxis:

Ein Online-Dienst nutzt eine Cloud-basierte Web Application Firewall (WAF), um die Anzahl der Anfragen pro IP-Adresse auf 20 pro Minute zu beschränken. Eine zweite Regel begrenzt den Datenverkehr pro User-Agent-Header auf 500 Anfragen pro Stunde. Dieser zweistufige Ansatz blockiert Web-Scraping-Bots und verhindert Leistungseinbußen, während er gleichzeitig normalen Nutzern ungehindertes Surfen ermöglicht.

Zero-Day-Schutz

Während die Ratenbegrenzung die Häufigkeit der Anfragen regelt, konzentriert sich der Schutz vor Zero-Day-Angriffen auf den Inhalt dieser Anfragen.

Zero-Day-Bedrohungen nutzen Schwachstellen in Webanwendungen aus, die noch nicht behoben oder gar entdeckt wurden. Diese sind besonders gefährlich, da herkömmliche Sicherheitstools das Angriffsmuster möglicherweise nicht erkennen.

Moderne WAF-Systeme nutzen eine adaptive Sicherheits-Engine, die Webanfragen in Echtzeit prüft. Diese Engines lernen aus sich entwickelnden Bedrohungen und können verdächtiges Verhalten blockieren, selbst wenn die jeweilige Bedrohung neu ist.

Wichtigste Funktionen des Zero-Day-Schutzes:

- Analysiert Nutzdaten auf Anomalien

- Nutzt maschinelles Lernen, um Angriffsmuster zu erkennen

- Blocks-Angriffsversuche wie Remote File Inclusion, SQL Injection und mehr, auch wenn sie zuvor noch nicht beobachtet wurden

- Reduziert Fehlalarme durch kontextbezogene Anpassung der Erkennung.

Kernfunktionen der WAF

Alle WAF-Lösungen in der Tabelle beinhalten diese drei Kernfunktionen einer WAF.

Blocking

Blocking ist eine der grundlegendsten, aber gleichzeitig leistungsstärksten WAF-Funktionen.

Es stoppt automatisch den Datenverkehr, der bekannten Angriffsmustern entspricht oder gegen festgelegte Regeln verstößt.

- Arten der Blockierung:

- IP-Sperrung – Sperrt bestimmte IPs oder IP-Bereiche.

- Geoblocking – beschränkt den Zugriff aus bestimmten Ländern.

- Header-Filterung – blockiert verdächtige Anfragen anhand von HTTP-Headern.

Blocking hilft dabei, bekannte Bedrohungen von Ihrer App fernzuhalten. Es reduziert das Risiko von Schäden oder Datenverlust .

Benutzerdefinierte Regeln

Benutzerdefinierte Regeln ermöglichen es Sicherheitsteams, eigene Bedingungen für die Zulassung oder Blockierung des Datenverkehrs festzulegen.

Sie können Regeln basierend auf IP-Adressen, URLs, Anfragemethoden oder sogar Schlüsselwörtern in der Anfrage erstellen.

- Warum das wichtig ist: Jede Anwendung ist anders. Benutzerdefinierte Regeln ermöglichen es Ihnen, den Schutz genau auf die Bedürfnisse Ihrer App abzustimmen.

- Beispiel: Sie können Anfragen blockieren, die versuchen, Dateien mit riskanten Erweiterungen wie .exe oder .php hochzuladen.

Benutzerdefinierte Regeln sind dann nützlich, wenn Sie mehr Kontrolle benötigen, als die Standard-WAF-Regeln bieten.

OWASP Top 10 Schutz

Die meisten WAFs bieten einen integrierten Schutz gegen die OWASP Top 10 – eine Liste der schwerwiegendsten Risiken für Webanwendungen.

Die aktuellste Version beinhaltet: 3

- Fehlerhafte Zugriffskontrolle: Benutzer können auf Dinge zugreifen, auf die sie nicht zugreifen sollten. Dies tritt in den meisten Apps auf.

- Kryptografische Fehler: Schwache oder fehlende Verschlüsselung. Führt zu Datenlecks.

- Injection: Nicht vertrauenswürdige Eingaben täuschen das System. Umfasst SQL und XSS.

- Unsicheres Design: Mängel in der App-Planung. Schwer später zu beheben.

- Sicherheitsfehlkonfiguration: Unsichere Einstellungen oder Standardwerte. Sehr häufig.

- Anfällige Komponenten: Verwendung veralteter Bibliotheken mit bekannten Sicherheitslücken.

- Authentifizierungsfehler: Probleme beim Anmelden oder bei Sitzungen. Nach wie vor ein großes Risiko.

- Integritätsfehler: Apps vertrauen Updates oder Codes, ohne sie zu überprüfen.

- Protokollierungsfehler: Es werden keine Warnungen oder Aufzeichnungen erstellt, wenn Angriffe stattfinden.

- SSRF (Server-Side Request Forgery): Die App sendet unsichere interne Anfragen. Dies kann schwerwiegende Folgen haben.

Durch die Abwehr dieser Bedrohungen tragen WAFs dazu bei, die häufigsten Sicherheitslücken in Webanwendungen zu schließen.

Wie WAF Sicherheitsprobleme löst

Web Application Firewalls (WAFs) bieten Sicherheit für Webanwendungen, indem sie schädlichen Datenverkehr in Echtzeit erkennen und blockieren. Sie funktionieren im Wesentlichen auf zwei Arten: 4

Signaturbasierte Erkennung

Diese Methode basiert auf bekannten Angriffsmustern oder „Signaturen“. Wenn eine Anfrage mit einem dieser Muster übereinstimmt, blockiert die WAF sie. Dies ist schnell und effektiv gegen bekannte Bedrohungen wie SQL-Injection oder Cross-Site-Scripting.

Verhaltensbasierte Erkennung

Dieser Ansatz nutzt maschinelles Lernen, um zu erkennen, wie „normaler“ Datenverkehr aussieht. Anschließend werden alle ungewöhnlichen Vorkommnisse markiert, selbst wenn es sich um eine neue oder unbekannte Angriffsart handelt. Zu den verwendeten Techniken gehören Klassifizierungsalgorithmen, neuronale Netze und Entscheidungsbäume.

Hybride Detektion

Viele moderne WAFs nutzen beide Methoden gemeinsam. Dies hilft, sowohl bekannte als auch neue (Zero-Day-)Angriffe zu erkennen. Hybridmodelle bieten:

- Geschwindigkeit dank signaturbasierter Erkennung.

- Flexibilität durch verhaltensbasierte Erkennung.

- Hohe Genauigkeit durch Reduzierung von falsch positiven und falsch negativen Ergebnissen.

FAQs

Eine Web Application Firewall (WAF) ist ein Sicherheitstool, das vor Webanwendungen eingesetzt wird. Sie überprüft den ein- und ausgehenden Webverkehr (HTTP), um schädliche Aktivitäten zu erkennen und zu blockieren. Eine WAF arbeitet unabhängig von der Webanwendung und kann als Software oder Hardware realisiert werden. Sie schützt Webanwendungen vor Angriffen, indem sie Sicherheitsregeln anwendet, insbesondere wenn die Anwendung über schwachen oder veralteten Code verfügt.

Seien Sie der Erste, der kommentiert

Ihre E-Mail-Adresse wird nicht veröffentlicht. Alle Felder sind erforderlich.