RMM-Softwarekomponenten sorgen dank Funktionen wie Patch-Management für die Sicherheit und Effizienz von Geschäftsgeräten.

Wir haben die drei führenden RMM-Plattformen (NinjaOne, ManageEngine und Acronis) getestet, indem wir sie auf sieben Servern in sechs AWS-Regionen eingesetzt haben. Wir haben analysiert, wie sie die Agentenbereitstellung und -überwachung von Grund auf handhaben.

RMM-Benchmark-Zusammenfassung

Agentenbereitstellung

- Sieger: NinjaOne : Installation in unter 2 Sekunden unter Windows und Linux mit kopierbaren URLs und vorautorisierten Tokens. Keine manuellen Schritte erforderlich.

- ManageEngine : Die Windows-Installation dauerte nur 20 Sekunden, inklusive CAPTCHA und Assistenten. Unter Linux dauerte die Ausführung 5 Sekunden, jedoch waren für sitzungsgebundene URLs manuelle SCP-Übertragungen erforderlich, was die Installationszeit um 5–10 Minuten pro Server verlängerte.

- Acronis : Linux-Bereitstellung fehlgeschlagen: 15-20 Minuten mit 1 GB großem Installationsprogramm, fehlende Abhängigkeiten, Single-Thread-CPU-Auslastung (100 % auf einem Kern) und kryptische Fehlermeldungen, die eine manuelle Fehlerbehebung erfordern.

Dashboard & Überwachung

- Testsieger: NinjaOne- Überwachung startete automatisch und zeigte Echtzeit-Metriken in einem Vollbild-Layout an. Zu den einzigartigen Funktionen gehörten offene Ports mit Prozessnamen und eindeutige betriebssystemspezifische Symbole zur sofortigen Identifizierung.

- ManageEngine bot zwar eine vergleichbare Metrik-Sichtbarkeit, teilte die Servicesteuerung jedoch zwischen dem System-Tab (schreibgeschützt) und dem Systemmanager (mit vollem Funktionsumfang) auf. Es bot einen eigenständigen Chat mit Dateianhängen, der auch ohne aktive Remote-Sitzungen funktionierte.

- Acronis erfordert die manuelle Anwendung eines Überwachungsplans, bevor Metriken angezeigt werden. Das rechte Bedienfeld ist komprimiert. Eine integrierte Softwarebibliothek, aussagekräftige Sicherheitswarnungen, GPS-Tracking und integrierte Datensicherung/Notfallwiederherstellung sind enthalten.

Kritische Lücken

- Installationsfeedback : Alle Plattformen schlugen hier fehl. NinjaOne und ManageEngine lieferten keine Abschlussbestätigung, sodass Überprüfungen im Dashboard erforderlich waren, um den Erfolg zu bestätigen.

- Linux-Bereitstellung : Acronis war im Produktivbetrieb unbrauchbar: Installationen dauerten 15-20 Minuten und erforderten die Behebung von Abhängigkeitsproblemen sowie die Verarbeitung auf einem einzigen Thread.

- Netzwerksicherheit : Nur NinjaOne zeigte offene Ports mit zugehörigen Prozessnamen an, ein Sicherheitsmerkmal, das bei beiden Konkurrenten fehlte.

Sehen Sie sich unsere Benchmark-Analyse von Fernüberwachungs- und -verwaltungslösungen an.

Preise

Wir haben die kostengünstigste Variante ausgewählt, die alle Kernfunktionen eines RMM-Systems bietet. ManageEngine Endpoint Central kostet jährlich 1.195 US-Dollar.

Mehr dazu: RMM-Preise .

Wenn Sie Lizenzgebühren vermeiden möchten: Open-Source-Fernüberwachung und -verwaltung.

Nutzerbewertungen und Unternehmensgröße

*Basierend auf der Gesamtzahl der Rezensionen und den durchschnittlichen Bewertungen (auf einer 5-Punkte-Skala) führender Software-Bewertungsplattformen.

Erfahren Sie, warum wir diese Kennzahlen für Anbieter ausgewählt haben.

Die 12 besten RMM-Softwarelösungen im Überblick

Die Vor- und Nachteile basieren auf B2B-Nutzerbewertungen von Plattformen wie Capterra, Gartner, G2 und TrustRadius. Hervorgehobene Punkte aus den Nutzerbewertungen werden unten nur dann aufgeführt, wenn mehrere Nutzer dasselbe Problem ansprechen.

1. NinjaOne RMM

NinjaOne ist eine cloudbasierte Plattform für Fernüberwachung und -verwaltung, die speziell für IT-Teams und Managed Service Provider (MSPs) entwickelt wurde. Die Plattform vereint Endpunktverwaltung, Sicherheitsüberwachung, Fernzugriff und automatisiertes Patch-Management in einer einheitlichen Benutzeroberfläche.

Unsere Benchmark-Tests ergaben, dass NinjaOne die schnellste Agentenbereitstellung im Vergleich zu Mitbewerbern bietet . Die Installation war auf Windows- und Linux-Systemen in weniger als 2 Sekunden abgeschlossen. Die Plattform beginnt automatisch mit der Überwachung unmittelbar nach der Agentenregistrierung, wodurch manuelle Konfigurationsschritte entfallen.

Vorteile

- Onboarding: Nutzer schätzen ein einfaches Onboarding und eine intuitive Navigation.

- Tools für die Fernverwaltung: Browserbasierter Terminalzugriff (mit 2FA), vollständiger Dateibrowser, Prozessmanager, Dienststeuerung und Windows-Registrierungseditor, alles zugänglich ohne RDP- oder SSH-Verbindungen.

- Einzigartiges Merkmal: Die Anzeige offener Ports zeigt jeden abhörenden Port mit den zugehörigen Prozessnamen an – ein Sicherheitsmerkmal, das bei den getesteten Mitbewerbern fehlte.

- Aktivitätsprotokollierung: Erfasst über 1.000 Ereignistypen mit detaillierter Filterung nach Benutzer, Datumsbereich und Aktionstyp.

Nachteile

- Installationshinweis: Windows- und Linux-Installationsprogramme geben keine Abschlussbenachrichtigung aus. Benutzer müssen das Dashboard manuell überprüfen, um die erfolgreiche Installation zu bestätigen.

Mit NinjaOne RMM können Sie Endpunkte remote überwachen, patchen und verwalten.

2. AirDroid Business

AirDroid Business ist eine MDM-Plattform (Management Development Management) mit Fokus auf die Verwaltung von Android-Geräten in Unternehmen. Die Plattform unterstützt Organisationen bei der Fernüberwachung und -steuerung ihrer Android-Geräteflotten, einschließlich unbeaufsichtigter Endgeräte wie Kioske, Digital Signage und Kassensysteme.

Im Gegensatz zu allgemeinen RMM-Plattformen, die sich auf mehrere Betriebssysteme konzentrieren, fokussiert sich AirDroid Business ausschließlich auf Android und bietet eine tiefe Integration sowie Android-spezifische Funktionen, die breiteren Plattformen möglicherweise fehlen.

Vorteile

- Zuverlässigkeit des Fernzugriffs: Die Black-Screen-Datenschutzfunktion verbirgt Fernsitzungen vor den Blicken der Anwesenden.

- Kioskmodus: Administratoren können abgesicherte Konfigurationen erfolgreich für Geräteflotten bereitstellen. Die Multi-App-Kioskoption bietet Flexibilität für Geräte, die Zugriff auf mehrere Anwendungen benötigen, während gleichzeitig der allgemeine Systemzugriff eingeschränkt wird.

- Android-Tiefe: Die Plattform bietet Android-spezifische Funktionen, die in allgemeinen RMM-Tools fehlen. Fernzugriff auf Kameras, Geofencing und App-Steuerung funktionieren zuverlässig auf Android-Geräten verschiedener Hersteller.

Nachteile

- Keine iOS-Unterstützung: Organisationen, die sowohl Android- als auch iOS-Geräte verwalten, benötigen separate Plattformen. In Umgebungen mit gemischten Geräten sind entweder zwei RMM-Lösungen erforderlich oder eine eingeschränkte iOS-Unterstützung muss akzeptiert werden.

- MDM-Fokus: MSPs und Unternehmen, die sowohl Desktop- als auch Mobilgeräte verwalten, sollten sich eher für eine RMM-Lösung als für AirDroid entscheiden.

3. ManageEngine Endpoint Central MSP

ManageEngine ist eine Cybersicherheits- und IT-Automatisierungsplattform, die von der Zoho Corporation entwickelt wurde. Die Zoho Corporation ist ein Technologieunternehmen, das eine breite Palette cloudbasierter Anwendungen entwickelt.

Vorteile

- KI-gestützte Erkenntnisse : ManageEngine hat Zia Insights eingeführt, das automatisierte Berichte bietet, die die Dateninterpretation vereinfachen, indem sie wichtige Erkenntnisse aus Leistungsdiagrammen in klarer, einfacher Sprache zusammenfassen. 1

- Erweiterte Überwachungskapazität : Unterstützt jetzt die Überwachung von bis zu 2.500 Geräten pro Überwachungssonde, mit verbesserter CSV-Erkennung für automatische Geräteimporte. 2

- Benutzerdefinierte Dashboards : Benutzer können aus Daten aus erweiterten Berichten benutzerdefinierte Widgets erstellen und diese zu Dashboards hinzufügen, um personalisierte Überwachungsansichten zu erhalten. 3

Nachteile

- Benutzeroberfläche: Die Benutzeroberfläche ist verbesserungsbedürftig. Einige Benutzer empfanden sie als nicht intuitiv.

- Schulung: Es mangelt an erläuternden Informationen zu den Werkzeugen und der Software im Allgemeinen.

- Multi-OS: Es wurde beobachtet, dass einige Funktionen unter Linux und macOS schlechter funktionieren als unter Windows.

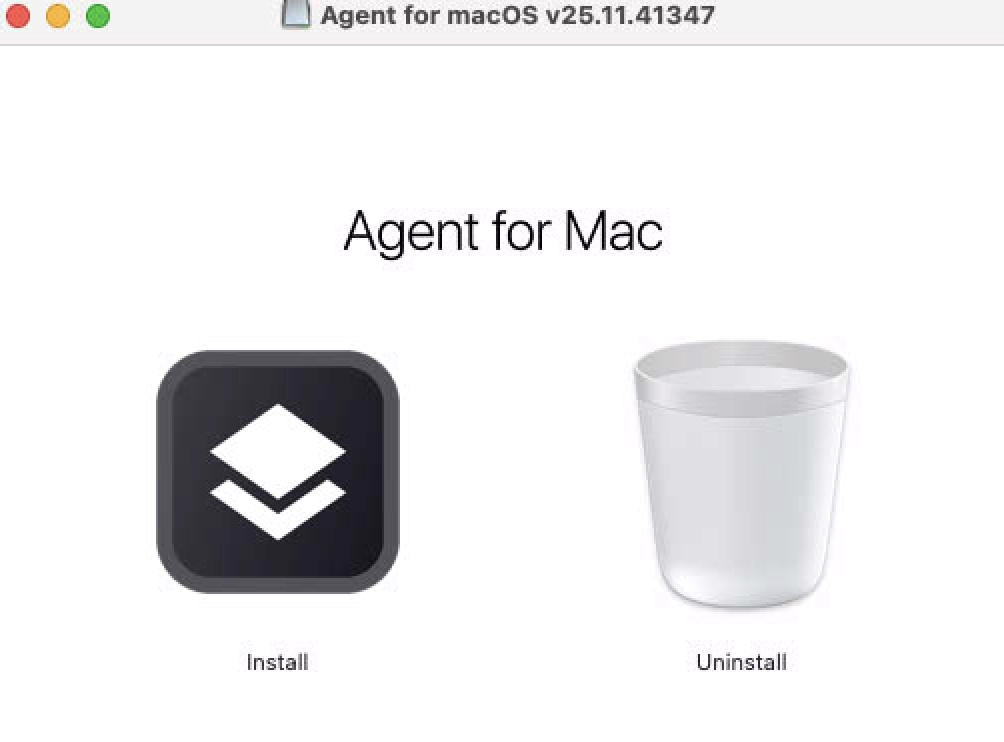

4. Acronis

Acronis Cyber Protect Cloud bietet neben den Kernfunktionen für Datensicherung und Notfallwiederherstellung auch RMM-Funktionen. Wir haben uns angemeldet und mit der Bereitstellung des Agenten begonnen.

Vorteile

- Workflow-Automatisierung : Einführung einer Workflow-Automatisierungsplattform, die eine serviceübergreifende Automatisierung in den Bereichen Backup, DR, RMM, Sicherheit und PSA ermöglicht, mit unterstützten Auslösern, die von der Geräteregistrierung bis zu EDR-Vorfallsaktualisierungen reichen. 4

- Erweiterte Patch-Verwaltung : Auf der Registerkarte „Patches“ wurden verfügbare Updates mit Schweregraden und Stabilitätsindikatoren angezeigt, was die Priorisierung der zu installierenden Patches erleichterte.

- GPS-Standortverfolgung : Die Funktion „Auf Karte anzeigen“ zeigt den physischen Standort und den Bewegungsverlauf des Geräts an und ist nützlich, um Laptops und Mobilgeräte von Mitarbeitern zu verfolgen.

Nachteile

- Manuelle Einrichtung der Überwachung erforderlich : Im Gegensatz zu Wettbewerbern, die die Überwachung automatisch starten, erfordert Acronis die manuelle Einrichtung eines Überwachungsplans, bevor Messwerte angezeigt werden. Das System zeigt erst Daten an, nachdem dieser Konfigurationsschritt abgeschlossen ist.

- Problem mit der Windows-Registrierung : Der Registrierungsablauf erfordert während der Agenteninstallation Anmeldeinformationen für das Administrator-Dashboard.

- Keine Geräteumbenennung : Acronis bietet in der Weboberfläche keine Option zur Geräteumbenennung. Wir mussten uns auf jedem Server anmelden und den Computernamen auf Betriebssystemebene ändern.

Aktuelle Entwicklungen

- Erweiterung der MSSP-Partnerschaft : Acronis hat Insightz Technology als ersten zertifizierten MSSP-Partner in Singapur bekannt gegeben und erweitert damit seine Managed Detection and Response (MDR)-Dienstleistungen in der gesamten Asien-Pazifik-Region. 5

- Kaseya VSA 10 Integration : Acronis Cyber Protect Cloud ist jetzt in Kaseya VSA 10 integriert und ermöglicht es Managed Service Providern (MSPs), Kundenmandanten bereitzustellen, Agenten einzusetzen und den Sicherheitsstatus direkt in Kaseya mit automatisierten Workflows zu überwachen. 6

- Verbesserte Sicherheitskontrollen : Die neue RMM-Operatorrolle bietet Zugriffsrechte nach dem Minimum-Privileg, beschränkt auf Fernverwaltungsaufgaben, und stärkt so die Kontrolle und unterstützt Compliance-Anforderungen. Zusätzlich verhindert der automatische Schutz vor Agentendeinstallation, dass Ransomware die Sicherheitssoftware deaktiviert. 7

5. Atera

Die Plattform von Atera integriert RMM, Professional Services Automation (PSA) und Fernzugriffstools in einer einzigen Cloud-basierten Lösung. Die Software unterstützt Anwender bei der Verwaltung von IT-Netzwerken, der Automatisierung von Prozessen und der Echtzeitüberwachung des Systemzustands.

Vorteile

- KI-gestützte Funktionen : Die Atera-Plattform umfasst IT Autopilot (einen autonomen, kontextsensitiven KI-Agenten für Endnutzer) und AI Copilot (einen Produktivitätsassistenten für IT-Techniker) und ist damit die weltweit erste autonome IT-Plattform. Atera erzielte 2025 ein Umsatzwachstum von 500 % bei seinen patentierten KI-Agenten und betreut über 13.000 Kunden in mehr als 120 Ländern. 8

Nachteile

- Die Linux-Bereitstellung ist eine Herausforderung.

- Die Agenteninstallation ist deutlich langsamer als bei NinjaOne.

Abbildung 1. Das obige Bild ordnet die Merkmale den durchschnittlichen Nutzerbewertungen zu.

6. Gehe zu Resolve

GoTo, ehemals LogMeIn, ist ein Unternehmen, das Lösungen für Remote Monitoring und Management (RMM) anbietet, insbesondere über seine Plattform GoTo Resolve. Das Unternehmen stellt IT-Management-Tools für kleine und mittlere Unternehmen bereit, mit denen IT-Fachkräfte und Managed Service Provider (MSPs) Remote-Endpunkte verwalten, überwachen und unterstützen können. GoTo Resolve umfasst Funktionen wie Fernzugriff, Patch-Management, Virenschutz und automatisierte Workflows – alles integriert in einer einzigen Plattform.

Vorteile

- Fernsteuerung und -überwachung: Viele Anwender schätzen die Fernüberwachungs- und -steuerungsfunktionen von GoTo Resolve.

- Ticketmanagement: Laut den meisten Rezensionen ist das Ticketsystem effizient bei der Bearbeitung von Problemen, die von den zahlreichen Kunden gemeldet werden. Unnötiger Informationsaustausch über die jeweiligen Probleme wird vermieden.

Nachteile

- Berichtswesen: Die Anpassungsmöglichkeiten des Berichtswesens sind unzureichend. Benutzer wünschen sich Tools, mit denen sich komplexere Berichte erstellen lassen.

- Hinweis: Es fehlen erläuternde Informationen zu den Funktionen.

7. Kaseya VSA

Kaseya bietet seit dem Jahr 2000 IT-Management-Lösungen an. Das Unternehmen stellt seinen Kunden IT-Sicherheitssoftware, Serviceautomatisierung , Ticketmanagement und Angebotsmanagement zur Verfügung (wie auf der Website erwähnt).

Vorteile

- Windows-Updates: Nutzer schätzen die Möglichkeit des Produkts, Windows-Anwendungen zu aktualisieren. Sie berichten, dass sie Windows-basierte Anwendungen problemlos aktualisieren können.

- Fernsteuerung: Viele Nutzer schätzen die Fernsteuerungsfunktion der Produkte.

Nachteile

- Produktaktualisierungen: Rezensenten äußern Bedenken hinsichtlich der Produktaktualisierungen. Diese scheinen mitunter problematisch zu sein.

- Nutzererfahrung: Mehrere Nutzer weisen darauf hin, dass das Produkt eine steile Lernkurve erfordert. Das Verständnis der Werkzeuge und der Benutzeroberfläche ist aufwändig.

Aktuelle Entwicklungen

- KI-gestützte digitale Belegschaft : Kaseya hat seine Plattform für digitale Arbeitskräfte vorgestellt, die digitale Spezialisten umfasst, die mithilfe von agentenbasierter Logik wie hochqualifizierte Techniker denken, analysieren und handeln. Die Plattform ist ab Frühjahr 2026 zunächst in begrenztem Umfang verfügbar.

- Änderungen des Preismodells : Mit Wirkung zum 20. Dezember 2025 hat Kaseya seine High-Watermark-Preispolitik für Datto RMM, SaaS Protection und Autotask beendet und ist für mehr Flexibilität auf ein Modell mit garantierter Mindestmenge und variablem Verbrauch umgestiegen. 9

8. Pulseway

Pulseway wurde 2011 gegründet und bietet eine Plattform zur Fernüberwachung und -steuerung von IT-Systemen. Zu den Funktionen gehören Echtzeitwarnungen, automatisierte Aufgaben, Patch-Management und Fernzugriff auf Desktop-Computer. Die Software ist bekannt für ihren Mobile-First-Ansatz, der die Verwaltung von IT-Umgebungen sowohl auf Mobilgeräten als auch auf Desktop-Computern ermöglicht.

Wir haben Pulseway getestet und seine RMM-Funktionen untersucht. Unsere Ergebnisse sind nachfolgend aufgeführt:

- Der Bereitstellungsprozess ist einfach.

- Sie können sich ganz einfach auf der Plattform umsehen.

- Der Fernzugriff funktioniert problemlos.

Zusammenfassend lässt sich sagen, dass Pulseway von Anfang an eine benutzerfreundliche RMM-Plattform ist.

Vorteile

- Mobile App: Die Nutzer schätzen die Verfügbarkeit der App und finden sie praktisch.

- Benutzeroberfläche: Rezensenten loben die einfache Bedienbarkeit. Wir empfanden das Navigieren auf der Plattform als unkompliziert und die Benutzeroberfläche als intuitiv.

Nachteile

- Preis: Die Gesamtkosten des Produkts sind höher als die der Konkurrenzprodukte.

- Fernverwaltung: Die Fernverwaltung von Clientgeräten kann unzuverlässig sein. Das System schaltet sich aus und wieder ein, was zu Verbindungsabbrüchen führt.

Abbildung 2. Der obige Screenshot zeigt die Benutzeroberfläche von Pulseway.

9. ConnectWise Automate

ConnectWise bietet IT-Teams Sicherheit, Automatisierung und personelle Unterstützung.

Vorteile

- Skripte: Rezensenten schätzen die Verfügbarkeit von sofort einsatzbereiten Skriptbibliotheken.

Nachteile

- Kundenservice: Einige Nutzer sind damit unzufrieden.

10. Datto RMM

Datto wurde 2017 in Texas, USA, gegründet. Das Unternehmen bietet Lösungen für Datensicherung, SaaS, Fernüberwachung und -verwaltung, Automatisierung professioneller Dienstleistungen, Angebotsmanagement-Software sowie Hardware wie Router und WLAN-Geräte an. Datto übernahm die Unternehmen Bitdam und Infocyte, die auf die Erkennung und Abwehr von Cyberbedrohungen spezialisiert sind.

Vorteile

- Kommende Cyber-Resilienz-Plattform : Kaseya hat seine Cyber-Resilienz-Plattform vorgestellt, die voraussichtlich im April 2026 erscheinen wird. Sie bietet eine einheitliche Sicht, flexible Preisgestaltung und gepoolten Speicher zur Unterstützung aller Backup-Anwendungsfälle sowie fortschrittliche Sicherheits- und KI-Funktionen.

- Identitätsschutz : Kaseya hat Datto Backup für Entra ID (Microsoft) eingeführt, eine speziell entwickelte Backup- und Wiederherstellungslösung, die Identitätsdaten schützt und eine schnelle Wiederherstellung nach versehentlichem Löschen, Fehlkonfigurationen oder Angriffen ermöglicht. Datto Backup ist sowohl als eigenständiges Produkt als auch in Kaseya 365 User enthalten. 10

- All-in-One-Plattform: Die Plattform bietet zahlreiche Tools, die leicht zugänglich sind und fehlerfrei funktionieren.

Nachteile

- Konfigurationsprozess : Die Rezensenten beschreiben den Konfigurationsprozess als komplex und fordern die Verfügbarkeit vordefinierter Konfigurationen.

- Patch-Management: Einige Benutzer äußern Frustration über das Patchen, da der Prozess angeblich unklar und schwer nachzuvollziehen ist.

Aktualisierungen nach der Übernahme

Preisflexibilität : Das High-Watermark-Preismodell wurde im Jahr 2025 abgeschafft und durch ein Modell mit garantierter Mindestmenge und variablem Verbrauch für die gesamte Datto-Produktlinie ersetzt. 11

11. Aktion 1

Action1 ist ein Softwareunternehmen für cloudbasierte Fernüberwachung und -verwaltung (RMM), das IT-Administratoren und Managed Service Providern (MSPs) Tools zur Verwaltung und Sicherung von Remote-Endpunkten bereitstellt. Das 2018 gegründete Unternehmen bietet eine Plattform, die es Nutzern ermöglicht, das Patch-Management zu automatisieren, Systeme zu überwachen und die Compliance in verteilten Netzwerken sicherzustellen.

Vorteile

- Benutzeroberfläche: Die benutzerfreundliche Oberfläche findet bei den meisten Rezensenten Anklang.

Nachteile

- Benutzererfahrung bei der Fernverwaltung: Die Benutzererfahrung entspricht nicht den Bedürfnissen der Benutzer, wenn die Fernüberwachung aktiv ist. Auf dem Client-Desktop werden während der Überwachung keine aussagekräftigen Benachrichtigungen angezeigt.

- Mobile Anwendung für iOS-Geräte: Die mobile Anwendung für iOS-Geräte ist nicht verfügbar.

12. N-able N-Sight

N-able, ursprünglich Teil von SolarWinds, ist seit 2021 ein eigenständiges Unternehmen. Das Unternehmen bietet eine Reihe von Tools, die Managed Service Provider (MSPs) bei der Verwaltung, Überwachung und Sicherung der IT-Umgebungen ihrer Kunden unterstützen. Zu diesen Tools gehören Patch-Management, Endpoint Detection and Response (EDR), Backup und Recovery sowie Automatisierungsfunktionen.

Wir haben N-able N-sight getestet und seine RMM-Funktionen untersucht. Unsere Ergebnisse sind nachfolgend aufgeführt:

- Aufgrund der Struktur der Webbrowser-Seite kann es für Benutzer gelegentlich schwierig sein, zu anderen Seiten zu navigieren.

- Im Fenster „Geräteverwaltung und -überwachung“ können Sie die Fernsteuerung aktivieren, Agenten herunterladen, chatten, E-Mails senden, Berichtseinstellungen auswählen und Dateien freigeben.

- Mithilfe der vordefinierten Skriptbibliothek können automatisierte Aufgaben ausgeführt werden, indem die Ausführung bestimmter Skripte ermöglicht wird.

- Sie können Ihren Kunden die Gebührenart gemäß den von Ihnen festgelegten Kriterien in Rechnung stellen.

Vorteile

- Schulung: Die Rezensenten schätzen die Verfügbarkeit von Schulungsinhalten.

- Einfache Bedienung: Viele Nutzer schätzen die einfache Bedienung des Produkts.

Nachteile

- Bereitstellung von Funktionen: Die Nutzer sind mit den Reaktionen des Produkts unzufrieden. Es wird behauptet, dass das Produkt bei der Bereitstellung verschiedener Tools unnötige Informationen anfordert.

- Navigation: Manche Nutzer empfinden die Navigation innerhalb des Produkts als umständlich. Wir stimmen zu, dass die Struktur der Website die Navigation zu anderen Seiten erschweren kann.

13. SuperOps

SuperOps ist ein Unternehmen, das cloudbasierte IT-Management-Software anbietet und sich insbesondere auf Lösungen für Remote Monitoring and Management (RMM) und Professional Services Automation (PSA) spezialisiert hat. SuperOps wurde gegründet, um die Bedürfnisse von Managed Service Providern (MSPs) zu erfüllen und bietet eine einheitliche Plattform, die IT-Servicemanagement- und Betriebstools in einer einzigen Benutzeroberfläche vereint.

Im Folgenden werden die wichtigsten Schlussfolgerungen aus unserer Benchmark-Studie von RMM-Tool-Produkten, einschließlich SuperOps, dargestellt:

Vorteile

- Benutzerfreundlichkeit: Dank der tabbasierten Navigation ist das Navigieren auf der Plattform einfach.

- PSA-Integration: Die integrierte PSA-Integration funktioniert nahtlos.

Hier die wichtigsten Erkenntnisse aus den Sichten anderer Rezensenten:

Nachteile

- Mobile App: Rezensenten bemängeln, dass die Aktualisierungsfrequenz der mobilen App verbessert werden müsse.

RMM-Agentenbereitstellung und Dashboard-Benchmark

1. Agentenbereitstellung

Vergleichstabelle für Agentenbereitstellungen

1. NinjaOne

NinjaOne startete mit einer „Erste Schritte“-Seite, die Einführungsvideos und Schritt-für-Schritt-Anleitungen zum Hinzufügen von Technikern, Benutzern und Geräten enthielt. Das Onboarding berücksichtigt die ersten alltäglichen Aufgaben, ohne neue Benutzer zu überfordern.

Wir klickten auf die Schaltfläche „+“ oben rechts und wählten „Neues Gerät hinzufügen“. Im Dropdown-Menü wurden alle verwaltbaren Gerätetypen angezeigt: Computer, Mobilgeräte, virtuelle Infrastrukturen, Cloud-Monitore und Netzwerkmanagementsysteme.

Windows-Agent-Installation

Wir wählten „Computer“ und anschließend Windows als Betriebssystem aus. Im rechten Bereich wurden Organisationsdetails abgefragt, beispielsweise die Organisation und der Standort, zu der das Gerät gehört. NinjaOne erstellte ein einzelnes Windows-Installationsprogramm für die Bereitstellung auf unseren Servern in Irland, Ohio und Seoul.

Die Plattform bot sowohl einen Download-Button als auch einen kopierbaren Link. Mit der Link-Option konnten wir die URL direkt in den Browser jedes Servers einfügen, anstatt die Dateien lokal herunterzuladen und zu übertragen – eine zeitsparende Maßnahme bei der Verwaltung von Remote-Servern.

Wir haben das Installationsprogramm auf unseren Server in Irland heruntergeladen und die .msi-Datei per Doppelklick ausgeführt. Das Installationsfenster schloss sich sofort. Es gab weder eine Fortschrittsanzeige noch eine Bestätigungsmeldung. Im NinjaOne-Dashboard war das Gerät bereits mit dem Status „Verbunden“ aufgeführt.

Die Installation dauerte vom Klick bis zur Registrierung im Dashboard weniger als 2 Sekunden.

Wir haben das Gerät aus Gründen der Übersichtlichkeit von seinem AWS-Hostnamen in „IRELAND“ umbenannt. Unser einziger Kritikpunkt: Es fehlt jegliches Installationsfeedback. Eine einfache Benachrichtigung wie „ Agent erfolgreich installiert“ würde die erfolgreiche Installation bestätigen, anstatt die Benutzer im Unklaren darüber zu lassen, ob etwas unbemerkt fehlgeschlagen ist.

Wir wiederholten den Vorgang auf Servern in Ohio und Seoul mit derselben Installationsdatei. Alle drei Windows-Instanzen wurden innerhalb weniger Sekunden nach der Ausführung im Dashboard angezeigt.

Wir hatten erneut erwartet, dass eine Abschlussbenachrichtigung den Erfolg bestätigen würde, aber die stille Installation lieferte keinerlei Rückmeldung.

Linux-Agent-Installation

Wir erstellten ein Linux-Installationsprogramm für die Bereitstellung auf unseren Servern in São Paulo, Nordkalifornien und Kanada. Für die Linux-Installation musste ein Distributionstyp ausgewählt werden. NinjaOne zeigte „Debian“ und „RPM“ als Optionen an.

Die Auswahlliste wäre übersichtlicher, wenn anstelle der Paketformate die geläufigen Distributionsnamen „Ubuntu/Debian“ oder „CentOS/RHEL“ verwendet würden. Benutzer, die mit den Unterschieden zwischen .deb- und .rpm-Paketen nicht vertraut sind, wüssten möglicherweise nicht, welches Format sie auswählen sollen.

Die Plattform stellte zwar einen Download-Link bereit, aber keine Installationsanleitung. Wir erwarteten eine Installationsanleitung oder zumindest einen Beispielbefehl zum Ausführen des Installationsprogramms. Windows-Nutzer können intuitiv auf eine .msi-Datei klicken, Linux-Nutzer hingegen müssen wissen, ob sie diese ausführen sollen.

Nach der Generierung des Linux-Installationsprogramms zeigte NinjaOne den Download-Link an, erwähnte aber nicht, dass dieses einzelne Installationsprogramm auf beliebig vielen Geräten mit demselben Betriebssystem funktioniert.

Wir wussten aus Erfahrung, dass ein Installationsprogramm auf mehreren Rechnern eingesetzt werden kann, daher verwendeten wir dieselbe Datei auf allen drei Linux-Servern. Administratoren, die mit der Agentenbereitstellung nicht vertraut sind, könnten jedoch annehmen, dass jedes Gerät ein eigenes Installationsprogramm benötigt.

Wir haben die Download-URL in das Terminal unseres Servers in São Paulo eingefügt und das .deb-Paket ausgeführt:

Der Agent war installiert, noch bevor wir die Eingabetaste loslassen konnten. Das Terminal zeigte „NinjaOne-Installation erfolgreich abgeschlossen“ an und kehrte zur Eingabeaufforderung zurück. Das Gerät erschien sofort im Dashboard, buchstäblich innerhalb weniger Sekunden nach Abschluss der Installation.

Wir haben die Server in Nordkalifornien und Kanada mit demselben Installationsprogramm bereitgestellt. Alle drei Linux-Instanzen wurden nach Abschluss der Installation sofort im Dashboard angezeigt.

macOS-Agent-Installation

Bei der Mac-Installation wurden wir gefragt, ob wir das DMG- oder das PKG-Format verwenden möchten. Wir haben DMG für die standardmäßige macOS-Installation ausgewählt.

Wir haben uns per VNC mit unserer Mac-Instanz in Mumbai verbunden und die heruntergeladene DMG-Datei geöffnet. Der Installationsassistent führte die Standard-macOS-Schritte durch und zeigte eine Abschlussmeldung an, im Gegensatz zu den stillen Windows- und Linux-Installationsprogrammen, die keinerlei Rückmeldung gaben.

Das Gerät wurde nicht im Dashboard angezeigt. Wir warteten 5 Minuten, ohne dass sich etwas änderte. Wir starteten den Computer neu, aber es war immer noch nicht in der Geräteliste.

Wir haben das Installationsprogramm erneut ausgeführt. Diesmal wurde die Meldung „Vorherige Installation erkannt“ angezeigt, wir konnten aber fortfahren. Nach der zweiten Installation erschien das Gerät schließlich im Dashboard mit dem Status „Nicht verbunden“. Wenige Sekunden später wechselte der Status zu „Verbunden“.

Die Installation unter macOS erforderte eine Fehlerbehebung, die bei Windows und Linux nicht nötig war. Der Agent wurde beim ersten Mal erfolgreich installiert (bestätigt durch die Meldung „Vorherige Installation erkannt“ beim zweiten Versuch), konnte sich aber nicht im Dashboard registrieren.

NinjaOne benötigt eine bessere Transparenz des Agentenregistrierungsstatus und aussagekräftigere Fehlermeldungen, wenn die Erstregistrierung fehlschlägt.

2. ManageEngine

Wir haben uns bei ManageEngine Endpoint Central angemeldet und eine Bestätigungs-E-Mail von Zoho erhalten. ManageEngine ist ein Produkt von Zoho.

Im Rahmen der Testkonfiguration wurden wir gefragt, ob wir eine lokale oder eine Cloud-Bereitstellung wünschen. NinjaOne und Acronis boten ausschließlich Cloud-Lösungen an, daher war diese Flexibilität bei der Bereitstellung unerwartet. Wir entschieden uns für die Cloud, um sie an unsere anderen Tests anzupassen.

Nach der Registrierung wurden wir von ManageEngine direkt zur Geräteanmeldung weitergeleitet: keine Einführungstour oder Einrichtungsanleitung, nur die Aufforderung, Geräte hinzuzufügen.

Windows-Agent-Installation

Wir klickten auf den Download-Link und erwarteten einen direkten Dateidownload. Stattdessen öffnete ManageEngine eine separate Seite mit dem Download-Button für das Installationsprogramm und Optionen zur Auswahl des Betriebssystems.

Durch Klicken auf „Herunterladen“ wurde das Installationsprogramm geöffnet. Bevor die Installation beginnen konnte, erschien eine CAPTCHA-Überprüfungsaufforderung:

Wir folgten den Anweisungen des Installationsassistenten. Die Installation war in 15–20 Sekunden abgeschlossen. Im Gegensatz zur automatischen Windows-Installation von NinjaOne musste man bei ManageEngine mehrere Bildschirme lang auf „Weiter“ klicken.

Das Installationsprogramm hat keine Abschlussmeldung angezeigt. Es erschien keine Meldung wie „Agent erfolgreich installiert“. Wir haben das Dashboard manuell aufgerufen, um die Geräteregistrierung zu überprüfen.

Das Dashboard zeigte an, dass unser Server in Irland erfolgreich installiert wurde. Wir wiederholten den Vorgang für die Server in Ohio und Seoul mit derselben Installationsdatei.

Alle drei Windows-Instanzen wurden innerhalb einer Minute nach Abschluss der Installation registriert.

Linux-Agent-Installation

Die Linux-Installation bereitete sofort Probleme. Die Downloadseite bot lediglich einen Download-Button für den Browser, keine direkte URL zum Kopieren. Wir mussten den Agenten zunächst lokal herunterladen und dann herausfinden, wie wir ihn auf unsere Linux-Server übertragen konnten.

Wir haben versucht, die URL des Download-Buttons zu kopieren und in das Linux-Terminal einzufügen. Die URL lieferte einen 400-Fehler. Der Download-Link war sitzungsspezifisch und funktionierte nicht, wenn von einem anderen Rechner oder einer anderen IP-Adresse aus darauf zugegriffen wurde.

Wir haben die .zip-Datei schließlich lokal heruntergeladen, sie per SCP auf unsere Server hochgeladen und mit der Installation begonnen. Dies dauerte pro Server 5–10 Minuten länger als NinjaOnes Methode, die URL per Copy-Paste einzufügen.

Die Downloadseite enthielt keinerlei Installationshinweise: keine Befehlsbeispiele, keinen Link zur Dokumentation. Wir entpackten die .zip-Datei und fanden darin eine README-Datei mit den Installationsschritten.

Wir haben die .bin-Datei ausgeführt und die Downloadzeiten in verschiedenen Regionen gemessen:

- Kanada: 4,88 MB/s

- São Paulo: 1,16 MB/s

- Kalifornien: 3,25 MB/s

Der Agent wurde nach der Ausführung innerhalb von Sekunden extrahiert und installiert:

macOS-Agent-Installation

Bei der Mac-Installation wurde ein Standard-.pkg-Installationsprogramm heruntergeladen. Wir haben es auf unserem Mac-System in Mumbai geöffnet.

Der Installer führte Sie durch die typischen macOS-Installationsschritte. Die Installation war innerhalb weniger Sekunden mit einer eindeutigen Abschlussmeldung abgeschlossen.

Das Gerät erschien sofort im Dashboard:

Die macOS-Installation verlief reibungslos, ohne die Registrierungsprobleme, die wir mit NinjaOne hatten.

3. Acronis

Acronis bietet RMM-Funktionen über sein Produkt Cyber Protect Cloud an. Wir haben uns angemeldet und mit dem Hinzufügen von Geräten begonnen.

Das Bedienfeld „Geräte hinzufügen“ zeigte eine andere Anordnung der Gerätetypen als die Konkurrenz. Windows und Linux wurden unter „Server“ angezeigt, während Mac zusammen mit Windows unter „Workstations“ zu finden war. Diese Kategorisierung wirkte willkürlich; wir stellten unsere Software schließlich auf Servern mit allen drei Betriebssystemen bereit.

Windows-Agent-Installation

Wir wählten Server und Windows aus, woraufhin die Plattform sofort einen Download startete, ohne eine URL zum Kopieren anzubieten. Wir mussten die Agenten auf den Remote-Servern installieren, nicht auf dem lokalen Administratorrechner. Dieser Bedienungsfehler zwang uns, den Link „Hier klicken, falls der Download noch nicht gestartet wurde“ zu suchen, um die eigentliche Download-URL zu finden.

Wir haben das Installationsprogramm heruntergeladen und gestartet. Der Begrüßungsbildschirm erschien.

Ein Klick auf „Installieren“ zeigte, dass das Installationsprogramm während der Installation zusätzliche Dateien von Acronis-Servern herunterlädt:

Nachdem der Download abgeschlossen und die Installation beendet war, klickten wir auf „Workload registrieren“. Das Installationsprogramm öffnete unseren Standard-Webbrowser und forderte Administrator-Anmeldedaten an.

Dieser Registrierungsworkflow führt bei größeren Installationen zu Problemen. Beispielsweise kann ein IT-Administrator, der Agenten auf 200 Mitarbeiterarbeitsplätzen installiert, nicht jedem Endbenutzer Zugriff auf das Dashboard gewähren. DevOps-Teams, die Serverflotten verwalten, benötigen keine Dashboard-Zugangsdaten. NinjaOne und ManageEngine haben dieses Problem durch vorautorisierte Installationstoken umgangen.

Nach dem Einloggen zeigte Acronis einen Registrierungsassistenten an, der zur Auswahl eines Schutzplans aufforderte:

Wir klickten auf „Ändern“, um die verfügbaren Optionen anzuzeigen. Die Plattform bot die Schutzpläne „Essential“, „Complete“, „Backup“ und „Extended“ an. Wir behielten die Standardeinstellung „Complete Protection“ bei.

Acronis verwendet ein generisches Installationsprogramm für alle Geräte. Im Gegensatz zu NinjaOne, das gerätespezifische Tokens verwendet, erfordert Acronis nach der Installation eine manuelle Webregistrierung. Dies erklärt den browserbasierten Workflow; das Installationsprogramm kann Geräte nicht vorab autorisieren.

Nach Abschluss der Online-Registrierung bestätigte der Agent die erfolgreiche Installation:

Das Gerät wurde im Dashboard angezeigt. Acronis bot jedoch keine Möglichkeit, Geräte über die Weboberfläche umzubenennen. NinjaOne ermöglichte dies sofort. Wir mussten uns auf jedem Windows-Server anmelden und den Computernamen auf Betriebssystemebene ändern, was einen unnötigen zusätzlichen Schritt darstellte.

Wir wiederholten den Vorgang für die Server in Ohio und Seoul. Alle drei Windows-Instanzen wurden erfolgreich registriert.

Linux-Agent-Installation

Die Auswahl des Linux-Agenten löste erneut einen automatischen Download aus, anstatt eine URL bereitzustellen. Administratoren von Linux-Servern nutzen die Kommandozeile (CLI) anstelle der grafischen Benutzeroberfläche (GUI) zum Aufrufen von Webseiten. Wir benötigten daher einen direkten Download-Link zum Einfügen in unsere Terminals.

Wir haben schließlich die Download-URL extrahiert, konnten aber auf der Download-Seite keinerlei Installationsanweisungen finden.

Die Größe des Linux-Installationsprogramms hat uns überrascht: ca. 1 GB. Ein Betriebssystem kann auf 1 GB installiert werden. Aufgrund der Dateigröße haben wir die Downloadgeschwindigkeiten in verschiedenen Regionen gemessen:

- Kalifornien: 19,4 MB/s

- São Paulo: 12,3 MB/s

- Kanada: 22,1 MB/s

Acronis stellte keine Installationsanleitung zur Verfügung. Wir haben die Server-Hostnamen vor der Installation geändert, da Acronis das Umbenennen über das Dashboard verhindert.

Wir haben die Installationsdatei ausführbar gemacht und ausgeführt. Das Installationsprogramm zeigte Optionen für die APT-Paketverwaltung an. Wir wählten „Weiter“, um mit der APT-Integration fortzufahren. Die Installation schlug sofort mit folgender Fehlermeldung fehl:

Wir haben es erneut versucht und diesmal „Überspringen“ ausgewählt, um die APT-Integration zu umgehen.

Das Installationsprogramm hat denselben Fehler ausgegeben:

Wir vermuteten fehlende Build-Abhängigkeiten. Normalerweise müssen Systemadministratoren keine Installationsfehler diagnostizieren, aber wir haben GCC, Make und die kompletten Entwicklungswerkzeugketten installiert.

Nach der Installation der Entwicklungswerkzeuge haben wir das Installationsprogramm erneut ausgeführt und „Weiter“ ausgewählt. Diesmal wurde der anfängliche Fehler behoben.

Die Installation begann, kam aber nur schleppend voran. Der Installateur brauchte über 5 Minuten, um bzip2 zu installieren, ein Komprimierungsprogramm, dessen Installation normalerweise nur Sekunden dauert.

Wir haben die Installationsprogramme auf unseren beiden anderen Linux-Servern (Kalifornien und Kanada) gestartet. Beide blieben mehrere Minuten lang bei „Initialisierung“ hängen:

Wir haben die Systemressourcen auf dem kanadischen Server überprüft. Das Installationsprogramm beanspruchte 100 % eines einzelnen CPU-Kerns, während die anderen drei Kerne völlig ungenutzt blieben.

Dem Installationsprogramm fehlte jegliche Optimierung für parallele Verarbeitung. Ein 1 GB großes Installationsprogramm, das auf einem 4-Kern-Server nur mit einem einzigen Thread läuft, zeugt von schlechter Programmierung.

Nach über 10 Minuten blieben beide Installationsprogramme bei bzip2 hängen. Wir haben bzip2 manuell installiert, um das Problem zu umgehen:

Der Paketmanager meldete, dass bzip2 bereits installiert sei. Der Acronis-Installer konnte die bestehende Installation jedoch weder erkennen noch verwenden.

Wir starteten beide Installationsprogramme neu. Schließlich installierten sie nach bzip2 weitere Komponenten. Wir klickten auf „Computer registrieren“ und erwarteten den gewohnten Workflow im Webbrowser für Windows.

Stattdessen trat ein Fehler auf:

Dies war die schlimmste Installationserfahrung, die wir je mit RMM-Software gemacht haben. Ein 1 GB großes Installationsprogramm, das Folgendes beinhaltete:

- Beim ersten Versuch mit kryptischen Fehlermeldungen fehlgeschlagen.

- Erforderliche manuelle Installation der Build-Tools

- Die Wartezeit pro Server betrug über 15 Minuten.

- Ich hatte Probleme bei der Installation eines Standard-Komprimierungsprogramms.

- Es konnten keine bereits installierten Systempakete erkannt werden.

- Es wurde ausschließlich Single-Thread-Verarbeitung verwendet.

- Beim letzten Registrierungsschritt gescheitert.

Wir klickten auf „Registrierungsinformationen anzeigen“ in der Hoffnung, Anweisungen zur manuellen Registrierung zu erhalten:

Acronis stellte eine URL und einen Registrierungscode zur Verfügung. Wir riefen die URL in unserem Browser auf, fügten den Code ein und überprüften ihn.

Wir haben den Komplettschutz ausgewählt und die Registrierung über die Weboberfläche abgeschlossen. Der serverseitige Agent bestätigte die erfolgreiche Registrierung.

Wir wiederholten diesen gesamten Vorgang für alle drei Linux-Server in São Paulo, Kalifornien und Kanada. Jeder Server erforderte nach der Behebung von Installationsfehlern eine manuelle Webregistrierung.

Das Dashboard zeigte alle sechs Geräte (drei Windows, drei Linux), bot aber keine visuelle Unterscheidung zwischen Windows- und Linux-Geräten. NinjaOne zeigte für jedes Gerät eindeutige Betriebssystemsymbole an. Acronis verwendete identische Symbole, sodass Benutzer die Gerätedetails überprüfen mussten, um das Betriebssystem zu identifizieren.

macOS-Agent-Installation

Wir haben das Mac-Installationsprogramm heruntergeladen und geöffnet.

Wir klickten auf „Installieren“ und beobachteten den Fortschritt:

Das Installationsprogramm lud während der Installation 588 MB zusätzliche Dateien herunter. Die Downloadgeschwindigkeit aus Mumbai war extrem langsam, vermutlich aufgrund der geringen CDN-Verfügbarkeit in der Region. Der Download dauerte 45 Minuten.

Nach Abschluss der Installation forderte der Agent die Registrierung der Arbeitslast an. Wir haben die Webregistrierung mit dem Komplettschutzplan abgeschlossen.

macOS forderte umfangreiche Systemberechtigungen für den Agenten an. Wir erteilten Vollzugriff auf die Festplatte, Bedienungshilfen und weitere angeforderte Berechtigungen:

Nachdem die Berechtigungen erteilt wurden, forderte Acronis uns auf, uns direkt vom Mac aus im Acronis-Konto anzumelden. Dieses Verhalten unterschied sich von dem der Windows- und Linux-Agenten. Der Mac-Agent fungiert eher als eigenständige Portal-Anwendung denn als Hintergrundüberwachungsagent. Er fügte ein Symbol im Dock und in der Menüleiste hinzu.

Wir haben die Anmeldung abgelehnt. Der Agent sollte wie die Windows- und Linux-Versionen funktionieren, ohne dass eine lokale Benutzerauthentifizierung erforderlich ist.

Das Gerät wurde im Dashboard angezeigt. macOS zeigte ein eindeutiges Apple-Symbol, wodurch das Betriebssystem sofort erkennbar war. Bei Windows- und Linux-Geräten fehlte jedoch weiterhin die eindeutige Betriebssystemidentifizierung. In der Spalte „Backup“ wurde für macOS der Status „OK“ angezeigt, obwohl wir noch keine Backups konfiguriert hatten. Daher ist unklar, warum dieser Status angezeigt wurde.

2. Dashboard- und Überwachungsfunktionen

Vergleich der Dashboard-Funktionen

Vergleich von Überwachungs- und Managementtools

1. NinjaOne

Durch Anklicken eines beliebigen Geräts in der Hauptliste wurde eine detaillierte Geräteansicht mit mehreren Registerkarten am oberen Rand geöffnet: Übersicht, Details, Software, Tools, Aktivitäten, Benutzerdefiniert, Schwachstellen und Einstellungen.

Auf der Registerkarte „Übersicht“ wurden sofort alle wichtigen Informationen angezeigt:

Echtzeit-Metriken: Vier Diagramme zeigten die aktuelle Ressourcennutzung:

- CPU-Auslastung (Verlauf der letzten 10 Minuten)

- Speichernutzung (aktuelle Nutzung vs. Gesamtnutzung)

- Speicherplatz (Nutzung pro Volume)

- Netzwerkaktivität (letzte Stunde)

Geräteinformationsfeld: In der rechten Spalte werden Systemdetails aufgelistet.

Systemstatus: In einem separaten Bereich wurden alle Systemprobleme angezeigt. Unsere neuen Server wiesen keine Probleme auf, aber in diesem Bereich wurden Treiberwarnungen, Hinweise auf zu wenig Speicherplatz oder Dienstausfälle angezeigt.

Protokoll der letzten Aktivitäten: Im unteren Bereich wurden zeitgestempelte Serverereignisse angezeigt:

- Benutzeran- und -abmeldungen

- Softwareinstallationen

- Betriebssystem-Updates

- Änderungen am Benutzerkonto

- Systemneustarts

Jeder Aktivitätseintrag enthielt die spezifische Aktion, den Zeitstempel und den betroffenen Benutzer oder die betroffene Komponente.

Schnellaktionen : Die Seite bot direkten Zugriff auf alltägliche Aufgaben, ohne dass man die Seite verlassen musste.

Die Funktion „Verwandte Elemente“ ermöglicht es uns, Geräte mit anderen Entitäten zu verknüpfen: Anhängen, Endbenutzern, anderen Geräten, Organisationen, Standorten, Apps und Diensten, Dokumenten, Artikeln und Checklisten. Diese Gruppierung hilft, komplexe Infrastrukturen zu organisieren, in denen mehrere Komponenten zusammenarbeiten.

Terminalzugang

Wir klickten auf die Terminal-Schaltfläche, um den Zugriff auf die Kommandozeile zu testen. NinjaOne forderte sofort eine Zwei-Faktor-Authentifizierung (2FA) an, um die Sicherheit für den privilegierten Zugriff zu gewährleisten.

Nach der Zwei-Faktor-Authentifizierung öffnete sich im Browser ein Terminalfenster mit verschiedenen Funktionen:

- Virtuelle Tastatur (nützlich für Sonderzeichen)

- Download-/Kopier-Ausgabe-Schaltflächen

- Benutzerauswahl-Dropdown

Unter Linux konnten wir zwischen Root- und Standardbenutzerzugriff wählen. Unter Windows bot NinjaOne detailliertere Optionen:

- CMD (32-Bit oder 64-Bit)

- PowerShell (32-Bit oder 64-Bit)

- Systembenutzer oder aktuell angemeldeter Benutzer

Diese Flexibilität der Terminals hat unsere Erwartungen übertroffen. Die meisten RMM-Plattformen bieten nur einen einzigen Terminaltyp pro Betriebssystem an.

Registerkarte „Details“

Auf der Registerkarte „Details“ wurden umfassende Systemspezifikationen angezeigt, die in ausklappbare Abschnitte unterteilt waren.

Oben erschienen Optionen zur Auswahl des Zeitrahmens:

- Letzte Stunde

- 24 Stunden

- 7 Tage

- 30 Tage

- 90 Tage

Es gab keine Option für einen benutzerdefinierten Datumsbereich – eine kleine Einschränkung bei der Untersuchung von Problemen, die zu bestimmten bekannten Zeitpunkten auftraten.

Die Abschnitte auf der Registerkarte „Details“ umfassten:

CPU-Informationen:

- Prozessormodell und Spezifikationen

- Kernanzahl und Geschwindigkeit

- Aktuelle Temperatur

- Nutzungsdiagramme über den ausgewählten Zeitraum

Erinnerung:

- Gesamter und verfügbarer RAM

- Nutzungsmuster im Laufe der Zeit

- Speichertyp und Geschwindigkeit

Scheibe:

- Alle Volumina mit Kapazität und freiem Platz

- I/O-Metriken und Durchsatzdiagramme

- SMART-Gesundheitsstatus

Netzwerk:

- Alle Adapter mit IP-Adressen und MAC-Adressen

- Diagramme zur Bandbreitennutzung

- Aktive Verbindungen

BIOS/UEFI:

- Firmware-Version und Datum

Offene Ports: In einem separaten Abschnitt wurden alle offenen Ports mit den zugehörigen Prozessnamen aufgelistet. Wir sahen Port 22 (SSH), Port 3389 (RDP auf Windows-Servern) und AWS-Verwaltungsdienste. Diese Übersichtlichkeit hilft, unerwartete Dienste oder Sicherheitslücken zu erkennen. Wir haben diese Funktion bei anderen RMM-Plattformen noch nicht gesehen.

Registerkarte „Software“

Unter dem Reiter „Software“ wurden alle installierten Anwendungen und Dienste aufgelistet, inklusive vollständiger Suchfunktion.

Sortierbare Spalten enthalten:

- Anwendungsname

- Version

- Herausgeber

- Installationsdatum

- Größe

Die Sortierung nach Installationsdatum erleichtert das Aufspüren kürzlich hinzugefügter Software bei Sicherheitsaudits. Wir konnten schnell feststellen, wann der NinjaOne-Agent selbst installiert wurde und welche nachfolgenden Änderungen vorgenommen wurden.

Registerkarte „Tools“

Die Registerkarte „Tools“ enthielt vier leistungsstarke Fernverwaltungsfunktionen, die die lokale Systemadministration nachbildeten.

- Aufgabenmanager

Die Task-Manager-Ansicht zeigte alle laufenden Prozesse mit ihrem Ressourcenverbrauch in Echtzeit an. Wir konnten:

- Suche nach spezifischen Prozessen

- Sortieren nach CPU-, Speicher- oder Festplattennutzung

- Wählen Sie einen beliebigen Prozess aus und beenden Sie ihn.

- Priorität des Änderungsprozesses

Dies replizierte die Funktionalität des Windows Task-Managers und des Linux-Befehls top über die Weboberfläche. Wir testeten das Beenden eines nicht kritischen Prozesses, der sofort gestoppt wurde.

2. Dateibrowser

Der Dateibrowser ermöglichte den vollständigen Zugriff auf das Dateisystem. Wir navigierten zum Stammverzeichnis (/) und sahen alle 24 Systemverzeichnisse: bin, boot, dev, etc., home, lib und weitere.

Verfügbare Operationen:

- Navigieren Sie zu einem beliebigen Verzeichnis

- Dateien herunterladen

- Dateien hochladen

- Dateien und Ordner umbenennen

- Elemente löschen

- Neue Ordner erstellen

Wir haben das Hochladen einer Datei getestet; sie erschien sofort im Zielverzeichnis. Dadurch entfällt die Notwendigkeit separater SFTP/RDP-Verbindungen beim Abrufen von Protokolldateien oder beim Hochladen von Konfigurationen.

3. Serviceleiter

Der Service Manager listete alle 176 Systemdienste auf, einschließlich ihres aktuellen Status und ihrer Startkonfiguration. Für jeden Dienst:

- Aktuellen Status anzeigen (Läuft, Angehalten)

- Dienste starten oder stoppen

- Dienste neu starten

- Starttyp ändern (Automatisch, Manuell, Deaktiviert)

Wir haben das Anhalten und Neustarten eines nicht kritischen Dienstes getestet. Änderungen werden innerhalb von Sekunden übernommen, und Statusaktualisierungen spiegeln den neuen Zustand wider.

4. Remote-Registry (nur Windows)

Windows-Geräte zeigten ein viertes Tool: die Remote-Registry. Diese ermöglichte den vollständigen Zugriff auf die Registry über den Browser. Wir konnten in den Registry-Strukturen navigieren, Schlüssel hinzufügen, Werte ändern und Einträge löschen. Die Registry-Bearbeitung über eine Weboberfläche mag riskant erscheinen, aber der Funktionsumfang entspricht exakt dem der lokalen Registry (regedit).

Registerkarte „Aktivitäten“

Der Reiter „Aktivitäten“ bot eine umfassende Protokollierung aller Geräteereignisse. Folgende Filteroptionen standen zur Verfügung:

- Benutzerdefinierte Datumsbereiche

- Bestimmte Benutzer (nur die Aktionen eines Benutzers anzeigen)

- Aktionstypen

Der Filter für Aktionstypen enthüllte Tausende vordefinierter Kategorien:

Verfügbare Aktionstypen:

- Datenträger entfernt

- Hinzugefügter/Entfernter Speicher

- Netzwerkadapter hinzugefügt/Konfiguration geändert/Gelöscht/Status geändert

- Prozess gestartet/beendet

- RAID-Controller hinzugefügt

- Softwareinstallationen/-deinstallationen

- Hardwareänderungen

- Benutzeran- und -abmeldungen

- Fernsteuerungssitzungen

- Dateiänderungen

- Serviceänderungen

- Änderungen der Netzwerkkonfiguration

- Sicherheitsereignisse

Diese Protokollierungsgranularität übertraf die des Windows-Ereignisprotokolls. Wir konnten schnell die Frage beantworten: „Wer hat welche Software an welchem Datum installiert?“, ohne kryptische Ereignis-IDs analysieren zu müssen.

Registerkarte „Schwachstellen“

Der Reiter „Schwachstellen“ listet Sicherheitsprobleme im Betriebssystem und in der installierten Software auf. Unsere neu installierten Server wiesen keine Schwachstellen auf (0 Ergebnisse). Dieser Abschnitt wird mit zunehmendem Alter des Systems und der Entdeckung neuer Schwachstellen mit CVE-Kennungen und Patch-Empfehlungen aktualisiert.

Registerkarte „Einstellungen“

Die Registerkarte „Einstellungen“ enthielt die Gerätekonfiguration und die Richtlinienzuweisungen, die in drei Abschnitte unterteilt waren:

Allgemein: Geräteinformationen (Name, Anzeigename, Rolle, Organisation, Standort, zugewiesener Benutzer)

Richtlinien: Angewendete Konfigurationsrichtlinien

Apps: Installierte NinjaOne-Anwendungen oder -Erweiterungen

Geplante Aufgaben & Automatisierung

Auf der Übersichtsseite klickten wir auf die Schaltfläche „Erstellen“ und wählten „Geplante Aufgabe“ aus.

Die Benutzeroberfläche des Terminplaners umfasste:

- Aufgabenname und -beschreibung

- Wiederholungshäufigkeit (Täglich, Wöchentlich, Monatlich, Benutzerdefiniert)

- Wiederholungsintervall

- Startdatum und -zeit mit Zeitzone

- Enddatum (oder Nie)

- Schalter zum Aktivieren/Deaktivieren

Automatisierungsbibliothek

Wir klickten auf die Registerkarte „Automatisierungen“ und wählten „Automatisierung hinzufügen“, um die verfügbaren Aktionen zu erkunden.

Die Bibliothek enthielt umfangreiche, vorgefertigte Automatisierungen, die nach folgenden Kriterien gefiltert werden konnten:

- Betriebssystem

- Typ (Nativ, Skript usw.)

- Sprache

- Kategorien

Wir haben „Ereignisprotokolle löschen“ und „Papierkorb leeren“ als Beispiele ausgewählt.

Die Aufgaben wurden per Drag & Drop in der richtigen Reihenfolge angezeigt, sodass wir die Operationen sequenzieren konnten.

Zielauswahl

Über die Registerkarte „Ziele“ können wir auswählen, welche Geräte die geplante Aufgabe erhalten sollen. Wir haben den Rechner in Kalifornien ausgewählt. Die Bereitstellung auf mehreren Geräten funktioniert genauso; wählen Sie einfach die gewünschten Geräte für die gleichzeitige Bereitstellung aus.

Beim Klicken auf „Speichern“ forderte NinjaOne eine Zwei-Faktor-Authentifizierung an. Geplante Aufgaben können systemkritische Vorgänge ausführen (wie das Löschen von Ereignisprotokollen), daher ist eine Zwei-Faktor-Authentifizierung für die Aufgabenerstellung sinnvoll.

Wartungsmodus

Das Dashboard enthielt eine Funktion für den „Wartungsmodus“. Wir konnten Datums-/Zeiträume festlegen, in denen der Betrieb ausgesetzt werden sollte:

- Warnmeldungen

- Geplante Aufgaben

- Überwachungsprüfungen

Dadurch werden Fehlalarme während geplanter Wartungsfenster vermieden.

Betriebssystem- und Software-Patching

Beim Erkunden des Dashboards stellten wir fest, dass „OS-Patching“ standardmäßig deaktiviert war. Nach der Aktivierung erschien ein neuer Tab „Patching“ in der Gerätenavigation.

Wir klickten auf den Reiter „Patching“ und sahen sofort die verfügbaren Betriebssystem-Patches. Nach Auswahl eines Patches wurden zwei Optionen angezeigt: „Jetzt anwenden“ und „Ablehnen“.

Wir haben die Patch-Anwendung auf einem unserer Server getestet. Der Patch wurde erfolgreich bereitgestellt.

Das Software-Patching funktionierte ähnlich. Sobald neue Software-Patches verfügbar waren, zeigte NinjaOne Benachrichtigungen an zwei Stellen an:

- Benachrichtigung im Haupt-Dashboard

- Patchliste im Abschnitt „Patching“

Die Einsatzmöglichkeiten boten Flexibilität:

- Nur für dieses Gerät gelten

- Wenden Sie die Richtlinie auf alle Geräte an, die diese Richtlinie verwenden.

Wir haben einen Patch nur auf dem SEOUL-Server eingespielt, um das Patchen einzelner Geräte zu testen. Diese duale Bereitstellungsmethode – entweder gerätebezogen oder richtlinienbasiert für die gesamte Geräteflotte – ermöglicht Administratoren eine präzise Kontrolle über die Patch-Rollout-Strategien.

2. ManageEngine

Das ManageEngine-Dashboard öffnete sich mit einer Inventarliste, die alle registrierten Computer anzeigte.

Die obere Navigationsleiste enthielt Modullinks:

- Konfigurationen

- Bedrohungen & Patches

- Softwarebereitstellung

- Inventar (aktuelle Ansicht)

- Mobile Geräteverwaltung

- Administrator

- Browser

- BitLocker-Verwaltung

- Agent

Diese Module boten über das Hauptmenü eine Gesamtübersicht der Geräteflotte. Ein Klick auf „Softwarebereitstellung“ zeigte beispielsweise Bereitstellungsstatistiken für alle Geräte an.

Das Modul „Bedrohungen & Patches“ zeigte Zusammenfassungen von Schwachstellen und den Patch-Status für die gesamte Infrastruktur an:

Diese flottenweiten Dashboards sind in allen drei RMM-Plattformen vorhanden. Für diesen Vergleich haben wir uns auf die Funktionen zur Verwaltung einzelner Geräte konzentriert.

Gerätedetailansicht

Wir klickten in der Computerliste auf den Server Irland. Die Geräteseite öffnete sich mit mehreren Registerkarten: Zusammenfassung, System, Hardware, Software, Zertifikate, Dateidetails, Sicherheit, USB-Überprüfung und Verlauf.

Die Registerkarte „Zusammenfassung“ wurde angezeigt.

Speicherplatznutzung (Mitte): Ein Donut-Diagramm zeigte den belegten Speicherplatz (2 GB) im Vergleich zum freien Speicherplatz (99 GB) mit der Bezeichnung C:.

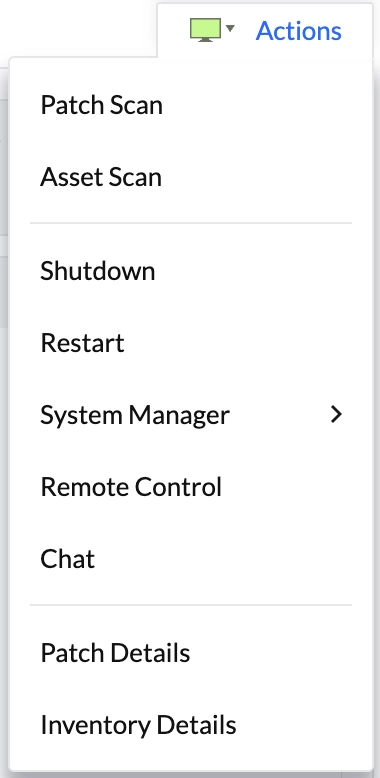

Schnellaktionsmenü

Über die Schaltfläche „Aktionen“ oben rechts wurde ein Dropdown-Menü geöffnet:

Mit einem einzigen Klick könnten wir Scans auslösen, den Server neu starten oder auf Verwaltungstools zugreifen.

Schnellaktionen testen

Wir kehrten zum Dropdown-Menü „Aktionen“ zurück, um die verfügbaren Funktionen zu testen. Wir klickten auf „Patch-Scan“. Das System bestätigte umgehend den Start des Scans. Ebenso löste ein Klick auf „Asset-Scan“ einen sofortigen Inventarisierungsscan der Anlagen aus.

Wir haben auf das Testen von Shutdown und Restart verzichtet, da deren Funktionsweise unkompliziert erschien.

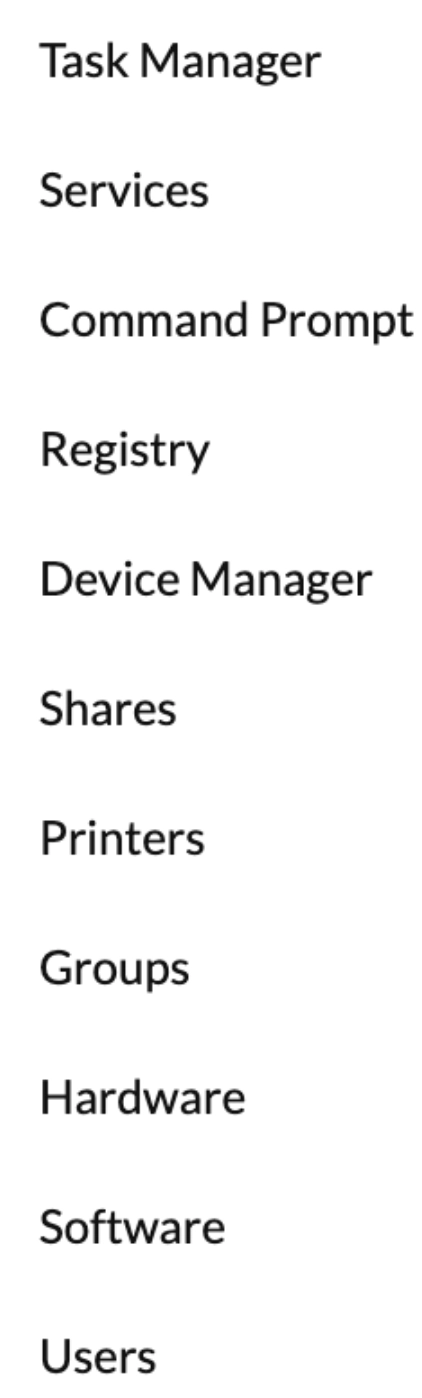

Das Untermenü „Systemmanager“ enthielt mehrere Fernverwaltungstools. Wir haben jedes einzelne davon untersucht.

Durch Klicken auf den Task-Manager öffnete sich eine neue Seite, auf der alle laufenden Prozesse angezeigt wurden.

Wir konnten:

- Suche nach spezifischen Prozessen

- Nach beliebiger Spalte sortieren

- Detaillierte Informationen anzeigen (PID, Pfad, Ressourcennutzung)

- Beenden Sie jeden Prozess mit der Stopp-Schaltfläche rechts.

Der Task-Manager hatte auch eine Registerkarte „Autostartprogramme“, die jedoch keine Ergebnisse lieferte, was für eine Windows Server-Installation ungewöhnlich ist.

Dienstleistungen

Das Tool „Dienste“ zeigte alle 252 Systemdienste mit vollständigen Verwaltungsfunktionen an.

Durch Klicken auf das Aktionsmenü eines beliebigen Dienstes wurden folgende Optionen angezeigt:

- Status

- STOPPEN

- NEUSTART

- Starttyp

- AUTO

- DEAKTIVIEREN

Dies stellte die im Systemmenü unter „Dienste“ fehlenden Funktionen zur Dienstverwaltung bereit. Wir konnten Dienste starten, stoppen und neu starten sowie deren Startkonfiguration ändern, was für die Fehlerbehebung und Wartung unerlässlich ist.

Command Aufforderung

Das Tool Command Prompt öffnete ein browserbasiertes Terminal mit zwei Registerkarten: Command Prompt und PowerShell.

Wir könnten zwischen Folgendem wählen:

- Command Eingabeaufforderung oder PowerShell (Registerkarten)

- SYSTEM-Benutzer oder Administrator (Dropdown-Menü)

Diese Flexibilität entsprach dem Terminalangebot von NinjaOne, obwohl NinjaOne auch 32-Bit/64-Bit-Optionen für Windows anbot.

Registrierungseditor

Das Registry-Tool öffnete einen webbasierten Registry-Editor. Die Remote-Bearbeitung der Registry über einen Browser macht einen RDP-Zugriff beim Ändern von Systemkonfigurationen überflüssig. NinjaOne bot diese Funktion auch für Windows-Geräte an.

Patch-Details

Ein Klick auf „Patchdetails“ führte uns zurück zur Patch-Oberfläche, die wir bereits zuvor gesehen hatten. Erinnern Sie sich? Wir hatten zuvor über das Menü „Aktionen“ einen Patch-Scan gestartet.

Die sechs fehlenden Patches wurden in einer Tabelle mit Kontrollkästchen angezeigt. Wir wählten alle sechs Patches aus und klickten auf „Patches installieren/veröffentlichen“.

Statt die Installation sofort durchzuführen, öffnete ManageEngine einen Konfigurationsbildschirm. Die Konfigurationsseite enthielt mehrere Abschnitte.

Chat

Durch Klicken auf die Chat-Option öffnete sich ein Nachrichtenfenster.

Wir haben eine Nachricht eingegeben, die sofort im Chatfenster erschien. Die Nachricht ging direkt an alle Nutzer des irischen Servers. Auf dem Server öffnete sich ein neues Browserfenster mit der eingehenden Nachricht:

Diese Direktnachrichtenfunktion gab es im NinjaOne-Chat nicht; NinjaOne funktionierte nur innerhalb aktiver Fernsteuerungssitzungen. Acronis bot zwar einen eigenständigen Chat an, jedoch ohne Dateianhänge.

Die Implementierung von ManageEngine umfasste die Unterstützung für Dateianhänge. Wir haben das Senden eines Bildes getestet:

Registerkarte „System“

Die Registerkarte „System“ enthielt in der linken Seitenleiste vier Unterabschnitte: Dienste, Benutzer, Gruppen, Treiber und Freigaben.

Wir haben auf „Benutzer“ geklickt, um alle Benutzerkonten auf dem Server anzuzeigen.

Der Benutzerbereich wurde angezeigt:

- Filteroptionen: Alle Domänen, Gruppenname, benutzerdefinierte Suche

- Schaltfläche „Bericht generieren“

- Benutzertabelle mit folgenden Spalten: Name, Kontotyp, Beschreibung, Domäne, Vollständiger Name, SID, Status

Vier Konten erschienen:

- Administrator (Normales Konto, Status OK)

- Standardkonto (eingeschränkter Status)

- Gast (eingeschränkter Status)

- WDAGUtilityAccount (Status „Eingeschränkt“)

Durch Klicken auf das Administratorkonto wurden detaillierte Benutzerinformationen geöffnet:

Im Dialogfeld „Benutzerdetails“ wurde Folgendes angezeigt:

Wir suchten in der Benutzeroberfläche nach Optionen zur Dienstverwaltung: Starten, Stoppen, Neustarten oder Ändern des Starttyps. Es wurden keine angezeigt. Die Ansicht „Dienste“ enthielt nur Leseinformationen. NinjaOne bot die vollständige Dienstverwaltung über sein Tool „Service Manager“ an.

Hardware-Registerkarte

Auf der Registerkarte „Hardware“ wurden umfassende Hardware-Spezifikationen angezeigt, geordnet nach Komponentenkategorien.

Für jede Hardwarekategorie wurden ähnliche detaillierte Spezifikationen bereitgestellt.

Registerkarte „Software“

Auf der Registerkarte „Software“ wurden die installierten Anwendungen in zwei Unterabschnitten angezeigt: Desktop-Apps und nutzungsabhängige Software.

Die Ansicht „Desktop-Apps“ enthielt Filter:

- Dropdown-Menü „Software installieren/deinstallieren“

- Filtern nach: Alle Software, Alle Benutzer, Betriebssystemkompatibilität

Registerkarte „Sicherheit“

Der Reiter „Sicherheit“ enthielt vier Unterabschnitte: BitLocker, Antivirus, Firewall und Fehlende Patches.

Verlauf-Registerkarte

Die Registerkarte „Verlauf“ erfasste Systemänderungen im Zeitverlauf in zwei Unterabschnitten: „Audit-Verlauf“ und „Benutzeranmeldeverlauf“.

Der Prüfverlauf enthielt zeitgestempelte Ereignisse mit ausklappbaren Details.

Benutzeranmeldeverlauf zeigt An- und Abmeldeaktivitäten an:

3. Acronis

Beim Öffnen des Gerätebereichs werden alle Geräte in einer einzigen Tabellenansicht angezeigt. Jede Zeile zeigt Gerätetyp, Name, zugehöriges Konto, CyberFit-Score, Schutzstatus, Quelle, Status der Notfallwiederherstellung und Zeitpunkt der letzten Sicherung an.

Eine Einschränkung wird sofort deutlich: Windows- und Linux-Systeme werden nicht von vornherein getrennt. Der Gerätetyp wird zwar durch Symbole (z. B. VM) angezeigt, es gibt jedoch keine betriebssystembasierte Gruppierung oder einen Standardfilter. In größeren Umgebungen ist der erste Scan dadurch weniger effizient.

Beim Klicken auf einen Windows-Server öffnet sich keine separate Geräteseite; stattdessen wird ein Bedienfeld vom rechten Bildschirmrand eingeblendet. Dank dieser Bedienfeldansicht können Benutzer in der Hauptgeräteliste bleiben und gleichzeitig mit einem bestimmten Rechner interagieren. Dies eignet sich gut für schnelle Überprüfungen, jedoch wirkt eine detailliertere Untersuchung aufgrund des begrenzten horizontalen Platzes im Vergleich zu einer Vollbildansicht beengt.

Der erste Abschnitt im Seitenbereich zeigt den CyberFit-Score. Dies ist Acronis' eigenes Bewertungssystem, das das Gerät anhand vordefinierter Sicherheitsprüfungen bewertet.

Beim Öffnen der Score-Details werden verschiedene Bereiche aufgelistet, darunter Backup-Status, Firewall-Konfiguration, Festplattenverschlüsselung, VPN-Nutzung und NTLM-Datenverkehr.

In der Praxis führten einige dieser Prüfungen zu irreführenden Ergebnissen. Die Festplattenverschlüsselung wurde fälschlicherweise als fehlend gemeldet, obwohl der Server auf AWS mit aktivierter Infrastrukturverschlüsselung lief. Auch die VPN-Nutzung wurde als Problem eingestuft, obwohl der Zugriff durch ein externes VPN und Netzwerkkontrollen eingeschränkt war. Diese Ergebnisse deuten darauf hin, dass die Bewertungslogik den Server isoliert betrachtet und Cloud- oder netzwerkbasierte Schutzmechanismen nicht berücksichtigt.

Daher eignet sich der CyberFit Score eher als allgemeiner Indikator denn als zuverlässige Sicherheitsbewertung.

Beim Öffnen des Überwachungsbereichs werden standardmäßig keine Metriken angezeigt. Stattdessen erscheint eine Meldung, die besagt, dass kein Überwachungsplan angewendet wird.

Das bedeutet, dass die Überwachung nicht automatisch startet. Der Benutzer muss sie explizit aktivieren, indem er einen Tarif auswählt, bevor Daten verfügbar sind.

Bei der Anwendung eines Überwachungsplans ist die Aktivierung der Zwei-Faktor-Authentifizierung erforderlich. Dieser Vorgang wird vor der Fortsetzung erzwungen und stellt somit eine zusätzliche Sicherheitsmaßnahme für administrative Aktionen dar.

Nach Aktivierung der Zwei-Faktor-Authentifizierung zeigt die Plattform eine Liste vordefinierter Überwachungspläne an. Diese umfassen sowohl allgemeine Überwachungsfunktionen als auch betriebssystemspezifische Empfehlungen.

Selbst wenn ein Windows-Server ausgewählt ist, werden auch macOS-Tarife angezeigt, was die Auswahl erschwert. Der richtige Tarif muss manuell ausgewählt werden.

Sobald der Windows-Überwachungsplan aktiviert ist, erfasst das System grundlegende Leistungsdaten wie CPU-Auslastung, Speichernutzung, Festplattenaktivität und Netzwerkverkehr. Im Gegensatz zu NinjaOne, das diese Metriken automatisch erfasst, erfordert Acronis eine manuelle Konfiguration.

Beim Aufrufen des Bereichs „Notfallwiederherstellung“ wird der Benutzer sofort aufgefordert, einen Wiederherstellungsplan zu konfigurieren. Da kein Plan eingerichtet wurde, zeigt die Benutzeroberfläche keine weiteren Informationen an. Dieser Bereich wurde nicht weiter untersucht, da er nicht in den Bereich der Verhaltensüberwachung fällt.

Im Abschnitt „Wiederherstellung“ werden die verfügbaren Backups aufgelistet und erläutert, dass Wiederherstellungsvorgänge durch Auswahl eines dieser Backups durchgeführt werden.

Die Benutzeroberfläche bietet zwei Wiederherstellungspfade: die Wiederherstellung des gesamten Systems oder die Wiederherstellung einzelner Dateien und Ordner. Obwohl die Optionen übersichtlich sind, ist der zugrundeliegende Wiederherstellungsprozess, insbesondere bei vollständigen Systemwiederherstellungen, zum jetzigen Zeitpunkt nicht sichtbar und erfordert weitere Tests.

Durch Auswahl der Option „Remote-Desktop“ wird ein kleines modales Fenster anstelle einer separaten Seite geöffnet.

Das Dialogfeld fragt, ob die Sitzung vollständige Kontrolle ermöglichen oder nur Lesezugriff bieten soll. Außerdem können Sie zwischen zwei Verbindungsmethoden wählen: NEAR oder Standard-RDP. Eine webbasierte Verbindungsoption ist ebenfalls verfügbar, deren Einschränkungen und Funktionen jedoch separat getestet werden müssen.

Im Abschnitt „Einstellungen“ wird das Verbindungsverhalten für NEAR und RDP separat konfiguriert.

Bei RDP-Verbindungen ermöglicht die Benutzeroberfläche die Steuerung von Bildqualität, Audioübertragung und Druckerzugriff. Diese Optionen werden vor Sitzungsbeginn angewendet, sodass keine Einstellungen im Remote-Betriebssystem selbst angepasst werden müssen.

Beim Öffnen der Registerkarte „Verwalten“ für ein Gerät werden in der Benutzeroberfläche eine Reihe direkter Aktionen angezeigt, die remote ausgeführt werden können.

Über dieses Menü können Sie den Papierkorb leeren, den aktuell aktiven Benutzer abmelden, den Computer in den Ruhemodus versetzen, ihn neu starten oder herunterfahren.

Insgesamt liegt der Fokus dieses Abschnitts eher auf schnellen, unkomplizierten Aktionen als auf langen interaktiven Sitzungen.

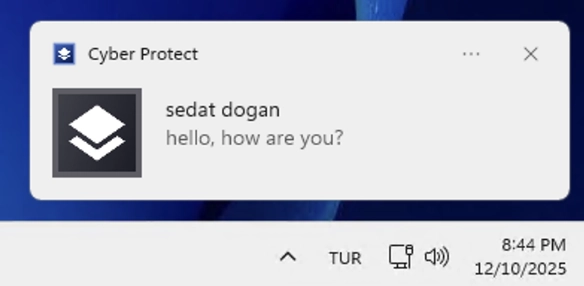

Beim erstmaligen Aufrufen des Chatbereichs werden Sie aufgefordert, einen Fernwartungsplan auszuwählen. Ohne einen aktiven Plan ist die Chatfunktion nicht verfügbar. Nach Auswahl des erforderlichen Plans wird die Chat-Oberfläche aktiviert.

Der erste Chat-Bildschirm zeigt eine Liste der aktuell am ausgewählten Rechner angemeldeten Benutzer. In diesem Fall war auf dem Server nur eine Administrator-Sitzung aktiv, die sofort in der Liste erschien. Bei Workstations würde diese Liste mehrere Benutzer enthalten, wenn mehrere Sitzungen gleichzeitig aktiv wären.

Für den Start eines Chats ist keine Remote-Desktop-Verbindung erforderlich. Nachrichten, die über die Acronis-Konsole gesendet werden, werden als Systembenachrichtigungen sofort an den Rechner übermittelt. Unter Windows erscheint die Nachricht in der unteren rechten Ecke des Bildschirms, ähnlich einer systemeigenen Warnmeldung.

Durch Klicken auf die Serverbenachrichtigung öffnet sich ein separates Chatfenster. Dieses Fenster ermöglicht die Echtzeit-Kommunikation zwischen dem Techniker und dem am Gerät angemeldeten Benutzer. Die Bedienung ähnelt eher einer Messaging-App als einer Support-Oberfläche.

Dies ist ein wesentlicher Unterschied zu NinjaOne. Bei NinjaOne ist der Chat an eine aktive Fernsteuerungssitzung gebunden. Bei Acronis funktioniert der Chat unabhängig und ermöglicht die Kommunikation mit Benutzern, ohne die Kontrolle über das Gerät zu übernehmen.

Beim Öffnen der Deploy-Software wird ein Seitenfenster angezeigt, in dem die Softwareinstallationsaufgaben definiert werden.

Zunächst sind keine Softwarepakete verfügbar. Die Benutzeroberfläche fordert den Benutzer auf, entweder eigene Pakete hochzuladen oder die integrierte Softwarebibliothek zu durchsuchen.

Durch Klicken auf „Bibliothek durchsuchen“ wird ein vollständiger Softwarekatalog angezeigt. Dieser Katalog umfasst eine breite Palette vorkonfigurierter Anwendungen, sowohl Open-Source- als auch proprietäre. Jeder Eintrag enthält den Softwarenamen, den Hersteller, die Version, den Lizenztyp und das Veröffentlichungsdatum.

Die Auswahl einer Anwendung wie Adobe Reader öffnet ein Konfigurationsfenster. Dort können Sie die genaue Version, Sprache und Systemarchitektur auswählen, bevor Sie das Paket hinzufügen.

Nach der Installation steht die Software zur Bereitstellung bereit. Für diesen Vorgang sind weder manuelle Installationsprogramme noch Skripte erforderlich. Sobald die Bereitstellung startet, wird der Fortschritt im Bereich „Aktivitäten“ angezeigt.

In diesem Test wurde Adobe Reader in gut zwei Minuten auf dem Server installiert. Start- und Endzeitpunkt wurden klar protokolliert, und die Anwendung erschien unmittelbar nach Abschluss der Installation auf dem Desktop. Die Installation verlief im Hintergrund und unterbrach die laufende Benutzersitzung nicht.

Dieser Software-Bereitstellungs-Workflow ist wesentlich umfassender als der in NinjaOne verfügbare, vor allem aufgrund der integrierten Bibliothek und der Versionskontrolle.

Durch Aufrufen der Serverdetails und Öffnen des Reiters „Inventar“ erhält man Zugriff auf das vollständige Systeminventar. Die Informationen sind unterteilt in Software, Hardware und per USB angeschlossene Geräte.

Der Softwarebereich listet die installierten Programme detailliert auf, inklusive Namen und Versionen. Die Hardwareinformationen gehen über die grundlegenden Spezifikationen hinaus und umfassen Motherboard, Prozessor, Arbeitsspeicher, Speicher, Netzwerkadapter und Systemdetails.

USB-Geräte werden separat angezeigt, sodass deutlich erkennbar ist, ob externe Peripheriegeräte angeschlossen sind.

Der Lagerbestand ist nicht statisch. Durch die Option „Jetzt scannen“ wird ein neuer Scan ausgelöst, der alle Lagerbestandsdaten manuell aktualisiert, anstatt auf eine geplante Aktualisierung zu warten.

Im Vergleich zu NinjaOne ist der Detailgrad hier merklich höher, insbesondere bei den installierten Software- und Hardwarekomponenten.

Durch Öffnen des Tabs „Auf Karte anzeigen“ wird der physische Standort des Servers auf einer Karte dargestellt. Die Ansicht umfasst, sofern verfügbar, auch den Standortverlauf und die Bewegungsdaten.

Diese Funktion ist besonders relevant für Mitarbeiter-Laptops und Mobilgeräte, bei denen Standortänderungen eine Rolle spielen. Die Bedienung ähnelt Apples „Wo ist?“-Funktion. Eine solche Standortverfolgung habe ich bei NinjaOne noch nicht gesehen; sie bietet zusätzliche Transparenz für verteilte oder entfernte Geräte.

Beim Aufrufen des Patch- Tabs erscheint sofort eine lange Liste verfügbarer Patches. Keiner dieser Patches war in derselben Umgebung in NinjaOne sichtbar oder verwaltbar.

Jeder Patch-Eintrag zeigt seinen Schweregrad an, was die Priorisierung erleichtert. Die Plattform zeigt außerdem für jeden Patch einen Stabilitätsindikator an, der hilft, zwischen sicheren Updates und solchen, die Vorsicht erfordern, zu unterscheiden.

Nach der Auswahl der Patches ermöglicht der Schritt „Neustartoptionen“ die vollständige Kontrolle über das weitere Vorgehen nach Abschluss der Patch-Installation. Es ist möglich, alle Patches zu installieren und das System nur bei Bedarf neu zu starten. Der Neustart kann verzögert, geplant oder ganz übersprungen werden, je nachdem, ob ein Benutzer angemeldet ist.

Durch Öffnen der Registerkarte „Details“ wird eine zusammenfassende Übersicht des Geräts angezeigt. Diese umfasst Systemkennungen, Informationen zum Betriebssystem, die Agentenversion, installierte Komponenten und Netzwerkdetails.

Hierbei gibt es eine Einschränkung: Angezeigt wird nur die lokale IP-Adresse. Für Cloud-basierte Server wäre es sinnvoller, sowohl die lokale als auch die öffentliche IP-Adresse anzuzeigen. Die alleinige Angabe der internen Adresse erschwert die externe Identifizierung.

Die Registerkarte „Aktivitäten“ listet eine vollständige Zeitleiste der auf dem Server durchgeführten Aktionen auf. Dies umfasst Änderungen des Überwachungsplans, Softwarebereitstellungen, Scans, Patch-Installationen und andere Systemvorgänge.

Jeder Eintrag enthält Zeitstempel und Statusinformationen, sodass leicht nachvollziehbar ist, was wann passiert ist. Dies dient als vollständiges Prüfprotokoll für das Gerät.

Beim Öffnen des Warnhinweises wird eine Sicherheitsempfehlung angezeigt, die Windows-Autostart-Funktion für Wechselmedien zu deaktivieren. Der Warnhinweis erläutert das Sicherheitsrisiko und empfiehlt die Deaktivierung.

Besonders hervorzuheben ist hier das Aktionsmenü . Anstatt nur eine Warnung anzuzeigen, bietet die Plattform verschiedene Reaktionsmöglichkeiten. Man kann sich mit dem Rechner verbinden, ein Skript ausführen, eine Befehlszeilensitzung öffnen oder die AutoRun-Funktion direkt in der Warnmeldung deaktivieren.

In diesem Fall wurde die Warnung durch Deaktivieren der automatischen Ausführung sofort behoben. Die Aktion wurde protokolliert und die Warnung gelöscht. Dadurch werden Warnungen von passiven Benachrichtigungen zu konkreten Handlungsanweisungen – ein klarer Vorteil.

Mit der Option „Zur Gruppe hinzufügen“ können Sie den Server einer oder mehreren Gruppen zuweisen. Die Gruppierung ist später unerlässlich, wenn Sie Massenaktionen durchführen, z. B. Patches installieren oder Skripte auf mehreren Geräten ausführen.

Die Option „Löschen“ entfernt das Gerät vollständig von der Plattform. Dies ist eine direkte Aktion auf Geräteebene und keine kontoweite Operation.

Nach der Einrichtung zeigt die Rückkehr zum Überwachungs- Tab, dass nun Leistungsdaten verfügbar sind. CPU-, Speicher- und Festplattenaktivität sowie Übertragungsraten werden als Live-Diagramme angezeigt.

Dies bestätigt, dass die Überwachung erst nach Anwendung eines Plans beginnt, aber sobald sie aktiv ist, werden Metriken ohne weitere Konfiguration erfasst und visualisiert.

Testumgebung und -methodik

Wir haben 7 EC2-Instanzen in 6 AWS-Regionen bereitgestellt, um eine verteilte Unternehmensumgebung abzubilden.

Mac-Instanzen benötigen dedizierte Hardware mit einer Mindestnutzungsdauer von 24 Stunden. Wir haben macOS trotz der höheren Kosten berücksichtigt, da viele IT-Umgebungen mit unterschiedlichen Betriebssystemen arbeiten.

Agenteninstallation: Wir haben die Zeit von der Ausführung des Installationsprogramms bis zum Erscheinen des Geräts im Dashboard gemessen. Bei automatischen Installationen haben wir vermerkt, ob eine Abschlussmeldung angezeigt wurde. Wir haben Folgendes erfasst:

- Installationsdauer (Sekunden)

- Erforderliche Schritte (Klicks, Befehle, manuelle Konfiguration)

- Benachrichtigungen nach der Installation

- Wiederverwendbarkeit des Installationsprogramms auf mehreren Geräten

- Dokumentationsklarheit

Dashboard & Monitoring: Wir haben die Informationsdichte und Benutzerfreundlichkeit der Gerätedetailseiten bewertet. Wir haben Folgendes getestet:

- Echtzeit-Metriken (CPU, Speicher, Festplatte, Netzwerk)

- Zeitrahmenoptionen für historische Daten

- Terminalzugriffstypen (CMD, PowerShell, Bash, root)

- Prozessmanagement (Anzeigen, Stoppen, Prioritätsänderungen)

- Funktionen des Dateibrowsers (Hochladen, Herunterladen, Löschen, Umbenennen)

- Dienstverwaltung (Starten, Stoppen, Ändern der Starteinstellungen)

- Aktivitätsprotokollierungsdetails

- Sichtbarkeit offener Ports

- Softwareinventar

- Registrierungseditor (nur Windows)

Die Ergebnisse spiegeln unsere spezifische AWS-Infrastruktur wider. Die Leistung kann je nach Standort, Internetanbieter und Rechenzentrumsstandort des Anbieters variieren.

Was leistet RMM-Software?

RMM-Software ermöglicht IT-Teams und Managed Service Providern (MSPs) die Fernüberwachung und -steuerung von Systemobjekten wie Servern, Netzwerken, Clients, Anwendungen, Workstations und Peripheriegeräten gemäß Bedarf, Anforderungen und Entwicklungen. Dank Fortschritten in den Bereichen künstliche Intelligenz und maschinelles Lernen lassen sich die meisten Aufgaben automatisiert erledigen.

Abbildung 3. Die Grafik fasst die Definition von Managed Service Providern (MSPs) zusammen.

Quelle: InfoMSP

Welche Funktionen bietet RMM-Software?

Die funktionalen Komponenten des RMM-Systems werden als RMM-Tools bezeichnet. Allgemeine Definitionen gängiger RMM-Tools sind nachfolgend aufgeführt.

1. Fernüberwachung

Server, Workstations, Netzwerke, Anwendungen und andere Geräte in der IT-Umgebung eines Unternehmens werden kontinuierlich von RMM-Software überwacht. Diese erfasst Informationen über Netzwerkverkehr, Systemzustandsindikatoren, Ressourcennutzung, Protokollberichte und Leistungsmessungen.

2. Fernverwaltung

Ermöglichung der Fernverwaltung und Fehlerbehebung von IT-Systemen und -Geräten durch Administratoren, einschließlich der Installation von Einstellungen, Skripten, Patches und Software-Upgrades.

3. Sicherheitsmanagement

Bereitstellung von Sicherheitsfunktionen zum Schutz vor Malware, Cyberbedrohungen und Sicherheitslücken, wie z. B. Virenschutzmanagement, Angriffserkennung und Schwachstellenanalyse.

4. Berichterstattung und Analyse

Erstellung von Analysen und Berichten, um Informationen über die Sicherheitslage, den Compliance-Status, die Systemleistung und andere wichtige Parameter bereitzustellen.

5. Warnungen und Benachrichtigungen

Ausgabe von Meldungen und Warnmeldungen als Reaktion auf wichtige Ereignisse, wie z. B. Systemstörungen, nachlassende Systemleistung, Sicherheitslücken oder das Überschreiten anderer festgelegter Schwellenwerte.

6. Patch-Management

Automatisierung des Prozesses der Aktualisierung und des Patchens von Firmware, Betriebssystemen und Software auf einer Vielzahl von Geräten.

7. Datensicherung und Störungsmanagement