Aufgrund meiner zwanzigjährigen Erfahrung als Cybersicherheitsexperte habe ich die beste DLP-Software für den Schutz sensibler Daten und die Einhaltung regulatorischer Standards ausgewählt. Ich habe sechs DLP-Lösungen über einen Monat getestet und mich dabei auf Schlüsselfunktionen wie Kanalabdeckung, einfache Implementierung und Klassifizierungsgenauigkeit konzentriert. Die Ergebnisse finden Sie unten:

Produkte | Vorhandene Merkmale | Fehlende Funktionen |

|---|---|---|

17 | 0 | |

ManageEngine DLP Plus | 16 | 1 |

Teramind DLP | 14 | 3 |

Sophos Intercept X | 12 | 5 |

Trellix DLP | 10 | 7 |

Acronis Cyber Protect | 6 | 11 |

Die Benchmark-Ergebnisse unten zeigen, welche Funktionen vorhanden sind und welche fehlen:

Benchmark-Ergebnisse: Funktionsvergleich

Wir haben diese Produkte anhand von vier Kriterien verglichen. Die Beschreibungen dieser Kriterien sowie unsere Benchmark-Methodik finden Sie hier. Um Unternehmen bei der Auswahl des passenden DLP- Produkts zu unterstützen, haben wir sechs gängige DLP-Lösungen, die alle kostenlose Testversionen anbieten, einem umfassenden Benchmark-Test unterzogen.

Kanalabdeckung

* Anhänge, die als sensible Daten gekennzeichnet sind, können gesperrt oder protokolliert werden, und interne und externe Benutzer können per Software gesperrt werden.

** Erlaubung für bestimmte Anwendungen, sensible Daten per Software zu öffnen, zu bearbeiten oder per Bildschirmaufnahme zu erfassen.

Verwaltung

Datenklassifizierung

Weitere Fähigkeiten

* Acronis bietet eine Webfilteroption als Add-on an, die als „cloudbasierte URL-Filterung“ kategorisiert wird.

Wie wählt man die richtige DLP-Lösung für sein Unternehmen aus?

Obwohl alle getesteten DLP-Tools primäre Datenkanäle wie Peripheriegeräte, E-Mails und Anwendungen effektiv abdecken, bleibt die Datenklassifizierung eine ständige Herausforderung. Eine präzise Klassifizierung ist entscheidend, um Datenverlust zu verhindern und gleichzeitig Fehlalarme zu vermeiden. Basierend auf unseren Ergebnissen empfehlen wir die folgenden Best Practices für das sichere und effektive Testen von DLP-Lösungen:

- Realistische Daten simulieren : Generieren Sie Testdatensätze, um vertrauliche Informationen nachzubilden. Dies minimiert das Risiko und ermöglicht Ihnen gleichzeitig, die Leistungsfähigkeit des Tools zu evaluieren, ohne sensible Geschäftsdaten preiszugeben.

- Nutzen Sie anonymisierte Mitarbeiterdaten : Falls die Erstellung von Testdaten nicht möglich ist, verwenden Sie anonymisierte oder maskierte Datensätze mit kontrolliertem Zugriff. Erstellen Sie hierfür eine separate Datenbank, um Datenintegrität und -sicherheit zu gewährleisten.

- Beschränken Sie den Datenumfang : Testen Sie Lösungen anhand eines kleinen, kontrollierten Datensatzes von Mitarbeitern anstatt anhand vollständiger Produktionsdatensätze, um Risiken zu minimieren und die Einhaltung der Vorschriften zu gewährleisten.

- Vermeiden Sie die Verwendung von Produktionsdaten in PoC-Umgebungen : Proof-of-Concept- oder Testsysteme können unbeabsichtigt sensible Informationen offenlegen. Priorisieren Sie daher Testumgebungen, die frei von Live-Produktionsdaten sind.

Unsere Analyse zeigt außerdem, dass Standardklassifikatoren zwar grundlegende Funktionen bieten, ihre Effektivität jedoch oft begrenzt ist. Die Anpassung von Datenklassifizierungsrichtlinien an die individuellen Bedürfnisse Ihres Unternehmens ist unerlässlich, um optimalen Schutz zu gewährleisten und Fehlalarme zu reduzieren.

Netwrix Endpoint Protector

Wir haben Netwrix Endpoint Protector getestet und seine DLP-Funktionen untersucht.

Zusammenfassung der Ergebnisse:

- Effektive Merkmale:

- Detaillierte Steuerung von mehr als 30 Geräten.

- Geräteüberwachung über ein Kontroll-Dashboard.

- Deep Packet Inspection für Netzwerkdateiübertragungen.

- Vordefinierte und benutzerdefinierte Richtlinien.

- Wirksame Rechte für die Politikgestaltung.

- eDiscovery zur Erkennung sensibler Daten.

- USB-Verschlüsselung.

- Benachrichtigungen und Warnungen für blockierte Aktionen.

- Anpassbare Clientbenachrichtigungen.

- Prüfprotokoll.

- Manipulationsschutz.

- Ineffektive Funktionen:

- Keine Geräteverwaltung.

Entscheiden Sie sich für Netwrix Endpoint Protector – eine umfassende DLP-Lösung mit robusten Gerätesteuerungsfunktionen.

Website besuchen1. Kanalabdeckung

Endpoint Protector ermöglicht die detaillierte Kontrolle über mehr als 30 Gerätetypen, darunter USB-Geräte, Bluetooth-Geräte, Smartphones und mehr.

Peripheriegeräte

Gerätesteuerung

Administratoren können die Zugriffskontrolle für bestimmte Geräte einrichten und ihnen erlauben oder verbieten, sich mit den Computern der Clients zu verbinden.

Anwendungen

Deep Packet Inspection

Es ermöglicht dem Administrator die Verwaltung von Netzwerkdateiübertragungen. Administratoren können Steuereinstellungen für Webmail , Laufwerke und die unten aufgeführten Drittanbieteranwendungen einrichten. Bei Aktivierung arbeiten die CAP- und Gerätesteuerungseinstellungen mit DPI-Scans kompatibel.

2. Datenklassifizierung

Inhaltsbasierter Schutz (CAP)

Vordefinierte Richtlinien

Vordefinierte Richtlinien sind in 3 Gruppen verfügbar, basierend auf dem Betriebssystem des Clients: Windows, Mac und Linux.

Für Windows gibt es 86 vordefinierte Richtlinien. Diese Richtlinien lauten beispielsweise wie folgt:

- Dateiübertragungen: Dateiübertragungen können aufgrund ihres Inhalts (Grafiken, Archive oder Programme) blockiert werden.

- HIPAA: Dateiübertragungen müssen aufgrund ihres Inhalts den HIPAA-Bestimmungen entsprechen; andernfalls werden sie blockiert.

- DSGVO: Dateiübertragungen müssen aufgrund ihres Inhalts der DSGVO entsprechen, andernfalls werden sie blockiert.

Kundenrichtlinien

Benutzerdefinierte Richtlinien können auf Basis von Richtlinienausstiegspunkten, Benutzern und der gewählten Richtlinienaktion definiert werden.

3. Verwaltung

Zugriffsrechte

Effektive Rechte ermöglichen die Erstellung von Richtlinien (Zugriffskontrollregeln) basierend auf einem bestimmten Benutzer/Gerät/Format (Dateityp).

Globale Rechte sind Gerätesteuerungsrechte, die allgemein gelten. Sie können für verschiedene Geräte unterschiedliche Zugriffsrechte festlegen.

Richtlinienentwicklung

Zum Erstellen einer Richtlinie kann der Administrator aus vordefinierten oder benutzerdefinierten Optionen auswählen.

Der Administrator kann die Richtlinien nach Priorität ordnen (der Administrator kann einer Richtlinie Vorrang vor einer anderen einräumen).

eDiscovery

Erkennt sensible Daten im Ruhezustand und ermöglicht deren Verschlüsselung, Entschlüsselung und Löschung am Zielort. Sie können Richtlinien basierend auf Dateitypen und Dateiinhalten erstellen. Die Richtlinie definiert die zu scannenden Objekte.

Die Scan-Ausgabe hilft dem Administrator, zu erkennen, wo sich sensible Daten befinden, und entsprechende Maßnahmen zu ergreifen.

Benutzerdefinierte Klassen

Ermöglicht die Erstellung benutzerdefinierter Klassen und Geräteeinstellungen, sodass Administratoren ein „vertrauenswürdiges Gerät (TD)“ auf Basis von Geräteinformationen wie Seriennummer und Typ zuweisen können.

Sperr- und Zulassungslisten

Hilft bei der Definition sensibler Inhalte. CAP und eDiscovery haben die Erkennung als Ziel. Sie werden aufgefordert, festzulegen, welche Dateitypen, benutzerdefinierten Inhalte, Dateispeicherorte, Scan-Speicherorte, regulären Ausdrücke, Domains, URLs und E-Mail-Domains zulässig und welche unzulässig sind.

USB-Verschlüsselung

Endpoint Protector ermöglicht die Verschlüsselung von USB-Geräten. Der Administrator kann diesen Vorgang automatisieren.

Benachrichtigungen & Warnungen

Beim Versuch, eine .xlsx-Datei mit dem Namen „Vertraulich“ und Informationen zur Sozialversicherungsnummer in WhatsApp anzuhängen, blockierte Endpoint Protector die Aktion und benachrichtigte den Administrator wie folgt:

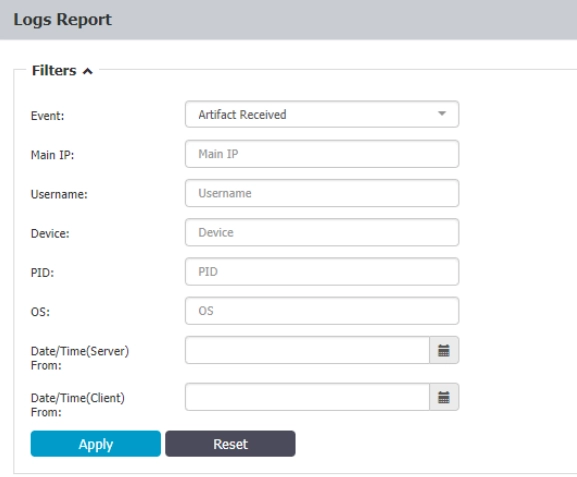

Der Administrator kann Ereignisprotokolle im Fenster „Inhaltsbasierter Bericht“ einsehen. Das Ereignisprotokoll enthält Details wie Ereignis, Uhrzeit, Benutzer, Gerät, Ziel und Datei.

Weitere Funktionen

- Die Synchronisierung von Microsoft AD und Microsoft Entra ID wird vom Programm unterstützt.

- Kundenbenachrichtigungen können individuell angepasst werden.

ManageEngine Endpoint DLP Plus

Wir nutzten die kostenlose Testversion von ManageEngine Endpoint DLP Plus. Die Möglichkeit für Benutzer, Administratoren über Fehlalarme zu informieren, war eine hilfreiche Funktion, die nicht alle anderen Anbieter anbieten.

Zusammenfassung der Ergebnisse:

- Effektive Merkmale:

- Effektive Datenklassifizierung.

- Effektiver E-Mail- und Anwendungsschutz.

- Anpassbare Datenregeln.

- Benutzer können Administratoren über Fehlalarme informieren.

- Option zur Meldung von Fehlalarmen.

- Bietet aktive Bestandsintegration.

- Bietet Manipulationsschutz.

- Umfassende Prüfprotokollierung.

- Ineffektive Funktionen:

- Keine Geräteverwaltung.

- Keine Cloud-Bereitstellung.

- Keine Dateisuche.

1. Kanalabdeckung basierend auf der Durchsetzung ausgewählter Richtlinien oder Prüfungen

Drucker, USB-Geräte, Anwendungen und andere Geräte können zu einer Liste vertrauenswürdiger Geräte oder Anwendungen hinzugefügt werden. Sie können ein Gerät angeben, indem Sie den Pfad der Geräteinstanz eingeben.

Es gibt zwei Arten von Netzwerk- und USB-Druckern. Für Wechseldatenträger stehen zwei Optionen zur Verfügung: Festplatten und CD-ROMs.

Wenn ein Gerät oder eine Anwendung nicht als vertrauenswürdig eingestuft wird, wird die Kommunikation damit blockiert. Sie können Geräte oder Anwendungen auch überprüfen.

ManageEngine Endpoint DLP Plus kann so konfiguriert werden, dass zugewiesene sensible Daten geschützt werden, indem deren Upload in den festgelegten Browser blockiert wird.

Wie blockiert ManageEngine Endpoint DLP Plus Dateien?

Sobald sensible Daten im Abschnitt „Datenregeln“ definiert sind, wendet ManageEngine Endpoint DLP Plus die angegebenen Richtlinien an.

Die Option, Fehlalarme dem Administrator zu melden, wurde für den Benutzer integriert. Diese Funktionalität ist nicht in allen DLP-Lösungen enthalten.

2. Datenermittlung und -klassifizierung

Die Lösung ermöglicht es den Benutzern, aus der Regelbibliothek auszuwählen oder benutzerdefinierte Regeln zur Ermittlung sensibler Daten zu erstellen.

Schritt-für-Schritt-Anleitung zur Konfiguration von Datenregeln für die Ermittlung sensibler Daten:

Die Datenklassifizierung basiert auf regulären Ausdrücken. AIMultiple ist bisher auf keine Funktionen zur semantischen Klassifizierung gestoßen.

Benutzerdefinierte Regel basierend auf der Dateierweiterung: Es wird angeboten, Dateien, die beispielsweise auf PN G und JPEG enden, der Kategorie „sensible Daten“ zuzuordnen .

Benutzerdefinierte Regel basierend auf regulären Ausdrücken: Es wird angeboten, Dateien mit Ausdrücken wie dem Ausdruck „ba“ als sensible Daten zu kennzeichnen.

3. Verwaltungserfahrung

Benutzer mit unterschiedlichen Zugriffsebenen:

Nach der Installation der Agenten können benutzerdefinierte Agentengruppen verwendet werden, um Richtlinien basierend auf der Gruppenzugehörigkeit zuzuordnen. Bei der Richtlinienbereitstellung wird der Benutzer aufgefordert, eine benutzerdefinierte Agentengruppe, die gewünschte Richtlinie und Datenregeln anzugeben.

Datenregeln und Richtlinienzuordnungen arbeiten zusammen. Datenregeln definieren sensible Daten; folglich sollten zugehörige Richtlinien dieses Objekt schützen.

Die folgende Abbildung bietet eine Zusammenfassung der Prozesseinheiten des Programms:

Basierend auf den Anforderungen der Agentenprüfung erstellt ManageEngine Prüfberichte in der gewünschten Häufigkeit:

Die Benutzeroberfläche des Programms hält den Administrator über Verstöße gegen die Richtlinien im Haushalt auf dem Laufenden und erstellt entsprechende Berichte.

Falsch positive Benachrichtigungen

Das Programm ermöglicht es Benutzern, den Administrator über Fehlalarme zu informieren. Dadurch kann der Administrator die Richtlinien auf Grundlage dieser Fehlalarme anpassen.

Einsatz

Die kostenlose Version von ManageEngine Endpoint Control Plus ist auf 30 Tage Nutzung beschränkt und kann nicht in der Cloud bereitgestellt werden; sie muss auf dem Gerät des Administrators installiert werden.

Sophos DLP-Plattform

Zusammenfassung der Ergebnisse:

- Effektive Merkmale:

- Effektiver Schutz für E-Mails, Peripheriegeräte und Anwendungen.

- Der Manipulationsschutz funktioniert effektiv.

- Bietet Active Directory-Integration.

- Anpassbare Datenklassifizierung.

- Bietet Dateisuche/Tags mit Hashes.

- Umfassende Prüfprotokollierung.

- Unterstützt Peripheriegeräte.

- Ineffektive Funktionen :

- Einige Funktionen, wie beispielsweise der Schutz von Peripheriegeräten, erfordern benutzerdefinierte Richtlinien.

- Keine Verhaltensanalyse der Nutzer.

- Keine Geräteverwaltung.

1. Kanalabdeckung

Sowohl bei Peripheriegeräten als auch bei E-Mails verhinderten die Standardrichtlinien zwar keine Dateiübertragungen, wir konnten diese jedoch mithilfe benutzerdefinierter Richtlinien blockieren, wie in der Abbildung unten zu sehen ist.

Benutzerdefinierte Richtlinie:

- Anwendung: Die Anwendungssteuerungsfunktion beschränkte die Dateiübertragung auf andere Plattformen, wie z. B. Google Drive.

- Ausnahmen basierend auf E-Mail/IP-Adresse: Benutzer können direkt in Richtlinien ein- oder ausgeschlossen werden.

- Peripheriegeräte: Es können 9 Arten von abnehmbaren Geräten überwacht und gesteuert werden, weniger als bei Wettbewerbern wie Endpoint Protector.

2. Datenklassifizierung

- Die automatische Datenklassifizierung erwies sich als ineffektiv, da risikoreiche E-Mails als E-Mails mit geringer Priorität eingestuft wurden .

- Benutzerdefinierte Datenklassifizierung: Sie können die Parameter der Datenklassifizierung anpassen. Folgende Optionen stehen zur Verfügung.

- Überprüfung der Datenklassifizierung: Unser Team konnte eine vollständige Liste der Dateien und deren Klassifizierungsstatus erstellen.

3. Verwaltung

- Manipulationsschutz: Geräte, die die Agentensoftware manipulieren konnten, wurden daran gehindert, dies zu tun. Zum Deinstallieren der Agentendatei war ein Passwort erforderlich. Diese Funktion funktionierte in unserem Test einwandfrei (siehe Abbildung unten).

- Audit-Trail: Sophos Central hat erfolgreich Audit-Protokolle der Benutzeraktivitäten aufgezeichnet.

- Dateisuche/Tags mit Hashes: Sophos bietet dies über seine Erkennungsfunktionen an, um riskante Dateien zu identifizieren.

- Shadow AI-Sichtbarkeit: Ab 2026 vermarktet Sophos eine Browser-/Arbeitsbereichsschicht zur Steuerung der Nutzung von Shadow AI/Shadow IT; klarzustellen, dass dies neben (nicht identisch mit) den getesteten Endpoint-DLP-Funktionen zu verstehen ist. 1

Seit Januar 2026 bietet Sophos Workspace Protection für die Governance von Schatten-IT/Schatten-KI an; dies ergänzt die hier verglichenen DLP-Funktionen. 2

Teramind DLP-Plattform

Zusammenfassung der Ergebnisse:

- Effektive Merkmale:

- Wirksamer Schutz für Peripheriegeräte, E-Mails und Anwendungen.

- Detaillierte Anpassung der Datenklassifizierung.

- Umfassende Prüfprotokollierung.

- Bietet Active Directory-Integration.

- Bietet Dateisuche.

- Ineffektive Funktionen:

- Ineffektive Datenklassifizierung.

- Individuelle Richtlinien sind schwer zu verwalten.

- Kein Manipulationsschutz.

- Keine Texterkennung.

1. Kanalabdeckung

- Peripheriegeräte: Die USB-Sperrrichtlinien waren zwar wirksam, verhinderten aber auch, dass nicht vertrauliche Dateien auf Peripheriegeräte kopiert wurden.

- Die Gerätetypen wurden in den Richtlinien für Wechseldatenträger nicht erwähnt.

- E-Mail: E-Mail-Richtlinien sind zwar effektiv, verhindern aber auch, dass interne Benutzer E-Mails versenden.

- Anwendung: Die Anwendungsdatenschutzrichtlinie verhindert, dass Daten an Anwendungen wie Google Drive übertragen werden.

- Ausnahmen basierend auf E-Mail-Adressen/IP-Adressen: Sie können bestimmte E-Mail-Adressen oder Domains von den Richtlinien ausschließen.

2. Datenklassifizierung

- Die Datenklassifizierung war ineffektiv, da sie nicht zwischen vertraulichen und nicht vertraulichen Daten unterscheiden konnte.

- Individuelle Datenklassifizierung: Detaillierte Anpassungsoptionen stehen zur Verfügung. Für deren Nutzung sind jedoch gewisse Plattformkenntnisse erforderlich.

- Überprüfung der Datenklassifizierung: Unser Team hat die klassifizierten Daten überprüft.

3. Verwaltung

Verhaltensrichtlinien sind im folgenden Bild dargestellt:

- Manipulationsschutz: Dieser war unwirksam, da der Benutzer die Agentendatei leicht manipulieren konnte.

- Prüfprotokoll: Wir haben die Aktivitäten jedes Benutzers überwacht. Benachrichtigungen wurden auch an die E-Mail-Adresse des Administrators gesendet (siehe Abbildung unten).

- OCR-Datenidentifizierung: Teramind beinhaltet keine webbasierte OCR in der kostenlosen Testversion.

Ab Januar 2026 unterstützt das Teramind Mac-Agent-Update die Bildschirmaufzeichnung nur noch bei Verletzung einer Verhaltensregel. Dadurch wird Speicherplatz gespart und die Privatsphäre verbessert, während gleichzeitig relevante Beweise erfasst werden. 3

Acronis Cyber Protect

Zusammenfassung der Ergebnisse:

- Effektive Merkmale:

- Unterstützt USB-Geräte in seiner Gerätesteuerungsrichtlinie.

- Effektive Datenklassifizierung.

- Wirksamer Anwendungsschutz.

- Umfassende Prüfprotokollierung.

- Bietet Active Directory-Integration.

- Ineffektive Funktionen:

- Unwirksame E-Mail-Schutzrichtlinien (haben Probleme mit einigen Dateiformaten)

- Keine Anpassungsmöglichkeiten bei der Datenklassifizierung.

- Kein Manipulationsschutz.

- Keine Dateisuche/Tags mit Hash-Funktion.

- Keine umfassende Webfilterung.

1. Kanalabdeckung

- Peripheriegeräte & E-Mail: Die Basisrichtlinie blockierte USB-Laufwerke für Agenten zuverlässig. E-Mails mit vertraulichen Daten wurden jedoch nicht blockiert. Spezielle E-Mail-Richtlinien waren nicht vorhanden. Die Geräterichtlinie umfasst zehn Arten von Wechseldatenträgern.

- Anwendung: Die Datenschutzrichtlinie beschränkte die Übermittlung vertraulicher Daten an Cloud-Speicher wie Google Drive.

2. Datenklassifizierung

- Effektive Datenklassifizierung: Die Datenklassifizierungsfunktion wurde auf vertrauliche Daten angewendet, die auf Wechseldatenträger kopiert wurden.

- Benutzerdefinierte Datenklassifizierung: Obwohl die DLP-Funktionen Datenklassifizierungsfunktionen beinhalten, können die vordefinierten Klassifizierungen nicht bearbeitet werden.

- Überprüfung der Datenklassifizierung: Unser Team konnte die gemäß den definierten Richtlinien klassifizierten Daten nicht verifizieren.

3. Verwaltung

- Manipulationsschutz: Unser Team konnte auf Acronis Central keine Optionen zum Manipulationsschutz finden.

- Audit-Protokoll: Die Aktivitäten jedes Benutzers werden protokolliert, wobei für jedes Gerät ein separates Audit-Protokoll erstellt wird.

- Dateisuche/Tags mit Hashes: Unser Team konnte keine Funktionen finden, um Dateien mit Hashes zu taggen.

Trellix DLP

Zusammenfassung der Ergebnisse:

- Effektive Merkmale:

- Breite Kanalabdeckung

- Umfassender E-Mail- und Anwendungsschutz.

- Anpassbare Datenregeln.

- Bietet einen Prüfpfad.

- Bietet Manipulationsschutz.

- Bietet Webfilterung.

- Ineffektive Funktionen:

- Keine Active Directory-Integration.

- Keine Dateisuche.

- Keine Verhaltensanalyse der Nutzer.

- Keine Texterkennung.

1. Kanalabdeckung

Trellix DLP deckt eine breite Palette von Endpunkt- und Netzwerkkanälen ab, weist jedoch in bestimmten kritischen Bereichen Mängel in der Einheitlichkeit auf.

E-Mail-Schutz

- Trellix kann erkennen, wenn ein Benutzer Outlook so konfiguriert, dass sensible Dateien über private E-Mail-Konten versendet werden, und kann E-Mails, die sensible Informationen enthalten, unter Quarantäne stellen.

- Die Freigabe von unter Quarantäne gestellten E-Mails kann jedoch umständlich sein, da eine manuelle Genehmigung durch den Absender, den Vorgesetzten des Absenders oder den Dateneigentümer per E-Mail-Benachrichtigung erforderlich ist und kein optimierter, automatisierter Prozess zur Verfügung steht.

- Darüber hinaus bietet Trellix für bestimmte Benutzergruppen keine vollständige Unterstützung beim Filtern sensibler Daten, die über ActiveSync mit Mobilgeräten synchronisiert werden sollen.

Gerätesteuerung / Peripheriegeräte

- Die Überwachung und Steuerung von Peripheriegeräten ist möglich.

- Trellix unterstützt keine einheitliche Richtlinie (einen einzigen Regelsatz) über alle Kanäle hinweg, was die Flexibilität in Umgebungen einschränkt, in denen mehrere Peripheriegeräte verwendet werden.

- Administratoren können Zugriffskontrollen für USB-Geräte und andere Peripheriegeräte einrichten.

- Die Umsetzung von Richtlinien kann mitunter uneinheitlich sein, insbesondere bei neueren Kanälen wie mobilen Geräten.

- Erweiterte Funktionen wie die USB-Geräteverschlüsselung erfordern zusätzliche Abonnements.

Anwendungen

- Trellix unterstützt DLP-Richtlinien für verschiedene Anwendungen.

- Chrome wird beispielsweise nicht vollständig unterstützt, sodass Benutzer in bestimmten Szenarien, etwa beim Hochladen von Dateien aus einem öffentlichen WLAN-Netzwerk, DLP-Richtlinien umgehen können.

2. Datenklassifizierung

Vordefinierte Richtlinien

Die vordefinierten Richtlinien von Trellix decken eine Reihe gängiger regulatorischer Rahmenbedingungen ab, darunter PCI DSS und DSGVO.

- Die Richtlinienvorlagen sind weniger umfassend und präzise als die der Konkurrenz, wodurch potenzielle Lücken bei der Aufdeckung entstehen.

Kundenrichtlinien

- Der Administrator kann mithilfe von Schlüsselwörtern, regulären Ausdrücken und Dateifingerprinting benutzerdefinierte Richtlinien erstellen.

- Allerdings unterstützt Trellix keine erweiterten Funktionen wie maschinelles Lernen oder verhaltensbasierte Risikobewertung.

OCR-Datenidentifizierung: Trellix bietet keine vollständige OCR-Unterstützung für die Weberkennung und -prävention; es kann lediglich grafische Dokumente wie PDFs mit gescanntem Inhalt zur Erkennung, nicht aber zur Prävention untersuchen.

3. Verwaltung

Die Administrationsfunktionen von Trellix DLP bieten grundlegende Features, jedoch fehlen einige essentielle Funktionen oder sind unterentwickelt.

Zugriffsrechte: Administratoren können Rechte basierend auf Benutzern oder Gruppen zuweisen, aber Trellix verfügt nicht über eine rollenbasierte delegierte Administration, was die Möglichkeit einschränkt, spezifische Rollen für die Richtlinienverwaltung und die Bearbeitung von Vorfällen zuzuweisen.

Weitere Funktionen: Trellix bietet Standardfunktionen wie USB-Verschlüsselung und die Durchsetzung von DLP-Richtlinien für Endpunkte. Erweiterte Optionen wie risikoadaptiver Schutz und native Verhaltensanalyse sind jedoch entweder eingeschränkt oder erfordern die Integration von Drittanbietern, was die Bereitstellung verkompliziert.

Benachrichtigungen & Warnungen: Warnungen werden bei sensiblen Datenübertragungen per E-Mail generiert, jedoch können aufgrund begrenzter Anpassungsmöglichkeiten der Berichtserstellung und der eingeschränkten Funktionen für das Vorfallmanagement zusätzliche manuelle Überwachung durch Administratoren erforderlich sein.

Schwerpunkte der Benchmark-Tests

1. Kanalabdeckung

Die Datenkommunikation kann über mehrere Kanäle erfolgen, die alle gesichert werden müssen.

- Peripheriegeräte : Die DLP-Technologie nutzt die Gerätekontrolle , um eine unbefugte Datenübertragung auf Wechseldatenträger wie USB-Laufwerke und andere Peripheriegeräte, einschließlich Drucker, zu verhindern .

- USB-Geräte/Laufwerke/Speicherkarten

- Drucker (richtlinienbasierte Steuerung)

- Webcams

- iPhone/Android-Telefone

- Bluetooth-Geräte

- Kommunikationskanäle wie Discord und WhatsApp.

- E-Mail: Einschließlich Nachrichtentext und Anhänge

- Anwendungen: Bestimmte Anwendungen, die keine Kommunikation erfordern (z. B. Word), müssen möglicherweise blockiert oder der Zugriff auf sensible Dateien mithilfe von Datenklassifizierung gestattet werden. Zu den besonders kritischen Anwendungen gehören Microsoft Office, Google Docs, Google Drive, Zoom und Skype.

- Ausnahmen basierend auf E-Mail-Adresse/IP-Adresse: Prüfung, ob Benutzer oder Agenten aufgrund ihrer E-Mail-Adresse oder IP-Adresse von der Richtlinie ausgeschlossen sind.

- Active Directory (AD)-Integration: Ermöglicht die zentrale Verwaltung von Benutzerzugriffen und Richtlinien über Verzeichnisdienste.

- Gerätemanagement : Gerätemanagement und Datenverlustprävention (DLP) sind wesentliche Bestandteile einer umfassenden mobilen Sicherheitsstrategie. Das Gerätemanagement konzentriert sich auf die Verwaltung und Kontrolle von Geräten auf Geräteebene, während DLP den Datenschutz gewährleistet und die unbefugte Offenlegung verhindert.

Alle Anbieter bieten MDM als Zusatzfunktion an. Die kostenlosen Testversionen beinhalteten keine Geräteverwaltung.

2. Verwaltung / Sonstiges

Bereitstellung: Einige Lösungen bieten Administratoren ausschließlich On-Premises- oder SaaS-Optionen an. Bei der SaaS-Option müssen DLP-Produktanbieter eine vollständig isolierte Umgebung und eine schriftliche Garantie für die Datensicherheit des Kunden bereitstellen.

Audit-Trail: DLP-Lösungen müssen Benutzeraktionen protokollieren, um einen Prüfpfad für sensible Informationen zu gewährleisten. Alle getesteten Lösungen boten diese Funktion. Die Details variieren jedoch.

Die detaillierte Version enthält beispielsweise detaillierte Protokolle administrativer Aktivitäten im Zusammenhang mit Richtlinien, Benutzern und Rollen, Servicekonfigurationen, Zugriffsrechten bei Sicherheitsvorfällen, Behebungsmaßnahmen sowie strukturierten und unstrukturierten Konfigurationsprofilen. Die Basisversion umfasst hingegen nur Benutzeranmeldungen und -aktivitäten.

Manipulationsschutz für Agentendateien: Verhindert die Deinstallation oder sonstige Manipulation der Software auf Agentengeräten. Zusätzlich sollten DLP-Agenten mit langen, komplexen Passwörtern geschützt werden, um eine unbefugte Deinstallation oder Unterbrechung ihrer Dienste zu verhindern.

Agenten-/Gruppenregelzuweisung: Wir haben geprüft, ob Richtlinien und Regeln einzelnen Agenten/Benutzern und Agenten-/Benutzergruppen zugewiesen werden können.

Dateisuche/Tags mit Hashes: Wir haben geprüft, ob die Funktionen „Suche“ oder „Erkennung“ das Taggen von Dateien mit Hashes unterstützen.

Integrierte Datensicherheitsrichtlinien: Viele DLP-Tools enthalten Richtlinienvorlagen für gängige Arten sensibler Daten, wie z. B. personenbezogene Daten, geschützte Gesundheitsdaten und die Erkennung von IBAN/Krypto-Wallet-IDs.

Geräteüberwachung über ein Kontroll-Dashboard: Das DLP-Dashboard ermöglicht Ihnen die Anzeige daten- und inhaltsbezogener Aktivitäten in Ihrem Netzwerk basierend auf Ihren Datenschutzrichtlinien. Die Ansicht enthält verschiedene Widgets, die Einblick in die unterschiedlichen Kriterien für Datenschutzverletzungen bieten. Sie können die Ansicht auch nach einem bestimmten Zeitraum filtern, um detaillierte Informationen zu relevanten Datenschutzverletzungen und Ereignissen in Ihrem Konto zu erhalten.

Benachrichtigungen und Warnungen bei blockierten Aktionen: DLP-Warnungen liefern detaillierte Informationen zu jeder Warnung, einschließlich der verletzten Richtlinie, des beteiligten Benutzers und der Daten, die versucht wurden, weitergegeben oder durchgesickert zu sein. Dadurch können Sicherheitsteams potenzielle Datenschutzverletzungen schnell erkennen und Maßnahmen ergreifen.

Option zur Meldung von Fehlalarmen: Wenn ein Benutzer eine durch die DLP-Richtlinie eingeschränkte Aktion ausführt, löst ein Blockierungsereignis eine Warnung aus. Manchmal bezieht sich eine Warnung auf eine legitime Aktion, die jedoch von der DLP-Richtlinie als verboten eingestuft wird. Solche Vorfälle sind Fehlalarme. Um dieses Problem zu beheben, kann die Blockierung als Fehlalarm markiert werden, sodass der Benutzer anschließend auf die sensible Datei zugreifen kann.

Anpassbare Datenregeln: DLP ermöglicht es Benutzern, benutzerdefinierte Datenregeln zu erstellen und bietet so die Flexibilität, den Datenschutz an spezifische Bedürfnisse anzupassen.

3. Datenklassifizierung

Automatisierte Datenklassifizierung

Die Klassifizierung von Daten in festgelegte Sensibilitätsstufen trägt dazu bei, dass sensible Informationen durch geeignete Maßnahmen geschützt werden. DLP-Produkte ermöglichen die automatische Erkennung sensibler Daten anhand vordefinierter Datenkategorien (Datenermittlung).

Diese Kategorien werden anhand vordefinierter Richtlinien festgelegt, nachdem die Daten und kritischen Datenbestände des Unternehmens identifiziert und definiert wurden. Die Datenklassifizierung kann mit den im Abschnitt „Richtlinien“ bereitgestellten vordefinierten Richtlinien abgestimmt werden.

Alle verglichenen Anbieter bieten Funktionen zur automatisierten Datenklassifizierung.

Effektive Datenklassifizierung

AIMultiple testete die Korrektheit der automatischen Datenklassifizierung anhand einiger Dateien, darunter:

- Persönliche Gesundheitsakte

- Vertrauliches Due-Diligence-Dokument, das auf jeder Seite den Vermerk „privat und vertraulich“ enthielt.

- Geschäftsgeheimnis (z. B. Quellcode für eine Website-Funktion)

Benutzerdefinierte Datenklassifizierung

Die Datenklassifizierung kann mithilfe von regulären Ausdrücken, Dateierweiterungen und anderen Kriterien individuell angepasst werden.

Überprüfung der Datenklassifizierung

Klassifizierte Daten müssen von Administratoren und GRC-Teammitgliedern überprüfbar sein, um die korrekte Klassifizierung sicherzustellen. Während der Test- oder Proof-of-Concept-Phase (PoC) sollten GRC-Teammitglieder gemeinsam mit den Administratoren teilnehmen.

Sie können die Datenklassifizierungen rechtmäßig überprüfen und bestätigen. Typischerweise liefern solche Lösungen Listen von Dateien, die auf eine bestimmte Weise klassifiziert sind (z. B. Finanzdaten, Gesundheitsdaten).

OCR

Wir haben geprüft, ob die Anbieter die OCR-Datenidentifizierung aus Bildern oder visuellen Darstellungen anbieten.

Anbieter, die die OCR-Funktion nicht in der kostenlosen Testversion anbieten, können diese als Zusatzoption hinzufügen.

Benchmark-Methodik

- Softwareinstallation: Wir haben die Administrator- und Agentenmodule auf separaten PCs installiert.

- Ergänzung der Richtlinien: Es wurden zusätzliche Richtlinien hinzugefügt, um die Wirksamkeit der Basisrichtlinien mit der Wirksamkeit der benutzerdefinierten Richtlinien zu vergleichen.

- Dateneingabe: Verschiedene Dateien mit unterschiedlich vertraulichen und finanziellen Daten wurden über andere Kanäle ausgetauscht, die jeweils über unterschiedliche Sicherheitseinstellungen verfügten.

- Beweise sammeln: Es wurden Screenshots von relevanten Teilen der Plattform angefertigt.

Ergebnisse: Die Ergebnisse werden in diesem Benchmark vorgestellt und zusammengefasst.

FAQs

Unternehmen stehen vor wachsenden Herausforderungen beim Schutz privater Daten und personenbezogener Informationen (PII). Die Verhinderung unberechtigten Zugriffs und die Eindämmung von Datenschutzverletzungen sind entscheidend, um Reputations- und finanzielle Risiken zu minimieren. Hier setzen Lösungen zur Verhinderung von Datenverlust (DLP) an, die Unternehmen dabei unterstützen, sensible Informationen zu schützen und regulatorische Standards einzuhalten.

Data Loss Prevention (DLP) ist eine technologische Lösung, die entwickelt wurde, um Vorfälle zu verhindern, die zu Datenschutzverletzungen oder Datenverlust führen könnten. DLP-Lösungen umfassen typischerweise Tools zur Datenklassifizierung, Gerätekontrolle, Verschlüsselung und Benutzerauthentifizierung. Hauptziel von DLP ist die Minimierung des Risikos unautorisierter Datenlecks und -weitergabe.

Die Verhinderung von Datenlecks erfordert eine Sicherheitsstrategie, die die Identifizierung, Klassifizierung und den Schutz sensibler Daten gewährleistet. Die Klassifizierung sensibler Daten kann dank maschinellem Lernen automatisiert werden. Ebenso lässt sich die Sicherheit vertraulicher Daten durch die Integration von Endpunkt- und Netzwerkschutzlösungen der nächsten Generation verbessern.

Ein DLP-Software-Benchmark ist ein Test, der verifizierbare Daten sammelt, um die Leistung von DLP-Softwareprodukten zu bewerten. Die Ergebnisse des DLP-Benchmarks geben Aufschluss über die administrativen und technischen Aspekte der Produkte.

Zu Beginn werden die in DLP-Softwareprodukten verfügbaren Funktionen als Testobjekte erfasst. Die erfassten Funktionen werden auf ihre Wirksamkeit geprüft und mit den Herstellerangaben verglichen. Die gesammelten Daten werden nach Testaspekten geordnet und bilden die Grundlage für die abschließende Bewertung.

Organisationen stehen vor wachsenden Herausforderungen beim Schutz privater Daten und personenbezogener Informationen (PII). Die Verhinderung unberechtigten Zugriffs und die Eindämmung von Datenschutzverletzungen sind entscheidend, um Reputations- und finanzielle Risiken zu minimieren.

Seien Sie der Erste, der kommentiert

Ihre E-Mail-Adresse wird nicht veröffentlicht. Alle Felder sind erforderlich.