OpenClaw (anteriormente Moltbot y Clawdbot) es un asistente de IA de código abierto y autoalojado, diseñado para ejecutar tareas informáticas locales e interactuar con los usuarios a través de plataformas de mensajería estándar. A diferencia de los chatbots tradicionales que funcionan como asesores generando texto, OpenClaw opera como un agente autónomo capaz de ejecutar comandos de shell, administrar archivos y automatizar operaciones del navegador en la máquina anfitriona.

A principios de 2026, OpenClaw superó las 100 000 estrellas en GitHub en tan solo tres días, gracias a su arquitectura centrada en la privacidad y sus capacidades proactivas. Descubra cómo funciona OpenClaw mediante una implementación práctica, su arquitectura, casos de uso reales y riesgos de seguridad:

Casos de uso de OpenClaw

Para evaluar OpenClaw más allá de la documentación, lo implementamos en una CPU en Runpod con Ubuntu 24.04 y lo probamos con un conjunto de tareas de automatización prácticas y cotidianas utilizando un flujo de trabajo basado en mensajería.

Organización de archivos y automatización del sistema

Probamos la capacidad de OpenClaw para realizar operaciones en el sistema de archivos indicándole que creara y organizara carpetas dentro de un directorio de descargas. El agente creó correctamente directorios sintéticos, clasificó los archivos por tipo y los movió a las ubicaciones adecuadas mediante comandos de línea de comandos. Estas operaciones se ejecutaron de forma fiable sin necesidad de una sesión de terminal activa una vez que el agente estaba en funcionamiento.

Procesamiento de recibos y generación de hojas de cálculo

Para evaluar la comprensión de documentos y la generación de archivos, proporcionamos a OpenClaw una imagen de un recibo de supermercado y le pedimos que añadiera su contenido a una hoja de cálculo. El agente extrajo los elementos, los estructuró en formato tabular y generó la hoja de cálculo. Si se le solicitaba, también podía devolver el archivo .xlsx resultante directamente a través de la interfaz de mensajería.

Esta prueba demostró que OpenClaw puede extraer datos, estructurarlos y guardar archivos en un único flujo de trabajo.

Monitoreo proactivo y notificaciones

También probamos las capacidades proactivas de OpenClaw configurándolo para que monitorizara un directorio y nos notificara cuando apareciera un archivo específico. Una vez que se cumplió la condición de activación, el agente inició el contacto sin solicitar la intervención del usuario, envió una notificación y ejecutó la acción de seguimiento predefinida.

Este comportamiento confirmó que OpenClaw puede funcionar como un agente en segundo plano siempre activo, capaz de iniciar acciones y comunicarse en respuesta a eventos, en lugar de limitarse a responder a comandos directos.

Observaciones generales

En estas pruebas, OpenClaw demostró un rendimiento fiable en tareas sencillas y recurrentes, como la organización de archivos, el procesamiento de datos simple y las notificaciones basadas en eventos. La configuración básica fue sencilla, pero para habilitar flujos de trabajo complejos fue necesario configurar varios servicios externos y claves API. Algunas integraciones requieren permisos amplios, lo que aumenta el tiempo de configuración y plantea consideraciones de seguridad.

Esto significa que OpenClaw es fácil de usar para la automatización básica, pero las implementaciones totalmente operativas requieren una configuración detallada y una gestión cuidadosa de los permisos.

Cómo se puede utilizar OpenClaw en la práctica

Si bien la sección anterior resume nuestra evaluación práctica, la siguiente describe cómo se suele posicionar y utilizar OpenClaw en implementaciones reales.

OpenClaw no es un asistente para el consumidor diseñado para tareas personales puntuales. En la práctica, funciona como una capa operativa remota para máquinas que requieren automatización continua y ligera sin interfaz gráfica.

Modelo de interacción central

Una vez implementado, OpenClaw funciona mediante comandos enviados por mensajes, en lugar de sesiones interactivas. Los usuarios se comunican con el agente a través de plataformas de mensajería como Telegram, WhatsApp u otros canales compatibles con OpenClaw, mientras que la ejecución se realiza en la máquina anfitriona.

Este diseño permite tres patrones de uso prácticos:

- Operaciones remotas del sistema

Los usuarios pueden administrar archivos, ejecutar scripts o consultar el estado del sistema sin necesidad de iniciar sesión en el equipo. Por ejemplo, pueden organizar directorios, ejecutar tareas por lotes o comprobar el uso del disco desde un dispositivo móvil. - Automatización programada y condicional

Gracias a la integración con cron y su mecanismo de latido, OpenClaw puede supervisar de forma independiente las condiciones y responder sin necesidad de indicaciones explícitas. Esto incluye tareas como comprobar el tiempo de actividad del servidor, supervisar los archivos de registro o realizar un seguimiento de métricas basadas en umbrales, como los precios de las acciones o el estado de la API. - Ejecución de tareas delegadas

OpenClaw puede funcionar como un proxy de ejecución para flujos de trabajo específicos, como la gestión de correos electrónicos entrantes, la actualización de carpetas o la publicación de contenido predefinido en plataformas de redes sociales, siempre que se hayan habilitado las habilidades y los permisos necesarios.

Habilidades como la verdadera capa de control

A diferencia de los agentes visuales para el uso de computadoras, las capacidades de OpenClaw dependen de las habilidades habilitadas. Estas habilidades determinan lo que el agente puede y no puede hacer, tales como:

- Acceso al sistema de archivos

- Automatización del navegador

- Integración con correo electrónico o calendario

- Interacción con API externas

Sin estas habilidades, el agente carece de capacidad operativa. En consecuencia, la seguridad y la fiabilidad de una implementación de OpenClaw dependen menos de la calidad de la respuesta rápida y más del diseño de los permisos.

Consideraciones para la adopción en las primeras etapas

En su estado actual de madurez, OpenClaw es más adecuado para:

- Máquinas secundarias, servidores o entornos aislados

- Cuentas creadas específicamente para fines de automatización.

- Flujos de trabajo no críticos donde los modos de fallo son aceptables

El uso de OpenClaw con cuentas personales de alto valor o sistemas de producción requiere un aislamiento y una supervisión cuidadosos.

Ejecutando OpenClaw sin un VPS: Cloudflare Moltworker

Aunque OpenClaw se suele implementar en máquinas locales o instancias VPS, con los Workers de Cloudflare 1 Es posible desplegar y ejecutar agentes de IA en plataformas de ejecución sin servidor .

Cloudflare Trabajadores

Workers es una plataforma de ejecución sin servidor que permite a los desarrolladores ejecutar código corto y basado en eventos en Workers. En lugar de implementar agentes en máquinas virtuales o contenedores, los desarrolladores implementan lógica de aplicación que se ejecuta en respuesta a solicitudes o eventos programados.

Cada ejecución de trabajador es, por defecto, sin estado. Cualquier dato o archivo temporal creado durante la ejecución se descarta una vez que finaliza la solicitud. Por lo tanto, los trabajadores no pueden almacenar un estado a largo plazo por sí mismos.

Las aplicaciones que necesitan conservar datos, como el historial de conversaciones, la memoria del agente, etc., deben almacenar esos datos en un servicio de almacenamiento persistente independiente. En el ecosistema de Cloudflare, esta función la suele desempeñar Cloudflare R2, un servicio de almacenamiento de objetos que conserva los datos independientemente de la vida útil de los trabajadores.

Moltworker: Despliegue de OpenClaw de Cloudflare

Moltworker es una implementación de referencia que adapta OpenClaw para ejecutarse en nodos de trabajo (Cloudflare Workers) en lugar de un servidor tradicional. Muestra cómo un agente de IA autoalojado puede operar en un entorno aislado sin servidor, manteniendo un estado persistente.

En esta configuración, la lógica de ejecución de OpenClaw se ejecuta dentro de los Workers (Cloudflare), mientras que la memoria del agente, los registros y otros artefactos se almacenan en R2 (Cloudflare). Dado que R2 proporciona almacenamiento duradero independiente de la vida útil de los Worker, el estado del agente persiste entre ejecuciones y reinicios.

R2 incluye un nivel de uso gratuito (hasta 10 GB de datos almacenados y un gran número de operaciones de lectura/escritura). 2 ), lo que significa que las implementaciones pequeñas de OpenClaw pueden funcionar sin costos de infraestructura adicionales más allá del uso de la API de LLM. Sin embargo, necesitará una cuenta Cloudflare y una suscripción mínima de 5 USD al plan Workers para usar Sandbox Containers.

Ventajas e idoneidad

Moltworker es más adecuado para agentes de IA basados en eventos que se activan en respuesta a entradas discretas en lugar de funcionar de forma continua.

Ejemplos de casos de uso

- Asistentes basados en chat: Un asistente interno que responde a los mensajes de chat, recupera el contexto de conversaciones anteriores almacenado y llama a una API LLM externa solo cuando un usuario envía un mensaje.

- Agentes de automatización bajo demanda: Una instancia de OpenClaw que se ejecuta al activarse mediante un webhook (por ejemplo, un nuevo problema en GitHub o el envío de un formulario), realiza una breve secuencia de acciones , almacena los resultados y finaliza.

- Agentes personales o experimentales de bajo tráfico: Desarrolladores individuales que utilizan OpenClaw para investigación o pruebas, donde el agente permanece inactivo la mayor parte del tiempo y el coste del VPS debería escalar con el uso en lugar de con el tiempo de ejecución.

La razón es que, en los ejemplos anteriores, el agente permanece inactivo la mayor parte del tiempo y solo se activa cuando el usuario envía un mensaje o se dispara un webhook. En un VPS o una máquina local, el servidor se mantiene en funcionamiento y se paga por el tiempo de actividad. Sin embargo, en Claudflare Workers, el agente solo se ejecuta cuando se activa. No hay costo ni consumo de recursos mientras está inactivo.

Cuando Moltworker puede ser menos adecuado

- Agentes autónomos de larga duración: Un agente diseñado para operar de forma continua (por ejemplo, monitorizando múltiples fuentes de datos, tomando decisiones periódicas sin desencadenantes externos) puede superar los límites de ejecución o requerir reinicios frecuentes.

- Agentes que requieren hardware especializado o acceso al sistema: Las implementaciones que dependen de GPU locales, binarios personalizados o sistemas de archivos locales persistentes no se pueden acomodar fácilmente dentro de un entorno de ejecución basado en trabajadores.

En estos casos, las implementaciones locales tradicionales o basadas en VPS ofrecen mayor flexibilidad y control.

¿Es seguro usar OpenClaw?

El perfil de seguridad de OpenClaw depende por igual de las opciones de implementación y del comportamiento del modelo. Si bien su documentación hace hincapié en la ejecución segura de comandos y las restricciones éticas, el riesgo en el mundo real surge principalmente de la exposición de la red y del alcance de los permisos.

Riesgo de puerta de enlace expuesta y de adquisición remota

Por defecto, la puerta de enlace de OpenClaw está vinculada a la interfaz de bucle local, lo que limita el acceso a la máquina host. Sin embargo, algunos usuarios reconfiguran la puerta de enlace para vincularla a una interfaz pública o que no sea de bucle local con el fin de acceder al agente de forma remota.

Cuando esto ocurre, varios servicios y puertos internos pueden volverse accesibles externamente. En tales configuraciones, los atacantes pueden interactuar con la superficie de control del agente a través de la red.

Si los usuarios exponen la puerta de enlace sin una autenticación sólida ni controles de red adecuados, OpenClaw se convierte, en la práctica, en una interfaz de ejecución remota de comandos. Un atacante podría emitir comandos, acceder a archivos o manipular el sistema anfitrión, lo que resultaría en el compromiso total de la máquina.

Este riesgo es independiente del comportamiento de los modelos de lenguaje a gran escala y se aplica incluso si el agente sigue estrictamente sus reglas de seguridad internas.

Riesgos a nivel de agente (relacionados con LLM y flujo de trabajo)

Además de los riesgos de infraestructura, OpenClaw hereda los modos de fallo estándar de los agentes autónomos:

- Interpretación ambigua de comandos: El acceso a la consola permite realizar acciones drásticas. Las instrucciones mal interpretadas pueden provocar la eliminación no deseada de archivos o cambios en el sistema.

- Inyección directa a través de entradas de confianza: si el agente procesa correos electrónicos, documentos o contenido web, las instrucciones maliciosas incrustadas en esas entradas podrían influir en su comportamiento.

- Ejecución de habilidades de terceros: Las habilidades amplían la funcionalidad, pero también aumentan la superficie de ataque. Una habilidad mal diseñada o maliciosa puede introducir vulnerabilidades o filtrar credenciales.

Exposición de datos a través de API externas

Aunque OpenClaw se ejecuta localmente, depende de proveedores de modelos externos para su razonamiento. Las indicaciones y los fragmentos de archivo seleccionados pueden transmitirse a API de terceros, lo que podría exponer datos confidenciales al exterior según la configuración.

Orientación práctica sobre seguridad

En su estado de madurez actual, OpenClaw debería considerarse una infraestructura de automatización privilegiada en lugar de un asistente para el consumidor.

Las mejores prácticas incluyen:

- Mantener la puerta de enlace vinculada a la interfaz loopback a menos que esté protegida por VPN o cortafuegos.

- Evitar la exposición pública de los puntos finales de los agentes.

- Ejecutar OpenClaw en máquinas aisladas o cuentas con privilegios limitados.

- Limitar las habilidades habilitadas al mínimo requerido

- Registros de supervisión para detectar la ejecución inesperada de comandos

Si no se aplican estos controles, el riesgo pasa de ser un "error de IA" a una vulneración tradicional del sistema remoto.

¿Qué es OpenClaw?

OpenClaw actúa como puente entre los Modelos de Lenguaje a Gran Escala (LLM, por sus siglas en inglés) y el sistema operativo local del usuario. Si bien utiliza API de modelos externos o modelos locales para el razonamiento, el entorno de ejecución permanece completamente en el hardware del usuario.

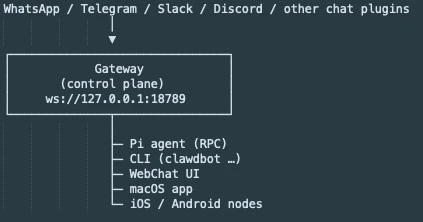

La arquitectura del sistema consta de cuatro componentes principales:

- La puerta de enlace: Un servicio en segundo plano que actúa como puerta de entrada. Gestiona las conexiones con las plataformas de mensajería.

- El agente: El motor de razonamiento (LLM) que interpreta la intención.

- Habilidades: Capacidades modulares que amplían el alcance del agente, como la automatización del navegador (a través de Puppeteer), el acceso al sistema de archivos, la integración del calendario, etc.

- Memoria: Una capa de almacenamiento persistente (que a menudo utiliza archivos Markdown) que conserva el contexto, las preferencias y el historial de conversaciones a largo plazo.

¿Qué hace que OpenClaw sea único?

Para comprender por qué OpenClaw ha captado la atención, conviene compararlo con dos diseños de agentes comunes: los agentes visuales y las herramientas de línea de comandos. Otros agentes intentan simular la interacción humana o ayudar con la programación. OpenClaw se ejecuta como un servicio en segundo plano sin interfaz gráfica, lo que modifica su funcionamiento.

OpenClaw frente a agentes visuales

El estándar de la industria para el uso de computadoras se basa en la visualización. Estos agentes toman capturas de pantalla, procesan datos de píxeles mediante modelos de lenguaje visual (VLM) y calculan coordenadas para simular clics del ratón.

- Enfoque de agente visual : Se enfrentan a un cuello de botella fundamental. Los agentes de usuario de computadora aún tienen dificultades con interfaces complejas, y el procesamiento visual introduce una alta latencia y la posibilidad de errores de desalineación de píxeles.

- El enfoque de OpenClaw : OpenClaw no utiliza interfaz gráfica, lo que significa que omite por completo la interfaz gráfica de usuario (GUI). No examina el icono de un archivo para moverlo; ejecuta un comando del sistema (por ejemplo, mv /downloads/*.pdf /documents).

Como resultado, al reemplazar la inferencia visual con la ejecución directa del código, OpenClaw elimina los errores de conexión y opera a la velocidad de la máquina en lugar de a la velocidad de la interfaz humana.

Agentes OpenClaw frente a agentes CLI

Herramientas como Claude Code u Open Interpreter funcionan como utilidades interactivas. Se ejecutan en una ventana de terminal y responden únicamente cuando el usuario introduce un comando. Estas herramientas actúan como copilotos reactivos.

- Enfoque de los agentes de línea de comandos : Los agentes de línea de comandos sufren de amnesia de sesión . Una vez que se cierra la ventana del terminal, el agente deja de funcionar y, a menudo, se pierde el contexto. Requieren que el usuario esté físicamente presente en la máquina.

- El enfoque de OpenClaw : OpenClaw se ejecuta como un demonio de puerta de enlace (servicio en segundo plano) en un servidor local o VPS. Persiste las 24 horas del día, los 7 días de la semana, manteniendo la memoria a largo plazo en archivos locales (por ejemplo, MEMORY.md).

Como resultado, no necesita estar frente a su computadora. Puede enviar mensajes de texto a su agente desde un dispositivo móvil a través de Telegram, WhatsApp u otros canales compatibles con OpenClaw para ejecutar tareas en su servidor doméstico, y el agente conserva el contexto durante semanas de interacción.

Una diferencia clave es que OpenClaw puede iniciar la interacción. Los agentes de línea de comandos y visuales tradicionales esperan a que el usuario los solicite (reactivos). OpenClaw cuenta con un motor de latidos y la integración de tareas programadas (cron jobs) que le permite ser proactivo.

- En lugar de que preguntes "¿Está caído el servidor?" o "¿Ha bajado el precio de las acciones?", OpenClaw se activa automáticamente, comprueba los datos y te envía un mensaje si se alcanza un umbral determinado.

Matriz de comparación arquitectónica

Esta comparación demuestra que OpenClaw prioriza la persistencia y la velocidad de automatización sobre la interacción humana. Su diseño sacrifica la coherencia visual y la seguridad interactiva en aras de una menor latencia y una ejecución continua.

Sé el primero en comentar

Tu dirección de correo electrónico no será publicada. Todos los campos son obligatorios.