Üç gün boyunca popüler Ayrıcalıklı Erişim Yönetimi (PAM) çözümlerini test ettik ve inceledik. BeyondTrust, Keeper PAM ve ManageEngine PAM360'ın ücretsiz deneme sürümlerini ve yönetim konsollarını kullandık. Kayıt gerektiren çözümler için ise yeteneklerini değerlendirmek amacıyla resmi ürün belgelerine ve doğrulanmış kullanıcı deneyimlerine güvendik.

En iyi PAM çözümlerini seçerken, DevOps ve altyapı entegrasyonları , erişim ve otomasyon yetenekleri gibi yaygın alıcı ihtiyaçlarını göz önünde bulundurduk.

En iyi 9 ticari PAM tedarikçisi

Satıcı | En iyisi | Başlangıç fiyatı | Sözleşme süresi |

|---|---|---|---|

Tam PAM yığınına ihtiyaç duyan kuruluşlar | Kamuoyuna açık bilgi yok. | – | |

Kurumsal düzeyde entegrasyon | 98.690 dolar | 36 ay | |

Kurumsal düzeyde entegrasyon | 44.712 dolar | 12 ay | |

Uygun fiyatlı bir PAM çözümü arayan küçük ve orta ölçekli işletmeler | 7.995 ABD doları/yıl + bakım | Yıllık lisans | |

DevOps ve bulut tabanlı ekiplerin hızlı ve dinamik erişime ihtiyacı var. | Kullanıcı başına yıllık 840–1.200 dolar | 12 ay | |

Uzaktan erişimi yönetme | Kamuoyuna açık bilgi yok. | 12 ay | |

Kimlik doğrulama için Okta kullanan bulut öncelikli kuruluşlar | Küçük kuruluşlar: 2–15 dolar / kullanıcı / ay Büyük kuruluşlar: 72.000 $ / yıl (+ 8.000 $ MFA/API için, 2.000 $ PAM eklentisi için) | – | |

KOBİ'ler ve dağıtık ekipler için basit bir bulut PAM çözümüne ihtiyaç duyanlar. | 490 ABD doları/yıl (~aylık kullanıcı başına 2-85 ABD doları) | Yıllık | |

Kimlik yönetimine odaklanan işletmeler | 825.000 dolar | 36 ay |

Fiyatlandırma bilgileri AWS Marketplace ve resmi satıcı web sitelerinden alınmıştır . 1

PAM olgunluk karşılaştırması

İncelenen tüm PAM çözümleri, aşağıda açıklanan ortak bir dizi temel özelliği içerir. Farklılaşmaya başladıkları nokta ise otomasyonun derinliği, bağlam duyarlı erişim kontrolü ve aşağıdakileri sağlayan tam kapsamlı entegrasyon yetenekleridir:

- İhtiyaç duyulduğunda geçici, zaman sınırlı ayrıcalıklı erişim sağlayan ve sonrasında otomatik olarak iptal eden Anlık Erişim (Just-in-Time - JIT) sistemi .

- Dinamik erişim , JIT prensiplerini genişleterek kullanıcılar, makineler, API'ler ve uygulamalar genelinde uyarlanabilir, bağlam odaklı erişimi mümkün kılar.

DevOps ve altyapı entegrasyonları

* Kubernetes ile kullanılabilen gizli bilgi yönetimini destekler (tam orkestrasyon desteği açıkça belirtilmemiştir).

Ücretsiz PAM çözümleri

Bazı satıcılar, küçük ölçekli kurulumlar için oldukça uygun olan ücretsiz PAM özellikli çözümler sunmaktadır. Devolutions Password Hub gibi bazıları ise onay iş akışları ve uyumluluk raporlaması gibi kurumsal özellikler içeren ücretli iş planları da sunmaktadır.

Bu araçları PAM işlevselliği düzeylerine göre inceledik. Aşağıda bazı önemli çözümleri sunuyoruz. Daha fazla ayrıntı için ücretsiz PAM çözümleri hakkındaki makalemize bakın.

Güvenli kimlik bilgisi depolama için PAM (kasa tabanlı araçlar):

- Devolutions Password Hub Free : Erişim takibi özelliğine sahip bulut tabanlı bir şifre deposundan yararlanmak için kullanılır, ancak oturum kontrolü yoktur.

- KeePassXC (KeeAgent ile birlikte) : Yalnızca yerel parolaları ve SSH anahtarlarını yönetmek için.

Dinamik gizlilik yönetimi araçları için PAM:

- HashiCorp'un Vault ürünü (Topluluk Sürümü) : Makineler arası gizli bilgileri, dinamik kimlik bilgilerini ve otomasyon iş akışlarını yöneten DevOps ekipleri için.

Tek Kimlik

One Identity'nin PAM çözümü, kimlik bilgilerinin saklanması, oturum kaydı, davranışsal analiz ve anlık erişimi kapsayan Safeguard ürün ailesi etrafında geliştirilmiştir.

Platform üç dağıtım modelinde mevcuttur: şirket içi donanım cihazları, hibrit bir SaaS seçeneği (Safeguard On Demand) ve tamamen bulut tabanlı bir katman (Cloud PAM Essentials).

Platformun kapsamı

Ayrıcalıklı Parolalar için Güvenlik, rol tabanlı onay iş akışlarıyla otomatik kimlik bilgisi depolama, döndürme ve alma işlemlerini yönetir. Ayrıcalıklı Oturumlar için Güvenlik, aranabilir denetim izleri için dizinlenmiş oturum içeriğiyle oturum vekil sunuculuğu, kayıt ve gerçek zamanlı izleme sağlar. Ayrıcalıklı Analitik için Güvenlik, anormal etkinlikleri tespit etmek için davranışsal analiz ekler. Platform ayrıca, tek bir çerçevede ayrıcalıklı ve ayrıcalıksız kimlikler arasında birleşik yönetişim isteyen kuruluşlar için One Identity Manager ile entegre olur.

Active Directory'yi yoğun olarak kullanan kuruluşlar için, One Identity'nin AD kimlik doğrulama ve yetkilendirmesini Unix, Linux ve macOS sistemlerine genişleten AD köprü araçları, yönetilmesi gereken ayrı kimlik siloslarının sayısını azaltan pratik bir eklentidir.

Güçlü Yönler

- Cihaz tabanlı mimari, temel işlevsellik için üçüncü taraf bileşenlere ihtiyaç duymadığından, harici bağımlılıklara dayanan platformlara kıyasla bakım yükünü azaltır.

- Oturum proxy'si, oturum boyunca gerçek parolaları son kullanıcılardan uzak tutar; kimlik bilgileri hiçbir zaman bağlantı kuran yöneticiye ifşa edilmez.

Zayıflıklar

- Oturum ve parola yönetimi modülleri geçmişte ayrı ürünlerdi. Bunların entegrasyonu, özellikle daha büyük ölçekli dağıtımlarda, kümeleme ve sorun gidermede karmaşıklığa yol açabilir.

- Cihazlar arasında yüksek kullanılabilirlik sağlayan arıza durumunda devreye girme işlemi, kullanıcıların sorunsuz bir geçişten ziyade önemli bir operasyonel sorun olarak tanımladığı kadar uzun sürüyor.

- Destek kalitesi tutarsız; temel sorular makul derecede iyi yanıtlanıyor, ancak teknik sorunlar ve karmaşık entegrasyonlar daha yavaş ve daha az güvenilir yanıtlar alıyor. Web tabanlı varlık yönetimi bir eksiklik. 4

Güvenin Ötesinde

BeyondTrust yönetim konsolunu kullanarak erişim onaylarının ve oturum isteklerinin pratikte nasıl çalıştığını test ettik. Aşağıda deneyimlerimizi özetleyeceğiz:

Sistem ve arayüz genel bakışı:

Bu kullanıcının erişim iznine sahip olduğu ayrıcalıklı hesapların listesi

Mevcut araçlarınızı kullanarak Direct Connect aracılığıyla veya doğrudan Password Safe Web Konsolu üzerinden bu hedef sistemlere bir oturum başlatabilirsiniz.

- Kullanıcılar oturumları doğrudan kasadan başlatabilir ve kimlik bilgileri otomatik olarak eklenebilir.

- Tek bir arayüz üzerinden platformlar arası erişimi (Windows için RDP, Linux için SSH) destekler.

- Bu oturumlar, politikaya uygun olarak kaydedilebilir, izlenebilir ve sonlandırılabilir.

Deneyimlerimize dayanarak, BeyondTrust için iki kullanım alanı öne çıkmaktadır: uzaktan erişim ve kimlik bilgisi depolama ve yönetimi .

Uzaktan erişim (ayrıcalıklı uzaktan erişim):

BeyondTrust'ın ayrıcalıklı uzaktan erişim çözümü, yöneticilere ve tedarikçilere ağınızın kısıtlı bölümlerine kontrollü erişim sağlamak için tasarlanmıştır. Bunu, isteğe bağlı olarak erişim izni verebileceğiniz veya önceden onay gerektirebileceğiniz, harici yükleniciler için uygun, güvenli bir uzaktan erişim noktası olarak düşünebilirsiniz. Ayrıca denetim ve uyumluluk için oturum kaydı ve oynatma araçları da içerir.

WS20 sistemine erişim talebi:

Bu görünümde, WS20 sistemine erişim talep ediyoruz. Konsol , başlangıç tarihini, erişim penceresini ve süresini ayarlamanın yanı sıra parola almayı veya doğrudan bir RDP oturumu başlatmayı seçmenize olanak tanır. Bu esneklik, BeyondTrust'ın ayrıntılı erişim kontrolünün bir parçasıdır ve kimin ne zaman ve ne kadar süreyle erişim elde edeceğini tanımlamanıza olanak tanır.

Bu durumda, sistem RDP oturumunu başlatmadan önce manuel onay gerektiriyordu. Diğer sistemlerdeki önceki oturumlar, kullanıcının güvenilir olarak işaretlenmesi nedeniyle otomatik olarak onaylanmıştı.

Bu, BeyondTrust'ın sistem türüne, güven düzeyine veya risk koşullarına bağlı olarak dinamik erişim politikaları uygulama yeteneğini göstermektedir.

Erişim isteklerini bir biletleme sistemine (örneğin ServiceNow) bağlayabilir ve izleme için bir bilet numarası belirtebilirsiniz. Konsol, 2 saat gibi anlık (JIT) erişim süreleri belirlemenize olanak tanıyarak, ayrıcalıklı kimlik bilgilerinin gereğinden uzun süre aktif kalmamasını sağlar. Onaylandıktan sonra, oturum tüm ilgili işlemlerle birlikte hemen başlatılabilir.

Daha fazla bilgi için JIT denetimi dokümanına bakabilirsiniz.

Genel olarak, yönetim konsolu net görünürlük ve güçlü politika uygulama olanağı sunar, ancak ilk yapılandırma karmaşık olabilir. Bununla birlikte, kurulum tamamlandıktan sonra, iş akışı ayrıcalıklı oturumların ve kimlik bilgilerinin alınmasının yönetimi için kontrollü ve denetlenebilir bir süreç sağlar.

Kimlik bilgilerinin saklanması ve yönetimi (Şifre Kasası):

BeyondTrust'ın Parola Kasası, hizmet hesapları, yerel uygulama oturum açma işlemleri ve yönetici parolaları için kimlik bilgilerini yönetir. Ekip Parolaları seçeneği, tam otomasyon olmadan kimlik bilgilerini paylaşmanız gerektiğinde yardımcı olur.

Bu, diğer satıcıların (ManageEngine veya Delinea) daha sorunsuz manuel entegrasyon deneyimleri sağlayan yaklaşımlarına kıyasla daha fazla otomasyon ağırlıklı bir yaklaşımdır.

Ekip üyeleri, ekip şifrelerini yönetmek için bir klasör yapısı oluşturabilirler.

Entegrasyon ve işe alıştırma:

BeyondTrust'ı ServiceNow gibi biletleme ve BT hizmet yönetimi sistemleriyle entegre edebilirsiniz, ancak çoğu ekip onayları otomatikleştirmeden önce işleri manuel olarak yapmaya başlar. Entegrasyon güçlüdür ancak doğru şekilde yapılması çaba gerektirir. BeyondTrust, kurulum ve genişletme için satıcı desteğine ihtiyaç duyar.

Otomasyon ve parola değiştirme zorlukları:

BeyondTrust'ın parola otomasyonu güçlüdür ancak başlangıçta dikkatli olunması gerekir. Önbelleğe alınmış kimlik bilgileri, parola değiştirme işleminden önce güncellenmezse hizmetler kilitlenebilir . Öncelikle yerleşik yönetici hesaplarını devreye alarak ve otomasyonu yavaş yavaş uygulayarak başlayın. Ayrıca, Active Directory'nizin özel parola yaşı veya karmaşıklık kuralları varsa, parola değiştirme hatalarını önlemek için BeyondTrust'ın politikalarının bunlarla eşleştiğinden emin olun.

CyberArk, Delinea ve ManageEngine benzer zorluklarla karşı karşıya.

Güçlü Yönler

- Ayrıntılı erişim kontrolü: Dahili yöneticiler ve üçüncü taraflar için detaylı onay iş akışları.

- Güçlü oturum denetimi: Güvenilir oturum kaydı, izleme ve oynatma.

- Güçlü ITSM Entegrasyonu: ServiceNow ve diğer biletleme sistemleriyle derin entegrasyon, erişim taleplerinin doğrudan olay veya değişiklik biletlerinden yapılmasını sağlar.

- Tek Tıkla Erişim: Tam onay iş akışlarını tekrarlamadan parola kontrolünü ve oturum başlatmayı kolaylaştırır.

- Çoklu sistemden giriş ve komut dosyasıyla geçiş: Bağlantılı sistemler arasında eş zamanlı oturum başlatma ve giriş sonrası komut çalıştırma olanağı sağlar.

- Geliştirici entegrasyonu: REST API ve GitHub Actions desteği, PAM yeteneklerini DevOps işlem hatlarına genişletir.

Zayıflıklar

- Performans yükü: Oturum başlatma ve kimlik doğrulama işlemleri yavaş ilerleyebilir ve görevlere birkaç dakika ekleyebilir.

- Kısa zaman aşımı ayarları: Sık sık yeniden kimlik doğrulama, iş akışlarını kesintiye uğratır.

- Manuel kurulumda yaşanan zorluklar: Otomasyon odaklı tasarım, manuel kurulumu daha zahmetli hale getiriyor.

- Tedarikçi bağımlılığı: Yapılandırma ve ölçeklendirme genellikle doğrudan tedarikçi desteği gerektirir.

- İşletim sistemi performansında tutarsızlık: Birçok durumda Windows kurulumları Linux kurulumlarından daha sorunsuz çalışır.

CyberArk

CyberArk, Palo Alto tarafından satın alınan bir şirkettir. Kurumsal bir parola yönetim sistemidir. Ansible gibi yapılandırma yönetimi yoluyla gizli bilgiler kullanan sistemlerin bu gizli bilgileri bu sistemde saklaması muhtemeldir. Ansible modüllerini kullanarak CyberArk ile etkileşim kurabilirsiniz.

CyberArk, kurumsal bir PAM sistemi sunmaktadır. Hibrit ortamlara, teknik personele ve tam yönetim gerektiren uyumluluk şartlarına sahip büyük işletmeler için tasarlanmıştır. Daha küçük veya daha az düzenlemeye tabi ekipler için, daha basit PAM veya gizlilik yönetimi araçlarına kıyasla aşırı karmaşıktır.

Aşağıda, Reddit'te paylaşılan yönetici deneyimlerine dayanarak güçlü ve zayıf yönlerini inceleyeceğiz. Ayrıca, CyberArk'ın tam yönetim kılavuzuna da buradan ulaşabilirsiniz.

Kaynaklar arası kimlikler için kontrol düzlemi:

Birçok IAM aracı, kullanıcıları sistemler arasında çoğaltmanızı veya senkronize etmenizi gerektirirken, CyberArk'ın Uyarlanabilir Dizini bir meta dizin görevi görür. Active Directory, LDAP ve bulut kullanıcılarını, harici kullanıcıları buluta kopyalamadan tek bir yönetim görünümünde birleştirir .

Tüm kullanıcıları (AD, LDAP, birleşik kimlik sağlayıcıları veya yerel CyberArk dizininden) tek bir yerden görüntüleyebilir ve yönetebilirsiniz :

Yönetici portalı, Kimlik Hizmetinizi yönetebileceğiniz ve kimlik yönetimi için istediğiniz özelleştirmeleri tamamlayabileceğiniz yerdir.

Kimlik bilgilerinin yönetimi ve rotasyonu:

CyberArk'ın Ayrıcalıklı Hesap Güvenliği (PAS) paketi , sunucular, veritabanları ve ağ aygıtları için kimlik bilgilerini depolayan ve değiştiren Kurumsal Parola Kasası (EPV) üzerine kuruludur . Parolalar ve SSH anahtarları, politika veya kullanıma bağlı olarak otomatik olarak değiştirilebilir.

Yöneticiler, kimlik bilgilerinin senkronizasyonu bozulduğunda çıkış sürelerini, onay iş akışlarını ve otomatik mutabakatı zorunlu kılabilir. Linux ortamları için CyberArk, parolaları döndürebilir ve LDAP senkronizasyonu yoluyla AD hesaplarıyla entegre olarak statik kimlik bilgisi maruziyetini azaltabilir. Bu işlevsellik, manuel parola yönetiminin imkansız hale geldiği büyük sistemlerde (500+ sunucu) özellikle değerlidir.

Oturum yönetimi ve denetimi:

CyberArk, şifreyi hiç görmeden veya yazmadan doğrudan kasadan sunuculara bağlanmanızı sağlar. Bu oturumlar sırasındaki tüm etkinlikler, denetim ve uyumluluk amacıyla kaydedilebilir ve günlüğe kaydedilebilir .

Ancak, CyberArk üzerinden sistemlere bağlanmak, özellikle Linux ortamlarında, standart SSH veya RDP araçlarını kullanmaktan daha yavaştır. Bazı yöneticiler ayrıca, aynı anda yalnızca bir oturum açabildiklerini ve bunun günlük işlemleri yavaşlatabileceğini belirtiyor. 5

Derinlemesine, politika tabanlı güvenlik ve ayrıntılı kontrol:

Politikalar rolleri, cihazları, uygulamaları, uç noktaları ve hatta kimlik doğrulama akışlarını hedefleyebilir. Her politika modülerdir ve bir yönü (uygulama erişimi, kullanıcı self-servisi veya uç nokta kısıtlamaları gibi) kontrol etmenize olanak tanır. Politika hiyerarşisi, çakışan veya örtüşen kuralları öngörülebilir bir şekilde (yukarıdan aşağıya öncelik) yönetmenizi sağlar.

DevOps ve otomasyon ile entegrasyon

CyberArk , Ansible , Terraform ve Jenkins gibi yapılandırma yönetimi ve CI/CD araçlarıyla entegrasyon için API'ler ve SDK'lar sağlar. Ancak:

- Bazı ekipler CyberArk modüllerini kullanarak kimlik bilgilerini Ansible'a başarıyla aktardı.

- Diğerleri ise özellikle otomatikleştirilmiş işlem hatlarında, tedarikçi desteğinin yetersiz olduğunu veya entegrasyonların test edilmesinde zorluk yaşandığını bildiriyor:

Uygulama ve yönetim deneyimi:

CyberArk'ı kurmak tak ve çalıştır şeklinde değil. Tam uygulama aylar sürebilir ve özel uzmanlık gerektirir. Kullanıcı geri bildirimlerinde yanlış yapılandırma sıkça karşılaşılan bir temadır; birçok kurulumda, ekiplerin test edememesi veya doğrulayamaması nedeniyle temel özellikler devre dışı bırakılmaktadır.

Ancak doğru şekilde kurulduğunda CyberArk, güçlü kontrol, denetim ve ölçeklenebilirlik sağlar. 6

Güçlü Yönler

- Kapsamlı PAM platformu: Tam yaşam döngüsü kapsamı: kimlik bilgilerinin saklanması, rotasyonu, oturum kontrolü ve denetimi.

- Güçlü güvenlik kontrolleri: Kimlik bilgileri asla uç noktalara ulaşmaz; ayrıntılı erişimi ve çok adımlı onayları destekler.

- Kurumsal denetim izi: Oturum kaydı, tuş vuruşu kaydı ve aranabilir transkriptler, sıkı uyumluluk standartlarını karşılar.

- Güçlü AD entegrasyonu: Active Directory ile senkronize olur ve parola eşleştirmesini otomatikleştirir.

- Ölçeklenebilirlik: Büyük, karmaşık ve çok alanlı ortamlar için tasarlanmıştır.

- Entegrasyon Ekosistemi: CI/CD, ITSM ve SIEM sistemleri için API'ler, SDK'lar ve modüller.

Zayıflıklar

- Karmaşık kurulum: Uzmanlık gerektirir; tipik bir kurulum aylar sürebilir.

- Performans Gecikmesi: Oturum başlatma (özellikle SSH) 15-30 saniye veya daha uzun sürebilir.

- Sınırlı Linux deneyimi: PSM istemcisi ve oturum kontrolü Windows'a göre daha az sorunsuz.

- Tedarikçi desteğinde değişkenlik: Destek yanıt verme hızı ve entegrasyon rehberliği tutarsız olabilir.

- Küçük ekipler için gereğinden fazla karmaşık: Daha küçük kuruluşlar, platformu kendi ölçekleri için çok ağır ve maliyetli bulabilirler.

ManageEngine PAM360

ManageEngine PAM360, CyberArk veya BeyondTrust gibi araçların yüksek maliyetlerine katlanmadan temel ayrıcalıklı erişim yönetimi (PAM) özelliklerine ihtiyaç duyan küçük ve orta ölçekli kuruluşlar için uygun maliyetli bir PAM çözümüdür . Ürün, varlık sayısına değil , yönetici sayısına göre lisanslanır.

Parola kasası, oturum izleme ve erişim kontrolü gibi PAM özelliklerini sunuyor, ancak arayüzü ve entegrasyon kalitesi daha pahalı çözümlere göre daha az gelişmiş olabilir.

Ayrıca, birçok önde gelen ayrıcalıklı erişim yönetimi sağlayıcısıyla karşılaştırıldığında, ManageEngine PAM360'ı yalnızca şirket içi yazılım olarak sunmaktadır. ManageEngine PAM3602, bulut tabanlı ortamları, Kubernetes gibi veri konteyner sistemlerini veya Linux'u desteklemez.

Temel özellikler şunları içerir:

- Parola kasası ve rotasyonu : Parolaları güvence altına alır ve kimlik bilgisi yönetimi için Active Directory ve LDAP ile entegre olur.

- Oturum izleme ve kayıt : Oturum gölgeleme ve oturum kaydı ile kullanıcı etkinliğini izler.

- Onay iş akışları : Ayrıcalıklı hesaplara erişimi kontrol etmek için biletleme ve onay sistemlerini kullanın.

- Otomatik uyumluluk raporlaması : Mevzuat uyumluluğuna yardımcı olmak için önceden oluşturulmuş raporlar sunar (örneğin, PCI DSS, HIPAA).

- ITSM/DevOps ile entegrasyon : Otomatik erişim için ServiceNow , Ansible ve Jenkins gibi araçlarla çalışır.

BeyondTrust gibi rakiplerine kıyasla eksik özellikler:

- Oturum yönetimi : PAM360 oturum kaydını desteklese de, BeyondTrust'ın sunduğu canlı oturum izleme , oturum oynatma kontrolleri ve gerçek zamanlı tehdit algılama özelliklerinden yoksundur.

- Kapsamlı bulut desteği : BeyondTrust, PAM360'ın sunmadığı , Bulut Erişim Güvenlik Aracısı (CASB) yetenekleri de dahil olmak üzere, güçlü, bulut tabanlı PAM özellikleri sağlar.

- Kurumsal raporlama/analiz : BeyondTrust, kullanıcı davranış analiziyle birlikte daha ayrıntılı, özelleştirilebilir uyumluluk ve faaliyet raporları sunar.

Güçlü Yönler

- Uygun maliyetli PAM çözümü : Üst düzey rakiplerine kıyasla daha düşük maliyetle temel PAM özelliklerini sunar.

- Kapsamlı özellikler : Kimlik bilgilerinin saklanması, oturum kaydı ve onay iş akışlarını içerir.

- Güçlü dizin entegrasyonu : Sorunsuz hesap yönetimi için Active Directory ve LDAP ile iyi entegre olur.

- DevOps ve ITSM desteği : Otomasyon ve olay yönetimi iş akışlarına entegrasyon için Ansible , Jenkins ve ServiceNow ile çalışır.

- Lisanslama esnekliği : Lisanslar varlıklara değil, yöneticilere dayalıdır; bu da küçük ekipler için maliyet etkinliği sağlar.

Zayıflıklar

- Kullanımı zor arayüz : eski ve rakiplerine göre daha az sezgisel.

- API sınırlamaları : API'nin dokümantasyonu yetersiz olduğundan otomasyon ve entegrasyon zorlayıcıdır.

- Oturum oynatma yavaş : Oturum oynatma, özellikle yoğun kullanım zamanlarında yavaş olabilir .

- Bulut sürümünde sorunlar : Bulutta barındırılan sürümde performans sorunları ve potansiyel güvenlik endişeleri bulunmaktadır.

- Tutarsız destek : Destek kalitesi, özellikle teknik sorunlar veya karmaşık entegrasyonlar söz konusu olduğunda yavaş olabilir .

GüçlüDM

Güçlü DM Mimarisi 7

StrongDM, CyberArk'a kıyasla belirgin şekilde daha sezgisel ve kullanımı daha kolaydır; BeyondTrust ise ikisinin arasında bir yerde konumlanmaktadır.

Yönetimsel görevler basittir ve satıcı desteği genellikle hizmet düzeyi beklentilerini karşılar. Güncellemeler, yeni özellikler ve güvenlik açıklarıyla ilgili iletişim tutarlı ve şeffaftır.

Ancak, ölçeklenebilirlik, özellikle binlerce uç noktayı veya karmaşık çoklu bulut ortamlarını yöneten kuruluşlar için, daha büyük ölçekli dağıtımlarda daha zorlu hale gelir; bu ortamlarda merkezi politika uygulaması ve performans izleme, ek yapılandırma ve denetim gerektirir.

Aşağıda StrongDM'nin desteklediği öne çıkan teknolojilerden bazıları yer almaktadır:

Kaynak: StrongDM 8

Güçlü Yönler

- Ajan gerektirmeyen, proxy tabanlı mimari: CyberArk veya BeyondTrust'ın aksine, StrongDM hedef sistemlerde ajan gerektirmez. Proxy modeli, tam denetim görünürlüğünü korurken kullanıcıları mevcut araçlar (CLI, RDP, SSH) aracılığıyla doğrudan bağlar.

- Geliştirici ve DevOps dostu: StrongDM, otomasyonu önceliklendiren ekipler için tasarlanmıştır ve eski PAM dağıtımlarının karmaşıklığı olmadan erişim kontrolünü CI/CD işlem hatlarına entegre etmek için API'ler, CLI araçları ve SDK'lar sunar .

Zayıflıklar

- API bağımlılığı: Yönetilen kaynaklara erişim için StrongDM API'sine sürekli bağlantı gereklidir; bu durum kısıtlı veya çevrimdışı ortamlarda güvenilirlik sorunlarına yol açabilir.

- Yerleşik makine kimliği yönetimi yok: İnsan dışı veya hizmet hesaplarını işleme konusunda yerleşik yeteneklerden yoksun olması, makineler arası kimlik doğrulama için otomasyon kapsamını sınırlandırıyor.

- Sınırlı, kararname gerektirmeyen mimari: Geçici erişimi desteklemesine rağmen, StrongDM bazı durumlarda geleneksel kimlik doğrulama modelleriyle uyumludur ve saklanan parolalara, SSH anahtarlarına ve gizli bilgi kasalarına dayanır.

- Yerel bulut konsolu iş akışları yok: Erişim iş akışları için bulut sağlayıcı konsollarıyla (örneğin, AWS, Azure, GCP) doğrudan entegrasyonu henüz desteklemiyor; yöneticilerin bulut erişim anahtarlarını manuel olarak sağlaması ve değiştirmesi gerekiyor.

DUVAR

Geleneksel BT ve hibrit altyapılar genelinde ayrıcalıklı erişimi güvence altına almak isteyen kuruluşlar için en uygun çözüm.

Birçok PAM platformu DevOps ve bulut tabanlı entegrasyonlara odaklanırken, WALLIX önceliği güvenliğe, altyapıya veren bir yaklaşım benimser. Odak noktası, tam kapsamlı otomasyon veya CI/CD düzenlemesi yerine ayrıcalıklı oturum yönetimi, kimlik bilgisi saklama ve görünürlüktür.

WALLIX Bastion, şirket içi veya bulutta (AWS, Azure, GCP) dağıtılabilir, ancak Kubernetes gibi konteyner düzenleme platformları veya modern gizlilik yönetimi işlem hatları için yerel desteği bulunmamaktadır.

Güçlü Yönler

- Ajan gerektirmeyen kurulum: WALLIX, ajan tabanlı PAM sistemlerine kıyasla kurulum karmaşıklığını azaltan ve bakım yükünü en aza indiren ajan gerektirmeyen bir yaklaşım kullanır.

- Güçlü oturum yönetimi: Oturum kaydı, canlı izleme ve oynatma özellikleri sunar. Yöneticiler, politika uyumluluğunu sağlamak için oturumları gerçek zamanlı olarak denetleyebilir veya sonlandırabilir.

- Uyumluluğa hazır denetim: GDPR, ISO 27001 ve NIS2 dahil olmak üzere uyumluluk standartları göz önünde bulundurularak tasarlanmıştır.

Zayıflıklar

- Sınırlı bulut ve konteyner desteği: Kubernetes, Docker ve başlıca bulut platformları (AWS, Azure, GCP) için yerel entegrasyonları bulunmamaktadır.

- Sınırlı API ve DevOps Entegrasyonu: CyberArk veya StrongDM gibi araçlarla karşılaştırıldığında, WALLIX daha az otomasyon ve API yeteneği sunar.

- Daha küçük ekosistem desteği: WALLIX, BeyondTrust, CyberArk veya Okta gibi büyük satıcılara kıyasla daha az üçüncü taraf entegrasyonuna ve daha küçük bir iş ortağı ekosistemine sahiptir.

Okta Ayrıcalıklı Erişim (ASA)

Okta ASA, çoklu bulut ortamlarında güvenli, kimlik odaklı SSH/RDP erişimine ihtiyaç duyan bulut tabanlı kuruluşlar için en uygun çözümdür. Platform, Okta'nın kimlik ve erişim yönetimi (IAM) ekosistemiyle doğrudan entegre olarak merkezi kontrol ve görünürlük sağlar.

Ancak, tam kapsamlı PAM özelliklerinden (kimlik bilgilerinin saklanması, oturum oynatma ve veritabanı erişimi gibi) yoksundur; bu nedenle , eksiksiz bir ayrıcalıklı erişim platformu arayan işletmelerin, BeyondTrust veya CyberArk gibi geleneksel bir PAM aracıyla birlikte kullanmaları gerekecektir.

Güçlü Yönler

- Bulut Tabanlı Mimari: Çoklu bulut ve hibrit altyapılar için en uygunudur; AWS, Azure, GCP ve şirket içi ortamları, aracı veya karmaşık ağ tünelleri gerektirmeden destekler.

- Geçici kimlik bilgileri: Statik parolalar veya SSH anahtarları saklamak yerine, oturum başına kısa ömürlü kimlik bilgileri verir; bu da kimlik bilgilerinin karmaşıklığını azaltır ve saldırı yüzeyini en aza indirir.

- Derin Okta entegrasyonu: Okta Identity Cloud ile yerel olarak entegre olur ve MFA, SSO ve politikalarını devralır.

Zayıflıklar

- Sınırlı kapsam: Veritabanlarına, web uygulamalarına, Kubernetes kümelerine, bulut konsollarına (AWS Yönetim Konsolu veya Azure Portalı gibi) veya ağ aygıtlarına ayrıcalıklı erişimi doğal olarak yönetmez .

- Merkezi kimlik bilgisi kasası yok: Geçici sertifikalar kullandığı için geleneksel bir parola veya sır kasası bulunmuyor.

Keeper PAM (Keeper Güvenliği)

Keeper PAM, karmaşık dağıtımın getirdiği ek yük olmadan güvenli kimlik bilgisi depolama, oturum kontrolü ve merkezi kullanıcı yönetimine ihtiyaç duyan küçük ve orta ölçekli ekipler için uygun maliyetli, yönetimi kolay, bulut tabanlı ayrıcalıklı erişim yönetimi çözümüdür.

Bu çözüm, Keeper'ın uzun süredir var olan parola yöneticisi platformunu temel alarak, BT ve DevOps ekipleri için rol tabanlı erişim kontrolleri (RBAC), denetim ve gizlilik yönetimi özellikleriyle genişletiyor.

Keeper PAM'i , özellikle RDP oturum yönetimine odaklanarak test ettik. Aşağıda, Keeper PAM ile ilgili deneyimlerimizi görebilirsiniz:

Yönetici konsoluna genel bakış:

Yönetici Konsoluna giriş yaptığınızda, kullanıcı etkinliği, güvenlik durumu ve sistem sağlığına dair üst düzey bir genel bakış sağlayan sade bir kontrol paneliyle karşılaşırsınız .

Kontrol paneli aşağıdaki hususların denetimini sağlar:

- En Önemli Etkinlikler ve Zaman Çizelgesi Bağlantısı

- Güvenlik Denetimi Genel Puanı

- BreachWatch Genel Puanı

- Kullanıcı Durumu Özeti

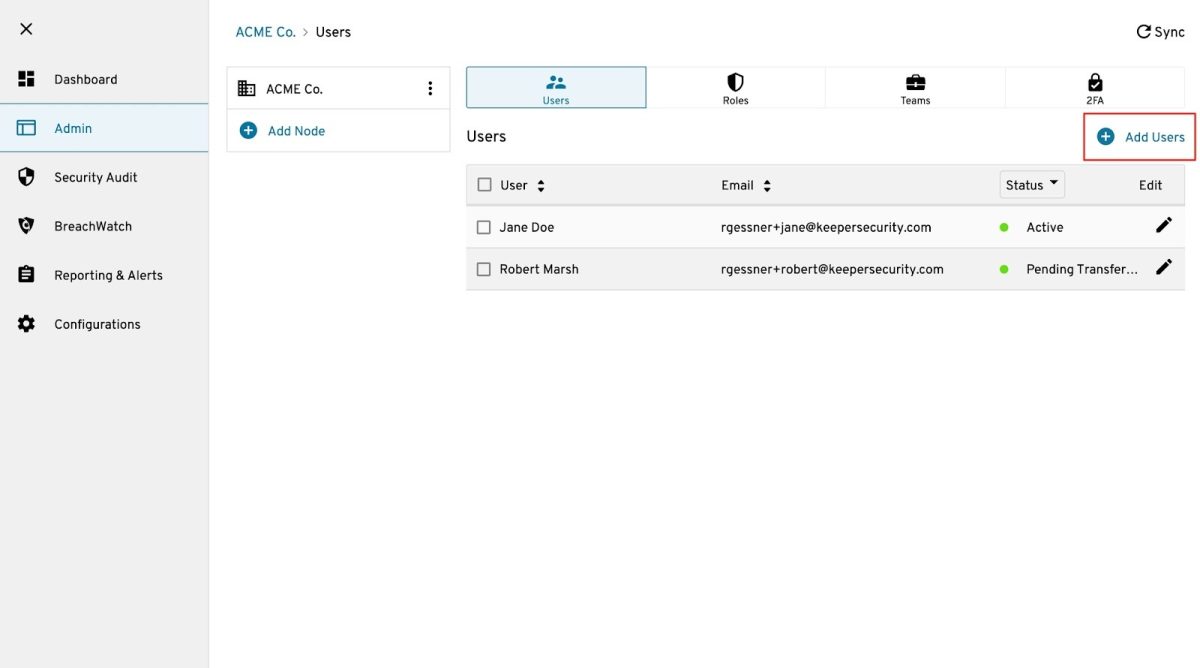

Yönetici sekmesi, çoğu yapılandırma ve kullanıcı dağıtım görevinin yürütüldüğü yerdir. Buradan yöneticiler , Düğümleri, Kullanıcıları, Rolleri, Ekipleri ve İki Faktörlü Kimlik Doğrulama (2FA) ayarlarını yönetebilir ve erişim politikaları ile organizasyon yapısı üzerinde merkezi kontrol sağlayabilirler:

Rol tabanlı erişim kontrolleri :

Keeper PAM, yöneticilerin her kullanıcının iş sorumluluklarına göre uygulama politikaları tanımlamasına ve gerektiğinde belirli yönetimsel izinleri devretmesine olanak tanıyan Rol Tabanlı Erişim Kontrolleri (RBAC) içerir.

Bu uygulama politikaları, aşağıdakiler de dahil olmak üzere çok çeşitli yapılandırma kategorilerini kapsamaktadır:

- Giriş Ayarları

- İki Faktörlü Kimlik Doğrulama (2FA)

- Platform Kısıtlaması

- Kasa Özellikleri

- Kayıt Türleri

- Paylaşma ve Yükleme

- KeeperFill

- Hesap Ayarları

- IP Listesine İzin Ver

- Sırları Koruma Yöneticisi

- Hesap Transferi

Roller için uygulama politikalarının yapılandırılması:

Uygulama politikalarını yapılandırmak için Yönetici, Roller bölümüne gidin, bir rol seçin ve Uygulama Politikaları'na tıklayın. Belirli kuralların uygulanmasına olanak tanıyan bir yapılandırma iletişim kutusu görünecektir. Politikalar tanımlandıktan sonra, bunları kesinleştirmek ve o role atanmış tüm kullanıcılarda uygulamak için Tamam'a tıklayın.

Keeper'ı Dağıtma:

Kurumsal müşteriler, organizasyonel ihtiyaçlarına bağlı olarak manuel davetler , toplu içe aktarmalar veya yetkilendirme yöntemleri aracılığıyla kullanıcı ekleyebilirler.

Kullanıcıları manuel olarak eklemek için, Kullanıcı Ekle bölümüne giderek, istediğiniz düğümü seçip kullanıcının tam adını ve e-posta adresini girerek kullanıcıları tek tek davet edebilirsiniz .

Ayrıca, toplu kullanıcı içe aktarma için: Daha büyük dağıtımlarda, yöneticiler kullanıcıları bir CSV dosyasından içe aktarabilir ve her kullanıcıya otomatik olarak kurulum davetiyeleri gönderebilir. Kullanıcılar eklendikten sonra, Keeper otomatik olarak onlara hesaplarını kurmaları ve işe alım sürecini tamamlamaları için bir e-posta davetiyesi gönderir.

Kaleci Takımları planı

Ekipler için, kullanıcıların kasaları içindeki kayıtları ve klasörleri mantıksal bireysel gruplarla paylaşmalarına olanak tanıyan bir Ekip modülü sunar. Bunu yapmak için, Ekip Kısıtlamalarını (şifrelerin düzenlenmesi/görüntülenmesi/paylaşılması) ayarlamanız ve bireysel kullanıcıları ekibe eklemeniz gerekir:

Bir takım oluşturmak için, ilişkilendirmek istediğiniz düğümü seçin , takım adını girin ve Takım Ekle'ye tıklayın:

Oluşturulduktan sonra, aşağıdaki gibi takım düzeyinde kısıtlamalar yapılandırabilirsiniz:

- Kayıtların yeniden paylaşımını devre dışı bırakma

- Kayıt düzenlemelerini engelleme

- Hassas veriler için gizlilik filtresi uygulamak

Keeper'ın En Az Ayrıcalıklı politikalar uyguladığını belirtmek önemlidir; bu nedenle bir kullanıcı birden fazla rol veya ekibin üyesi olduğunda, ona atanan politika en kısıtlayıcı veya en az ayrıcalıklı olanıdır.

Keeper Enterprise

Testlerimiz daha küçük ekipler için Keeper'a odaklanmış olsa da, Keeper Enterprise sürümü bu yetenekleri ek uyumluluk ve çoklu platform desteğiyle daha da geliştiriyor.

Kurumsal düzeyde risk analizi sağlar:

SOC 2 Sertifikalı, ISO27001 Sertifikalı ve FedRAMP onaylı Keeper yazılımını sunmaktadır. Güvenlik denetim puanı gösterge panosuna göz atın:

Keeper Enterprise ayrıca çoklu platform erişimi sağlayarak Windows, Mac, Linux, iOS, Android ve tüm büyük web tarayıcılarında (Chrome, Edge, Firefox, Safari) tam işlevsellik sunar. Platform kısıtlamaları uygulayabilirsiniz; örneğin, belirli işletim sistemi ortamlarına erişimi sınırlayabilir veya yüksek güvenlik gerektiren kullanıcılar için tarayıcı tabanlı oturum açmayı devre dışı bırakabilirsiniz.

Güçlü Yönler

- Sorunsuz kurulum ve güncellemeler: Keeper, otomatik kasa ve istemci güncellemeleriyle tamamen bulut tabanlı kurulum sunarak yöneticiler için bakım yükünü azaltır.

- Ajan gerektirmeyen mimari: Yerel ajan kurulumu gerektirmez.

- Kapsamlı eklenti ve SDK desteği: Keeper, CI/CD araçları, DevOps işlem hatları ve kimlik doğrulama platformlarıyla entegrasyonu sağlayan eklentiler ve API'ler sunar.

Zayıflıklar

- Masaüstü uygulamalarında sınırlı kararlılık: Bazı özellikler (örneğin, RDP ve tünel bağlantıları) web arayüzüne kıyasla masaüstü uygulamalarında tutarsız performans gösterir.

- Sınırlı kapsam: Öncelikle kimlik bilgisi yönetimi ve gizli bilgi depolamaya odaklanır, ancak dinamik JIT erişimi veya tam oturum vekil sunuculuğu gibi daha geniş PAM yeteneklerinden yoksundur.

SailPoint (PAM Modülü)

SailPoint'in Ayrıcalıklı Hesap Yönetimi (PAM) Modülü, temel Kimlik Yönetimi ve İdaresi (IGA) yeteneklerini ayrıcalıklı hesapları da kapsayacak şekilde genişletir.

Merkezi kimlik yönetimi, uyumluluk raporlaması ve ayrıcalıklı erişime doğrudan bağlı erişim sertifikalarına ihtiyaç duyan, SailPoint ekosistemine zaten yatırım yapmış büyük işletmeler için en uygun çözümdür.

Güçlü Yönler

- Kapsamlı yönetim entegrasyonu: PAM verilerini kimlik yönetimine doğal olarak bağlayarak, sistemler genelinde ayrıcalıklı hesapların tam görünürlüğünü sağlar.

- Erişim yeniden sertifikalandırma: Ayrıcalıklı hesaplar için erişim incelemelerini ve uyumluluk raporlamasını otomatikleştirir.

Zayıflıklar

- Yüksek lisans ücreti: Özellikle SailPoint IdentityIQ'yu zaten kullanmayan kuruluşlar için, özel PAM sağlayıcılarına kıyasla pahalıdır.

- Sınırlı PAM derinliği: CyberArk gibi platformlarda bulunan derin oturum kaydı, kimlik bilgisi saklama veya anlık (JIT) erişim özelliklerinden yoksundur.

Uyumluluk ve raporlama yetenekleri

Seçtiğimiz tedarikçiler, başlıca düzenleyici çerçevelere yönelik kullanıma hazır raporlar ve eşlemeler sunmaktadır. PCI DSS, ISO 27001 ve HIPAA gibi düzenlemelerin tümü, hesap verebilirliği ve veri korumasını sağlamak için ayrıcalıklı erişim üzerinde sıkı kontroller gerektirmektedir.

BeyondTrust , CyberArk, Delinea Secret Server, ManageEngine PAM360, Okta ve Keeper Security dahil olmak üzere önde gelen PAM platformlarının çoğu, bu çerçevelerle uyumlu yerleşik raporlama şablonları ve politika eşlemeleri sunmaktadır. Örneğin, WALLIX'in uyumluluk raporlama özelliğini buradan inceleyebilirsiniz. 9

StrongDM, WALLIX ve SailPoint gibi bazı tedarikçiler için, önceden tanımlanmış uyumluluk raporlarını doğrulayan ayrıntılı kamuya açık bilgilere ulaşamadık.

Gerçek dünya PAM uygulama hususları

PAM, farklı sistemleri (örneğin, güvenlik duvarları, anahtarlar, yönlendiriciler, Linux sunucuları, etki alanı dışı sunucular, SQL veritabanları) yönetebilir mi?

Evet, çoğu PAM sistemi güvenlik duvarları, yönlendiriciler, anahtarlar, Linux sunucuları, etki alanı dışı sunucular, SQL veritabanları ve diğer kritik altyapılar dahil olmak üzere çok çeşitli sistemleri yönetebilir. Ancak entegrasyon derinliği değişebilir:

- Yaygın kurumsal sistemler (Windows, Linux, AD, ağ aygıtları, veritabanları) için kullanıma hazır bağlantı araçları mevcuttur, ancak niş veya eski sistemler için genellikle özel entegrasyonlara ihtiyaç duyulmaktadır.

- CyberArk ve BeyondTrust gibi bazı PAM platformları, daha özel sistemlere erişimlerini genişletmek için önceden tanımlanmış entegrasyonlar veya API bağlantıları içeren pazar yerleri sunmaktadır.

- Doğrudan bağlantı mümkün değilse, API tabanlı entegrasyonlar oluşturulabilir; bu sayede PAM sistemleri, komut satırı veya REST API erişimi sunan cihazlar için kimlik bilgilerini yönetebilir ve değiştirebilir.

PAM sistemleri API'ler ve hizmetlerle ne kadar iyi entegre olur? Bir PAM sistemi, zamanlanmış görevlerde veya komut dosyalarında gizli bilgiler ve sertifikaların kullanımının yerini alabilir mi?

PAM sistemleri, zamanlanmış görevler veya komut dosyaları için gizli bilgileri, sertifikaları ve kimlik bilgilerini yönetmek üzere API'ler ve hizmetlerle entegre olabilir. Çoğu kurumsal düzeydeki PAM (örneğin, CyberArk , Delinea , ManageEngine ), Ansible, Jenkins ve Terraform gibi DevOps araçlarıyla entegrasyonun yanı sıra uygulamalar, komut dosyaları veya hizmetler için kimlik bilgilerinin otomatik olarak alınmasını sağlamak üzere API çağrılarını da destekler .

- Kasadan kimlik bilgisi alma : Planlanmış görevler , komut dosyaları ve otomasyon işlem hatları için, listelenen PAM sistemleri, parolaları veya sertifikaları dinamik olarak almak üzere REST API'leri ve gizli bilgi yönetimi araçları sağlar.

- Komut dosyalarındaki gizli bilgilerin değiştirilmesi : PAM sistemleri, gizli bilgileri bir kasada saklayarak ve gerektiğinde programatik olarak bunlara başvurarak , sabit kodlanmış kimlik bilgilerinin yerini alabilir .

Ancak, PAM sistemleri, komut dosyalarında veya zamanlanmış görevlerde manuel gizli bilgi yönetiminin yerini tamamen alabilmek için genellikle önemli kurulum ve test gerektirir. Her şeyin sorunsuz çalışması için bazı entegrasyon çalışmaları bekleyin.

PAM sisteme entegre edildikten sonra, kapsam dahilindeki sistemlerdeki tüm yönetici erişimlerini kaldırıyor musunuz?

Bu durum, kuruluşa ve özel PAM dağıtım stratejisine göre değişir. Herhangi bir PAM uygulamasının amacı, yetkisiz erişim riskini azaltmak için kalıcı yönetimsel erişimi kaldırmak olsa da, birçok sistem PAM arızası veya kritik olaylar durumunda acil erişim için yedek hesaplar bulundurmaya devam etmektedir.

- Acil durum erişim hesapları : PAM kullanılamaz hale geldiğinde sistemlere doğrudan erişim sağlayan hesaplardır . Genellikle bu hesaplar güvenli bir şekilde yönetilmeli ve saklanmalıdır (örneğin, akıllı kartlar veya donanım güvenlik modülleri kullanılarak).

- JIT PAM yaklaşımları: Bazı PAM araçları, yalnızca gerektiğinde yetkilerin verildiği ve görev tamamlandığında geri alındığı, böylece kalıcı yönetimsel erişim ihtiyacını azaltan Anlık Erişim (JIT) olanağı sunar.

- Öneriler: Tüm erişimi hemen kaldırmak önerilmez; çünkü gerekirse kullanılmak üzere yedekleme mekanizmaları (örneğin acil durum hesapları) test edilmeli ve hazırda bulundurulmalıdır.

PAM tedarikçilerinin temel yetenekleri

İncelenen tüm PAM çözümleri temel PAM özelliklerini içermektedir. Bunlar şunlardır:

- Kimlik tabanlı erişim kontrolleri: Kullanıcı kimlik doğrulamasını ve erişim uygulamasını merkezileştirmek için Active Directory, LDAP veya SSO platformları gibi kurumsal dizinlerle entegrasyon.

- Çok Faktörlü Kimlik Doğrulama (MFA) ve Tekli Oturum Açma (SSO): Sistemler genelinde kimlik doğrulamayı güçlendirmek ve kullanıcı erişimini basitleştirmek için MFA ve SSO'ya yönelik yerleşik veya entegre destek.

- Ayrıcalıklı kimlik bilgilerinin güvenli bir şekilde saklanması: Ayrıcalıklı hesap parolaları, SSH anahtarları ve API sırları için güvenli, şifrelenmiş depolama alanı.

- Oturum kaydı ve izleme: Ayrıcalıklı faaliyetlere tam görünürlük, uyumluluk ve adli inceleme için yönetimsel oturumları kaydetme, denetleme ve yeniden oynatma olanağı.

- Erişim talebi ve onay iş akışları: Onay mekanizmalarıyla desteklenen, talep tabanlı erişim.

Piyasa Güncellemeleri

Çoğu karşılaştırma makalesinin en son güncellenmesinden bu yana PAM pazarında üç önemli değişiklik meydana geldi.

Palo Alto Networks, CyberArk'ı 2026 yılında 25 milyar dolara satın alma işlemini tamamladı. CyberArk, Palo Alto'nun Cortex ve Strata platformlarına entegrasyonu devam eden bağımsız bir ürün olarak varlığını sürdürüyor. Mevcut müşterilere herhangi bir aksama beklememeleri gerektiği bildirildi.

Delinea, StrongDM'i satın almak için kesin bir anlaşmaya vardığını duyurdu; anlaşmanın 2026'nın ilk çeyreğinde tamamlanması bekleniyor. Bu birleşme, Delinea'nın PAM derinliğini StrongDM'in anlık çalışma zamanı yetkilendirmesiyle bir araya getirerek DevOps ve yapay zeka odaklı ortamları hedefliyor. 10

DevOps ve Altyapı Entegrasyonları

Ortamlar, şirket içi, hibrit ve çoklu bulut altyapılarını kapsar ve ayrıcalıklı erişim uç noktalara, sunuculara, SaaS platformlarına ve konteynerlere kadar uzanır. Yetenekli bir PAM çözümü, yalnızca yönetici hesaplarını değil, hizmet hesapları, API anahtarları ve CI/CD işlem hatları, konteynerler, Kubernetes ve Terraform için ayrılmaz bir parça olan makine kimlikleri de dahil olmak üzere tüm ayrıcalıklı kimlikleri keşfetmelidir.

Uyumluluk ve Raporlama Yetenekleri

PCI DSS, ISO 27001 ve HIPAA, hesap verebilirliği ve veri korumasını sağlamak için ayrıcalıklı erişim üzerinde sıkı kontroller gerektirir. BeyondTrust, CyberArk, ManageEngine PAM360, Okta ve Keeper Security, bu çerçevelerle uyumlu yerleşik raporlama şablonları ve politika eşlemeleri sunar. StrongDM, WALLIX ve SailPoint için, yazım sırasında önceden tanımlanmış uyumluluk raporlarına ilişkin ayrıntılı kamuya açık bilgiler mevcut değildi; lütfen her satıcıyla doğrudan doğrulayın.

SSS'ler

Parola yöneticileri bireysel kullanıcıların parolalarını saklar ve yönetirken, PAM çözümleri oturum izleme, erişim onayları, otomatik kimlik bilgisi döndürme ve uyumluluk raporlaması dahil olmak üzere ayrıcalıklı hesaplar üzerinde kurumsal düzeyde kontrol sağlar. PAM araçları yalnızca parolaları değil, aynı zamanda tüm altyapınızdaki hizmet hesaplarını, API anahtarlarını, SSH anahtarlarını ve makine kimliklerini de yönetir.

Evet, farklı amaçlara hizmet ediyorlar. Son kullanıcılar kişisel iş kimlik bilgileri için parola yöneticilerini kullanmaya devam edebilirken, PAM çözümleri yöneticiler, hizmet hesapları ve otomatik süreçler tarafından kullanılan ayrıcalıklı hesapları yönetir. Birçok kuruluş her ikisini de eş zamanlı olarak kullanır; altyapı erişimi için PAM, günlük uygulama kimlik bilgileri için ise parola yöneticileri.

Uygulama süreleri, tedarikçiye ve organizasyonel karmaşıklığa göre önemli ölçüde değişiklik gösterir. Keeper veya ManageEngine gibi hafif çözümler, temel kimlik bilgisi saklama işlemleri için birkaç hafta içinde devreye alınabilir. CyberArk veya BeyondTrust gibi kurumsal platformlar ise politika yapılandırması, sistem entegrasyonu ve mevcut araçlarla entegrasyon dahil olmak üzere tam dağıtım için genellikle 3-6 ay gerektirir. Öncelikle yüksek riskli sistemlerle başlayın ve kademeli olarak genişletin.

Yorum yapan ilk kişi olun

E-posta adresiniz yayınlanmayacak. Tüm alanlar gereklidir.