Yama uygulanmamış sistemler, saldırganlar için kolay hedeftir. Tek bir eski sunucu veya unutulmuş iş istasyonu giriş noktası haline gelir. Yama yönetim yazılımı, güvenlik açıkları ihlale dönüşmeden önce güncellemeleri bulma, test etme ve dağıtma sürecini otomatikleştirir.

- Önde gelen yama yönetimi çözümlerini özelliklerine, kullanıcı yorumlarına ve fiyatlarına göre analiz ettik.

- Ek olarak, NinjaOne, Acronis ve ManageEngine Desktop Central olmak üzere üç platformu, özdeş test sunucularına kurarak karşılaştırmalı olarak değerlendirdik .

Analiz edilen en iyi 12 yazılım

*Önde gelen yazılım değerlendirme platformlarından alınan toplam değerlendirme sayısı ve ortalama puanlara (5 üzerinden) dayanmaktadır.

Tedarikçi seçim kriterlerine bakın.

1. NinjaOne Yama Yönetimi

NinjaOne, Windows, macOS ve Linux işletim sistemlerini tek bir konsoldan yamalar. Sistem, uç noktaları tarar, eksik yamaları belirler ve bunları otomatik olarak veya sizin tanımladığınız bir programa göre dağıtır.

Ayrı araçlara gerek kalmadan platformlar arası destek. Çoğu yama yöneticisi Windows'u iyi yönetirken Linux ve macOS'ta zorlanır. NinjaOne ise üçünü de eşit şekilde ele alır.

Otomasyon detayları: Onay kurallarını bir kez belirleyin. Kritik güvenlik yamaları otomatik olarak dağıtılır. Özellik güncellemeleri manuel onay bekler. Sistem, uyumluluk denetimleri için dağıtım günlükleri oluşturur; bu günlükler, düzenleyiciler "CVE-2024-XXXX açığını yamaladığınıza dair kanıt gösterin" diye sorduğunda faydalıdır.

Fiyatlandırma: Uç nokta başına ödeme modeli:

- 10.000'den fazla uç nokta: Cihaz başına aylık 1,50 ABD doları

- 50 veya daha az uç nokta: Cihaz başına aylık 3,75 ABD doları

- Hacme dayalı fiyatlandırma

NinjaOne'ın otonom yama yönetiminin etkileşimli demosuna göz atın.

2. Acronis Siber Koruma Bulutu

Acronis Cyber Protect Cloud, yama yönetimini yedekleme, felaket kurtarma ve siber güvenlikle tek bir platformda birleştirir. Entegre yaklaşım, yamalama işleminden önce sistemlerin anlık görüntüsünü alabileceğiniz ve güncellemeler bir şeye zarar verirse geri dönebileceğiniz anlamına gelir.

Yama tespiti: Karşılaştırmalı testlerimiz, Acronis aracının aynı sunucularda NinjaOne'ın gözden kaçırdığı yamaları tespit ettiğini ortaya koydu. Aynı Windows Server'ı aynı gün her iki platform üzerinden kontrol ettiğimizde, NinjaOne sıfır bekleyen yama gösterirken, Acronis onlarca yama buldu. Aracınız mevcut yamaları görmüyorsa, bunları dağıtamazsınız ve düzeltmeler mevcut olsa bile sistemler risk altında kalır.

Ciddiyet ve kararlılık derecelendirmeleri: Her yama, bilinen sorunları işaretleyen bir kararlılık göstergesiyle birlikte Microsoft ciddiyet sınıflandırmasını (Kritik, Önemli, Orta, Düşük) gösterir. Bu, kritik güvenlik güncellemelerine öncelik vermenizi ve Microsoft düzeltmeleri yayınlamadan önce sorunlu yamaları dağıtmaktan kaçınmanızı sağlar. NinjaOne bunu aynı görünümde göstermez.

Yeniden başlatma zamanlaması: Acronis, anında, planlanmış zaman, yalnızca gerektiğinde veya asla olmak üzere dört yeniden başlatma politikası sunar. Bu, test ettiğimiz üç platform arasında en ayrıntılı yeniden başlatma kontrolüdür ve gereksiz yeniden başlatmaların kesintiye neden olduğu üretim sunucuları için önemlidir.

Kurulum notu: Acronis ajanı, yedekleme, yama yönetimi ve EDR'yi tek bir ajanda birleştirdiği için büyüktür (Linux'ta yaklaşık 1 GB). Acronis'yi yalnızca yamalama için dağıtıyorsanız, bu ek yük gerçek bir maliyettir. Yedekleme + yama + EDR'yi birlikte kullanmak için dağıtıyorsanız, tek ajan yaklaşımı her araç için ayrı dağıtımları ortadan kaldırır. Mumbai bölgesindeki testimizde CDN performansı düşüktü; 588 MB'lık bir indirme 45 dakika sürdü.

2. SolarWinds Yama Yöneticisi

SolarWinds Yama Yöneticisi, daha geniş SolarWinds ekosistemiyle (Ağ Performans İzleyici, Sunucu ve Uygulama İzleyici vb.) entegre olur.

Yama özellikleri: Windows sunucuları ve iş istasyonları için otomatik yama uygulama. WSUS entegrasyonu, daha iyi raporlama ve kontrol ile Microsoft'in yerel yama uygulama özelliğini genişletir.

Kurumsal odaklı: Birden fazla lokasyonda binlerce uç noktayı yönetir. Detaylı raporlama, departman, konum veya cihaz türüne göre yama uyumluluğunu gösterir; bu da kurumsal BT ve uyumluluk ekipleri için faydalıdır.

3. Atera

Atera, yama yönetimini RMM , uzaktan masaüstü , biletleme ve ağ keşfi ile bir araya getiriyor. BT ekipleri her şeyi tek bir platformda elde ederek birden fazla araçla uğraşma ihtiyacını ortadan kaldırıyor.

Yama yönetimi yaklaşımı: Otomatik tarama, Windows ve üçüncü taraf uygulamalarındaki eksik yamaları belirler. Yamaları tek tek veya toplu olarak dağıtın. Kullanıcıların çalışmalarını aksatmamak için dağıtımları bakım pencereleri sırasında planlayın.

4. Datto RMM

Datto, RMM, yama yönetimi, PSA ve yedeklemeyi tek bir platformda birleştiriyor. 2022'de Kaseya tarafından satın alınan Datto, bağımsız bir ürün olarak faaliyetine devam ediyor.

Yama özellikleri: Windows işletim sistemi ve uygulamaları için otomatik yama dağıtımı. Yedekleme ile entegrasyon, büyük güncellemelerden önce sistemlerin anlık görüntüsünü alabileceğiniz ve yamalar bir şeyi bozarsa geri dönebileceğiniz anlamına gelir.

MSP odaklı: Yönetilen hizmet sağlayıcıları için tasarlandı. Çoklu kiracı mimarisi, verilerini ayrı tutarken birden fazla müşteriyi tek bir konsoldan yönetmenizi sağlar.

5. Bilgisayarımı Yamala

Patch My PC, Microsoft ortamları (Configuration Manager ve Intune) için üçüncü taraf uygulama güncellemeleri konusunda uzmanlaşmıştır. İşletim sisteminizin yamalarını değiştirmez, tamamlar.

Yama kapsamı: 300'den fazla üçüncü taraf uygulama: Adobe Reader, Chrome, Firefox, Zoom, Slack, 7-Zip, VLC ve daha fazlası. Bu uygulamalar Windows Update tarafından yamalanmadığı için güvenlik durumunuzda boşluklar oluşturur.

Çalışma şekli: ConfigMgr veya Intune ile doğrudan entegre olur. Yeni uygulama sürümleri otomatik olarak dağıtılabilir paketler halinde dağıtılır. Manuel indirme, paketleme veya test etme gerekmez.

6. N-able N-central

N-central, dahili yama yönetimi, yedekleme ve otomasyon özelliklerine sahip bir RMM çözümü sunar. Platform, dağıtılmış altyapıyı yöneten MSP'leri ve şirket içi BT ekiplerini hedeflemektedir.

Yama yönetimi özellikleri: Windows, macOS ve 200'den fazla üçüncü taraf uygulama için otomatik tarama ve dağıtım. Yama onayları farklı ekiplere devredilebilir; örneğin, destek ekibi Chrome güncellemelerini onaylarken güvenlik ekibi işletim sistemi yamalarını inceleyebilir.

Otomasyon motoru: Yama uygulamalarından önce veya sonra çalışacak komut dosyaları oluşturun. Örneğin: bir hizmeti durdurun, yamayı uygulayın, hizmeti yeniden başlatın, hizmetin çalıştığını doğrulayın ve bir bildirim gönderin.

7. LogMeIn Çözümü

Daha önce GoTo Resolve olarak adlandırılan bu platform, yama yönetimini uzaktan destek, biletleme ve uzaktan erişimle birleştiriyor.

Yama yaklaşımı: Windows ve başlıca uygulamalar için otomatik yama dağıtımı. Sistem, kritik güvenlik güncellemelerine öncelik verir ve özellik güncellemelerini ertelemenize olanak tanır.

8. Kaseya VSA

Kaseya'nın Sanal Sistem Yöneticisi (VSA), yama yönetimi, güvenlik ve otomasyon özelliklerine sahip bulut tabanlı RMM çözümü sunar.

Yama uygulama özellikleri: Windows işletim sistemi yamaları, üçüncü taraf uygulamalar ve sürücü güncellemeleri. Sistem, çevrimdışı cihazlar yeniden bağlandığında yama uygulayabilir; bu özellik, sürekli ağa bağlı olmayan dizüstü bilgisayarlar için kullanışlıdır.

Güvenlik entegrasyonu: VSA, yama yönetimiyle birlikte uç nokta algılama ve müdahale (EDR) özelliğini de içerir. Tehditleri algılayın ve güvenlik açıklarını aynı konsoldan yamalayın.

9. Automox

Automox tamamen bulutta çalışır ve yerel sunuculara ihtiyaç duymaz. Temsilciler doğrudan Automox'un bulut platformuna bağlanır, bu da onu dağıtık iş gücü için ideal hale getirir.

Platformlar arası yama uygulaması: Windows, macOS, Linux ve 100'den fazla üçüncü taraf uygulama. Yerleşik politikaların kapsamadığı uç durumları ele almak için PowerShell, Bash veya Python'da özel komut dosyaları yazın.

Politika tabanlı yönetim: Yama politikalarını bir kez oluşturun ve cihaz gruplarına uygulayın. Dizüstü bilgisayarlar haftalık olarak, sunucular ise bakım dönemlerinde aylık olarak yama alabilir. Sistem politikaları otomatik olarak uygular.

10. Microsoft Intune

Intune, yerleşik yama yönetimiyle bulut tabanlı uç nokta yönetimi sağlar. Microsoft 365'i zaten kullanan kuruluşlar, ek altyapı gerektirmeden Intune entegrasyonuna sahip olurlar.

Intune'un yamaladığı şeyler: Özellik, kalite ve sürücü güncellemeleri de dahil olmak üzere Windows 10/11 güncellemeleri. Güncelleme zamanlamasını ve dağıtım halkalarını kontrol etmek için Windows Update for Business ile birlikte çalışır.

Sınırlamalar: Windows için güçlü, üçüncü taraf uygulamalar için zayıf. Adobe, Chrome, Zoom ve diğer Microsoft olmayan yazılımları çalıştırmak için ek araçlara (Patch My PC gibi) ihtiyacınız olacak.

11. Acronis Siber Koruma Bulutu

Acronis, yama yönetimini yedekleme, felaket kurtarma ve siber güvenlikle tek bir platformda birleştiriyor. Entegre yaklaşım, yamalama işleminden önce sistemlerin anlık görüntüsünü alabileceğiniz ve güncellemeler bir şeye zarar verirse geri dönebileceğiniz anlamına gelir.

Yama Tespiti: Yaptığımız kıyaslama testlerinde, Acronis'nin aynı sunucularda NinjaOne'ın gözden kaçırdığı yamaları tespit ettiği ortaya çıktı. Aynı Windows Server'ı aynı gün her iki platform üzerinden kontrol ettiğimizde, NinjaOne sıfır bekleyen yama gösterirken, Acronis düzinelerce yama buldu.

Bu kapsamlı tespit, uyumluluk açısından önemlidir. Aracınız mevcut yamaları göremiyorsa, bunları dağıtamazsınız ve düzeltmeler mevcut olsa bile sistemler savunmasız kalır.

12. ManageEngine Desktop Central (Endpoint Central MSP)

ManageEngine, birleşik uç nokta yönetim platformunun bir parçası olarak yama yönetimi hizmeti sunmaktadır. Çözüm, Windows, macOS, Linux ve 850'den fazla üçüncü taraf uygulamayı desteklemektedir.

Merkezi Yama Kontrol Paneli: Ana menüdeki "Tehditler ve Yamalar" bölümü, yönetilen tüm sunuculardaki yama istatistiklerini görüntüler. Tüm altyapınızın genel yama uyumluluk durumunu, hangi sunucuların güncel olduğunu, hangilerinin kritik güncellemeleri eksik olduğunu ve hangilerinin dağıtım işlemlerinin beklemede olduğunu bir bakışta görebilirsiniz.

Yama Yönetimi Kıyaslama Sonuçları

NinjaOne, Cyber Protect Cloud ve ManageEngine Desktop Central'ı aynı sunucular üzerinde test ederek yama tespiti, dağıtımı ve iş akışını karşılaştırdık.

- Yama tespiti: Acronis aynı Windows Server'da en fazla yamayı tespit etti; aynı gün kontrol edildiğinde NinjaOne sıfır bekleyen yama gösterirken, Acronis onlarca yama tespit etti. ManageEngine de yamalar buldu. Mevcut yamaların eksikliği, aracın ne kadar hızlı dağıtım yaptığına bakılmaksızın bir uyumluluk riskidir.

- Ajan dağıtımı: NinjaOne, Windows ve Linux'ta 2 saniyenin altında bir süreyle ve hiçbir manuel adım gerektirmeden, açık ara en hızlısıydı. Acronis, 1 GB'lık kurulum dosyası ve bağımlılık hataları nedeniyle Windows sunucusu başına 3-5 dakika, Linux sunucusu başına ise 15-20 dakika sürdü. ManageEngine ise bu ikisi arasında bir süre aldı.

- Yeniden başlatma planlaması: Acronis en fazla kontrolü, anında, belirli bir zamanda, yalnızca gerektiğinde veya asla otomatik olarak başlatma seçeneklerini sunuyordu. NinjaOne ve ManageEngine ise varsayılan olarak daha az ayrıntı düzeyi sağlıyordu ki bu da üretim çalışma süresi yönetimi için önemlidir.

- Yama tarama hızı: ManageEngine, cihaz detay sayfasından tek bir tıklamayla anında taramayı başlatan en hızlı yöntemdi. Yama kurulumu ayrı bir yapılandırma adımı gerektirir; bu da zaman alır ancak dağıtımdan önce açık bir zamanlama yapılmasını sağlar.

Ajan Dağıtımı

Yama yönetimini test etmeden önce, 7 sunucunun tamamına ajan yüklememiz gerekti. Dağıtım deneyimi önemli ölçüde farklılık gösterdi.

- NinjaOne, Windows ve Linux'ta 2 saniyeden kısa sürede kuruluyor. Kurulum programları, cihazları otomatik olarak ve manuel adımlara gerek kalmadan kaydeden önceden yetkilendirilmiş belirteçler kullandı. İlk denemede yaşanan macOS kayıt sorunu, ikinci denemede çözüldü.

- Windows'ta ManageEngine kurulumu, CAPTCHA adımı ve sihirbaz tıklamalarıyla birlikte 20 saniye sürdü. Linux kurulumu 5 saniyede tamamlandı, ancak oturum kilitli indirme URL'leri manuel SCP aktarımları gerektirdi ve bu da sunucu başına 5-10 dakika daha ekledi. macOS kurulumu sorunsuzdu. Kurulum talimatları indirme sayfasında gösterilmek yerine README dosyasına gizlenmişti.

- Acronis en sorunlu olanıydı. Windows, sunucu başına 3-5 dakika sürdü ve her cihaz için zorunlu web kaydı gerekiyordu. Linux, sunucu başına 15-20 dakika sürdü: yükleyici 1 GB'tı, eksik bağımlılık tespiti başarısız oldu, derleme araçları (GCC, make, build-essential) manuel olarak yüklenmek zorunda kaldı ve işlem, diğer üçü boşta kalırken tek bir CPU çekirdeğinde %100 oranında tek iş parçacıklı olarak çalıştı. Mumbai'deki macOS kurulumu, yavaş bir CDN nedeniyle 50 dakikadan fazla sürdü; sadece 588 MB'lık bir indirme bile 45 dakika sürdü. Önceden yetkilendirilmiş token yoktu: her cihaz için ayrı ayrı web kaydı gerekiyordu.

1. NinjaOne Yama Yönetimi

İşletim sistemi yamalama varsayılan olarak devre dışıdır; bu makul bir varsayılan ayardır, çünkü üretim sistemlerinde açıkça etkinleştirilmeden otomatik yamalama risklidir. Etkinleştirildiğinde, cihaz arayüzüne bir Yama sekmesi eklenir.

İşletim Sistemi Yama İşlemi

Yama sekmesine tıkladığımda hemen bir sürprizle karşılaştım: bekleyen bir işletim sistemi yaması zaten mevcuttu.

Yama detaylarında şunlar yer alıyordu:

- Güncelleme adı: Windows Güvenlik Platformu için Güncelleme – KB5007651 (Sürüm 10.0.29429.1000)

- Kategori: Tanım güncellemeleri

- Yayın tarihi: 14/10/2025

- Yeniden başlatma gerekli değil.

- Kaynak: Windows Sunucu Politikası

Yazılım Yama İşlemi

İşletim sistemi yamasını uyguladıktan kısa bir süre sonra bir yazılım güncellemesi belirdi. Bildirim aynı anda iki yerde göründü: kontrol panelinde bir rozet ve Yama bölümünde yeni bir giriş.

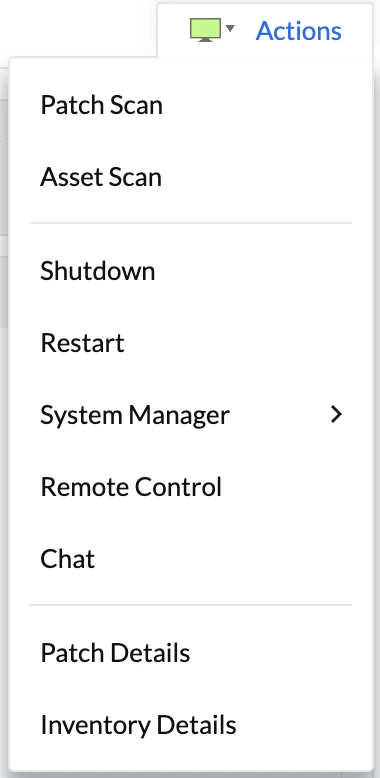

Seçenekler menüsüne tıkladığımızda üç seçenek belirdi:

1. Bu cihaz için onaylayın : Yalnızca bu cihaza yükleyin.

2. Politikaları onaylayın: Bu politikayı kullanarak tüm cihazlara dağıtın.

3. Reddet : Yamayı kabul etme

Seçenekler menüsüne tıkladığımızda üç seçenek belirdi:

- Bu cihaz için onaylayın – Yalnızca bu cihaza yükleyin

- Politikaları onayla – Bu politikayı kullanarak tüm cihazlara dağıt

- Yamayı reddet – Kabul etme

Çift Yönlü Onay Sistemi

Bu çift yollu yaklaşım farklı senaryoları ele alır. Bir yamayı önce tek bir sistemde mi test ediyorsunuz? Cihaza özgü onayı kullanın. Doğrulanmış bir yamayı tüm ortamımıza mı dağıtıyorsunuz? Her makineye aynı anda etki etmek için politika tabanlı onayı kullanın.

Edge güncellemesini yalnızca Seul cihazı için onayladık. Yama oraya uygulandı, ancak Kaliforniya, Mumbai veya diğer sistemlere dokunmadı. Cihaza özgü onaylar, amaçlandığı gibi izole kalır ve diğer makinelere beklenmedik dağıtımlar olmaz.

Güvenlik Açıkları Sekmesi

Güvenlik Açıkları sekmesi, işletim sisteminde ve yüklü yazılım paketlerinde bilinen güvenlik sorunlarını gösterir. Arayüzde CVE tanımlayıcıları, önem dereceleri, etkilenen bileşenler ve mevcut yamalar veya düzeltmeler gösterilir.

Testler sırasında, test cihazları yeni yamalanmış olduğundan bu sekmede "Güvenlik açığı yok" yazıyordu. Üretim ortamlarında ise şunları görüyoruz:

- Bilinen güvenlik açıkları içeren eski paketler

- Eksik güvenlik güncellemeleri

- Yayınlanmış CVE'lere sahip yazılım sürümleri

- Önerilen iyileştirme eylemleri

Güvenlik açıklarını şu kriterlere göre filtreleyebiliriz:

- Ciddiyet düzeyi (yalnızca kritik ve yüksek riskli sorunları göster)

- CVE Kimliği (belirli güvenlik açıklarını arayın)

- Etkilenen yazılım (belirli bir uygulamadaki tüm sorunları görün)

- Onarım durumu (yama uygulandı mı yoksa hala güvenlik açığı mı var)

Bu merkezi güvenlik açığı görünümü, ayrı güvenlik tarama araçlarına olan ihtiyacı ortadan kaldırır. Nessus veya OpenVAS taramaları çalıştırmak yerine, dikkat gerektiren noktaları görmek için Güvenlik Açıkları sekmesini kontrol ederiz. Bilgiler, CVE'leri izleyen ve bunları kurulu yazılım sürümleriyle eşleştiren NinjaOne'ın güvenlik açığı veritabanından gelir.

2. Acronis Yama Yönetimi

Yama sekmesine tıkladığımda NinjaOne'dan önemli bir fark hemen ortaya çıktı: listede onlarca kullanılabilir yama belirdi.

Bu önemsiz bir tutarsızlık değil. Aynı Windows Server kurulumunu, aynı gün, iki farklı RMM platformu üzerinden kontrol ediyoruz. Bir platformda yapılacak bir iş yok. Diğer platform ise önemli yama ihtiyaçları tespit ediyor.

Güvenlik uyumluluğu ve güvenlik açığı yönetimi açısından bu eksiklik önemlidir. RMM aracınız mevcut yamaları tespit edemezse, bunları dağıtamazsınız. Windows Update'te düzeltmeler mevcut olsa bile, yamalanmamış sistemlerle kalırsınız.

Yama listesi, NinjaOne'da görmediğimiz sütunlar içeriyor:

Ciddiyet Derecelendirmesi: Her yama, güvenlik sınıflandırmasını gösterir – Kritik, Önemli, Orta veya Düşük. Bu, Microsoft'in ciddiyet derecelendirmelerine dayanır ve dağıtımın önceliklendirilmesine yardımcı olur. Kritik güvenlik güncellemeleri, düşük öncelikli özellik eklemelerinden önce ele alınır.

Kararlılık Göstergesi : Bu sütun, bir yamanın bilinen sorunları olup olmadığını veya kararlı kabul edilip edilmediğini gösterir. Bazı yamalar, işlevselliği bozan veya uyumluluk sorunlarına neden olan hatalarla birlikte gelir. Kararlılık derecelendirmesi, Microsoft düzeltmeleri yayınlayana kadar sorunlu güncellemelerin dağıtımını önlemeye yardımcı olur.

İncelememiz sırasında, yamaların çoğu "Kararlı" durumunu gösterdi. Birkaçında farklı göstergeler vardı; bu da Acronis'nin yama kalitesini telemetri veya Microsoft'in yama meta verileri aracılığıyla izlediğini düşündürüyor.

Yama Ayrıntıları : Her bir giriş, KB numarasını, yayın tarihini, yeniden başlatma gerekip gerekmediğini, etkilenen bileşenleri ve kurulum durumunu gösterir.

Yapılandırmayı Yeniden Başlatma – Ayrıntılı Kontrol

Yeniden başlatma seçeneklerine tıkladığımızda, NinjaOne'da gördüklerimizin ötesinde dağıtım kontrolleri açıldı.

Mevcut yeniden başlatma politikaları:

- Kurulumdan hemen sonra yeniden başlatın: Yamaları uygulayın ve hemen yeniden başlatın.

- Belirli bir zamanda yeniden başlatma: Bakım pencereleri için yeniden başlatmayı planlayın.

- Yalnızca gerekliyse yeniden başlatın: Yeniden başlatmaya ihtiyaç duymayan yamalar için yeniden başlatmayı atlayın.

- Asla otomatik olarak yeniden başlatmayın: Yamaları uygulayın ancak yeniden başlatma zamanlamasını manuel kontrole bırakın.

“Yalnızca gerekirse yeniden başlat” seçeneğini seçtik ve “Tüm yamaları yükle” seçeneğine tıkladık.

Bu, Acronis'ye şunu söylüyor: Bekleyen tüm yamaları yükleyin, ardından yalnızca bir veya daha fazla yama yeniden başlatmayı gerektiriyorsa sunucuyu yeniden başlatın. Yeniden başlatma gerektirmeyen tanım güncellemeleri ve küçük yamalar gereksiz kesintilere neden olmaz.

3. ManageEngine Desktop Central Yama Yönetimi

ManageEngine Desktop Central, ana menüden erişilebilen özel bir "Tehditler ve Yamalar" bölümü sunar. Bu merkezi görünüm, yönetilen tüm sunuculardaki yama istatistiklerini göstererek yöneticilerin tüm altyapılarının genel yama uyumluluk durumunu bir bakışta görmelerini sağlar.

Cihaz Düzeyinde Yama Yönetimi

Tek bir sunucuya (örneğin testlerimizde kullandığımız İRLANDA sunucusuna) erişirken, yama yönetimi işlevi birden fazla erişim noktası üzerinden kullanılabilir:

Güvenlik Sekmesi – Yama Görünürlüğü

Güvenlik sekmesi, eksik yamalar hakkında anında bilgi sağlar. Bu özellik ManageEngine Desktop Central'da mevcuttur, ancak testlerimiz sırasında NinjaOne'da yoktu. Arayüz şu şekilde görüntülenir:

- Eksik güvenlik güncellemelerinin listesi

- Yama şiddet seviyeleri

- Mevcut yamalar dağıtıma hazır.

Ancak, yamaların doğrudan Güvenlik sekmesinden yüklenemediğini fark ettik. Yükleme işlevi arayüzün başka bir yerinde bulunuyor.

Sunucu ayrıntıları sayfasından, sağ üst köşedeki İşlemler düğmesi yama işlemlerine hızlı erişim sağlar:

Yama ile ilgili yapılabilecek işlemler şunlardır:

- Yama Taraması : Eksik yamalar için anında tarama başlatır.

- Varlık Tarama : Kapsamlı bir envanter taraması gerçekleştirir.

Eksik güncellemeleri belirlemek için sunucuda anında tarama başlatan Yama Tarama işlevini test ettik.

Sistem Yöneticisi – Yama Ayrıntıları

Birincil yama yükleme arayüzüne, Sistem Yöneticisi menüsündeki "Yama Ayrıntıları" bölümünden erişilir.

Yama Yükleme Arayüzü

Yama taraması çalıştırıldıktan sonra, Yama Ayrıntıları menüsü aşağıdaki özelliklere sahip tüm eksik yamaları görüntüler:

- Mevcut yamaların tam listesi

- Yama seçimi (bireysel veya toplu seçim)

- Kurulum seçenekleri

Kurulum Yapılandırması

ManageEngine Desktop Central, kurulum için yama seçerken bunları hemen uygulamaz. Bunun yerine, dağıtım seçeneklerini içeren bir yapılandırma ekranı sunar:

Yapılandırma seçenekleri şunlardır:

- Zamanlama : Yamaların ne zaman kurulacağı (hemen veya zamanlanmış)

- Yeniden başlatma davranışı : Gerekli yeniden başlatmalar nasıl ele alınır?

- Hedef seçimi : Tek tek cihazlara veya aynı anda birden fazla sunucuya dağıtım yapın.

Bu yapılandırma öncelikli yaklaşım, NinjaOne'da gördüğümüz politika tabanlı dağıtıma benzer şekilde, yama dağıtımında ayrıntılı kontrol sağlar.

Çoklu Cihaz Dağıtımı

ManageEngine Desktop Central, tek bir yama dağıtım görevinde birden fazla sunucuyu hedeflemeyi destekler. Yöneticiler, yamaları cihaz cihaz dağıtmak yerine şunları yapabilir:

- Birden fazla hedef sunucu seçin.

- Dağıtım programlarını tanımlayın

- Yeniden başlatma politikalarını yapılandırın

- Tüm filo genelinde yamaları tek bir işlemde uygulayın.

Bu toplu dağıtım özelliği, büyük sunucu altyapılarını verimli bir şekilde yönetmek için çok önemlidir.

Yama Yönetimi Karşılaştırması

100'den az sunucu yönetiyorsanız, minimalist bir arayüzü tercih ediyorsanız ve toplu dağıtımdan önce yamaları tek tek cihazlarda test etmek istiyorsanız NinjaOne'ı seçin . Onay iş akışı, hızı kontrol etmek için tasarlanmıştır.

Uyumluluk için kapsamlı yama tespiti önemliyse, önceliklendirme için önem derecelerine ve kararlılık göstergelerine ihtiyacınız varsa veya yüzlerce sunucuyu yönetiyorsanız ve ayrıntılı yeniden başlatma planlamasına ihtiyacınız varsa Acronis sürümünü seçin .

Güvenlik incelemelerine entegre edilmiş yama görünürlüğü istiyorsanız, yapılandırma öncelikli dağıtım iş akışlarını tercih ediyorsanız veya merkezi bir uyumluluk kontrol panelinden filo genelinde çoklu cihaz hedeflemesine ihtiyacınız varsa ManageEngine'i seçin .

Özellik karşılaştırması

Ortak ve farklılaştırıcı özelliklerin tanımlarına bakınız.

Ortak özellikler

Otomatik Yama Dağıtımı

Her çözüm, uç noktaları eksik yamalar açısından tarar, güncellemeleri indirir ve bunları otomatik olarak veya bir program dahilinde yükler. Bu, her cihazı ayrı ayrı kontrol etme manuel sürecini ortadan kaldırır.

Çoklu İşletim Sistemi Desteği

Modern BT ortamlarında Windows sunucuları, macOS dizüstü bilgisayarlar ve Linux iş istasyonları aynı anda çalışır. Çoğu araç her üçünü de destekler, ancak destek kalitesi değişir. Windows, tüm satıcılar arasında en iyi desteği alır. macOS ve Linux desteği, eski araçlara kıyasla daha yeni bulut tabanlı çözümlerde (Automox, NinjaOne) daha güçlüdür.

Merkezi Konsol

Tüm altyapınızdaki yama durumunu tek bir kontrol panelinden görüntüleyin. Hangi cihazların güncel olduğunu, hangilerinde kritik yamaların eksik olduğunu ve hangilerinin güncellemeleri yükleyemediğini görün.

Planlama ve Bakım Pencereleri

Kullanıcıların işleyişini en aza indirmek için yamaları mesai saatleri dışında dağıtın. Yamaları, kimsenin çalışmadığı Cumartesi gecesine veya sistemlerin güvenli bir şekilde yeniden başlatılabileceği belirlenmiş bakım zaman dilimlerine planlayın.

Raporlama ve Uyumluluk

Yama uyumluluk durumu, dağıtım başarı oranları ve denetim kayıtlarını gösteren raporlar oluşturun. Düzenleyici kurumlar, güvenlik açıklarını gerekli süreler içinde yamaladığınıza dair kanıt ister; bu raporlar bu kanıtı sağlar.

Test Ortamı

Dağıtılmış bir kurumsal ortamı temsil etmek üzere 6 AWS bölgesine yayılmış 7 adet EC2 örneği oluşturduk:

Windows Sunucuları (3 örnek):

- Örnek türü: c5.xlarge (4 vCPU, 8GB RAM)

- Depolama: 100 GB gp3 (3.000 IOPS, 125 MB/s veri aktarım hızı)

- İşletim Sistemi: Windows Server 2025 Base

- Bölgeler: İrlanda (eu-west-1), Ohio (us-east-2), Seul (ap-northeast-2)

Linux Sunucuları (3 örnek):

- Örnek türü: c5.xlarge (4 vCPU, 8GB RAM)

- Depolama: 100 GB gp3 (3.000 IOPS, 125 MB/s veri aktarım hızı)

- İşletim Sistemi: Ubuntu Sunucusu 24.04 LTS (HVM)

- Bölgeler: São Paulo (sa-east-1), Kuzey Kaliforniya (us-west-1), Kanada (ca-central-1)

macOS Sunucusu (1 örnek):

- Örnek türü: mac1.metal (12 çekirdekli Intel Xeon, 32 GB RAM)

- Depolama: 100 GB gp3 (3.000 IOPS, 125 MB/s veri aktarım hızı)

- İşletim Sistemi: macOS Sequoia

- Bölge: Mumbai (ap-south-1)

Satıcı yönetim sunucuları ve uç noktalar arasındaki coğrafi mesafenin performansı nasıl etkilediğini test etmek için 6 AWS bölgesine dağıtım yaptık. Ajan iletişimi, yama indirmeleri ve dağıtım hızı, ağ gecikmesine bağlıdır. Zayıf CDN kapsamına veya sınırlı bölgesel altyapıya sahip bir satıcı, uzak bölgelerde performans düşüşü gösterecektir.

Ayırt edici özellikler

Özel Komut Dosyası Dağıtımı

Yama işleminden önce veya sonra PowerShell, Bash veya Python komut dosyaları çalıştırın. Hizmetleri durdurmak, yapılandırmaları yedeklemek, yama işleminin başarılı olup olmadığını doğrulamak veya özel yama sonrası temizlik işlemleri gerçekleştirmek için kullanışlıdır.

Bu konuda kullanılan araçlar: Automox, N-able N-central, Kaseya VSA, NinjaOne

BIOS/Sürücü Yama İşlemi

Yazılım yamalarıyla birlikte aygıt yazılımını ve donanım sürücülerini güncelleyin. BIOS güvenlik açıkları (Spectre/Meltdown gibi) yalnızca işletim sistemi yamalarını değil, aygıt yazılımı güncellemelerini de gerektirir. Sürücü güncellemeleri, donanım düzeyindeki güvenlik sorunlarını giderir ve kararlılığı artırır.

Bu konuda kullanılan araçlar: NinjaOne, Dell KACE (mansiyon ödülü)

Çevrimdışı Yama

Cihazlar internet bağlantısından kesilmiş olsa bile yama işlemi yapın. Şunlar için kullanışlıdır:

- Hava boşluklu güvenli ortamlar

- Kesintili bağlantıya sahip saha cihazları

- Kurumsal ağlara nadiren bağlanan dizüstü bilgisayarlar

Sistem, yamaları yerel olarak veya yerel bir sunucuda önbelleğe alır. Cihazlar, güncellemeleri internet yerine yerel önbellekten çeker.

Bu araçla kullanılabilenler: Kaseya VSA, N-able N-central

Mobil Uygulama

Telefonunuzdan yama işlemlerini yönetin. Acil yamaları dağıtın, bekleyen güncellemeleri onaylayın veya dizüstü bilgisayarınızı açmadan yama durumunu kontrol edin.

Bu ürünle uyumlu araçlar: Atera, NinjaOne, Datto

Tedarikçi seçim kriterleri

Satıcıların objektif bir değerlendirmesini sağlamak için, yazılım inceleme platformlarındaki yorum sayısı ve kullanıcı puanları gibi kamuya açık ve doğrulanabilir verileri dikkate aldık.

- Yorum sayısı: Toplamda 100'den fazla kullanıcı yorumu olan satıcıları dahil ettik.

- Ortalama puan : Tüm yazılım inceleme platformlarında ortalama 4/5'in üzerinde puan.

- Fiyat: Yama yönetim yazılımı ürünlerinin fiyatları değişiklik göstermektedir ve ürünlerin kamuya açık fiyatları tabloya eklenmiştir. Potansiyel kullanıcılar ürünleri fiyatlarına göre karşılaştırabilirler.

SSS'ler

Yama yönetim yazılımı, BT ekiplerine ve güvenlik ekiplerine Windows Server, Linux cihazları ve macOS gibi birden fazla işletim sisteminde yamaları ve yazılım güncellemelerini belirleme, edinme, test etme ve dağıtma konusunda yardımcı olan bir yönetim yazılımı türüdür.

Etkili bir yama yönetim çözümü, güvenlik açıklarını kapatmak ve bilinen güvenlik zafiyetlerini istismar edilmeden önce gidermek için merkezi bir kontrol paneli, gerçek zamanlı görünürlük ve otomatik yama uygulama özelliği sunar. Yama uygulama sürecini otomatikleştirerek, kuruluşlar insan hatasını azaltır, kritik yamalar ve güvenlik yamaları için zamanında güncellemeler sağlar ve uyumluluk durumunu korur.

Yama yönetim yazılımı, hassas bilgileri koruduğu, ağ güvenliğini desteklediği ve tüm cihazlarda yazılım işlevselliğini iyileştirdiği için çok önemlidir. İster küçük bir işletmede birkaç Windows uygulamasını yönetin, ister büyük ağlar ve bulut sunucuları genelinde kritik güncellemeleri yönetin, en iyi yama yönetim yazılımını kullanmak, yamaları verimli bir şekilde dağıtmanıza, eksik yamaları önlemenize ve iş değerini korumanıza olanak tanır.

Yama yönetim araçlarını karşılaştırırken, işletmeler her çözümün yama yönetim sürecini ne kadar basitleştirdiğine ve birden fazla işletim sistemini ne kadar iyi desteklediğine odaklanmalıdır. Güçlü bir çözüm, yama durumu, güncelleme durumu ve uyumluluk durumu hakkında gerçek zamanlı görünürlük sağlayarak güvenlik ekiplerine cihazlar genelindeki yazılım güvenlik açıkları hakkında kapsamlı bir bakış açısı sunacaktır.

Kullanıcıları rahatsız etmeden yamaları ve yazılım güncellemelerini dağıtmanıza olanak tanıyan, otomatik yama yönetimini esnek zamanlama ile birleştiren yönetim yazılımları arayın. En iyi yama yönetim yazılımları ayrıca üçüncü taraf uygulamaları izlemeyi, uyumluluk raporları oluşturmayı ve uzaktan izleme için tek bir konsol kullanmayı kolaylaştırır. ManageEngine Patch Manager Plus veya Patch Manager gibi araçlar, yama otomasyonunun ağ güvenliğini nasıl iyileştirebileceğini ve Windows uygulamaları, Linux cihazları ve bulut sunucuları genelinde eksik yamaları nasıl önleyebileceğini gösterir.

En iyi yama yönetim yazılımını seçmek, öncelikle kuruluşun işletim sistemlerini, güvenlik gereksinimlerini ve yama yönetim işlemlerini anlamakla başlar. Küçük işletmeler için, yazılım güncellemelerini ve kritik yamaları yönetebilen basit bir araç veya ücretsiz bir sürüm yeterli olabilir. Büyük ağları yöneten daha büyük işletmeler veya MSP'ler genellikle cihazlar üzerinde tam kontrol sağlamak için gelişmiş yama otomasyonu, merkezi kontrol panelleri ve otomatik dağıtım özelliklerine sahip tek bir platforma ihtiyaç duyarlar.

İyi bir yama yöneticisi, yama sürecini sorunsuz hale getirmeli, insan hatalarını azaltmalı ve zamanında güncellemelerle güvenlik açıklarını kapatmalıdır. Şirketler ayrıca, güvenlik ekiplerinin uyumluluğu kolayca gösterebilmesi ve yeni yamalara hızlı bir şekilde yanıt verebilmesi için çözümün ayrıntılı raporlar, uyumluluk raporları ve çoklu platform desteği sunup sunmadığını da değerlendirmelidir. Automox, Patch Manager veya ManageEngine Patch Manager Plus gibi seçenekleri karşılaştırmak, BT ekiplerinin iş değeri sağlayan, hassas bilgileri koruyan ve birden fazla işletim sisteminde yazılım işlevselliğini geliştiren yazılımları seçmelerine yardımcı olur.

Yorum yapan ilk kişi olun

E-posta adresiniz yayınlanmayacak. Tüm alanlar gereklidir.