Siber güvenlik alanında 20 yıllık deneyimimden yararlanarak, hassas bilgilerin güvenliğini sağlamak ve düzenleyici standartlara uymak için en iyi DLP yazılımlarını seçtim. Kanal kapsamı, kurulum kolaylığı ve sınıflandırma doğruluğu gibi temel özelliklere odaklanarak bir ay boyunca 6 DLP çözümünü test ettim. Sonuçları aşağıda görebilirsiniz:

Ürünler | Mevcut özellikler | Eksik özellikler |

|---|---|---|

17 | 0 | |

ManageEngine DLP Plus | 16 | 1 |

Teramind DLP | 14 | 3 |

Sophos Intercept X | 12 | 5 |

Trellix DLP | 10 | 7 |

Acronis Siber Koruma | 6 | 11 |

Aşağıdaki karşılaştırma sonuçlarına bakarak hangi özelliklerin mevcut olduğunu ve hangilerinin eksik olduğunu görebilirsiniz:

Karşılaştırma sonuçları: Özellik karşılaştırması

Bu ürünleri dört boyutta karşılaştırdık. Bu boyutların açıklamalarını görebilir veya kıyaslama metodolojimizi inceleyebilirsiniz. İşletmelerin doğru DLP ürününü seçmelerine yardımcı olmak için, ücretsiz deneme sürümleri sunan altı popüler DLP çözümünün kapsamlı bir kıyaslama incelemesini gerçekleştirdik.

Kanal kapsamı

* Hassas veri olarak sınıflandırılan ekler engellenebilir veya denetlenebilir ve yazılım aracılığıyla dahili ve harici kullanıcılar engellenebilir.

** Belirli uygulamaların yazılım aracılığıyla hassas verileri açmasına, düzenlemesine veya ekran görüntüsünü almasına izin verilmesi.

Yönetim

Veri sınıflandırması

Diğer yetenekler

* Acronis, 'bulut tabanlı URL filtreleme' olarak kategorize edilen bir web filtreleme seçeneğini eklenti olarak sunuyor.

İşletmeniz için doğru DLP'yi nasıl seçersiniz?

Test edilen tüm DLP araçları çevre birimleri, e-posta ve uygulamalar gibi birincil veri kanallarını etkili bir şekilde kapsarken, veri sınıflandırması sürekli bir zorluk olmaya devam etmektedir. Doğru sınıflandırma, yanlış pozitiflerden kaçınırken veri kaybını önlemek için kritik öneme sahiptir. Bulgularımıza dayanarak, DLP çözümlerini güvenli ve etkili bir şekilde test etmek için aşağıdaki en iyi uygulamaları sunuyoruz:

- Gerçekçi veri simülasyonu : Gizli bilgileri taklit eden test veri kümeleri oluşturun. Bu, hassas iş verilerini ifşa etmeden aracın yeteneklerini değerlendirmenize olanak tanırken riski en aza indirir.

- Anonimleştirilmiş çalışan verilerinden yararlanın : Test verisi oluşturmak mümkün değilse, kontrollü erişime sahip anonimleştirilmiş veya maskelenmiş veri kümeleri kullanın. Veri bütünlüğünü ve güvenliğini sağlamak için bu amaçla ayrı bir veritabanı oluşturun.

- Veri kapsamını sınırlayın : Riski azaltmak ve uyumluluğu sağlamak için çözümleri, tam üretim veri kümeleri yerine küçük, kontrollü bir çalışan veri kümesi üzerinde test edin .

- Kavram kanıtı (PoC) ortamlarında üretim verilerini kullanmaktan kaçının : Kavram kanıtı veya deneme sistemleri, istemeden hassas bilgileri açığa çıkarabilir; bu nedenle, canlı üretim verilerinden arındırılmış test ortamlarına öncelik verin.

Analizimiz ayrıca, hazır sınıflandırıcıların temel işlevsellik sağlayabilse de, etkinliklerinin genellikle sınırlı olduğunu vurgulamaktadır. Veri sınıflandırma politikalarını kuruluşunuzun benzersiz ihtiyaçlarına göre özelleştirmek, en iyi korumayı sağlamak ve yanlış pozitifleri azaltmak için çok önemlidir.

Netwrix Uç Nokta Koruyucusu

Netwrix Endpoint Protector'ı test ettik ve veri kaybını önleme (DLP) özelliklerini inceledik.

Bulguların özeti:

- Etkili özellikler:

- 30'dan fazla cihaz üzerinde ayrıntılı kontrol.

- Kontrol paneli üzerinden cihaz takibi.

- Ağ üzerinden dosya transferleri için Derin Paket İncelemesi.

- Önceden tanımlanmış ve özel politikalar.

- Politika oluşturmada etkili haklar.

- Hassas verilerin tespiti için elektronik keşif.

- USB şifreleme.

- Engellenen işlemler için bildirimler ve uyarılar.

- Özelleştirilebilir müşteri bildirimleri.

- Denetim izi.

- Kurcalamaya karşı koruma.

- Etkisiz özellikler:

- Cihaz yönetimi yok.

Güçlü cihaz kontrol özelliklerine sahip kapsamlı bir DLP çözümü için Netwrix Endpoint Protector'ı tercih edin.

Web Sitesini Ziyaret Et1. Kanal kapsamı

Endpoint Protector, USB cihazları, Bluetooth cihazları, akıllı telefonlar ve daha fazlası dahil olmak üzere 30'dan fazla cihaz türü üzerinde ayrıntılı kontrol imkanı sağlar.

Çevre birimleri

Cihaz kontrolü

Yöneticiler, belirli cihazlar için erişim denetimi ayarlayarak, bu cihazların istemci bilgisayarlarına bağlanmasına izin verebilir veya engelleyebilir.

Uygulamalar

Derin Paket İncelemesi

Bu özellik, yöneticinin ağ üzerinden dosya transferlerini yönetmesini sağlar. Yöneticiler, aşağıda listelenen web posta , sürücüler ve üçüncü taraf uygulamalar için kontroller ayarlayabilir. Etkinleştirildiğinde, CAP ve cihaz kontrol ayarları DPI taramalarıyla uyumlu çalışır.

2. Veri sınıflandırması

İçerik Odaklı Koruma (CAP)

Önceden tanımlanmış politikalar

Önceden tanımlanmış politikalar, istemcinin işletim sistemine göre 3 grupta mevcuttur: Windows, Mac ve Linux.

Windows için 86 adet önceden tanımlanmış politika bulunmaktadır. Bu politikalar, örneğin, aşağıdaki gibidir:

- Dosya aktarımları: Dosya aktarımları, içeriklerine (grafikler, arşivler veya programlama) bağlı olarak engellenebilir.

- HIPAA: Dosya transferleri içeriklerine göre HIPAA'ya uygun olmalıdır; aksi takdirde engellenirler.

- GDPR: İçeriklerine göre dosya transferleri GDPR'ye uygun olmalıdır, aksi takdirde engellenirler.

Özel politikalar

Özel politikalar, politika çıkış noktalarına, kullanıcılara ve seçilen politika eylemine bağlı olarak tanımlanabilir.

3. Yönetim

Erişim hakları

Etkin haklar, belirli bir kullanıcı/cihaz/biçim (dosya türü) bazında politika oluşturmayı (uygun erişim kontrol kuralı) mümkün kılar.

Küresel haklar, genel olarak geçerli olan cihaz kontrol haklarıdır. Farklı cihazlar için farklı erişim hakları belirleyebilirsiniz.

Politika oluşturma

Bir politika oluşturmak için yönetici, önceden tanımlanmış veya özel seçenekler arasından seçim yapabilir.

Yönetici, politikaları öncelik düzeyine göre sıralayabilir (yönetici bir politikayı diğerine göre önceliklendirebilir).

eKeşif

Hassas verileri depolama aşamasında algılar ve hedefte şifreleme, şifre çözme ve silme işlemlerini etkinleştirir. Dosya türlerine ve dosya içeriğine göre politikalar oluşturabilirsiniz. Politika, taranacak nesneleri tanımlar.

Tarama çıktısı, yöneticinin hassas verilerin nerede bulunduğunu görmesine ve gerekli önlemleri almasına yardımcı olur.

Özel sınıflar

Özel sınıf oluşturma ve cihaz ayarlarını etkinleştirerek yöneticilerin, seri numarası ve türü gibi cihaz bilgilerine dayanarak bir "Güvenilir Cihaz (TD)" atamasına olanak tanır.

Reddetme ve izin verme listeleri

Hassas içeriklerin tanımlanmasına yardımcı olur. CAP ve eDiscovery, tespiti amaç edinmiştir. Hangi dosya türlerinin, özel içeriklerin, dosya konumlarının, tarama konumlarının, düzenli ifade kalıplarının, alan adlarının, URL'lerin ve e-posta alan adlarının izin verilen ve hangilerinin yasaklanan olduğunu belirlemenizi ister.

USB şifreleme

Endpoint Protector, USB aygıt şifrelemesini etkinleştirir. Yönetici bu işlemi otomatikleştirebilir.

Bildirimler ve uyarılar

WhatsApp'ta "Gizli" isimli ve sosyal güvenlik numarası bilgilerini içeren bir .xlsx dosya türünü eklemeye çalışırken, Endpoint Protector işlemi engelledi ve yöneticiye şu şekilde bildirimde bulundu:

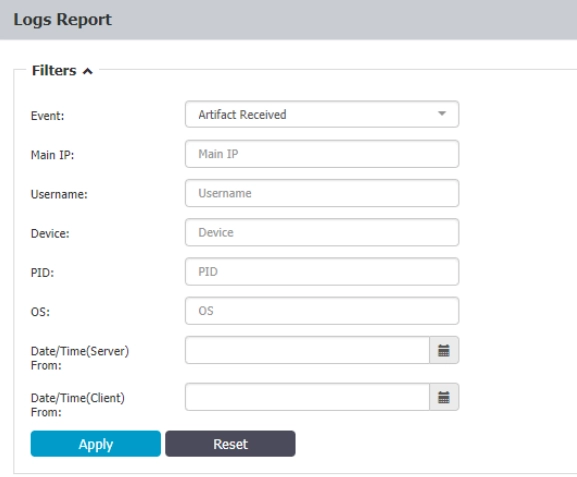

Yönetici, İçerik Odaklı Rapor penceresinde olay günlüklerini görebilir. Olay günlüğü, olay, zaman, kullanıcı, cihaz, hedef ve dosya gibi ayrıntıları içerir.

Diğer özellikler

- Program, Microsoft AD ve Microsoft Entra ID senkronizasyonunu desteklemektedir.

- Müşteri bildirimleri özelleştirilebilir.

ManageEngine Uç Nokta DLP Plus

ManageEngine Endpoint DLP Plus'ın ücretsiz deneme sürümünden yararlandık. Kullanıcıların yanlış pozitifler hakkında yöneticileri bilgilendirmesini sağlayan bu özellik, diğer tüm sağlayıcıların sunmadığı faydalı bir özellikti.

Bulguların özeti:

- Etkili özellikler:

- Etkin veri sınıflandırması.

- Etkin e-posta ve uygulama koruması.

- Özelleştirilebilir veri kuralları.

- Kullanıcılar, yanlış pozitif sonuçları yöneticilere bildirebilirler.

- Yanlış pozitifleri bildirme seçeneği.

- Aktif envanter entegrasyonu sunar.

- Kurcalamaya karşı koruma sağlar.

- Kapsamlı denetim izi.

- Etkisiz özellikler:

- Cihaz yönetimi yok.

- Bulut tabanlı dağıtım yok.

- Dosya araması yok.

1. Seçilen politika uygulaması veya denetimlere dayalı kanal kapsamı

Yazıcılar, USB aygıtları, uygulamalar ve diğer aygıtlar güvenilir aygıtlar veya uygulamalar listesine eklenebilir. Aygıt örneği yolunu girerek bir aygıt belirtebilirsiniz.

Ağ yazıcıları ve USB yazıcılar olmak üzere iki tür mevcuttur. Çıkarılabilir depolama aygıtları için ise disk sürücüleri ve CD-ROM'lar olmak üzere iki seçenek bulunmaktadır.

Güvenilir olmayan bir cihaz veya uygulama ile iletişim engellenecektir. Ayrıca cihazları veya uygulamaları denetlemeyi de seçebilirsiniz.

ManageEngine Endpoint DLP Plus, belirlenen hassas verilerin ilgili tarayıcıya yüklenmesini engelleyerek bu verileri koruyacak şekilde yapılandırılabilir.

ManageEngine Endpoint DLP Plus dosyaları nasıl engelliyor?

Veri kuralları bölümünde hassas veriler tanımlandıktan sonra, ManageEngine Endpoint DLP Plus belirtilen politikaları uygular.

Kullanıcıya, yanlış pozitifleri yöneticiye bildirme seçeneği sunulmuştur. Bu işlev tüm DLP çözümlerinde bulunmamaktadır.

2. Veri keşfi ve sınıflandırması

Bu çözüm, kullanıcıların hassas verilerin keşfi için kurallar kütüphanesinden seçim yapmalarına veya özel kurallar oluşturmalarına olanak tanır.

Hassas verilerin keşfi için veri kurallarının yapılandırılmasına ilişkin adım adım kılavuz:

Veri sınıflandırması düzenli ifadelere dayanmaktadır. AIMultiple, anlamsal sınıflandırma yeteneklerine dair herhangi bir bilgiye rastlamamıştır.

Dosya uzantısına dayalı özel kural: Örneğin, PNG ve JPEG ile biten dosyaları hassas veri kategorisine atama seçeneği sunulmaktadır .

Düzenli ifadeye (regex) dayalı özel kural: "ba" gibi ifadeler içeren dosyaları hassas veri olarak atama olanağı sunulmaktadır.

3. Yönetim deneyimi

Farklı erişim seviyelerine sahip kullanıcılar:

Ajanlar yüklendikten sonra, ajan grubu üyeliğine dayalı politikaları ilişkilendirmek için özel ajan grupları kullanılabilir. Politika dağıtımı, kullanıcıdan özel bir ajan grubu, tercih edilen politika ve veri kuralları sağlamasını ister.

Veri kuralları ve politika ilişkileri iş birliği içinde çalışır. Veri kuralları hassas verileri tanımlar; sonuç olarak, ilgili politikalar bu veriyi korumalıdır.

Aşağıdaki görsel, programın işlem birimlerinin özetini sunmaktadır:

Temsilci denetim gereksinimlerine bağlı olarak, ManageEngine istenen sıklıkta denetim raporları hazırlar:

Programın kullanıcı arayüzü, yöneticinin ev içindeki politika ihlali olaylarından haberdar olmasını ve bölümlere rapor vermesini sağlar.

Yanlış pozitif bildirimler

Bu program, kullanıcıların yanlış pozitif sonuçları yöneticiye bildirmesine olanak tanır. Bu sayede yönetici, yanlış pozitif sonuçlara göre politikaları ayarlayabilir.

Dağıtım

ManageEngine Endpoint Control Plus'ın ücretsiz sürümü 30 gün kullanım süresiyle sınırlıdır ve buluta dağıtılamaz; yöneticinin cihazına yüklenmesi gerekir.

Sophos DLP platformu

Bulguların özeti:

- Etkili özellikler:

- Etkin e-posta, çevre birimi ve uygulama koruması.

- Kurcalamaya karşı koruma etkili bir şekilde çalışıyor.

- Active Directory entegrasyonu sunar.

- Özelleştirilebilir veri sınıflandırması.

- Dosya arama/etiketleme özelliğini karma kodlarla sunar.

- Kapsamlı denetim izi.

- Çevre birimlerini destekler.

- Etkisiz özellikler :

- Çevre birimlerinin korunması gibi bazı özellikler özel politikalar gerektirir.

- Kullanıcı davranış analizi yok.

- Cihaz yönetimi yok.

1. Kanal kapsamı

Hem çevre birimlerinde hem de e-postada, varsayılan temel politikalar dosya transferlerini engellemezken, aşağıdaki resimde görüldüğü gibi özel politikalarla bunları engelleyebildik.

Gümrük politikası:

- Uygulama: Uygulama kontrol özelliği, Google Drive gibi diğer platformlara dosya aktarımını kısıtladı.

- E-posta/IP tabanlı istisnalar: Kullanıcılar doğrudan politikalara dahil edilebilir veya hariç tutulabilir.

- Çevre Birimleri: 9 farklı çıkarılabilir aygıt türü izlenebilir ve kontrol edilebilir; bu sayı, Endpoint Protector gibi rakiplerine göre daha azdır.

2. Veri sınıflandırması

- Otomatik veri sınıflandırması etkisizdi, çünkü riskli e-postaları düşük önem dereceli olarak sınıflandırdı .

- Özelleştirilmiş veri sınıflandırması: Veri sınıflandırma parametrelerini özelleştirebilirsiniz. Özelleştirme için aşağıdaki seçenekler mevcuttur.

- Veri sınıflandırma doğrulaması: Ekibimiz, dosyaların ve sınıflandırma durumlarının kapsamlı bir listesine ulaşabildi.

3. Yönetim

- Kurcalamaya karşı koruma: Cihazların ajan yazılımına müdahale etmesini kısıtladı ve ajan dosyasını kaldırmak için parola paylaşımını zorunlu kıldı. Bu özellik testlerimiz sırasında çalıştı (aşağıdaki resme bakın).

- Denetim izi: Sophos Central, kullanıcı etkinliklerinin denetim kayıtlarını başarıyla kaydetti.

- Dosya arama/etiketleme (karma kodlarla): Sophos, riskli dosyaları belirlemek için keşif özellikleriyle bu özelliği sunar.

- Gölge Yapay Zeka görünürlüğü: 2026 itibarıyla Sophos, Gölge Yapay Zeka/Gölge BT kullanımını yönetmek için bir tarayıcı/çalışma alanı katmanı pazarlamaktadır; bunun, test edilen uç nokta DLP özelliklerine bitişik (aynı değil) olduğunu açıklığa kavuşturun. 1

Ocak 2026'dan itibaren Sophos, Gölge BT/Gölge Yapay Zeka yönetimi için Çalışma Alanı Koruması özelliğini ekledi; bu özellik, burada karşılaştırılan DLP özelliklerine bitişiktir. 2

Teramind DLP platformu

Bulguların özeti:

- Etkili özellikler:

- Çevre birimleri, e-posta ve uygulamalar için etkili koruma.

- Ayrıntılı veri sınıflandırma özelleştirmesi.

- Kapsamlı denetim izi.

- Active Directory entegrasyonu sunar.

- Dosya arama özelliği sunar.

- Etkisiz özellikler:

- Veri sınıflandırması etkisiz.

- Özel politikaların yönetimi zordur.

- Kurcalamaya karşı koruma yok.

- OCR yok.

1. Kanal kapsamı

- Çevre Birimleri: USB engelleme politikaları etkiliydi, ancak gizli olmayan dosyaların çevre birimlerine kopyalanmasını da engelledi.

- Çıkarılabilir cihazlar politikalarında cihaz türlerinden bahsedilmemiştir.

- E-posta: E-posta politikaları etkilidir; ancak aynı zamanda kurum içi kullanıcıların e-posta göndermesini de engeller.

- Uygulama: Uygulama koruma politikası, tüm verilerin Google Drive gibi uygulamalara aktarılmasını kısıtlar.

- E-posta/IP tabanlı istisnalar: Belirli e-postaları veya alan adlarını politikalardan hariç tutabilirsiniz.

2. Veri sınıflandırması

- Veri sınıflandırması, gizli ve gizli olmayan veriler arasında ayrım yapamadığı için etkisizdi.

- Özelleştirilmiş veri sınıflandırması: Ayrıntılı özelleştirme seçenekleri mevcuttur. Ancak, bunları kullanabilmek için platforma aşina olmak gerekmektedir.

- Veri sınıflandırma doğrulaması: Ekibimiz sınıflandırılmış verileri doğruladı.

3. Yönetim

Davranış kuralları için lütfen aşağıdaki görsele bakın:

- Kurcalamaya karşı koruma: Kullanıcının ajan dosyasına kolayca müdahale edebilmesi nedeniyle etkisizdi.

- Denetim kaydı: Her kullanıcının etkinliğini izledik. Ayrıca yöneticinin e-posta adresine de uyarılar gönderildi (aşağıdaki resme bakın).

- OCR veri tanımlama: Teramind, ücretsiz deneme sürümünde web tabanlı OCR özelliğini içermemektedir.

Ocak 2026 itibarıyla, Teramind Mac ajanı güncellemesi, ekran kaydını yalnızca bir davranış kuralı ihlal edildiğinde destekleyerek depolama alanını azaltır, gizliliği artırır ve ilgili kanıtları yakalar. 3

Acronis Siber Koruma

Bulguların özeti:

- Etkili özellikler:

- Cihaz kontrol politikasında USB cihazlarını destekler.

- Etkin veri sınıflandırması.

- Etkin uygulama koruması.

- Kapsamlı denetim izi.

- Active Directory entegrasyonu sunar.

- Etkisiz özellikler:

- Etkisiz e-posta koruma politikaları (bazı dosya formatlarıyla ilgili sorunlar yaşıyor)

- Veri sınıflandırmasında özelleştirme yok.

- Kurcalamaya karşı koruma yok.

- Dosya arama/etiketleme özelliğinde karma kod (hash) kullanımı yok.

- Kapsamlı web filtreleme yok.

1. Kanal kapsamı

- Çevre Birimleri ve E-posta: Temel politika, ajanlar için USB sürücülerini engellemede iyi çalıştı. Ancak, gizli veriler içeren e-postalar engellenmedi. E-postaya özel politikalar da bulunamadı. Cihaz kontrol politikasında on farklı çıkarılabilir cihaz türü kapsanmaktadır.

- Uygulama: Veri koruma politikası, gizli verilerin Google Drive gibi bulut depolama alanlarına aktarılmasını kısıtlamıştır.

2. Veri sınıflandırması

- Etkin veri sınıflandırması: Veri sınıflandırma özelliği, çıkarılabilir depolama aygıtlarına kopyalanan gizli verilere uygulandı.

- Özelleştirilmiş veri sınıflandırması: DLP özellikleri veri sınıflandırma yeteneklerini içerse de, önceden belirlenmiş sınıflandırmalar düzenlenemez.

- Veri sınıflandırma doğrulaması: Ekibimiz, tanımlanan politikalara göre sınıflandırılmış verileri doğrulayamadı.

3. Yönetim

- Kurcalamaya karşı koruma: Ekibimiz Acronis Central'da herhangi bir kurcalamaya karşı koruma seçeneği bulamadı.

- Denetim izi: Her kullanıcının faaliyetleri kaydedilir ve her cihaz için ayrı bir denetim günlüğü tutulur.

- Dosyalarda hash ile etiketleme/arama: Ekibimiz, dosyalara hash ekleyerek etiketleme yapmaya yönelik herhangi bir özellik bulamadı.

Trellix DLP

Bulguların özeti:

- Etkili özellikler:

- Geniş kanal kapsamı

- Kapsamlı e-posta ve uygulama koruması.

- Özelleştirilebilir veri kuralları.

- Denetim izi sunar.

- Kurcalamaya karşı koruma sağlar.

- Web filtreleme özelliği sunar.

- Etkisiz özellikler:

- Active Directory entegrasyonu yok.

- Dosya araması yok.

- Kullanıcı davranış analizi yok.

- OCR yok.

1. Kanal kapsamı

Trellix DLP, çok çeşitli uç nokta ve ağ kanallarını kapsıyor ancak bazı kritik alanlarda tekdüzelikten yoksun.

E-posta Koruması

- Trellix, bir kullanıcının Outlook'u hassas dosyaları kişisel e-posta hesapları üzerinden gönderecek şekilde yapılandırdığını algılayabilir ve hassas bilgiler içeren e-postaları karantinaya alabilir.

- Ancak, karantinaya alınmış e-postaların serbest bırakılması zahmetli olabilir; bu işlem, otomatikleştirilmiş, akıcı bir süreç yerine, göndericiden, göndericinin yöneticisinden veya veri sahibinden e-posta bildirimleri yoluyla manuel onay gerektirir.

- Ayrıca, Trellix belirli kullanıcı grupları için hassas verilerin ActiveSync aracılığıyla mobil cihazlara senkronize edilmesini engelleme özelliğini tam olarak desteklememektedir.

Aygıt kontrolü / çevre aygıtları

- Çevre aygıtlarının izlenmesi ve kontrolü mümkündür.

- Trellix, tüm kanallarda birleşik bir politika (tek bir kural kümesi) desteği sağlamaz; bu da birden fazla çevre birimi kullanan ortamlarda esnekliği sınırlar.

- Yöneticiler, USB aygıtları ve diğer çevre birimleri için erişim denetimleri ayarlayabilirler.

- Politika uygulaması, özellikle mobil cihazlar gibi daha yeni kanallarda bazen tutarsızlık gösterebilir.

- USB aygıt şifrelemesi gibi gelişmiş destek özellikleri ek abonelik gerektirir.

Uygulamalar

- Trellix, çeşitli uygulamalar için DLP politikalarını destekler.

- Örneğin Chrome tam olarak desteklenmiyor ve bu da kullanıcıların belirli senaryolarda, örneğin halka açık bir Wi-Fi ağından dosya yüklerken, DLP politikalarını atlamasına olanak tanıyor.

2. Veri sınıflandırması

Önceden tanımlanmış politikalar

Trellix'in önceden tanımlanmış politikaları, PCI DSS ve GDPR dahil olmak üzere bir dizi yaygın düzenleyici çerçeveyi kapsamaktadır.

- Politika şablonları, rakiplerininkine kıyasla daha az kapsamlı ve doğru olup, tespit konusunda potansiyel boşluklar yaratmaktadır.

Özel politikalar

- Yönetici, anahtar kelimeler, düzenli ifadeler ve dosya parmak izi kullanarak özel politikalar oluşturabilir.

- Ancak Trellix, makine öğrenimi veya davranışsal risk tabanlı koruma gibi gelişmiş özellikleri desteklemiyor.

OCR veri tanımlaması: Trellix, web tespiti ve önleme için tam OCR desteğine sahip değildir; yalnızca taranmış içeriğe sahip PDF'ler gibi grafik belgeleri tespit amacıyla inceleyebilir, önleme amacıyla değil.

3. Yönetim

Trellix DLP'nin yönetim yetenekleri temel özellikler sunuyor ancak bazı önemli özellikler eksik veya yetersiz geliştirilmiş durumda.

Erişim hakları: Yöneticiler kullanıcılara veya gruplara göre haklar atayabilir, ancak Trellix'te rol tabanlı yetkilendirilmiş yönetim bulunmadığından, politika yönetimi ve olay işleme için belirli roller atama yeteneği sınırlıdır.

Diğer özellikler: Trellix, USB şifreleme ve uç nokta DLP politika uygulaması dahil olmak üzere standart özellikler sunar. Bununla birlikte, risk uyarlamalı koruma ve yerel davranışsal analiz gibi gelişmiş seçenekler ya sınırlıdır ya da üçüncü taraf entegrasyonu gerektirir ve bu da dağıtıma karmaşıklık katar.

Bildirimler ve uyarılar: Hassas veri aktarımları için e-posta yoluyla uyarılar oluşturulur, ancak sınırlı raporlama özelleştirme ve olay yönetimi yetenekleri, yöneticiler tarafından ek manuel gözetim gerektirebilir.

Kıyaslama testinin odak noktaları

1. Kanal kapsamı

Veri iletişimi, tamamı güvenli olması gereken birden fazla kanal üzerinden gerçekleşebilir.

- Çevre Birimleri : DLP teknolojisi , yetkisiz veri aktarımını önlemek için cihaz kontrolünü kullanır; bu aktarım, USB sürücüler gibi çıkarılabilir depolama aygıtlarına ve yazıcılar da dahil olmak üzere diğer çevre birimlerine yapılabilir.

- USB Aygıtları/Sürücüler/Bellek Kartları

- Yazıcılar (politika tabanlı kontrol)

- Web kameraları

- iPhone/Android telefonlar

- Bluetooth Cihazları

- Discord ve WhatsApp gibi iletişim kanalları .

- E-posta: Mesaj içeriği ve ekler dahil.

- Uygulamalar: İletişim içermeyen bazı uygulamaların (örneğin Word) veri sınıflandırması kullanılarak hassas dosyalar üzerinde çalışmasına izin verilmesi veya engellenmesi gerekebilir. Özellikle kritik uygulamalar arasında Microsoft Office, Google Docs, Google Drive, Zoom ve Skype yer almaktadır.

- E-posta/IP tabanlı istisnalar: Kullanıcıların veya temsilcilerin e-posta veya IP adresine göre politikadan hariç tutulup tutulmadığının test edilmesi.

- Active Directory (AD) entegrasyonu: Dizin hizmetleri aracılığıyla kullanıcı erişiminin ve politikalarının merkezi olarak yönetilmesini sağlar.

- Cihaz yönetimi : Cihaz yönetimi ve DLP, kapsamlı bir mobil güvenlik stratejisinin temel bileşenleridir. Cihaz yönetimi, cihaz düzeyinde yönetim ve kontrole odaklanırken, DLP veri korumasını sağlar ve yetkisiz ifşayı önler.

Tüm sağlayıcılar MDM'yi ek bir özellik olarak sunuyor. Ücretsiz deneme sürümlerinde cihaz yönetimi özelliği bulunmuyordu.

2. Yönetim / diğer

Dağıtım: Bazı çözümler, yöneticiler için yalnızca şirket içi veya SaaS seçenekleri sunar. SaaS seçeneğinde, DLP ürün şirketleri tamamen izole edilmiş bir ortam sağlamalı ve müşteriye verilerinin güvenliği konusunda yazılı bir garanti vermelidir.

Denetim izi: DLP çözümleri, hassas bilgilerin denetim izini tutmak için kullanıcı eylemlerini kaydetmelidir. Karşılaştırma yapılan tüm çözümler bunu sağlamaktadır. Tüm karşılaştırma çözümleri bunu sunmaktadır, ancak ayrıntılar farklılık göstermektedir.

Örneğin, ayrıntılı sürüm, politikalar, kullanıcılar ve roller, hizmet yapılandırmaları, olay erişimi, düzeltme ve yapılandırılmış ve yapılandırılmamış yapılandırma profilleriyle ilgili yönetimsel faaliyetlerin ayrıntılı izlerini içerir. Temel sürüm ise yalnızca kullanıcı oturum açmalarını ve faaliyetlerini içerir.

Ajan dosyaları için kurcalama koruması: Ajan cihazlarındaki yazılımın kaldırılmasını veya başka şekilde kurcalanmasını önler. Ayrıca, DLP ajanları, yetkisiz kaldırma veya hizmetlerinin kesintiye uğramasını önlemek için uzun ve karmaşık parolalarla korunmalıdır.

Temsilci/grup kural ataması: Politikaların ve kuralların bireysel temsilcilere/kullanıcılara ve temsilci/kullanıcı gruplarına atanıp atanamayacağını kontrol ettik.

Dosyalarda hash ile etiketleme/arama: 'Arama' veya 'keşif' özelliklerinin dosyalara hash eklemeyi destekleyip desteklemediğini kontrol ettik.

Dahili veri güvenliği politikaları: Birçok DLP aracı, kişisel olarak tanımlanabilir bilgiler, korunan sağlık bilgileri ve IBAN/kripto cüzdan kimliği tespiti gibi yaygın hassas veri türleri için politika şablonları içerir .

Kontrol paneli üzerinden cihaz izleme: DLP Kontrol Paneli, veri kontrol politikalarınıza bağlı olarak ağınızdaki veri ve içerikle ilgili etkinlikleri görüntülemenizi sağlar. Ekran, farklı veri ihlali kriterleri için görünürlük sağlayan çeşitli widget'lar içerir. Ekran ayrıca, hesabınızdaki ilgili veri ihlallerine ve olaylara odaklanmak için belirli bir zaman aralığına göre filtreleme yapmanıza olanak tanır.

Engellenen eylemler için bildirimler ve uyarılar: DLP uyarıları, ihlal edilen politika, ilgili kullanıcı ve paylaşılmaya veya sızdırılmaya çalışılan veriler de dahil olmak üzere her uyarı için ayrıntılı bilgi sağlar; bu da güvenlik ekiplerinin potansiyel veri ihlallerini hızlı bir şekilde belirlemesine ve harekete geçmesine olanak tanır.

Yanlış pozitifleri bildirme seçeneği: Bir kullanıcı DLP politikası tarafından kısıtlanan bir eylem gerçekleştirdiğinde, bir engelleme olayı bir uyarıyı tetikler. Bazen, bir uyarı olayı meşru bir eylem için olur ancak DLP politikası tarafından yasaklanmış olarak kabul edilir. Bu tür olaylar yanlış pozitiflerdir. Bu sorunun üstesinden gelmek için, engelleme yanlış pozitif olarak işaretlenebilir ve kullanıcının hassas dosyaya erişmesine izin verilebilir.

Özelleştirilebilir veri kuralları: DLP, kullanıcıların özel veri kuralları oluşturmasına olanak tanıyarak veri korumasını belirli ihtiyaçlara göre uyarlama esnekliği sağlar.

3. Veri sınıflandırması

Otomatik veri sınıflandırması

Verilerin belirlenmiş hassasiyet seviyelerine göre sınıflandırılması, hassas bilgilerin uygun önlemlerle korunmasını sağlamaya yardımcı olur. DLP ürünleri, önceden tanımlanmış veri kategorilerine (veri keşfi) dayalı olarak hassas verilerin otomatik olarak tespit edilmesini sağlar.

Bu kategoriler, şirketin verileri ve kritik veri varlıkları belirlenip tanımlandıktan sonra önceden belirlenmiş politikalara göre belirlenir. Veri sınıflandırması, "Politikalar" bölümünde verilen önceden tanımlanmış politikalarla koordine edilebilir.

Karşılaştırmaya alınan tüm sağlayıcılar otomatik veri sınıflandırma yetenekleri sunmaktadır.

Etkin veri sınıflandırması

AIMultiple, otomatik veri sınıflandırmasının doğruluğunu aşağıdaki dosyalar da dahil olmak üzere birkaç dosya üzerinde test etti:

- Kişisel sağlık kaydı

- Her sayfasının altında "özel ve gizli" ibaresi bulunan gizli durum tespiti belgesi.

- Ticari sır (örneğin, bir web sitesi fonksiyonunun kaynak kodu)

Özelleştirilmiş veri sınıflandırması

Veri sınıflandırması, düzenli ifadeler, dosya uzantıları ve diğer kriterler kullanılarak özelleştirilebilir.

Veri sınıflandırmasının doğrulanması

Sınıflandırılmış verilerin, sınıflandırmanın doğru olduğundan emin olmak için yöneticiler ve GRC ekip üyeleri tarafından doğrulanabilir olması gerekir. Test veya kavram kanıtı (PoC) aşamasında, GRC ekip personeli yöneticilerle birlikte yer almalıdır.

Yasal olarak veri sınıflandırmalarını kontrol edip doğrulayabilirler. Genellikle çözümler, belirli bir şekilde sınıflandırılmış dosyaların listelerini sunar (örneğin, finansal veriler, sağlık verileri).

OCR

Satıcıların görüntülerden veya görsellerden OCR veri tanımlama hizmeti sunup sunmadığını kontrol ettik.

Ücretsiz deneme sürümünde OCR özelliği bulunmayan sağlayıcılar, bu özelliği ek bir özellik olarak ekleyebilirler.

Kıyaslama metodolojisi

- Yazılım kurulumu: Yönetici ve ajan modüllerini ayrı bilgisayarlara kurduk.

- Politika ekleme: Temel politikaların etkinliğini özel politikalarla karşılaştırmak için ek politikalar eklendi.

- Veri girişi: Farklı düzeylerde gizlilik ve finansal veriler içeren çeşitli dosyalar, her biri farklı güvenlik ayarlarına sahip diğer kanallar aracılığıyla paylaşıldı.

- Kanıt toplama: Platformun ilgili bölümlerinin ekran görüntüleri alındı.

Bulgular: Bulgular bu karşılaştırmalı çalışmada sunulmuş ve özetlenmiştir.

SSS'ler

Kuruluşlar, özel verileri ve kişisel olarak tanımlanabilir bilgileri (PII) koruma konusunda giderek artan zorluklarla karşı karşıya kalmaktadır. Yetkisiz erişimi önlemek ve veri ihlallerini azaltmak, itibar ve finansal riskleri en aza indirmek için kritik öneme sahiptir. İşte burada Veri Kaybı Önleme (DLP) çözümleri devreye girerek işletmelerin hassas bilgileri güvence altına almasına ve düzenleyici standartlara uymasına yardımcı olur.

Veri kaybı önleme (DLP), veri ihlallerine veya veri kaybına yol açabilecek olayları önlemek için tasarlanmış bir teknoloji çözümüdür. DLP çözümleri genellikle veri sınıflandırma, cihaz kontrolü, şifreleme ve kullanıcı kimlik doğrulaması için araçlar içerir. Veri kaybı önlemenin temel amacı, yetkisiz veri sızıntısı ve ifşası riskini en aza indirmektir.

Veri sızıntısının önlenmesi, hassas verilerin tanımlanmasını, sınıflandırılmasını ve korunmasını denetleyen bir güvenlik stratejisi gerektirir. Hassas verilerin sınıflandırılması, makine öğrenimi teknolojileri sayesinde otomatikleştirilebilir. Benzer şekilde, gizli verilerin güvenliği, yeni nesil uç nokta ve ağ koruma çözümlerinin entegrasyonuyla artırılabilir.

DLP yazılım performans testi, DLP yazılım ürünlerinin performansını ortaya koymak için doğrulanabilir veriler toplayan bir testtir. DLP performans testinden elde edilen sonuçlar, ürünlerin yönetimsel ve teknik yönlerine dair fikir verir.

Başlangıçta, DLP yazılım ürünlerinde bulunan özellikler test nesneleri olarak kaydedilir. Kaydedilen özelliklerin etkinliği test edilir ve iddialarıyla karşılaştırılır. Toplanan veriler test yönlerine göre düzenlenir ve nihai değerlendirmeyi oluşturur.

Kuruluşlar, özel verileri ve kişisel olarak tanımlanabilir bilgileri (PII) koruma konusunda giderek artan zorluklarla karşı karşıya kalmaktadır. Yetkisiz erişimi önlemek ve veri ihlallerini azaltmak, itibar ve finansal riskleri en aza indirmek için kritik öneme sahiptir.

Yorum yapan ilk kişi olun

E-posta adresiniz yayınlanmayacak. Tüm alanlar gereklidir.