La detección y respuesta extendida (XDR) unifica la detección, la investigación y la respuesta ante amenazas en puntos finales, redes, la nube, la identidad y el correo electrónico en una única plataforma, reemplazando el enfoque aislado de ejecutar herramientas EDR , SIEM y SOAR por separado.

Investigamos siete soluciones XDR, verificando las afirmaciones de los proveedores con la documentación oficial del producto, los resultados de la evaluación MITRE ATT&CK y las implementaciones de los clientes. Consulte nuestro análisis comparativo de valor y rendimiento.

Tabla 1: Comparación de características de las 7 mejores soluciones XDR

XDR vs EDR vs SIEM

Estas tres categorías se superponen significativamente en el marketing de proveedores, pero cada una resuelve un problema de alcance diferente.

- EDR (Detección y Respuesta en Puntos Finales) supervisa y responde a las amenazas en dispositivos finales, como portátiles, servidores y estaciones de trabajo. Recopila datos de telemetría del agente del punto final, detecta anomalías de comportamiento y permite a los analistas investigar y contener las amenazas en dispositivos individuales.

- XDR extiende las funcionalidades de EDR a través de múltiples capas de seguridad. Mientras que EDR cubre el punto final, XDR recopila y correlaciona la telemetría de puntos finales, redes, cargas de trabajo en la nube, sistemas de identidad y correo electrónico en una plataforma unificada de detección y respuesta. La correlación entre dominios permite a XDR identificar cadenas de ataque que, en herramientas independientes, se perciben como ruido inconexo.

- SIEM (Gestión de Información y Eventos de Seguridad) recopila y almacena datos de registro de todo el entorno para la detección de amenazas, la elaboración de informes de cumplimiento y la investigación histórica. El SIEM tradicional es pasivo: genera alertas cuando coinciden reglas y almacena datos para consultas. Las plataformas SIEM modernas están convergiendo con XDR y SOAR, y proveedores como Sentinel + Defender XDR y CrowdStrike (Falcon Next-Gen SIEM) tratan a SIEM como la capa de datos subyacente a un motor de detección XDR.

XDR nativo frente a XDR abierto

El mercado de XDR se ha bifurcado formalmente en dos modelos arquitectónicos distintos que dan lugar a decisiones de compra fundamentalmente diferentes.

- XDR nativo es una plataforma de un solo proveedor que integra los productos de endpoint, red, nube e identidad del proveedor en una capa unificada de detección y respuesta. CrowdStrike Falcon, Defender XDR y SentinelOne Singularity son plataformas XDR nativas. La ventaja reside en la profunda integración y un modelo de datos único; la desventaja es que se adquiere dentro del ecosistema de un proveedor.

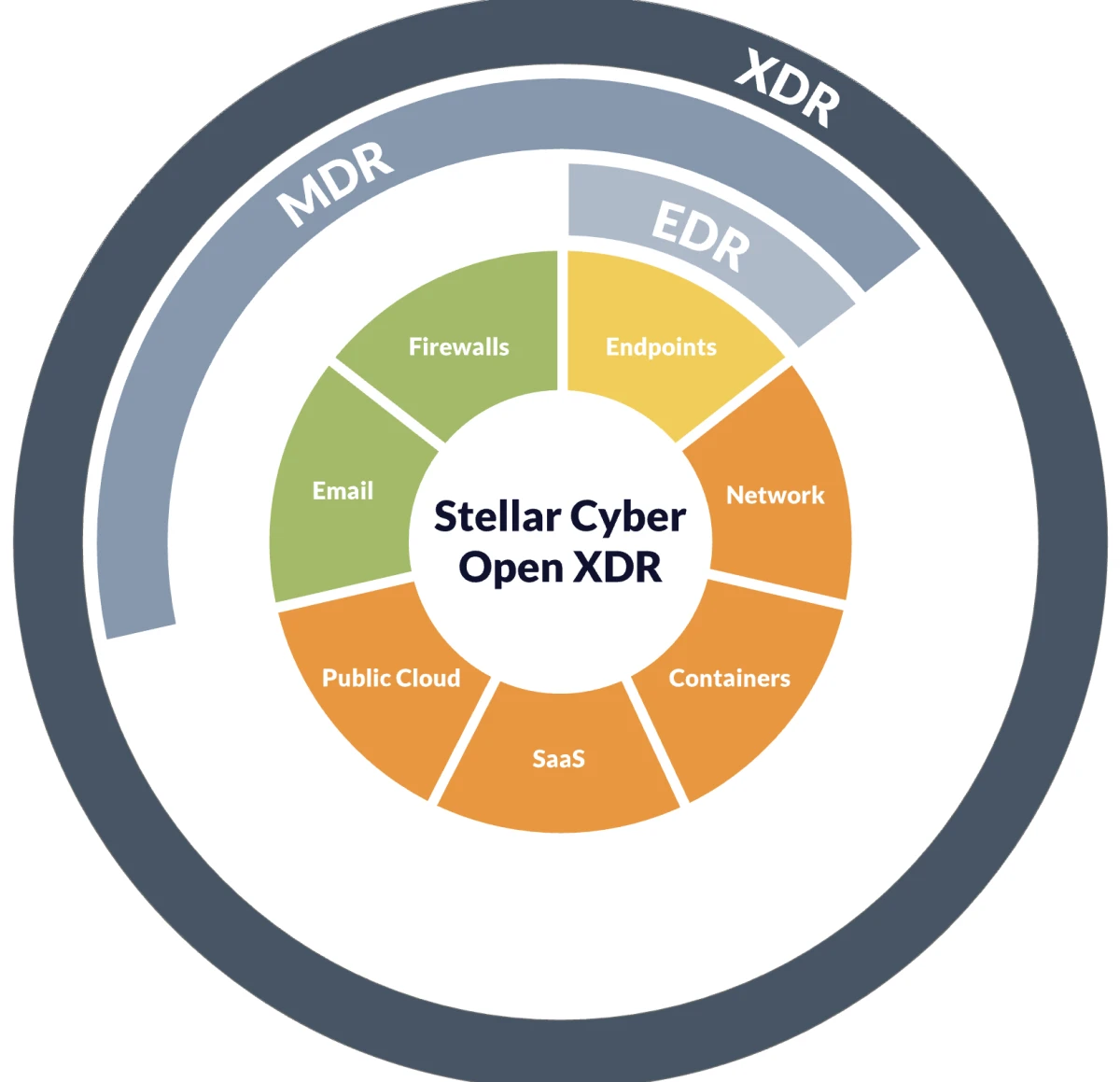

- Open XDR es independiente del proveedor : ingiere telemetría de cualquier herramienta de seguridad existente en la pila y proporciona detección, investigación y respuesta unificadas sobre esas entradas sin necesidad de reemplazar completamente el sistema.

Comparación de las 7 mejores soluciones XDR

Las calificaciones se basan en G2, Gartner y Capterra. Los proveedores se enumeran en orden según la cantidad de reseñas que reciben.

El número de empleados se basa en datos de LinkedIn.

¿Cómo elegimos a los mejores proveedores de XDR?

Al seleccionar las plataformas XDR para su revisión, aplicamos los siguientes criterios objetivos y verificables públicamente:

- Número de empleados: Nos centramos en organizaciones con más de 50 empleados como indicador de la estabilidad organizativa y la capacidad de inversión en productos.

- Reseñas de usuarios: Requerimos un mínimo de 30 reseñas en plataformas de reseñas B2B (G2, Gartner Peer Insights, Capterra), que indiquen cierta presencia en el mercado validada por implementaciones reales.

- Cobertura de funciones principales: Las soluciones deben proporcionar ingesta de telemetría entre dominios, detección y respuesta unificadas de incidentes y alineación documentada con MITRE ATT&CK para calificar como XDR en lugar de EDR independiente.

Tabla 2: Comparación de características de las 7 mejores soluciones XDR

1. Stellar Cyber Open XDR

Stellar Cyber es la plataforma Open XDR líder, construida sobre una arquitectura independiente del proveedor que ingiere telemetría de cualquier herramienta de seguridad existente a través de más de 400 conectores preconfigurados. 1 En lugar de exigir a las organizaciones que reemplacen sus herramientas actuales de EDR, NGFW o gestión de identidades, Stellar Cyber se sitúa sobre la infraestructura existente y proporciona detección, investigación y respuesta unificadas en todas las entradas.

Fuente: Stellar Cyber

Características principales:

- Arquitectura abierta: más de 400 conectores que ingieren datos desde cualquier plataforma EDR, NGFW, proveedor de identidad o plataforma en la nube.

- Licencia única que cubre SIEM, NDR, XDR y UEBA.

- Modelado de eventos de flujo intermedio para la correlación de cadenas de ataque entre fuentes

- Clasificación, correlación de alertas y creación de casos mediante IA

- Capacidades de IA agente para la investigación inicial y el resumen de casos.

Limitaciones:

- La plataforma está optimizada para organizaciones con entre 50 y 500 empleados y equipos de seguridad de tamaño medio; la personalización a escala empresarial y la profundidad forense avanzada pueden estar por detrás de CrowdStrike y Palo Alto.

- La amplitud de la ingesta de Open XDR requiere una configuración cuidadosa del conector; la calidad de la detección depende de la calidad de la telemetría de las herramientas de origen.

- Ecosistema de socios e integración más pequeño que el de los proveedores nativos de XDR con mayor presencia en el mercado.

2. SentinelOne Singularity XDR

SentinelOne Singularity XDR es una plataforma XDR nativa conocida por su detección y respuesta basadas en IA en la capa de punto final, extendida a cargas de trabajo en la nube, identidad y red a través de un único lago de datos unificado.

Purple AI es la interfaz de búsqueda de amenazas en lenguaje natural de SentinelOne, que permite a los analistas consultar el Singularity Data Lake en inglés sencillo y recibir resúmenes de la investigación, resultados de la búsqueda de amenazas y pasos de remediación recomendados.

Características principales:

- Detección autónoma de amenazas y reversión con un solo clic para ransomware sin intervención de analistas.

- Argumento para la construcción de narrativas de análisis automático de la causa raíz y ataque.

Limitaciones:

- Algunos usuarios informan que se ha bloqueado el bloqueo excesivamente agresivo de herramientas legítimas, incluidas las aplicaciones para desarrolladores, lo que requiere una gestión manual de excepciones.

- Se han reportado problemas de duplicación de agentes en la consola de administración durante implementaciones a gran escala.

3. CrowdStrike Falcon XDR

CrowdStrike Falcon XDR es una plataforma XDR nativa basada en un único agente ligero y una arquitectura de datos nativa de la nube. La plataforma abarca 30 módulos que cubren endpoints, cargas de trabajo en la nube, identidad y SIEM, con correlación XDR que se ejecuta en todos los dominios a través de un lago de datos compartido.

- CrowdStrike logró una detección del 100% sin falsos positivos en su evaluación MITRE ATT&CK más reciente, el mejor resultado entre dominios de la compañía hasta la fecha. 2

- CrowdStrike anunció una asociación ampliada con Intel para optimizar la plataforma Falcon para las PC de IA impulsadas por Intel, combinando la inteligencia de punto final de Falcon con la telemetría a nivel de silicio y las NPU de Intel para proteger las cargas de trabajo de IA que se ejecutan directamente en el dispositivo. 3 Asimismo, en RSAC 2026, CrowdStrike anunció nuevas capacidades de seguridad en la nube y protección de datos que abordan cómo priorizar los riesgos en la nube en función del comportamiento real de los atacantes y cómo proteger los datos confidenciales que se mueven entre puntos finales, SaaS, la nube y herramientas de IA generativa.

- A finales del tercer trimestre del año fiscal 2026, el 49 % de los clientes con suscripción a CrowdStrike habían adoptado seis o más módulos de Falcon, y la plataforma superó los 5.000 millones de dólares en ingresos recurrentes anuales. 4

Características principales:

- Un único agente ligero para puntos finales, cargas de trabajo en la nube, identidad y SIEM.

- Charlotte AI para la investigación y clasificación de amenazas mediante lenguaje natural.

- MDR con agentes y supervisión humana para organizaciones sin capacidad SOC interna.

Limitaciones:

- La amplitud de la plataforma y una arquitectura de 30 módulos generan una complejidad de adquisición significativa; los compradores necesitan asignar módulos específicos a casos de uso específicos antes de cotizar.

- Se requiere el despliegue de sensores Falcon para una fidelidad de datos XDR completa en los puntos finales; las organizaciones que tengan restricciones para el despliegue de agentes tendrán deficiencias.

4. Cisco XDR

Cisco XDR es una plataforma XDR nativa de la nube que reemplazó a la ya descontinuada Cisco SecureX. Cisco XDR correlaciona la telemetría del portafolio de seguridad de Cisco con integraciones de terceros. Las organizaciones que evalúan las capacidades de detección y respuesta de Cisco deben consultar Cisco XDR, no SecureX, que ya no está disponible.

La plataforma se adapta perfectamente a las organizaciones que ya utilizan la infraestructura de redes y seguridad de Cisco, donde la correlación nativa de telemetría entre Cisco Secure Firewall, los conmutadores Catalyst y los agentes de punto final reduce significativamente los costes de integración.

Características principales:

- Integración nativa en todo el portafolio de seguridad de Cisco (terminales, redes, correo electrónico, identidad).

- Integraciones de terceros que amplían la cobertura más allá del ecosistema de Cisco.

- Investigación automatizada de incidentes con correlación de alertas priorizadas

- Integración con la inteligencia de amenazas de Cisco Talos

Limitaciones:

- El valor es significativamente mayor para las organizaciones que invierten en la cartera de seguridad existente de Cisco; las organizaciones que utilizan infraestructura que no es de Cisco verán un menor beneficio de la integración nativa.

- Cisco XDR es un producto relativamente reciente; la profundidad de sus funciones en algunas áreas está por detrás de las plataformas XDR nativas más consolidadas.

- A diferencia de SecureX, que se incluía gratuitamente con las licencias de seguridad de Cisco, Cisco XDR requiere una licencia de pago por separado, lo que supone un cambio de coste significativo para los clientes actuales de Cisco.

5. Plataforma de operaciones de seguridad a nueva escala de Exabeam

Anteriormente, Exabeam se posicionaba como una plataforma SIEM y XDR. A partir de enero de 2026, Exabeam comercializa su producto principal como la Plataforma de Operaciones de Seguridad a Nueva Escala (vendida como New-Scale Fusion), lo que refleja capacidades ampliadas que van más allá de las funciones tradicionales de SIEM y XDR. 5

Características principales:

- Plataforma New-Scale Fusion: SIEM, UEBA y XDR en una arquitectura unificada.

- Análisis del comportamiento de los agentes (ABA) para la monitorización de agentes de IA (enero de 2026)

- Seguridad en el uso de la IA para detectar interacciones riesgosas de los empleados con las herramientas de IA.

- Análisis de comportamiento con más de 50 escenarios de amenazas predefinidos mapeados a MITRE ATT&CK.

- Integración con más de 500 fuentes de datos de seguridad y TI.

- Casos de uso basados en resultados con contenido preconfigurado para tipos de amenazas comunes.

Limitaciones:

- El cambio de marca de la plataforma, de SIEM+XDR a New-Scale, genera confusión en el proceso de adquisición; los compradores deben verificar qué funcionalidades están incluidas en la licencia básica y cuáles en los complementos.

- ABA y AI Usage Security se han lanzado recientemente; se debe validar su madurez en producción y su cobertura de detección antes de confiar en ellos para casos de uso críticos.

6. Microsoft Defender XDR

Microsoft Defender XDR es una plataforma XDR nativa que correlaciona señales de Microsoft Defender for Endpoint, Defender for Identity, Defender for Office 365 y Microsoft Sentinel en una experiencia unificada de investigación de incidentes.

La principal ventaja competitiva de la plataforma es la integración del ecosistema: la conectividad nativa con Entra ID, Intune, Azure y la pila completa de Microsoft 365 elimina el trabajo de integración necesario para lograr la misma cobertura con un XDR de terceros. Microsoft Sentinel funciona como SIEM subyacente y lago de datos.

Características principales:

- Vista unificada de incidentes que correlaciona señales en puntos finales, identidad, correo electrónico y la nube.

- Microsoft Sentinel como capa SIEM y SOAR con más de 500 conectores de datos

- Integración de Security Copilot para la investigación en lenguaje natural y la redacción de informes.

Limitaciones:

- La eficacia de detección es alta en Windows, pero más débil en macOS y Linux. Los entornos que no son de pila Microsoft pueden requerir cobertura por capas.

- La gobernanza de la plataforma requiere navegar por múltiples consolas (portal Defender, espacio de trabajo Sentinel, centro de administración Entra), lo que aumenta la carga cognitiva del analista en comparación con las plataformas de consola única.

- Los niveles de licenciamiento (E3, E5, complementos de Defender, Copilot para seguridad) son complejos; el costo total requiere una planificación cuidadosa.

7. Palo Alto Cortex XDR

Palo Alto Networks Cortex XDR es una plataforma XDR nativa que integra la telemetría de los puntos finales, la red y la nube con el firewall de Palo Alto y la infraestructura Prisma para proporcionar una capa unificada de detección y respuesta.

Cortex XSIAM es la plataforma integral de Palo Alto para el mercado de SOC basados en agentes. Mientras que Cortex XDR gestiona la detección y respuesta para endpoints y redes, Cortex XSIAM consolida SIEM, XDR, SOAR y la gestión de la superficie de ataque en una única plataforma con más de 10 000 detectores y más de 2600 modelos de aprendizaje automático, además de más de 500 playbooks de automatización predefinidos. 6

Características principales:

- Detección a nivel técnico del 100% en la Ronda 6 de MITRE ATT&CK

- Protección contra amenazas conductuales en puntos finales, redes, la nube e identidades desde un único agente.

- Vistas de incidentes que integran alertas en una única narrativa de ataque con causa raíz y radio de impacto.

- Integración nativa con firewalls Palo Alto y Prisma SASE para una visibilidad combinada de la red y los puntos finales.

Limitaciones:

- El mejor valor se obtiene dentro del ecosistema de Palo Alto (firewalls, Prisma); las organizaciones que no cuentan con infraestructura de Palo Alto existente enfrentan mayores costos de implementación.

- Cortex XDR se sitúa consistentemente en el extremo superior del espectro de precios XDR; el costo total de propiedad del modelo es elevado, incluyendo la licencia PRO.

Características comunes

Todas las plataformas analizadas incluyen las siguientes funcionalidades estándar:

- Ingesta de telemetría entre dominios: Todas las plataformas ingieren datos desde un punto final y al menos un dominio de seguridad adicional (red, nube, identidad o correo electrónico). La amplitud y profundidad de la cobertura varían; los compradores deben comparar sus fuentes de telemetría específicas con el catálogo de conectores de cada proveedor antes de seleccionar las opciones.

- Detección unificada de incidentes: Todas las plataformas correlacionan la telemetría de múltiples fuentes en incidentes consolidados, en lugar de mostrar alertas individuales de cada herramienta. Esta es la principal propuesta de valor de XDR que la diferencia de EDR independiente.

- Alineación con MITRE ATT&CK: Todas las plataformas asignan las detecciones a las tácticas y técnicas de MITRE ATT&CK, lo que permite una categorización coherente de las amenazas y un análisis de las brechas con respecto al marco.

- Acciones de respuesta automatizadas: Todas las plataformas admiten respuestas automatizadas o semiautomatizadas para aislar puntos finales, bloquear direcciones IP y revocar credenciales, aunque el grado de automatización y los dominios cubiertos varían significativamente.

- Integración de inteligencia sobre amenazas: Todas las plataformas incluyen o integran fuentes de inteligencia sobre amenazas. CrowdStrike (Adversary Intelligence), Palo Alto (Unit 42) y Cisco (Talos) operan equipos propios de investigación de amenazas con cobertura global.

- Registro e informes de cumplimiento: Todas las plataformas mantienen registros de actividad de detección y respuesta listos para auditoría. Las plataformas integradas con SIEM ofrecen una cobertura de cumplimiento más amplia.

XDR impulsado por IA

- La detección asistida por IA utiliza modelos de aprendizaje automático entrenados con el comportamiento del adversario para identificar amenazas que eluden las reglas basadas en firmas. La detección Anomaly, el análisis del comportamiento de grupos de pares y los indicadores de ataque (IOA) son los mecanismos principales. El marco IOA de CrowdStrike, Storyline de SentinelOne y los más de 2600 modelos de aprendizaje automático de Palo Alto en XSIAM representan implementaciones maduras de este enfoque.

- La investigación en lenguaje natural permite a los analistas consultar los datos de la plataforma y generar resúmenes de investigación en lenguaje sencillo. SentinelOne Purple AI, Security Copilot, CrowdStrike Charlotte AI y la función de consulta en lenguaje natural de Exabeam permiten a los analistas formular preguntas como "¿qué movimiento lateral se produjo en las últimas 72 horas?", en lugar de escribir consultas de detección manualmente.

- IA agenica : Los sistemas de IA que ejecutan de forma autónoma flujos de trabajo de investigación y respuesta de múltiples pasos sin intervención humana en cada paso son la capacidad más promocionada en XDR en 2026, y la más sobrevalorada. Según un informe de marzo de 2026 basado en más de 30 presentaciones de proveedores y entrevistas con CISO, la mayoría de las implementaciones en producción de capacidades SOC agenicas se encargan del enriquecimiento, el resumen y la redacción de informes, no de la remediación autónoma. Gartner sitúa a los agentes SOC de IA en un 1-5% de adopción empresarial. CrowdStrike Agentic MDR, Microsoft Security Alert Triage Agent y Exabeam ABA representan las capacidades agenicas con el alcance más claramente definido anunciadas hasta la fecha; todas mantienen la supervisión humana para decisiones de alto riesgo. 7

Los 8 principales casos de uso de XDR

- Detección y respuesta ante ransomware: XDR correlaciona los indicadores de comportamiento de los puntos finales (inyección de procesos, eliminación de copias de seguridad, cifrado masivo de archivos) con anomalías de red y actividad de identidad para detectar el ransomware antes de que se complete el cifrado e identificar la ruta completa de movimiento lateral que lo precedió.

- Detección de amenazas internas: La correlación entre dominios de patrones de acceso inusuales, descargas de datos fuera del horario laboral y desviaciones de los patrones de comportamiento habituales revela amenazas internas que EDR por sí solo no puede detectar. Exabeam y Stellar Cyber son las soluciones más eficaces en este caso gracias a su base UEBA.

- Detección de ataques basada en credenciales: La mayoría de las brechas de seguridad empresariales en 2026 no involucran malware; los atacantes utilizan credenciales válidas para moverse lateralmente. XDR correlaciona la telemetría de identidad (viaje imposible, omisión de MFA, registro de nuevos dispositivos) con datos de endpoints y de red para detectar abusos de credenciales que la monitorización de contraseñas por sí sola no detecta.

- Detección de amenazas en cargas de trabajo en la nube: A medida que las cargas de trabajo se trasladan a AWS, Azure y GCP, las plataformas XDR extienden la detección de estilo endpoint a máquinas virtuales, contenedores y funciones sin servidor en la nube. CrowdStrike y SentinelOne tienen la cobertura más profunda para cargas de trabajo en la nube; Microsoft Defender XDR es la más potente dentro de Azure.

- Detección de vulneraciones en la cadena de suministro y por parte de terceros: XDR correlaciona el acceso inicial desde un conector de terceros o una actualización de software con el movimiento lateral posterior para identificar intrusiones en la cadena de suministro en el momento de la ejecución inicial, en lugar de semanas después de que se haya producido el ataque.

- Consolidación de alertas del SOC: Las organizaciones que utilizan herramientas de EDR, SIEM y monitorización de red independientes suelen gestionar las colas de alertas de cada una por separado. XDR las consolida en incidentes unificados, lo que reduce el volumen de alertas y el cambio constante de contexto que provoca fatiga en los analistas.

Preguntas frecuentes

La detección y respuesta extendida (XDR) es una categoría de plataforma de seguridad que recopila y correlaciona la telemetría de múltiples capas de seguridad en un sistema unificado de detección, investigación y respuesta. XDR reemplaza el enfoque aislado de gestión de herramientas EDR, SIEM y SOAR independientes, al mostrar cadenas de ataque que abarcan múltiples dominios en lugar de alertar sobre cada evento de forma aislada.

EDR (Detección y Respuesta en Puntos Finales) supervisa y responde a las amenazas en dispositivos individuales. XDR amplía este alcance: recopila la telemetría de EDR junto con datos de redes, la nube, la identidad y el correo electrónico, y luego los correlaciona para crear vistas de incidentes entre dominios. La diferencia práctica radica en que EDR muestra lo que sucedió en una máquina; XDR muestra lo que hizo el atacante en todo el entorno antes y después de comprometer dicha máquina.

XDR nativo es una plataforma de un solo proveedor que integra los productos de seguridad propios del proveedor. CrowdStrike, SentinelOne y Palo Alto son algunos ejemplos. XDR abierto ingiere datos de cualquier herramienta de seguridad existente, independientemente del proveedor, y se integra con la infraestructura actual sin necesidad de reemplazarla. Las organizaciones que consolidan sus sistemas con un solo proveedor deberían evaluar XDR nativo; las organizaciones con conjuntos de herramientas heterogéneos que desean conservar deberían evaluar plataformas XDR abiertas como Stellar Cyber.

Ingesta de telemetría: La plataforma XDR recopila datos de agentes desplegados (puntos finales), sensores de red, API en la nube, proveedores de identidad y herramientas de seguridad de correo electrónico. Las plataformas XDR nativas ingieren datos de su propio conjunto de productos; las plataformas XDR abiertas ingieren datos de cualquier fuente mediante conectores predefinidos.

Normalización y correlación: La telemetría sin procesar se normaliza en un esquema de datos común. El motor de detección de la plataforma correlaciona eventos de diferentes fuentes; por ejemplo, vincula un inicio de sesión sospechoso de los registros de identidad con la ejecución de un proceso inusual del agente de punto final y una llamada a la API en la nube de la capa de carga de trabajo, y los presenta como un único incidente en lugar de tres alertas separadas.

Detección asistida por IA: Los modelos de aprendizaje automático entrenados con patrones de comportamiento del adversario (a menudo mapeados a MITRE ATT&CK) detectan anomalías que los sistemas basados en reglas no detectan. La mayoría de las plataformas ahora incluyen algún tipo de clasificación asistida por IA, aunque la profundidad varía significativamente entre los proveedores.

Investigación y respuesta: Los analistas trabajan desde una vista unificada del incidente que muestra la cadena de ataque completa en todos los dominios. Las acciones de respuesta se pueden ejecutar directamente desde la plataforma. Algunas plataformas automatizan los pasos de respuesta mediante las capacidades SOAR integradas.

Sé el primero en comentar

Tu dirección de correo electrónico no será publicada. Todos los campos son obligatorios.