Comparatif des 7 meilleures solutions XDR et leurs caractéristiques en 2026

La détection et la réponse étendues (XDR) unifient la détection des menaces, l'investigation et la réponse sur les terminaux, les réseaux, le cloud, l'identité et le courrier électronique dans une seule plateforme, remplaçant l'approche cloisonnée consistant à exécuter des outils EDR , SIEM et SOAR distincts.

Nous avons étudié 7 solutions XDR, en vérifiant les affirmations des fournisseurs à l'aide de la documentation produit officielle, des résultats d'évaluation MITRE ATT&CK et des déploiements clients. Consultez notre analyse comparative du rapport qualité-prix et des performances.

Tableau 1 : Comparaison des fonctionnalités des 7 meilleures solutions XDR

XDR vs EDR vs SIEM

Ces trois catégories se recoupent largement dans le marketing des fournisseurs, mais chacune résout un problème de portée différent.

- La solution EDR (Endpoint Detection and Response) surveille et neutralise les menaces sur les terminaux, tels que les ordinateurs portables, les serveurs et les postes de travail. Elle collecte les données télémétriques de l'agent de sécurité, détecte les anomalies de comportement et permet aux analystes d'enquêter sur les menaces et de les contenir sur chaque appareil.

- XDR étend les capacités d'EDR à plusieurs couches de sécurité. Alors qu'EDR se concentre sur les terminaux, XDR collecte et met en corrélation les données de télémétrie provenant des terminaux, des réseaux, des charges de travail cloud, des systèmes d'identité et des messageries électroniques au sein d'une plateforme de détection et de réponse unifiée. La corrélation inter-domaines permet à XDR de révéler des chaînes d'attaques qui apparaissent comme du bruit sans lien apparent dans des outils distincts.

- Le SIEM (Security Information and Event Management) collecte et stocke les données de journalisation de l'ensemble de l'environnement pour la détection des menaces, la production de rapports de conformité et l'analyse de l'historique des incidents. Le SIEM traditionnel est passif : il émet des alertes en cas de correspondance avec des règles et stocke les données pour les requêtes. Les plateformes SIEM modernes convergent avec le XDR et le SOAR, des fournisseurs comme Sentinel + Defender XDR et CrowdStrike (Falcon Next-Gen SIEM) considérant le SIEM comme la couche de données sous-jacente à un moteur de détection XDR.

XDR natif vs XDR ouvert

Le marché XDR s'est officiellement scindé en deux modèles architecturaux distincts qui induisent des décisions d'achat fondamentalement différentes.

- La solution XDR native est une plateforme mono-fournisseur qui intègre les produits de sécurité des terminaux, du réseau, du cloud et de la gestion des identités de ce fournisseur au sein d'une couche de détection et de réponse unifiée. CrowdStrike Falcon, Defender XDR et SentinelOne Singularity sont des exemples de plateformes XDR natives. L'avantage principal réside dans une intégration poussée et un modèle de données unique ; en contrepartie, vous intégrez une solution à l'écosystème d'un fournisseur.

- Open XDR est indépendant des fournisseurs : il ingère les données de télémétrie de n'importe quel outil de sécurité existant dans la pile et fournit une détection, une investigation et une réponse unifiées à partir de ces entrées sans nécessiter de remplacement complet.

Comparaison des 7 meilleures solutions XDR

Les évaluations sont basées sur G2, Gartner et Capterra. Les fournisseurs sont classés par ordre décroissant du nombre d'avis reçus.

Le nombre d'employés est basé sur les données de LinkedIn.

Comment choisir les meilleurs fournisseurs XDR ?

Lors de la sélection des plateformes XDR à examiner, nous avons appliqué les critères suivants, vérifiables publiquement et objectifs :

- Nombre d'employés : Nous nous sommes concentrés sur les organisations comptant plus de 50 employés, considérées comme un indicateur de stabilité organisationnelle et de capacité d'investissement dans les produits.

- Avis des utilisateurs : Nous avons exigé un minimum de 30 avis sur les plateformes d’avis B2B (G2, Gartner Peer Insights, Capterra), indiquant une certaine présence sur le marché validée par des déploiements réels.

- Couverture des fonctionnalités principales : les solutions doivent fournir une ingestion de télémétrie interdomaines, une détection et une réponse unifiées aux incidents, ainsi qu’un alignement documenté avec MITRE ATT&CK pour être qualifiées de XDR plutôt que d’EDR autonome.

Tableau 2 : Comparaison des fonctionnalités des 7 meilleures solutions XDR

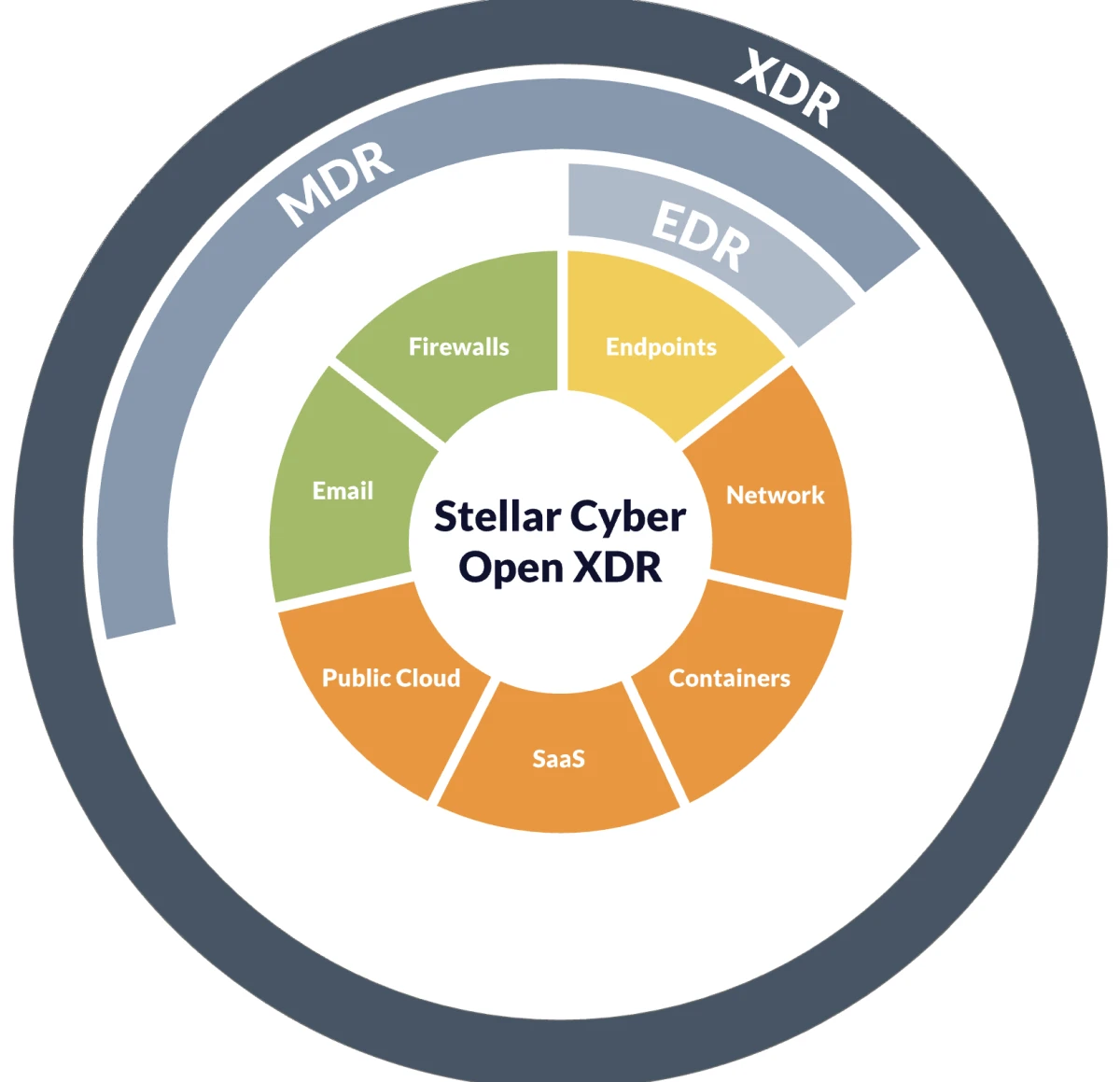

1. Stellar Cyber Open XDR

Stellar Cyber est la principale plateforme Open XDR, construite sur une architecture indépendante des fournisseurs qui ingère les données de télémétrie de n'importe quel outil de sécurité existant grâce à plus de 400 connecteurs préconfigurés. 1 Plutôt que d'obliger les organisations à remplacer leurs outils EDR, NGFW ou d'identité actuels, Stellar Cyber se place au-dessus de la pile existante et fournit une détection, une investigation et une réponse unifiées sur toutes les entrées.

Source : Stellar Cyber

Caractéristiques principales :

- Architecture ouverte : plus de 400 connecteurs permettant l’ingestion de données provenant de n’importe quelle plateforme EDR, NGFW, fournisseur d’identité ou cloud.

- Licence unique couvrant SIEM, NDR, XDR et UEBA

- Modélisation des événements interflux pour la corrélation des chaînes d'attaques intersources

- Triage piloté par l'IA, corrélation des alertes et constitution de dossiers

- Capacités d'IA agentique pour l'enquête initiale et la synthèse des cas

Limites:

- La plateforme est optimisée pour les organisations de 50 à 500 employés et les équipes de sécurité des entreprises de taille moyenne ; la personnalisation à l’échelle de l’entreprise et la profondeur des analyses forensiques avancées peuvent être inférieures à celles de CrowdStrike et Palo Alto.

- L'étendue des capacités d'ingestion d'Open XDR exige une configuration minutieuse des connecteurs ; la qualité de la détection dépend de la qualité des données de télémétrie provenant des outils sources.

- Un écosystème de partenaires et d'intégration plus restreint que celui des fournisseurs XDR natifs ayant une présence sur le marché plus longue.

2. SentinelOne Singularity XDR

SentinelOne Singularity XDR est une plateforme XDR native reconnue pour sa détection et sa réponse pilotées par l'IA au niveau du point de terminaison, étendues aux charges de travail cloud, à l'identité et au réseau via un lac de données unifié.

Purple AI est l'interface de chasse aux menaces en langage naturel de SentinelOne, permettant aux analystes d'interroger le Singularity Data Lake en langage clair et de recevoir des résumés d'enquête, des résultats de chasse aux menaces et des mesures correctives recommandées.

Caractéristiques principales :

- Détection autonome des menaces et restauration en un clic pour les ransomwares sans intervention d'un analyste

- Scénario pour l'analyse automatique des causes profondes et la construction du récit d'attaque

Limites:

- Certains utilisateurs signalent un blocage excessif d'outils légitimes, notamment d'applications de développeurs, ce qui nécessite une gestion manuelle des exceptions.

- Des problèmes de duplication d'agents ont été signalés dans la console de gestion lors de déploiements à grande échelle.

3. CrowdStrike Falcon XDR

CrowdStrike Falcon XDR est une plateforme XDR native, basée sur un agent unique et léger et une architecture de données native du cloud. Elle comprend 30 modules couvrant les terminaux, les charges de travail cloud, l'identité et le SIEM, avec une corrélation XDR s'effectuant sur tous les domaines via un lac de données partagé.

- CrowdStrike a atteint un taux de détection de 100 % sans aucun faux positif lors de sa dernière évaluation MITRE ATT&CK, soit son meilleur résultat inter-domaines à ce jour. 2

- CrowdStrike a annoncé un partenariat élargi avec Intel pour optimiser la plateforme Falcon pour les PC d'IA alimentés par Intel, combinant l'intelligence du point de terminaison de Falcon avec la télémétrie au niveau du silicium et les NPU de Intel pour protéger les charges de travail d'IA exécutées directement sur l'appareil. 3 Également lors de RSAC 2026, CrowdStrike a annoncé de nouvelles capacités de sécurité cloud et de protection des données expliquant comment prioriser les risques cloud en fonction du comportement réel des attaquants et comment protéger les données sensibles circulant entre les terminaux, les SaaS, le cloud et les outils d'IA générative.

- Au troisième trimestre de l'exercice 2026, 49 % des clients abonnés de CrowdStrike avaient adopté six modules Falcon ou plus, et la plateforme a franchi la barre des 5 milliards de dollars de revenus annuels récurrents. 4

Caractéristiques principales :

- Un seul agent léger pour les terminaux, les charges de travail cloud, l'identité et le SIEM

- Charlotte AI pour l'investigation et le tri des menaces en langage naturel

- MDR automatisée avec supervision humaine pour les organisations sans SOC interne

Limites:

- L'étendue de la plateforme et son architecture à 30 modules engendrent une complexité importante en matière d'approvisionnement ; les acheteurs doivent associer des modules spécifiques à des cas d'utilisation spécifiques avant d'établir un devis.

- Le déploiement de capteurs Falcon est nécessaire pour une fidélité totale des données XDR sur les terminaux ; les organisations ne pouvant pas déployer d’agents connaîtront des lacunes.

4. Cisco XDR

Cisco XDR est une plateforme XDR native du cloud qui a remplacé Cisco SecureX, désormais obsolète. Cisco XDR met en corrélation les données de télémétrie issues des solutions de sécurité Cisco et des intégrations tierces. Les organisations souhaitant évaluer les capacités de détection et de réponse de Cisco doivent se référer à Cisco XDR et non à SecureX, qui est complètement abandonné.

Cette plateforme s'adapte naturellement aux organisations utilisant déjà l'infrastructure réseau et de sécurité de Cisco, où la corrélation native des données de télémétrie entre Cisco Secure Firewall, les commutateurs Catalyst et les agents de points de terminaison réduit considérablement les coûts d'intégration.

Caractéristiques principales :

- Intégration native à l'ensemble du portefeuille de sécurité de Cisco (terminal, réseau, messagerie, identité)

- Intégrations tierces étendant la couverture au-delà de l'écosystème Cisco

- Investigation automatisée des incidents avec corrélation d'alertes priorisée

- Intégration avec l'intelligence des menaces Cisco Talos

Limites:

- La valeur ajoutée est nettement supérieure pour les organisations ayant investi dans le portefeuille de sécurité existant de Cisco ; celles utilisant une infrastructure non Cisco bénéficieront moins d’une intégration native.

- Cisco XDR est un produit relativement récent ; ses fonctionnalités, dans certains domaines, sont inférieures à celles des plateformes XDR natives plus établies.

- Contrairement à SecureX, qui était inclus gratuitement avec les licences de sécurité Cisco, Cisco XDR nécessite une licence payante distincte, ce qui représente un changement de coût significatif pour les clients Cisco existants.

5. Plateforme d'opérations de sécurité à nouvelle échelle d'Exabeam

Exabeam se positionnait auparavant comme une plateforme SIEM et XDR. Depuis janvier 2026, Exabeam commercialise son offre principale sous le nom de plateforme d'opérations de sécurité nouvelle génération (vendue sous le nom de New-Scale Fusion), reflétant des capacités étendues qui vont au-delà des fonctions SIEM et XDR traditionnelles. 5

Caractéristiques principales :

- Plateforme de fusion à nouvelle échelle : SIEM, UEBA et XDR dans une architecture unifiée

- Analyse comportementale des agents (ABA) pour la surveillance des agents d'IA (janvier 2026)

- Sécurité de l'utilisation de l'IA pour détecter les interactions à risque des employés avec les outils d'IA

- Analyse comportementale avec plus de 50 scénarios de menaces prédéfinis et mappés sur MITRE ATT&CK

- Intégration avec plus de 500 sources de données de sécurité et informatiques

- Cas d'utilisation axés sur les résultats avec contenu pré-emballé pour les types de menaces courants

Limites:

- Le changement de nom de la plateforme, de SIEM+XDR à New-Scale, crée une confusion lors des achats ; les acheteurs doivent vérifier quelles fonctionnalités sont incluses dans la licence de base et lesquelles sont des modules complémentaires.

- ABA et AI Usage Security sont des solutions récemment lancées ; leur maturité en production et leur couverture de détection doivent être validées avant de les utiliser pour des cas d’usage critiques.

6. Microsoft Defender XDR

Microsoft Defender XDR est une plateforme XDR native qui met en corrélation les signaux de Microsoft Defender for Endpoint, Defender for Identity, Defender for Office 365 et Microsoft Sentinel dans une expérience d'enquête sur les incidents unifiée.

Le principal avantage concurrentiel de la plateforme réside dans son intégration à l'écosystème : la connectivité native à Entra ID, Intune, et à la suite Office 365 complète élimine le travail d'intégration nécessaire pour obtenir la même couverture avec une solution XDR tierce. Sentinel sert de SIEM et de lac de données sous-jacent.

Caractéristiques principales :

- Vue unifiée des incidents corrélant les signaux provenant des terminaux, des identités, des e-mails et du cloud

- Microsoft Sentinel comme couche SIEM et SOAR avec plus de 500 connecteurs de données

- Intégration de Security Copilot pour les enquêtes en langage naturel et la rédaction de rapports

Limites:

- L'efficacité de la détection est élevée sous Windows, mais plus faible sous macOS et Linux. Les environnements ne prenant pas en charge la pile Microsoft peuvent nécessiter une couverture multicouche.

- La gouvernance de la plateforme nécessite la navigation entre plusieurs consoles (portail Defender, espace de travail Sentinel, centre d'administration Entra), ce qui accroît la charge cognitive des analystes par rapport aux solutions concurrentes à console unique.

- Les différents niveaux de licence (E3, E5, modules complémentaires Defender, Copilot for Security) sont complexes ; le coût total nécessite une cartographie précise.

7. Palo Alto Cortex XDR

Palo Alto Networks Cortex XDR est une plateforme XDR native qui intègre la télémétrie des terminaux, du réseau et du cloud avec le pare-feu et l'infrastructure Prisma de Palo Alto pour fournir une couche de détection et de réponse unifiée.

Cortex XSIAM est la solution de plateforme complète de Palo Alto pour le marché des SOC agents. Tandis que Cortex XDR gère la détection et la réponse aux incidents sur les terminaux et le réseau, Cortex XSIAM consolide les fonctions SIEM, XDR, SOAR et de gestion de la surface d'attaque au sein d'une plateforme unique. Cette plateforme s'appuie sur plus de 10 000 détecteurs et plus de 2 600 modèles d'apprentissage automatique, et propose plus de 500 scénarios d'automatisation prédéfinis. 6

Caractéristiques principales :

- Détection à 100 % au niveau technique lors du 6e tour de MITRE ATT&CK

- Protection contre les menaces comportementales sur les terminaux, le réseau, le cloud et l'identité à partir d'un agent unique

- Vues d'incidents qui regroupent les alertes en un seul scénario d'attaque, avec la cause première et le rayon de l'explosion

- Intégration native avec les pare-feu Palo Alto et Prisma SASE pour une visibilité combinée du réseau et des terminaux

Limites:

- Le meilleur rapport qualité-prix est obtenu au sein de l'écosystème Palo Alto (pare-feu, Prisma) ; les organisations ne disposant pas d'infrastructure Palo Alto existante doivent faire face à des coûts de déploiement plus élevés.

- Le Cortex XDR se situe constamment dans le haut de gamme de la gamme XDR en termes de prix ; son coût total de possession est élevé, licence PRO incluse.

Caractéristiques communes

Toutes les plateformes examinées incluent les fonctionnalités standard suivantes :

- Ingestion de données télémétriques inter-domaines : toutes les plateformes ingèrent des données provenant d’un point de terminaison et d’au moins un autre domaine de sécurité (réseau, cloud, identité ou messagerie). L’étendue et la profondeur de la couverture varient ; il est conseillé aux acheteurs de comparer leurs sources de télémétrie spécifiques au catalogue de connecteurs de chaque fournisseur avant de faire leur choix.

- Détection unifiée des incidents : toutes les plateformes corrèlent les données télémétriques multisources en incidents consolidés, au lieu de faire apparaître des alertes individuelles provenant de chaque outil. C’est là le principal atout de la solution XDR, qui la distingue des solutions EDR autonomes.

- Alignement MITRE ATT&CK : Toutes les plateformes associent les détections aux tactiques et techniques MITRE ATT&CK, permettant une catégorisation cohérente des menaces et une analyse des écarts par rapport au cadre.

- Actions de réponse automatisées : Toutes les plateformes prennent en charge les réponses automatisées ou semi-automatisées isolant les points de terminaison, bloquant les adresses IP et révoquant les identifiants, bien que le degré d’automatisation et les domaines couverts varient considérablement.

- Intégration du renseignement sur les menaces : Toutes les plateformes incluent ou intègrent des flux de renseignements sur les menaces. CrowdStrike (Adversary Intelligence), Palo Alto (Unit 42) et Cisco (Talos) exploitent des équipes de recherche sur les menaces propriétaires à couverture mondiale.

- Journalisation et rapports de conformité : Toutes les plateformes conservent des journaux d’activité de détection et de réponse prêts à l’audit. Les plateformes intégrées à un SIEM offrent une couverture de conformité plus étendue.

XDR piloté par l'IA

- La détection assistée par IA utilise des modèles d'apprentissage automatique entraînés sur le comportement des adversaires pour identifier les menaces qui échappent aux règles basées sur les signatures. La détection de Anomaly, l'analyse comportementale par groupes de pairs et les indicateurs d'attaque (IOA) constituent les principaux mécanismes. Le framework IOA de CrowdStrike, Storyline de SentinelOne et les plus de 2 600 modèles d'apprentissage automatique de Palo Alto dans XSIAM représentent des implémentations abouties de cette approche.

- L'analyse en langage naturel permet aux analystes d'interroger les données de la plateforme et de générer des synthèses d'enquête en langage clair. Les solutions d'interrogation en langage naturel de SentinelOne Purple AI, Security Copilot, CrowdStrike Charlotte AI et Exabeam permettent toutes aux analystes de poser des questions telles que « Quel mouvement latéral a eu lieu au cours des dernières 72 heures ? », plutôt que de rédiger manuellement des requêtes de détection.

- L'IA agentique : les systèmes d'IA qui exécutent de manière autonome des flux de travail d'investigation et de réponse en plusieurs étapes, sans intervention humaine à chaque étape, constituent la fonctionnalité la plus mise en avant dans le domaine de la XDR en 2026, et la plus surestimée. Selon un rapport de mars 2026, basé sur plus de 30 présentations de fournisseurs et entretiens avec des RSSI, la plupart des déploiements en production de solutions SOC agentiques se concentrent sur l'enrichissement, la synthèse et la rédaction de rapports, et non sur la remédiation autonome. Gartner estime le taux d'adoption des agents SOC IA entre 1 et 5 % en entreprise. CrowdStrike Agentic MDR, Microsoft Security Alert Triage Agent et Exabeam ABA représentent les solutions agentiques les plus clairement définies annoncées à ce jour ; toutes conservent une supervision humaine pour les décisions critiques. 7

Les 8 principaux cas d'utilisation de XDR

- Détection et réponse aux ransomwares : XDR met en corrélation les indicateurs comportementaux des points de terminaison (injection de processus, suppression de copies fantômes, chiffrement massif de fichiers) avec les anomalies réseau et l’activité d’identité pour détecter les ransomwares avant la fin du chiffrement et identifier le chemin de déplacement latéral complet qui l’a précédé.

- Détection des menaces internes : la corrélation inter-domaines des schémas d’accès inhabituels, des téléchargements de données hors des heures de bureau et des écarts par rapport aux comportements de référence révèle les menaces internes que les solutions EDR seules ne peuvent détecter. Exabeam et Stellar Cyber sont les plus performantes dans ce cas d’usage grâce à leur architecture UEBA.

- Détection des attaques par identifiants : La plupart des violations de données en entreprise en 2026 n’impliquent pas de logiciels malveillants ; les attaquants utilisent des identifiants valides pour se déplacer latéralement. La solution XDR met en corrélation les données de télémétrie d’identité (déplacements impossibles, contournement de l’authentification multifacteur, enregistrement de nouveaux appareils) avec les données des terminaux et du réseau afin de détecter les abus d’identifiants que la simple surveillance des mots de passe ne permet pas de déceler.

- Détection des menaces sur les charges de travail cloud : avec la migration des charges de travail vers AWS, Google Cloud et GCP, les plateformes XDR étendent la détection de type point de terminaison aux machines virtuelles cloud, aux conteneurs et aux fonctions sans serveur. CrowdStrike et SentinelOne offrent la couverture la plus complète des charges de travail cloud ; Defender XDR est le plus performant au sein de Google Cloud.

- Détection des compromissions de la chaîne d'approvisionnement et des tiers : XDR met en corrélation l'accès initial à partir d'un connecteur tiers ou d'une mise à jour logicielle avec les mouvements latéraux ultérieurs afin d'identifier l'intrusion dans la chaîne d'approvisionnement au moment de l'exécution initiale plutôt que des semaines après le début d'une attaque.

- Consolidation des alertes SOC : les organisations utilisant des outils EDR, SIEM et de surveillance réseau distincts gèrent généralement les files d’attente d’alertes de chacun séparément. XDR les consolide en incidents unifiés, réduisant ainsi le volume d’alertes et les changements de contexte sources de fatigue pour les analystes.

FAQ

La détection et la réponse étendues (XDR) constituent une catégorie de plateforme de sécurité qui ingère et met en corrélation les données de télémétrie provenant de plusieurs couches de sécurité au sein d'un système unifié de détection, d'investigation et de réponse. L'XDR remplace l'approche cloisonnée de gestion des outils EDR, SIEM et SOAR distincts en révélant les chaînes d'attaques qui s'étendent sur plusieurs domaines, au lieu de générer des alertes pour chaque événement isolé.

L'EDR (Endpoint Detection and Response) surveille et neutralise les menaces sur chaque terminal. La XDR (Extended Data Response) étend ce champ d'action : elle intègre les données de télémétrie de l'EDR ainsi que celles provenant des réseaux, du cloud, de l'identité et de la messagerie, puis les corrèle pour offrir une vue d'ensemble des incidents inter-domaines. Concrètement, l'EDR révèle ce qui s'est passé sur une machine, tandis que la XDR montre les actions de l'attaquant dans l'ensemble de l'environnement avant et après la compromission de cette machine.

La solution XDR native est une plateforme mono-fournisseur qui intègre les produits de sécurité de ce fournisseur. CrowdStrike, SentinelOne et Palo Alto en sont des exemples. La solution XDR ouverte, quant à elle, ingère les données de n'importe quel outil de sécurité existant, quel que soit son fournisseur, et s'intègre à l'infrastructure en place sans nécessiter de remplacement. Les organisations souhaitant consolider leurs outils de sécurité auprès d'un fournisseur unique devraient évaluer la solution XDR native ; celles qui souhaitent conserver des environnements de sécurité hétérogènes devraient privilégier les plateformes XDR ouvertes telles que Stellar Cyber.

Ingestion de données télémétriques : La plateforme XDR collecte les données provenant d’agents déployés (terminaux), de capteurs réseau, d’API cloud, de fournisseurs d’identité et d’outils de sécurité de messagerie. Les plateformes XDR natives ingèrent les données de leur propre suite de produits ; les plateformes XDR ouvertes ingèrent les données de n’importe quelle source via des connecteurs prédéfinis.

Normalisation et corrélation : les données de télémétrie brutes sont normalisées selon un schéma de données commun. Le moteur de détection de la plateforme met en corrélation les événements provenant de différentes sources, par exemple en reliant une connexion suspecte issue des journaux d’identité à une exécution de processus inhabituelle provenant de l’agent de point de terminaison et à un appel d’API cloud provenant de la couche de charge de travail, et en les présentant comme un incident unique plutôt que comme trois alertes distinctes.

Détection assistée par l'IA : des modèles d'apprentissage automatique, entraînés sur des schémas de comportement adverse (souvent alignés sur le référentiel MITRE ATT&CK), détectent les anomalies que les systèmes basés sur des règles ne repèrent pas. La plupart des plateformes intègrent désormais une forme de triage assisté par l'IA, dont le niveau de détail varie considérablement d'un fournisseur à l'autre.

Investigation et réponse : les analystes travaillent à partir d’une vue unifiée des incidents, présentant l’intégralité de la chaîne d’attaque à travers les domaines. Les actions de réponse peuvent être exécutées directement depuis la plateforme. Certaines plateformes automatisent les étapes de réponse grâce à des fonctionnalités SOAR intégrées.

Soyez le premier à commenter

Votre adresse courriel ne sera pas publiée. Tous les champs sont obligatoires.