Yirmi yıllık sektör deneyimimiz ve piyasa verilerine göre siber saldırıların neredeyse yarısının web uygulamalarından kaynaklandığı gerçeği göz önüne alındığında, bu durum bizim için kritik öneme sahiptir. 1 Üç önde gelen WAF'ı (Cloudflare, Imperva, Barracuda) gerçek saldırı trafiğine karşı manuel olarak test ettik. Bunu, bir test sitesi oluşturarak ve bu siteyi yaygın web tehditleri, bozuk erişim kontrolü, enjeksiyon ve savunmasız ve eski bileşenlerle hedefleyerek gerçekleştirdik.

Önde gelen 10 WAF çözümünün performans karşılaştırmasını , temel özelliklerini ve fiyatlarını içeren kıyaslama bulgularımızın özetini inceleyin:

WAF çözümleriyle elde edilen uygulamalı deneyim sonuçları

Sıralama : Araçlar, test edilen tüm saldırı vektörlerinde (enjeksiyon, bozuk erişim ve savunmasız ve eski bileşenler) toplanan ortalama azaltma oranlarına göre sıralanır.

Daha detaylı bilgi için, kıyaslama yöntemimizin metodolojisini okuyun.

Yasal Uyarı : Karşılaştırma sonuçları, Cloudflare'nın ücretsiz sürümünün yanı sıra Imperva ve Barracuda'nın deneme sürümlerine dayanmaktadır.

Cloudflare WAF

Dış tehditlere karşı temel koruma için Cloudflare'nın ücretsiz planını kullanıyoruz. Yapılandırma seçenekleri sınırlı olsa da, ücretsiz plan, temel trafik filtreleme için ücretli WAF çözümlerine güvenilir ve maliyetsiz bir alternatif olmaya devam ediyor.

Başlıca yetenekler şunlardır:

- Varsayılan ve özel kurallar kullanarak gelen trafiği filtreleme.

- En fazla 5 özel ifade ve bunlarla ilişkili eylemler desteklenir (örneğin, Block, Meydan Okuma).

- Bot Dövüş Modu aracılığıyla temel bot yönetimi .

Sınırlamalar:

- Güvenlik analizi paneli oldukça sade ve derinlikten yoksun.

- Saldırı vektörleri ve trafik aksaklıklarına ilişkin sınırlı görünürlük.

Erişim kontrolü hatalarına ve güvenlik yapılandırma hatalarına karşı etkili bir şekilde koruma sağlar.

Imperva WAF

Imperva App Protection'ın deneme sürümünü değerlendirdik. Çözüm, aşağıdakiler dahil olmak üzere katmanlı trafik ve güvenlik telemetrisi sağlıyor:

- WAF tarafından tetiklenen olaylara ilişkin gerçek zamanlı ve geçmişe dönük veriler.

- Trafik analizi (ülkeye, istemci türüne, bant genişliğine ve zamana göre)

- Saldırı türleri ve eğilimlerinin ayrıntılı analizi

- Güvenlik politikası eylemleri arasında göz ardı etme, yalnızca uyarı verme, isteği engelleme, kullanıcıyı engelleme ve IP adresini engelleme yer alır.

Sınırlamalar:

- Saldırı verilerinin kontrol panelinde görünme hızında bir gecikme yaşanıyor.

Deneyimlediğimiz üç platform arasında Imperva, %93'lük başarı oranıyla, güncelliğini yitirmiş veya güvenlik açığı bulunan bileşenlere yönelik saldırıları durdurmada en iyi performansı gösterdi.

Barracuda Web Uygulama Güvenlik Duvarı

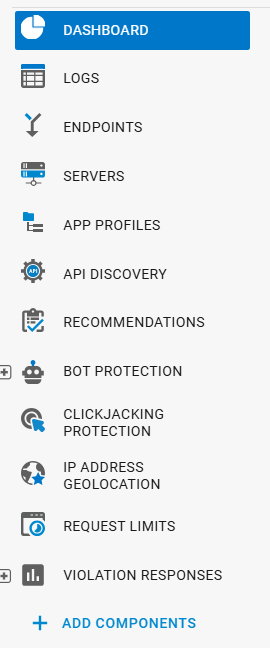

Karşılaştırma testlerimizde Barracuda Application Protection'ın deneme sürümü kullanılmıştır. Barracuda'nın WAF'ı, net ve kullanımı kolay bir kontrol paneli sunmaktadır. Test ettiğimiz diğer araçlardan daha hızlı bir şekilde olay verilerine erişim sağlar.

Barracuda WAF şunları sunar:

- Tehdit tespiti ve uyarılarında düşük gecikme süresi, yeni güvenlik olaylarına neredeyse gerçek zamanlı görünürlük sağlar.

- Tespit edilen saldırıların kategorik sınıflandırılması da dahil olmak üzere ayrıntılı tehdit analizi, tehdit değerlendirmesini ve olay müdahalesini iyileştirmeye olanak tanır.

- Kullanıcılar, menüye bileşen ekleyerek veya çıkararak menüyü özelleştirebilir ve böylece sık kullanılan özelliklere daha hızlı erişim sağlayabilirler.

- Barracuda WAF, kullanıcılara gelen web istekleri için ayrıntılı sınırlar belirleme olanağı sunar; bu sınırlar arasında çerez sayısı ve başlık değerlerinin maksimum uzunluğu da yer alır.

Platform, enjeksiyon saldırılarında %91'lik bir önleme oranıyla diğer üç platformdan daha iyi performans gösteriyor.

WAF çözümlerimizin kıyaslama metodolojisi

Bu araçları karşılaştırmak için, web sitelerine yönelik saldırıları simüle eden bir test aracı olan OWASP ZAP'ı kullandık. Bir test sitesi oluşturduk ve bu siteyi yaygın web tehditleriyle hedefledik. Bu tehditler, en ciddi web uygulaması güvenlik risklerinin listesi olan OWASP Top 10'dan alınmıştır. 2 En yaygın saldırılardan birini seçtik: bozuk erişim kontrolü, enjeksiyon ve savunmasız ve eski bileşenler. Bunlar şunları içerir:

A01:2021 – Bozuk erişim kontrolü

- Yol Geçişi

- .env Bilgi Sızıntısı

- .htaccess Bilgi Sızıntısı

- Dizin Tarama

- Kaynak Kodun Açıklanması – /WEB-INF Klasörü

- Bulut Metaveri Potansiyel Olarak Açığa Çıkmış

A03:2021 – Enjeksiyon

- SQL Enjeksiyonu – MySQL

- SQL Enjeksiyonu – Hypersonic SQL

- SQL Enjeksiyonu – Oracle

- SQL Enjeksiyonu – PostgreSQL

- SQL Enjeksiyonu – SQLite

- SQL Enjeksiyonu – MsSQL

- Uzaktan İşletim Sistemi Command Enjeksiyonu

- Sunucu Tarafı Kod Enjeksiyonu

- XPath Enjeksiyonu

- CRLF Enjeksiyonu

- Sunucu Tarafı Dahil Etme

- Siteler Arası Komut Dosyası Çalıştırma (Cross-Site Scripting):

- Çapraz Site Komut Dosyası Çalıştırma

- Çapraz Site Komut Dosyası Çalıştırma

A06:2021 – Güvenlik Açığı Olan ve Güncelliğini Kaybetmiş Bileşenler

- Spring4Shell

- Log4Shell

WAF'ın etkinliği, WAF çözümlerinin kötü amaçlı yükü başarıyla tespit edip isteği engellemesi (genellikle HTTP 403 Yasak durum kodu döndürmesi) ve bu durumun WAF sağlayıcısının güvenlik olay günlükleri/panosu aracılığıyla doğrulanması temelinde değerlendirildi. Her bir aracın bu tehditleri tespit etme ve engelleme yeteneği, azaltma oranı temelinde değerlendirildi.

WAF test performansındaki farklılıkların olası nedenleri

Bu karşılaştırma, her bir WAF'ın çeşitli saldırı türlerini nasıl ele aldığı arasındaki farklılıkları vurgulamaktadır. Barracuda , düşük gecikmeli tespit ve ayrıntılı tehdit analizine odaklanması sayesinde en yüksek enjeksiyon azaltma oranına (%91) ulaşmıştır. Imperva , katmanlı trafik izleme ve kapsamlı saldırı telemetrisinden yararlanarak savunmasız ve eski bileşenlere karşı en iyi performansı (%93) göstermiştir. Ücretsiz planında test edilen Cloudflare , genel olarak sağlam bir azaltma (%86-87) göstermiş ancak diğer ikisine kıyasla sınırlı özelleştirme ve analiz imkanı sunmuştur.

Bu farklılıklar, her platformun tasarım önceliklerinden, kontrol paneli yeteneklerinden ve inceleme yöntemlerinden kaynaklanmaktadır: Barracuda hızlı, ayrıntılı tespit üzerine odaklanırken; Imperva kapsamlı izleme ve analiz üzerine odaklanır; Cloudflare ise daha az yapılandırma seçeneğiyle temel, sıfır maliyetli koruma üzerine odaklanır.

En iyi 10 WAF çözümünün karşılaştırılması

Tablo 1. Özellik karşılaştırması

Tablo 2. Piyasa varlığı ve fiyat karşılaştırması

FortiWeb

FortiWeb, botlar, DDoS saldırıları ve sıfır gün açıklarından yararlanma gibi hem yaygın hem de gelişmiş tehditlere karşı kritik web uygulamalarını ve API'lerini koruyan bir web uygulama güvenlik duvarıdır. Olağandışı davranışları tespit etmek, yanlış alarmları azaltmak ve manuel iş yükünü düşürmek için makine öğrenimini kullanır. FortiWeb ayrıca, API'leri otomatik olarak keşfederek ve meşru trafiği yavaşlatmadan özel koruma politikaları uygulayarak API güvenliğine de yardımcı olur.

- Her uygulamanın davranışını öğrenmek için iki katmanlı yapay zeka kullanır.

- Daha hızlı trafik denetimi için donanım tabanlı hızlandırma sunar.

Microsoft Azure WAF

Azure Web Uygulama Güvenlik Duvarı, hem uygulama hem de ağ uç noktalarında saldırılara karşı yerleşik savunma sağlar. Tehditleri tespit etmek, yanlış pozitifleri azaltmak ve uyumluluk gereksinimlerini desteklemek için düzenli olarak güncellenen kural kümelerini kullanır. Kolay dağıtım, merkezi yönetim ve ayrıntılı güvenlik günlükleri ile ekiplerin riskleri izlemesine ve güvenli operasyonları sürdürmesine yardımcı olur.

- Aracı gerektirmeyen tasarım—sunucularınıza ekstra yazılım yüklemenize gerek yok.

- Azure Politikası aracılığıyla tüm kaynaklarda kuralları geniş ölçekte uygular.

- Dahili analiz için verileri Azure Monitor ve Microsoft Sentinel'e aktarır.

Imperva WAF

Imperva Web Uygulama Güvenlik Duvarı, SQL enjeksiyonu ve siteler arası komut dosyası çalıştırma gibi saldırılara karşı koruma sağlarken, yanlış alarm oranını da düşük tutar. Bulut, şirket içi ve hibrit kurulumlarda çalışır ve hem yeni hem de eski sistemlere uyum sağlar. Dahili makine öğrenimi ve küresel tehdit güncellemeleri, ekiplerin gerçek tehditleri daha hızlı tespit etmesine ve bunlara yanıt vermesine yardımcı olur.

- Imperva Cloud WAF , otomatik kurallar ve basit kurulum ile buluttaki web uygulamalarını ve API'leri koruyarak ekibinizin manuel iş yükünü azaltır.

- Imperva WAF Gateway, akıllı tehdit algılama ve esnek kural ayarları kullanarak buluta taşınamayan eski ve karmaşık uygulamaları güvence altına alır.

- Elastic WAF, her türlü sistem kurulumuna uyum sağlar ve DevOps araçlarıyla sorunsuz bir şekilde çalışarak modern uygulamaları doğrudan ortamınızda korur.

Cloudflare WAF

Cloudflare WAF, küresel tehdit istihbaratı ve makine öğrenimi kullanarak sıfır gün saldırıları da dahil olmak üzere tehditlere karşı web uygulamalarını korur. Ortaya çıkan tehditleri gerçek zamanlı olarak otomatik olarak engelleyebilir ve minimum yönetimle kolay kurulum sunar. WAF, SQL enjeksiyonu, kötü amaçlı yazılım yüklemeleri ve kimlik bilgisi hırsızlığı gibi yaygın saldırılara karşı savunmak için hem yönetilen hem de özel kurallar kullanır.

- Ekstra araç veya hizmet gerektirmeden birkaç tıklamayla kullanıma sunulur.

- Block tehditleri, kaynak sunucularınıza ulaşmadan önce ağın uç noktalarında tespit eder.

AWS WAF

AWS WAF, trafiği sisteminize ulaşmadan önce filtreleyerek web uygulamalarınızı yaygın çevrimiçi tehditlerden korumaya yardımcı olur. SQL enjeksiyonu, siteler arası komut dosyası çalıştırma veya tek bir kaynaktan gelen yüksek hacimli istekler gibi saldırıları engellemek için önceden yapılandırılmış kurallarla birlikte gelir. Ayrıca, IP itibar kontrolü ve trafik analizi gibi yerleşik araçları kullanarak özel kurallar oluşturabilir ve şüpheli etkinlikleri izleyebilirsiniz.

- AWS CloudFormation şablonları aracılığıyla kuralları otomatik olarak dağıtır.

- Bot saldırılarını tuzağa düşürmek ve savuşturmak için bir tuzak kurar.

Fastly Yeni Nesil WAF

Fastly Yeni Nesil WAF, web uygulamalarını ve API'leri botlar, hesap ele geçirmeleri ve API kötüye kullanımı gibi hem yaygın hem de karmaşık tehditlerden korur. Uygulamalarınız nerede olursa olsun—uç cihazlarda, bulutta veya şirket içi sunucularda—çok fazla kurulum veya ayarlama gerektirmeden çalışır. Net raporlama, hızlı uyarılar ve esnek dağıtım seçenekleriyle ekiplerin saldırıları hızlı bir şekilde tespit etmesine ve durdurmasına yardımcı olur.

- SmartParse, manuel ayarlama gerektirmeden istek bağlamını inceler.

- NLX itibar akışı, binlerce dağıtılmış aracıdan öğrenir.

- Hazır GraphQL ve gRPC API incelemesini destekler.

Radware Cloud WAF

Radware Cloud WAF, değişen tehditlere gerçek zamanlı olarak uyum sağlar ve olağandışı etkinliklere ilişkin basit ve net bilgiler sunar. Hibrit ve bulut ortamları da dahil olmak üzere çok çeşitli kurulumları destekler ve şirket içi ekipler için ek iş yükü oluşturmadan korumaları güncel tutar.

- Engelleme odaklı ("negatif") bir modeli, yapay zeka destekli davranışsal koruma ile birleştirir.

- SecurePath mimarisi, API tabanlı bir hizmet olarak her yere entegre edilebilmesini sağlar.

- Web uygulaması saldırılarına ilişkin bütünleşik bir anlatım için modüller genelindeki olayları ilişkilendirir.

Barracuda Web Uygulama Güvenlik Duvarı

Barracuda Web Uygulama Güvenlik Duvarı, web sitelerini, API'leri ve mobil uygulamaları yaygın ve gelişmiş siber tehditlerden korumaya yardımcı olur. Bulut hizmetleriyle çalışır, bot koruması sunar ve hızla değişen DevOps ortamlarına kolayca uyum sağlar. Açık gösterge panelleri ve yerleşik otomasyon araçlarıyla güvenlik görevlerini basitleştirir ve ekiplere uygulama trafiği ve erişimi üzerinde daha iyi kontrol sağlar.

- Dahili uygulama dağıtımı (yük dengeleme, yönlendirme, önbellekleme) uygulamaların hızını artırır.

- İsteğe bağlı ek özellik olarak sınırsız DDoS koruması sunar.

F5 BIG-IP Gelişmiş WAF

Web uygulama güvenlik duvarı çözümlerinden biri olan F5 BIG-IP Advanced WAF, uygulama katmanı saldırıları ve otomatik botlar da dahil olmak üzere tehditleri tespit etmek ve bunlara yanıt vermek için davranışsal analiz ve makine öğrenimi kullanır. Modern API protokollerini destekler ve esnek dağıtım ve DevOps iş akışlarıyla entegrasyon yoluyla güvenliği yönetmeye yardımcı olur. Hassas veriler uygulama katmanında korunur ve yapılandırmalar bildirimsel API'ler kullanılarak otomatikleştirilebilir.

- Tarayıcı içi veri şifreleme, hassas alanları kötü amaçlı yazılımlardan korur.

- Davranışsal analiz, katman 7 DoS saldırılarını tespit eder ve durdurur.

- Basit, bildirimsel API'ler aracılığıyla "kod olarak güvenlik".

HAProxy Enterprise WAF

HAProxy Enterprise WAF, SQL enjeksiyonu ve XSS gibi yaygın uygulama saldırılarına karşı güvenilir koruma sağladığını iddia ediyor. Makine öğrenimi ve tehdit istihbaratını kullanarak, performansı minimum düzeyde etkileyerek tehditleri tespit ediyor. Sistem, kolay yönetim ve düşük gecikme süresi için tasarlanmıştır ve kuruluşların karmaşık yapılandırmalar olmadan güvenliği sürdürmelerine yardımcı olur.

- Çoklu küme ve çoklu bulut orkestrasyonu için HAProxy Fusion kontrol düzlemi.

Web uygulama güvenlik duvarlarının özellikleri

Hız sınırlama: aşırı istekleri kontrol etme

Birçok WAF çözümünde kullanılan temel özelliklerden biri olan hız sınırlama, bir istemcinin (kullanıcı, bot veya uygulama gibi) bir sunucuya ne sıklıkla istek gönderebileceğini yönetmek için kullanılır. Bu özellik, web uygulamalarının kötü niyetli veya kazara oluşan trafik artışlarından aşırı yüklenmesini önlemeye yardımcı olur.

Neden önemli?

Hız sınırlama genellikle şunları durdurmak için kullanılır:

- DDoS saldırıları , saldırganların sistemleri isteklerle boğduğu saldırılardır.

- Giriş izni almak için sonsuz kombinasyonlar deneyen kaba kuvvet giriş denemeleri .

- API suistimali , saldırganların veya botların veri çekmesi veya sistemleri aşırı yüklemesi durumudur.

WAF çözümleri, belirli bir zaman dilimi içinde yapılabilecek HTTP isteklerinin sayısına sınırlar koyarak, anormal davranış sergileyen trafiği geciktirebilir veya engelleyebilir. Bu, kötü niyetli kişilerin meşru trafiği aksatmadan başarılı olmasını zorlaştırır.

Hız sınırlama türleri

- IP tabanlı hız sınırlaması

Belirli bir IP adresinden gelen istek sayısını sınırlar.

✅ DDoS saldırılarına karşı koruma ve bot saldırılarını engelleme için kullanışlıdır.

❌ Saldırganlar IP adreslerini değiştirdiğinde daha az etkilidir. - Başlık tabanlı hız sınırlaması

User-Agent veya X-Forwarded-For gibi HTTP başlıklarına dayalı istekleri kontrol eder.

✅ Özellikle farklı uygulamaların aynı IP adresini paylaştığı durumlarda API koruması için faydalıdır.

❌ Başlıklar sahte ise kandırılabilir.

Uygulama örneği:

Çevrimiçi bir hizmet, her IP adresini dakikada 20 istekle sınırlandırmak için bulut tabanlı bir WAF (Web Uygulama Güvenlik Duvarı) kullanır. İkinci bir kural , kullanıcı aracısı başlığı başına trafiği saatte 500 istekle sınırlandırır. Bu çift katmanlı yaklaşım, veri kazıma botlarını engeller ve hizmet kalitesinin düşmesini önlerken, gerçek kullanıcıların özgürce gezinmesine olanak tanır.

Sıfır gün koruması

Hız sınırlaması isteklerin ne sıklıkla yapıldığını ele alırken, sıfır gün koruması bu isteklerin içeriğine odaklanır.

Sıfır gün tehditleri, henüz yamalanmamış veya keşfedilmemiş web uygulaması güvenlik açıklarından yararlanır. Bunlar özellikle tehlikelidir çünkü geleneksel güvenlik araçları saldırı modelini tanımayabilir.

Modern WAF sistemleri, web isteklerini gerçek zamanlı olarak inceleyen uyarlanabilir bir güvenlik motoru kullanır. Bu motorlar, gelişen tehditlerden öğrenir ve belirli bir tehdit yeni olsa bile şüpheli davranışları engelleyebilir.

Sıfır gün açığına karşı korumanın temel yetenekleri:

- Veri yüklerindeki anormallikleri analiz eder.

- Saldırı modellerini tespit etmek için makine öğrenimini kullanır.

- Blocks, daha önce görülmemiş olsa bile, uzaktan dosya ekleme, SQL enjeksiyonu ve daha fazlasını içeren girişimlerde bulunuyor.

- Bağlama göre algılamayı ayarlayarak yanlış pozitifleri azaltır.

WAF'ın temel özellikleri

Tabloda yer alan tüm WAF çözümleri bu üç temel WAF özelliğini içermektedir.

Blocking

Blocking, en temel ancak en güçlü WAF özelliklerinden biridir.

Bilinen saldırı modellerine uyan veya belirlenmiş kuralları ihlal eden trafiği otomatik olarak durdurur.

- Engelleme türleri:

- IP engelleme – belirli IP adreslerini veya IP aralıklarını engeller.

- Coğrafi engelleme – belirli ülkelerden erişimi kısıtlar.

- Başlık filtreleme – HTTP başlıklarına göre şüpheli istekleri engeller.

Bu, bilinen tehditlerin uygulamanıza ulaşmasını önlemeye yardımcı olur. Hasar veya veri kaybı riskini azaltır.

Özel kurallar

Özel kurallar, güvenlik ekiplerinin trafiğe izin vermek veya trafiği engellemek için kendi koşullarını belirlemelerine olanak tanır.

IP adreslerine, URL'lere, istek yöntemlerine veya hatta istekteki anahtar kelimelere dayalı kurallar yazabilirsiniz.

- Neden önemli: Her uygulama farklıdır. Özel kurallar, uygulamanızın ihtiyaçlarına göre korumayı hassas bir şekilde ayarlamanıza olanak tanır.

- Örnek: .exe veya .php gibi riskli uzantılara sahip dosyaları yüklemeye çalışan istekleri engelleyebilirsiniz.

Özel kurallar, standart WAF kurallarının sunduğunun ötesinde kontrole ihtiyaç duyduğunuzda kullanışlıdır.

OWASP ilk 10 koruma

Çoğu WAF (Web Uygulama Güvenlik Duvarı), web uygulamalarındaki en ciddi risklerin listesi olan OWASP Top 10'a karşı yerleşik koruma sunar.

En güncel sürüm şunları içerir: 3

- Erişim kontrolünde bozukluk: Kullanıcılar erişmemeleri gereken şeylere erişebiliyor. Çoğu uygulamada bulunur.

- Kriptografik hatalar: Zayıf veya eksik şifreleme. Veri sızıntılarına yol açar.

- Enjeksiyon: Güvenilmeyen girdiler sistemi kandırır. SQL ve XSS'i içerir.

- Güvenliksiz tasarım: Uygulamanın planlanma biçimindeki kusurlar. Sonradan düzeltilmesi zor.

- Güvenlik yapılandırma hatası: Güvenli olmayan ayarlar veya varsayılan değerler. Çok yaygın bir sorun.

- Güvenlik açığı bulunan bileşenler: Bilinen kusurları olan eski kütüphanelerin kullanılması.

- Kimlik doğrulama hataları: Giriş veya oturumlarla ilgili sorunlar. Hala büyük bir risk.

- Bütünlük hataları: Uygulamalar, güncellemeleri veya kodları kontrol etmeden onlara güveniyor.

- Kayıt tutma hataları: Saldırılar gerçekleştiğinde hiçbir uyarı veya kayıt tutulmuyor.

- SSRF (Sunucu Tarafı İstek Sahteciliği): Uygulama güvenli olmayan dahili istekler gönderir. Bu ciddi sonuçlar doğurabilir.

WAF'lar bu tehditleri ortadan kaldırarak web uygulamalarındaki en yaygın güvenlik açıklarının azaltılmasına yardımcı olur.

WAF güvenlik sorunlarını nasıl çözüyor?

Web Uygulama Güvenlik Duvarları (WAF'ler), kötü amaçlı trafiği gerçek zamanlı olarak tespit edip engelleyerek web uygulamalarının güvenliğini sağlar. İki ana çalışma prensibi vardır: 4

İmza tabanlı tespit

Bu yöntem, bilinen saldırı kalıplarına veya "imzalara" dayanır. Bir istek bu kalıplardan biriyle eşleştiğinde, WAF bunu engeller. Bu, SQL enjeksiyonu veya siteler arası komut dosyası çalıştırma gibi bilinen tehditlere karşı hızlı ve etkilidir.

Davranış tabanlı tespit

Bu yaklaşım, "normal" trafiğin neye benzediğini anlamak için makine öğrenimini kullanır. Ardından, yeni veya bilinmeyen bir saldırı türü olsa bile, olağandışı her şeyi işaretler. Kullanılan teknikler arasında sınıflandırma algoritmaları, sinir ağları ve karar ağaçları yer almaktadır.

Hibrit algılama

Birçok modern WAF (Web Uygulama Güvenlik Duvarı), her iki yöntemi de birlikte kullanır. Bu, hem bilinen hem de yeni (sıfır gün) saldırıları yakalamaya yardımcı olur. Hibrit modeller şunları sunar:

- İmza tabanlı tespit yönteminden elde edilen hız .

- Davranış tabanlı tespitten kaynaklanan esneklik .

- Yanlış pozitif ve yanlış negatif sonuçları azaltarak yüksek doğruluk oranı elde edilir .

SSS'ler

Web uygulama güvenlik duvarı (WAF), web uygulamalarının önüne yerleştirilen bir güvenlik aracıdır. Zararlı faaliyetleri tespit etmek ve engellemek için gelen ve giden web trafiğini (HTTP) kontrol eder. WAF, web uygulamasından bağımsız olarak çalışır ve yazılım veya donanım olabilir. Özellikle uygulama zayıf veya güncel olmayan koda sahip olduğunda, güvenlik kurallarını uygulayarak web uygulamalarını saldırılardan korur.

Yorum yapan ilk kişi olun

E-posta adresiniz yayınlanmayacak. Tüm alanlar gereklidir.