OpenClaw (ehemals Moltbot und Clawdbot) ist ein Open-Source -KI-Assistent , der auf dem Host-Rechner selbst gehostet wird und lokale Rechenaufgaben ausführt sowie über gängige Messaging-Plattformen mit Nutzern kommuniziert. Im Gegensatz zu herkömmlichen Chatbots, die als Berater fungieren und Texte generieren, agiert OpenClaw als autonomer Agent, der Shell-Befehle ausführen, Dateien verwalten und Browservorgänge auf dem Host-Rechner automatisieren kann.

Anfang 2026 hatte OpenClaw innerhalb von drei Tagen über 100.000 GitHub-Sterne erreicht – dank seiner datenschutzorientierten Architektur und proaktiven Funktionen. Erfahren Sie mehr über die Funktionsweise von OpenClaw anhand praktischer Beispiele, seiner Architektur, realer Anwendungsfälle und Sicherheitsrisiken:

Anwendungsfälle von OpenClaw

Um OpenClaw über die Dokumentation hinaus zu evaluieren, haben wir es auf einer CPU mit der IP-Adresse Runpod und Ubuntu 24.04 bereitgestellt und mit einer Reihe praktischer, alltäglicher Automatisierungsaufgaben unter Verwendung eines nachrichtenbasierten Workflows getestet.

Dateiorganisation und Systemautomatisierung

Wir testeten die Fähigkeit von OpenClaw, Dateisystemoperationen durchzuführen, indem wir es anwiesen, Ordner in einem Downloadverzeichnis zu erstellen und zu organisieren. Der Agent erstellte erfolgreich synthetische Verzeichnisse, klassifizierte Dateien nach Typ und verschob sie mithilfe von Shell-Befehlen an die entsprechenden Speicherorte. Diese Operationen wurden zuverlässig ausgeführt, ohne dass nach dem Start des Agenten eine aktive Terminal-Sitzung erforderlich war.

Belegverarbeitung und Tabellenerstellung

Um das Dokumentenverständnis und die Dateierstellung zu testen, stellten wir OpenClaw ein Bild eines Kassenbons zur Verfügung und baten das Programm, den Inhalt in eine Tabellenkalkulation einzufügen. Der Agent extrahierte die Artikel, strukturierte sie tabellarisch und erstellte eine Tabellenkalkulation. Auf Anfrage konnte er die resultierende .xlsx-Datei auch direkt über die Nachrichtenschnittstelle zurücksenden.

Dieser Test zeigte, dass OpenClaw Daten extrahieren, strukturieren und Dateien in einem einzigen Arbeitsablauf speichern kann.

Proaktive Überwachung und Benachrichtigungen

Wir testeten auch die proaktiven Funktionen von OpenClaw, indem wir es so konfigurierten, dass es ein Verzeichnis überwachte und uns benachrichtigte, sobald eine bestimmte Datei auftauchte. Sobald die Auslösebedingung erfüllt war, nahm der Agent ohne Aufforderung Kontakt auf, versendete eine Benachrichtigung und führte die vordefinierte Folgeaktion aus.

Dieses Verhalten bestätigte, dass OpenClaw als ständig aktiver Hintergrundagent fungieren kann, der in der Lage ist, Aktionen auszulösen und auf Ereignisse zu reagieren, anstatt nur auf direkte Befehle zu reagieren.

Allgemeine Beobachtungen

In den Tests erwies sich OpenClaw bei einfachen, wiederkehrenden Aufgaben wie Dateiorganisation, Datenverarbeitung und ereignisbasierten Benachrichtigungen als zuverlässig. Die grundlegende Einrichtung war unkompliziert, die Aktivierung komplexer Arbeitsabläufe erforderte jedoch die Konfiguration mehrerer externer Dienste und API-Schlüssel. Einige Integrationen benötigen weitreichende Berechtigungen, was den Einrichtungsaufwand erhöht und Sicherheitsbedenken aufwirft.

Das bedeutet, dass OpenClaw für die grundlegende Automatisierung leicht zugänglich ist, für den voll funktionsfähigen Einsatz jedoch eine detaillierte Konfiguration und ein sorgfältiges Berechtigungsmanagement erforderlich sind.

Wie OpenClaw in der Praxis eingesetzt werden kann

Während der vorherige Abschnitt unsere praktische Evaluierung zusammenfasst, beschreibt der folgende Abschnitt, wie OpenClaw typischerweise in realen Implementierungen positioniert und eingesetzt wird.

OpenClaw ist kein für spontane persönliche Aufgaben konzipierter Assistent für Endverbraucher. Vielmehr fungiert es als ferngesteuerte Betriebsschicht für Maschinen, die eine kontinuierliche, ressourcenschonende Automatisierung ohne grafische Benutzeroberfläche benötigen.

Kerninteraktionsmodell

Nach der Installation arbeitet OpenClaw mit nachrichtenbasierten Befehlen anstelle interaktiver Sitzungen. Benutzer kommunizieren mit dem Agenten über Messaging-Plattformen wie Telegram, WhatsApp oder andere von OpenClaw unterstützte Kanäle, während die Ausführung auf dem Host-Rechner erfolgt.

Dieses Design ermöglicht drei praktische Anwendungsmuster:

- Fernsystembetrieb

Benutzer können Dateien verwalten, Skripte ausführen oder den Systemstatus abfragen, ohne sich am Rechner anzumelden. Beispielsweise lassen sich Verzeichnisse organisieren, Stapelverarbeitungsaufträge starten oder die Festplattennutzung von einem Mobilgerät aus überprüfen. - Geplante und bedingte Automatisierung

Dank der Cron-Integration und des zugehörigen Heartbeat-Mechanismus kann OpenClaw Zustände selbstständig überwachen und ohne explizite Aufforderung reagieren. Dies umfasst Aufgaben wie die Überprüfung der Serververfügbarkeit, die Überwachung von Protokolldateien oder die Verfolgung schwellenwertbasierter Metriken wie Aktienkurse oder API-Status. - Delegierte Aufgabenausführung

OpenClaw kann als Ausführungsproxy für bestimmte Arbeitsabläufe dienen, wie z. B. die Verwaltung eingehender E-Mails, das Aktualisieren von Ordnern oder das Veröffentlichen vordefinierter Inhalte auf Social-Media-Plattformen, sofern die erforderlichen Fähigkeiten und Berechtigungen aktiviert sind.

Fähigkeiten als die wahre Kontrollschicht

Im Gegensatz zu visuellen Computer-Benutzeragenten hängen die Fähigkeiten von OpenClaw von den aktivierten Skills ab. Diese Skills bestimmen, was der Agent tun kann und was nicht, zum Beispiel:

- Dateisystemzugriff

- Browserautomatisierung

- E-Mail- oder Kalenderintegration

- Interaktion mit externen APIs

Ohne diese Fähigkeiten ist der Agent handlungsunfähig. Daher hängen Sicherheit und Zuverlässigkeit einer OpenClaw-Implementierung weniger von der Reaktionsgeschwindigkeit als vielmehr vom Berechtigungsdesign ab.

Überlegungen zur frühen Einführungsphase

In seiner jetzigen Entwicklungsphase eignet sich OpenClaw am besten für:

- Sekundäre Maschinen, Server oder Sandbox-Umgebungen

- Konten, die speziell für Automatisierungszwecke erstellt wurden

- Nicht kritische Arbeitsabläufe, bei denen Fehlermodi akzeptabel sind

Die Verwendung von OpenClaw bei wertvollen persönlichen Konten oder Produktionssystemen erfordert eine sorgfältige Trennung und Überwachung.

OpenClaw ohne VPS ausführen: Cloudflare Moltworker

Während OpenClaw üblicherweise auf lokalen Rechnern oder VPS-Instanzen eingesetzt wird, mit den Workern von Cloudflare 1 Es ist möglich, KI-Agenten auf serverlosen Ausführungsplattformen einzusetzen und auszuführen.

Cloudflare Arbeiter

Workers ist eine serverlose Ausführungsplattform, die es Entwicklern ermöglicht, kurzen, ereignisgesteuerten Code auf Servern auszuführen. Anstatt Agenten auf virtuellen Maschinen oder Containern bereitzustellen, implementieren Entwickler Anwendungslogik, die als Reaktion auf Anfragen oder geplante Ereignisse ausgeführt wird.

Jeder Worker-Prozess ist standardmäßig zustandslos. Alle während der Ausführung erstellten temporären Daten oder Dateien werden nach Abschluss der Anfrage verworfen. Daher können Worker keinen langfristigen Zustand selbst speichern.

Anwendungen, die Daten wie Gesprächsverläufe, Agenteninformationen usw. persistent speichern müssen, benötigen dafür einen separaten persistenten Speicherdienst. Im Ökosystem von Cloudflare übernimmt diese Aufgabe typischerweise Cloudflare R2, ein Objektspeicherdienst, der Daten unabhängig von der Lebensdauer der Worker speichert.

Moltworker: Cloudflares OpenClaw-Einsatz

Moltworker ist eine Referenzumgebung, die OpenClaw so anpasst, dass es auf Workern anstatt auf einem herkömmlichen Server läuft. Sie zeigt, wie ein selbstgehosteter KI-Agent in einer serverlosen Sandbox-Umgebung funktionieren und dabei seinen persistenten Zustand beibehalten kann.

In dieser Konfiguration läuft die Ausführungslogik von OpenClaw innerhalb der Worker-Prozesse, während Agentenspeicher, Protokolle und andere Artefakte in R2 gespeichert werden. Da R2 einen dauerhaften Speicher unabhängig von der Lebensdauer der Worker bietet, bleibt der Agentenstatus über Ausführungen und Neustarts hinweg erhalten.

R2 beinhaltet ein kostenloses Nutzungskontingent (bis zu 10 GB gespeicherte Daten und eine große Anzahl von Lese-/Schreibvorgängen). 2 ), was bedeutet, dass kleinere OpenClaw-Bereitstellungen ohne zusätzliche Infrastrukturkosten über die Nutzung der LLM-API hinaus betrieben werden können. Sie benötigen jedoch ein Cloudflare-Konto und ein kostenpflichtiges Workers-Abonnement im Wert von mindestens 5 US-Dollar, um Sandbox-Container nutzen zu können.

Abwägungen und Eignung

Moltworker eignet sich am besten für ereignisgesteuerte KI-Agenten, die als Reaktion auf diskrete Eingaben aktiviert werden, anstatt kontinuierlich zu laufen.

Anwendungsbeispiele

- Chatbasierte Assistenten: Ein interner Assistent, der auf Chatnachrichten antwortet, den Kontext vergangener Konversationen aus dem Speicher abruft und eine externe LLM-API nur dann aufruft, wenn ein Benutzer eine Nachricht sendet.

- On-Demand-Automatisierungsagenten: Eine OpenClaw-Instanz, die bei Auslösung durch einen Webhook (z. B. ein neues GitHub-Issue oder eine Formularübermittlung) ausgeführt wird, eine kurze Abfolge von Aktionen durchführt , die Ergebnisse speichert und sich dann beendet.

- Agenten mit geringem Datenverkehr für private oder experimentelle Zwecke: Einzelne Entwickler, die OpenClaw zu Forschungs- oder Testzwecken einsetzen, wobei der Agent die meiste Zeit im Leerlauf ist und die VPS-Kosten eher mit der Nutzung als mit der Laufzeit skalieren sollten.

Der Grund dafür ist, dass der Agent in den obigen Beispielen die meiste Zeit im Ruhemodus verharrt und nur dann aktiv wird, wenn der Benutzer eine Nachricht sendet oder ein Webhook ausgelöst wird. Auf einem VPS oder einem lokalen Rechner läuft der Server permanent, und Sie zahlen für die Verfügbarkeit. Bei Claudflare Workers hingegen wird der Agent nur bei Bedarf ausgeführt. Im Leerlauf entstehen keine Kosten oder Ressourcenverbrauch .

Wann Moltworker möglicherweise weniger geeignet ist

- Langlaufende autonome Agenten: Ein Agent, der für den kontinuierlichen Betrieb ausgelegt ist (z. B. Überwachung mehrerer Datenquellen, Treffen periodischer Entscheidungen ohne externe Auslöser), kann Ausführungsgrenzen überschreiten oder häufige Neustarts erfordern.

- Agenten, die spezielle Hardware oder Systemzugriff benötigen: Bereitstellungen, die auf lokalen GPUs, benutzerdefinierten Binärdateien oder persistenten lokalen Dateisystemen basieren, lassen sich in einer Worker-basierten Laufzeitumgebung nicht ohne Weiteres realisieren.

In diesen Fällen bieten herkömmliche lokale oder VPS-basierte Bereitstellungen mehr Flexibilität und Kontrolle.

Ist OpenClaw sicher in der Anwendung?

Das Sicherheitsprofil von OpenClaw hängt gleichermaßen von den Bereitstellungsoptionen und dem Modellverhalten ab. Während die Dokumentation die sichere Befehlsausführung und ethische Richtlinien betont, entstehen Risiken in der Praxis primär durch die Offenlegung im Netzwerk und den Umfang der Berechtigungen.

Gefährdetes Gateway und Risiko der Fernübernahme

Standardmäßig ist das Gateway von OpenClaw an die lokale Loopback-Schnittstelle gebunden, wodurch der Zugriff auf den Host-Rechner beschränkt ist. Einige Benutzer konfigurieren das Gateway jedoch so, dass es an eine öffentliche oder Nicht-Loopback-Schnittstelle gebunden wird, um remote auf den Agenten zugreifen zu können.

In solchen Fällen können mehrere interne Dienste und Ports von außen erreichbar werden. Angreifer können in solchen Konfigurationen über das Netzwerk mit der Steuerungsoberfläche des Agenten interagieren.

Wenn Benutzer das Gateway ohne starke Authentifizierung und Netzwerkkontrollen zugänglich machen, wird OpenClaw effektiv zu einer Schnittstelle für die Ausführung von Fernbefehlen. Ein Angreifer könnte Befehle ausführen, auf Dateien zugreifen oder das Hostsystem manipulieren, was zu einer vollständigen Kompromittierung des Rechners führen kann.

Dieses Risiko besteht unabhängig vom Verhalten großer Sprachmodelle und gilt selbst dann, wenn der Agent seine internen Sicherheitsregeln strikt befolgt.

Risiken auf Agentenebene (LLM- und Workflow-bezogen)

Zusätzlich zu den Infrastrukturrisiken erbt OpenClaw die üblichen Ausfallarten autonomer Agenten:

- Mehrdeutige Befehlsinterpretation: Der Shell-Zugriff ermöglicht weitreichende Aktionen. Fehlinterpretierte Anweisungen können zu unbeabsichtigtem Löschen von Dateien oder Systemänderungen führen.

- Prompt-Injection durch vertrauenswürdige Eingaben: Wenn der Agent E-Mails, Dokumente oder Webinhalte verarbeitet, könnten in diesen Eingaben eingebettete bösartige Anweisungen sein Verhalten beeinflussen.

- Ausführung von Drittanbieter-Skills: Skills erweitern zwar die Funktionalität, vergrößern aber auch die Angriffsfläche. Ein schlecht konzipierter oder bösartiger Skill kann Sicherheitslücken verursachen oder Zugangsdaten preisgeben.

Datenfreigabe über externe APIs

Obwohl OpenClaw lokal ausgeführt wird, greift es für die Schlussfolgerung auf externe Modellanbieter zurück. Eingabeaufforderungen und ausgewählte Dateiausschnitte können an APIs von Drittanbietern übertragen werden, wodurch je nach Konfiguration potenziell sensible Daten nach außen gelangen können.

Praktische Sicherheitshinweise

In seiner jetzigen Entwicklungsphase sollte OpenClaw eher als privilegierte Automatisierungsinfrastruktur denn als Benutzerassistent betrachtet werden.

Zu den bewährten Verfahren gehören:

- Das Gateway sollte an den Loopback gebunden bleiben, sofern es nicht durch VPNs oder Firewalls geschützt ist.

- Vermeidung der öffentlichen Offenlegung von Agentenendpunkten

- OpenClaw auf isolierten Rechnern oder Konten mit geringen Berechtigungen ausführen

- Beschränkung der erforderlichen Fähigkeiten auf das Minimum

- Überwachungsprotokolle auf unerwartete Befehlsausführung

Werden diese Kontrollmechanismen nicht angewendet, verlagert sich das Risiko von einem „KI-Fehler“ hin zu einer herkömmlichen Gefährdung von Fernsystemen.

Was ist OpenClaw?

OpenClaw fungiert als Brücke zwischen großen Sprachmodellen (LLMs) und dem lokalen Betriebssystem des Benutzers. Obwohl es externe Modell-APIs oder lokale Modelle für die Argumentation nutzt, verbleibt die Ausführungsumgebung vollständig auf der Hardware des Benutzers.

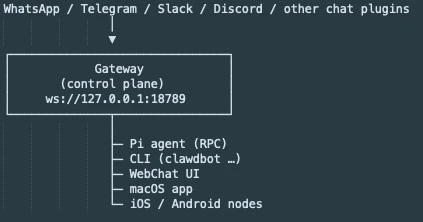

Die Systemarchitektur besteht aus vier Hauptkomponenten:

- Das Gateway: Ein Hintergrunddienst, der als Eingangstür fungiert und Verbindungen zu Messaging-Plattformen verwaltet.

- Der Agent: Die Reasoning Engine (LLM), die die Absicht interpretiert.

- Fähigkeiten: Modulare Fähigkeiten, die den Aktionsradius des Agenten erweitern, wie z. B. Browserautomatisierung (über Puppeteer), Dateisystemzugriff, Kalenderintegration usw.

- Speicher: Eine persistente Speicherschicht (oft unter Verwendung von Markdown-Dateien), die Kontext, Präferenzen und den langfristigen Gesprächsverlauf speichert.

Was macht OpenClaw einzigartig?

Um zu verstehen, warum OpenClaw so viel Aufmerksamkeit erregte, hilft ein Vergleich mit zwei gängigen Agentenkonzepten: visuellen Agenten und CLI-Tools. Andere Agenten versuchen, menschliche Interaktion zu simulieren oder beim Programmieren zu helfen. OpenClaw läuft als Hintergrunddienst ohne Benutzeroberfläche, was die Funktionsweise des Agenten grundlegend verändert.

OpenClaw vs. Visual Agents

Der Branchenstandard für die Computernutzung basiert auf visueller Verankerung. Diese Agenten erstellen Screenshots, verarbeiten Pixeldaten mithilfe von Bildsprachemodellen (VLMs) und berechnen Koordinaten, um Mausklicks zu simulieren.

- Visueller Agentenansatz : Sie stoßen auf ein grundlegendes Problem. Computergestützte Agenten haben nach wie vor Schwierigkeiten mit komplexen Benutzeroberflächen, und die visuelle Verarbeitung führt zu hohen Latenzzeiten und dem Risiko von Pixelfehlausrichtungsfehlern.

- Der OpenClaw-Ansatz : OpenClaw arbeitet ohne grafische Benutzeroberfläche (GUI) und umgeht diese vollständig. Es sucht nicht nach Dateisymbolen, um Dateien zu verschieben, sondern führt einen Systembefehl aus (z. B. `mv /downloads/*.pdf /documents`).

Dadurch, dass visuelle Schlussfolgerungen durch direkte Codeausführung ersetzt werden, werden Erdungsfehler eliminiert und OpenClaw arbeitet mit Maschinengeschwindigkeit anstatt mit der Geschwindigkeit einer menschlichen Schnittstelle.

OpenClaw vs. CLI-Agenten

Tools wie Claude Code oder Open Interpreter fungieren als interaktive Hilfsprogramme. Sie laufen in einem Terminalfenster und reagieren nur auf Benutzereingaben. Diese Tools arbeiten als reaktive Co-Piloten.

- CLI-Agent-Ansatz : CLI-Agenten leiden unter Sitzungsamnesie . Sobald das Terminalfenster geschlossen wird, beendet der Agent seine Ausführung, und der Kontext geht oft verloren. Sie erfordern die physische Anwesenheit des Benutzers am Rechner.

- Der OpenClaw-Ansatz : OpenClaw läuft als Gateway-Daemon (Hintergrunddienst) auf einem lokalen Server oder VPS. Er ist rund um die Uhr aktiv und verwaltet das Langzeitgedächtnis in lokalen Dateien (z. B. MEMORY.md).

Dadurch müssen Sie nicht an Ihrem Computer sitzen. Sie können Ihren Agenten über Telegram, WhatsApp oder andere von OpenClaw unterstützte Kanäle von einem Mobilgerät aus kontaktieren, um Aufgaben auf Ihrem Heimserver auszuführen. Der Agent behält dabei den Kontext der Interaktion über Wochen hinweg bei.

Ein wesentlicher Unterschied besteht darin, dass OpenClaw die Interaktion initiieren kann. Herkömmliche CLI- und visuelle Agenten warten auf eine Benutzereingabe (reaktiv). OpenClaw hingegen verfügt über eine Heartbeat-Engine und eine Cronjob-Integration, die ein proaktives Vorgehen ermöglicht.

- Anstatt dass Sie fragen: „Ist der Server ausgefallen?“ oder „Ist der Aktienkurs gefallen?“, wacht OpenClaw von selbst auf, überprüft die Daten und benachrichtigt Sie, wenn ein Schwellenwert erreicht wird.

Architekturvergleichsmatrix

Dieser Vergleich zeigt, dass OpenClaw Persistenz und Automatisierungsgeschwindigkeit gegenüber menschenähnlicher Interaktion priorisiert. Das Design opfert visuelle Orientierung und interaktive Sicherheit für geringere Latenz und permanente Ausführung.

Seien Sie der Erste, der kommentiert

Ihre E-Mail-Adresse wird nicht veröffentlicht. Alle Felder sind erforderlich.