Als führender Experte für Technologie und Informationssicherheit habe ich die zehn besten DSPM-Lösungen zur Erkennung, Klassifizierung und zum Schutz sensibler Daten in IaaS-, SaaS- und DBaaS-Umgebungen ausgewählt. Die Gründe für die jeweilige Auswahl erfahren Sie über die folgenden Links:

Sicherheitsmerkmale

Anbieter mit:

- DDR (Data Detection and Response) kann Cloud-Umgebungen überwachen und Daten speichern, um:

- Vergleichen Sie Sicherheitsereignisse, die hochsensible Daten mit hohem Risiko enthalten.

- Priorisieren Sie das Risiko anhand der Datensicherheitslage und des Kontextes.

- Eine hohe Anzahl von Datenklassifikatoren ermöglicht eine umfassendere Datenkategorisierung (z. B. personenbezogene Daten, vertrauliche Daten oder Berechtigungsstufen).

- Petabyte-Scale-Unterstützung zum Speichern und Verarbeiten von Petabytes an Big Data .

Integrationen von Sicherheitsdiensten

Anbieter mit:

- IAM-Integrationen können die Personen und Geräte, die sich anmelden oder auf Ressourcen zugreifen möchten, überprüfen und identifizieren. Weitere Informationen: RBAC

- DLP- Integrationen ( Data Loss Prevention ) können Regeln durchsetzen, um Datenexfiltration zu verhindern.

- UEBA- Integrationen (User and Entity Behavior Analytics) können Folgendes bieten datengestützte Erkenntnisse über die Aktivitäten von Nutzern und Geräten anstelle von richtlinienbasierten Ansätzen .

Abdeckung

Preisgestaltung

Die Anbieter weisen darauf hin, dass die Preise je nach Anzahl der Datenquellen, Apps und Konnektoren, Bereitstellungsart sowie Umfang der Serviceleistungen und des Supports variieren.

Die Erkenntnisse stammen vom AWS Marketplace. 1 .

*Eine Dimension (z. B. Varonis für AWS) kann mehrere Merkmale und Mengen enthalten (beispielsweise kann eine einzelne Dimension fünf Benutzer und 10 GB Speicherplatz darstellen).

Die 10+ besten DSPM-Anbieter im Überblick

Anbieter von Data Security Posture Management (DSPM)-Lösungen unterstützen Unternehmen, indem sie Einblick in das Netzwerk gewähren und aufzeigen, wo sich sensible Daten befinden, wer Zugriff darauf hat und wie sie in der Cloud genutzt werden .

Diese Anbieter konzentrieren sich darauf, Ihre Daten zu ermitteln, egal ob sie strukturiert oder unstrukturiert sind und ob sie sich in Schatten-Datenspeichern befinden .

Druva Data Security Cloud ist eine Cloud-native Plattform, die für den Schutz und die Verwaltung von Unternehmensdaten entwickelt wurde. Sie bietet Funktionen wie Datensicherung , -wiederherstellung , -archivierung und Governance in verschiedenen Umgebungen, darunter Cloud-Anwendungen (365, Workspace, Cloud-Dienste), Endgeräte (Laptops, Mobilgeräte) und virtuelle Maschinen (VMs).

Wie Druva mit sensiblen Daten umgeht :

Mit Druva können Sie sensible Daten mithilfe benutzerdefinierter Regeln oder vordefinierter Compliance-Vorlagen (z. B. HIPAA, PCI) definieren. Anschließend durchsucht es gesicherte Daten auf Endpunkten und in Cloud-Anwendungen, um Richtlinienverstöße zu erkennen. Werden Probleme gefunden, werden diese markiert und Aktionen wie Quarantäne oder Deaktivierung von Wiederherstellungen/Downloads ermöglicht.

Merkmale:

- Automatisierte Datensicherungen mit schneller Wiederherstellung

- Archivierung zur Einhaltung der Vorschriften

- Malware- und Ransomware-Erkennung

- Datenverlustprävention (DLP)

Vorteile

Effiziente inkrementelle Datensicherung : Erkennt Dateiänderungen und führt nur inkrementelle Datensicherungen durch, wodurch Zeit und Bandbreite gespart werden.

Dateiwiederherstellung über die Cloud : Ermöglicht die vollständige Wiederherstellung von Dateien aus der Cloud im Falle von Laptopverlust oder -diebstahl.

Nachteile

Kein spezialisierter „Datenkennzeichnungs“-Dienst ; keine umfassenden Funktionen zur Datenermittlung oder -klassifizierung.

Keine Multi-Cloud-Sichtbarkeit

Sentra ist eine Cloud-Lösung für das Datensicherheitsmanagement (DSPM) . Sie findet breite Anwendung in der Finanzdienstleistungs-, Gesundheits-, Einzelhandels- und Logistikbranche. Mit Sentra kann das Sicherheitsmanagement (SecOps) 20 vorkonfigurierte oder kundenspezifische Integrationen nutzen, um die Datensicherheit zu verbessern (z. B. Datadog für die Unternehmensüberwachung, Trellix zur Verhinderung von Datenverlust ).

Organisationen können Sentra nutzen, um:

- Schützen Sie ihre sensiblen Daten

- Personenbezogene Daten, die unter globale Datenschutzbestimmungen (DSGVO, HIPAA, PCI und NIST) fallen, benötigen Schutz, einschließlich PII, PCI und PHI.

- Geschützte Daten wie Kundendaten, Personaldaten oder geistiges Eigentum.

- Nutzen Sie die automatisierte Datenerkennung und -klassifizierung, um wertvolle Erkenntnisse aus Daten im Petabyte-Bereich zu gewinnen.

- Richten Sie eine Datenzugriffssteuerung (Data Access Governance , DAG) ein, um übermäßige Berechtigungen und unberechtigten Zugriff zu kontrollieren. Weitere Informationen finden Sie unter RBAC (Robotic Access Control).

Sentra bietet umfassende Abdeckung für IaaS-, PaaS-, SaaS- und On-Premises-Umgebungen. Dies ermöglicht Sicherheits- und IT-Teams den Zugriff auf ihre Datenspeicher, die Reduzierung von Schattendaten und die Sicherstellung der Compliance.

Microsoft Ökosystem:

- Cloud-Dienste: Azure

- Kollaborationstools: Microsoft 365, Teams

- Dateispeicherung: OneDrive, SharePoint

Amazon AWS-Ökosystem

- Cloud-Dienste: Amazon AWS, EC2

- Speicherlösungen: S3

Google Ökosystem

- Cloud-Dienste: Google Cloud-Speicher

- Datenbanklösungen: BigQuery, Cloud Bigtable, Cloud SQL, Cloud Spanner

- Datenverarbeitung: Datenfluss

Data Warehousing und Analytik:

- Data Warehouses: Snowflake, Databricks, Amazon Redshift

- NoSQL-Datenbank: MongoDB Atlas

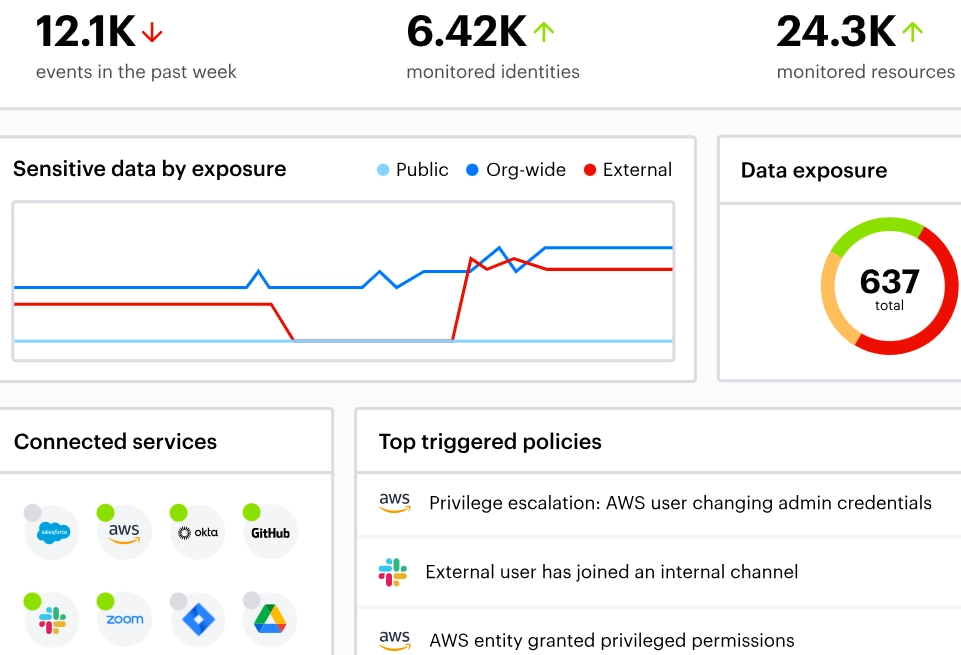

Die Varonis Data Security (DSPM)-Plattform identifiziert Insider-Bedrohungen und Cyberangriffe durch die Analyse von Daten, Kontoaktivitäten und Nutzerverhalten. DSPM erkennt, wo sensible Daten konzentriert vorliegen, und korrigiert automatisch übermäßige Offenlegung, sodass Nutzer ohne manuelle Eingriffe mit minimalen Berechtigungen arbeiten können.

Merkmale:

- Datenermittlung und -klassifizierung: Kontinuierliche Suche in Cloud- und On-Premise-Datenspeichern mithilfe integrierter und benutzerdefinierter Klassifikatoren. Die Lösung zeigt Details zur Datenexposition an und ermöglicht es Benutzern, die Bereinigung gefährdeter sensibler Daten zu priorisieren.

- Zugriffsinformationen: Erhalten Sie in Echtzeit einen visuellen Überblick darüber, wer Zugriff auf sensible Daten hat. Ermitteln Sie den Wirkungsbereich eines Benutzers anhand seiner Zugriffsberechtigungen.

Integrationen: Salesforce, GitHub, Zoom, Active Directory, Azure AD, Nasuni, NetApp, IBM QRadar, Panzura, NETGEAR, Splunk, CorteXSOAR, CyberArk.

Bereitstellung: Cloud, lokales Windows, lokales Linux, Red Hat Enterprise Linux, Oracle Solaris.

Vorteile

DSPM: Einige Kunden schätzen es, dass die Plattform schnell Informationen über große Datensätze liefern kann, einschließlich wichtiger Klassifizierungen, die bei der Beurteilung des Sicherheitsstatus der Umgebung helfen.

Transparente Berichterstattung über Datenflüsse: Einige IT-Spezialisten kommen zu dem Schluss, dass die Plattform ein transparentes Berichtssystem bietet, das es den Benutzern ermöglicht, Datenflüsse in einer einzigen Ansicht zu konsolidieren.

Nachteile

Langsame Datenverwaltung: Einige Benutzer berichten, dass die Software langsam ist, insbesondere beim Abrufen von Daten und beim Laden dieser Daten in das Management-Panel.

Komplizierte Bedienung: Einige Rezensionen weisen darauf hin, dass die Bedienung des Produkts kompliziert ist.

Prisma Cloud (DSPM) ermöglicht Unternehmen die Nutzung von Funktionen zur Datenermittlung, -kategorisierung und -überwachung. Prisma Cloud (DSPM) bietet Datenschutz und Compliance, indem es aufzeigt, wie sensible Daten in Ihren Cloud-Umgebungen kopiert oder genutzt werden. Mit Prisma Cloud (DSPM) können Administratoren analysieren, wie regulierte Daten über verschiedene Cloud-Dienste fließen.

Merkmale:

- Automatische Datenklassifizierung: Nutzen Sie über 100 vordefinierte Klassifikatoren, um personenbezogene Daten (PII), Finanzinformationen, Gesundheitsdaten, Entwicklergeheimnisse und Compliance-bezogene Daten zu erkennen, anzupassen und zu erstellen.

- Malware-Prävention: Prisma Cloud DSPM erkennt Malware durch automatisiertes Scannen von Cloud-Speicherdaten.

Integrationen: Splunk, Tenable, Webhook, Qualys, ServiceNow, PagerDuty, Okta, Jira.

Bereitstellung: Cloud, SaaS, webbasiert.

Vorteile

DSPM: Anwender berichten, dass die Fähigkeit von Prisma Cloud (DSPM), den Status von Cloud-Konten plattformübergreifend zu visualisieren, für den täglichen Betrieb äußerst wertvoll ist.

Regeln erstellen: Einige Benutzer erwähnen, dass das Einrichten von Regeln einfach ist.

Nachteile

Leistung beim Scannen von Cloud-Systemen: Einige Kritiker weisen darauf hin, dass das Scannen großer Cloud-Systeme langsam sein kann.

Interne Dokumentation: Einige IT-Anwender behaupten, dass das Verständnis der Dokumentation viel Zeit und Mühe kostet.

Securiti by Veeam (DSPM) ermöglicht Unternehmen die Erkennung von Schatten- und Cloud-nativen Datenbeständen auf über 200 Plattformen. Die Lösung ist Teil von Veeam, und die kombinierte Plattform bietet integrierte KI-Risikofunktionen über Agent Commander. 2 Securiti (DSPM) wurde mit zahlreichen Branchen- und Analystenpreisen ausgezeichnet, darunter „Cool Vendor in Data Security“ von Gartner und „Privacy Management Wave Leader“ von Forrester. Das Securiti (DSPM) Data Center unterstützt Unternehmen bei Folgendem:

- Sensible Daten in großem Umfang klassifizieren, einschließlich strukturierter und unstrukturierter Daten.

- Nutzen Sie über 700 vordefinierte Kriterien und sensible Daten, um Prioritäten zu setzen und Fehlkonfigurationen zu reduzieren.

Merkmale:

- Datenstreaming: Kontrolle über sensible Daten während des Datenflusses durch Cloud-Streaming-Systeme wie Confluent, Kafka, Amazon Kinesis und GCP PubSub.

- Datenschutzgraph: Verfolgen Sie die Daten einer Person über einen Personendatengraphen.

Integrationen: AWS, 365, WorkDay, GCP, Intercom, MongoDB, Asana Premium, Presto, Okta, Drift.

Bereitstellung: Cloud, lokales Windows, lokales Linux.

Vorteile

Datenscanning: IT-Anwender geben an, dass das Produkt Verbindungen zu verschiedenen Datenquellen herstellen und diese scannen kann. Die Visualisierungen sind leicht verständlich.

Bereitstellung: Sicherheitsmanager berichten, dass sie innerhalb weniger Tage Tausende von strukturierten und unstrukturierten Datenspeichern in öffentlichen Cloud-Umgebungen bereitgestellt haben.

Nachteile

Scannen unstrukturierter Datenspeicher: Technische Verantwortliche geben an, dass das Scannen dieser Datenspeicher verbessert werden muss. Die Software könnte beim Scannen nicht erkannter Dateitypen oder großer Datenspeicher (z. B. S3-Buckets) effektiver sein.

Ergebnisse der Datenanalyse: Die Benutzer erwarten, bei jeder Analyse schrittweise Änderungen zu sehen, nicht die vollständigen Ergebnisse.

Cyera (DSPM) ist eine KI-gestützte Plattform, die Daten in der gesamten Datenlandschaft Ihres Unternehmens erkennt, analysiert und kategorisiert.

Cyera kündigte die vollständige Integration seines Identity-Centric DSPM-Moduls an, das nun die Datensensibilität direkt mit spezifischen Verhaltensmustern der Nutzer verknüpft, um den Radius einer Datenexplosion vorherzusagen. 3

Am 26. Februar 2026 stellte Cyera DSPM über einen neuen erweiterten Plan für AWS Security Hub zur Verfügung, und am 24. März 2026 kündigte der Anbieter Browser Shield für KI, Data Lineage für Dateien und Cyera MCP zur Schließung von Sicherheitslücken bei der KI-Einführung an. 4

Merkmale:

- Datenerkennung und -reaktion (DDR): Erhalten Sie Benachrichtigungen, wenn Daten verschoben, verwendet oder unsachgemäß gespeichert werden.

- Data Access Governance (DAG): Durchsetzung von Datenzugriffsrichtlinien mit benutzerdefinierten Kontrollen darüber, welche Identitäten Zugriff auf bestimmte Daten haben.

Integrationen: Google Cloud-Plattform, Slack, AWS, Bitbucket, Splunk APM, ServiceNow, Collibra, IBM Sicherheit QRadar SIEM, Oracle Cloud-Infrastruktur, Wiz.

Bereitstellung: Cloud, SaaS, webbasiert.

Vorteile

Datenmanagement: Cybersicherheitsberater argumentieren, dass die wertvollsten Funktionen die Datenermittlung, die Datenkategorisierung und das Data Security Posture Management (DSPM) sind.

Datenabgleich: Anwender berichten, dass Cyera (DSPM) große, komplexe Datensätze abgleichen und identifizieren kann, darunter kanadaspezifische Gesundheitsdaten, US-Patientendaten und andere gemischte Geschäftsdaten von über 17 Unternehmen.

Nachteile

Abdeckung vor Ort: Die Anwender glauben, dass die Lösung ihre Datensicherheitsdienste auf Umgebungen vor Ort ausweiten kann .

Berichtswesen: Einige Nutzer bemängeln, dass das Berichtswesen noch in den Anfängen steckt und dass es nicht genügend hilfreiche Dashboard-/KPI-Informationen gibt.

OneTrust Privacy & Data Governance Cloud (DSPM) unterstützt Unternehmen bei der kontinuierlichen Analyse ihrer Daten und ihres Sicherheitsstatus und gewährleistet so, dass der Datenstatus nach Datentyp und -ort verstanden wird.

Merkmale:

- Datenscanning und -mapping: Durch Scanning und Datenmapping lassen sich Änderungen überwachen und Datenbewegungen erkennen.

- Datenermittlung: Unbekannte Daten identifizieren und feststellen, ob es sich um sensible Daten handelt oder ob ein Datensicherheitsrisiko besteht.

- Datenminimierung: Redundante, veraltete und triviale Daten identifizieren und eliminieren.

Integrationen: ALTR, Amazon Athena, Amazon DynamoDB, Apache Hive, Apache Kafka, Auth0, Broadcom, HubSpot, Google Cloud Platform, IBM Security, MongoDB, Okta.

Bereitstellung: Cloud, lokales Windows, lokales Linux.

Vorteile

Anpassbare DSPM-Verfahren: IT-Leiter schätzen anpassbare DSPM-Verfahren, die mit den Datenschutz- und Regulierungsstandards unserer Organisation für die Verwaltung von Datenbeständen übereinstimmen.

Datenflussprüfungen: Kunden berichten, dass das Produkt eine umfassende Prüfdatenbank für Datenflüsse unterhält, was die Festlegung von Datenverwaltungsrichtlinien erleichtert.

Nachteile

Integrationen: Einige Softwareentwickler berichten, dass die Integration der Plattform in bestehende Systeme komplex sein kann und Zeit und Mühe für die Untersuchung und effektive Umsetzung erfordert.

Navigation durch Arbeitsabläufe: Einige Rezensenten berichten, dass die Navigation des Produkts nicht intuitiv ist und es Zeit braucht, den Ablauf zu verstehen.

Mit Symmetry DataGuard können Unternehmen Datenerkennungs-, Kategorisierungs- und Schutzfunktionen bereitstellen, um einen Einblick in die Datenrisikosituation ihrer Organisation zu erhalten.

Unternehmen können über Symmetry DataGuard (DSPM) auch Zugriffskontrollen, Überwachungs- und Automatisierungsfunktionen implementieren, um das Risiko häufiger Sicherheitsvorfälle zu mindern.

Integrationen:

Merkmale:

- Datenerkennung und -reaktion: Überwachung unerwarteter Datenzugriffsmuster.

- Zugriffskontrollen: Verwalten Sie Datenzuordnungen mithilfe rollenbasierter Zugriffskontrolle ( RBAC ) oder obligatorischer Zugriffskontrolle (MAC).

Integrationen: Asana, Azure, Radar, Splunk, Elastic, OneDrive, AWS und Cloud-Plattformen.

Bereitstellung: Cloud, lokales Windows, lokales Linux, Air-Gap (Softwarebereitstellung durch physische Isolation eines sicheren Computernetzwerks).

Vorteile

Datenklassifizierung: CISOs weisen darauf hin, dass Symmetry DataGuard (DSPM) eine breite Palette sensibler Datentypen unterstützt.

Datentransparenz: Kunden geben an, dass Symmetry Data Guard (DSPM) klare Einblicke in den Speicherort sensibler Daten, die Zugriffsberechtigung dafür und deren Verwendung bietet.

Nachteile

Leistung: Einige Rezensionen weisen darauf hin, dass Symmetry DataGuard (DSPM) Latenzzeiten verursacht, die zu einer zusätzlichen Belastung Ihrer Datenbank und Ihres Systems führen können.

Integrationen: Einige Benutzer berichten von eingeschränkter Unterstützung bei Integrationen, einschließlich Azure.

Die Dig Security Platform von Prisma Cloud, die 2023 von Palo Alto Networks übernommen wurde, priorisiert Datenrisiken, analysiert Datenflüsse und visualisiert die Zugriffsverwaltung, um die Datensicherheit in jeder Cloud zu gewährleisten.

Merkmale:

- Microsoft 365 Datensicherheit: Verschaffen Sie sich Transparenz darüber, wo sensible Daten gespeichert werden, wie sie klassifiziert werden und wer über mehrere OneDrive-Konten und SharePoint-Websites hinweg Zugriff darauf hat.

- Überprüfen Sie die Kategorisierungs- und Verschlüsselungsmethoden Ihrer Organisation.

- Stellen Sie eine Verbindung zu Azure Information Protection her, um falsch gekennzeichnete Dateien zu ermitteln.

- Dateifreigabe-Scanning: Scannen und klassifizieren Sie Dokumente in Ihren lokalen Dateifreigaben, um Einblicke in die Ordnerstruktur zu gewinnen.

- Datenrisiken, die in Millionen unstrukturierter Dokumente verborgen sind, kontextualisieren und priorisieren.

- Benutzerberechtigungen dokumentieren und erläutern, wer auf welche Zugriffsrechte zugreifen darf.

Integrationen: AWS, Azure, Google Cloud-Plattform, Oracle Cloud und Snowflake.

Bereitstellung: Cloud-nativ.

Vorteile

Datenfindung: Anwender argumentieren, dass das Produkt die Notwendigkeit mühsamer Datenbestandsrecherchen beseitigt und Cloud-native Flexibilität bietet.

Bedrohungserkennung: Auditmanager betonen, dass die Fähigkeiten zur Bedrohungserkennung einen starken Schutz vor Cybersicherheitsbedrohungen bieten.

Nachteile

Datenquellenkonnektoren: Die Rezensenten erwarten mehr Datenquellenkonnektoren für die Datenermittlung und -klassifizierung (z. B. Amazon FSx, Amazon EFS).

Unterstützung für lokale Datenserver: Einige Kunden berichten, dass lokale Datenspeicher, wie z. B. lokale Server, nicht unterstützt werden .

Laminar von Rubrik bietet DSPM-Lösungen, indem es die Datentransparenz und -kontrolle verbessert, um das Risiko der Datenexfiltration zu verringern und die Auswirkungen von Cyberangriffen abzumildern.

Merkmale:

- Daten-Geolokalisierungs-Mapping: Verschaffen Sie sich Einblick in die Geolokalisierung von Datenspeichern und die Datenmobilität zwischen Cloud-Umgebungen und geografischen Regionen.

- Datenzentrierte Netzwerksegmentierung: Benachrichtigungen werden empfangen, wenn ein Benutzer sensible oder eingeschränkte Daten in nicht vertrauenswürdige oder nicht autorisierte Umgebungen einfügt. Die Daten werden dann entweder aus dem Segment gelöscht oder die neue Umgebung wird autorisiert.

Integrationen: Microsoft 365, Microsoft SQL Server, NetApp, Microsoft Azure, AWS, SAP HANA, Zscaler.

Bereitstellung: Cloud, lokales Windows, lokales Linux.

Vorteile

Datenermittlung und -klassifizierung: Ein IT-Spezialist lobte die Funktionen von Laminar zur Datenermittlung und -klassifizierung und erklärte, dass das Produkt die sensiblen Daten seines Unternehmens präzise erfasst und aktualisiert.

Automatisierte Berichtsfunktion: Die Vizepräsidenten kommen zu dem Schluss, dass die automatisierten Berichtstools von Laminar wertvolle Zusatzfunktionen bieten.

Nachteile

Preisgestaltung: Einige Ingenieure haben darauf hingewiesen, dass das Produkt teuer und für kleine Unternehmen nicht geeignet sei.

Integrationen: Einige Benutzer berichten von einer guten Abdeckung über Snowflake hinweg, aber Laminar könnte noch weiter mit anderen Data-Warehouse-Anbietern wie Databricks und Dremio integriert werden.

BigID kann in verschiedenen Umgebungen eingesetzt werden, darunter IaaS, PaaS, SaaS, Code-Repositories, Big-Data- und NoSQL-Pipelines sowie On-Premises-Systeme.

Merkmale:

- KI-gestützte Datenerkennung: Finden, inventarisieren und kategorisieren Sie all Ihre Daten mithilfe agentenloser, KI-gestützter Datenerkennung und NLP- Anpassung zur Erkennung von Schattendaten.

- BigID AI Copilot:

- Sammeln Sie alle für das Unternehmen relevanten Daten.

- Erhalten Sie Empfehlungen für Datenzuordnungen.

- Nutzen Sie generative KI, um Tabellenbeschreibungen zu generieren.

Integrationen: Hadoop, GitLab, AWS, Oracle Datenbank, SAP HANA, Kafka, Microsoft MySQL, Hive, Google Cloud-Plattform und MongoDB.

Bereitstellung: Cloud, lokales Windows, lokales Linux.

Vorteile

Datenermittlung: Anwender berichten, dass BigID einen wertvollen Ansatz für die sichere Verwaltung der Unternehmensdaten und die Identifizierung von Datenlücken und Duplikaten bietet.

Benutzerfreundlichkeit: Rezensionen deuten darauf hin, dass das Produkt einfach zu bedienen ist und dank seiner Microsoft Integrationen ein reibungsloses Benutzererlebnis bietet .

Nachteile

Datentransparenz: Einige Entwickler behaupten, dass BigID eine geringere Transparenz bietet als andere Cloud- und Schatten-IT-Anwendungen. Sie gaben an, dass einige ihrer SaaS-Plattformen nicht mit BigID verbunden seien.

Preisgestaltung: Kunden berichten, dass BigID teurer ist als Alternativen.

Wie man das richtige DSPM-Tool auswählt

1. Abdeckung

In der heutigen DSPM-Branche liegt der Fokus vor allem auf Daten, die mit Infrastrukturplattformen wie Azure Blob Storage, S3, Data Lakes und Datenbanken verbunden sind, auf denen Entwickler verschiedene Produkte und Lösungen erstellen.

DSPM umfasst jedoch weit mehr, da sensible Daten über SaaS-, PaaS- (z. B. Amazon RDS) und IaaS-Systeme (z. B. virtuelle Maschinen, auf denen Datenbanken laufen) verteilt sein können.

Organisationen mit Mehrzweckanwendungen speichern ihre sensiblen Daten möglicherweise in Workflows zwischen diesen Anwendungen. Solche Organisationen wählen unter Umständen ein DSPM-Tool, das IaaS-, PaaS- und SaaS-Umgebungen abdeckt.

Abbildung: Drei Schlüsselbereiche: Datei, SaaS und IaaS, in denen sensible Daten gespeichert werden.

Quelle: Varonis 5

2. Genauigkeit

Manche DSPM-Tools bieten lediglich grundlegende, richtlinienbasierte Warnmeldungen, was zu unzureichenden Analyseergebnissen führen kann. Andere DSPM-Anbieter bieten umfassendere Funktionen und liefern genauere Ergebnisse.

Beispielsweise lernen DSPMs mit einer UEBA-Funktion (User and Entity Behavior Analytics) das normale Verhalten kennen und legen es als Basiswert fest, während sie gleichzeitig Benachrichtigungen für ungewöhnliche Aktivitäten generieren.

Die Auswahl eines DSPM-Tools, das integrierte UEBA- oder Threat-Intelligence-Integrationen bietet, kann Ihrem Unternehmen somit helfen, genauere Dateneinblicke zu gewinnen.

3. Maßstab

Organisationen, die große Datenmengen analysieren (z. B. Banken, Einzelhändler, Versicherungsunternehmen, Fortune 1000), sollten ein DSPM-Tool auswählen, das in der Lage ist, Klassifizierungs- oder Berechtigungsprüfungen im Petabyte-Bereich durchzuführen.

3 DSPM-ähnliche Lösungen, die man im Auge behalten sollte

1. Anbieter, die sich ausschließlich auf Datenschutz spezialisiert haben.

DSPMs, die ausschließlich auf die Datenermittlung angewiesen sind, liefern nicht den erforderlichen Kontext, um festzustellen, ob sensible Daten gefährdet sind. Diese Lösungen bewerten den Sicherheitsstatus anhand der Anzahl gefundener sensibler Daten, berücksichtigen aber weder das Ausmaß der Gefährdung noch die Problembehebung oder die Erkennung von Datenbedrohungen. DSPMs, die ausschließlich auf die Datenermittlung angewiesen sind, sind lediglich Datenkataloge.

2. IaaS-basiertes DSPM

Viele DSPM-Anbieter konzentrieren sich auf die drei führenden IaaS-Plattformen (AWS, Azure und GCP) und vernachlässigen dabei andere wichtige Datenbereiche wie Cloud-Speicher, lokale Dateifreigaben, SaaS-Anwendungen und E-Mail. Die Abdeckung von Datenbanken in Multi-Cloud-Systemen ist entscheidend; suchen Sie daher nach einem DSPM-Anbieter, der alle Ihre Datenbereiche abdeckt.

3. DSPM ohne praktische Cybersicherheitsexpertise

Anbieter von Datensicherheitslösungen sollten über Forschungsteams und Fallstudien aus der Praxis verfügen, die sich der Identifizierung von Schwachstellen, der Verfolgung von Bedrohungsakteuren und der Entwicklung neuer Bedrohungsmodelle widmen.

Hinweise zur Auswahl des richtigen Tools oder Dienstes finden Sie in unseren datengestützten Quellen: Tools für das Netzwerk-Sicherheitsrichtlinienmanagement (NSPM) und Tools für die Reaktion auf Sicherheitsvorfälle .

DSPM-Marktentwicklung

Der Markt für DSPM (Data Security Policy Management) konsolidierte sich zwischen 2023 und 2025, da etablierte Sicherheitsanbieter spezialisierte Datensicherheitslösungen erwarben. Zu den bemerkenswerten Transaktionen zählen die Übernahme von Polar Security durch IBM im Jahr 2023, der Kauf von Flow Security durch CrowdStrike im Jahr 2024, die Übernahme von Next DLP durch Fortinet im Jahr 2024, der Kauf von Dasera durch Netskope im Jahr 2024, die Übernahme von Trail durch Cyera im Jahr 2024, der Kauf von GetVisibility durch Forcepoint im Jahr 2025, die Übernahme von Lookout durch Fortra im Jahr 2025 sowie die Zusammenführung von Swift Security und Acante durch Concentric AI im Jahr 2025. 6

Im Jahr 2026 hat sich die Kategorie entscheidend auf KI-Sicherheit, KI-Beobachtbarkeit, KI-Agenten-Governance und KI-Laufzeitsteuerung ausgeweitet. Purview, Varonis Atlas, Cyeras Markteinführung im März, Cyberhaven, SentinelOne und Veeam Agent spiegeln diese Entwicklung wider.

Die Marktnachfrage verlagerte sich von der reinen Datenfindung (DSPM) hin zur Reaktion auf Datenbewegungen (Datenerkennung und -reaktion). Nutzer erwarten nun, dass dies auf einer einzigen Plattform realisiert wird.

Seien Sie der Erste, der kommentiert

Ihre E-Mail-Adresse wird nicht veröffentlicht. Alle Felder sind erforderlich.