Die 7 besten XDR-Lösungen im Vergleich und ihre Funktionen im Jahr 2026

Extended Detection and Response (XDR) vereint Bedrohungserkennung, -untersuchung und -abwehr über Endpunkte, Netzwerke, Cloud, Identität und E-Mail hinweg auf einer einzigen Plattform und ersetzt damit den isolierten Ansatz, separate EDR- , SIEM- und SOAR- Tools zu betreiben.

Wir haben sieben XDR-Lösungen untersucht und die Angaben der Anbieter anhand der offiziellen Produktdokumentation, der Ergebnisse der MITRE ATT&CK-Evaluierung und Kundeneinsätzen überprüft. Sehen Sie sich unsere Analyse zum Preis-Leistungs-Verhältnis an.

Tabelle 1: Vergleich der Funktionen der 7 besten XDR-Lösungen

XDR vs. EDR vs. SIEM

Diese drei Kategorien überschneiden sich im Bereich des Lieferantenmarketings erheblich, lösen aber jeweils ein anderes Problemfeld.

- EDR (Endpoint Detection and Response) überwacht und reagiert auf Bedrohungen auf Endgeräten wie Laptops, Servern und Workstations. Es erfasst Telemetriedaten vom Endpunktagenten, erkennt Verhaltensanomalien und ermöglicht es Analysten, Bedrohungen auf einzelnen Geräten zu untersuchen und einzudämmen.

- XDR erweitert EDR über mehrere Sicherheitsebenen hinweg. Während EDR Endpunkte abdeckt, erfasst und korreliert XDR Telemetriedaten von Endpunkten, Netzwerken, Cloud-Workloads, Identitätssystemen und E-Mails in einer einheitlichen Erkennungs- und Reaktionsplattform. Die domänenübergreifende Korrelation ermöglicht es XDR, Angriffsketten aufzudecken, die in separaten Tools als unzusammenhängendes Rauschen erscheinen.

- SIEM (Security Information and Event Management) erfasst und speichert Protokolldaten aus der gesamten IT-Umgebung zur Bedrohungserkennung, für Compliance-Berichte und zur Untersuchung historischer Vorfälle. Traditionelle SIEM-Systeme arbeiten passiv: Sie alarmieren bei Regelübereinstimmungen und speichern Daten für Abfragen. Moderne SIEM-Plattformen konvergieren mit XDR und SOAR. Anbieter wie Sentinel + Defender XDR und CrowdStrike (Falcon Next-Gen SIEM) nutzen SIEM als Datenschicht unterhalb einer XDR-Erkennungs-Engine.

Natives XDR vs. offenes XDR

Der XDR-Markt hat sich formal in zwei unterschiedliche Architekturmodelle aufgespalten, die grundlegend verschiedene Kaufentscheidungen nach sich ziehen.

- Native XDR ist eine Plattform eines einzelnen Anbieters, die dessen Endpoint-, Netzwerk-, Cloud- und Identitätsprodukte in eine einheitliche Erkennungs- und Reaktionsschicht integriert. CrowdStrike Falcon, Defender XDR und SentinelOne Singularity sind Beispiele für native XDR-Plattformen. Der Vorteil liegt in der tiefen Integration und einem einheitlichen Datenmodell; der Nachteil besteht darin, dass man sich in ein Ökosystem eines einzelnen Anbieters begibt.

- Open XDR ist herstellerunabhängig : Es erfasst Telemetriedaten von jedem vorhandenen Sicherheitstool im Stack und bietet auf Basis dieser Eingaben eine einheitliche Erkennung, Untersuchung und Reaktion, ohne dass ein kompletter Austausch erforderlich ist.

Vergleich der 7 besten XDR-Lösungen

Die Bewertungen basieren auf G2, Gartner und Capterra. Die Anbieter sind nach der Anzahl ihrer Bewertungen sortiert.

Die Mitarbeiterzahlen basieren auf Daten von LinkedIn.

Wie wählen wir die besten XDR-Anbieter aus?

Bei der Auswahl der zu überprüfenden XDR-Plattformen haben wir die folgenden öffentlich überprüfbaren und objektiven Kriterien angewendet:

- Mitarbeiterzahl: Wir konzentrierten uns auf Organisationen mit mehr als 50 Mitarbeitern als Indikator für organisatorische Stabilität und Kapazität für Produktinvestitionen.

- Nutzerbewertungen: Wir verlangten mindestens 30 Bewertungen auf B2B-Bewertungsplattformen (G2, Gartner Peer Insights, Capterra), was eine gewisse Marktpräsenz belegt, die durch reale Implementierungen bestätigt wird.

- Kernfunktionsabdeckung: Lösungen müssen die Erfassung von Telemetriedaten über verschiedene Domänen hinweg, eine einheitliche Vorfallserkennung und -reaktion sowie eine dokumentierte MITRE ATT&CK-Konformität bieten, um als XDR und nicht als eigenständiges EDR zu gelten.

Tabelle 2: Funktionsvergleich der 7 besten XDR-Lösungen

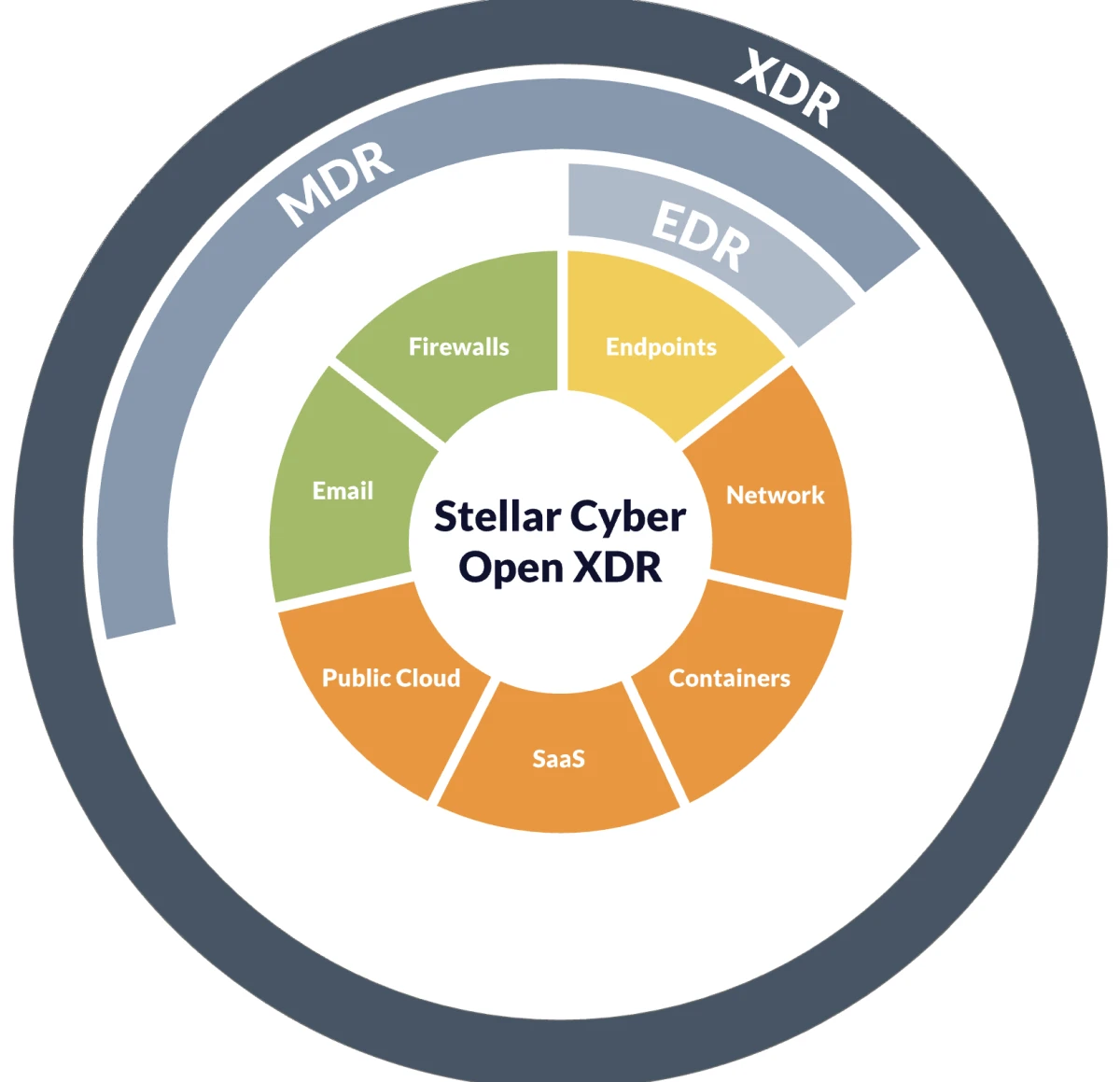

1. Stellar Cyber Open XDR

Stellar Cyber ist die führende Open XDR-Plattform, die auf einer herstellerunabhängigen Architektur basiert und Telemetriedaten von jedem bestehenden Sicherheitstool über mehr als 400 vorkonfigurierte Konnektoren aufnimmt. 1 Anstatt von Unternehmen zu verlangen, ihre aktuellen EDR-, NGFW- oder Identitätstools zu ersetzen, setzt Stellar Cyber auf den bestehenden Stack auf und bietet eine einheitliche Erkennung, Untersuchung und Reaktion über alle Eingaben hinweg.

Quelle: Stellar Cyber

Hauptmerkmale:

- Offene Architektur: Über 400 Konnektoren für die Datenaufnahme von beliebigen EDR-, NGFW-, Identitätsanbieter- oder Cloud-Plattformen.

- Einzellizenz für SIEM, NDR, XDR und UEBA

- Interflow-Ereignismodellierung zur Korrelation von Angriffsketten über verschiedene Quellen hinweg

- KI-gestützte Triage, Alarmkorrelation und Fallbearbeitung

- Agentische KI-Funktionen für erste Ermittlungen und Fallzusammenfassung

Einschränkungen:

- Die Plattform ist für Organisationen mit 50–500 Mitarbeitern und mittelständische Sicherheitsteams optimiert; Anpassungsmöglichkeiten im Unternehmensmaßstab und fortgeschrittene forensische Analysen können hinter CrowdStrike und Palo Alto zurückbleiben.

- Die umfassende Datenerfassung von Open XDR erfordert eine sorgfältige Konfiguration der Konnektoren; die Erkennungsqualität hängt von der Qualität der Telemetriedaten der Quellwerkzeuge ab.

- Kleineres Partner- und Integrationsökosystem als native XDR-Anbieter, jedoch mit längerer Marktpräsenz

2. SentinelOne Singularity XDR

SentinelOne Singularity XDR ist eine native XDR-Plattform, die für ihre KI-gesteuerte Erkennung und Reaktion auf der Endpunktebene bekannt ist und über einen einzigen einheitlichen Data Lake auf Cloud-Workloads, Identität und Netzwerk erweitert wird.

Purple AI ist die natürlichsprachliche Schnittstelle von SentinelOne zur Bedrohungsanalyse. Sie ermöglicht es Analysten, den Singularity Data Lake in einfachem Englisch abzufragen und Zusammenfassungen der Untersuchung, Ergebnisse der Bedrohungsanalyse sowie empfohlene Abhilfemaßnahmen zu erhalten.

Hauptmerkmale:

- Autonome Bedrohungserkennung und Ein-Klick-Rollback für Ransomware ohne Analysteneingriff

- Storyline für die automatische Ursachenanalyse und die Erstellung einer Angriffsgeschichte

Einschränkungen:

- Einige Nutzer berichten, dass übermäßig aggressive Blockierungen legitimer Tools, einschließlich Entwickleranwendungen, blockiert wurden, was eine manuelle Ausnahmebehandlung erfordert.

- Bei groß angelegten Bereitstellungen wurden Probleme mit Agentenduplizierung in der Managementkonsole gemeldet.

3. CrowdStrike Falcon XDR

CrowdStrike Falcon XDR ist eine native XDR-Plattform, die auf einem einzigen, ressourcenschonenden Agenten und einer Cloud-nativen Datenarchitektur basiert. Die Plattform umfasst 30 Module für Endpunkte, Cloud-Workloads, Identitätsmanagement und SIEM. Die XDR-Korrelation erfolgt domänenübergreifend über einen gemeinsamen Data Lake.

- CrowdStrike erzielte in seiner jüngsten MITRE ATT&CK-Evaluierung eine Erkennungsrate von 100 % ohne Fehlalarme – das bisher beste Ergebnis des Unternehmens im Bereich Cross-Domain-Analyse. 2

- CrowdStrike kündigte eine erweiterte Partnerschaft mit Intel an, um die Falcon-Plattform für Intel-basierte KI-PCs zu optimieren. Dabei werden Falcons Endpoint-Intelligenz mit der Telemetrie auf Siliziumebene und den NPUs von Intel kombiniert, um KI-Workloads zu schützen, die direkt auf dem Gerät ausgeführt werden. 3 Auf der RSAC 2026 kündigte CrowdStrike außerdem neue Cloud-Sicherheits- und Datenschutzfunktionen an, die sich damit befassen, wie Cloud-Risiken auf der Grundlage des tatsächlichen Angreiferverhaltens priorisiert werden können und wie sensible Daten geschützt werden können, die zwischen Endpunkten, SaaS, Cloud und generativen KI-Tools übertragen werden.

- Zum 3. Quartal des Geschäftsjahres 2026 hatten 49 % der CrowdStrike-Abonnementkunden sechs oder mehr Falcon-Module eingeführt, und die Plattform überschritt die Marke von 5 Milliarden US-Dollar an jährlich wiederkehrenden Einnahmen. 4

Hauptmerkmale:

- Ein einziger, leichtgewichtiger Agent für Endpunkte, Cloud-Workloads, Identitätsmanagement und SIEM.

- Charlotte AI für die Bedrohungsanalyse und -priorisierung in natürlicher Sprache

- Agentisches MDR mit menschlicher Aufsicht für Organisationen ohne eigene SOC-Kapazitäten

Einschränkungen:

- Die Breite der Plattform und die Architektur mit 30 Modulen führen zu einer erheblichen Komplexität im Beschaffungsprozess; Käufer müssen vor der Angebotserstellung spezifische Module spezifischen Anwendungsfällen zuordnen.

- Für die vollständige XDR-Datentreue auf Endpunkten ist der Einsatz von Falcon-Sensoren erforderlich; Organisationen, denen der Einsatz von Agenten untersagt ist, werden Lücken aufweisen.

4. Cisco XDR

Cisco XDR ist eine Cloud-native XDR-Plattform, die Cisco SecureX abgelöst hat. Cisco XDR korreliert Telemetriedaten aus Ciscos Sicherheitsportfolio und Integrationen von Drittanbietern. Unternehmen, die Ciscos Erkennungs- und Reaktionsfunktionen evaluieren, sollten Cisco XDR und nicht SecureX heranziehen, da SecureX vollständig eingestellt wurde.

Die Plattform eignet sich ideal für Organisationen, die bereits die Netzwerk- und Sicherheitsinfrastruktur von Cisco nutzen, da die native Telemetriekorrelation zwischen Cisco Secure Firewall, Catalyst-Switches und Endpoint-Agenten den Integrationsaufwand erheblich reduziert.

Hauptmerkmale:

- Native Integration in das gesamte Sicherheitsportfolio von Cisco (Endpunkt, Netzwerk, E-Mail, Identität).

- Integrationen von Drittanbietern erweitern die Abdeckung über das Cisco-Ökosystem hinaus.

- Automatisierte Vorfalluntersuchung mit priorisierter Alarmkorrelation

- Integration mit Cisco Talos Threat Intelligence

Einschränkungen:

- Der Nutzen ist für Unternehmen, die bereits in Ciscos bestehendes Sicherheitsportfolio investiert haben, deutlich höher; Unternehmen, die eine Infrastruktur anderer Anbieter nutzen, profitieren weniger von der nativen Integration.

- Cisco XDR ist ein relativ neues Produkt; der Funktionsumfang hinkt in einigen Bereichen etablierteren nativen XDR-Plattformen hinterher.

- Im Gegensatz zu SecureX, das in Cisco-Sicherheitslizenzen kostenlos enthalten war, erfordert Cisco XDR eine separate kostenpflichtige Lizenz – eine erhebliche Kostenänderung für bestehende Cisco-Kunden.

5. Exabeam New-Scale Security Operations Platform

Exabeam positionierte sich zuvor als SIEM- und XDR-Plattform. Seit Januar 2026 vermarktet Exabeam sein Hauptprodukt unter dem Namen New-Scale Security Operations Platform (vertrieben als New-Scale Fusion), was die erweiterten Funktionen widerspiegelt, die über die traditionellen SIEM- und XDR-Funktionen hinausgehen. 5

Hauptmerkmale:

- New-Scale Fusion Plattform: SIEM, UEBA und XDR in einer einheitlichen Architektur

- Agentenverhaltensanalyse (ABA) für die Überwachung von KI-Agenten (Januar 2026)

- KI-Nutzungssicherheit zur Erkennung riskanter Interaktionen von Mitarbeitern mit KI-Tools

- Verhaltensanalyse mit über 50 vordefinierten Bedrohungsszenarien, die MITRE ATT&CK zugeordnet sind

- Integration mit über 500 Sicherheits- und IT-Datenquellen

- Ergebnisorientierte Anwendungsfälle mit vorkonfigurierten Inhalten für gängige Bedrohungsarten

Einschränkungen:

- Die Umbenennung der Plattform von SIEM+XDR in New-Scale führt zu Verwirrung bei der Beschaffung; Käufer sollten prüfen, welche Funktionen in der Basislizenz bzw. in den Add-ons enthalten sind.

- ABA und AI Usage Security wurden neu eingeführt; Produktionsreife und Erkennungsabdeckung sollten validiert werden, bevor man sich bei kritischen Anwendungsfällen darauf verlässt.

6. Microsoft Defender XDR

Defender XDR ist eine native XDR-Plattform, die Signale aus Defender for Endpoint, Defender for Identity, Defender for Office 365 und Sentinel zu einer einheitlichen Vorfallsuntersuchungserfahrung korreliert.

Der Hauptwettbewerbsvorteil der Plattform liegt in der Ökosystemintegration: Die native Anbindung an Entra ID, Intune, Microsoft 365 und den gesamten Microsoft 365-Stack eliminiert den Integrationsaufwand, der für die gleiche Abdeckung mit einer Drittanbieter-XDR-Lösung erforderlich wäre. Sentinel dient als zugrundeliegendes SIEM und Data Lake.

Hauptmerkmale:

- Einheitliche Vorfallsansicht zur Korrelation von Signalen über Endpunkte, Identität, E-Mail und Cloud hinweg

- Microsoft Sentinel als SIEM- und SOAR-Schicht mit über 500 Datenkonnektoren

- Security Copilot-Integration für die Untersuchung und Berichtserstellung in natürlicher Sprache

Einschränkungen:

- Die Erkennungseffizienz ist unter Windows hoch, unter macOS und Linux jedoch geringer. In Umgebungen ohne Microsoft-Stack kann eine mehrschichtige Abdeckung erforderlich sein.

- Die Verwaltung der Plattform erfordert die Navigation durch mehrere Konsolen (Defender-Portal, Sentinel-Arbeitsbereich, Entra-Admin-Center), was die kognitive Belastung der Analysten im Vergleich zu Wettbewerbern mit nur einer Konsole erhöht.

- Die Lizenzstufen (E3, E5, Defender-Add-ons, Copilot for Security) sind komplex; die Gesamtkosten erfordern eine sorgfältige Kostenabschätzung.

7. Palo Alto Cortex XDR

Palo Alto Networks Cortex XDR ist eine native XDR-Plattform, die Endpunkt-, Netzwerk- und Cloud-Telemetrie mit der Firewall- und Prisma-Infrastruktur von Palo Alto integriert, um eine einheitliche Erkennungs- und Reaktionsschicht bereitzustellen.

Cortex XSIAM ist Palo Altos Antwort auf den Markt für agentenbasierte SOC-Lösungen. Während Cortex XDR die Erkennung und Reaktion auf Endpunkte und Netzwerke übernimmt, vereint Cortex XSIAM SIEM, XDR, SOAR und das Management der Angriffsfläche in einer einzigen Plattform. Diese basiert auf über 10.000 Detektoren und über 2.600 ML-Modellen und bietet mehr als 500 vorkonfigurierte Automatisierungs-Playbooks. 6

Hauptmerkmale:

- 100%ige Erkennung auf Technikebene in MITRE ATT&CK Runde 6

- Verhaltensbasierter Schutz vor Bedrohungen auf Endpunkt-, Netzwerk-, Cloud- und Identitätsebene durch einen einzigen Agenten

- Vorfallansichten, die Warnmeldungen zu einer einzigen Angriffsgeschichte mit Ursache und Wirkungsradius zusammenfügen

- Native Integration mit Palo Alto Firewalls und Prisma SASE für kombinierte Netzwerk- und Endpunkt-Transparenz

Einschränkungen:

- Das beste Preis-Leistungs-Verhältnis wird innerhalb des Palo-Alto-Ökosystems (Firewalls, Prisma) erzielt; Organisationen ohne bestehende Palo-Alto-Infrastruktur haben einen höheren Implementierungsaufwand.

- Cortex XDR zählt durchweg zum Premiumsegment der XDR-Modelle; die Gesamtbetriebskosten des Modells sind, einschließlich der PRO-Lizenz, bereits am Anfang hoch.

Gemeinsame Merkmale

Alle getesteten Plattformen verfügen standardmäßig über folgende Funktionen:

- Domänenübergreifende Telemetrieerfassung: Alle Plattformen erfassen Daten von einem Endpunkt und mindestens einer weiteren Sicherheitsdomäne (Netzwerk, Cloud, Identität oder E-Mail). Umfang und Tiefe der Abdeckung variieren; Käufer sollten ihre spezifischen Telemetriequellen mit dem Konnektorkatalog jedes Anbieters abgleichen, bevor sie eine Vorauswahl treffen.

- Einheitliche Vorfallserkennung: Alle Plattformen korrelieren Telemetriedaten aus verschiedenen Quellen zu konsolidierten Vorfällen, anstatt einzelne Warnmeldungen von jedem Tool anzuzeigen. Dies ist der zentrale Vorteil von XDR, der es von eigenständigen EDR-Lösungen unterscheidet.

- MITRE ATT&CK-Anpassung: Alle Plattformen ordnen Erkennungen den Taktiken und Techniken von MITRE ATT&CK zu, wodurch eine konsistente Bedrohungskategorisierung und Lückenanalyse im Vergleich zum Rahmenwerk ermöglicht wird.

- Automatisierte Reaktionsmaßnahmen: Alle Plattformen unterstützen automatisierte oder halbautomatisierte Reaktionsmaßnahmen wie die Isolierung von Endpunkten, die Sperrung von IP-Adressen und den Widerruf von Anmeldeinformationen, wobei der Grad der Automatisierung und die abgedeckten Domänen jedoch erheblich variieren.

- Integration von Bedrohungsdaten: Alle Plattformen beinhalten oder integrieren Bedrohungsdaten-Feeds. CrowdStrike (Adversary Intelligence), Palo Alto (Unit 42) und Cisco (Talos) betreiben eigene Bedrohungsforschungsteams mit globaler Abdeckung.

- Protokollierung und Berichterstattung zur Einhaltung von Vorschriften: Alle Plattformen führen revisionssichere Protokolle der Erkennungs- und Reaktionsaktivitäten. SIEM-integrierte Plattformen bieten eine umfassendere Abdeckung der Einhaltung von Vorschriften.

KI-gesteuertes XDR

- KI-gestützte Erkennung nutzt auf dem Verhalten von Angreifern trainierte Modelle des maschinellen Lernens, um Bedrohungen zu identifizieren, die signaturbasierte Regeln umgehen. Die wichtigsten Mechanismen sind die Erkennung von Angriffen, die Verhaltensanalyse von Peergroups und Indikatoren für Angriffe (IOAs). Das IOA-Framework von CrowdStrike, Storyline von SentinelOne und die über 2.600 ML-Modelle von Palo Alto in XSIAM stellen ausgereifte Implementierungen dieses Ansatzes dar.

- Die Untersuchung mittels natürlicher Sprache ermöglicht es Analysten, Plattformdaten abzufragen und Untersuchungszusammenfassungen in verständlicher Sprache zu generieren. SentinelOne Purple AI, Security Copilot, CrowdStrike Charlotte AI und die Abfragefunktionen von Exabeam in natürlicher Sprache erlauben es Analysten, Fragen wie „Welche lateralen Bewegungen gab es in den letzten 72 Stunden?“ zu stellen, anstatt Erkennungsabfragen manuell zu formulieren.

- Agentische KI : KI-Systeme, die mehrstufige Untersuchungs- und Reaktionsabläufe autonom und ohne menschliches Eingreifen in jedem Schritt ausführen, sind 2026 die am häufigsten beworbene Funktion im Bereich XDR – und gleichzeitig die am meisten überschätzte. Laut einem Bericht vom März 2026, der auf über 30 Anbieterpräsentationen und CISO-Interviews basiert, beschränken sich die meisten produktiven Implementierungen agentischer SOC-Funktionen auf Anreicherung, Zusammenfassung und Berichtserstellung, nicht aber auf die autonome Behebung von Sicherheitsvorfällen. Gartner schätzt die Verbreitung von KI-SOC-Agenten auf 1–5 % in Unternehmen. CrowdStrike Agentic MDR, der Security Alert Triage Agent (Microsoft) und Exabeam ABA stellen die bisher am klarsten definierten agentischen Funktionen dar; alle behalten jedoch die menschliche Aufsicht bei wichtigen Entscheidungen bei. 7

Die 8 wichtigsten Anwendungsfälle für XDR

- Erkennung und Reaktion auf Ransomware: XDR korreliert Verhaltensindikatoren von Endpunkten (Prozesseinschleusung, Löschung von Schattenkopien, Massenverschlüsselung von Dateien) mit Netzwerkanomalien und Identitätsaktivitäten, um Ransomware zu erkennen, bevor die Verschlüsselung abgeschlossen ist, und um den gesamten lateralen Bewegungspfad zu identifizieren, der ihr vorausging.

- Erkennung von Insiderbedrohungen: Die domänenübergreifende Korrelation ungewöhnlicher Zugriffsmuster, Daten-Downloads außerhalb der Geschäftszeiten und Abweichungen von Verhaltensmustern deckt Insiderbedrohungen auf, die EDR allein nicht erkennen kann. Exabeam und Stellar Cyber sind in diesem Anwendungsfall aufgrund ihrer UEBA-Grundlagen besonders leistungsstark.

- Angriffserkennung auf Basis von Anmeldeinformationen: Die meisten Sicherheitsvorfälle in Unternehmen im Jahr 2026 erfolgen nicht durch Schadsoftware; Angreifer nutzen gültige Anmeldeinformationen, um sich lateral im Netzwerk zu bewegen. XDR korreliert Identitätstelemetrie (unmögliche Reisen, Umgehung der Multi-Faktor-Authentifizierung, Registrierung neuer Geräte) mit Endpunkt- und Netzwerkdaten, um den Missbrauch von Anmeldeinformationen aufzudecken, der durch reine Passwortüberwachung nicht erfasst wird.

- Bedrohungserkennung für Cloud-Workloads: Da Workloads zunehmend zu AWS, GCP und anderen Cloud-Plattformen verlagert werden, erweitern XDR-Plattformen die Endpunkterkennung auf Cloud-VMs, Container und serverlose Funktionen. CrowdStrike und SentinelOne bieten die umfassendste Abdeckung von Cloud-Workloads; Defender XDR ist innerhalb dieses Bereichs am stärksten.

- Erkennung von Kompromittierungen in der Lieferkette und bei Drittanbietern: XDR korreliert den ersten Zugriff über einen Drittanbieter-Connector oder ein Software-Update mit der anschließenden lateralen Bewegung, um einen Angriff auf die Lieferkette bereits zum Zeitpunkt der ersten Ausführung zu erkennen und nicht erst Wochen nach Beginn des Angriffs.

- SOC-Alarmkonsolidierung: Organisationen, die separate EDR-, SIEM- und Netzwerküberwachungstools einsetzen, verwalten die Alarmwarteschlangen der einzelnen Tools üblicherweise getrennt. XDR konsolidiert diese zu einheitlichen Vorfällen und reduziert so das Alarmvolumen sowie die häufigen Kontextwechsel, die zu Analystenermüdung führen.

FAQs

Extended Detection and Response (XDR) ist eine Sicherheitsplattform, die Telemetriedaten aus verschiedenen Sicherheitsebenen erfasst und in einem einheitlichen System zur Erkennung, Untersuchung und Reaktion zusammenführt. XDR ersetzt die bisherige isolierte Verwaltung separater EDR-, SIEM- und SOAR-Tools, indem es Angriffsketten über mehrere Domänen hinweg aufdeckt, anstatt jedes Ereignis einzeln zu melden.

EDR (Endpoint Detection and Response) überwacht und reagiert auf Bedrohungen einzelner Endgeräte. XDR erweitert diesen Umfang: Es erfasst EDR-Telemetriedaten zusammen mit Daten aus Netzwerken, Cloud, Identitätsmanagement und E-Mail und korreliert diese zu domänenübergreifenden Vorfallansichten. Der praktische Unterschied besteht darin, dass EDR anzeigt, was auf einem einzelnen Rechner geschah; XDR hingegen zeigt, was der Angreifer in der gesamten Umgebung vor und nach der Kompromittierung dieses Rechners unternommen hat.

Native XDR ist eine Plattform eines einzelnen Anbieters, die dessen eigene Sicherheitsprodukte integriert. Beispiele hierfür sind CrowdStrike, SentinelOne und Palo Alto. Open XDR hingegen erfasst Daten von beliebigen bestehenden Sicherheitstools, unabhängig vom Hersteller, und fügt sich nahtlos in die bestehende IT-Infrastruktur ein, ohne dass ein Austausch erforderlich ist. Unternehmen, die ihre IT-Systeme auf einen einzigen Anbieter umstellen, sollten Native XDR evaluieren; Unternehmen mit heterogenen Tool-Stacks, die sie beibehalten möchten, sollten Open-XDR-Plattformen wie Stellar Cyber prüfen.

Telemetrieerfassung: Die XDR-Plattform erfasst Daten von bereitgestellten Agenten (Endpunkten), Netzwerksensoren, Cloud-APIs, Identitätsanbietern und E-Mail-Sicherheitstools. Native XDR-Plattformen erfassen Daten aus ihrer eigenen Produktpalette; offene XDR-Plattformen erfassen Daten aus beliebigen Quellen über vorkonfigurierte Konnektoren.

Normalisierung und Korrelation: Rohtelemetriedaten werden in ein einheitliches Datenschema normalisiert. Die Erkennungs-Engine der Plattform korreliert Ereignisse aus verschiedenen Quellen, beispielsweise verknüpft sie eine verdächtige Anmeldung aus Identitätsprotokollen mit einer ungewöhnlichen Prozessausführung durch den Endpunktagenten und einem Cloud-API-Aufruf aus der Workload-Schicht. Diese werden dann als ein einziger Vorfall anstatt als drei separate Warnmeldungen dargestellt.

KI-gestützte Erkennung: Maschinelle Lernmodelle, die auf Mustern des Angreiferverhaltens (oftmals auf MITRE ATT&CK abgebildet) trainiert werden, erkennen Anomalien, die regelbasierte Systeme übersehen. Die meisten Plattformen beinhalten mittlerweile eine Form der KI-gestützten Vorauswahl, wobei der Funktionsumfang je nach Anbieter stark variiert.

Untersuchung und Reaktion: Analysten arbeiten mit einer einheitlichen Vorfallsansicht, die die gesamte Angriffskette über alle Domänen hinweg darstellt. Reaktionsmaßnahmen können direkt von der Plattform aus ausgeführt werden. Einige Plattformen automatisieren Reaktionsschritte mithilfe integrierter SOAR-Funktionen.

Seien Sie der Erste, der kommentiert

Ihre E-Mail-Adresse wird nicht veröffentlicht. Alle Felder sind erforderlich.